打开加密存储过程的存储过程

- 格式:docx

- 大小:23.45 KB

- 文档页数:9

存储过程实例讲解嘿,朋友们!今天咱就来讲讲这存储过程。

你说这存储过程啊,就像是一个魔法盒子,里面装满了各种奇妙的代码和逻辑。

想象一下,你有一堆复杂的任务,就像要组装一个超级复杂的模型,零件多得让你眼花缭乱。

这时候,存储过程就出现啦!它把这些零散的代码片段整合在一起,变成一个有组织、有纪律的团队。

比如说,在一个大型的数据库系统里,你可能需要经常执行一些特定的操作,比如查询某些数据、更新某些记录等等。

如果每次都要重新写那些代码,多麻烦呀!但是有了存储过程,就相当于你有了一个专门的工具,只要调用它就可以轻松完成这些任务啦。

它就像是一个经验丰富的大厨,各种食材在它手里就能变成美味佳肴。

它把那些复杂的逻辑和步骤都封装起来,让我们这些使用者不用再去头疼那些细节。

再打个比方,你要去一个很远的地方旅行,你可以选择自己一点点摸索路线,也可以直接找一个专业的导游。

存储过程就是那个导游呀,它熟悉路线,知道哪里有好玩的,哪里要注意。

而且哦,存储过程还很灵活呢!你可以根据自己的需求随时修改它,就像给那个魔法盒子重新布置里面的东西一样。

它能适应各种不同的情况,是不是很厉害?你看,在实际应用中,很多企业都会用到存储过程。

它能提高效率,让整个系统运行得更加顺畅。

就像一辆汽车,有了好的发动机,才能跑得更快更稳嘛。

比如说,在一个电商网站上,处理订单的过程就可以用存储过程来优化。

从下单到发货,这中间有好多步骤呢,要是没有存储过程来帮忙,那得多乱呀!还有啊,在金融系统里,存储过程也发挥着重要的作用。

各种交易的处理、数据的计算,都离不开它呢。

总之,存储过程就像是数据库世界里的一颗璀璨明星,照亮了我们前进的道路。

它让我们的编程工作变得更加轻松、高效,真的是太棒啦!大家可千万别小看它哦,好好去研究研究,你一定会发现它更多的神奇之处的!怎么样,是不是对存储过程有了更深的了解呢?还等什么,赶紧去试试吧!。

sqlserver2018 解密存储过程方法-回复SQL Server 2018 提供了一种方法来加密存储过程以保护敏感的业务逻辑和数据。

然而,有时候我们可能需要解密存储过程来进行故障排除、优化或修改存在问题的过程。

本文将一步一步地说明SQL Server 2018 解密存储过程的方法。

在开始之前,我们需要明确一点,解密存储过程可能涉及到违反许可条款和安全策略。

在使用这种方法之前,请确保您有合法的原因和权限来解密存储过程。

1. 首先,我们需要连接到SQL Server 2018 数据库,可以使用SQL Server Management Studio(SSMS)或者其他适用的客户端工具。

2. 进入数据库,找到存储过程所在的目录或文件夹。

在这个目录下,我们可以看到已经加密的存储过程。

3. 使用以下脚本查询数据库系统视图,查找已加密的存储过程的信息:sqlSELECTSCHEMA_NAME(schema_id) AS [Schema],name AS [Procedure Name],OBJECTPROPERTY(object_id, 'IsEncrypted') AS [Is Encrypted] FROMsys.objectsWHEREtype = 'P'AND OBJECTPROPERTY(object_id, 'IsEncrypted') = 14. 执行这个脚本后,我们可以得到一个结果集,其中包含加密存储过程的架构、名称和加密属性。

5. 确定我们想要解密的存储过程,确保我们有对这个存储过程的ALTER 权限。

6. 使用以下脚本来解密存储过程:sqlALTER PROCEDURE [Procedure_Name] WITH ENCRYPTION = OFF 将`[Procedure_Name]` 替换为我们想要解密的存储过程的名称。

7. 执行这个脚本后,存储过程将被解密。

SQLServer中查看加密的存储过程、函数,视图,触发器今天在从SQL Server 2000 中导出数据库结构和数据的时候,出现了⼀个错误:do.[proc_GetNewPoNo] 是加密存储过程。

SQL Server 2000 中不⽀持加密存储过程。

顾名思义该存储过程已经加密了,需要解密,在⽹上搜索了⼀下,运⾏,直接通过。

代码如下:SET QUOTED_IDENTIFIER ONGOSET ANSI_NULLS ONGOCREATE PROCEDURE proc_decrypt(@objectname varchar(50))ASbeginset nocount on--破解字节不受限制,适⽤于SQL SERVER 2000 存储过程,函数,视图,触发器--修正上⼀版"视图触发器"不能正确解密错误--begin trandeclare @objectname1 varchar(100),@orgvarbin varbinary(8000)declare @sql1 nvarchar(4000),@sql2 varchar(8000),@sql3 nvarchar(4000),@sql4 nvarchar(4000)DECLARE @OrigSpText1 nvarchar(4000), @OrigSpText2 nvarchar(4000) , @OrigSpText3 nvarchar(4000), @resultsp nvarchar(4000)declare @i int,@status int,@type varchar(10),@parentid intdeclare @colid int,@n int,@q int,@j int,@k int,@encrypted int,@number intselect @type=xtype,@parentid=parent_obj from sysobjects where id=object_id(@objectname)create table #temp(number int,colid int,ctext varbinary(8000),encrypted int,status int)insert #temp Select number,colid,ctext,encrypted,status FROM syscomments Where id = object_id(@objectname)select @number=max(number) from #tempset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) and number=@k)beginif @type='P'set @sql1=(case when @number>1 then 'Alter PROCEDURE '+ @objectname +';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'Alter PROCEDURE '+ @objectname+' WITH ENCRYPTION AS 'end)if @type='TR'begindeclare @parent_obj varchar(255),@tr_parent_xtype varchar(10)select @parent_obj=parent_obj from sysobjects where id=object_id(@objectname)select @tr_parent_xtype=xtype from sysobjects where id=@parent_objif @tr_parent_xtype='V'beginset @sql1='Alter TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTERD OF Insert AS PRINT 1 'endelsebeginset @sql1='Alter TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR Insert AS PRINT 1 'endendif @type='FN' or @type='TF' or @type='IF'set @sql1=(case @type when 'TF' then'Alter FUNCTION '+ @objectname+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end 'when 'FN' then'Alter FUNCTION '+ @objectname+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'Alter FUNCTION '+ @objectname+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='V'set @sql1='Alter VIEW '+@objectname+' WITH ENCRYPTION AS Select 1 as f'set @q=len(@sql1)set @sql1=@sql1+REPLICATE('-',4000-@q)select @sql2=REPLICATE('-',8000)set @sql3='exec(@sql1'select @colid=max(colid) from #temp where number=@kset @n=1while @n<=CEILING(1.0*(@colid-1)/2) and len(@sql3)<=3996beginset @sql3=@sql3+'+@'set @n=@n+1endset @sql3=@sql3+')'exec sp_executesql @sql3,N'@sql1 nvarchar(4000),@ varchar(8000)',@sql1=@sql1,@=@sql2endset @k=@k+1endset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) and number=@k)beginselect @colid=max(colid) from #temp where number=@kset @n=1while @n<=@colidbeginselect @OrigSpText1=ctext,@encrypted=encrypted,@status=status FROM #temp Where colid=@n and number=@kSET @OrigSpText3=(Select ctext FROM syscomments Where id=object_id(@objectname) and colid=@n and number=@k)if @n=1beginif @type='P'SET @OrigSpText2=(case when @number>1 then 'Create PROCEDURE '+ @objectname +';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'Create PROCEDURE '+ @objectname +' WITH ENCRYPTION AS 'end)if @type='FN' or @type='TF' or @type='IF'SET @OrigSpText2=(case @type when 'TF' then'Create FUNCTION '+ @objectname+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end 'when 'FN' then'Create FUNCTION '+ @objectname+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'Create FUNCTION '+ @objectname+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='TR'beginif @tr_parent_xtype='V'beginset @OrigSpText2='Create TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTEAD OF Insert AS PRINT 1 ' endelsebeginset @OrigSpText2='Create TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR Insert AS PRINT 1 'endendif @type='V'set @OrigSpText2='Create VIEW '+@objectname+' WITH ENCRYPTION AS Select 1 as f'set @q=4000-len(@OrigSpText2)set @OrigSpText2=@OrigSpText2+REPLICATE('-',@q)endelsebeginSET @OrigSpText2=REPLICATE('-', 4000)endSET @i=1SET @resultsp = replicate(N'A', (datalength(@OrigSpText1) / 2))WHILE @i<=datalength(@OrigSpText1)/2BEGINSET @resultsp = stuff(@resultsp, @i, 1, NCHAR(UNICODE(substring(@OrigSpText1, @i, 1)) ^(UNICODE(substring(@OrigSpText2, @i, 1)) ^UNICODE(substring(@OrigSpText3, @i, 1)))))SET @i=@i+1ENDset @orgvarbin=cast(@OrigSpText1 as varbinary(8000))set @resultsp=(case when @encrypted=1then @resultspelse convert(nvarchar(4000),case when @status&2=2 then uncompress(@orgvarbin) else @orgvarbin end)end)print @resultspset @n=@n+1endendset @k=@k+1enddrop table #temprollback tranendGOSET QUOTED_IDENTIFIER OFFGOSET ANSI_NULLS ONGO创建成功后,需要:EXEC proc_decrypt XXX -- 你的存储过程名称、函数名称、视图名称、触发器名称谢谢浏览!。

执行存储过程的方法1.使用SQL命令执行存储过程:使用SQL语句中的`EXEC`或`CALL`命令可以直接执行存储过程。

例如:sqlEXECsp_name;CALLsp_name;其中`sp_name`是存储过程的名称。

如果存储过程有参数,可以在命令中传递参数。

2.使用编程语言执行存储过程:pythonimportpyodbcconnection=pyodbc.connect('DRIVER={SQLServer}; SERVER=server_name;DATABASE=db_name;UID=user name;PWD=password')cursor=connection.cursor()执行存储过程cursor.execute("{CALLsp_name}")关闭连接cursor.close()connection.close()在以上示例中,`sp_name`是存储过程的名称,`server_name`是数据库服务器的名称,`db_name`是数据库的名称,`username`和`password`是连接数据库所需的用户名和密码。

3.使用可视化工具执行存储过程:数据库管理工具如Navicat、SQLServerManagementStudio等提供了可视化界面来执行存储过程。

通过打开工具,连接到数据库,找到存储过程并选择执行即可。

无论使用哪种方式执行存储过程,都可以提供存储过程所需的参数。

存储过程是预先定义的一段可重复使用的代码逻辑,通常用于执行复杂的查询、数据操作等任务。

执行存储过程可以减少重复编写查询语句的工作量,提高效率和代码的可维护性。

sql2016 存储过程的加密和解密方法SQL Server 2016引入了一些加密和解密功能,使得存储过程的数据更加安全。

下面将介绍一些常用的加密和解密方法。

1.对称加密对称加密使用相同的密钥进行加密和解密操作。

SQL Server 2016支持使用AES_128、AES_192和AES_256算法进行对称加密。

使用对称加密进行加密和解密的示例代码如下:--创建对称密钥CREATE SYMMETRIC KEY SymKeyWITH ALGORITHM = AES_256ENCRYPTION BY PASSWORD = 'strongpassword';--使用对称密钥加密数据OPEN SYMMETRIC KEY SymKeyDECRYPTION BY PASSWORD = 'strongpassword';DECLARE @encryptedValue VARBINARY(MAX);SET @encryptedValue = ENCRYPTBYKEY(KEY_GUID('SymKey'), 'Hello World');CLOSE SYMMETRIC KEY SymKey;--使用对称密钥解密数据OPEN SYMMETRIC KEY SymKeyDECRYPTION BY PASSWORD = 'strongpassword';DECLARE @decryptedValue NVARCHAR(MAX);SET @decryptedValue = CAST(DECRYPTBYKEY(@encryptedValue) AS NVARCHAR(MAX));CLOSE SYMMETRIC KEY SymKey;对称加密具有高效性和可逆性的特点,但必须注意保护好密钥,防止密钥泄露。

2.非对称加密非对称加密使用一对密钥进行加密和解密操作,包括公钥和私钥。

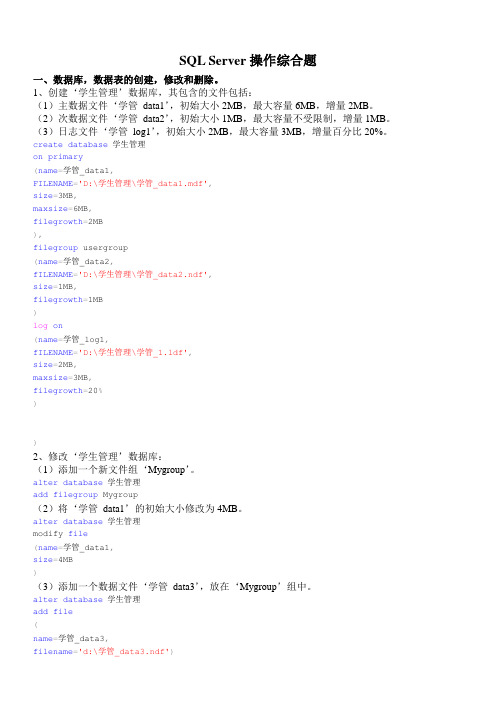

SQL Server操作综合题一、数据库,数据表的创建,修改和删除。

1、创建‘学生管理’数据库,其包含的文件包括:(1)主数据文件‘学管_data1’,初始大小2MB,最大容量6MB,增量2MB。

(2)次数据文件‘学管_data2’,初始大小1MB,最大容量不受限制,增量1MB。

(3)日志文件‘学管_log1’,初始大小2MB,最大容量3MB,增量百分比20%。

create database学生管理on primary(name=学管_data1,FILENAME='D:\学生管理\学管_data1.mdf',size=3MB,maxsize=6MB,filegrowth=2MB),filegroup usergroup(name=学管_data2,fILENAME='D:\学生管理\学管_data2.ndf',size=1MB,filegrowth=1MB)log on(name=学管_log1,fILENAME='D:\学生管理\学管_1.ldf',size=2MB,maxsize=3MB,filegrowth=20%))2、修改‘学生管理’数据库:(1)添加一个新文件组‘Mygroup’。

alter database学生管理add filegroup Mygroup(2)将‘学管_data1’的初始大小修改为4MB。

alter database学生管理modify file(name=学管_data1,size=4MB)(3)添加一个数据文件‘学管_data3’,放在‘Mygroup’组中。

alter database学生管理add file(name=学管_data3,filename='d:\学管_data3.ndf')to filegroup mygroup(4)添加一个日志文件‘学管_log2’,初始大小2MB,保存在D盘根目录下。

sql2016 存储过程的加密和解密方法-回复SQL Server 2016提供了许多强大的安全功能,其中之一是加密和解密存储过程。

在本文中,我将一步一步介绍如何使用SQL Server 2016的加密和解密功能来保护存储过程中敏感数据的安全性。

第一步:创建存储过程要使用加密和解密存储过程,首先需要创建一个存储过程。

下面是一个示例存储过程,该存储过程将在数据表中插入敏感信息。

sqlCREATE PROCEDURE InsertData@Name NVARCHAR(50),@Address NVARCHAR(100)ASBEGININSERT INTO Customers (Name, Address)VALUES (@Name, @Address)END在这个示例存储过程中,我们将插入两个敏感信息字段:Name和Address。

我们将使用加密和解密功能来保护这些字段的安全性。

第二步:加密存储过程在SQL Server 2016中,可以使用对称密钥加密存储过程。

对称密钥是一种可以用于加密和解密数据的密钥,这意味着使用相同的密钥进行加密和解密操作。

下面是一个示例加密存储过程的过程。

首先,为存储过程创建一个对称密钥。

sqlCREATE MASTER KEY ENCRYPTION BY PASSWORD ='myStrongPassword';然后,创建一个证书,该证书将用于加密对称密钥。

sqlCREATE CERTIFICATE MyCertificate WITH SUBJECT = 'My Certificate';接下来,使用创建的证书加密对称密钥。

sqlCREATE SYMMETRIC KEY MySymmetricKey WITH ALGORITHM = AES_256ENCRYPTION BY CERTIFICATE MyCertificate;最后,使用加密密钥加密存储过程。

对存储过程进⾏加密和解密(SQL2008SQL2012)开始:在⽹络上,看到有SQL Server 2000和SQL Server 2005 的存储过程加密和解密的⽅法,后来分析了其中的代码,发现它们的原理都是⼀样的。

后来⾃⼰根据实际的应⽤环境,编写了两个存储过程,⼀个加密存储过程(sp_EncryptObject),和⼀个解密存储过程(sp_EncryptObject),它们可以应⽤于SQL Server中的储过程,函数,视图,以及触发器。

感觉这两个存储过程蛮有意思的,拿来与⼤家分享;如果你看过类似的,就当作重温⼀下也好。

⽤于加密的存储过程(sp_EncryptObject):存储过程(sp_EncryptObject)加密的⽅法是在存储过程,函数,视图的“As”位置前加上“with encryption”;如果是触发器,就在“for”位置前加“with encryption”。

如果触发器是{ AFTER | INSTEAD OF} 需要修改下⾯代码"For"位置:if objectproperty(object_id(@Object),'ExecIsAfterTrigger')=0set@Replace='As' ; else set@Replace='For ';存储过程完成代码:View CodeUse masterGoif object_ID('[sp_EncryptObject]') is not nullDrop Procedure[sp_EncryptObject]Gocreate procedure sp_EncryptObject(@Object sysname='All')as/*当@Object=All的时候,对所有的函数,存储过程,视图和触发器进⾏加密调⽤⽅法:1. Execute sp_EncryptObject 'All'2. Execute sp_EncryptObject 'ObjectName'*/beginset nocount onif@Object<>'All'beginif not exists(select1from sys.objects a where a.object_id=object_id(@Object) And a.type in('P','V','TR','FN','IF','TF'))begin--SQL Server 2008raiserror50001 N'⽆效的加密对象!加密对象必须是函数,存储过程,视图或触发器。

sqlserver2018 解密存储过程方法SQL Server 2018解密存储过程方法在SQL Server数据库中,存储过程是一种预编译的脚本或程序,用于执行一组数据库操作。

这些存储过程通常包含敏感信息,例如业务逻辑、数据处理规则和算法。

为了保护这些敏感信息,存储过程可以进行加密,以防止未经授权的访问和修改。

然而,有时候我们需要解密存储过程进行调试、分析或修改。

在本篇文章中,我们将讨论SQL Server 2018中解密存储过程的方法。

1. 使用系统存储过程sys.sp_helptext:SQL Server提供了一个名为sys.sp_helptext的系统存储过程,可以用于查看存储过程的定义。

使用以下命令可以查看加密存储过程的定义:EXEC sys.sp_helptext '[存储过程名]'通过这种方法,我们可以查看存储过程的定义,但是无法获得存储过程中的实际逻辑。

2. 使用系统视图sys.sql_modules:SQL Server 2005及更高版本引入了一个名为sys.sql_modules的系统视图,可以用于查看存储过程、触发器、函数等对象的定义。

使用以下命令可以查看存储过程的定义:SELECT definitionFROM sys.sql_modulesWHERE object_id = OBJECT_ID('[存储过程名]')类似于sys.sp_helptext,这种方法也只能查看存储过程的定义,而无法获得实际逻辑。

3. 使用第三方工具:如果上述方法无法满足需求,可以考虑使用第三方工具来解密存储过程。

有一些商业工具或开源工具,可以帮助我们解密和查看存储过程的实际逻辑。

例如,如果您有权访问sys.sysobjvalues视图,可以使用以下查询来获取存储过程的加密文本:SELECT object_name(id), valueFROM sys.sysobjvaluesWHERE object_name(id) = '[存储过程名]'注意,这种方法需要具有适当的权限来访问系统表。

实验五存储过程和触发器的使用【目的要求】1、了解存储过程的基本概念和类型。

2、了解创建存储过程的T-SQL语句的基本语法。

3、了解查看、执行、修改和删除存储过程的T-SQL命令的用法。

4、了解触发器的基本概念和类型。

5、了解创建触发器的T-SQL语句的基本语法。

6、了解查看、修改和删除存储过程的T-SQL命令的用法。

【实验内容】内容一:存储过程的使用一、数据需求分析存储过程是一种数据库对象,为了实现某个特定任务,将一组预编译的SQL语句以一个存储单元的形式存储在服务器上,供用户调用,自动完成需要预先执行的任务。

存储过程在第一次执行时进行编译,然后将编译好的代码保存在高速缓存中便于以后调用,提高了代码的执行效率。

二、内容要点分析1、SQL SERVER支持五种类型的存储过程:系统存储过程、本地存储过程、临时存储过程、远程存储过程和扩展存储过程。

其中,系统存储过程是由系统提供的存储过程,可以作为命令执行各种操作。

系统存储过程定义在系统数据库master中,其前缀是sp_。

本地存储过程是指在用户数据库中创建的存储过程,这种存储过程完成特定数据库操作任务,不能以sp_为前缀。

2、只能在当前数据库中创建存储过程。

3、创建存储过程时,应指定所有输入参数和向调用过程或批处理返回的输出参数、执行数据库操作的编程语句和返回至调用过程或批处理以表明成功或失败的状态值。

4、创建存储过程的T-SQL语句CREATE PROC[EDURE] 存储过程名称[{ @参数名称数据类型 }] [,…n][WITH{ RECOMPILE|ENCRYPTION }]ASSQL语句序列说明:(1)RECOMPILE表明每次运行该过程时,将其重新编译。

(2)ENCRYPTION表示 SQL SERVER 加密SYSCOMMENTS表中包含CREATE PROCEDURE语句文本的条目。

注:必须将CREATE PROCEDURE语句放在单个批处理中。

sql server 2005 以上存储过程无法进行查看和编辑,网上找了个解密存储过程,代码如下:Create PROCEDURE [dbo].[sp_windbi$decrypt](@procedure sysname = NULL, @revfl int = 1)AS/**//*王成辉翻译整理,转贴请注明出自微软BI开拓者调用形式为:exec dbo.sp__windbi$decrypt @procedure,0如果第二个参数使用1的话,会给出该存储过程的一些提示。

--版本4.0 修正存储过程过长解密出来是空白的问题*/SET NOCOUNT ONIF @revfl = 1BEGINPRINT '警告:该存储过程会删除并重建原始的存储过程。

'PRINT ' 在运行该存储过程之前确保你的数据库有一个备份。

'PRINT ' 该存储过程通常应该运行在产品环境的一个备份的非产品环境下。

'PRINT ' 为了运行这个存储过程,将参数@refl的值更改为0。

'RETURN 0ENDDECLARE @intProcSpace bigint, @t bigint, @maxColID smallint,@procNameLength int select @maxColID = max(subobjid) FROMsys.sysobjvalues WHERE objid = object_id(@procedure)--select @maxColID as 'Rows in sys.sysobjvalues'select @procNameLength = datalength(@procedure) + 29DECLARE @real_01 nvarchar(max)DECLARE @fake_01 nvarchar(max)DECLARE @fake_encrypt_01 nvarchar(max)DECLARE @real_decrypt_01 nvarchar(max),@real_decrypt_01a nvarchar(max)declare @objtype varchar(2),@ParentName nvarchar(max)select @real_decrypt_01a = ''--提取对象的类型如是存储过程还是函数,如果是触发器,还要得到其父对象的名称select @objtype=type,@parentname=object_name(parent_object_id)from sys.objects where [object_id]=object_id(@procedure)-- 从sys.sysobjvalues里提出加密的imageval记录SET @real_01=(SELECT top 1 imageval FROM sys.sysobjvalues WHERE objid =object_id(@procedure) and valclass = 1 order by subobjid)--创建一个临时表create table #output ( [ident] [int] IDENTITY (1, 1) NOT NULL ,[real_decrypt] NVARCHAR(MAX) )--开始一个事务,稍后回滚BEGIN TRAN--更改原始的存储过程,用短横线替换if @objtype='P'SET @fake_01='ALTER PROCEDURE '+ @procedure +' WITH ENCRYPTION AS select 1/**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'else if @objtype='FN'SET @fake_01='ALTER FUNCTION '+ @procedure +'() RETURNS INT WITH ENCRYPTION AS BEGIN RETURN 1/**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/ END'else if @objtype='V'SET @fake_01='ALTER view '+ @procedure +' WITH ENCRYPTION AS select 1 as col /**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'else if @objtype='TR'SET @fake_01='ALTER trigger '+ @procedure +' ON '+@parentname+'WITH ENCRYPTION AFTER INSERT AS RAISERROR (''N'',16,10)/**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'EXECUTE (@fake_01)--从sys.sysobjvalues里提出加密的假的SET @fake_encrypt_01=(SELECT top 1 imageval FROM sys.sysobjvalues WHERE objid = object_id(@procedure) and valclass = 1 order by subobjid )if @objtype='P'SET @fake_01='Create PROCEDURE '+ @procedure +' WITH ENCRYPTION AS select 1 /**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'else if @objtype='FN'SET @fake_01='CREATE FUNCTION '+ @procedure +'() RETURNS INT WITH ENCRYPTION AS BEGIN RETURN 1/**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/ END'else if @objtype='V'SET @fake_01='Create view '+ @procedure +' WITH ENCRYPTION AS select 1 as col /**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'else if @objtype='TR'SET @fake_01='Create trigger '+ @procedure +' ON '+@parentname+'WITH ENCRYPTION AFTER INSERT AS RAISERROR (''N'',16,10)/**//*'+REPLICATE(cast('*'as nvarchar(max)), datalength(@real_01) /2 -@procNameLength)+'*/'--开始计数SET @intProcSpace=1--使用字符填充临时变量SET @real_decrypt_01 = replicate(cast('A'as nvarchar(max)), (datalength(@real_01) /2 ))--循环设置每一个变量,创建真正的变量--每次一个字节SET @intProcSpace=1--如有必要,遍历每个@real_xx变量并解密WHILE @intProcSpace<=(datalength(@real_01)/2)BEGIN--真的和假的和加密的假的进行异或处理SET @real_decrypt_01 = stuff(@real_decrypt_01, @intProcSpace, 1,NCHAR(UNICODE(substring(@real_01, @intProcSpace, 1)) ^(UNICODE(substring(@fake_01, @intProcSpace, 1)) ^UNICODE(substring(@fake_encrypt_01, @intProcSpace, 1)))))SET @intProcSpace=@intProcSpace+1END--通过sp_helptext逻辑向表#output里插入变量insert #output (real_decrypt) select @real_decrypt_01--select real_decrypt AS '#output chek' from #output --测试-- ---------------------------------------开始从sp_helptext提取-- -------------------------------------declare @dbname sysname,@BlankSpaceAdded int,@BasePos int,@CurrentPos int,@TextLength int,@LineId int,@AddOnLen int,@LFCR int --回车换行的长度,@DefinedLength int,@SyscomText nvarchar(max),@Line nvarchar(255)Select @DefinedLength = 255SELECT @BlankSpaceAdded = 0 --跟踪行结束的空格。