sql存储过程的加密解密

- 格式:doc

- 大小:31.00 KB

- 文档页数:5

数据库中数据加密与解密的实现方法在当今信息时代,数据的安全性愈发突显重要。

尤其是数据库中存储的大量敏感数据,如用户个人信息、企业机密等,必须得到有效的保护,以防止恶意访问和滥用。

加密与解密是一种常用的数据保护措施,通过对数据进行加密处理,即使数据库遭到非法访问,也能有效防止数据泄露。

本文将介绍数据库中数据加密与解密的实现方法。

一、对称加密算法对称加密算法是一种常用的加密方法,也称为私钥加密算法。

该算法使用相同的密钥进行加密和解密操作,因此在应用中密钥的保护措施至关重要。

对称加密算法的优点是加密解密速度快,适合对大量数据进行加密。

常见的对称加密算法有DES(Data Encryption Standard)、AES(Advanced Encryption Standard)等。

在数据库中使用对称加密算法进行数据加密,需要进行以下步骤:1. 选择合适的加密算法和密钥长度。

根据实际需求和数据敏感程度,选择适当的对称加密算法和密钥长度。

2. 生成密钥并妥善保存。

为了保证数据的安全性,密钥的生成和妥善保存非常重要。

可以使用专门的密钥管理系统来生成和管理密钥。

3. 对数据进行加密处理。

对于需要加密的数据,在数据库中创建相应的字段,并通过对称加密算法使用密钥对数据进行加密处理。

4. 存储密文。

将加密后的数据存储在数据库中。

为了提高安全性,最好将密钥和密文分别存储在不同的位置,以免数据泄露导致密钥被获取。

5. 解密数据。

在需要访问加密数据的时候,通过密钥使用相同的对称加密算法进行解密处理,得到明文数据。

二、非对称加密算法非对称加密算法也称为公钥加密算法,相对于对称加密算法,它使用一对不同的密钥进行加密和解密操作,一把密钥是公开的,称为公钥,而另一把密钥是私密的,称为私钥。

公钥用于加密数据,只有持有相应私钥的人才能解密数据。

非对称加密算法的优点是密钥的传输相对安全,不会被中间人窃取。

常见的非对称加密算法有RSA、DSA、ECC等。

sqlserver2018 解密存储过程方法-回复SQL Server 2018 提供了一种方法来加密存储过程以保护敏感的业务逻辑和数据。

然而,有时候我们可能需要解密存储过程来进行故障排除、优化或修改存在问题的过程。

本文将一步一步地说明SQL Server 2018 解密存储过程的方法。

在开始之前,我们需要明确一点,解密存储过程可能涉及到违反许可条款和安全策略。

在使用这种方法之前,请确保您有合法的原因和权限来解密存储过程。

1. 首先,我们需要连接到SQL Server 2018 数据库,可以使用SQL Server Management Studio(SSMS)或者其他适用的客户端工具。

2. 进入数据库,找到存储过程所在的目录或文件夹。

在这个目录下,我们可以看到已经加密的存储过程。

3. 使用以下脚本查询数据库系统视图,查找已加密的存储过程的信息:sqlSELECTSCHEMA_NAME(schema_id) AS [Schema],name AS [Procedure Name],OBJECTPROPERTY(object_id, 'IsEncrypted') AS [Is Encrypted] FROMsys.objectsWHEREtype = 'P'AND OBJECTPROPERTY(object_id, 'IsEncrypted') = 14. 执行这个脚本后,我们可以得到一个结果集,其中包含加密存储过程的架构、名称和加密属性。

5. 确定我们想要解密的存储过程,确保我们有对这个存储过程的ALTER 权限。

6. 使用以下脚本来解密存储过程:sqlALTER PROCEDURE [Procedure_Name] WITH ENCRYPTION = OFF 将`[Procedure_Name]` 替换为我们想要解密的存储过程的名称。

7. 执行这个脚本后,存储过程将被解密。

数据库中数据加密与解密的流程与实现要点解析数据加密与解密是保护信息安全的重要手段之一,在数据库中起着关键作用。

本文将重点探讨数据库中数据加密与解密的流程以及实现要点,帮助读者更好地理解和应用数据加密技术。

一、数据加密的流程1. 密钥生成与管理在数据库中,数据加密的第一步是生成和管理密钥。

密钥是加密和解密的关键,确保数据的机密性。

通常,密钥生成的算法需要具备随机性和安全性。

数据库管理员通常使用专门的密钥管理系统来生成和分发密钥,确保密钥的安全性和可管理性。

2. 数据分割在数据库中,加密的数据可以被分成多个片段。

这样可以提高安全性,即使部分数据被泄露,也难以还原成完整的信息。

数据分割的方式可以采用分块加密、分层加密等方法。

3. 数据加密与存储一旦数据被分割,接下来就是对数据片段进行加密。

数据加密的方法有很多种,如对称加密、非对称加密等。

对称加密算法使用相同的密钥进行加密和解密,速度较快;非对称加密算法使用一对密钥,即公钥和私钥,分别用于加密和解密,安全性较高。

加密后的数据会被存储在数据库中,确保数据的机密性和完整性。

4. 密钥存储与保护数据库中的密钥是非常重要的敏感信息,需要妥善存储和保护。

密钥存储可以选择存储在安全的密钥管理系统中,确保只有授权人员能够访问密钥。

此外,可以使用密钥加密等方式加强密钥的保护。

二、数据解密的流程1. 密钥获取与验证在进行数据解密之前,需要获取相应的解密密钥。

密钥的获取可以通过密钥管理系统的授权方式获取。

而后,需要对密钥进行验证,确保密钥的合法性和安全性,防止非法解密操作。

2. 解密与还原获取并验证密钥后,接下来就是对加密数据进行解密和还原操作。

根据使用的加密算法,可以采用对称解密或非对称解密等方式。

解密后的数据可以恢复成原始的数据格式,并进行后续的操作。

3. 数据使用与存储一旦数据被成功解密和还原,就可以在应用层进行使用和存储。

解密后的数据可以进行各种操作,如查询、更新等。

sql server 强加密原理SQL Server是一种常用的关系型数据库管理系统,它提供了多种加密机制来保护敏感数据的安全性。

本文将介绍SQL Server强加密的原理和实现方式。

一、加密类型SQL Server支持多种加密类型,包括对称加密、非对称加密和哈希算法加密。

1. 对称加密:对称加密使用相同的密钥对数据进行加密和解密。

SQL Server提供了多种对称加密算法,如AES、DES和3DES等。

2. 非对称加密:非对称加密使用一对公钥和私钥进行加密和解密。

SQL Server中常用的非对称加密算法是RSA算法。

3. 哈希算法加密:哈希算法通过将数据转换为固定长度的哈希值来加密数据。

SQL Server中常用的哈希算法有MD5和SHA-256等。

二、加密过程SQL Server中的加密过程主要包括密钥管理、加密和解密三个步骤。

1. 密钥管理:SQL Server使用加密层次结构来管理密钥。

每个层次的密钥都由更高一级的密钥进行加密保护。

最顶层的密钥称为主密钥(Master Key),它用于加密下一级的密钥。

主密钥可以由密码或证书来保护。

下一级的密钥称为对称密钥或证书密钥(Certificate Key),它用于加密数据或其他密钥。

密钥的管理由系统管理员负责,他们可以使用SQL Server提供的工具或命令来创建、导入、导出和删除密钥。

2. 加密:在SQL Server中,可以通过内置的函数或存储过程来加密数据。

对称加密使用加密算法和密钥对数据进行加密,非对称加密使用公钥对数据进行加密。

哈希算法通过将数据转换为哈希值来加密数据。

加密后的数据存储在数据库中,只有拥有相应密钥的用户才能解密和访问数据。

3. 解密:解密过程与加密过程相反。

对称加密使用相同的密钥对数据进行解密,非对称加密使用私钥对数据进行解密。

哈希算法不可逆,无法通过哈希值还原原始数据。

三、实现方式SQL Server提供了多种实现方式来加密数据库中的数据。

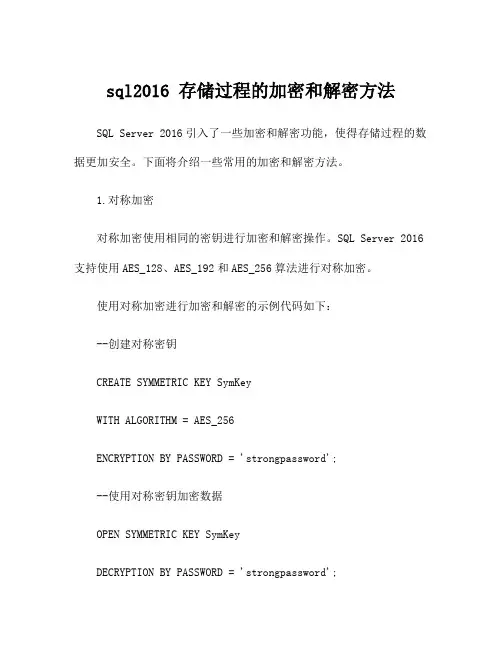

sql2016 存储过程的加密和解密方法SQL Server 2016引入了一些加密和解密功能,使得存储过程的数据更加安全。

下面将介绍一些常用的加密和解密方法。

1.对称加密对称加密使用相同的密钥进行加密和解密操作。

SQL Server 2016支持使用AES_128、AES_192和AES_256算法进行对称加密。

使用对称加密进行加密和解密的示例代码如下:--创建对称密钥CREATE SYMMETRIC KEY SymKeyWITH ALGORITHM = AES_256ENCRYPTION BY PASSWORD = 'strongpassword';--使用对称密钥加密数据OPEN SYMMETRIC KEY SymKeyDECRYPTION BY PASSWORD = 'strongpassword';DECLARE @encryptedValue VARBINARY(MAX);SET @encryptedValue = ENCRYPTBYKEY(KEY_GUID('SymKey'), 'Hello World');CLOSE SYMMETRIC KEY SymKey;--使用对称密钥解密数据OPEN SYMMETRIC KEY SymKeyDECRYPTION BY PASSWORD = 'strongpassword';DECLARE @decryptedValue NVARCHAR(MAX);SET @decryptedValue = CAST(DECRYPTBYKEY(@encryptedValue) AS NVARCHAR(MAX));CLOSE SYMMETRIC KEY SymKey;对称加密具有高效性和可逆性的特点,但必须注意保护好密钥,防止密钥泄露。

2.非对称加密非对称加密使用一对密钥进行加密和解密操作,包括公钥和私钥。

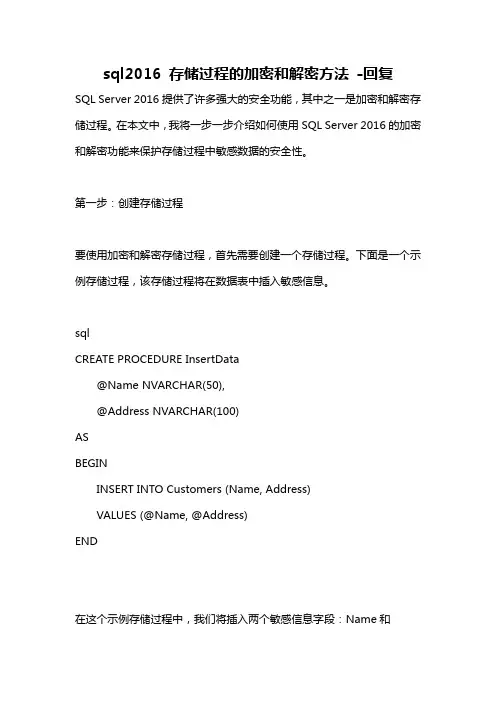

sql2016 存储过程的加密和解密方法-回复SQL Server 2016提供了许多强大的安全功能,其中之一是加密和解密存储过程。

在本文中,我将一步一步介绍如何使用SQL Server 2016的加密和解密功能来保护存储过程中敏感数据的安全性。

第一步:创建存储过程要使用加密和解密存储过程,首先需要创建一个存储过程。

下面是一个示例存储过程,该存储过程将在数据表中插入敏感信息。

sqlCREATE PROCEDURE InsertData@Name NVARCHAR(50),@Address NVARCHAR(100)ASBEGININSERT INTO Customers (Name, Address)VALUES (@Name, @Address)END在这个示例存储过程中,我们将插入两个敏感信息字段:Name和Address。

我们将使用加密和解密功能来保护这些字段的安全性。

第二步:加密存储过程在SQL Server 2016中,可以使用对称密钥加密存储过程。

对称密钥是一种可以用于加密和解密数据的密钥,这意味着使用相同的密钥进行加密和解密操作。

下面是一个示例加密存储过程的过程。

首先,为存储过程创建一个对称密钥。

sqlCREATE MASTER KEY ENCRYPTION BY PASSWORD ='myStrongPassword';然后,创建一个证书,该证书将用于加密对称密钥。

sqlCREATE CERTIFICATE MyCertificate WITH SUBJECT = 'My Certificate';接下来,使用创建的证书加密对称密钥。

sqlCREATE SYMMETRIC KEY MySymmetricKey WITH ALGORITHM = AES_256ENCRYPTION BY CERTIFICATE MyCertificate;最后,使用加密密钥加密存储过程。

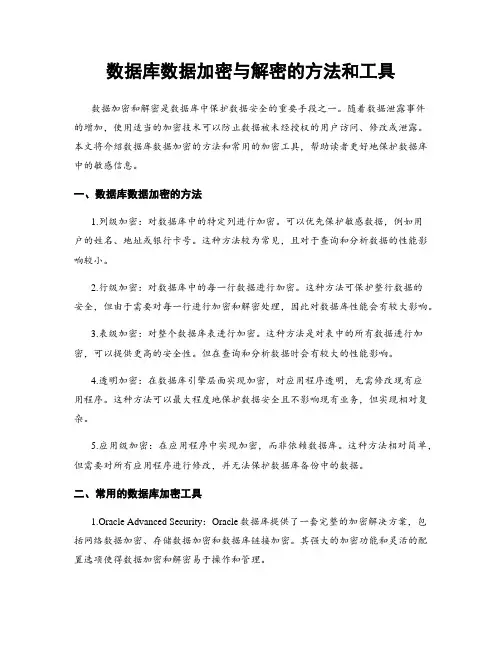

数据库数据加密与解密的方法和工具数据加密和解密是数据库中保护数据安全的重要手段之一。

随着数据泄露事件的增加,使用适当的加密技术可以防止数据被未经授权的用户访问、修改或泄露。

本文将介绍数据库数据加密的方法和常用的加密工具,帮助读者更好地保护数据库中的敏感信息。

一、数据库数据加密的方法1.列级加密:对数据库中的特定列进行加密。

可以优先保护敏感数据,例如用户的姓名、地址或银行卡号。

这种方法较为常见,且对于查询和分析数据的性能影响较小。

2.行级加密:对数据库中的每一行数据进行加密。

这种方法可保护整行数据的安全,但由于需要对每一行进行加密和解密处理,因此对数据库性能会有较大影响。

3.表级加密:对整个数据库表进行加密。

这种方法是对表中的所有数据进行加密,可以提供更高的安全性。

但在查询和分析数据时会有较大的性能影响。

4.透明加密:在数据库引擎层面实现加密,对应用程序透明,无需修改现有应用程序。

这种方法可以最大程度地保护数据安全且不影响现有业务,但实现相对复杂。

5.应用级加密:在应用程序中实现加密,而非依赖数据库。

这种方法相对简单,但需要对所有应用程序进行修改,并无法保护数据库备份中的数据。

二、常用的数据库加密工具1.Oracle Advanced Security:Oracle数据库提供了一套完整的加密解决方案,包括网络数据加密、存储数据加密和数据库链接加密。

其强大的加密功能和灵活的配置选项使得数据加密和解密易于操作和管理。

2.MySQL Enterprise Encryption:MySQL企业版提供了一系列的安全增强功能,包括数据加密。

其支持列级加密和透明加密,可以使用对称密钥或非对称密钥进行加密。

3.SQL Server Transparent Data Encryption(TDE):SQL Server提供了透明数据加密功能,可以保护数据和备份存储在磁盘上的文件。

TDE使用数据库管理员提供的加密密钥来加密整个数据库。

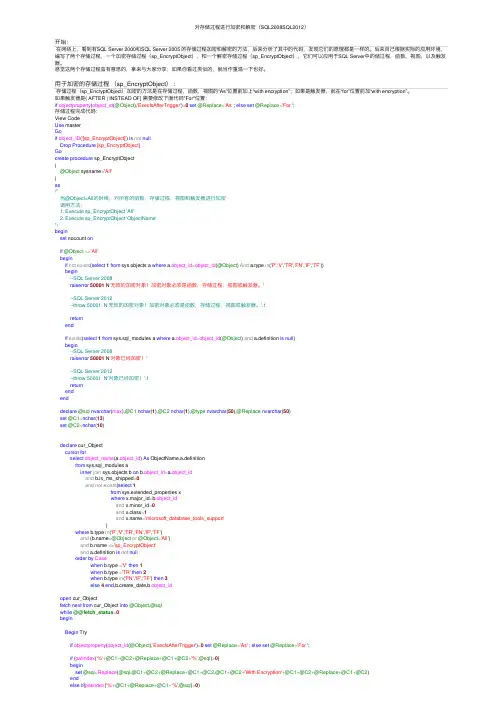

对存储过程进⾏加密和解密(SQL2008SQL2012)开始:在⽹络上,看到有SQL Server 2000和SQL Server 2005 的存储过程加密和解密的⽅法,后来分析了其中的代码,发现它们的原理都是⼀样的。

后来⾃⼰根据实际的应⽤环境,编写了两个存储过程,⼀个加密存储过程(sp_EncryptObject),和⼀个解密存储过程(sp_EncryptObject),它们可以应⽤于SQL Server中的储过程,函数,视图,以及触发器。

感觉这两个存储过程蛮有意思的,拿来与⼤家分享;如果你看过类似的,就当作重温⼀下也好。

⽤于加密的存储过程(sp_EncryptObject):存储过程(sp_EncryptObject)加密的⽅法是在存储过程,函数,视图的“As”位置前加上“with encryption”;如果是触发器,就在“for”位置前加“with encryption”。

如果触发器是{ AFTER | INSTEAD OF} 需要修改下⾯代码"For"位置:if objectproperty(object_id(@Object),'ExecIsAfterTrigger')=0set@Replace='As' ; else set@Replace='For ';存储过程完成代码:View CodeUse masterGoif object_ID('[sp_EncryptObject]') is not nullDrop Procedure[sp_EncryptObject]Gocreate procedure sp_EncryptObject(@Object sysname='All')as/*当@Object=All的时候,对所有的函数,存储过程,视图和触发器进⾏加密调⽤⽅法:1. Execute sp_EncryptObject 'All'2. Execute sp_EncryptObject 'ObjectName'*/beginset nocount onif@Object<>'All'beginif not exists(select1from sys.objects a where a.object_id=object_id(@Object) And a.type in('P','V','TR','FN','IF','TF'))begin--SQL Server 2008raiserror50001 N'⽆效的加密对象!加密对象必须是函数,存储过程,视图或触发器。

sqlserver2018 解密存储过程方法SQL Server 2018解密存储过程方法在SQL Server数据库中,存储过程是一种预编译的脚本或程序,用于执行一组数据库操作。

这些存储过程通常包含敏感信息,例如业务逻辑、数据处理规则和算法。

为了保护这些敏感信息,存储过程可以进行加密,以防止未经授权的访问和修改。

然而,有时候我们需要解密存储过程进行调试、分析或修改。

在本篇文章中,我们将讨论SQL Server 2018中解密存储过程的方法。

1. 使用系统存储过程sys.sp_helptext:SQL Server提供了一个名为sys.sp_helptext的系统存储过程,可以用于查看存储过程的定义。

使用以下命令可以查看加密存储过程的定义:EXEC sys.sp_helptext '[存储过程名]'通过这种方法,我们可以查看存储过程的定义,但是无法获得存储过程中的实际逻辑。

2. 使用系统视图sys.sql_modules:SQL Server 2005及更高版本引入了一个名为sys.sql_modules的系统视图,可以用于查看存储过程、触发器、函数等对象的定义。

使用以下命令可以查看存储过程的定义:SELECT definitionFROM sys.sql_modulesWHERE object_id = OBJECT_ID('[存储过程名]')类似于sys.sp_helptext,这种方法也只能查看存储过程的定义,而无法获得实际逻辑。

3. 使用第三方工具:如果上述方法无法满足需求,可以考虑使用第三方工具来解密存储过程。

有一些商业工具或开源工具,可以帮助我们解密和查看存储过程的实际逻辑。

例如,如果您有权访问sys.sysobjvalues视图,可以使用以下查询来获取存储过程的加密文本:SELECT object_name(id), valueFROM sys.sysobjvaluesWHERE object_name(id) = '[存储过程名]'注意,这种方法需要具有适当的权限来访问系统表。

sql2016 存储过程的加密和解密方法-回复标题:SQL Server 2016存储过程的加密和解密方法在数据库管理系统中,数据的安全性是非常重要的。

SQL Server 2016提供了一种保护存储过程的方法,那就是对存储过程进行加密。

本文将详细解析如何在SQL Server 2016中对存储过程进行加密和解密。

一、存储过程的加密SQL Server 2016提供了两种方式来对存储过程进行加密:一种是使用WITH ENCRYPTION选项创建存储过程;另一种是使用系统存储过程sp_helptext获取存储过程的文本并将其加密。

1. 使用WITH ENCRYPTION选项创建存储过程当你在创建存储过程时使用WITH ENCRYPTION选项,那么存储过程的文本将会被加密,并且无法通过通常的方式(如使用sp_helptext)查看到存储过程的文本。

示例:sqlCREATE PROCEDURE EncryptProcedureWITH ENCRYPTIONASBEGINSELECT 'Hello, World!'END在这个例子中,我们创建了一个名为EncryptProcedure的存储过程,并使用了WITH ENCRYPTION选项,因此这个存储过程的文本已经被加密。

2. 使用系统存储过程sp_helptext获取存储过程的文本并将其加密如果你已经有一个未加密的存储过程,你可以使用系统存储过程sp_helptext获取其文本,然后对其进行加密。

示例:sqlDECLARE @procText NVARCHAR(MAX)SET @procText = (SELECT definition FROM sys.sql_modules WHERE object_id = OBJECT_ID('UnencryptedProcedure'))EXEC sp_executesql N'CREATE PROCEDURE EncryptedProcedure WITH ENCRYPTION AS ' + @procText在这个例子中,我们首先使用sys.sql_modules视图获取了名为UnencryptedProcedure的存储过程的文本,然后使用sp_executesql 执行了一个动态SQL语句,该语句创建了一个新的存储过程EncryptedProcedure,并使用了WITH ENCRYPTION选项,因此这个新的存储过程的文本已经被加密。

sql数据库加密方式及实例一、引言随着信息技术的发展,数据库中存储的数据变得越来越重要,因此保护数据库中的数据安全变得至关重要。

数据库加密是一种常用的数据保护方法,通过对数据库中的数据进行加密,可以防止未经授权的访问者获取敏感信息。

本文将介绍SQL数据库加密的方式及实例,帮助读者了解如何保护数据库中的数据安全。

二、SQL数据库加密方式1. 数据库级别加密数据库级别加密是指对整个数据库进行加密,包括数据库中的所有表、视图、存储过程等对象。

常见的数据库级别加密方式有以下几种:(1)透明数据加密(TDE)透明数据加密是一种数据库级别的加密方式,它通过对数据库中的数据进行透明加密,实现对数据的保护。

TDE使用数据库加密密钥对数据进行加密,并在数据被读取时自动解密。

这种加密方式对应用程序透明,不需要修改现有的应用程序代码。

(2)加密文件系统(EFS)加密文件系统是一种操作系统级别的加密方式,它可以对数据库文件进行加密。

EFS使用操作系统的加密功能,对数据库文件进行加密和解密。

这种加密方式需要操作系统支持,并且需要在操作系统级别进行配置。

2. 表级别加密表级别加密是指对数据库中的特定表进行加密,只有被加密的表中的数据才会被加密。

常见的表级别加密方式有以下几种:(1)字段级别加密字段级别加密是指对表中的特定字段进行加密。

可以使用对称加密算法或非对称加密算法对字段进行加密。

对称加密算法使用相同的密钥进行加密和解密,而非对称加密算法使用公钥进行加密,私钥进行解密。

(2)行级别加密行级别加密是指对表中的特定行进行加密。

可以使用对称加密算法或非对称加密算法对行进行加密。

行级别加密可以根据不同的条件对不同的行进行加密,提高数据的安全性。

三、SQL数据库加密实例下面将介绍一个使用透明数据加密(TDE)的SQL数据库加密实例。

1. 创建数据库首先,我们需要创建一个数据库来存储数据。

可以使用以下SQL语句创建一个名为"testdb"的数据库:CREATE DATABASE testdb;2. 启用透明数据加密接下来,我们需要启用透明数据加密来对数据库中的数据进行加密。

SQL解密函数中的特定函数1. 概述在SQL中,解密函数用于对加密的数据进行解密,使其恢复为原始的明文数据。

解密函数通常用于保护敏感信息,如密码、信用卡号等。

本文将详细介绍SQL解密函数中的一些特定函数,包括函数的定义、用途和工作方式等。

2. DES_DECRYPT2.1 定义DES_DECRYPT是一个MySQL特有的解密函数,用于对使用DES算法加密的数据进行解密。

DES算法是一种对称加密算法,广泛应用于数据保护领域。

2.2 用途DES_DECRYPT函数常用于MySQL数据库中,用于解密使用DES算法加密的数据。

通过调用该函数,可以将加密后的数据还原为原始明文数据。

2.3 工作方式DES_DECRYPT函数接受两个参数:待解密的数据和解密所需的秘钥。

它使用指定的秘钥对输入数据进行逆向操作,从而还原为明文数据。

以下是使用DES_DECRYPT函数进行解密的示例:SELECT DES_DECRYPT(encrypted_data, 'encryption_key') AS decrypted_data FROM ta ble_name;上述示例中,encrypted_data是待解密的加密数据列,’encryption_key’是加密所需的秘钥。

执行该查询后,将返回解密后的明文数据列,并命名为decrypted_data。

3. AES_DECRYPT3.1 定义AES_DECRYPT是一个通用的解密函数,用于对使用AES算法加密的数据进行解密。

AES算法是一种对称加密算法,被广泛应用于保护敏感信息。

3.2 用途AES_DECRYPT函数常用于各种SQL数据库中,用于解密使用AES算法加密的数据。

通过调用该函数,可以将加密后的数据还原为原始明文数据。

3.3 工作方式AES_DECRYPT函数接受两个参数:待解密的数据和解密所需的秘钥。

它使用指定的秘钥对输入数据进行逆向操作,从而还原为明文数据。

Create PROCEDURE[dbo].[sp_windbidecrypt](@procedure sysname = NULL, @revfl int= 1)AS/***********************************************************原作者:王成辉翻译整理连接sqlcmd语法:sqlcmd -A -d databasename -o c:\a.txt调用形式为:先运行cmd执行:sqlcmd -A -d gzzywst -o c:\a.txt注意: -A A一定要大写,-d 后面是要进入的数据库 -o 是文件输出路径及文件名。

本方法为连接本机SQL2008 远程登录的时候语法更复杂一些,需要服务器IP 登录用户及密码第二步:输入exec sp_windbidecrypt 'Ts_b_InsertBillDetailDraft',0再输入go以后回车执行接触会跳行,跳行无错误显示,存储过程即解密成功,可以在输出路径下查看了。

或者在sql manament studio中新建--数据库引擎查询:admin:192.168.1.0然后执行语句就可以了---------------------------------------------------------------如果第二个参数使用1的话,会给出该存储过程的一些提示。

--版本4.0 修正存储过程过长解密出来是空白的问题这个版本已经完全可以解密出sql2008下面的存储过程了**************************************************************/SET NOCOUNT ONIF @revfl = 1BEGINPRINT '警告:该存储过程会删除并重建原始的存储过程。

'PRINT ' 在运行该存储过程之前确保你的数据库有一个备份。

请求接口中的sql加密方法SQL加密方法在数据安全保护中起到了至关重要的作用。

通过对SQL语句进行加密,可以有效防止黑客攻击和数据泄露,保障系统和用户的信息安全。

本文将介绍几种常见的SQL加密方法,并分析其优缺点,帮助读者选择合适的加密方式。

一、参数化查询参数化查询是一种常见的SQL加密方法,它通过将用户输入的数据作为参数传递给SQL语句,而不是直接拼接到SQL语句中。

这样可以避免SQL注入攻击,保护数据库的安全。

例如,原始的SQL语句是这样的:```SELECT * FROM users WHERE username = 'admin' AND password = '123456';```使用参数化查询的SQL语句如下:```SELECT * FROM users WHERE username = ? AND password = ?;```然后,将用户输入的数据绑定到参数上,可以使用预编译语句或存储过程来实现。

参数化查询的优点是简单易用,能够防止SQL注入攻击。

然而,它的缺点是对于复杂的查询条件,需要编写更多的代码和SQL语句,增加了开发的难度。

二、存储过程存储过程是一种在数据库中预先定义好的一组SQL语句,可以通过存储过程来执行数据库操作。

存储过程可以实现对SQL语句的加密,保护数据库的安全。

使用存储过程的好处是可以将SQL语句封装起来,只对外暴露存储过程的接口。

这样可以隐藏实际的SQL语句,增加了攻击者破解的难度。

然而,存储过程也存在一些缺点。

首先,存储过程的编写需要一定的数据库知识和经验,对开发人员的要求较高。

其次,存储过程的维护和修改也相对复杂,需要谨慎操作。

三、加密算法除了以上两种方法,还可以使用加密算法对SQL语句进行加密。

加密算法可以将SQL语句中的关键信息进行加密,如表名、字段名等,从而保护数据库的结构和数据。

加密算法的优点是可以对SQL语句进行灵活的加密,提高了数据库的安全性。

mssql2008中简易解密方法MSSQL Server 2008是一款常用的关系型数据库管理系统,广泛应用于企业和个人开发项目中。

在数据库中,数据的安全性是至关重要的。

然而,有时候我们会遇到需要解密数据库中加密数据的情况。

本文将带您一步一步回答如何在MSSQL Server 2008中解密数据的问题。

首先,我们需要理解MSSQL Server 2008中的数据加密工具。

MSSQL Server 2008提供了许多加密功能,包括对数据库中的敏感数据进行加密和解密。

这些功能可以帮助保护数据在传输和存储过程中的安全性。

然而,在某些情况下,我们可能需要解密已经加密的数据。

这可能是因为忘记了加密密钥,或是需要检查加密数据的完整性。

下面是一些简单的步骤,来帮助您解密MSSQL Server 2008中的加密数据。

第一步,确定加密算法和密钥类型。

在MSSQL Server 2008中,有多种加密算法可供选择,如对称加密算法(如AES、DES等)和非对称加密算法(如RSA)等。

此外,还需要确定密钥类型,如对称密钥和公钥/私钥等。

第二步,查找加密数据所在的数据库和表。

在MSSQL Server 2008中,您可以使用SQL查询语句来查找加密数据所在的数据库和表。

例如,您可以使用以下SQL查询语句来查找包含加密数据的表:sqlSELECT name FROM sys.databases WHERE is_encrypted = 1;这将返回所有被加密的数据库。

接下来,您可以使用以下SQL查询语句来查找包含加密数据的表:sqlUSE [database_name];SELECT name FROM sys.tables WHERE is_encrypted = 1;这将返回指定数据库中所有被加密的表。

第三步,确定加密密钥。

在MSSQL Server 2008中,加密密钥存储在数据库中的加密键层次结构中。

要解密数据,您需要获得正确的密钥。

如何在MySQL中实现数据的加密和解密的自动化在现如今的信息时代,数据安全是一个重要的话题。

在数据库中存储的数据可能包含用户的敏感信息,如个人身份证号码、银行账户信息等。

为了保护这些敏感数据,数据库管理员经常需要加密这些数据。

MySQL是一种常用的开源关系型数据库管理系统,提供了多种加密机制来保护数据的安全性。

本文将介绍如何在MySQL中实现数据的加密和解密的自动化。

1. 数据加密的概念数据加密是一种使用密码算法将明文数据转换为密文数据的过程。

在数据库中,加密可以用于保护敏感数据的安全性,即使数据库被非法访问,也无法读取和使用这些数据。

加密分为对称加密和非对称加密。

对称加密使用相同的密钥进行加密和解密,而非对称加密使用公钥进行加密,私钥进行解密。

2. 数据加密的方法在MySQL中,可以使用多种方法来对数据进行加密。

下面介绍两种常用的方法:2.1. 使用AES对称加密算法进行数据加密AES(Advanced Encryption Standard)是一种高级加密标准,被广泛应用于数据加密中。

MySQL提供了AES_ENCRYPT和AES_DECRYPT函数,可以在SQL语句中使用这两个函数来进行加密和解密。

例如,可以使用以下语句将数据加密存储:```INSERT INTO table_name (column_name) VALUES (AES_ENCRYPT('plain_text', 'encryption_key'));```使用以下语句来解密数据:```SELECT AES_DECRYPT(column_name, 'encryption_key') FROM table_name;```在上面的语句中,'plain_text'是需要加密的明文数据,'encryption_key'是加密密钥。

通过将明文数据和密钥作为参数传递给AES_ENCRYPT函数,可以将明文数据加密存储在数据库中。

sql对称密钥aes语句SQL中的对称密钥AES(Advanced Encryption Standard)用于加密和解密数据。

它是一种流行的对称加密算法,被广泛用于保护敏感数据的安全性。

下面是一些使用SQL语句进行AES加密和解密的示例:1. 使用AES加密函数对指定列进行加密:```UPDATE table SET column = AES_ENCRYPT(column, 'encryption_key');```这条语句将对指定表中的指定列进行AES加密,使用给定的加密密钥。

2. 使用AES解密函数对指定列进行解密:```SELECT AES_DECRYPT(column, 'encryption_key') FROM table;```这条语句将对指定表中的指定列进行AES解密,使用给定的解密密钥。

3. 创建一个包含AES加密函数的存储过程:```CREATE PROCEDURE encrypt_data(IN data VARCHAR(255), INencryption_key VARCHAR(255))BEGINDECLARE encrypted_data VARCHAR(255);SET encrypted_data = AES_ENCRYPT(data, encryption_key);SELECT encrypted_data;END;```这个存储过程接受一个字符串参数和一个加密密钥参数,将输入数据进行AES加密,并返回加密后的结果。

4. 创建一个包含AES解密函数的存储过程:```CREATE PROCEDURE decrypt_data(IN encrypted_data VARCHAR(255), IN decryption_key VARCHAR(255))BEGINDECLARE decrypted_data VARCHAR(255);SET decrypted_data = AES_DECRYPT(encrypted_data, decryption_key);SELECT decrypted_data;END;```这个存储过程接受一个加密数据参数和一个解密密钥参数,将输入数据进行AES解密,并返回解密后的结果。

sql存储过程的加密解密2007年06月16日星期六下午 01:38加密:CREATE PROCEDURE encrypt_thisWITH ENCRYPTION //改动的就这里。

ASSELECT *FROM authorsGO解密麻烦了。

比较长。

CREATE PROCEDURE sp_decrypt(@objectName varchar(50))ASbeginset nocount on--CSDN:j9988 copyright:2004.04.15--V3.1--破解字节不受限制,适用于SQLSERVER2000存储过程,函数,视图,触发器--修正上一版视图触发器不能正确解密错误--发现有错,请E_MAIL:CSDNj9988@begin trandeclare @objectname1 varchar(100),@orgvarbin varbinary(8000)declare @sql1 nvarchar(4000),@sql2 varchar(8000),@sql3nvarchar(4000),@sql4 nvarchar(4000)DECLARE @OrigSpText1 nvarchar(4000), @OrigSpText2 nvarchar(4000) ,@OrigSpText3 nvarchar(4000), @resultsp nvarchar(4000)declare @i int,@status int,@type varchar(10),@parentid intdeclare @colid int,@n int,@q int,@j int,@k int,@encrypted int,@number int select @type=xtype,@parentid=parent_obj from sysobjects whereid=object_id(@ObjectName)create table #temp(number int,colid int,ctext varbinary(8000),encrypted int,status int)insert #temp SELECT number,colid,ctext,encrypted,status FROM syscomments WHERE id = object_id(@objectName)select @number=max(number) from #tempset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) andnumber=@k)beginif @type='P'set @sql1=(case when @number>1 then 'ALTER PROCEDURE '+ @objectName +';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'ALTER PROCEDURE '+ @objectName+' WITH ENCRYPTION AS 'end)if @type='TR'begindeclare @parent_obj varchar(255),@tr_parent_xtype varchar(10)select @parent_obj=parent_obj from sysobjects whereid=object_id(@objectName)select @tr_parent_xtype=xtype from sysobjects where id=@parent_objif @tr_parent_xtype='V'beginset @sql1='ALTER TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTERD OF INSERT AS PRINT 1 'endelsebeginset @sql1='ALTER TRIGGER '+@objectname+' ON '+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR INSERT AS PRINT 1 'endendif @type='FN' or @type='TF' or @type='IF'set @sql1=(case @type when 'TF' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end ' when 'FN' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'ALTER FUNCTION '+ @objectName+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='V'set @sql1='ALTER VIEW '+@objectname+' WITH ENCRYPTION AS SELECT 1 as f'set @q=len(@sql1)set @sql1=@sql1+REPLICATE('-',4000-@q)select @sql2=REPLICATE('-',8000)set @sql3='exec(@sql1'select @colid=max(colid) from #temp where number=@kset @n=1while @n<=CEILING(1.0*(@colid-1)/2) and len(@sQL3)<=3996beginset @sql3=@sql3+'+@'set @n=@n+1endset @sql3=@sql3+')'exec sp_executesql @sql3,N'@Sql1 nvarchar(4000),@varchar(8000)',@sql1=@sql1,@=@sql2endset @k=@k+1endset @k=0while @k<=@numberbeginif exists(select 1 from syscomments where id=object_id(@objectname) and number=@k)beginselect @colid=max(colid) from #temp where number=@kset @n=1while @n<=@colidbeginselect @OrigSpText1=ctext,@encrypted=encrypted,@status=status FROM#temp WHERE colid=@n and number=@kSET @OrigSpText3=(SELECT ctext FROM syscomments WHEREid=object_id(@objectName) and colid=@n and number=@k)if @n=1beginif @type='P'SET @OrigSpText2=(case when @number>1 then 'CREATE PROCEDURE '+@objectName +';'+rtrim(@k)+' WITH ENCRYPTION AS 'else 'CREATE PROCEDURE '+ @objectName +' WITH ENCRYPTION AS 'end)if @type='FN' or @type='TF' or @type='IF'SET @OrigSpText2=(case @type when 'TF' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns @b table(a varchar(10)) with encryption as begin insert @b select @a return end 'when 'FN' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns char(1) with encryption as begin return @a end'when 'IF' then'CREATE FUNCTION '+ @objectName+'(@a char(1)) returns table with encryption as return select @a as a'end)if @type='TR'beginif @tr_parent_xtype='V'beginset @OrigSpText2='CREATE TRIGGER '+@objectname+' ON'+OBJECT_NAME(@parentid)+' WITH ENCRYPTION INSTEAD OF INSERT AS PRINT 1 'endelsebeginset @OrigSpText2='CREATE TRIGGER '+@objectname+' ON'+OBJECT_NAME(@parentid)+' WITH ENCRYPTION FOR INSERT AS PRINT 1 ' endendif @type='V'set @OrigSpText2='CREATE VIEW '+@objectname+' WITH ENCRYPTION AS SELECT 1 as f'set @q=4000-len(@OrigSpText2)set @OrigSpText2=@OrigSpText2+REPLICATE('-',@q)endelsebeginSET @OrigSpText2=REPLICATE('-', 4000)endSET @i=1SET @resultsp = replicate(N'A', (datalength(@OrigSpText1) / 2))WHILE @i<=datalength(@OrigSpText1)/2BEGINSET @resultsp = stuff(@resultsp, @i, 1,NCHAR(UNICODE(substring(@OrigSpText1, @i, 1)) ^(UNICODE(substring(@OrigSpText2, @i, 1)) ^UNICODE(substring(@OrigSpText3, @i, 1)))))SET @i=@i+1ENDset @orgvarbin=cast(@OrigSpText1 as varbinary(8000)) set @resultsp=(case when @encrypted=1then @resultspelse convert(nvarchar(4000),case when @status&2=2 then uncompress(@orgvarbin) else @orgvarbin end)end)print @resultspset @n=@n+1endendset @k=@k+1enddrop table #temprollback tranend。