OSPF加密认证

- 格式:pdf

- 大小:194.58 KB

- 文档页数:17

面试题及答案ospfOSPF(开放最短路径优先)是一种内部网关协议(IGP),用于在单个自治系统(AS)内部分发路由信息。

以下是一些关于OSPF的面试题目及答案:问题 1:什么是OSPF?答案:OSPF是一种基于链路状态的路由协议,用于在IP网络中交换路由信息。

它属于内部网关协议(IGP),主要用于自治系统内部的路由。

OSPF使用Dijkstra算法计算最短路径,并能够快速适应网络拓扑的变化。

问题 2:OSPF中的LSA是什么?答案:LSA(链路状态通告)是OSPF中的一种数据结构,用于描述路由器的链路状态。

每个运行OSPF的路由器都会生成LSA,并将其洪泛到整个自治系统中。

LSA包含了足够的信息,以便其他路由器能够构建一个完整的网络拓扑图。

问题 3:OSPF中的邻居关系是如何建立的?答案:OSPF通过使用Hello协议在相邻的路由器之间建立邻居关系。

一旦两台路由器彼此确认了对方的存在,它们就会交换链路状态信息。

这个过程包括三个步骤:成为邻居、交换DBD(数据库描述)包和确认LSA(链路状态通告)。

问题 4:OSPF中的区域是什么?答案:在OSPF中,一个区域(Area)是一组可以相互通信的路由器的集合。

使用区域可以减少路由计算的复杂性,并且可以隔离拓扑变化,避免其影响到整个自治系统。

一个OSPF网络可以包含多个区域,其中每个区域都有一个唯一的32位区域标识符。

问题 5:OSPF中的DR(指定路由器)和BDR(备份指定路由器)有什么作用?答案:在多接口路由器连接到同一个广播或NBMA(非广播多路访问)网络时,OSPF会选举一个DR(指定路由器)和BDR(备份指定路由器)。

DR和BDR的作用是作为其他路由器之间的转发器,以优化LSA的洪泛过程,减少不必要的LSA传输,从而提高效率。

问题 6:OSPF中的类型1、2和5 LSA分别代表什么?答案:- 类型1 LSA:由自治系统边界路由器(ASBR)生成,描述了通往自治系统外目的地的路由。

ospf全部知识点总结一、OSPF的基本概念1.1 OSPF的发展历程OSPF是由IETF(Internet Engineering Task Force)定义的开放标准,最初在RFC 1131中提出,随后在RFC 1247和RFC 1245中进行了修订,成为了OSPFv2的标准。

OSPFv3则是OSPF在IPv6环境下的扩展,定义在RFC 5340中。

OSPF发展至今已经成为互联网上使用最广泛的动态路由协议之一。

1.2 OSPF的基本特点OSPF是一种链路状态路由协议,和距离矢量路由协议相比,它具有更快的收敛速度、更灵活的路由选择和更好的可扩展性。

OSPF使用SPF算法计算最短路径,能够支持VLSM 和CIDR的IP地址分配,并且提供了可靠的路由数据交换。

1.3 OSPF的组成部分OSPF由路由器、链路、网络和邻居关系组成。

路由器负责OSPF协议的计算和路由表的更新,链路是指连接路由器之间的物理或逻辑链路,网络是指可以发送OSPF Hello消息的链路,邻居关系是指路由器之间建立的可靠的邻居关系,用于交换路由信息。

1.4 OSPF的工作原理OSPF使用Hello消息来发现邻居,并且建立邻居关系。

建立邻居关系后,路由器之间会交换LSA(Link State Advertisement)来收集网络拓扑信息。

然后使用SPF算法计算最短路径,并且更新路由表。

最后,OSPF使用LSA更新来维护网络状态,并且保证网络的稳定性。

二、OSPF的工作原理2.1 OSPF消息格式OSPF消息有Hello消息、LSA消息和LSU(Link State Update)消息。

Hello消息用于邻居发现和建立邻居关系,LSA消息用于交换路由信息,LSU消息用于路由表的更新。

2.2 OSPF的邻居关系OSPF使用Hello消息来发现邻居,并且建立邻居关系。

当路由器接收到相邻路由器的Hello消息,并且满足了协议规定的条件,邻居关系就会建立成功。

ospf:收集链路状态信息完全了解网络拓扑,使用spf算法自主的计算路径。

ospf特性:open 无类手动汇总层次化结构收敛快速触发更新等价负载均衡邻居表(邻接关系数据库):领居建立过程:init state:一方组播hello包two-way state:双方收到hello包形成邻居关系exstart state:交换bdb包选举dr/bdrexchange state:交换bdb包交换lsdb摘要。

loading state:交换lsufull state:完全邻接拓朴表(lsdb,链路状态数据库):同一区域内每个路由器的lsdb一致lsa:包含接口ip前缀、开销、优先级,包含于LSU中,遵循水平分割原则。

lsa序列号:lsa的生存周期为60分钟,30分钟定期刷新,没有被刷新lsa将会在60分钟后被丢弃ospf的五种包:hello、dbd、lsr、lsu、lsackdbd、lsr、lsu需lsack确认路由表区域:CISCO建议每个区域的路由器不应超过50台。

双层结构:中转区域:又称骨干区域或核心区域(area 0),用于流量的中转没有终端用户。

常规区域:连接终端用户用于数据的收发。

常规区域必须与骨干区域直连,常规区域间不能有直连链路。

常规区域包括标准区域、末节区域、绝对末节区域、次末节区域。

区域的设计:凭经验公司:核心层做area 0,汇聚和接入做常规区域整个ospf网络在同一个AS中ospf中的路由器指的是:接口骨干路由器:位于area 0abr:abr连接的区域数不应超过3个,abr也可以是asbrasbr:重分发配置ospf:r1(conftig)# router ospf 1r1(config)# network …………area 0(等同于ip ospf 1 area 0)验证OSPF:sh ip protocolssh ip router ospfsh ip ospf interfacesh ip ospfsh ip ospf neighbor detaildebug ip ospf eventsdebug ip ospf adjospf的网络类型(dead time=4*hello time)点到点(PPP、HDLC串口):直接邻接,hello-time 10s2、广播(LAN):选dr/bdr,hello-time 10sdrother与dr/bdr:邻接;drother之间:领居dr组播224.0.0.5;drother组播224.0.0.6dr的轮选:数值最大接口优先级(默认值1)ip ospf priority ?2、rid:环回地址、物理接口ip地址router-id ip address(次于优先级,ip地址可以为存在或不存在,不能指定其他路由器已有IP)dr稳定性,先到先得clear ip ospf process(清除ospf进程让dr重选;清除ospf进程邻居关系重新形成)3、ospf在nbma网络运行的公有模式:1、nbma:默认模式hello time 30s在hub-spoke拓朴,选dr/bdr,同一子网,中心路由器为dr/bdr边缘路由器(spoke)相互之间要做dlci的映射(dlci复用)中心路由器手动指定领居(如:nei 192.168.1.2 priority 0把spoke优先级设为0)2、p2m:hello time 30s同一子网,不选dr/bdr,多点fr子接口无需修改网络类型,邻接关系可以正常建立,但路由就没法学到,因此建议在多点fr子接口修改网络类型。

OSPF协议简介OSPF(开放式最短路径优先)是一种内部网关协议(IGP),用于在大型企业网络或互联网中进行路由选择和转发。

它是一种链路状态路由协议,被广泛用于构建大规模的自治系统(AS)内部的动态路由网络。

OSPF的目标OSPF的设计目标是实现以下几个重要方面:1.可靠性:OSPF通过在网络中交换链路状态信息,实现了快速的网络收敛和故障恢复,以确保网络的高可靠性。

2.可扩展性:OSPF能够适应大型网络的扩展需求,支持分层设计和分区,使得网络可以灵活地增长和调整。

3.快速收敛:OSPF使用最短路径优先算法(SPF)来计算路由,能够快速选择最佳路径,并在网络拓扑发生变化时迅速收敛。

4.灵活的策略控制:OSPF提供了多种策略控制机制,如区域(Area)、路由汇总(Route Summarization)、路由过滤(Route Filtering)等,使得网络管理员能够根据实际需求进行灵活的路由控制。

OSPF的工作原理OSPF协议通过建立邻居关系、交换链路状态信息、计算最短路径和更新路由表等步骤来实现路由选择和转发。

1.邻居关系建立:OSPF路由器通过发送Hello报文来探测与相邻路由器之间的连接,建立邻居关系。

邻居关系的建立是通过交换Hello报文和协商参数来完成的。

2.链路状态信息交换:建立邻居关系后,OSPF路由器将链路状态信息(LSA)广播给邻居路由器,用于描述自身的链路状态和拓扑信息。

3.最短路径计算:OSPF路由器使用最短路径优先算法(SPF)来计算到达目的网络的最优路径,并生成路由表。

4.路由表更新:OSPF路由器根据最新的链路状态信息更新路由表,并将更新的路由信息发送给邻居路由器。

OSPF的优缺点OSPF协议具有以下优点和缺点:优点:‑高可靠性和快速收敛:OSPF能够快速收敛,自动适应网络拓扑的变化,并提供快速的故障恢复能力。

‑灵活的路由策略控制:OSPF支持多种路由策略控制机制,使得网络管理员能够根据实际需求进行灵活的路由控制。

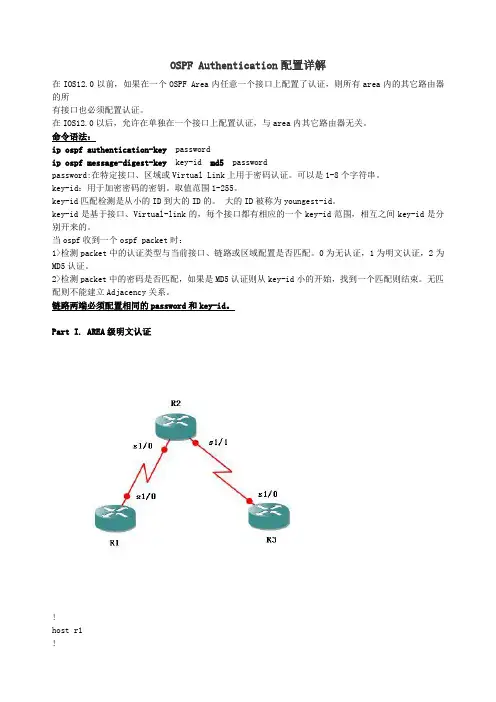

OSPF Authentication配置详解在IOS12.0以前,如果在一个OSPF Area内任意一个接口上配置了认证,则所有area内的其它路由器的所有接口也必须配置认证。

在IOS12.0以后,允许在单独在一个接口上配置认证,与area内其它路由器无关。

命令语法:ip ospf authentication-key passwordip ospf message-digest-key key-id md5 passwordpassword:在特定接口、区域或Virtual Link上用于密码认证。

可以是1-8个字符串。

key-id:用于加密密码的密钥。

取值范围1-255。

key-id匹配检测是从小的ID到大的ID的。

大的ID被称为youngest-id。

key-id是基于接口、Virtual-link的,每个接口都有相应的一个key-id范围,相互之间key-id是分别开来的。

当ospf收到一个ospf packet时:1>检测packet中的认证类型与当前接口、链路或区域配置是否匹配。

0为无认证,1为明文认证,2为MD5认证。

2>检测packet中的密码是否匹配,如果是MD5认证则从key-id小的开始,找到一个匹配则结束。

无匹配则不能建立Adjacency关系。

链路两端必须配置相同的password和key-id。

Part I. AREA级明文认证!host r1description conn_to_r2ip add 192.168.1.1 255.255.255.0ip ospf authentication-key cisco!router ospf 100router-id 10.0.0.1net 192.168.1.0 0.0.0.255 area 0area 0 authentication!-------------------------------------------- !host r2!int s1/0description conn_to_r1ip add 192.168.1.2 255.255.255.0ip ospf authentication-key cisco!router ospf 100router-id 10.0.0.2net 192.168.1.0 0.0.0.255 area 0area 0 authentication!++++++++++++++++++++++++++++++service password-encryptionshow ip ospf neighbordebug ip ospf events++++++++++++++++++++++++++++++Part II. AREA级md5认证!host r1!int s1/0description conn_to_r2ip add 192.168.1.1 255.255.255.0ip ospf message-digest-key 1 md5 cisco!router ospf 100router-id 10.0.0.1net 192.168.1.0 0.0.0.255 area 0area 0 authentication message-digest!---------------------------------------------!int s1/0description conn_to_r1ip add 192.168.1.2 255.255.255.0ip ospf message-digest-key 1 md5 cisco!router ospf 100router-id 10.0.0.2net 192.168.1.0 0.0.0.255 area 0area 0 authentication message-digest!Part III. AREA级md5认证切换因为md5认证在收到时是从认证密码池中依次匹配密码的(密码ID从小到大),所以它可以同时配置多个密码,进而可以实现在多个密码中平滑的过度。

ospf作用OSPF(Open Shortest Path First)是一种开放的、链路状态的路由协议,用于在IP网络中寻找最短路径。

OSPF具有以下作用:1. 路由计算:OSPF通过收集各个网络设备的链路状态信息,并将其转化为拓扑图。

通过计算最短路径树,选择最优的路径来转发数据包。

这种方式可以保证数据包传输的高效性和可靠性。

2. 动态路由:OSPF能够自动适应网络拓扑的变化,并动态调整路由路径,从而实现网络的自我修复。

当网络中的某条链路发生故障或者被关闭时,OSPF能够快速重新计算最短路径,并将流量重新分配到可用路径上。

3. 负载均衡:OSPF支持负载均衡,可以将网络中的流量分配到多条路径上,从而提高网络资源的利用率和吞吐量。

OSPF通过设置不同的成本值,根据路径长度决定数据包的流动方向,从而实现负载均衡。

4. 回环检测:OSPF通过发送Hello消息和周期性地检查邻居状态,来识别和检测网络中的回环问题。

回环问题是指在网络环境中,数据包在多个节点之间循环传送,造成网络拥塞和性能下降。

OSPF能够自动检测和避免回环问题的发生。

5. 安全性:OSPF具有一定的安全性措施,可以防止网络中的欺骗攻击和拓扑变化的篡改。

OSPF通过认证和加密机制来保证消息的完整性和可信度。

只有经过认证的路由器才能参与OSPF的协商和计算,确保网络的稳定性和安全性。

6. 可扩展性:OSPF支持网络的分层设计和分区域管理,可以根据网络规模的增长进行扩展。

OSPF采用区域划分的方式,将整个网络分割为不同的区域(Area),每个区域内部通过OSPF计算最短路径,区域之间通过区域边界路由器(ABR)进行通信。

这种设计可以有效减少网络的复杂性,提高网络的可管理性和可扩展性。

综上所述,OSPF在IP网络中具有广泛的应用和重要的作用。

通过OSPF,可以实现网络的自动计算和动态调整,提高网络的性能和可靠性。

同时,OSPF还提供了一定的安全性措施,保护网络免受攻击和篡改。

常用动态路由协议安全性的评价动态路由协议是网络中常用的一种路由协议,它可以根据网络中的实时情况动态地调整路由信息,从而实现优化路由选择和提高网络性能的目的。

常用的动态路由协议包括RIP、OSPF、EIGRP和BGP等。

随着网络威胁的不断增加,动态路由协议的安全性问题也日益受到关注。

本文将对常用动态路由协议的安全性进行评价,并介绍相应的安全防护措施。

1. RIP协议的安全性评价RIP(Routing Information Protocol)是一种最早的动态路由协议,它采用距离向量算法进行路由选择。

RIP协议具有一些安全性方面的缺陷,例如:(1)认证机制薄弱。

RIP协议的认证机制较为简单,只是通过明文密码进行认证,容易受到中间人攻击的威胁。

(2)易受路由欺骗攻击。

RIP协议没有对路由更新进行严格的验证,因此容易受到路由欺骗攻击的影响。

为了增强RIP协议的安全性,可以采取一些安全防护措施,例如:(1)使用加密认证。

可以使用MD5等加密算法对路由更新信息进行认证,防止中间人攻击的威胁。

(2)限制路由器接口。

限制RIP协议的工作接口,只允许受信任的路由器进行路由信息的传递,降低路由欺骗攻击的可能性。

2. OSPF协议的安全性评价OSPF(Open Shortest Path First)是一种链路状态路由协议,它采用Dijkstra算法进行路由计算。

OSPF协议在安全性方面相对于RIP协议有所提高,但依然存在一些安全性问题,例如:(1)邻居伪装攻击。

攻击者可以伪装成合法的OSPF邻居路由器,向目标路由器发送虚假的链路状态信息,导致路由器计算错误的路由路径。

(2)路由器身份伪装攻击。

攻击者可以伪装成合法的OSPF路由器身份,欺骗其他路由器接受虚假的路由信息。

为了提高OSPF协议的安全性,可以采取一些安全防护措施,例如:(1)使用MD5认证。

可以通过配置OSPF认证密码,并使用MD5算法对OSPF数据包进行认证,防止邻居伪装攻击的威胁。

OSPF协议1. 简介OSPF(Open Shortest Path First)是一种开放的链路状态路由协议,常被用于局域网(LAN)和广域网(WAN)中的内部网关协议(IGP)。

OSPF是基于Dijkstra算法的路由选择协议,它使用链路状态数据库(LSDB)来维护网络拓扑,并通过该拓扑信息计算最短路径。

OSPF具有以下特点:•支持VLSM(可变长子网掩码):不同子网可以使用不同的子网掩码,提高了IP地址的使用效率。

•支持分级路由:将网络划分为多个区域,降低了路由计算的复杂性。

•支持多路径:可以选择多条等价的路径作为备用路由,提高了网络的可靠性和容错性。

•支持无环路:OSPF使用了反向路径进行回路检测,确保路由没有环路。

2. OSPF网络拓扑OSPF网络拓扑由多个路由器组成,每个路由器都是一个LSDB的边界路由器(ABR)或区域边界路由器(ASBR)。

路由器之间通过链路互连,并通过Hello报文建立邻居关系。

OSPF将网络拓扑划分为多个区域(Area),每个区域由一个区域内部路由器(IR)负责管理。

OSPF区域间通过边界路由器(BR)进行转发,BR将区域内的路由信息汇总为一个摘要路由,然后广播到其他区域。

BR还负责处理区域之间的路由策略。

3. OSPF报文OSPF使用不同类型的报文来实现邻居发现、路由更新和链路状态同步等功能。

常用的报文类型包括:•Hello报文:用于建立邻居关系,确定相邻路由器的状态。

•DBD报文:用于数据库描述,包含路由器的数据库摘要。

•LSR报文:链路状态请求,用于请求邻居路由器的链路状态信息。

•LSU报文:链路状态更新,用于向邻居路由器发送自己的链路状态信息。

•LSAck报文:链路状态确认,用于确认邻居路由器发送的链路状态信息。

4. OSPF路由计算OSPF使用Dijkstra算法计算最短路径,每个路由器通过分析链路状态数据库(LSDB)来计算最短路径树(SPF树)。

常用动态路由协议安全分析及应用动态路由协议是一种广泛应用于互联网和企业网络中的协议,它可以自动地选择最佳路径来转发数据包,并且能够动态地适应网络拓扑的变化。

常用的动态路由协议包括RIP、OSPF、EIGRP、BGP等。

在网络安全领域,动态路由协议的安全性至关重要,因为它涉及到网络中的数据传输和路径选择。

首先,动态路由协议的安全性分析需要考虑以下几个方面:认证、加密、完整性保护和抗攻击能力。

认证是指确保路由更新消息的发送者是合法的,并且没有被篡改。

加密是指对路由更新消息进行加密,以防止被窃听和篡改。

完整性保护是指确保路由更新消息在传输过程中没有被篡改。

抗攻击能力是指动态路由协议能够抵御各种可能的攻击,如DDoS攻击、路由器伪装、路由器欺骗等。

在实际的网络应用中,常用的动态路由协议如OSPF和BGP,它们都有各自的安全机制。

对于OSPF协议而言,它支持MD5认证来验证路由更新消息的合法性,同时也支持加密和完整性保护。

对于BGP协议而言,它支持TCP MD5签名来加密BGP消息,同时也支持基于IP前缀过滤和路由策略的安全机制。

除了协议本身的安全机制外,还需考虑网络设备的安全配置以及网络拓扑的安全设计。

在网络设备方面,应采取一些基本的措施,如禁止使用默认密码、限制远程管理访问、启用ACL和防火墙等。

在网络拓扑设计方面,应采取最小权限原则,对网络中的路由器和交换机进行细粒度的访问控制,只允许必要的路由更新消息通过,并且限制每个路由器能够传输的路由更新消息的范围。

此外,还需要考虑动态路由协议的自身特点,如路由器的骨干位置、可信邻居的设置、路由过滤和路由分发的策略等。

对于常见的攻击,如DDoS攻击和路由器伪装攻击,应采取相应的防护措施,如使用IPS和IDS来实时监测网络中的异常流量和异常行为,及时发现并阻止攻击行为。

总的来说,动态路由协议的安全性分析及应用需要综合考虑协议本身的安全机制、网络设备的安全配置、网络拓扑的安全设计以及恶意攻击的防范。

OSPF_协议的解析及详解OSPF协议的解析及详解一、引言OSPF(开放式最短路径优先)是一种用于计算机网络中的链路状态路由协议。

它是一个开放的标准协议,用于在大型IP网络中进行路由选择。

本协议旨在提供高效、稳定和可扩展的路由选择机制。

本文将对OSPF协议进行解析和详解。

二、OSPF协议的基本原理1. 链路状态路由协议OSPF是一种链路状态路由协议,它通过交换链路状态信息来构建网络拓扑图,并计算最短路径。

每个路由器都维护一个链路状态数据库(LSDB),其中包含了整个网络的拓扑信息。

2. 路由器之间的邻居关系OSPF协议通过建立邻居关系来交换链路状态信息。

路由器之间通过Hello消息进行邻居发现,并通过交换数据库描述(DBD)消息来同步链路状态数据库。

一旦邻居关系建立,路由器之间将周期性地交换链路状态更新(LSU)消息。

3. SPF算法OSPF使用SPF(最短路径优先)算法来计算最短路径。

SPF算法基于Dijkstra算法,通过遍历链路状态数据库来确定最短路径。

每个路由器根据自己的链路状态数据库计算出最短路径树,并将其作为路由表的基础。

4. 区域划分为了提高OSPF协议的可扩展性,网络可以被划分为多个区域。

每个区域内部的路由器只维护自己区域的链路状态信息,而不需要了解整个网络的拓扑。

区域之间的边界路由器负责将区域内的路由信息与其他区域交换。

三、OSPF协议的消息格式OSPF协议定义了多种消息类型,用于在路由器之间交换信息。

以下是OSPF 协议中常用的消息类型及其格式:1. Hello消息Hello消息用于邻居发现和建立邻居关系。

它包含了发送Hello消息的路由器的ID、邻居路由器的ID等信息。

2. 数据库描述(DBD)消息DBD消息用于同步链路状态数据库。

它包含了链路状态数据库的摘要信息,如序列号、LSA类型等。

3. 链路状态更新(LSU)消息LSU消息用于交换链路状态信息。

它包含了链路状态数据库中的LSA(链路状态广告)。

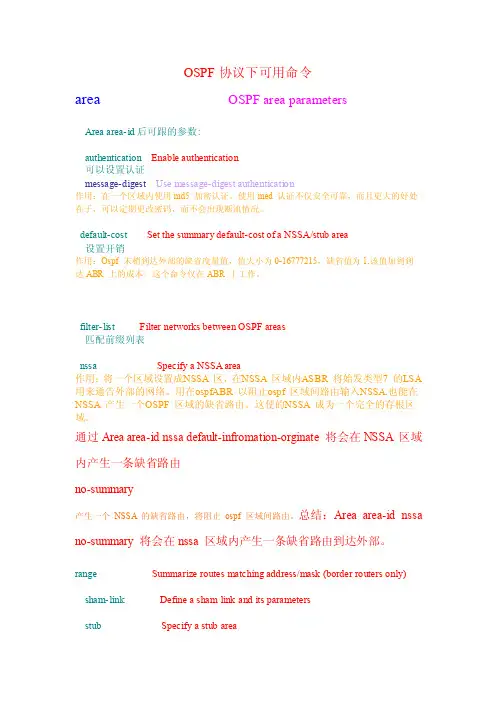

OSPF协议下可用命令area OSPF area parametersArea area-id后可跟的参数:authentication Enable authentication可以设置认证message-digest Use message-digest authentication作用:在一个区域内使用md5 加密认证。

使用med 认证不仅安全可靠,而且更大的好处在于,可以定期更改密码,而不会出现断流情况。

default-cost Set the summary default-cost of a NSSA/stub area设置开销作用:Ospf 末梢到达外部的缺省度量值,值大小为0-16777215,缺省值为1,该值加到到达ABR 上的成本。

这个命令仅在ABR 上工作。

filter-list Filter networks between OSPF areas匹配前缀列表nssa Specify a NSSA area作用:将一个区域设置成NSSA 区,在NSSA 区域内ASBR 将始发类型7 的LSA 用来通告外部的网络。

用在ospfABR 以阻止ospf 区域间路由输入NSSA.也能在NSSA 产生一个OSPF 区域的缺省路由。

这使的NSSA 成为一个完全的存根区域。

通过Area area-id nssa default-infromation-orginate 将会在NSSA 区域内产生一条缺省路由no-summary产生一个NSSA的缺省路由,将阻止ospf 区域间路由。

总结:Area area-id nssa no-summary 将会在nssa 区域内产生一条缺省路由到达外部。

range Summarize routes matching address/mask (border routers only) sham-link Define a sham link and its parametersstub Specify a stub area作用::将一个区域设置成stub 区,stub 将阻止类型5 的LSA.,当一个区域被设置成stub 以后,将会在ABR 上产生一条缺省路由代替处部路由。

OSPF要求每台运行OSPF的路由器都了解整个网络的链路状态信息,这样才能计算出到达目的地的最优路径。

OSPF的收敛过程由链路状态公告LSA(Link State Advertisement)泛洪开始,LSA中包含了路由器已知的接口IP地址、掩码、开销和网络类型等信息。

收到LSA的路由器都可以根据LSA提供的信息建立自己的链路状态数据库LSDB(Link State Database),并在LSDB的基础上使用SPF算法进行运算,建立起到达每个网络的最短路径树。

最后,通过最短路径树得出到达目的网络的最优路由,并将其加入到IP路由表中。

OSPF直接运行在IP协议之上,使用IP协议号89。

OSPF有五种报文类型,每种报文都使用相同的OSPF报文头。

Hello报文:最常用的一种报文,用于发现、维护邻居关系。

并在广播和NBMA(None-Broadcast Multi-Access)类型的网络中选举指定路由器DR(Designated Router)和备份指定路由器BDR(Backup Designated Router)。

DD报文:两台路由器进行LSDB数据库同步时,用DD报文来描述自己的LSDB。

DD报文的内容包括LSDB中每一条LSA的头部(LSA的头部可以唯一标识一条LSA)。

LSA头部只占一条LSA的整个数据量的一小部分,所以,这样就可以减少路由器之间的协议报文流量。

LSR报文:两台路由器互相交换过DD报文之后,知道对端的路由器有哪些LSA是本地LSDB 所缺少的,这时需要发送LSR报文向对方请求缺少的LSA,LSR只包含了所需要的LSA的摘要信息。

LSU报文:用来向对端路由器发送所需要的LSA。

LSACK报文:用来对接收到的LSU报文进行确认。

邻居和邻接关系建立的过程如下:Down:这是邻居的初始状态,表示没有从邻居收到任何信息。

Attempt:此状态只在NBMA网络上存在,表示没有收到邻居的任何信息,但是已经周期性的向邻居发送报文,发送间隔为HelloInterval。

ospf的实施方案OSPF的实施方案OSPF(Open Shortest Path First)是一种开放式最短路径优先的路由协议,它是一种基于链路状态的路由协议,具有快速收敛、路由泛洪域小、支持VLSM等特点,被广泛应用于大型企业网络和互联网中。

本文将介绍OSPF的实施方案,旨在帮助网络管理员更好地理解和实施OSPF协议。

一、网络拓扑设计在实施OSPF之前,首先需要进行网络拓扑设计。

网络拓扑设计是整个网络规划的基础,它直接影响到OSPF的实施效果。

在设计网络拓扑时,需要考虑网络的规模、结构、业务需求等因素,合理划分网络区域,确定各个区域的边界路由器,保证网络的稳定性和可扩展性。

二、路由器的配置在网络拓扑设计确定后,接下来需要对路由器进行配置。

首先,需要配置每台路由器的OSPF进程,包括进程ID、路由器ID等基本信息。

然后,配置各个接口的IP地址和子网掩码,并将这些接口划分到相应的OSPF区域中。

此外,还需要配置OSPF邻居关系,确保邻居关系的建立和维护。

三、路由器的优化为了提高OSPF的实施效果,还需要对路由器进行一些优化。

首先,可以通过调整OSPF的路由优先级来影响路由器的路由选择。

其次,可以通过调整OSPF的Hello和Dead Interval来优化邻居关系的建立和维护。

此外,还可以通过调整OSPF的路由汇总和过滤来减少路由表的规模,提高网络的收敛速度。

四、故障排除与监控在实施OSPF之后,需要对网络进行故障排除与监控。

通过监控OSPF邻居关系、路由表、链路状态数据库等信息,及时发现和解决网络故障,保证网络的稳定运行。

同时,可以通过配置OSPF的调试和日志功能,记录网络的运行状态,为日后的故障排除和网络优化提供依据。

五、安全性配置最后,为了保证网络的安全性,还需要对OSPF进行安全性配置。

可以通过配置OSPF的认证功能,对OSPF报文进行加密和认证,防止恶意攻击和报文篡改。

同时,还可以通过配置访问控制列表(ACL)来限制OSPF协议的传播范围,保护网络的安全。

OSPF协议概述一、协议介绍OSPF(Open Shortest Path First)是一种用于路由选择的链路状态路由协议。

它是一个开放标准的协议,由IETF(Internet Engineering Task Force)制定并广泛应用于大型企业网络和互联网。

OSPF协议基于Dijkstra算法,通过收集网络中的链路状态信息,计算出最短路径,并将最短路径的信息传播给其他路由器,从而实现网络中的路由选择。

二、协议特点1. 分层结构:OSPF协议将网络划分为不同的区域(Area),每个区域内部有一个主干区域(Backbone Area),区域之间通过区域边界路由器(Area Border Router)相连。

这种分层结构可以减少网络中路由器之间的通信负载,提高网络的可扩展性。

2. 支持多种网络类型:OSPF协议支持多种网络类型,包括点对点网络、广播网络、非广播多点网络和虚拟链路网络。

不同类型的网络可以根据其特点选择合适的OSPF配置方式。

3. 动态路由更新:OSPF协议可以根据网络中链路状态的变化动态更新路由表,从而实现快速的路由收敛。

当网络中某个链路发生故障或者恢复时,OSPF协议可以自动调整路由,选择最优路径。

4. 网络可靠性:OSPF协议支持路由器之间的热备份,即备用路由器可以在主路由器发生故障时接管路由功能,确保网络的连通性。

此外,OSPF协议还支持对链路的负载均衡,提高网络的可靠性和性能。

5. 安全性:OSPF协议支持认证机制,可以对路由器之间的邻居关系进行认证,防止未经授权的路由器加入网络。

同时,OSPF协议还支持对路由更新信息进行加密,保护路由信息的安全性。

三、OSPF协议的工作原理1. 邻居发现:OSPF协议通过Hello消息进行邻居发现,路由器发送Hello消息到相邻路由器,如果收到相应的Hello消息回应,则建立邻居关系。

2. 链路状态信息交换:建立邻居关系后,路由器之间开始交换链路状态信息。

OSPF协议的安全性概述OSPF(Open Shortest Path First)是一种内部网关协议(IGP),在现代计算机网络中广泛应用。

然而,由于其开放的设计和实现,OSPF 协议也存在一些安全性方面的问题。

本文将对OSPF协议的安全性进行概述,并介绍一些提高其安全性的方法。

一、OSPF协议的基本原理和特点OSPF协议是一种基于链路状态的路由协议,其主要特点包括以下几点:1. 分层设计:OSPF协议采用了分层设计,将网络划分为多个区域(Area),从而提高了网络的可扩展性和效率。

2. 路由选择:OSPF协议利用Dijkstra算法计算出最短路径,从而确保数据包能够以最快的速度传输。

3. 动态更新:OSPF协议通过监测链路状态的变化,实时更新网络拓扑,从而适应网络状况的变化。

尽管OSPF协议在网络路由方面具有很多优势,但其开放的特点也给网络安全带来了挑战。

下面将介绍OSPF协议常见的安全性问题以及相应的解决方案。

二、OSPF协议的安全性问题1. 认证问题:传统的OSPF协议没有提供可靠的认证机制,使得攻击者可以轻易伪造或篡改OSPF协议的控制信息,引导网络流量到恶意节点。

这种攻击称为“路由欺骗”。

解决方案:为了提高OSPF协议的安全性,可以采用以下方法:- 使用OSPF MD5认证:OSPF MD5认证可确保路由器间的消息完整性和真实性,通过在OSPF消息中使用MD5哈希算法进行认证,有效防止路由器之间的消息被篡改。

- 使用OSPFv3:OSPFv3支持IPsec(Internet Protocol Security),该协议提供了更强大的认证和加密机制,能够有效抵御路由器间的攻击。

2. 信息泄露问题:OSPF协议中的链路状态信息被广播到整个网络,可能导致敏感信息泄露,攻击者可以根据这些信息分析网络拓扑和路由选择策略,从而进行更有针对性的攻击。

解决方案:为了防止信息泄露,可以采用以下方法:- 隔离网络区域:将网络划分为多个区域(Area),通过配置区域之间的过滤器和访问控制列表,限制链路状态信息的传播范围。

OSPF验证问题

今天一个朋友问我OSPF验证的问题,说OSPF的接口加密,区域加密和虚链路加密不清楚。

这里我就先简单的解答一下接着用实验验证结论。

的接口加密。

1.OSPF的接口加密

是指在运行OSPF网络中,两个路由器直连接口的验证。

相当于本地的一种验证,跟其它接口没有关系,只是定位到具体的两个接口之间。

但是如果接口上起了验证,就不需要在区域中配置验证了。

2.OSPF的区域加密

是指在运行OSPF网络中,配置了区域加密,那么想加入该区域的设备必须启用区域加密。

区域加密的所有的密钥和加密方式必须是统一的。

3.虚链路加密

虚链路加密。

虚链路加密是区域加密的一种应用,可以看做是从外部接入到区域中需要进行的一种验证身份的方式。

如果区域上已经建立了验证,链路这端就不需要进行验证。

实验拓扑

1.先配置OSPF路由。

然后在一端启用加密,另一端不启用加密。

观察效果配置OSPF~

R1

R1(config)#router ospf 100

R1(config-router)#router-id 1.1.1.1

R1(config-router)#net 1.1.1.1 0.0.0.0 area 0

R1(config-router)#net 192.168.10.1 0.0.0.0 area 1

R2

R2(config)#router ospf 100

R2(config-router)#router-id 2.2.2.2

R2(config-router)#net 2.2.2.2 0.0.0.0 area 1

R2(config-router)#net 192.168.10.2 0.0.0.0 area 1

R3

R3(config)#router ospf 100

R3(config-router)#router-id 3.3.3.3

R3(config-router)#net 3.3.3.3 0.0.0.0 area 2

R3(config-router)#net 192.168.20.2 0.0.0.0 area 1

在R2上show ip ospf nei 可以看到两个OSPF的邻居。

证明OSPF已经正常运行了。

下面将R1和R2之间的链路进行接口加密,看效果。

R2

R2(config)#int e1/1

R2(config-if)#ip ospf authentication message-digest

R2(config-if)#ip ospf message-digest-key 1 md5 cisco

这时候使用show ip ospf interface e1/1 命令可以看启用OSPF接口的信息,显示的是加密的,并调用了密钥。

这时候两端接口使用的验证方式一样,密钥也一样,并且调用了密钥的Key id ,那么就坐等OSPF的邻居关系的建立。

当两端同时启用了验证加密,OSPF邻居关系自然就起来了。

因为两端交互报文相同。

然而在接口上启用加密是不影响区域内,其它运行OSPF设备的关系

结论

的接口加密。

OSPF的接口加密

是指在运行OSPF网络中,两个路由器直连接口的验证。

相当于本地的一种验证,跟其它接口没有关系,只是定位到具体的两个接口之间。

2.在R2和R3之间配置OSPF的区域加密,观察如果配置的区域加密,R1和R2的邻居关系有什么变化。

R3

R3(config)#router ospf 100

R3(config-router)#area 1 authentication message-digest

R3(config-if)#ip ospf message-digest-key 2 md5 111222

R1上不启用AREA 1 的验证也可以建立邻居关系。

实际上合你们想的有些不一样吧。

区域加密和链路加密同时启用时,链路加密是优先的。

R2上show ip ospf neighbor查看OSPF邻居关系。

启用了区域加密后,只有R3断开的邻居关系,是因为R1和R2 OSPF的报文交互的时候已经使用的是验证的数据包文。

那么当启用区域验证的时候。

端口的验证在先,端口起来的,那么自然就需要区域验证了。

也就是大家所说的端口验证的优先级要高于区域验证。

如果端口有验证了,那么就不需要区域验证。

端口验证

端口验证:是验证路由器对端设备的身份。

也就是说只是点到点的认证。

其它的不管。

一般在边界路由上端口认证用的比较多。

区域验证区域验证::是接入到目的区域中,必须启用的验证,范围是整个区域。

这要比端口验证的范围大的多。

一般在核心路由上端口认证用的比较多。

2.虚链路加密,下面解决一下虚链路加密的问题。

如果虚链路加密是为了验证接入OSPF 区域路由的身份。

创建虚链路是为了遵循所有非骨干区域的路由都要与骨干区域路由相连的原则。

在以上拓扑中就是虚链路的一个典型应用。

为了让AREA 0区域知道

AREA 2的路由使用虚链路。

穿越AREA 1 进行加密验证。

这里在R1上配置虚链路,并起了验证。

密码为cisco 验证类型为MD5

配置:

R1(config)#router ospf 100

R1(config-router)#area 1 virtual-link 3.3.3.3 message-digest-key 3 md5 cisco

R3(config)#router ospf 100

R3(config-router)#area 1 virtual-link 1.1.1.1 message-digest-key 3 md5 cisco

同样我在R3上配置虚链路起验证。

然后观察,发现虚链路已经建立成功。

可以通过show ip ospf neighbor命令看到OSPF虚链路的状态。

接下来我验证一件事情,R1上没有启用区域加密,但是虚链路起了加密。

R3上启用了区域加密,也启用了虚链路加密。

要证明虚链路加密是基于区域的。

实际上只要R3不用虚链路加密同样能够使R1和R3之间的虚链路建立成功即可。

那就试了一下。

把R3上的虚链路加密的命令NO掉。

观察一下效果。

以上图示,正如所说的一样,只要R3不用虚链路加密同样能够使R1和R3之间的虚链路建立成功即可,是因为R3在区域上已经进行了加密验证。

所以在建立虚链路的时候报文的加密格式是相同的,自然就能够通信。

Summary

的接口加密。

1.OSPF的接口加密

是指在运行OSPF网络中,两个路由器直连接口的验证。

相当于本地的一种验证,跟其它接口没有关系,只是定位到具体的两个接口之间。

但是如果接口上起了验证,就不需要在区域中配置验证了。

2.OSPF的区域加密

是指在运行OSPF网络中,配置了区域加密,那么想加入该区域的设备必须启用区域加密。

区域加密的所有的密钥和加密方式必须是统一的。

虚链路加密。

3.虚链路加密

虚链路加密是区域加密的一种应用,可以看做是从外部接入到区域中需要进行的一种验证身份的方式。

如果区域上已经建立了验证,链路这端就不需要进行验证。

验证方式的区别

端口验证:是验证路由器对端设备的身份。

也就是说只是点到点的认证。

其它的不管。

一般在边界路由上端口认证端口验证

用的比较多。

区域验证:是接入到目的区域中,必须启用的验证,范围是整个区域。

这要比端口验证的范围大的多。

一般在核心区域验证

路由上端口认证用的比较多

通过以上实验大家应该能够弄清楚OSPF几种加密类型的关系了吧。

接口>区域>虚链路。

也就是说虚链路基于区域。

区域基于接口。

CCIE#27588

Paddy.Liu

2010-12-20。