端口对应表

- 格式:doc

- 大小:34.00 KB

- 文档页数:5

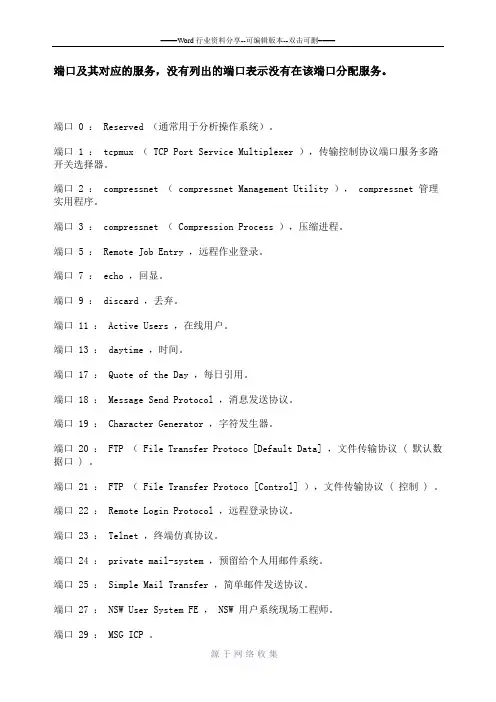

端口及其对应的服务,没有列出的端口表示没有在该端口分配服务。

端口 0 : Reserved (通常用于分析操作系统)。

端口 1 : tcpmux ( TCP Port Service Multiplexer ),传输控制协议端口服务多路开关选择器。

端口 2 : compressnet ( compressnet Management Utility ), compressnet 管理实用程序。

端口 3 : compressnet ( Compression Process ),压缩进程。

端口 5 : Remote Job Entry ,远程作业登录。

端口 7 : echo ,回显。

端口 9 : discard ,丢弃。

端口 11 : Active Users ,在线用户。

端口 13 : daytime ,时间。

端口 17 : Quote of the Day ,每日引用。

端口 18 : Message Send Protocol ,消息发送协议。

端口 19 : Character Generator ,字符发生器。

端口 20 : FTP ( File Transfer Protoco [Default Data] ,文件传输协议 ( 默认数据口 ) 。

端口 21 : FTP ( File Transfer Protoco [Control] ),文件传输协议 ( 控制 ) 。

端口 22 : Remote Login Protocol ,远程登录协议。

端口 23 : Telnet ,终端仿真协议。

端口 24 : private mail-system ,预留给个人用邮件系统。

端口 25 : Simple Mail Transfer ,简单邮件发送协议。

端口 27 : NSW User System FE , NSW 用户系统现场工程师。

端口 29 : MSG ICP 。

端口 31 : MSG Authentication , MSG 验证。

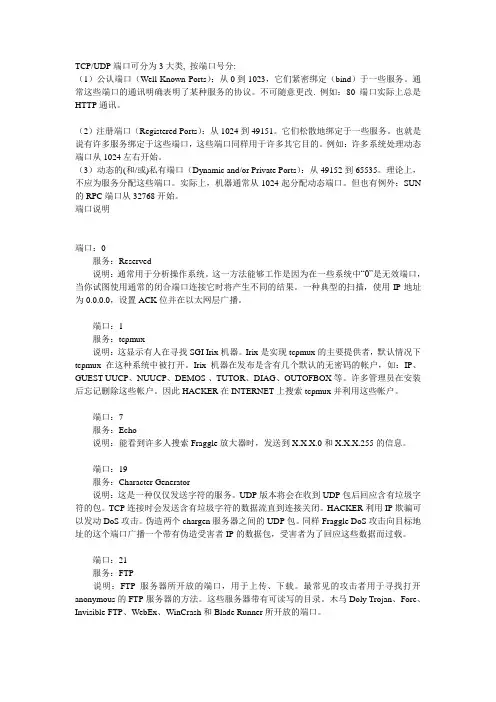

TCP/UDP端口可分为3大类, 按端口号分:(1)公认端口(Well Known Ports):从0到1023,它们紧密绑定(bind)于一些服务。

通常这些端口的通讯明确表明了某种服务的协议。

不可随意更改. 例如:80端口实际上总是HTTP通讯。

(2)注册端口(Registered Ports):从1024到49151。

它们松散地绑定于一些服务。

也就是说有许多服务绑定于这些端口,这些端口同样用于许多其它目的。

例如:许多系统处理动态端口从1024左右开始。

(3)动态的(和/或)私有端口(Dynamic and/or Private Ports):从49152到65535。

理论上,不应为服务分配这些端口。

实际上,机器通常从1024起分配动态端口。

但也有例外:SUN 的RPC端口从32768开始。

端口说明端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

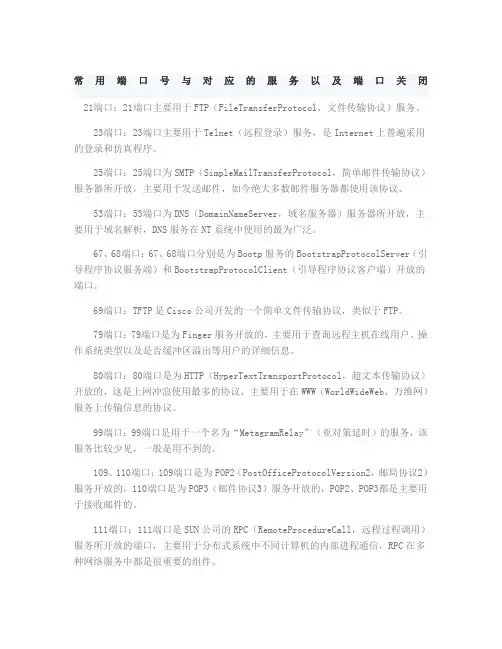

常用端口号与对应的服务以及端口关闭21端口:21端口主要用于FTP(FileTransferProtocol,文件传输协议)服务。

23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。

25端口:25端口为SMTP(SimpleMailTransferProtocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。

53端口:53端口为DNS(DomainNameServer,域名服务器)服务器所开放,主要用于域名解析,DNS服务在NT系统中使用的最为广泛。

67、68端口:67、68端口分别是为Bootp服务的BootstrapProtocolServer(引导程序协议服务端)和BootstrapProtocolClient(引导程序协议客户端)开放的端口。

69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。

79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。

80端口:80端口是为HTTP(HyperTextTransportProtocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(WorldWideWeb,万维网)服务上传输信息的协议。

99端口:99端口是用于一个名为“MetagramRelay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。

109、110端口:109端口是为POP2(PostOfficeProtocolVersion2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。

111端口:111端口是SUN公司的RPC(RemoteProcedureCall,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。

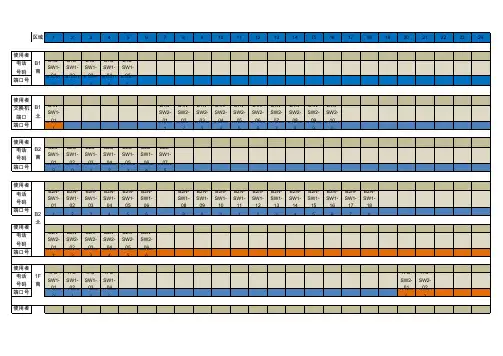

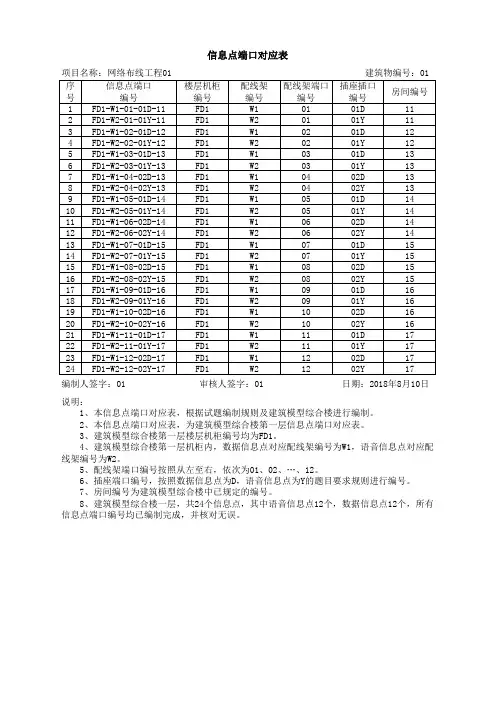

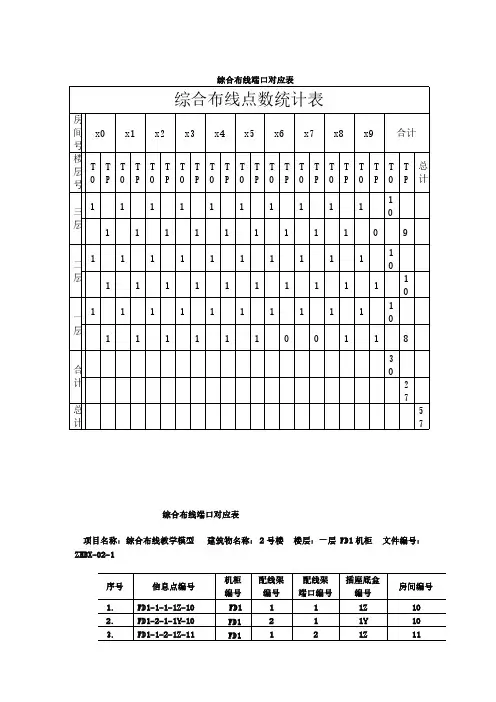

信息点端口对应表

项目名称:网络布线工程01 建筑物编号:01

编制人签字:01 审核人签字:01 日期:2018年8月10日说明:

1、本信息点端口对应表,根据试题编制规则及建筑模型综合楼进行编制。

2、本信息点端口对应表,为建筑模型综合楼第一层信息点端口对应表。

3、建筑模型综合楼第一层楼层机柜编号均为FD1。

4、建筑模型综合楼第一层机柜内,数据信息点对应配线架编号为W1,语音信息点对应配线架编号为W2。

5、配线架端口编号按照从左至右,依次为01、02、 (12)

6、插座端口编号,按照数据信息点为D,语音信息点为Y的题目要求规则进行编号。

7、房间编号为建筑模型综合楼中已规定的编号。

8、建筑模型综合楼一层,共24个信息点,其中语音信息点12个,数据信息点12个,所有信息点端口编号均已编制完成,并核对无误。

配线架配线架与跳线架的区别配线架是管理子系统中最重要的组件,实现垂直子系统和水平子系统连接。

在网络工程中常用的配线架有双绞线配线架和光纤配线架。

跳线架看起来一排排象鱼骨头一样,也称为鱼骨架。

一般是电话连线使用的。

配线架有分支和分配功能,而跳线架只是起中继和中间转接的作用。

综合布线工程常用缩略词1CD建筑群配线设备2BD建筑物配线设备3FD楼层配线设备4TO信息插座模块工作区设计时,可按以下三步进行:根据楼层平面图计算每层楼布线面积。

估算信息引出插座数量,一般设计两种平面图供用户选择。

为基本型设计出每9平方米一个信息引出插座;为增强型或综合型设计出两个信息引出插座;确定信息引出插座的类型。

新建建筑一般采用暗装,旧楼改造一般采用明装计算:确定信息插座数量。

N=上取整(M/A)(N:信息插座数量,M:信息点数量,A:信息插座插孔数)P=N+N×3%(P:信息插座的总量,N为信息插座数量,N×3%为富余量)确定RJ-45接头的数量。

m=n×4+n×4×15%(m:总需求量,n:信息点的总量,n×4×15%:余量)线缆截面积计算:按照线缆直径6毫米计算双绞线的截面积。

S=d2×3.14/4=62×3.14/4=28.26其中:S---表示双绞线截面积d---双绞线直径线管规格一般用线管的外径表示,线管内布线容积截面积应该按照线管的内直径计算,管壁厚1毫米。

以管径25毫米PVC管为例,管内部直径为23毫米。

截面积为:S=d2×3.14/4=232×3.14/4=415.265线槽截面积计算线槽规格一般用线槽的外部长度和宽度表示,线槽内布线容积截面积计算按照线槽的内部长和宽计算,线槽壁厚1毫米以40×20线槽为例,线槽内部长38毫米,宽18毫米,其截面积计算如下:S=L×W=38×18=684纳双绞线最多数量计算线槽(管)内允许穿线的最大面积70%考虑线缆之间的间隙和拐弯等因素,浪费空间50-60%。

端口对应表电脑端口对应表可一打开自己电脑查看下端口:C:\WINDOWS\system32\drivers\etc\services1 tcpmux TCP 端口服务多路复用5 rje 远程作业入口7 echo Echo 服务9 discard 用于连接测试的空服务11 systat 用于列举连接了的端口的系统状态13 daytime 给请求主机发送日期和时间17 qotd 给连接了的主机发送每日格言18 msp 消息发送协议19 chargen 字符生成服务;发送无止境的字符流20 ftp-data FTP 数据端口21 ftp 文件传输协议(FTP)端口;有时被文件服务协议(FSP)使用22 ssh 安全 Shell(SSH)服务23 telnet Telnet 服务25 smtp 简单邮件传输协议(SMTP)37 time 时间协议39 rlp 资源定位协议42 nameserver 互联网名称服务43 nicname WHOIS 目录服务49 tacacs 用于基于 TCP/IP 验证和访问的终端访问控制器访问控制系统50 re-mail-ck 远程邮件检查协议53 domain 域名服务(如 BIND)63 whois++ WHOIS++,被扩展了的 WHOIS 服务67 bootps 引导协议(BOOTP)服务;还被动态主机配置协议(DHCP)服务使用68 bootpc Bootstrap(BOOTP)客户;还被动态主机配置协议(DHCP)客户使用69 tftp 小文件传输协议(TFTP)70 gopher Gopher 互联网文档搜寻和检索71 netrjs-1 远程作业服务72 netrjs-2 远程作业服务73 netrjs-3 远程作业服务73 netrjs-4 远程作业服务79 finger 用于用户联系信息的 Finger 服务80 http 用于万维网(WWW)服务的超文本传输协议(HTTP)88 kerberos Kerberos 网络验证系统95 supdup Telnet 协议扩展101 hostname SRI-NIC 机器上的主机名服务102/tcp iso-tsap ISO 开发环境(ISODE)网络应用105 csnet-ns 邮箱名称服务器;也被 CSO 名称服务器使用107 rtelnet 远程 Telnet109 pop2 邮局协议版本2110 pop3 邮局协议版本3111 sunrpc 用于远程命令执行的远程过程调用(RPC)协议,被网络文件系统(NFS)使用113 auth 验证和身份识别协议115 sftp 安全文件传输协议(SFTP)服务117 uucp-path Unix 到 Unix 复制协议(UUCP)路径服务119 nntp 用于 USENET 讨论系统的网络新闻传输协议(NNTP)123 ntp 网络时间协议(NTP)137 netbios-ns 在红帽企业 Linux 中被 Samba 使用的 NETBIOS 名称服务138 netbios-dgm 在红帽企业Linux 中被Samba 使用的NETBIOS 数据报服务139 netbios-ssn 在红帽企业Linux 中被Samba 使用的NETBIOS 会话服务143 imap 互联网消息存取协议(IMAP)161 snmp 简单网络管理协议(SNMP)162 snmptrap SNMP 的陷阱163 cmip-man 通用管理信息协议(CMIP)164 cmip-agent 通用管理信息协议(CMIP)174 mailq MAILQ 电子邮件传输队列177 xdmcp X 显示管理器控制协议(XDMCP)178 nextstep NeXTStep 窗口服务器179 bgp 边界网络协议191 prospero Prospero 分布式文件系统服务194 irc 互联网中继聊天(IRC)199 smux SNMP UNIX 多路复用201 at-rtmp AppleTalk 选路202 at-nbp AppleT alk 名称绑定204 at-echo AppleTalk echo 服务206 at-zis AppleTalk 区块信息209 qmtp 快速邮件传输协议(QMTP)210 z39.50 NISO Z39.50 数据库213 ipx 互联网络分组交换协议(IPX),被 Novell Netware 环境常用的数据报协议220 imap3 互联网消息存取协议版本3245 link LINK / 3-DNS iQuery 服务347 fatserv FATMEN 文件和磁带官吏服务器363 rsvp_tunnel RSVP 隧道369 rpc2portmap Coda 文件系统端口映射器370 codaauth2 Coda 文件系统验证服务372 ulistproc UNIX LISTSERV389 ldap 轻型目录存取协议(LDAP)427 svrloc 服务位置协议(SLP)434 mobileip-agent 可移互联网协议(IP)代理435 mobilip-mn 可移互联网协议(IP)管理器443 https 安全超文本传输协议(HTTP)444 snpp 小型网络分页协议445 microsoft-ds 通过 TCP/IP 的服务器消息块(SMB)464 kpasswd Kerberos 口令和钥匙改换服务468 photuris Photuris 会话钥匙管理协议487 saft 简单不对称文件传输(SAFT)协议488 gss-http 用于 HTTP 的通用安全服务(GSS)496 pim-rp-disc 用于协议独立的多址传播(PIM)服务的会合点发现(RP-DISC)500 isakmp 互联网安全关联和钥匙管理协议(ISAKMP)535 iiop 互联网内部对象请求代理协议(IIOP)538 gdomap GNUstep 分布式对象映射器(GDOMAP)546 dhcpv6-client 动态主机配置协议(DHCP)版本6客户547 dhcpv6-server 动态主机配置协议(DHCP)版本6服务554 rtsp 实时流播协议(RTSP)563 nntps 通过安全套接字层的网络新闻传输协议(NNTPS)565 whoami whoami 用户ID列表587 submission 邮件消息提交代理(MSA)610 npmp-local 网络外设管理协议(NPMP)本地 / 分布式排队系统(DQS)611 npmp-gui 网络外设管理协议(NPMP)GUI / 分布式排队系统(DQS)612 hmmp-ind HyperMedia 管理协议(HMMP)表示 / DQS 631 ipp 互联网打印协议(IPP)636 ldaps 通过安全套接字层的轻型目录访问协议(LDAPS)674 acap 应用程序配置存取协议(ACAP)694 ha-cluster 用于带有高可用性的群集的心跳服务749 kerberos-adm Kerberos 版本5(v5)的“kadmin”数据库管理750 kerberos-iv Kerberos 版本4(v4)服务765 webster 网络词典767 phonebook 网络电话簿873 rsync rsync 文件传输服务992 telnets 通过安全套接字层的 Telnet(TelnetS)993 imaps 通过安全套接字层的互联网消息存取协议(IMAPS)994 ircs 通过安全套接字层的互联网中继聊天(IRCS)995 pop3s 通过安全套接字层的邮局协议版本3(POPS3)表 C-1. 著名端口表 C-2 列举了 UNIX 特有的端口。

端口:6970服务:RealAudio说明:RealAudio客户将从服务器的6970-7170的UDP端口接收音频数据流。

这是由TCP-7070端口外向控制连接设置的。

端口:7323服务:[NULL]说明:Sygate服务器端。

端口:8000服务:OICQ说明:腾讯QQ服务器端开放此端口。

'端口:8010服务:Wingate说明:Wingate代理开放此端口。

端口:8080服务:代理端口说明:WWW代理开放此端口。

端口:137说明:SQL Named Pipes encryption over other protocols name lookup(其他协议名称查找上的SQL命名管道加密技术)和SQL RPC encryption over other protocols name lookup(其他协议名称查找上的SQL RPC加密技术)和Wins NetBT name service(WINS NetBT名称服务)和Wins Proxy都用这个端口。

端口:161说明:Simple Network Management Protocol(SMTP)(简单网络管理协议)端口:162说明:SNMP Trap(SNMP陷阱)端口:21服务:FTP说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的FTP服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash 和Blade Runner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

端口:23服务:Telnet说明:远程登录,入侵者在搜索远程登录UNIX的服务。

大多数情况下扫描这一端口是为了找到机器运行的操作系统。

还有使用其他技术,入侵者也会找到密码。

木马Tiny Telnet Server就开放这个端口。

端口:25服务:SMTP说明:SMTP服务器所开放的端口,用于发送邮件。

入侵者寻找SMTP服务器是为了传递他们的SPAM。

入侵者的帐户被关闭,他们需要连接到高带宽的E-MAIL服务器上,将简单的信息传递到不同的地址。

木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

端口:42服务:WINS Replication说明:WINS复制端口:53服务:Domain Name Server(DNS)说明:DNS服务器所开放的端口,入侵者可能是试图进行区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信。

因此防火墙常常过滤或记录此端口。

端口:67服务:Bootstrap Protocol Server说明:通过DSL和Cable modem的防火墙常会看见大量发送到广播地址255.255.255.255的数据。

这些机器在向DHCP服务器请求一个地址。

HACKER常进入它们,分配一个地址把自己作为局部路由器而发起大量中间人(man-in-middle)攻击。

客户端向68端口广播请求配置,服务器向67端口广播回应请求。

这种回应使用广播是因为客户端还不知道可以发送的IP地址。

端口:80服务:HTTP说明:用于网页浏览。

木马Executor开放此端口。

端口:99服务:Metagram Relay说明:后门程序ncx99开放此端口。

端口:102服务:Message transfer agent(MTA)-X.400 over TCP/IP说明:消息传输代理。

端口:109服务:Post Office Protocol -Version3说明:POP3服务器开放此端口,用于接收邮件,客户端访问服务器端的邮件服务。

POP3服务有许多公认的弱点。

关于用户名和密码交换缓冲区溢出的弱点至少有20个,这意味着入侵者可以在真正登陆前进入系统。

成功登陆后还有其他缓冲区溢出错误。

端口:110服务:SUN公司的RPC服务所有端口说明:常见RPC服务有rpc.mountd、NFS、rpc.statd、rpc.csmd、rpc.ttybd、amd等端口:113服务:Authentication Service说明:这是一个许多计算机上运行的协议,用于鉴别TCP连接的用户。

使用标准的这种服务可以获得许多计算机的信息。

但是它可作为许多服务的记录器,尤其是FTP、POP、IMAP、SMTP和IRC等服务。

通常如果有许多客户通过防火墙访问这些服务,将会看到许多这个端口的连接请求。

记住,如果阻断这个端口客户端会感觉到在防火墙另一边与E-MAIL服务器的缓慢连接。

许多防火墙支持TCP连接的阻断过程中发回RST。

这将会停止缓慢的连接。

端口:119服务:Network News Transfer Protocol说明:NEWS新闻组传输协议,承载USENET通信。

这个端口的连接通常是人们在寻找USENET服务器。

多数ISP限制,只有他们的客户才能访问他们的新闻组服务器。

打开新闻组服务器将允许发/读任何人的帖子,访问被限制的新闻组服务器,匿名发帖或发送SPAM。

端口:135服务:Location Service说明:Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。

这与UNIX 111端口的功能很相似。

使用DCOM和RPC的服务利用计算机上的end-point mapper注册它们的位置。

远端客户连接到计算机时,它们查找end-point mapper找到服务的位置。

HACKER扫描计算机的这个端口是为了找到这个计算机上运行Exchange Server吗?什么版本?还有些DOS攻击直接针对这个端口。

端口:137、138、139服务:NETBIOS Name Service说明:其中137、138是UDP端口,当通过网上邻居传输文件时用这个端口。

而139端口:通过这个端口进入的连接试图获得NetBIOS/SMB服务。

这个协议被用于windows文件和打印机共享和SAMBA。

还有WINS Regisrtation也用它。

端口:143服务:Interim Mail Access Protocol v2说明:和POP3的安全问题一样,许多IMAP服务器存在有缓冲区溢出漏洞。

记住:一种LINUX蠕虫(admv0rm)会通过这个端口繁殖,因此许多这个端口的扫描来自不知情的已经被感染的用户。

当REDHAT 在他们的LINUX发布版本中默认允许IMAP后,这些漏洞变的很流行。

这一端口还被用于IMAP2,但并不流行。

端口:161服务:SNMP说明:SNMP允许远程管理设备。

所有配置和运行信息的储存在数据库中,通过SNMP可获得这些信息。

许多管理员的错误配置将被暴露在Internet。

Cackers将试图使用默认的密码public、private访问系统。

他们可能会试验所有可能的组合。

SNMP包可能会被错误的指向用户的网络。

端口:389服务:LDAP、ILS说明:轻型目录访问协议和NetMeeting Internet Locator Server共用这一端口。

端口:443服务:Https说明:网页浏览端口,能提供加密和通过安全端口传输的另一种HTTP。

端口:993服务:IMAP说明:SSL(Secure Sockets layer)端口:1080服务:SOCKS说明:这一协议以通道方式穿过防火墙,允许防火墙后面的人通过一个IP地址访问INTERNET。

理论上它应该只允许内部的通信向外到达INTERNET。

但是由于错误的配置,它会允许位于防火墙外部的攻击穿过防火墙。

WinGate常会发生这种错误,在加入IRC聊天室时常会看到这种情况。

端口:1433服务:SQL说明:Microsoft的SQL服务开放的端口。

端口:1500服务:RPC client fixed port session queries说明:RPC客户固定端口会话查询端口:1503服务:NetMeeting T.120说明:NetMeeting T.120端口:1720服务:NetMeeting说明:NetMeeting H.233 call Setup。

端口:1731服务:NetMeeting Audio Call Control说明:NetMeeting音频调用控制。

端口:2049服务:NFS说明:NFS程序常运行于这个端口。

通常需要访问Portmapper查询这个服务运行于哪个端口。

端口:3389服务:超级终端说明:WINDOWS 2000终端开放此端口。

端口:3700端口:4000服务:QQ客户端说明:腾讯QQ客户端开放此端口。

端口:5632服务:pcAnywere说明:有时会看到很多这个端口的扫描,这依赖于用户所在的位置。

当用户打开pcAnywere时,它会自动扫描局域网C类网以寻找可能的代理(这里的代理是指agent而不是proxy)。

入侵者也会寻找开放这种服务的计算机。

,所以应该查看这种扫描的源地址。

一些搜寻pcAnywere的扫描包常含端口22的UDP数据包。