2020年计算机软考网络工程师练习题及答案

- 格式:docx

- 大小:40.58 KB

- 文档页数:15

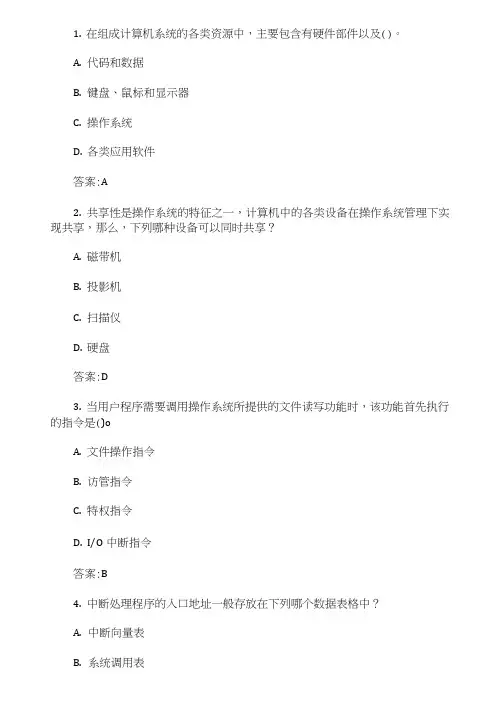

1.在组成计算机系统的各类资源中,主要包含有硬件部件以及()。

A.代码和数据

B.键盘、鼠标和显示器

C.操作系统

D.各类应用软件

答案:A

2.共享性是操作系统的特征之一,计算机中的各类设备在操作系统管理下实现共享,那么,下列哪种设备可以同时共享?

A.磁带机

B.投影机

C.扫描仪

D.硬盘

答案:D

3.当用户程序需要调用操作系统所提供的文件读写功能时,该功能首先执行的指令是()o

A.文件操作指令

B.访管指令

C.特权指令

D.I/O中断指令

答案:B

4.中断处理程序的入口地址一般存放在下列哪个数据表格中?

A.中断向量表

B.系统调用表

C.进程控制块

D.文件描述符表

答案:A

5.用户需要报考请求和释放系统资源,在用户程序中所使用的方法是()。

A.通过系统调用

B.利用命令输入

C.调用中断服务程序

D.以管理员身份运行

答案:A

6.多道程序设计技术使得进程能够并发运行,相比单道程序运行,并发运行的多道程序不再具有下列哪个特性?

A.独立性

B.随机性

C.共享性

D.可再现性

答案:D

7.某一单核处理机的计算机系统中共有20个进程,那么,处于运行状态的进程多为几个?

A.1

B.20

C.19

D.0

答案:A

8.进程被成功创建以后,该进程的进程控制块将会首先插入到下列哪个队列中?

A.就绪队列

B.等待队列

C.运行队列

D.活动队列

答案:A。

2020年下半年网络工程师真题+答案解析完整版上午选择部分2020年11月8日考试1、关系型数据库采用()解决数据并引起的冲突。

A.锁机制B.表索引C.分区表D.读写分离答案:A当并发事务同时访问一个资源时,有可能导致数据不一致,因此需要一种机制来将数据访问顺序化,以保证数据库数据的一致性。

锁就是其中的一种机制。

锁是在执行多线程时用于强行限制资源访问的同步机制,即用于在并发控制中保证对互斥要求的满足。

2、把模块按照系统设计说明书的要求组合起来进行测试,属于()。

A.单元测试B.集成测试C.确认测试答案:B单元测试:涉及模块接口、局部数据结构、边界条件、独立的路径、错误处理;集成测试:涉及模块间的接口和通信;系统测试:涉及恢复测试、安全性测试、强度测试、性能测试、可靠性测试和安装测试;确认测试:涉及有效性测试、软件配置审查、验收测试;3、虚拟存储体系由()两级存储器构成。

A.主存辅存B.寄存器CacheC.寄存器主存D.Cache主存答案:A根据程序执行的互斥性和局部性两个特点,我们允许作业装入的时候只装入一部分,另一部分放在磁盘上,当需要的时候再装入到主存。

主存和辅存构成虚拟存储体系,这样一来,在一个小的主存空间就可以运行一个比它大的作业。

同时,用户编程的时候也摆脱了一定要编写小于主存容量的作业的限制。

也就是说,用户的逻辑地址空间可以比主存的绝对地址空间要大。

对用户来说,好像计算机系统具有一个容量很大的主存储器,称为“虚拟存储器”。

4、下列操作系统中,不是基于linux内核的是()。

A.AIXB.CentOSC.红旗D.中标麒麟答案:AAIX属于Unix系统5、8086微处理器中执行单元负责指令的执行,它主要包括()。

A.ALU运算器、输入输出控制电路、状态寄存器B.ALU运算器、通用寄存器、状态寄存器C.通用寄存器、输入输出控制电路、状态寄存器D.ALU运算器、输入输出控制电路、通用寄存器答案:B微处理器由一片或少数几片大规模集成电路组成的中央处理器CPU ALU运算器、通用寄存器、状态寄存器、程序计数器、累加器等是属于CPU中的部件。

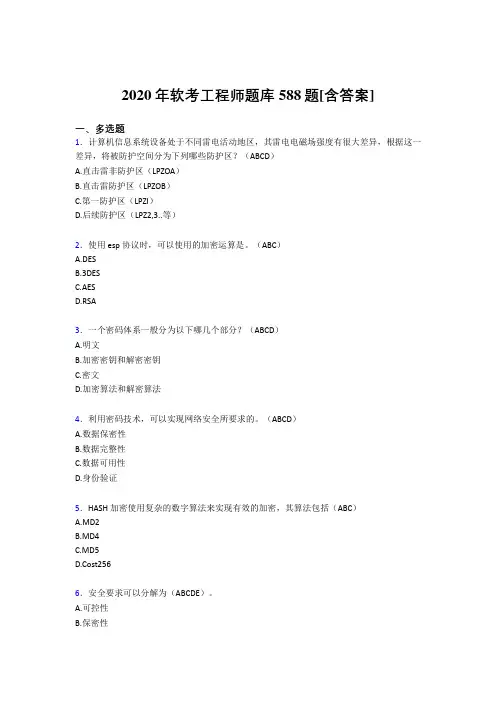

2020年软考工程师题库588题[含答案]一、多选题1.计算机信息系统设备处于不同雷电活动地区,其雷电电磁场强度有很大差异,根据这一差异,将被防护空间分为下列哪些防护区?(ABCD)A.直击雷非防护区(LPZOA)B.直击雷防护区(LPZOB)C.第一防护区(LPZI)D.后续防护区(LPZ2,3..等)2.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA3.一个密码体系一般分为以下哪几个部分?(ABCD)A.明文B.加密密钥和解密密钥C.密文D.加密算法和解密算法4.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证5.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2566.安全要求可以分解为(ABCDE)。

A.可控性B.保密性C.可用性D.完整性E.不可否认性7.员工区域安全守则包括:(ABCD)A.非工作时间,员工进入或离开办公区域,应在值班人员处登记B.外来人员进入办公区域或机房,相关员工必须全程陪同C.将物品带入/带出公司,要遵守公司相关的规定及流程D.参加会议时遵守会前.会中.会后的保密流程8.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

A.建筑物B.构建物C.地面突进物D.大地或设备9.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意10.预防静电的措施有(ABCD)。

A.接地B.不使用或安装产生静电的设备C.不在产生静电场所穿脱工作服D.作业人员穿防静电鞋11.硬件设备的使用管理包括(ABCD)。

A.严格按硬件设备的操作使用规程进行操作B.建立设备使用情况日志,并登记使用过程C.建立硬件设备故障情况登记表D.坚持对设备进行例行维护和保养12.实体安全技术包括(ABD)。

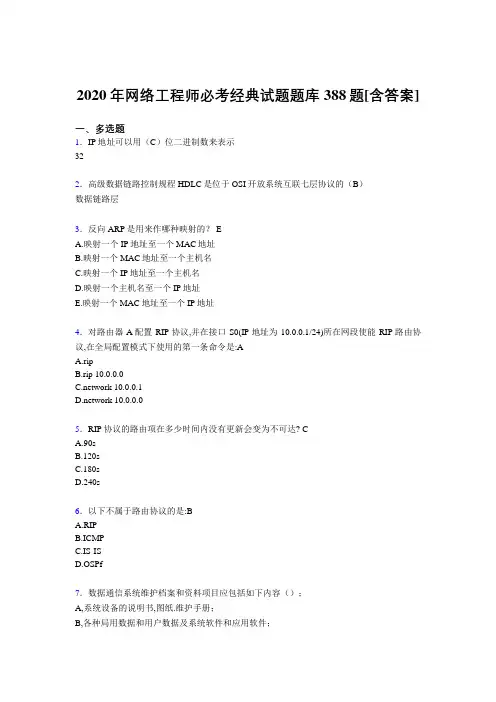

2020年网络工程师必考经典试题题库388题[含答案]一、多选题1.IP地址可以用(C)位二进制数来表示322.高级数据链路控制规程HDLC是位于OSI开放系统互联七层协议的(B)数据链路层3.反向ARP是用来作哪种映射的? EA.映射一个IP地址至一个MAC地址B.映射一个MAC地址至一个主机名C.映射一个IP地址至一个主机名D.映射一个主机名至一个IP地址E.映射一个MAC地址至一个IP地址4.对路由器A配置RIP协议,并在接口S0(IP地址为10.0.0.1/24)所在网段使能RIP路由协议,在全局配置模式下使用的第一条命令是:AA.ripB.rip 10.0.0.0work 10.0.0.1work 10.0.0.05.RIP协议的路由项在多少时间内没有更新会变为不可达? CA.90sB.120sC.180sD.240s6.以下不属于路由协议的是:BA.RIPB.ICMPC.IS-ISD.OSPf7.数据通信系统维护档案和资料项目应包括如下内容();A,系统设备的说明书,图纸.维护手册;B,各种局用数据和用户数据及系统软件和应用软件;C,应急处理方案;D,电源,配线设备的接线记录;8.为了实现主机系统放病毒安全,以下哪些是安全管理员的职责;A,跟踪和发布病毒发作和病毒防治的最新信息;B,指导网络资源管理员进行计算机病毒的清除和系统的恢复;9.在一台路由器上,打开SSH 之前,要求的最小配置是什么? BA.tACCAs shAreD keyB.IP DomAin nAmeC.rADius shAreD keyD.All the ABove10.下面协议中那一个是工作在传输层并且是面向无连接的(D)UDP11.如何鉴别一台路由器IP trAffiC类型和统计信息? AA.show ip trAffiCB.show ip flow CACheC.show ip CACheD.None of the ABove12.用下面哪个可以归纳网络202.16.0.0/24 202.16.1.0/24 202.16.2.0/24和202.16.3.0/24?(D)202.16.0.0/2213.假设你有一个二进制IP地址,{11000000.10100100.11000000.00000001}请问它属于以下哪种地址类型?(B)C类公有地址14.以下哪个地址代表一个单播地址(e)15.对于下列说法,哪一个是错误的(D)TCP协议可以提供面向非连接的数据流传输服务16.TCP/IP的基本传输单位是(B)数据报17.计算机网络协议是保证准确通信而制定的一组(C)通信规则或约定18.什么端口号用于telnet服务(A)2319.计算机被病毒感染以后可能会有以下那些症状;()A.经常死机B.系统无法启动C.文件打不开20.国际上负责分配IP地址的专业组织划分了几个网段作为丝网地址,可以供人们在私有网络上自由分配使用,以下不属于私有地址的网段是(D)21.win98进入DOS操作页面的命令是()MAND34在winDows的环境下,当在窗口工作区无法完全显示全部内容时,会在窗口的边框处出现()B.滚动条22.那种类型的防火墙是目前的主流:()C.状态检测防火墙23.TELNET协议能够被那种更安全的协议替代:()A.SSH24.红色代码病毒是()B.第一个将传统病毒和网络攻击相结合的蠕虫病毒25.在以下认为的恶意攻击行为中,属于主动攻击的是?()A.身份假冒26.监听的可能性比较低的是()数据链路.B.电话线27.在服务器上关闭无用的服务端口是为了:()A//减少黑客攻击尝试的目标,,A..28.下列措施中不能增强DNS安全的是()C//更改DNS的端口号,,C..29.当要了解GSR机框信息时, 包括机框序列号等…, 请输入正确命令: DA.show hArDwAreB.show Buf input-C.show Control tofAB qD.show gsr ChAs30.为方便用户,操作系统负责管理和控制计算机系统的()B.硬件资源和软件资源31.下面哪个不是TCP报文格式中的域(A)子网掩码32.基于FAT32的win2000可以支持的最大分区为()B.32GB33.ipConfig可用于查看当前TCP/IP配置信息,在win98中使用该程序应该运行()命令D.winipCfg34.导弹控制系统应选择()C.实时操作系统35.结构化设计方法使用的描述方式是()D.结构图36.在RIP路由协议中,以下有关减少路由自环的方法正确的是:ABCDA.触发更新是从减少路由自环发生的概率方面来考虑问题的B.水平分割的方法只对消除两台路由器之间的自环有作用C.设置抑制时间的方法可能导致路由的慢收敛D.为了减轻路由自环产生的后果,RIP协议规定了最大跳数37.RIP协议正确描述有: ACA.RIP协议是一种IGPB.RIP协议是一种EGPC.RIP协议是一种距离矢量路由协议D.RIP协议是一种链路状态路由协议38.路由环问题会引起网络: ABDA.慢收敛B.广播风暴C.路由器重起D.路由不一致39.下列关于链路状态算法的说法正确的是: BCA.链路状态是对路由的描述B.链路状态是对网络拓扑结构的描述C.链路状态算法本身不会产生自环路由D.OSPF和RIP都使用链路状态算法40.黑客的哪种攻击可能导致FTP服务器拒绝服务:()D//占满服务器的磁盘空间,,D..41.光纤收发器按结构来分,可以分为()。

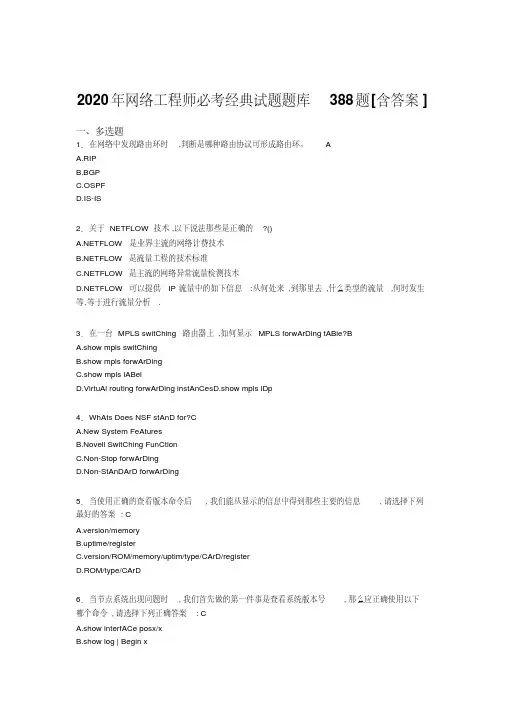

2020年网络工程师必考经典试题题库388题[含答案]一、多选题1.在网络中发现路由环时,判断是哪种路由协议可形成路由环。

AA.RIPB.BGPC.OSPFD.IS-IS2.关于NETFLOW技术,以下说法那些是正确的?()FLOW 是业界主流的网络计费技术FLOW 是流量工程的技术标准FLOW 是主流的网络异常流量检测技术FLOW可以提供IP流量中的如下信息:从何处来,到那里去,什么类型的流量,何时发生等,等于进行流量分析.3.在一台MPLS switChing 路由器上,如何显示MPLS forwArDing tABle?BA.show mpls switChingB.show mpls forwArDingC.show mpls lABelD.VirtuAl routing forwArDing instAnCesD.show mpls lDp4.WhAts Does NSF stAnD for?CA.New System FeAturesB.Novell SwitChing FunCtionC.Non-Stop forwArDingD.Non-StAnDArD forwArDing5.当使用正确的查看版本命令后, 我们能从显示的信息中得到那些主要的信息, 请选择下列最好的答案: CA.version/memoryB.uptime/registerC.version/ROM/memory/uptim/type/CArD/registerD.ROM/type/CArD6.当节点系统出现问题时, 我们首先做的第一件事是查看系统版本号, 那么应正确使用以下哪个命令, 请选择下列正确答案: CA.show interfACe posx/xB.show log | Begin xC.show versionD.show gsr7.对于给出的地址10.1.1.1如果子网掩码为255.255.255.224,这个子网中一共有多少个可寻址主机?CA.16B.15C.30D.31E.638.如果在网内所有的路由器都配置的是IS-IS,哪条命令是用来检验至所有IS系统的正确路径?AA.show isis topology ?B.show ip route isis topologyC.show ip route isisD.show Clns neighBorE.show ip route9.在配置ospf时,一个运行OSPF的自治系统之内: ADA.骨干区域自身也必须是连通的B.非骨干区域自身也必须是连通的C.必须存在一个骨干区域 (区域号为0)D.非骨干区域与骨干区域必须直接相连或逻辑上相连10.在运行WinDows2000xp的计算机中配置网关,类似于在路由器中配置:BA.直接路由B.默认路由C.动态路由D.间接路由11.OSPF支持的主要功能是: ABDA.OSPF支持基于接口的报文验证B.OSPF支持到同一目的地址的多条等值路由C.OSPF是一个基于链路状态算法的边界网关路由协议D.OSPF发现的路由可以根据不同的类型而有不同的优先级12.IGP的作用范围是:CA.区域内B.局域网内C.自治系统内D.自然子网范围内13.故障和异常现象主要统计以下哪些项目();A,系统.设备发生全阻.局部阻断次数和历时;B,中继的阻断次数和历时;C,各类设备软硬件故障次数和历时;D,用户申告次数和修复及时率;判断14.数据维护和管理人员要牢固树立()的思想和全程全网的观念;A,维护就是服务;B.维护就是经营;C,维护就是质量;D,维护就是效益;15.为了实现主机系统放病毒安全,以下哪些是安全管理员的职责;A,跟踪和发布病毒发作和病毒防治的最新信息;B,指导网络资源管理员进行计算机病毒的清除和系统的恢复;16.数据设备工程初验合格后必须经过试运行,试运行期为();B,3-6个月;17.用户数字电路用户线测试(客户端到客户端)对于2M(包括2M以上)跨省本地网电路需测试()小时;C,24;18.在一台IP地址为192.168.0.2的计算机上PING 192.168.0.1 -l 10,那么在192.168.0.1这台计算机上收到的IP报文长度是(B)38Byte19.用下面哪个可以归纳网络202.16.0.0/24 202.16.1.0/24 202.16.2.0/24和202.16.3.0/24?(D)202.16.0.0/2220.RIP协议是基于:AA.UDPB.TCPC.ICMPD.RAw IP21.下面那些说法符合NTFS文件格式的特点?()A.支持单个分区大于2GC.支持文件压缩22.为了避免邮件中的附件被网络窃听,用户可以在将附件利用邮件进行传送前进行一些加密操作,下面那些选项可以实现对附件中文件的加密操作:()A.对于WORD.EXCEL文档,可以用应用软件本身的加密功能进行加密B.采用WINZIP附带的加密功能进行加密C.安装PGP套件来实现加密23.以下关于防火墙的设计原则说法正确的是?()A.保持设计的简单性24.TELNET协议能够被那种更安全的协议替代:()A.SSH25.TCP/IP协议栈最难确保那一层的安全:()D.应用层26.WINDOWS 2000出于管理的目的自动地建立了一些共享.包括C$.D$.ADMIN$等一些根卷.尽管它们仅仅是针对管理而配置的,但仍形成一个没必要的风险,成为攻击者一个常见的目标,一般建议最好的方式就是取消这些管理共享.下面那项措施不能取消这些管理共享:() C//关闭计算机的139端口,,C..27.抵御电子油箱入侵措施中,不正确是()D.自己做服务器28.黑客的哪种攻击可能导致FTP服务器拒绝服务:()D//占满服务器的磁盘空间,,D..29.使用telnet访问路由器和使用SSH访问路由器有什么区别?DA.Telnet uses enCryption while SSH Don'tB.Telnet Do not use enCryption while SSH DoesC.Telnet AnD SSH Both uses TCP But telnet hAs no enCryption CApABilitiesD.B & C30.您认为下列说法哪些是不正确的? CDA.每条静态路由的优先级也可以不相同B.缺省情况下路由优先级的次序是 OSPF > RIPC.路由算法产生一种权值来表示路由的好坏。

2020年软考工程师题库588题[含答案]一、多选题1.火灾自动报警.自动灭火系统部署应注意(ABCD)。

A.避开可能招致电磁干扰的区域或设备B.具有不间断的专用消防电源C.留备用电源D.具有自动和手动两种触发装置2.以下哪几项关于安全审计和安全审计系统的描述是正确的?(CD)A.对入侵和攻击行为只能起到威慑作用B.安全审计不能有助于提高系统的抗抵赖性C.安全审计是对系统记录和活动的独立审查和检验D.安全审计系统可提供侦破辅助和取证功能3.目前基于对称密钥体制的算法主要有。

(BC)A.RSAB.DESC.AESD.DSA4.安全要求可以分解为(ABCDE)。

A.可控性B.保密性C.可用性D.完整性E.不可否认性5.为了减小雷电损失,可以采取的措施有(ACD)A.机房内应设等电位连接网络B.部署 UPSC.设置安全防护地与屏蔽地D.根据雷击在不同区域的电磁脉冲强度划分,不同的区域界面进行等电位连接6.机房出入控制措施包括:(ABCD)A.机房接待前台须核查弄清业务系统安全区域的来访者的身份,并记录其进入和离开安全区域的日期与时间B.机房须告知进入安全区的来访者,该区域的安全要求和紧急情况下的行动步骤C.可采用强制性控制措施,对来访者的访问行为进行授权和验证D.要求所有进出机房人员佩带易于辨识的标识7.员工区域安全守则包括:(ABCD)A.非工作时间,员工进入或离开办公区域,应在值班人员处登记B.外来人员进入办公区域或机房,相关员工必须全程陪同C.将物品带入/带出公司,要遵守公司相关的规定及流程D.参加会议时遵守会前.会中.会后的保密流程8.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意9.硬件设备的使用管理包括(ABCD)。

A.严格按硬件设备的操作使用规程进行操作B.建立设备使用情况日志,并登记使用过程C.建立硬件设备故障情况登记表D.坚持对设备进行例行维护和保养10.实体安全技术包括(ABD)。

2020年网络工程师必考经典试题题库388题[含答案]一、多选题1.对于RIP协议,可以到达目标网络的跳数(所经过路由器的个数)最多为: BA.12B.15C.16D.没有限制2.下列关于链路状态算法的说法正确的是: BCA.链路状态是对路由的描述B.链路状态是对网络拓扑结构的描述C.链路状态算法本身不会产生自环路由D.OSPF和RIP都使用链路状态算法3.如何鉴别一台路由器IP trAffiC类型和统计信息? AA.show ip trAffiCB.show ip flow CACheC.show ip CACheD.None of the ABove4.如何确定近期IS-IS路由表的变化情况?DA.show isis nsfB.show isis neigBorsC.show isis topologyD.show isis spf-log (LSP) DetAil5.如何查找接口的mAC地址? DA.show ip interfACeB.show Clns interfACeC.show mAC interfACeD.show interfACe6.当我们要做RMA查设备GSR(12000)板卡序列号时,应输入以下什么命令: CA.show ip rou sumB.sh verC.show DiAgD.show Config7.以下LDP信息交互中不是采用TCP传输的? CA.UpDAteB.SessionC.DisCoveryD.HelloE.ADvertisementF.NotifiCAtion8.要把190.72.27.0/27这个网段广播给EBGP邻居,需要做以下哪个命令配置?Bwork 190.72.27.0work 190.72.27.0 mAsk 255.255.255.224work 190.72.27.0 mAsk 255.255.225.240work 190.72.27.0 mAsk 0.0.0.31.9.关于NETFLOW技术,以下说法那些是正确的?()FLOW 是业界主流的网络计费技术FLOW 是流量工程的技术标准FLOW 是主流的网络异常流量检测技术FLOW可以提供IP流量中的如下信息:从何处来,到那里去,什么类型的流量,何时发生等,等于进行流量分析.10.对于给出的地址10.1.1.1如果子网掩码为255.255.255.224,这个子网中一共有多少个可寻址主机?CA.16B.15C.30D.31E.6311.结构化设计方法使用的描述方式是()D.结构图12.在rip中metriC等于多少为不可达 :DA.8B.10C.15D.1613.在OSPF同一区域(区域A)内分析链路状态时,下列正确的是 :DA.每台路由器生成的LSA都是相同的B.每台路由器根据该最短路径树计算出的路由都是相同的C.每台路由器根据该LSDB计算出的最短路径树都是相同的D.每台路由器的区域A的LSDB(链路状态数据库)都是相同的14.如果一个内部网络对外的出口只有一个,那么最好配置 :AA.缺省路由B.主机路由C.动态路由15.关于矢量距离算法以下那些说法是错误的:AA.矢量距离算法不会产生路由环路问题B.矢量距离算法是靠传递路由信息来实现的C.路由信息的矢量表示法是(目标网络,metriC)D.使用矢量距离算法的协议只从自己的邻居获得信息16.以下哪些内容是路由信息中所不包含的?AA.源地址B.下一跳C.目标网络D.路由权值17.在处理路由故障时,我们首先要明确路由协议是一种完成什么功能的协议。

2020年计算机软考网络工程师经典练习试题及答案65、ATM网络的协议数据元称为(4)。

ATM适配分层为(5)两个子层。

(6)是对应于A类业务的ATM适配层,它提供的业务特点是(7)。

如果要传送IP数据报,则需要(8)业务的支持。

(4)A 信元B 帧C 分组D 报文(5)A PMD和TCB CS和SARC PMD和SARD CS和TC(6)A AAL3B AAL2C AAL1D AAIA(7)A 实时、恒定比特率、面向连接B 实时、可变比特率、面向连接C 非实时、恒定比特率、无连接D 非实时、恒定比特率、面向连接(8)A A类B B类C C类D D类66、在TCP中,使用了(1)来保证网络中不出现重复请求报文而流控则使用了(2)(1)A 两次握手机制B 三次握手机制C 滑动窗口机制D Windows窗口机制(2)A 两次握手机制B 三次握手机制C 滑动窗口机制D Windows窗口机制67、与有线接入(包括铜线接入和光纤接入)方式相比,无线接入的优点是(3)(3)A 具有较快的数据传输率B 具有更大的使用灵活性和较强的抗灾变水平C 具有较好的稳定性D 以上全部68、计算机网络通信中传输的信号是(4)(4)A 电磁信号B 数字信号C 既能够是模拟信号也能够是数字信号D 以上都不是69、码是一些码字组成的集合。

一对码字之间的海明距离是(1),一个码的海明距离是所有不同码字的海明距离的(2)。

如果要检查出d 位错,那么码的海明距离是(3)。

如果信息长度为5位,要求纠正1位错,按照海明编码,需要增加的校验位是(4)。

以太网中使用的校验码标准是(5)(1)A 码字之间不同的位数B 两个码字之间相同的位数C 两个码字的校验之和D 两个码字的校验只差(2)A平均值B值C最小值D任意值(3)A d-1B d+1C 2d-1D 2d+1(4)A 3B 4C 5D 6(5)A CRC-12B CRC-CCITTC CRC-18D CRC-32解答:1.A 2.C 3.B 4.B 5.D。

2020年软考工程师题库588题[含答案]一、多选题1.火灾自动报警.自动灭火系统部署应注意(ABCD)。

A.避开可能招致电磁干扰的区域或设备B.具有不间断的专用消防电源C.留备用电源D.具有自动和手动两种触发装置2.以下哪些是防火墙规范管理需要的?(ABCD)A.需要配置两个防火墙管理员B.物理访问防火墙必须严密地控制C.系统软件.配置数据文件在更改后必须进行备份D.通过厂商指导发布的硬件和软件的 bug 和防火墙软件升级版3.数字签名的作用是。

(ACD)A.确定一个人的身份B.保密性C.肯定是该人自己的签字D.使该人与文件内容发生关系4.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA5.一个密码体系一般分为以下哪几个部分?(ABCD)A.明文B.加密密钥和解密密钥C.密文D.加密算法和解密算法6.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证7.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost2568.直击雷:直接击在(ABCD)并产生电效应.热效应和机械力的雷电放电。

A.建筑物B.构建物C.地面突进物D.大地或设备9.在实验室中引起火灾的通常原因包括:(ABCD)A.明火B.电器保养不良C.仪器设备在不使用时未关闭电源D.使用易燃物品时粗心大意10.实体安全技术包括(ABD)。

A.环境安全B.设备安全C.人员安全D.媒体安全11.灭火的基本方法有(ABCD)。

A.冷却法B.隔离法C.窒息法D.抑制12.账号口令管理办法适用于所有和 DSMP 系统.智能网系统.彩铃平台相关的(ACD)A.系统管理员B.操作系统C.操作维护人员D.所有上述系统中存在的账号和口令13.计算机场地安全测试包括(ABCD)。

A.温度,湿度,尘埃B.照度,噪声,电磁场干扰环境场强C.接地电阻,电压.频率D.波形失真率,腐蚀性气体的分析方法14.为保证密码安全,我们应采取的正确措施有(ABC)A.不使用生日做密码B.不使用少于 5 为的密码C.不适应纯数字密码D.将密码设的非常复杂并保证 20 位以上15.雷电侵入计算机信息系统的途径主要有:(ABD)A.信息传输通道线侵入B.电源馈线侵入C.建筑物D.地电位反击16.最重要的电磁场干扰源是:(BCD)A.电源周波干扰B.雷电电磁脉冲 LEMPC.电网操作过电压 SEMPD.静电放电 ESD17.Oracle 支持哪些加密方式?(ABCD)A.DESB.RC4_256C.RC4_40D.DES4018.在对SQL Server 2000 的相关文件.目录进行安全配置时,下面可以采用的措施是:(ABCD)A.删除缺省安装时的例子样本库B.将存放数据的库文件,配置权限为 administrators 组.system 和启动 SQL Server 服务的用户账号及 DBA 组具有完全控制权限C.对 SQL Server 安装目录,去除 everyone 的所有控制权限D.将数据库数据相关的文件,保存在非系统盘的 NTFS 独立分区19.在 SQL Server 中创建数据库,如下哪些描述是正确的?(ABCD)A.创建数据库的权限默认授权 sysadmin 和 dbcreator 固定服务器角色的成员,但是它仍可以授予其他用户B.创建数据库的用户将成为该数据库的所有者C.在一个服务器上,最多可以创建 32,767 个数据库D.数据库名称必须遵循标示符规则20.在 SQL Server 2000 中一些无用的存储过程,这些存储过程极容易被攻击者利用,攻击数据库系统。

全国计算机技术与软件专业技术资格(水平)考试2020年下半年网络工程师下午试卷及参考答案(考试时间14:00~16:30 共150 分钟)1.在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2.在答题纸的指定位置填写准考证号、出生年月日和姓名。

3.答题纸上除填写上述内容外只能写解答。

4.本试卷共4 道题,都是必答题,满分75 分。

5.解答时字迹务必清楚,字迹不清时,将不评分。

6.仿照下面例题,将解答写在答题纸的对应栏内。

试题一(共20分)阅读以下说明,回答问题1至问题3,将解答填入答题纸对应的解答栏内。

【说明】某校园宿舍WLAN网络拓扑结构如图1-1所示,数据规划如表1-1内容所示。

该网络采用敏捷分布式组网在每个宿舍部署一个AP,AP连接到中心AP,所有AP和中心AP统一由AC进行集中管理,为每个宿舍提供高质量的WLAN网络覆盖。

图1-1表1-1【问题1】(10分)补充命令片段的配置。

1.Router 的配置文件[Huawei] sysname Router[Router] vlan batch(1)[Router] interface gigabitethernet 1/0/0[Router GigabitEthernet 1/0/0] port link-type trunk[Router GigabitEthernet 1/0/0] port trunk allow-pass vlan 101 [Router GigabitEthernet 1/0/0] quit[Router] interface vlanif 101[Router-Vlanifl01]ip address (2)[Router-Vlanifl01]quit2.AC的配置文件#配置AC和其他网络设备互通[HUAWEI]sysname (3)[AC] vlan batch 100 101[AC] interface gigabitethernet 0/0/1[AC-GigabitEthernet0/0/1] port link -type trunk[AC-GigabitEthernet0/0/1] port trunk pvid vlan 100[AC-GigabitEthernet0/0/1] port trunk allow-pass vlan 100 [AC-GigabitEthernet0/0/1] port-isolate(4) //实现端口隔离[AC-GigabitEthernet0/0/1] quit[AC] interface gigabitethernet 0/0/2[AC-GigabitEthernet0/0/2] port link-type trunk[AC-GigabitEthernet0/0/2] port trunk allow-pass vlan 101 [AC-GigabitEthernet0/0/2] quit#配置中心AP和AP上线[AC] wlan[AC-wlan-view] ap-group name ap-groupl[AC-wlan-ap-group-ap-group1] quit[AC-wlan-view] regulatory-domain-profile name default[AC-wlan-regulate-domain-default] country-code (5)[AC-wlan-regulate domain-default] quit[AC-wlan-view]ap-group name ap-group1[AC-wlan-ap-group-ap-group1] regulatory-domain-profile(6)Warning: Modifying the country code will clear channel, power and antenna gain configOf the config send reset the AP Continue?[Y/N]:y[AC-wlan-ap-group-ap-group1]quit[AC-wlan-view]quit[AC]capwap source interface(7)[AC] wlan[AC-wlan-view] ap auth mode mac-auth[AC-wlan-view] ap-id 0 ap-mac 68a8-2845-62fd//中心AP的MAC地址[AC-wlan-ap-0] ap-name central APWarning: This operation may cause AP reset Continue?[Y/N]:y[AC-wlan-ap-0] ap-group ap-group1Warning: This operation may cause AP reset.If the country code changes,it will clear channel,power and antenna gain configuration s of the radio,Whether to continue?[Y/N]:y[AC- wlan-ap-0] quit其他相同配置略去#配置WLAN业务参数[AC-wlan-view] security-profile name wlan-net[AC-wlan-sec-prof-wlan-net] security wpa-wpa2 psk pass-phrase(8) aes [AC-wlan-sec-prof-wlan-net] quit[AC-wlan-view] ssid-profile name wlan-net[AC-wlan-ssid-prof-wlan-net] ssid(9)[AC-wlan-ssid-prof-wlan-net] quit[AC-wlan-view] vap-profile name wlan-net[AC-wlan-vap-prof-wlan-net] forward-mode tunnel[AC-wlan-vap-prof-wlan-net] service-vlan vlan-id(10)[AC-wlan-vap-prof-wlan-net] security-profile wlan-net[AC-wlan-vap-prof-wlan-net] ssid-profile wlan-net[AC-wlan-vap-prof-wlan-net] quit[AC-wlan-view] ap-group name ap-group1[AC-wlan-ap-group-ap-groupl] vap-profile wlan-net wlan 1 radio 0 [AC-wlan-ap-group-ap-group1] vap-profile wlan-net wlan 1 radio 1 [AC-wlan-ap-group-ap-group1] quit【问题2】(6分)上述网络配置命令中,AP的认证方式是(11)方式,通过配置(12)配置。

2020年软考工程师题库588题[含答案]一、多选题1.使用配有计算机的仪器设备时,不应该做的有:(ABCD)A.更改登机密码和系统设置B.自行安装软件C.玩各种电脑游戏D.将获得的图像.数据等资料存储在未予指定的硬盘分区上2.账号口令管理办法适用于所有和 DSMP 系统.智能网系统.彩铃平台相关的(ACD)A.系统管理员B.操作系统C.操作维护人员D.所有上述系统中存在的账号和口令3.在加密过程中,必须用到的三个主要元素是(ABC)A.所传输的信息(明文)B.加密钥匙(Encryption Key)C.加密函数D.传输信道4.以下属于对称加密算法的是:(ABD)A.DESB.3DESC.SHA-1D.RC4E.MD55.数字签名的作用是。

(ACD)A.确定一个人的身份B.保密性C.肯定是该人自己的签字D.使该人与文件内容发生关系6.使用 esp 协议时,可以使用的加密运算是。

(ABC)A.DESB.3DESC.AESD.RSA7.一个密码体系一般分为以下哪几个部分?(ABCD)A.明文B.加密密钥和解密密钥C.密文D.加密算法和解密算法8.利用密码技术,可以实现网络安全所要求的。

(ABCD)A.数据保密性B.数据完整性C.数据可用性D.身份验证9.HASH 加密使用复杂的数字算法来实现有效的加密,其算法包括(ABC)A.MD2B.MD4C.MD5D.Cost25610.安全要求可以分解为(ABCDE)。

A.可控性B.保密性C.可用性D.完整性E.不可否认性11.为了减小雷电损失,可以采取的措施有(ACD)A.机房内应设等电位连接网络B.部署 UPSC.设置安全防护地与屏蔽地D.根据雷击在不同区域的电磁脉冲强度划分,不同的区域界面进行等电位连接12.员工区域安全守则包括:(ABCD)A.非工作时间,员工进入或离开办公区域,应在值班人员处登记B.外来人员进入办公区域或机房,相关员工必须全程陪同C.将物品带入/带出公司,要遵守公司相关的规定及流程D.参加会议时遵守会前.会中.会后的保密流程13.MySQL 安装程序会给出三种选择,用户可以根据自身的需要选择一种适合的安装方式,以下哪些是正确的?(ABD)A.Typical(典型安装)pact(最小安装)C.Full(全部安装)D.Custom(选择安装)14.预防静电的措施有(ABCD)。

2020年网络工程师下半年上午真题答案与解析1、关系型数据库采用(1)解决数据并发引起的冲突。

A.锁机制B.索引C.分区表D.读写分离【参考答案】A【summer解析】偏门考点,不会只能猜。

可以了解一下Mysql数据库使用的锁机制有三种类型:行级锁定,页级锁定和表级锁定。

2、把模块按照系统设计说明书的要求组合起来进行测试,属于(2)。

A.单元测试B.集成测试C.确认测试D.系统测试【参考答案】B【summer解析】顾名思义,组合约等于集成,这种题即使不知道也要争取选对。

3、虚拟存储体系由(3)两级存储器构成。

A.主存-辅存B.寄存器-CacheC.寄存器-主存D.Cache-主存【参考答案】A【summer解析】虚拟存储体系,说简单点就是划一部分硬盘,用来当内存使用。

4、下列操作系统中,不是基于linux内核的是(4)。

A.AIXB.CentosC.红旗D.中标麒麟【参考答案】A【summer解析】AIX是IBM小型机封闭系统,Unix操作系统。

5、8086微处理器中执行单元负责指令的执行,它主要包括(5)。

A.ALU运算器、输入输出控制电路、状态寄存器B.ALU运算器、通用寄存器、状态寄存器C.通用寄存器、输入输出控制电路、状态寄存器D.ALU运算器、输入输出控制电路、通用寄存器的【参考答案】B【summer解析】CPU核心部件,不包括输入输出,直接排除ACD。

6、使用白盒测试时,确定测试数据应根据(6)指定覆盖准则。

A.程序的内部逻辑B.程序的复杂程度C.使用说明书D.程序的功能【参考答案】A7、以下关于RISC指令系统基本概念的描述中,错误的是(7)。

A.选取使用频率低的一些复杂指令,指令条数多B.指令长度固定C.指令功能简单D.指令运行速度快【参考答案】A【summer解析】RISC精简指令集和CISC复杂指令集。

8、计算机上采用的SSD(固态硬盘)实质上是(8)存储器。

A.FlashB.磁盘C.磁带D.光盘【参考答案】A9、信息安全强调信息数据本身的安全属性,下面(9)不属于信息安全的属性。

2020年计算机软考网络工程师练习题及答案

在网络中使用的5类UTP作为传输介质,单段UTP的最长长度为_(1)_米,采用EIA568A布线标准时,能够达到的数据率是

_(2)_Mbps.STP与UTP的主要区别是_(3)_。

一般来说,单模光纤比多模光纤的主要不同是_(4)_,但为充分利用其容量,都能够使用_(5)_,技术同时传输多路信号。

(1)

A.100

B.185

C.300

D.1000

(2)

A.1

B.10

C.100

D.1000

(3)

A.地线

B.线的直径

C.屏蔽层

D.防护层

(4)

A.直径小,容量小

B.直径小,容量大

C.直径大,容量大

D.直径大,容量小

(5)

A.TDM

B.FDM

C.WDM

D.ATDM

答案:ACCBC

分组交换能够采用虚电路方式或_(1)_方式实现,虚电路方式在通信前需建立一条虚电路,其路径由_(2)_决定。

每条虚电路都有虚电路号码,该号码_(3)_。

虚电路建立后,各数据分组_(4)_到达目的地,然后_(5)_。

(1)

A.线路交换

B.报文交换

C.数据报

D.分组

(2)

A.拥塞控制算法

B.流量控制算法

C.路由算法

D.网管算法

(3)

A.全程不变

B.中途能够改变

C.只能改变一次

D.只由源结点确定

(4)

A.经不同虚电路

B.经同一虚电路

C.经自己选择的路径

D.经任意路径

(5)

A.排序后装配

B.无需排序直接装配

C.排序后交高层装配

D.交高层排序装配

答案:CCBBB

物理层的电气特性有多种标准,其中非平衡型标准规定_(1)_,电缆长度为_(2)_米。

新的非平衡标准规定_(3)_,距离为10米是的数据。