Marvell推出耗材安全芯片PA800采用Cryptography Research最新的CryptoFirewall防伪技术

- 格式:docx

- 大小:13.37 KB

- 文档页数:4

Atmel 推出SHA-256 密码认证IC 系列保护数据安全爱特梅尔公司(Atmel®Corporation) 宣布推出AT88SA 系列最低成本、超低功耗的安全密码认证IC,该系列中的首款器件AT88SA102S 是通用CryptoAuthentication™IC,经专门设计,能够保护用户避免假冒电子产品和医疗耗材如电池、墨盒、测试条、血袋、呼吸管及其它。

这一系列器件能够用于保护网络传输安全如卫星无线广播或医疗记录,或者任何其它类型逻辑数据如固件或媒体。

基于MCU 的先进系统通常使用非易失性存储器以存储固件/软件,CryptoAuthentication 提供了一种低成本的方法,确保存储数据是可信的,并保护下载资料不受盗窃或修改。

对于使用AVR®和ARM®微控制器且包含AES 加密引擎的系统而言,CryptoAuthentication 提供了理想的安全关键性存储解决方案。

业界唯一具有SHA-256 的认证IC爱特梅尔的AT88SA 器件是业界最安全的认证IC,具有嵌入式SHA-256 引擎,其256 位密钥容量提供了更多的可能密钥,数量之多甚至超过太阳中的原子,几乎不可能使用任何暴力方法去击破,而最接近的同类认证IC 产品的密钥容量仅及其一半。

AT88SA102S 包括23 位一次性可编程(one-time- programmable, OTP) 熔丝,可用于个性化、状态或消耗记录,以及一个保证是独一无二的48 位串行数字。

这款器件具有一个与所有微控制器兼容的高速单线接口,使用硬件UART 或者单一GPIO 引脚上的位操作(bit manipulation) 固件。

认证-认证是基于微控制器主机和客户之间的“挑战/响应”协议,主机可。

进口网络安全芯片品牌中国的网络安全形势日益严峻,网络攻击事件频发,于是人们对网络安全芯片的需求也越来越大。

进口网络安全芯片品牌因其高质量、高性能和可靠性受到了广大用户的青睐,下面就为大家介绍几个知名的进口网络安全芯片品牌。

1. 英特尔(Intel):英特尔是全球领先的半导体芯片制造商,旗下的网络安全芯片为其客户提供了高度安全的网络和信息保护。

其网络安全芯片采用了先进的技术,具有强大的防护能力,可以有效防止各类网络攻击。

2. 德州仪器(Texas Instruments):德州仪器是一家领先的半导体制造商,其网络安全芯片广泛应用于物联网、通信、汽车等领域。

该品牌的网络安全芯片具有高效的数据加密能力和安全认证功能,能够有效保护用户的数据和隐私。

3. 恩智浦(NXP):恩智浦是一家专注于半导体解决方案的公司,其网络安全芯片被广泛使用于智能卡、无线通信和物联网等领域。

该品牌的网络安全芯片采用了多重安全机制,能够防御各种网络攻击,保护用户的信息安全。

4. 威盛电子(VIA Technologies):威盛电子是一家专注于芯片设计的公司,其网络安全芯片被广泛应用于网络设备、电子支付机具等领域。

该品牌的网络安全芯片具有出色的防火墙和数据加密功能,能够有效抵御网络攻击和数据泄露。

5. 博通(Broadcom):博通是一家全球顶级的半导体解决方案供应商,其网络安全芯片被广泛应用于无线通信、云计算和数据中心等领域。

该品牌的网络安全芯片具有高度集成和高性能的特点,能够提供全面的网络安全保护。

综上所述,以上这些主要的进口网络安全芯片品牌都在网络安全领域有着较强的技术实力和优秀的产品品质。

用户在选择时可以根据自身需求和实际情况进行选择,以确保网络的安全性和可靠性。

存储HCIP习题库及参考答案一、单选题(共40题,每题1分,共40分)1、对源 lun 做了一次快照后,在同一位置进行修改后,修改后的数据会写在哪个位置?A、独享映射表B、快照卷C、原卷D、cow 卷正确答案:C2、下列哪个接口模块是 SX6018 上用于升级防火墙软件以及其他高级调试的:A、I2C 接口B、管理网口C、USB 接口D、CONSOLE 口正确答案:A3、关于存储层数据复制容灾技术,以下哪种说法是正确的?A、减少对服务器性能的影响:兼容性要求比较高,选择面小。

B、技术成熟,选择面大,连接距离限制小,稳定性高。

C、投入较少,兼容性好。

影响服务器性能。

D、服务器上安装专用的数据复制软件。

正确答案:B4、NAS 系统专注对于以下哪种类型的数据进行存储和管理?A、小块消息B、连续数据块C、大块数据D、文件数据正确答案:D5、帐户是使用对象存储服务(兼容 Amazon S3 接口)的凭证,其管理功能不包括:A、证书管理B、跨域访问策略管理C、签约业务管理D、帐户基本管理正确答案:B6、先把数据块存储在缓存中,等系统空闲时再进行去重处理。

优点是不影响数据传输性能,缺点是需要额外的存储空间“。

以上描述的是哪种重删技术,A、全局重删B、并行重删C、源端重删D、目标端重删正确答案:D7、HyperSnap 的共享映射表存放在哪个位置?A、COW DataB、Source LUNC、Cow MetaD、Snapshot LUN正确答案:C8、在存储规划设计流程中,以下哪一项不属于业务规划流程()A、网络规划B、容量规划C、基础业务D、增值功能正确答案:C9、在 oceanstor v3 存储中,edevlun 哪个信息是有华为存储直接提供的存储空间A、external lunB、meta volumeC、taget lunD、data volume正确答案:B10、关于华为 Oceanstor 9000 系统的组网,以下哪个选项描述是正确的?A、前端业务网络的交换机可进行堆叠,后端存储网络交换机不推荐进行堆叠B、无论是前端业务网络、还是后端存储网络,都推荐使用两台交换机连接所有的节点,实现冗余C、仅需要将存储节点连接到管理网络,其他设备不需要连接到管理网络D、为满足管理需求,仅需要集群的前三个节点连接到管理网络正确答案:B11、下列关于 FusionStorago 管理网络描述错误的是:A、只部署 FusionStorage 文件或对象存储服务,集群中前 3~5 个节点作为管理节点,并为其分配 1 个管理网络 IP 地址,自动在这几个节点的NIC1 接口上浮动B、部署了 DSS/OMS /FSM 的节点,两个接口组成逻辑上的 bond 接口,为bond 接口分配 1 个管理网络 IP 地址。

网络安全管理员-中级工模拟试题(附答案)一、单选题(共49题,每题1分,共49分)1.下列安全设备中,不能部署在网络出口的是()。

A、网络版防病毒系统B、防火墙C、入侵防护系统D、UTM正确答案:A2.遇到KEY丢失情况,则需要将原有的相关证书信息(),以确保系统信息安全。

A、保存B、保留C、注销D、禁用正确答案:C3.加密、认证实施中首要解决的问题是()A、信息的包装与用户授权B、信息的分布与用户的分级C、信息的包装与用户的分级D、信息的分级与用户的分类正确答案:D4.RAID技术可以提高读写性能,下面选项中,无法提高读写性能的是()。

A、RAID 0B、RAID 1C、RAID 3D、RAID 5正确答案:B5.下列()能最好的描述存储型跨站脚本漏洞。

A、不可信任数据通过不可靠的源直接进入Web服务器,然后在客户端浏览器显示给用户B、不可信任数据直接在客户端的JavaScript中处理,然后直接在客户端显示。

C、不可信任数据包含在动态内容中的数据在没有进过安全检测就存储到数据中提供给其他用户使用D、不可信任数据没有任何处理,直接在客户端显示正确答案:C6.某网络的拓扑比较复杂,核心和分部之间存在多条路径,为了控制核心与分部间的路由,有效利用带宽资源,并且降低维护成本,以下哪项措施最有效?A、使用RIP作为核心和分部间的路由协议,通过调整路由优先级来控制路由B、使用BGP作为核心和分部间的路由协议,通过调整路由优先级来控制路由C、在核心和分部之间用IPSec加密路由协议报文D、在核心和分部之间使用NAT协议正确答案:B7.南方电网公司的网络划分为生产控制大区和管理信息大区,要求公司总部、各分子公司及其下属单位的生产控制大区与管理信息大区通过()隔离系统进行边界划分。

A、单向物理B、双向物理C、单向逻辑D、双向逻辑正确答案:A8.网络安全包含了网络信息的可用性、保密性、完整性和真实性。

防范Dos攻击是提高可用性的措施,数字签名是保证()的措施。

存储HCIP试题库+参考答案一、单选题(共38题,每题1分,共38分)1.下列选项中关于配额与统计描述错误的是:A、可供统计的桶资源包括桶的空间大小、拥有的桶数量以及桶中的对象数量。

B、当帐户的桶容量总数达到所配置的帐户配额后,该帐户无法再进行写入操作。

C、可供统计的帐户资源包括帐户配额、拥有的桶数量、对象数量及容量总大小。

D、当桶容量达到所配置的桶配额后,无法再对该桶进行写入操作。

正确答案:D2.华为分布式存储对象服务使用哪种协议获取租户、桶的资源统计情况()A、SNMPB、SSLC、RESTD、SMI-S正确答案:A3.以下哪个不是 NAS 系统的体系结构中必须包含的组件?A、可访问的磁盘阵列B、文件系统C、访问文件系统的接口D、访问文件系统的业务接口正确答案:D4.以下关于 Oceanstor 9000 的物理分域描述错误的是哪一项?A、物理分域是一种隔离故障的有效手段B、某些节点故障,会造成与这些节点在一个物理分域内的其他节点上的数据的可靠性级别降低C、Oceanstor 9000 通过节点池与分级的方法来实现物理分域D、管理员最少要将 2 个存储节点加入一个分域中正确答案:D5.帐户是使用对象存储服务(兼容 Amazon S3 接口)的凭证,其管理功能不包括:A、签约业务管理B、帐户基本管理C、证书管理D、跨域访问策略管理正确答案:D6.大数据时代对传统技术升级已经满足不了了大数据处理的需求,以下哪一项不是大数据时代技术发展的方向?A、计算向集群化发展B、由非关系型数据库想关系型数据库发展C、网络向更高苏,协议开销更低,更有效的方向发展D、向虚拟化方向发展正确答案:B7.站点 A 需要的存储容量为 2543GB.,站点 B 需要的存储容量为3000GB.,站点 B 的备份数据远程复制到站点 A保存。

考虑复制压缩的情况,压缩比为 3,计算站点 A 需要的后端存储容量是多大?A、3543GB.B、4644GB.C、3865GB.D、4549GB.正确答案:A8.华为 Oceanstor 9000 InfoTier 文件池策略将决定文件创建的存储位置,以及文件重条带化时的目标分级,以下关于文件池策略说法不正确的是哪一项?A、default 策略可以被修改B、default 策略优先级最低C、最多可支持配置 128 条文件池策略D、策略参数组合间为“或”的关系正确答案:D9.以下那个特性不能提升华为混合闪存存储产品的性能?A、SmartPartitionB、SmartCacheC、SmartVirtualizationD、SmartTier正确答案:C10.以下关于 CIFS 的工作原理说法正确的是哪一项?A、在建立共享连接之前,先建立回话,然后进行协议协商B、建立共享连接之后才能进行文件操作C、在协议协商阶段进行安全认证D、文件操作完成后,不需要客户端请求,服务器将自动断开共享连接正确答案:B11.NAS 系统专注对于以下哪种类型的数据存储和管理?A、大块数据B、文件数据C、小块数据D、连接数据块正确答案:B12.InfiniBand 协议特点不包括以下哪一项?A、速度高B、远程直接内存存取功能C、基于标准协议开发D、传输卸载,可将数据包路由从芯片级转到 os正确答案:D13.pcie 协议的特点不包括哪一项?A、高可靠B、基于帧结构的传输C、并行总线结构D、点对点连接正确答案:C14.以下描述正确的是?1 备份的目标是为了防止人为误操作或系统问题,保存的是历史数据,恢复时间相对长 2 备份方案通常使用快照、镜像或复制技术来实现。

芯片安全保护半导体产品免受黑客攻击与数据泄露近年来,随着科技的迅猛发展,半导体产品在我们的日常生活中变得越来越重要。

它们广泛应用于各种电子设备中,从智能手机到电脑,从汽车到医疗设备,无处不见。

然而,半导体产品的广泛应用也意味着其面临着越来越多的威胁,尤其是黑客攻击和数据泄露等安全问题。

因此,芯片安全保护已成为保障半导体产品稳定运行与保护用户数据安全的重要任务。

第一节:芯片安全的背景与意义在全球互联的时代,芯片安全不仅仅关系到个人隐私的泄露,还可能涉及到国家机密的泄露和国际竞争力的丧失。

黑客攻击已经成为半导体行业面临的重大风险之一。

黑客可以通过对芯片的漏洞入侵,获取用户数据、篡改软件等,给个人和企业造成巨大的损失。

因此,保护半导体产品的安全,不仅是个人隐私和财产安全的需求,也是国家安全和经济发展的需要。

第二节:常见的芯片安全威胁和攻击手段芯片的安全威胁多种多样,黑客们可以通过各种攻击手段对其进行攻击。

以下是一些常见的芯片安全威胁和攻击手段:1.硬件攻击:黑客可以通过物理手段,如电磁干扰、侧信道攻击等,获取芯片中的敏感信息。

2.软件攻击:黑客可以通过恶意软件、病毒、木马等方式入侵芯片,控制设备或获取敏感数据。

3.网络攻击:黑客可以通过网络漏洞入侵芯片,通过网络传输恶意代码或篡改软件。

第三节:芯片安全的保护措施为了保护半导体产品免受黑客攻击和数据泄露,需要采取一系列的芯片安全保护措施。

以下是一些常用的措施:1.物理安全:通过加强物理层面的安全防护,如完善供应链管理、对芯片进行密封和防护以防止物理攻击。

2.加密技术:使用加密技术对芯片中的敏感信息进行保护,使用安全协议确保数据在传输过程中的安全性。

3.漏洞修复:持续关注芯片中的安全漏洞,并及时修复,确保芯片在设备生命周期内的安全性。

4.硬件验证:通过硬件验证机制,确保芯片中只有合法软件可以运行,防止恶意软件的入侵。

5.软件安全:开发安全的软件和操作系统,更新安全补丁,确保芯片系统的稳定性和安全性。

网络安全芯片网络安全芯片是一种用于保护网络系统免受黑客和恶意软件攻击的硬件设备。

随着信息技术的飞速发展,网络安全威胁日益增多,保护网络系统的安全性成为一项紧迫的任务。

网络安全芯片通过加密和解密技术、访问控制和认证等功能,有效地提高了网络系统的安全性。

首先,网络安全芯片具备强大的加密和解密技术,可以在网络通信过程中对数据进行加密和解密操作。

加密是将原始数据转化为不可读的密文,只有经过正确的解密操作,才能还原为可读的明文。

网络安全芯片采用各种先进的加密算法,如RSA、AES等,能够保护用户敏感信息的安全,防止黑客截获和窃取。

其次,网络安全芯片实现了访问控制功能,只允许经过授权的用户访问网络系统。

通过识别用户的身份信息,网络安全芯片可以确定用户的权限级别,并限制其操作范围。

这样可以有效地防止未经授权的用户对系统进行非法操作,有效地提高了系统的安全性。

此外,网络安全芯片还能实现用户身份认证功能,即验证用户的身份信息是否合法。

通常情况下,用户需要通过输入用户名和密码等信息来进行身份验证。

网络安全芯片采用了复杂的算法,能够有效防止黑客通过暴力破解等手段获取用户的身份信息。

最后,网络安全芯片还具备识别和阻止恶意软件的能力。

恶意软件是指那些通过利用系统漏洞、传播病毒、进行网络攻击等方式,进行非法活动的软件程序。

网络安全芯片通过对软件进行检测和分析,能够准确地辨别出恶意软件,并采取相应的阻止措施。

这有效地降低了恶意软件对网络系统的攻击和侵害。

综上所述,网络安全芯片作为一种用于保护网络系统的硬件设备,具备加密和解密技术、访问控制和认证功能,以及恶意软件识别和阻止能力。

网络安全芯片的应用可以有效地提高网络系统的安全性,防止黑客和恶意软件的入侵,保护用户的个人隐私和重要信息。

随着网络安全威胁不断增长,网络安全芯片的研发和应用将得到更加广泛的关注和应用。

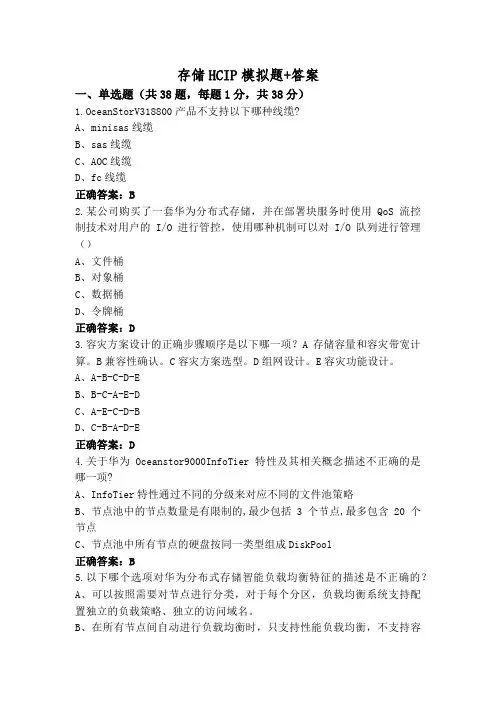

存储HCIP模拟题+答案一、单选题(共38题,每题1分,共38分)1.OceanStorV318800产品不支持以下哪种线缆?A、minisas线缆B、sas线缆C、AOC线缆D、fc线缆正确答案:B2.某公司购买了一套华为分布式存储,并在部署块服务时使用QoS流控制技术对用户的I/O进行管控,使用哪种机制可以对I/O队列进行管理()A、文件桶B、对象桶C、数据桶D、令牌桶正确答案:D3.容灾方案设计的正确步骤顺序是以下哪一项?A存储容量和容灾带宽计算。

B兼容性确认。

C容灾方案选型。

D组网设计。

E容灾功能设计。

A、A-B-C-D-EB、B-C-A-E-DC、A-E-C-D-BD、C-B-A-D-E正确答案:D4.关于华为Oceanstor9000InfoTier特性及其相关概念描述不正确的是哪一项?A、InfoTier特性通过不同的分级来对应不同的文件池策略B、节点池中的节点数量是有限制的,最少包括3个节点,最多包含20个节点C、节点池中所有节点的硬盘按同一类型组成DiskPool正确答案:B5.以下哪个选项对华为分布式存储智能负载均衡特征的描述是不正确的?A、可以按照需要对节点进行分类,对于每个分区,负载均衡系统支持配置独立的负载策略、独立的访问域名。

B、在所有节点间自动进行负载均衡时,只支持性能负载均衡,不支持容量负载均衡。

C、负载均衡策略可以基于:CPU、内存、带宽、网络连接数、节点能力值。

D、负载均街服务支持:轮询方式、CPU使用率、节点连接数。

正确答案:B6.在华为Oceanstor9000(C30)中以下哪个特征不需要激活相应License?A、自动分级存储B、配额管理C、目录快照D、轮循负载均衡正确答案:D7.以下关于N8500配置前准备说法不正确的是哪一项?A、集群NAS引擎心跳网口已正确连接心跳网络B、集群NAS引擎业务网口配置完成前不连接到客户端业务网络C、集群NAS引擎正确上电,指示灯状态显示正常D、集群NAS引擎节点已完成硬件安装和连线正确答案:B8.下面应用场景不属于华为混合闪存存储典型应用场景的是哪个?A、自动分级存储应用B、容灾应用C、容量需求为EB级别以上的多媒体应用D、高密度虚拟机应用正确答案:C9.在华为备份解决方案中,Server-Free备份组网涉及到快照技术,由哪个组件发起快照创建命令。

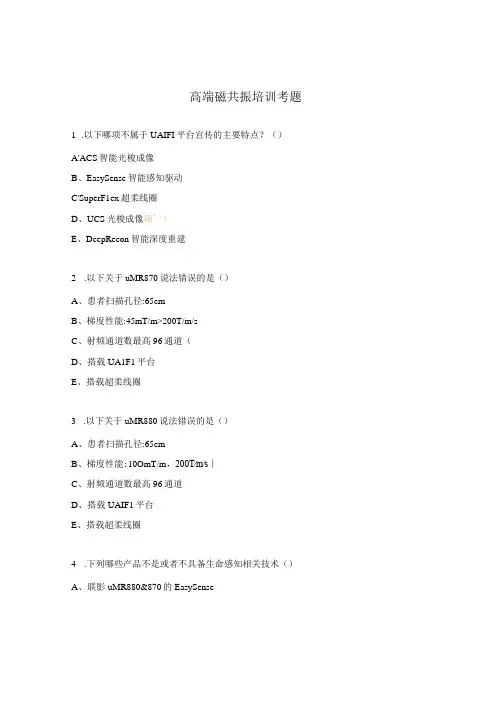

高端磁共振培训考题1.以下哪项不属于UAIFI平台宣传的主要特点?()A'ACS智能光梭成像B、EasySense智能感知驱动C'SuperF1ex超柔线圈D、UCS光梭成像确'/)E、DeepRecon智能深度重建2.以下关于uMR870说法错误的是()A、患者扫描孔径:65cmB、梯度性能:45mT/m>200T/m/sC、射频通道数最高96通道(D、搭载UA1F1平台E、搭载超柔线圈3.以下关于uMR880说法错误的是()A、患者扫描孔径:65cmB、梯度性能:10OmT/m,200T∕m∕s∣C、射频通道数最高96通道D、搭载UAIF1平台E、搭载超柔线圈4.下列哪些产品不是或者不具备生命感知相关技术()A、联影uMR880&870的EasySenseB、飞利浦E1itionX的Vita1EyeC、西门子VIDA的生命矩阵系统D、GEPremier&Architect5.以下哪个是联影5.0T磁共振的梯度性能?()A、80/200B'100/200C'120/200D'113/2006.以下哪项技术不是基于人工智能的图像重建技术?()A'联影DeepReconB、飞利浦Vita1Eye(:确IC、GEAirReconD1D、佳能的AiCEE'西门子的DeepReso1ve7.5T磁共振的重量大约为?()A、4吨B、6.5吨C、14.5吨(D、20吨E、40吨8.下列哪个不是8系产品的考察showsite?()A、中山医院UMR880B、复旦华山医院北院uMR880BM-)C、北医三院uMR880D、浙江大学附属第一医院UMR8809.以下哪项是超高场磁共振的挑战?()A'发射场的均匀性B、射频场的安全性C、场地安装要求D、以上都是(!.10.以下哪项产品的梯度物理工程值达到45/200?()A、联影UMR870(B、西门子1uminaC、GEPioneerD、飞利浦E1itionS11.下列关于毯式线圈说法错误的是?()A、联影SuperFIex线圈,可提供3种不同规格线圈B、GE的魔毯线圈只能提供1套A1R体部线圈,不能提供关节部位魔毯线圈答案)C、西门子与QED公司合作,具备一套24通道的体部超柔线圈,这不是西门子销售所说的18通道大小号线圈D、飞利浦公司暂不具备超柔线圈12.下列关于5.0T超高场磁共振说法正确的是?()A、5.0T磁共振暂不支持心脏方面应用B、5.0T磁共振可适用于小于20Kg儿童的临床应用C、5.0T磁共振相较3.0T可显著提升图像信噪比和分辨率,同时具备更强的血管增强效应D、5.0T磁共振优于7.0T超高场成像效果13.下列说法错误的是?()A、GE目前国产注册证机型包含Pioneer和ArChiteCt两款机型B、西门子目前国产注册证机型包含1Umina和V1DAC、佳能目前暂没有国产注册证机型D、飞利浦目前国产机型包含E1ition和MR770014.下列说法正确的是?()A、70Cm是目前磁共振具备的最大患者扫描孔径B、65Cm患者扫描孔径兼具了患者扫描舒适性和磁场均匀性IC、65cm比70cm患者扫描孔径的设备差D、进口品牌GPS不具备小于70Cm患者扫描孔径的机型15.下列各机型对标,严重错误的是?()A、ArchitectAIR&VIDAB、uMR870&启元C、1umina&PioneerD、uMR880&E1itionS16.以下关于联影ACS描述,错误的是?()A、ACS名称智能光梭成像技术B、ACS暂不支持3D序列;C、ACS具备3个唯一,唯一AI,唯一FDA,唯一全身应用D、ACS属于联影非常具有竞争力的一项技术17.以下哪项属于进口品牌攻击联影3.0T最常用的手段?()A、梯度性能&射频通道数B、梯度性能&患者扫描孔径C、射频通道数&患者扫描孔径D、射频通道数&快速扫描技术18.以下哪项技术不属于联影磁共振宣传的?()A、MagicB、DeepReconC、ACSD、EasySense19.以下关于uMR880,说法严重错误的是?()A、对标GE机型PremierB、梯度性能有两个版本,80/200&65/200C、对标飞利浦机型E1itionD、对标西门子机型V1DA有绝对设备性能降维打击优势20.以下关于射频通道数概念,说法错误的是?()A、射频通道数越高,设备性能越好B、光纤无限通道属于宣传噱头C、单次成像视野下最大通道数与线圈单元数相关D、线圈单元数之和就代表射频通道数以下为多选题1联影MR科研支持,具体有哪些形式?()A∙CR1支持(B•与中科院深圳先进研究院合作C•国创基金!D∙花钱与第三方公司合作,输出科研文章2.以下哪些型号可以具备超柔线圈?()A、西门子PrismaB、GEPremierC、GEArchitect讪:)D、联影UMR870(E、飞利浦E1ition3.生命矩阵BioMatrix在西门子哪些设备上配备?()A、PrismaB、Vida 西:;杀)C、1uminaD、Skyra4.GE国内生产的3.0T型号有?()A、Pioneer1B、ArchitectAIR(C'PremierD、启元3T5.以下关于5T说法正确的有?()A•通过独有的8通道容积发射线圈,解决射频场不均匀问题I ∙.⅛Λ-)B∙5T比7T的优势是7T目前只能做头和膝关节,而5T可以进行全身扫描答案)C∙7T比5T场强高,所以7T完全优于5TD∙5T的安装场地面积仅需跟3T差不多(6.以下哪些型号的孔径超过标准孔径60cm?()A、Architects )B、PrismaC'IngeniaCXD、E1itionE、uMR870(!7.西门子1Umina打击点有?()A、梯度仅有36/200B、射频仅有32通道C、生命感知阉割,非Vida同应用D、和Pioneer档次相同(泅占率)8.UMR880的核心卖点有哪些?()A、80/200的高性能梯度,在神经功能成像上极具优势?;)B、具备3种不同规格的超柔线圈C、行业独家的A1快速扫描技术ACS,应用2D和3D序列D、行业领先的AI重建技术DeepRecon技术,应用2D和3D序列9.GE的Pioneer打击点有哪些?()A'全球定位低端3.0T,核心梯度性能与1.5T相当B、DST技术就是常规的表面线圈信号优化技术C、PiOneer不可以搭载毯子线圈和A1加速技术(正;D、搭载MAGIC多对比度扫描技术10.飞利浦的E1ition打击点有哪些?()A、全数字化无限通道,虚假的话术包装,实际通道最高为40(正吊mB、核心部件外部采购,组装产品(IH询4票)C、一机双版本(S版与X版本),主要表现在梯度性能不同(问'")D、宣传点金梭梯度,“0”涡流补偿技术,实际图像伪影变形严重。

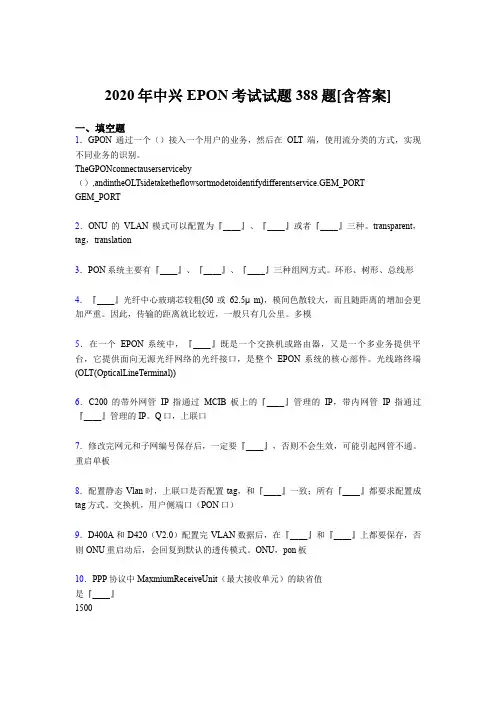

2020年中兴EPON考试试题388题[含答案]一、填空题1.GPON通过一个()接入一个用户的业务,然后在OLT端,使用流分类的方式,实现不同业务的识别。

TheGPONconnectauserserviceby(),andintheOLTsidetaketheflowsortmodetoidentifydifferentservice.GEM_PORTGEM_PORT2.ONU的VLAN模式可以配置为『____』、『____』或者『____』三种。

transparent,tag,translation3.PON系统主要有『____』、『____』、『____』三种组网方式。

环形、树形、总线形4.『____』光纤中心玻璃芯较粗(50或62.5μm),模间色散较大,而且随距离的增加会更加严重。

因此,传输的距离就比较近,一般只有几公里。

多模5.在一个EPON系统中,『____』既是一个交换机或路由器,又是一个多业务提供平台,它提供面向无源光纤网络的光纤接口,是整个EPON系统的核心部件。

光线路终端(OLT(OpticalLineTerminal))6.C200的带外网管IP指通过MCIB板上的『____』管理的IP,带内网管IP指通过『____』管理的IP。

Q口,上联口7.修改完网元和子网编号保存后,一定要『____』,否则不会生效,可能引起网管不通。

重启单板8.配置静态Vlan时,上联口是否配置tag,和『____』一致;所有『____』都要求配置成tag方式。

交换机,用户侧端口(PON口)9.D400A和D420(V2.0)配置完VLAN数据后,在『____』和『____』上都要保存,否则ONU重启动后,会回复到默认的透传模式。

ONU,pon板10.PPP协议中MaxmiumReceiveUnit(最大接收单元)的缺省值是『____』150011.PON技术目标是用最简单的方式实现一个『____』结构的吉比特以太网光纤接入系统点到多点12.『____』协议在OLT和ONU之间规定了一种控制机制来协调数据的有效发送和接收。

存储HCIP测试题+参考答案一、单选题(共38题,每题1分,共38分)1.下面应用场景不属于 oceanstor 存储典型应用场景的时哪个?A、自动分级存储应用B、容灾应用C、高密度虚拟机应用D、容量需求为 EB 级别以上的多媒体应用正确答案:D2.在 HyperMetro 双活数据中心方案中,假如某阵列成员 LUN 出现坏块,以下说法不正确的是哪一项?A、当在读取该阵列本地 LUN 时,读取到坏块后,如果错误不可以修复,则系统会根据远端阵列 LUN 的数据进行修复。

B、当在读取该阵列本地 LUN 时,读取到坏块后,如果是不可以修复的错误,则返回主机读错误的信息。

C、当在读取该阵列本地 LUN 时,读取到坏块后,如果是可以修复的错误,将读数据返回主机,确保主机响应的快速返回。

D、当进行坏块修复时,首先要申请读权限,并确认双活 Pair 的本地读权限。

正确答案:B3.华为 Oceanstor 9000 存储系统采用分层安全维护,不属于应用层安全内容的是哪一项?A、活动记录B、密码系统C、授权和鉴权机制D、使用 SSH/SFTP 方法来规避不安全的网络通信正确答案:D4.对于华为 Oceanstor 9000 系统的数据保护功能的描述,以下哪个选项是不正确的?A、Oceanstor 9000 通过 ErasureCode 实现数据的 N+M 冗余存储B、Oceanstor 9000 通过镜像方式实现元数据的冗余存储C、启用物理分域后,单个域内的硬盘或节点故障,将会导致其他域的数据可靠性降级或失效D、保护级别为 N+ 1 时,集群所需要最少节点数目为 3正确答案:C5.在 Simpana 备份软件中,有关增量备份说法正确的是哪一项?A、自从上次备份后变化的数据作备份B、自从上次全备份后变化的数据作备份C、所有数据的完整备份D、初始备份数据之后所有数据的备份正确答案:A6.华为容灾方案中,关于同步远程复制顺序的描述正确的是:1 主存储阵列写 I/O 数据到主 LUN,并发送 IO 到从 LUN2 主机发送 IO 到主存储阵列。

芯片安全试题答案一、选择题1. 芯片安全的首要目标是()。

A. 保护知识产权B. 防止恶意攻击C. 确保数据完整性D. 以上全部答案:D2. 在芯片设计中,()是一种用于防止未授权访问的安全特性。

A. 物理不可克隆函数(PUF)B. 静态随机存取存储器(SRAM)C. 电子可擦除只读存储器(EEPROM)D. 动态随机存取存储器(DRAM)答案:A3. 侧信道攻击通常利用的是()。

A. 芯片的物理特性B. 芯片的电气特性C. 芯片的时序特性D. 芯片的热特性答案:D4. 供应链攻击可能发生在芯片生命周期的哪个阶段?()。

A. 设计阶段B. 制造阶段C. 分销阶段D. 所有以上阶段答案:D5. 以下哪种方法不是硬件安全测试的一部分?()。

A. 故障注入B. 逆向工程分析C. 代码审查D. 功耗分析答案:C二、填空题1. 为了提高芯片的安全性,设计者通常会在芯片中嵌入各种安全机制,如加密模块、安全启动和__________。

答案:篡改检测机制2. 在芯片安全领域,__________是一种通过分析电流或电磁辐射来获取敏感信息的技术。

答案:侧信道分析3. 为了防止恶意软件的植入,芯片在设计时应该实施__________原则,确保只有经过验证和授权的固件才能被加载和执行。

答案:最小权限4. 供应链安全不仅涉及到芯片的物理安全,还包括对__________的保护,以防止恶意篡改。

答案:设计文件和制造过程5. 硬件安全测试的目的是通过模拟各种攻击场景来评估芯片的__________能力。

答案:抵御攻击三、简答题1. 简述物理不可克隆函数(PUF)的基本原理及其在芯片安全中的应用。

答:物理不可克隆函数(PUF)是一种基于芯片物理特性的加密技术。

其基本原理是利用芯片制造过程中不可避免的微小差异,如晶体管尺寸的不均匀性,来生成独一无二的“指纹”。

这些指纹可以作为密钥用于加密和认证过程。

在芯片安全中,PUF可以用于确保芯片的唯一性,防止复制和克隆,同时也为安全密钥的生成提供了一种抗攻击的方法。

1由于现在许多小公司往往凭借盗版打入市场,由此给正规厂家带来的损失是销售量大大 锐减.大部分公司都曾经历过由于盗版带来的损失,现在单纯的软件保护和MCU 本身的加密 已显得无济于事,接下来的保护措施是硬件保护软件,软硬件相结合,来加大破解的难度。

爱特梅尔的A T88SA102S CryptoAuthentication 器件是业界最安全的安全密码认证IC , 既低成本,而且功耗也超低。

该器件具有嵌入式 SHA-256 引擎和 256位密钥,能够保护 用户避免假冒电子产品和医疗耗材,如电池、墨盒、测试条、血袋、呼吸管及其它。

另外, 還可用于保护网络传输如卫星无线广播或医疗记录,或者任何其它类型逻辑数据如固件或媒 体的安全。

AT88SA102S 可与含 AES 加密引擎的嵌入式微控制器相辅相成,不但可安全地存储一 个加密密钥,以用于系统中各种大容量存储器内的信息,而且该控制器还能够使用这一密钥 快速加密或解密数据。

每个A T88SA102S 器件具有独一无二的串行数字、永久存储在芯片 中的256位密钥,以及存储在熔丝阵列中的附加 64位密钥。

A T88SA102S 还可实现多种标 准安全电路,以阻挡对器件本身的物理攻击。

认证基于微控制器和A T88SA102S 之间的标 准“挑战/响应” 协议。

AT88SA102S 器件的集成非常简便,对于整体材料清单成本的影响很小,只需在主机微 控制器侧的单一GPIO 引脚;用于耗材的三引脚连接器,以及单一标准旁路电容器。

为了加快系统设计,爱特梅尔提供用于AVR 微控制器的完整的源代码库,能够实现所有必须的加密模块,以执行主机侧认证功能。

AT88SA102S 的睡眠模式功耗低于100nA ,几乎不会对系统电池寿命产生影响。

它可使用3V 和5V 电源工作,并采用小型SOT23封装。

AT88SA102S ,ATMEL 首款密钥256位的加密芯片,也是行业第一款256位密钥的加 密芯片,开发简单,公开的算法和源码,后继A TMEL 会陆续推出与SA 系列兼容的,性能更 强的加密芯片。

Atmel推出用于SHA-256加密认证芯片的Rhino+USB工具套件爱特梅尔公司(Atmel Corporation) 宣布推出用于其AT88SA102S CryptoAuthentICation IC、基于AVR 的工具套件开发工具套件AT88SA-ADK1 Rhino+。

爱特梅尔的AT88SA102S器件是业界最安全的认证IC,使用嵌入式SHA-256 引擎和256位加密密钥,几乎无法使用任何暴力方法击破,而竞争对手最接近的认证IC之密钥容量仅为128位。

AT88SA102S CryptoAuthentication IC 的价格低于1美元,相比其它同类的解决方案安全性更高,而成本降低40% 至60%。

Rhino+ 工具套件是使用SHA-256算法之板载 AT88SA102S CryptoAuthentication IC的小型USB PCB,板载AVR微控制器预载有嵌入式软件以实施所需的单线通信协议。

设计人员只需将 Rhino+ 器件插入其 PC 的 USB 槽口,并下载软件以评测器件的加密功能。

AT88SA102S CryptoAuthentication IC 可用于保护电池、墨盒、测试条、血袋、呼吸管,以及其它电子和医疗耗材免遭克隆和伪造。

另外,它们还可用于安全地发送数据,如卫星无线广播或医疗记录,保护终端产品不受恶意的固件入侵并验证软件或媒体模块。

Rhino+ 套件还可用于基于PC 应用之终端产品部署,如个人身分识别或数据/软件认证。

认证:CryptoAuthentication器件中的SHA-256算法是通过在微控制器或主设备和客户之间使用“挑战/响应”操作机制来进行认证,主机可以是一个便携电动工具、打印机、医疗测试设备,或者甚至是一个卫星无线电发送器,而相关的客户可以是电动工具所用的电池、墨盒、医疗耗材或卫星无线电装置。

会话密钥交换:为了保护数据传送,例如卫星无线电广播,传送系统会向SHA-256算法发出一个随机数字,连同存储在经认可接收节点上之 AT88SA102S 中的 256 位密钥数值。

存储HCIP复习题与答案1、华为 Oceanstor 9000InfoEqualrser 默认支持的自动负载均衡方式是哪个?A、按节点连接数B、轮循C、按节点吞吐量D、按节点综合负载答案:B2、下列哪个选项不属于 FusionStorage 的组网架构。

A、管理网络B、租户网络C、集群存储网络D、后端存储网络答案:C3、先把数据块存储在缓存中,等系统空闲时再进行去重处理。

优点是不影响数据传输性能,缺点是需要额外的存储空间“。

以上描述的是哪种重删技术,A、源端重删B、目标端重删C、并行重删D、全局重删答案:B4、在华为备份解决方案中,Server-Free 备份组网涉及到快照技术,由哪个组件发起快照创建命令。

A、介质服务器B、备份代理客户端C、生产存储D、备份介质答案:B5、某客户初始备份容量为 1T,平均每天数据增量 10G,备份策略是每周做一次全备,周二到周日每天一次差异增备,全备和增备数据的保存周期均为4 周,在不考虑重删,冗余比,复制等的情况下所需的后端容量应该不少于哪个值?A、 4940GB.B、 4280GB.C、 5940GB.D、 5280GB.答案:C6、IB 协议栈不包括哪个层次?A、会话层B、应用层C、物理层D、传输层答案:A7、某存储集群有五台 C72 节点。

采用前后端 10CF 组网方式。

在混合部署分布式系统服务和对象存储服务时, 其前端业务网络需要规划的 IP 地址数量为:A、61B、71C、81D、91答案:B8、游戏直播平台使用了华为全闪存存储的 FlashLink 众核技术来保障其业务。

对于其中的众核技术,下列哪项描述的是控制器内按 CPU 分区的场景()A、一次请求在同一个核上连续执行并实现免锁设计,避免频繁多核切换B、读写 I/O 与其他 I/O 部署在不同分组避免相互干扰C、识别系统中的冷热数据,通过 SD 盘和控制器的配合,提升垃圾回收的性能,延长 SD 盘的使用寿命D、vnode 与 CPU 做绑定,减少跨 CPU 调度和跨 CPU 传输的开销答案:D9、华为 OceanStor 9000 大数据存储系统上电顺序正确的是以下哪一项?A、机柜-->交换机-->KVM--->节点B、机柜-->KVM-->交换机--->节点C、机柜-->交换机-->节点--->KVMD、机柜-->节点-->KVM--->交换机答案:A10、有一用户采用的配额类型为容量配额、配额方式为强制配额,此用户使用容量的建议阈值为3GB、软性阈值为 4GB、硬件阈值为 6GB,宽限时间为 10 天,以下哪个选项的描述是不正确的?A、用户使用存储空间达到 3GB 时,系统不会上报告警,用户可以继续写入B、用户已用存储空间达到 5GB 时,同时存储容量过 4GB 已有 11 天,用户将被限制数据写入C、用户已用存储空间达到 4GB 时,系统会上报告警,在宽限时间内不限制数据写入D、用户已用存储空间达到 6GB 时,系统会禁止数据写入答案:A11、华为分布式存储块存储服务集群部署至少需要的节点个数为:A、2B、3C、4D、5答案:B12、华为 oceanstor v3 重删压缩功能可为客户节省存储空间,降低 TCO,以下重删压缩功能说法错误的时哪一项?A、可对文件系统和 thin lun 进行数据重删B、对数据进行指纹计算的最小容量单位是 extentC、可对重删厚度数据进行压缩,重删压缩结合使用,综合效果更好D、如系统配置了重删压缩加速卡,则指纹计算,压缩,解压等操作将会由该加速卡完成答案:B13、以下关于 oceanstor 9000 InfoLocker 特性说法不正确的是哪一项?A、WORM 文件能进行修改和删除B、WORM 时钟只允许设置一次,设置成功后不再允许更改C、当一个目录配置为 WORM 根目录时,该目录的所有子目录、新增目录和新建文件自动获取父目录的WORM 属性D、WORM 保护的提交方式只支持自动提交答案:A14、华为 18000 v3 系列产品引擎间的控制信息流和业务数据流通过以下哪个部件来传输的A、svpB、kvmC、pcie 交换机D、10ge 交换机答案:C15、更换硬盘操作过程中,下面属于错误操作的时哪一项?A、先下电硬盘后,再拔出硬盘B、硬盘上电运行过程中直接拔出硬盘C、硬盘拔出后,等待 30 秒以上再插入新硬盘D、新硬盘与故障硬盘的类型、容量保持一致答案:B16、关于合成全备份以下说法错误的是哪一项?A、在备份服务器或介质服务器上,根据先前的全备份和其它增量或差异备份,合并生成全备份。

Marvell 推出耗材安全芯片PA800 采用Cryptography Research 最新的CryptoFirewall 防伪技术

2013 年2 月27 日,北京讯全球整合式芯片解决方案的领导厂商美满电子科技(Marvell,NASDAQ:MRVL)今日推出了一款耗材安全芯片Marvell® PA800,PA800 采用完整的业界领先的解决方案,用于解决系统耗材安全稳固性的挑战。

PA800 采用Cryptography Research(CRI)最新的耗材CryptoFirewall(CCF)技术,适用于需要对耗材或配件进行安全认证和/或追踪其使用情况安全系统。

当今,诸如手机、医疗设备、打印机、电池及汽车零部件等互联产品越来

越需要先进的安全机制来验证系统的一致性。

许多设备仍需要使用者来安全

地更换部件、配件或耗材。

PA800 产品是一款理想的解决方案,成本低廉以

及引脚数很少,使设备可对组件整个使用周期中的真伪和使用情况进行加密

验证。

Marvell 打印机事业部副总裁Greg Allen 表示:CRI 公司是多个市场领域中的安全解决方案领导厂商,其CryptoFirewall 解决方案为我们的客户提供

了最强大的、互联的产品安全解决方案。

Marvell PA800 采用CryptoFirewall 技术,使用户能够轻松自如地对耗材部分或配件进行身份验证并跟踪使用情况。

现在,制造商在构建系统时,可以采用最具性价比和安全的方法来保护。