第三章传统密码体制

- 格式:ppt

- 大小:1.10 MB

- 文档页数:65

西工大网络信息安全复习要点《网络信息安全》复习要点第一章:网络信息安全概论1、OSI安全体系结构:安全威胁、脆弱性、风险、安全服务、安全机制及安全服务与安全机制之间关系2、信息安全的基本属性2、TCP/IP协议族安全问题:TCP/IP协议存在的的安全弱点、DoS攻击原理(TCP SYN Flood、ICMP Echo Flood)第二章:网络信息安全威胁1、常见的安全威胁有那几种;2、DDoS攻击的基本原理及攻击网络的组成3、缓冲区溢出攻击原理4、IP欺骗攻击原理5、ARP欺骗攻击原理第三章:密码学3.1 古典密码学1、密码学基本概念:密码编码学、密码分析学、加密、解密、密钥、主动攻击、被动攻击、对称密码学、非对称密码学、主动/被动攻击、分组密码、流密码、Kerchoffs原则、2、古典密码算法:代换技术密码、置换技术密码、掌握凯撒密码、维吉尼亚密码、Hill密码的加密、解密过程3.2 对称密码学1、基本概念:对称密码体制的特点、流密码、分组密码体制的原理、混淆原则、扩散原则2、DES分组加密算法:分组长度、密钥长度、加密解密流程、工作模式(ECB、CBC、CFB、OFB、计数器)原理、2DES、3DES 的改进之处3.3 非对称密码学1、公钥密码体制的基本概念:公钥体制加密、公钥体制认证的基本原理、单向函数、单向陷门函数2、Diffie-Hellman算法:算法原理,掌握Diffie-Hellman算法用于密钥交换过程3、RSA算法:算法安全性基础、算法原理4、习题:3.8, 3.9, 3.103.4 消息认证和散列函数1、消息认证的基本概念、不可否认性、消息新鲜性、消息认证的基本技术手段2、散列函数的性质和一般结构、MD5/SHA算法的基本结构(输入、输出)、基本用法3、MAC的基本概念和使用方式、HMAC4、习题:3.15、3.163.5 数字签名技术1、数字签名的基本概念:目的、产生方法2、公钥加密算法和签名算法产生签名的基本过程3.6 密钥管理1、密钥层次化结构及概念、2、密钥的存储:3、密钥的分配及协议第五章:信息交换安全技术1、信息交换安全技术的基本功能、安全模型、安全机制、技术基础2、网络层安全协议:网络层安全协议功能、IPSec协议的组成、IPSec的实现模式、SA和SP的基本概念及两者关系、安全协议AH/ESP的功能及应用模式、处理过程3、传输层安全协议:功能、SSL的安全性、SSL协议的组成、SSL协议的密钥管理、习题7.7、7.9、7.134、PGP协议:PGP中保密和鉴别功能、PGP报文生成及接受的处理过程、密钥管理第六章:网络系统安全技术1、主要功能、主要使用技术2、防火墙基本原理、防火墙采用的主要技术及其工作原理(数据包过滤、代理服务和状态检测技术的工作原理/过程)、主要应用模式及其工作原理3、安全漏洞扫描技术的概念、有哪些扫描策略和扫描技术、漏洞扫描系统的构成及各部分功能4、入侵检测技术的概念、NDIS系统的结构及各部分功能、入侵检测方法有哪几类及原理、区别。

第三章习题1简述分组密码算法的基本工作原理。

答分组密码在加密过程中不是将明文按字符逐位加密而是首先要将待加密的明文进行分组每组的长度相同然后对每组明文分别加密得到密文。

分组密码系统采用相同的加密密钥和解密密钥这是对称密码系统的显著特点。

例如将明文分为m块0121mPPPP每个块在密钥作用下执行相同的变换生成m个密文块0121mCCCC每块的大小可以任意长度但通常是每块的大小大于等于64位块大小为1比特位时分组密码就变为序列密码如图是通信双方最常用的分组密码基本通信模型。

加密算法解码算法明文x密文y明文x密钥k密钥kkExykDyxAliceBob不安全信道安全信道密钥k攻击者图分组密码基本通信模型图在图中参与通信的实体有发送方Alice、接收方Bob。

而攻击者是在双方通信中试图攻击发方或者收方信息服务的实体攻击者经常也称为敌人、对手、搭线者、窃听者、入侵者等并且攻击者通常企图扮演合法的发送方或者接收方。

2为了保证分组密码算法的安全对分组密码算法的要求有哪些答为了保证分组密码的安全强度设计分组密码时应遵循如下的基本原则1分组长度足够长防止明文穷举攻击例如DESData Encryption Standard、IDEAInternational Data Encryption Algorithm等分组密码算法分组块大小为64比特在生日攻击下用322组密文破解成功概率为0.5同时要求32152642bitsMB大小的存储空间故在目前环境下采用穷举攻击DES、IDEA等密码算法是不可能而AES明文分组为128比特同样在生日攻击下用642组密文破解成功概率为0.5同时要求存储空间大小为644821282bitsMB采用穷举攻击AES算法在计算上就更不可行。

2 密钥量足够大同时需要尽可能消除弱密钥的使用防止密钥穷举攻击但是由于对称密码体制存在密钥管理问题密钥也不能过大。

3密钥变换足够复杂能抵抗各种已知攻击如差分攻击、线性攻击、边信道攻击等即使得攻击者除了穷举攻击外找不到其它有效攻击方法。

四45五3六57十4十一34十二47没做“信息安全理论与技术”习题及答案教材:《信息安全概论》段云所,魏仕民,唐礼勇,陈钟,高等教育出版社第一章概述(习题一,p11)1.信息安全的目标是什么?答:信息安全的目标是保护信息的机密性、完整性、抗否认性和可用性;也有观点认为是机密性、完整性和可用性,即CIA(Confidentiality,Integrity,Availability)。

机密性(Confidentiality)是指保证信息不被非授权访问;即使非授权用户得到信息也无法知晓信息内容,因而不能使用完整性(Integrity)是指维护信息的一致性,即信息在生成、传输、存储和使用过程中不应发生人为或非人为的非授权簒改。

抗否认性(Non-repudiation)是指能保障用户无法在事后否认曾经对信息进行的生成、签发、接收等行为,是针对通信各方信息真实同一性的安全要求。

可用性(Availability)是指保障信息资源随时可提供服务的特性。

即授权用户根据需要可以随时访问所需信息。

2.简述信息安全的学科体系。

解:信息安全是一门交叉学科,涉及多方面的理论和应用知识。

除了数学、通信、计算机等自然科学外,还涉及法律、心理学等社会科学。

信息安全研究大致可以分为基础理论研究、应用技术研究、安全管理研究等。

信息安全研究包括密码研究、安全理论研究;应用技术研究包括安全实现技术、安全平台技术研究;安全管理研究包括安全标准、安全策略、安全测评等。

3. 信息安全的理论、技术和应用是什么关系?如何体现?答:信息安全理论为信息安全技术和应用提供理论依据。

信息安全技术是信息安全理论的体现,并为信息安全应用提供技术依据。

信息安全应用是信息安全理论和技术的具体实践。

它们之间的关系通过安全平台和安全管理来体现。

安全理论的研究成果为建设安全平台提供理论依据。

安全技术的研究成果直接为平台安全防护和检测提供技术依据。

平台安全不仅涉及物理安全、网络安全、系统安全、数据安全和边界安全,还包括用户行为的安全,安全管理包括安全标准、安全策略、安全测评等。

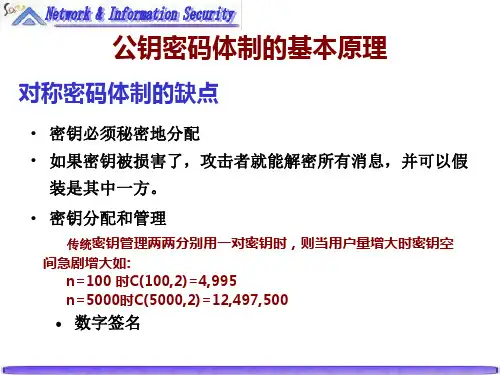

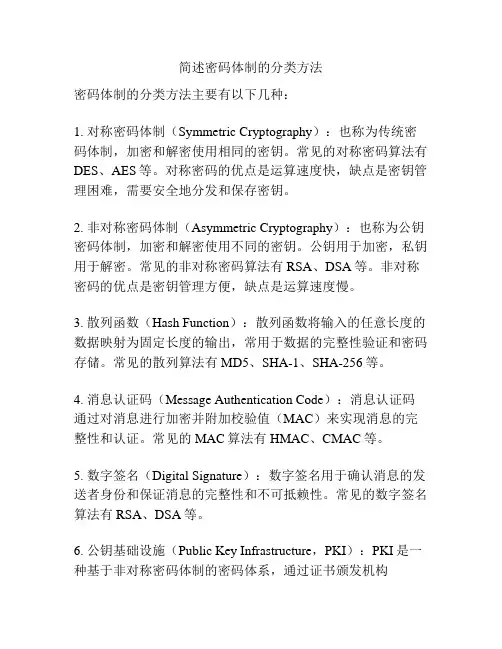

简述密码体制的分类方法密码体制的分类方法主要有以下几种:1. 对称密码体制(Symmetric Cryptography):也称为传统密码体制,加密和解密使用相同的密钥。

常见的对称密码算法有DES、AES等。

对称密码的优点是运算速度快,缺点是密钥管理困难,需要安全地分发和保存密钥。

2. 非对称密码体制(Asymmetric Cryptography):也称为公钥密码体制,加密和解密使用不同的密钥。

公钥用于加密,私钥用于解密。

常见的非对称密码算法有RSA、DSA等。

非对称密码的优点是密钥管理方便,缺点是运算速度慢。

3. 散列函数(Hash Function):散列函数将输入的任意长度的数据映射为固定长度的输出,常用于数据的完整性验证和密码存储。

常见的散列算法有MD5、SHA-1、SHA-256等。

4. 消息认证码(Message Authentication Code):消息认证码通过对消息进行加密并附加校验值(MAC)来实现消息的完整性和认证。

常见的MAC算法有HMAC、CMAC等。

5. 数字签名(Digital Signature):数字签名用于确认消息的发送者身份和保证消息的完整性和不可抵赖性。

常见的数字签名算法有RSA、DSA等。

6. 公钥基础设施(Public Key Infrastructure,PKI):PKI是一种基于非对称密码体制的密码体系,通过证书颁发机构(Certification Authority,CA)对公钥进行认证和管理,从而实现安全的交流和身份验证。

这些分类方法根据密码体制的特点和用途来进行划分,每种密码体制都有不同的应用场景和安全特性,根据具体的需求选择合适的密码体制可以保证信息的安全与可靠性。

_四45五3六57十4十一34十二47没做“信息安全理论与技术”习题及答案教材:《信息安全概论》段云所,魏仕民,唐礼勇,陈钟,高等教育出版社第一章概述(习题一,p11)1.信息安全的目标是什么?答:信息安全的目标是保护信息的机密性、完整性、抗否认性和可用性;也有观点认为是机密性、完整性和可用性,即CIA(Confidentiality,Integrity,Availability)。

机密性(Confidentiality)是指保证信息不被非授权访问;即使非授权用户得到信息也无法知晓信息内容,因而不能使用完整性(Integrity)是指维护信息的一致性,即信息在生成、传输、存储和使用过程中不应发生人为或非人为的非授权簒改。

抗否认性(Non-repudiation)是指能保障用户无法在事后否认曾经对信息进行的生成、签发、接收等行为,是针对通信各方信息真实同一性的安全要求。

可用性(Availability)是指保障信息资源随时可提供服务的特性。

即授权用户根据需要可以随时访问所需信息。

2.简述信息安全的学科体系。

解:信息安全是一门交叉学科,涉及多方面的理论和应用知识。

除了数学、通信、计算机等自然科学外,还涉及法律、心理学等社会科学。

信息安全研究大致可以分为基础理论研究、应用技术研究、安全管理研究等。

信息安全研究包括密码研究、安全理论研究;应用技术研究包括安全实现技术、安全平台技术研究;安全管理研究包括安全标准、安全策略、安全测评等。

3. 信息安全的理论、技术和应用是什么关系?如何体现?答:信息安全理论为信息安全技术和应用提供理论依据。

信息安全技术是信息安全理论的体现,并为信息安全应用提供技术依据。

信息安全应用是信息安全理论和技术的具体实践。

它们之间的关系通过安全平台和安全管理来体现。

安全理论的研究成果为建设安全平台提供理论依据。

安全技术的研究成果直接为平台安全防护和检测提供技术依据。

平台安全不仅涉及物理安全、网络安全、系统安全、数据安全和边界安全,还包括用户行为的安全,安全管理包括安全标准、安全策略、安全测评等。

简述密码体制

密码体制就是完成加密和解密功能的密码方案或密码算法。

一个密码体制(Cryptosystem)或密码算法通常由以下5个部分构成:

①明文空间(全体明文的集合);②密文空间(全体密文的集合);

③密钥空间(全体密钥的集合);④加密器或加密变换(算法),由加密密钥控制的加密变换的集合,即;⑤解密器或解密变换(算法),由解密密钥控制的解密变换的集合,即。

密码体制的分类:

(1)根据密文数据段是否与明文数据段在整个明文中的位置有关否,可以将密码体制分为分组密码体制和序列密码体制。

(2)根据加密变换是否可逆,可以将密码体制分为单向变换密码体制和双向变换密码体制。

(3)根据在加密过程中是否引入客观随机因素,可以将密码体制分为确定型密码体制和概率密码体制。

1、古典密码体制简单代替密码(simple substitution cipher),又称单表密码(monoalphabetic cipher):明文的相同字符用相应的一个密文字符代替多表密码(ployalphabetic cipher):明文中的相同字符映射到密文空间的字符不唯一,有多个。

单表代替是密码学中最基础的一种加密方式。

在加密时用一张自制字母表上的字母来代替明文上的字母(比如说A——Z,B——D)来达到加密。

移位密码也属于单表代替,只不过比较有规律,相当于集体向前或向后。

这种加密方法最容易被破解。

破解方法为统计法。

在英语中,最常用的字母为E,所以在密文中代替E 的字母出现的频率也最高,由此便可破解。

一般单表替代密码算法特点:▲密钥空间K很大,|K|=26!=4×1026 ,破译者穷举搜索计算不可行,1微秒试一个密钥,遍历全部密钥需要1013 年。

▲移位密码体制是替换密码体制的一个特例,它仅含26个置换做为密钥空间。

密钥π不便记忆。

▲针对一般替换密码密钥π不便记忆的问题,又衍生出了各种形式单表替代密码。

多表代替密码:由多个简单的代替密码构成,例如,可能有5个被使用的不同的简单代替密码,单独的一个字符用来改变明文的每个字符的位置。

多表替代密码的特点是使用了两个或两个以上的替代表。

著名的维吉尼亚密码和Hill密码等均是多表替代密码。

2、对称密码体制分组密码的一般设计原理•分组密码是将明文消息编码表示后的数字(简称明文数字)序列,划分成长度为n的组(可看成长度为n的矢量),每组分别在密钥的控制下变换成等长的输出数字(简称密文数字)序列,•DES的操作模式是什么?上述5种操作模式均可。

•AES的操作模式是什么?在AES的实际应用中,经常会选择CBC和CTR模式。

更多的是选择CTR。