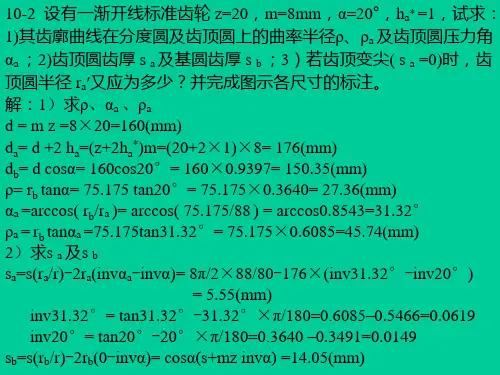

第十章作业解答

- 格式:docx

- 大小:26.23 KB

- 文档页数:2

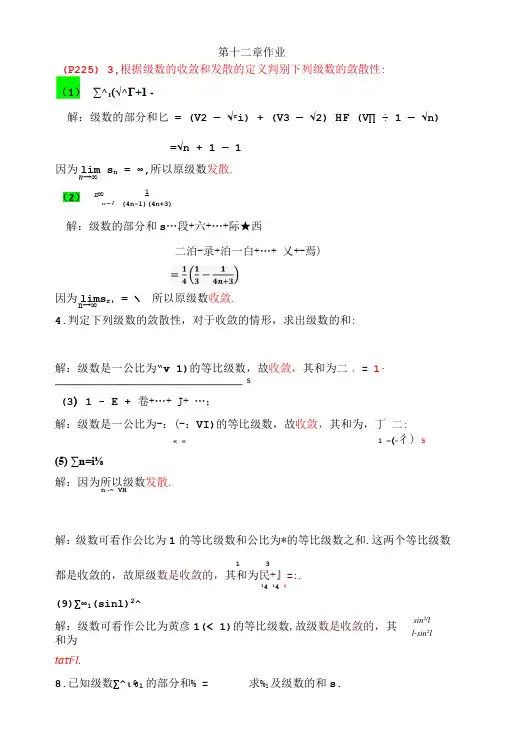

第十二章作业(P225) 3,根据级数的收敛和发散的定义判别下列级数的敛散性:解:级数的部分和匕 = (V2 — √r i) + (V3 — √2) H F (V∏ ÷ 1 — √n)=√n + 1 — 1因为lim s n = ∞,所以原级数发散.n→∞解:级数的部分和s …段+六+…+际★西二泊-录+泊一白+…+ 乂+-焉)因为lims rι = ∖ 所以原级数收敛.n→∞4.判定下列级数的敛散性,对于收敛的情形,求出级数的和:解:级数是一公比为“v 1)的等比级数,故收敛,其和为二τ = 1∙____________________________________________ 5(3) 1 - E + 卷+…+ J+ …;解:级数是一公比为-:(-:VI)的等比级数,故收敛,其和为,丁 二:« « 1 —(-彳) 5 (5) ∑n=i⅛解:因为所以级数发散.n→∞ VH解:级数可看作公比为1的等比级数和公比为*的等比级数之和.这两个等比级数13都是收敛的,故原级数是收敛的,其和为民+』=:.14 14 4(9)∑∞1(sinl)2^解:级数可看作公比为黄彦1(< 1)的等比级数,故级数是收敛的,其和为taτi z l.8.已知级数∑^ι%l 的部分和% =求%l 及级数的和s.Σ∞n=l 1(4n-l)(4n+3)sin 2f l l-sin 2l∑^1(√^Γ+1 -解:当九=1 时,a1 = s1 = 0;当九 > 1 时,a n = s n- s n.1 = - ^ =痴乐.“(三八,当M>1时;故册=卜5+1)0,当M=1时s = lim s n = 1.n→∞(习题12.1 (B)) 5.若级数”隰/以一/1)收敛,且limn册=4证明级数M—>8■ 时收敛;解:设级数册.1)与ΣN%1的部分和分别为力和小.因为级数-%IT)收敛,故Hms rι存在,记为s.n→∞又s rι= 2(α2 - %) + 3(a3 -。

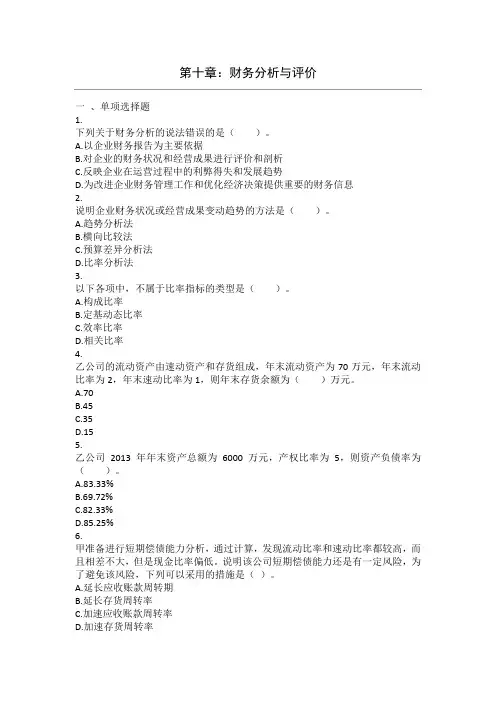

第十章:财务分析与评价一、单项选择题1.下列关于财务分析的说法错误的是()。

A.以企业财务报告为主要依据B.对企业的财务状况和经营成果进行评价和剖析C.反映企业在运营过程中的利弊得失和发展趋势D.为改进企业财务管理工作和优化经济决策提供重要的财务信息2.说明企业财务状况或经营成果变动趋势的方法是()。

A.趋势分析法B.横向比较法C.预算差异分析法D.比率分析法3.以下各项中,不属于比率指标的类型是()。

A.构成比率B.定基动态比率C.效率比率D.相关比率4.乙公司的流动资产由速动资产和存货组成,年末流动资产为70万元,年末流动比率为2,年末速动比率为1,则年末存货余额为()万元。

A.70B.45C.35D.155.乙公司2013年年末资产总额为6000万元,产权比率为5,则资产负债率为()。

A.83.33%B.69.72%C.82.33%D.85.25%6.甲准备进行短期偿债能力分析,通过计算,发现流动比率和速动比率都较高,而且相差不大,但是现金比率偏低。

说明该公司短期偿债能力还是有一定风险,为了避免该风险,下列可以采用的措施是()。

A.延长应收账款周转期B.延长存货周转率C.加速应收账款周转率D.加速存货周转率7.某公司2013年的销售收入为5000万元,年初应收账款余额为200万元,年末应收账款为800万元,坏账准备按应收账款余额的8%计提。

每年按360天计算,则该公司的应收账款周转天数为()天。

A.15B.36C.22D.248.甲准备通过应收账款周转率的大小判断本企业的应收账款管理效率的高低,已知该公司在5到9月份是生产经营旺季,则适合使用的公式是()。

A.应收账款周转率=销售收入/(Σ各月末应收账款/12)B.应收账款周转率=销售收入/[(年初应收账款+年末应收账款)/2]C.应收账款周转率=销售成本/[(年初应收账款+年末应收账款)/2]D.应收账款周转率=销售成本/(Σ各月末应收账款/12)9.流动资产周转率为4次,固定资产周转率为2.5次,该企业除固定资产外不存在其他非流动资产,假设一年有360天,则总资产周转率为()次。

第十章审计抽样一、单项选择题1.审计抽样是指注册会计师对具有审计相关性的总体中低于百分之百的项目实施审计程序,使所有抽样单元都有被选取的机会,为注册会计师针对整个总体得出结论提供合理基础.下列说法中,不正确的是( )。

A.风险评估程序通常不涉及审计抽样B.当控制的运行留下轨迹时,注册会计师可以考虑使用审计抽样实施控制测试C.在实施细节测试时,注册会计师可以使用审计抽样获取审计证据D。

在实施实质性分析程序时,注册会计师也可以使用审计抽样2。

以下关于抽样风险和非抽样风险表述中,正确的是()。

A.抽样风险和非抽样风险通过影响重大错报风险的评估和检查风险的确定而影响审计风险B.无法量化抽样风险,所以注册会计师不需要对其进行评价和控制C.注册会计师选择的总体不适合测试目标,会导致抽样风险D.只要合理控制,抽样风险可以避免3.下列选项中,关于属性抽样和变量抽样的说法中正确的是()。

A.变量抽样是一种用来对总体中某一事件发生率得出结论的统计抽样方法,属性抽样是一种用来对总体金额得出结论的统计抽样方法B。

变量抽样用来测试某一设定控制的偏差率,以支持注册会计师评估的控制有效性,用于控制测试C。

属性抽样得出的结论与总体发生率有关,而变量抽样得出的结论与总体的金额有关,用于细节测试D。

PPS抽样是运用变量抽样的原理得出的与总体发生率有关的结论4。

在样本设计阶段,需要定义总体与抽样单元,下列说法不正确的是( )。

A。

注册会计师在确定应收账款的总体时,不用考虑单个重大项目,直接对应收账款账面余额进行抽样B.在控制测试中,如果要测试用以保证所有发运商品都已开单的控制是否有效运行,注册会计师将所有已发运的项目作为总体通常比较适当C。

在控制测试中,抽样单元通常是能够提供控制运行证据的文件资料;在细节测试中,抽样单元可能是一个账户余额、一笔交易或交易中的一项记录,甚至为每个货币单元D。

分层可以降低每一层中项目的变异性,从而在抽样风险没有成比例增加的前提下减小样本规模5。

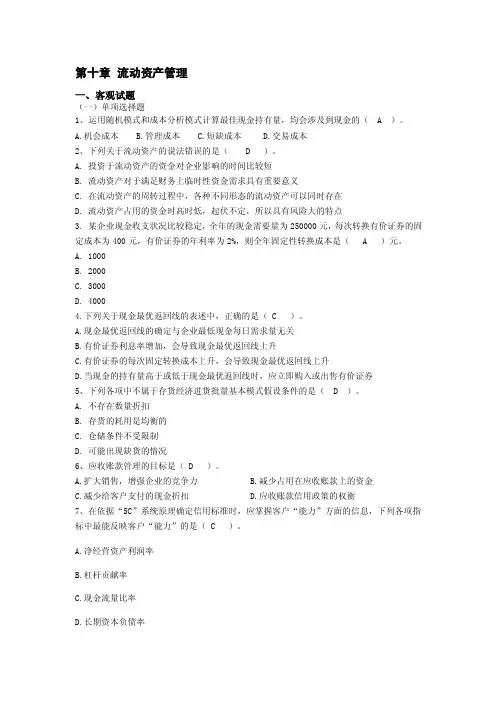

第十章流动资产管理一、客观试题(一)单项选择题1、运用随机模式和成本分析模式计算最佳现金持有量,均会涉及到现金的( A )。

A.机会成本B.管理成本C.短缺成本D.交易成本2、下列关于流动资产的说法错误的是( D )。

A. 投资于流动资产的资金对企业影响的时间比较短B. 流动资产对于满足财务上临时性资金需求具有重要意义C. 在流动资产的周转过程中,各种不同形态的流动资产可以同时存在D. 流动资产占用的资金时高时低,起伏不定,所以具有风险大的特点3. 某企业现金收支状况比较稳定,全年的现金需要量为250000元,每次转换有价证券的固定成本为400元,有价证券的年利率为2%,则全年固定性转换成本是( A )元。

A. 1000B. 2000C. 3000D. 40004.下列关于现金最优返回线的表述中,正确的是( C )。

A.现金最优返回线的确定与企业最低现金每日需求量无关B.有价证券利息率增加,会导致现金最优返回线上升C.有价证券的每次固定转换成本上升,会导致现金最优返回线上升D.当现金的持有量高于或低于现金最优返回线时,应立即购入或出售有价证券5、下列各项中不属于存货经济进货批量基本模式假设条件的是( D )。

A. 不存在数量折扣B. 存货的耗用是均衡的C. 仓储条件不受限制D. 可能出现缺货的情况6、应收账款管理的目标是( D )。

A.扩大销售,增强企业的竞争力B.减少占用在应收账款上的资金C.减少给客户支付的现金折扣D.应收账款信用政策的权衡7、在依据“5C”系统原理确定信用标准时,应掌握客户“能力”方面的信息,下列各项指标中最能反映客户“能力”的是( C )。

A.净经营资产利润率B.杠杆贡献率C.现金流量比率D.长期资本负债率8、企业制定的信用条件内容不包括( D )。

A.确定信用期限B.确定折扣期限C.确定现金折扣D.确定收账方法9、为满足投机性而特殊置存过多的现金,使用这种方式更多的是( D )。

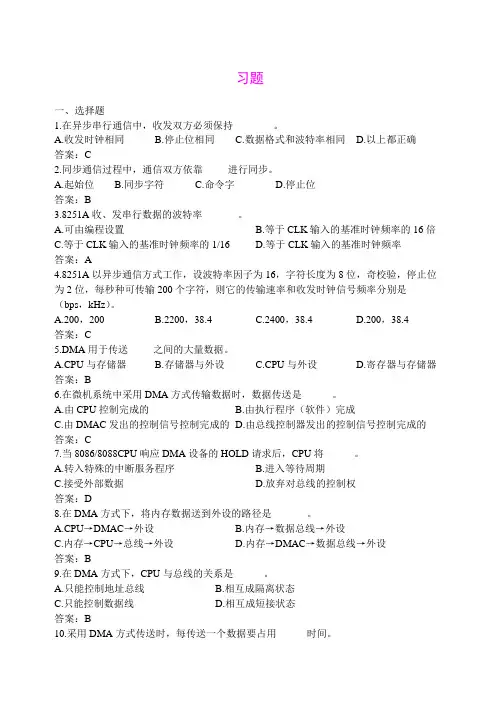

习题一、选择题1.在异步串行通信中,收发双方必须保持________。

A.收发时钟相同B.停止位相同C.数据格式和波特率相同D.以上都正确答案:C2.同步通信过程中,通信双方依靠_____进行同步。

A.起始位B.同步字符C.命令字D.停止位答案:B3.8251A收、发串行数据的波特率_______。

A.可由编程设置B.等于CLK输入的基准时钟频率的16倍C.等于CLK输入的基准时钟频率的1/16D.等于CLK输入的基准时钟频率答案:A4.8251A以异步通信方式工作,设波特率因子为16,字符长度为8位,奇校验,停止位为2位,每秒种可传输200个字符,则它的传输速率和收发时钟信号频率分别是______(bps,kHz)。

A.200,200B.2200,38.4C.2400,38.4D.200,38.4答案:C5.DMA用于传送_____之间的大量数据。

A.CPU与存储器B.存储器与外设C.CPU与外设D.寄存器与存储器答案:B6.在微机系统中采用DMA方式传输数据时,数据传送是______。

A.由CPU控制完成的B.由执行程序(软件)完成C.由DMAC发出的控制信号控制完成的D.由总线控制器发出的控制信号控制完成的答案:C7.当8086/8088CPU响应DMA设备的HOLD请求后,CPU将______。

A.转入特殊的中断服务程序B.进入等待周期C.接受外部数据D.放弃对总线的控制权答案:D8.在DMA方式下,将内存数据送到外设的路径是_______。

A.CPU→DMAC→外设B.内存→数据总线→外设C.内存→CPU→总线→外设D.内存→DMAC→数据总线→外设答案:B9.在DMA方式下,CPU与总线的关系是______。

A.只能控制地址总线B.相互成隔离状态C.只能控制数据线D.相互成短接状态答案:B10.采用DMA方式传送时,每传送一个数据要占用______时间。

A.一个指令周期B.一个机器周期C.一个存储周期D.一个总线时钟周期答案:C二、填空题1.异步串行通信没有数据传送时,发送方应发送______信号;串行同步通信没有数据传送时,发送方应发送_____信号。

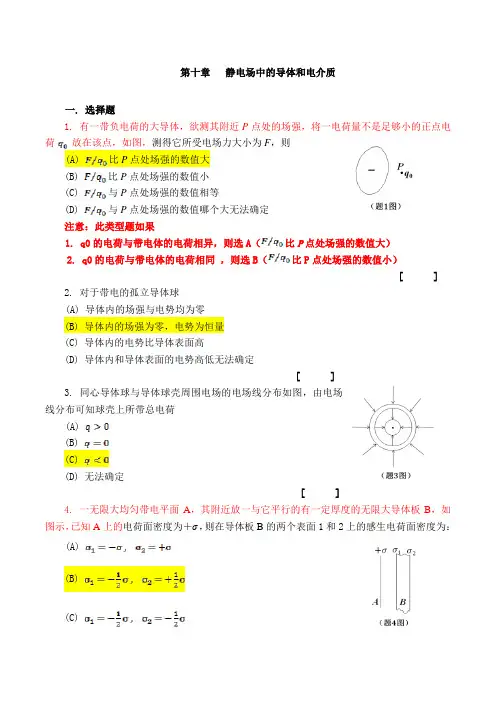

第十章静电场中的导体和电介质一. 选择题1. 有一带负电荷的大导体,欲测其附近P点处的场强,将一电荷量不是足够小的正点电荷放在该点,如图,测得它所受电场力大小为F,则(A) 比P点处场强的数值大(B) 比P点处场强的数值小(C) 与P点处场强的数值相等(D) 与P点处场强的数值哪个大无法确定注意:此类型题如果1. q0的电荷与带电体的电荷相异,则选A(比P点处场强的数值大)2. q0的电荷与带电体的电荷相同,则选B(比P点处场强的数值小)[ ]2. 对于带电的孤立导体球(A) 导体内的场强与电势均为零(B) 导体内的场强为零,电势为恒量(C) 导体内的电势比导体表面高(D) 导体内和导体表面的电势高低无法确定[ ]3. 同心导体球与导体球壳周围电场的电场线分布如图,由电场线分布可知球壳上所带总电荷(A)(B)(C)(D) 无法确定[ ]4. 一无限大均匀带电平面A,其附近放一与它平行的有一定厚度的无限大导体板B,如图示,已知A上的电荷面密度为+,则在导体板B的两个表面1和2上的感生电荷面密度为:(A)(B)(C)(D)[ ]5. 一不带电导体球半径为R,将一电量为 +q的点电荷放在距球心O为d(d >R)的一点,这时导体球中心的电势为(无限远处电势为零)(A) 0(B)(C)(D)注意:考虑球心的位置,距球面各点的距离相等;再考虑到,导体球达致静电平衡时感应电荷的代数和必为零,所以球面上的感应电荷对球心总的电势应为零,只剩下点电荷对球心的电势。

[ ]6. 在静电场中做一闭合曲面S,若有(式中为电位移矢量),则S面内(A) 既无自由电荷,也无极化电荷(B) 无自由电荷(C) 自由电荷和极化电荷的代数和为零(D) 自由电荷的代数和为零[ ]7. 一空气平板电容器,充电后两极板上带有等量异号电荷,现在两极板间平行插入一块电介质板,如图示,则电介质中的场强与空气部分中的场强相比较有:(A) ,两者方向相同(B) ,两者方向相同(C) ,两者方向相同(D) ,两者方向相反注意:根据高斯定理,电位移矢量无论在空气中还是介质中都是相等的。

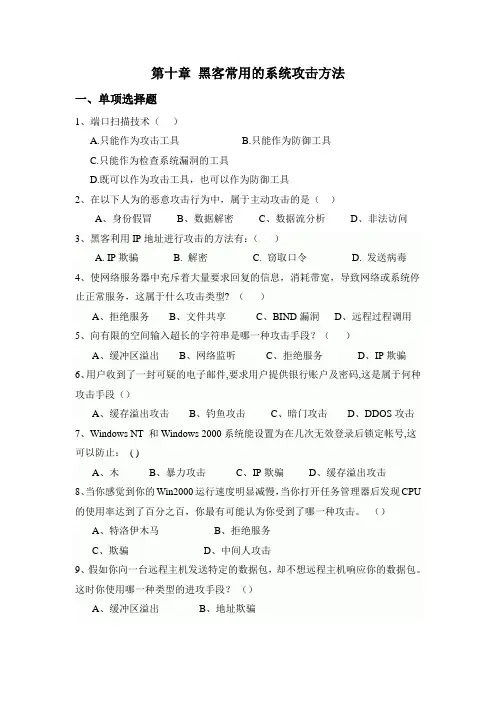

第十章黑客常用的系统攻击方法一、单项选择题1、端口扫描技术()A.只能作为攻击工具B.只能作为防御工具C.只能作为检查系统漏洞的工具D.既可以作为攻击工具,也可以作为防御工具2、在以下人为的恶意攻击行为中,属于主动攻击的是()A、身份假冒B、数据解密C、数据流分析D、非法访问3、黑客利用IP地址进行攻击的方法有:()A. IP欺骗B. 解密C. 窃取口令D. 发送病毒4、使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属于什么攻击类型? ()A、拒绝服务B、文件共享C、BIND漏洞D、远程过程调用5、向有限的空间输入超长的字符串是哪一种攻击手段?()A、缓冲区溢出B、网络监听C、拒绝服务D、IP欺骗6、用户收到了一封可疑的电子邮件,要求用户提供银行账户及密码,这是属于何种攻击手段()A、缓存溢出攻击B、钓鱼攻击C、暗门攻击D、DDOS攻击7、Windows NT 和Windows 2000系统能设置为在几次无效登录后锁定帐号,这可以防止:( )A、木B、暴力攻击C、IP欺骗D、缓存溢出攻击8、当你感觉到你的Win2000运行速度明显减慢,当你打开任务管理器后发现CPU 的使用率达到了百分之百,你最有可能认为你受到了哪一种攻击。

()A、特洛伊木马B、拒绝服务C、欺骗D、中间人攻击9、假如你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包。

这时你使用哪一种类型的进攻手段?()A、缓冲区溢出B、地址欺骗C、拒绝服务D、暴力攻击10、小李在使用super scan对目标网络进行扫描时发现,某一个主机开放了25和110端口,此主机最有可能是什么?()A、文件服务器B、邮件服务器C、WEB服务器D、DNS服务器11、你想发现到达目标网络需要经过哪些路由器,你应该使用什么命令?()A、pingB、nslookupC、tracertD、ipconfig12.黑客要想控制某些用户,需要把木马程序安装到用户的机器中,实际上安装的是()A.木马的控制端程序B.木马的服务器端程序C.不用安装D.控制端、服务端程序都必需安装13.为了保证口令的安全,哪项做法是不正确的()A 用户口令长度不少于6个字符B 口令字符最好是数字、字母和其他字符的混合C 口令显示在显示屏上D 对用户口令进行加密14.以下说法正确的是()A.木马不像病毒那样有破坏性B.木马不像病毒那样能够自我复制C.木马不像病毒那样是独立运行的程序D.木马与病毒都是独立运行的程序15.端口扫描的原理是向目标主机的________端口发送探测数据包,并记录目标主机的响应。

习题:第十章-软件项目配置管理

一、选择题

1. 在项目进行过程中,2个项目成员使用不同版本的设计说明书,这时项目经理首先应该检查(B )

A. 信息管理系统

B. 配置管理系统

C. CPI

D. SPI

2. 下面说法中除了哪个,其它都不是对QC的描述?(D )

A. 质量标准

B. 预防

C. 保证

D. 检查

3. 变更控制主要关注的是(B )

A. 阻止变更

B. 标识变更,提出变更,管理变更

C. 管理SCCB

D. 客户的想法

4. 为了更好的管理变更,需要定义项目基线,关于基线的描述,正确的是(B )

A. 不可以变化的

B. 可以变化,但是必须通过基线变更控制流程处理

C. 所有的项目必须定义基线

D. 基线发生变更时,必须修改需求

5. 项目的基线发生变更应该经过(D)授权执行的

A. 项目管理者

B. 质量保证人员

C. 配置管理人员

D. SCCB

6. 变更控制系统必须包括下列所有的内容,除了(B)

A. 文档说明

B. 成功的谈判

C. 跟踪系统

D. 授权核准审批机构

二、判断题

1. 软件配置管理的目的是建立和维护整个生存期中软件项目产品的完整性和可追朔性。

()

2. 软件配置项是变更控制系统中的决策系统(X )

3. 统计被批准的配置项是一种配置审计()

4. 在进行配置管理过程中,一定要采用高档的配置管理工具(X )。

§10.2 电场 电场强度一.选择题和填空题1. 下列几个说法中哪一个是正确的?(A )电场中某点场强的方向,就是将点电荷放在该点所受电场力的方向.(B )在以点电荷为中心的球面上, 由该点电荷所产生的场强处处相同.(C) 场强可由q F E / =定出,其中q 为试验电荷,q 可正、可负,F为 试验电荷所受的电场力.(D) 以上说法都不正确. [ C ]2. 如图所示,在坐标(a ,0)处放置一点电荷+q ,在坐标(-a ,0)处放置另一点电荷-q .P 点是x 轴上的一点,坐标为(x ,0).当x >>a 时,该点场强的大小为: (A)x q 04επ. (B) 30xqaεπ. (C) 302x qa επ. (D) 204x q επ. [ B ]3. 两个平行的“无限大”均匀带电平面, 其电荷面密度分别为+σ和+2 σ,如图所示,则A 、B 、C 三个区域的电场强度分别为:E A =-3σ / (2ε0)_,E B =_-σ / (2ε0) ,E C =_3σ / (2ε0)_ (设方向向右为正).4. d (d<<R)q ,如图所示.则圆心O 处的场强大小E =()30220824R qdd R R qd εεπ≈-ππ,场强方向为_____从O 点指向缺口中心点_________________.二.计算题1. 如图所示,真空中一长为L 的均匀带电细直杆,总电荷为q ,试求在直杆延长线上距杆的一端距离为d的P 点的电场强度.1、解:设杆的左端为坐标原点O ,x 轴沿直杆方向.带电直杆的电荷线密度为λ=q / L ,在x 处取一电荷元d q =λd x = q d x / L ,它在P 点的场强: ()204d d x d L q E -+π=ε()204d x d L L xq -+π=ε 总场强为 ⎰+π=Lx d L xL q E 020)(d 4-ε()d L d q +π=04ε 方向沿x 轴,即杆的延长线方向.+σ +2σA B CLO2.一环形薄片由细绳悬吊着,环的外半径为R ,内半径为R /2,并有电荷Q 均匀分布在环面上.细绳长3R ,也有电荷Q 均匀分布在绳上,如图所示,试求圆环中心O 处的电场强度(圆环中心在细绳延长线上).解:先计算细绳上的电荷在O 点产生的场强.选细绳顶端作坐标原点O ,x 轴向下为正.在x 处取一电荷元d q = λd x = Q d x /(3R ) 它在环心处的场强为 ()20144d d x R qE -π=ε ()20412d x R R xQ -π=ε 整个细绳上的电荷在环心处的场强()203020116412R Qx R dx R Q E R εεπ=-π=⎰圆环上的电荷分布对环心对称,它在环心处的场强E 2=0由此,合场强 i R Qi E E20116επ==方向竖直向下.三.理论推导与证明题一半径为R 的均匀带电圆环,总电荷为Q . 选x 轴沿圆环轴线, 原点在环心. 证明其轴线上任一点的场强为:()2/32204xR QxE +=πε 并说明在什么条件下, 带电圆环可作为点电荷处理.证:选环心作原点,x 轴沿圆环轴线方向,y 、z 轴如图所示.在环上任取一电荷元d q =(Q d θ) / (2π),设P 点位于x 处,从电荷元d q 到P 点的矢径为r,它在P 点产生的场强为r r Q r r q E ˆ8d ˆ4d d 20220εθεπ=π=r ˆ为矢径r 方向上的单位矢量.d E 沿x 轴的分量为 d E x =d E cos φ (φ为矢径r 与x 轴正向夹角) 由对称性容易证明 E y =0 E z =0 因而有 E =E x 20202024cos d 8cos r Q r Q εφθεθππ=π=⎰()2/32204x R Qx+π=ε 当x >>R 时,可得 E ≈Q / (4πε0x 2)这相当于一个位于原点O 的带电量为Q 的点电荷在P 点产生的场强.R3x x§10.3 电通量 高斯定理一. 选择题和填空题1.一电场强度为E 的均匀电场,E的方向与沿x 轴正向,如图所示.则通过图中一半径为R 的半球面的电场强度通量为(A) πR 2E . (B) πR 2E / 2. (C) 2πR 2E . (D) 0. [ D ]2. 两个同心均匀带电球面,半径分别为R a 和R b (R a <R b ), 所带电荷分别为Q a 和Q b .设某点与球心相距r ,当R a <r <R b 时,该点的电场强度的大小为: (A) 2041r Q Q b a +⋅πε. (B) 2041r Q Q ba -⋅πε. (C)⎪⎪⎭⎫ ⎝⎛+⋅π22041b b a R Q r Q ε. (D) 2041r Q a⋅πε. [ D ] 3. 根据高斯定理的数学表达式⎰∑⋅=Sq S E 0/d ε可知下述各种说法中,正确的是:(A) 闭合面内的电荷代数和为零时,闭合面上各点场强一定为零. (B) 闭合面内的电荷代数和不为零时,闭合面上各点场强一定处处不为零. (C) 闭合面内的电荷代数和为零时,闭合面上各点场强不一定处处为零.(D) 闭合面上各点场强均为零时,闭合面内一定处处无电荷. [ C ]4. 图示为一具有球对称性分布的静电场的E ~r 关系曲线.请指出该静电场是由下列哪种带电体产生的. (A) 半径为R 的均匀带电球面. (B) 半径为R 的均匀带电球体. (C) 半径为R 的、电荷体密度为ρ=A r (A 为常数)的非均匀带电球体. (D) 半径为R 的、电荷体密度为ρ=A/r (A 为常数)的非均匀带电球体 . [ B ]5. 如图所示,在边长为a 的正方形平面的中垂线上,距中心O点a /2处,有一电荷为q 的正点电荷,则通过该平面的电场强度通量为 q/(6ε0) .6. 一半径为R 的均匀带电球面,其电荷面密度为σ.该球面内、外的场强分布为(r表示从球心引出的矢径):()r E = 0 (r <R ), ()r E =0202302ˆr rR r r R εσεσ= (r >R ). 7. 有一个球形的橡皮膜气球,电荷q 均匀地分布在表面上,在此气球被吹大的过程中,被气球表面掠过的点(该点与球中心距离为r ),其电场强度的大小将由204r q επ变为__0.xOEO R rE E ∝1/r 2a q a/2O二. 计算题1.一半径为R 的带电球体,其电荷体密度分布为 ρ =Ar (r ≤R ) , ρ =0 (r >R ) A 为一常量.试求球体内外的场强分布.解:在球内取半径为r 、厚为d r 的薄球壳,该壳内所包含的电荷为r r Ar V q d 4d d 2π⋅==ρ在半径为r 的球面内包含的总电荷为403d 4Ar r Ar dV q rVπ=π==⎰⎰ρ (r ≤R)以该球面为高斯面,按高斯定理有 0421/4εAr r E π=π⋅ 得到()0214/εAr E =, (r ≤R )方向沿径向,A >0时向外, A <0时向里.在球体外作一半径为r 的同心高斯球面,按高斯定理有 0422/4εAR r E π=π⋅ 得到 ()20424/r AR E ε=, (r >R ) 方向沿径向,A >0时向外,A <0时向里.2. 两个带有等量异号电荷的无限长同轴圆柱面,半径分别为1R 和2R (21R R <),单位长度上的电荷为λ。

v A O A B C D 300w 0

v A v AB v B [10-6]图示曲柄摇块机构中,曲柄OA 以角速度 0绕O 轴转动,带动连杆AC 在摇块B 内滑动,摇块及其刚连的BD 杆则绕B 铰转动,杆BD 长l,求在图示位置时摇块的角速度及D 点的速度.

解:运动分析:OA 、摇块B 定轴转动,AC 平面运动0A v OA ω=⋅以A 点为基点分析B 点的速度

-以摇块上的B 点为动点,以AC 为动系统,通过分析B 点的速度,得知

AC 杆上B 点的速度沿AC 方向。

1/2AB A v v =AB AB v AC

ω=⋅ 又01/4AB ωω⇒=01/4B AB ωωω∴==0

/4D B v l l ωω=⋅=以AC 杆为研究对象:

O A

B C D

300w 0

速度瞬心法:I v A 0A AB v OA IA ωω==由几何关系得:4IA OA

=0

1/4AB ωω⇒=0

1/4B AB ωωω∴==0

/4D B v l l ωω=⋅=

v A A AB v ω= 又01/4AB ωω⇒==

v A v B (3)再研究齿轮D v =v D

(1)取轮为研究对象:v B

(2)取销钉v Br v Be 0cos 60Be B v v =⋅ωO1A

AD 作平面运动。

(1v D

(2)取滑块D 为动点,v Dr v De 0cos30De D v v =1O D ω∴=ωO1D。

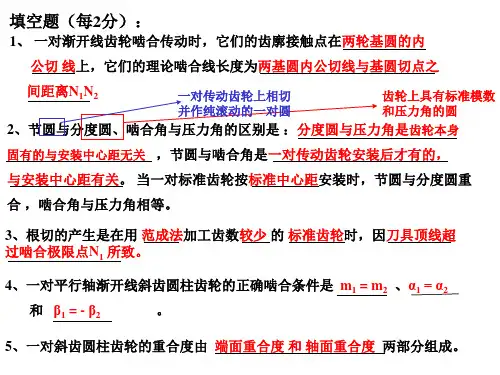

第十章齿轮传动作业题答案一、填空题1.齿轮的齿形系数Y Fa的大小与模数无关,主要取决于齿形。

2.一对软齿面的闭式齿轮传动,小齿轮的齿面硬度比大齿轮的齿面硬度大,原因是使大小齿轮的强度和寿命比较接近。

3.齿轮传动强度设计中,σH是接触应力,[σ]H是许用接触应力,σF是弯曲应力,[σ]F 是许用弯曲应力。

5.二级圆柱齿轮减速器中,轮1、2为高速级小、大齿轮,轮3、4为低速级小、大齿轮,若z1=z3,z2=z4,z1< z2,四齿轮的模数、齿宽、材料、热处理均相同,在有限寿命内,接触强度最高的齿轮为2,最低的为 3 ;弯曲强度最高的为 2 ,最低的为 3 。

6.齿轮传动中,齿面点蚀一般易出现在轮齿的节线附近的齿根表面处,轮齿折断易出现在轮齿的齿根过渡圆角处。

7.一对直齿圆柱齿轮传动比i:1,大小齿轮在啮合处的接触应力是相等;如大、小齿轮的材料及热处理相同,则其许用接触应力是不相等。

两轮的接触疲劳强度是不等的。

8.直齿圆柱齿轮作接触强度计算时,取节点处的接触应力为计算依据,其载荷由一对轮齿承担。

9.设计一对减速软齿面齿轮时,从等强度要求出发,大、小齿轮的硬度选择应使小齿轮硬度高些。

11.对于闭式软齿面齿轮传动,主要按齿面接触疲劳强度进行设计,而按齿根弯曲疲劳强度进行校核,这时影响齿轮强度的最主要几何参数是主动轮直径d1 。

12.齿轮传动强度计算中,齿形系数Y Fa值,直齿圆柱齿轮按齿数z选取,而斜齿圆柱齿轮按当量齿数z v选取。

13.在齿轮传动中,若一对齿轮采用软齿面,则小齿轮的材料硬度比大齿轮的硬度高 30~50 HBS。

14.多级齿轮传动减速器中传递的功率是一定的,但由于低速级轴的转速低而使得该轴传递的扭矩大,所以低速级轴的直径要比高速级轴的直径粗的多。

15.设计软齿面圆柱齿轮传动时,应取小齿轮的齿面硬度大于大齿轮的齿面硬度;小齿轮的齿宽大于大齿轮的齿宽。

16.对于一般渐开线圆柱齿轮传动,其齿面接触疲劳强度的计算应以节点处的接触应力作为计算应力。

第十章所有者权益补充课后作业姓名:学号:班级:成绩一、单项选择题1、【单选题】下列各项中,不属于所有者权益的是()。

A.资本溢价B.计提的盈余公积C.投资者投入的资本D.应付高管人员的基本薪酬『正确答案』D 『答案解析』选项D,应付职工薪酬属于负债。

2、【单选题】甲、乙公司均为增值税一般纳税人,适用的增值税税率为17%,甲公司接受乙公司投资转入的原材料一批,账面价值100 000元,投资协议约定的价值120 000元,假定投资协议约定的价值与公允价值相符,该项投资没有产生资本溢价。

甲公司实收资本应增加()元。

A.100 000B.117 000C.120 000D.140 400『正确答案』D 『答案解析』有限责任公司接受现金投资时,会计处理如下:借:原材料120 000应交税费——应交增值税(进项税额) 20 400贷:实收资本140 4003、【单选题】甲、乙公司均为增值税一般纳税人,适用的增值税税率为17%,甲公司接受乙公司投资转入的原材料一批,账面价值10万元,投资协议约定的价值12万元,假定投资协议约定的价值与公允价值相符,投资后乙公司占实收资本的份额为11万元,则资本溢价为()元。

A.30 400B.7 000C.10 000D.140 400『正确答案』A『答案解析』有限责任公司接受非现金投资时,会计处理如下:借:原材料 120 000应交税费——应交增值税(进项税额)20 400贷:实收资本 110 000资本公积——资本溢价30 4004、【单选题】下列各项中,关于股份公司溢价发行股票的相关会计处理表述正确的是()。

A.发行股票溢价计入盈余公积B.发行股票相关的印花税计入股票成本C.发行股票相关的手续费应从溢价中抵扣D.发行股票取得的款项全部计入股本『正确答案』C 『答案解析』股份公司溢价发行股票的会计处理为:借:银行存款贷:股本资本公积——股本溢价选项A,发行股票的溢价计入“资本公积”科目核算;选项B,发行股票相关的印花税计入“税金及附加”科目核算;选项D,发行股票取得的款项计入“银行存款”等科目,股票的面值计入“股本”。