CCIE理论之Security

- 格式:doc

- 大小:406.00 KB

- 文档页数:79

security和safety的区别

security和safety都是与安全相关的概念,但它们在语义和应用方面存在显著的区别。

1.语义区别:

•security侧重保护的行动,指具体的行为,确保外界的因素不会对相关的人事物造成伤害。

例如,高墙林立以与外界的威胁隔绝,手中有可以攻击的武器以与危险对抗。

•safety更多指一种被保护的感觉,偏向情感方面。

例如,年幼的孩子待在父母身边被保护的感觉。

2.应用区别:

•security通常与有目的、有意识的主观性威胁相关,如对方的故意行为给己方带来风险与挑战。

因此,security可以称为防御型安全。

•safety则更多关注客观存在的风险,如管理上的疏漏、规则不完备、特定人员的懈怠等带来的风险或潜在的安全隐患。

因此,safety 被称为管理型安全。

总结来说,security主要关注具体的保护行动和对抗外界威胁的能力,而safety则更侧重于一种被保护的感觉和客观存在的风险。

两者在语义和应用方面各有侧重,共同构成了安全这一复杂而多维的概念。

华为hcie security 论述题笔记摘要:一、引言- 华为HCIE Security 认证介绍- 认证的重要性- 本文目的二、HCIE Security 认证考试内容- 网络安全基础- 网络安全技术和标准- 网络安全解决方案- 安全攻防实战三、HCIE Security 认证考试难度- 考试知识点多且深入- 需要丰富的实践经验- 对英语水平有一定要求四、备考建议- 系统学习网络安全知识- 多做实验和实战练习- 参加培训课程- 提高英语能力五、总结- HCIE Security 认证的价值- 备考需要注意的事项- 对未来的帮助正文:华为HCIE Security 认证是华为推出的一项网络安全认证,旨在为从事网络安全行业的专业人士提供一套权威的认证体系。

通过获得HCIE Security 认证,可以证明自己具备了深厚的网络安全知识和实践能力,能够为企业提供专业的安全解决方案。

本文将详细介绍HCIE Security 认证的考试内容、难度以及备考建议。

HCIE Security 认证考试共分为四个模块,分别是网络安全基础、网络安全技术和标准、网络安全解决方案以及安全攻防实战。

其中,网络安全基础主要考察考生对网络安全的概念、原理和体系结构的理解;网络安全技术和标准则侧重于对各种网络安全技术和标准的掌握;网络安全解决方案要求考生能够根据企业的实际需求,设计和实施安全解决方案;安全攻防实战则强调考生的实战能力,要求考生能够应对各种网络安全威胁,进行有效的攻防操作。

HCIE Security 认证考试难度较高,需要考生具备丰富的实践经验和扎实的理论基础。

首先,考试知识点多且深入,涉及网络安全的各个方面,要求考生全面掌握;其次,考试对考生的实践能力有很高的要求,需要考生具备一定的实战经验,能够应对各种实际场景;最后,考试对考生的英语水平有一定要求,因为考试资料和题目都是英文的,考生需要能够理解并熟练运用英语。

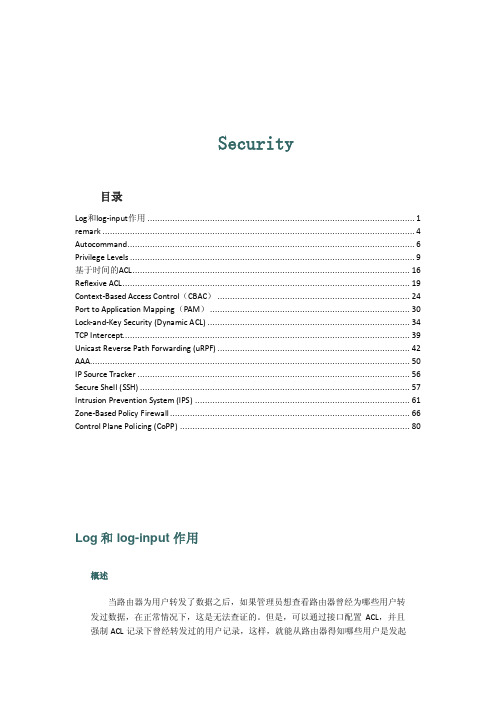

Security目录Log和log-input作用 (1)remark (4)Autocommand (6)Privilege Levels (9)基于时间的ACL (16)Reflexive ACL (19)Context-Based Access Control(CBAC) (24)Port to Application Mapping(PAM) (30)Lock-and-Key Security (Dynamic ACL) (34)TCP Intercept (39)Unicast Reverse Path Forwarding (uRPF) (42)AAA (50)IP Source Tracker (56)Secure Shell (SSH) (57)Intrusion Prevention System (IPS) (61)Zone-Based Policy Firewall (66)Control Plane Policing (CoPP) (80)Log和log-input作用概述当路由器为用户转发了数据之后,如果管理员想查看路由器曾经为哪些用户转发过数据,在正常情况下,这是无法查证的。

但是,可以通过接口配置ACL,并且强制ACL记录下曾经转发过的用户记录,这样,就能从路由器得知哪些用户是发起过数据的,并且发送了多少数据,但是用户发出的数据内容,是无法记录的。

要达到以上目的,那在配置ACL时,使用Log和log-input的功能,并且将配置好的ACL用于接口上。

Log和log-input的区别是:Log只能记录数据包通过时的源IP和目的IP,而log-input除了记录源IP和目的IP之外,还会记录源的MAC地址。

配置1.配置ACL中的Log说明:配置路由器R1,让其允许R2发来的数据包通过,但拒绝R3的数据包通过,并且记录下它们数据量。

(1)配置ACL说明:配置ACL,允许R2,拒绝R3,分别使用log关键字r1(config)#access-list 100 permit ip host 10.1.1.2 any logr1(config)#access-list 100 deny ip host 10.1.1.3 any log(2)应用ACLr1(config)#int f0/0r1(config-if)#ip access-group 100 in(3)测试结果说明:从R2和R3分别ping R4,查看R1上的logOct 1 14:15:26: %SEC-6-IPACCESSLOGDP: list 100 permitted icmp 10.1.1.2 -> 14.1.1.4 (0/0), 5 packetsOct 1 14:16:46: %SEC-6-IPACCESSLOGDP: list 100 denied icmp 10.1.1.3 -> 14.1.1.4 (0/0), 5 packet说明:从R1上弹出的日志可以看出,R2到R4的数据包是被放行了的,而R3到R4的数据包被丢弃了。

security认证原理

安全认证原理是指在计算机系统或网络中,确认用户身份并授

予相应权限的过程。

安全认证的原理包括以下几个方面:

1. 身份验证,身份验证是安全认证的第一步,用于确认用户的

身份。

常见的身份验证方式包括用户名和密码、生物特征识别(如

指纹、面部识别)、智能卡等。

用户提供凭证后,系统会验证其身

份是否合法。

2. 访问控制,一旦用户身份得到验证,系统会根据用户的身份

和权限进行访问控制。

这意味着系统会根据用户的身份和权限级别

来决定其可以访问的资源和操作。

3. 加密技术,安全认证还依赖于加密技术,用于保护传输过程

中的数据安全。

加密技术可以确保用户的身份信息和敏感数据在传

输过程中不被窃取或篡改。

4. 双因素认证,为了提高安全性,一些系统还采用双因素认证,即除了用户名和密码外,还需要用户提供第二个身份验证因素,如

手机短信验证码、硬件令牌等。

总的来说,安全认证的原理是通过身份验证、访问控制和加密技术来确保用户身份合法性和数据安全,从而保护系统和网络不受未经授权的访问和攻击。

security使用方法摘要:一、背景介绍二、Security使用方法概述1.安装与配置2.基本功能与应用3.高级功能与技巧4.注意事项三、实战案例解析四、Security在我国网络安全领域的应用前景五、总结与展望正文:一、背景介绍随着互联网的普及和信息技术的快速发展,网络安全问题日益凸显。

网络攻击、恶意软件、数据泄露等安全事件频发,给企业和个人信息安全带来严重威胁。

为了保护网络安全,众多网络安全防护软件应运而生,Security便是其中之一。

本文将详细介绍Security的使用方法,以帮助读者更好地应对网络安全风险。

二、Security使用方法概述1.安装与配置在开始使用Security之前,首先需要在您的计算机或服务器上进行安装。

根据操作系统和硬件需求,选择合适的版本进行下载。

安装过程中,需要遵循提示完成设置,包括许可协议、安装路径等。

2.基本功能与应用Security具备丰富的基本功能,如防火墙、入侵检测、恶意软件查杀等。

在安装完成后,建议对系统进行全面扫描,以便及时发现并清除潜在的安全隐患。

此外,Security还支持实时监控,可实时保护您的网络安全。

3.高级功能与技巧Security的高级功能包括自定义防护规则、设置安全策略、日志分析等。

通过这些功能,用户可以根据实际需求对网络安全进行精细化管理。

此外,Security还提供了一些实用技巧,如安全风险评估、漏洞扫描等,有助于提高网络安全防护水平。

4.注意事项在使用Security时,需要注意以下几点:(1)保持Security软件更新,以便及时应对新型网络安全威胁。

(2)合理配置防护规则,避免影响系统性能。

(3)定期查看日志,关注安全事件,及时处理异常情况。

三、实战案例解析以下是一个使用Security成功防范网络攻击的案例:某企业发现网络流量异常,经过分析,判断为外部恶意攻击。

在启用Security的防火墙和入侵检测功能后,成功阻止了攻击者的进一步行动。

CISCO视频大全======================CCNA视频教程======================张sir2010CCNA实际工程演练视频泰克2010新版CCNA视频下载(全17讲)yeslab现任教主ccna安全视频教程(10集)CCNA视频教程50小时完整版-鸿鹄论坛强烈推荐西安工大瀚洋苏老师2010新版ccna视频高骞-CCNA及H3CNE网管配置基础视频广西大学蒙碧舟CCNA视频教程chinaitlab完整ccna视频教程博威亚CCNA视频教程(50集)博威亚第二套CCNA视频教程(20集)WOLF CCNA视频(4集)CCNA Security暑假作业及答案CCNA视频教程傻博士ITAA汤姆一通CCNA+(扩展)全套课程一部超经典的CCNA视频教程(外教主讲)明教教主CCNA安全视频教程全集(9集)华思世纪CCNA视频教程全集(38集)红头发CCNA视频全集(40集)独家MPLS最新视频,一个无法超越的经典之作~~已完结现任明教教主SSL VPN视频教程(16集)wolf李sir经典CCNP视频教程张sir-2010CCNP4.0视频TIEC-2新NP交换部分(6集)张sir-2010CCNP4.0TIEC-5(Multicast NLI)视频张sir-2010CCNP4.0TIEC-6(IPv6-Fundmental)视频yeslab老余4ccie经典OSPF视频yeslab老余4ccie经典BGP视频西安工大瀚洋-苏老师2010新版CCNP视频Yeslab彭定学老师新版CCNP V4Router1.0视频(12集)广西大学蒙碧舟新版CCNP4.0视频教程(36集)张sir CCNP-ONT视频教程(6集)张sir CCNP-BCMSN视频教程(7集)Yeslab现任明教教主CCNP V4Switch1.0安全部分视频(4集)Yeslab彭定学老师CCNP V4Switch1.0视频教程(13集)wolf秦柯IPS视频教程(17集)Wolf现任明教教主MARS视频(8集)Wolf郑Sir版CCNP视频(29集)Wolf郑Sir CCNP rip视频教程(4集)Wolf周涛Multicast视频(3集)WOLF秦柯IOS安全视频(10集)Wolf马三友Multicast(IP组播)视频(8集)Wolf胡光辉交换视频教程(4集)WOLF VPN视频教程(9集)Wolf IDS视频教程下载(18集)WOLF RIP专题讲座视频(2集)Wolf PIX防火墙配置视频(4集)Wolf CCNP ISCW视频(8集)Wolf李桃梅CCNP视频(28集)ITAA彭老师TCP-IP视频(19集)IT实验室CCNP视频教程全集之CITIT实验室CCNP视频教程全集之BSCIIT实验室CCNP视频教程全集之BCRAN思科考试指南CCNP ROUTE642-902视频(16集)红头发2009QoS视频2010开篇大作袁阳CCNP-BSCI-BGP视频全集wolf实验室现任明教教主TIDP and TMS视频全集wolf实验室现任明教教主NAC Framework EOU视频全集张sir-2010新版CCNP4.0视频全集wolf实验室TCPIP Sniffer视频全集(17集)wolf实验室现任明教教主NP无线教程视频全集wolf实验室switch视频全集(11集)wolf实验室router switch视频全集(29集)wolf实验室route视频全集(14集)wolf实验室multicast视频全集wolf实验室mpls老余视频全集(19集)wolf实验室mpls lab视频全集wolf实验室IPV6视频全集wolf实验室QOS视频全集IS-IS视频专题讲解(10集)wolf实验室秦柯ipsec vpn视频全集工大瑞普BGP视频(12集)工大瑞普ospf视频全集(10集)张sir-新版CCNP全套视频教程之BCMSNwolf秦柯CheckPoint防火墙BGP专题讲解视频IT实验室CCNP视频教程全集之BCMSN(87集)红头发CCNP视频全集(86集)华思世纪CCNP视频教程全集(55集)秦柯IPvsec VPN视频CCNP实验教学视频BCRANwolf秦柯Netscreen防火墙(9集)===================CCSP/CCVP/CCIP视频教程==================互联神州思科CCSP webvpn视频(6集)ccsp vpn attack视频教程CCSP-IPS视频教程(16集)誉天CCSP-IPS视频教程(14集)WOLF语音CCVP视频:CIPT(Cisco IP Telephony)7集CCSP642-513(HIPS)视频(15集)CCSP CSPFA视频(9集)===================CCIE视频教程==========================桃花岛主CCIE视频教程CCIE Security2009IOS防火墙视频教程CCIE/CCIE Lab实验考试视频(Cisco公司专家独家)8集CCIE SECURITY视频-VPN实验全集CCIE Security Vpn2010全集2010CJ-CLUB CCIE4.0最新视频wolf实验室CCIE实验视频全集(12集)wolf实验室CCIE实验视频全集(12集)华为视频大全华为H3CNE5.1全集(19集)Linux视频大全微软视频大全======================================================群集以及Windows2008新功能视频教程(21集)Windows2003网络基础架构视频教程(63集)Windows2003活动目录视频教程(25集)Windows7企业级桌面系统支持技术员考试教程(19集)MCSE认证全攻略(初、中、高级篇)视频教程Windows7入门到精通视频(33集)微软Windows Server2008实战攻略系列(18集)Microsoft Exchange Server2003实战管理(11集)WINDOWS2003即学即会视频教程全集SQL Server2008视频教程其他视频大全网络技术500人超级QQ群:82327397鸿鹄论坛。

CCIE是Cisco等级的考试,全称是Cisco认证互联专家,不仅全球获得该认证殊荣的⼈很少,只有1万多名,并且考试也相当的困难(需要参加笔试和实验室考试),考试费也⾮常昂贵(笔试350美元,折合⼈民币2800元, 实验考试1400美元,折合⼈民币10584元),所以说CCIE考试是⽬前最难的端的认证考试之⼀。

CCIE分为五类分别是:CCIE-路由和交换、CCIE-通信和服务、CCIE-安全、CCIE-语⾳、CCIE-络存储。

其中CCIE-路由和交换,是Cisco最普及的认证,多数CCIE是通过的CCIE-路由和交换的这⼀项技术认证。

⽬前Cisco公司将会改动CCIE Security的⼀些考点和相关设备版本号,⽬前已经公布的改动有去除VPN 3000 Concentrator和PIX Firewall的内容,版本⽅⾯的改动有3560s on 12.2(x)SE、3800s on 12.4T、ASA 8.x、IPS 6.x,IPS 4215替换IPS 4240,还有可能会加⼊MARS和NAC。

ccie考试内容(一)CCIE考试内容介绍CCIE(Cisco Certified Internetwork Expert)认证是全球认可的网络技术专家认证之一。

它考察的内容广泛,包括网络设计、部署、优化和支持等方面。

本文将介绍CCIE考试的内容及相关要点。

考试科目CCIE考试涉及多个科目,主要包括以下几个方面:1.网络基础知识:包括网络协议、数据链路层、网络层、传输层等基础知识。

考生需了解TCP/IP协议、路由协议以及网络拓扑等内容。

2.网络设计与架构:考察网络设计的原则、方法和技巧。

考生需要熟悉网络架构设计、安全设计以及负载均衡等相关知识。

3.网络支持与运维:涉及网络故障诊断与恢复、性能优化以及网络监控等内容。

考生需要了解网络故障排除的方法和工具,能够分析和解决网络故障。

4.网络安全:考察网络安全的基础知识、技术和实践。

考生需了解防火墙、入侵检测与防御、加密传输等安全相关的内容。

5.网络服务与应用:涉及网络应用和服务的部署与管理。

考生需要了解常见应用协议、服务提供商的网络服务以及流量管理等。

考试要求CCIE考试要求考生具备以下能力:•掌握网络技术的基本概念和原理,具备深入的网络知识。

•具备网络架构设计和实施的能力,能够根据需求进行网络规划和设计。

•能够解决网络故障和问题,进行故障诊断和修复。

•具备网络安全实施和管理的能力,能够保护网络的安全性。

•了解网络服务和应用的部署与管理,能够提供高质量的网络服务。

考试准备为了顺利通过CCIE考试,考生需要:1.系统学习:全面系统地学习和巩固网络技术知识,包括网络原理、协议和设备等方面的内容。

2.实操训练:通过实际搭建和配置网络实验环境,进行实操训练,熟悉各种网络设备和技术的操作与应用。

3.模拟考试:参加模拟考试,检验自己的学习成果,找出不足之处并进行针对性的强化训练。

4.参考资料:查阅相关的教材、参考书籍和网络资源,获取更多的学习资料和案例。

总结CCIE考试是一个综合能力的考察,要求考生具备广泛的网络知识和技能。

CCIE SECURITY V4.0 350-018186Q注:本文全部为个人手打,目的是为了方便记忆。

中文注释为个人翻译,不一定正确,仅供参考!1,which two EIGRP packet tpes are considered to be unreliable packets?(那俩类型的EIGRP 包的是不可靠的包)A,updateB,queryC,replyD,helloE,acknowledgement(明显hello不一定有人回所以不会需要确认,ack为确认包也不再一直确认)2,before BGP update messages may be sent,a neighbor must stabilize into which neighbor state?(BGP的邻居必须稳定在那种状态时可能会发送更新包)A,activeB, idleC,connectedD,established(established状态为BGP对等体建立完成,这时才可以交换update)3,which three statements are cortect when comparing mobile IPv6 and mobile IPv4 support?(那三句话正确的对比了移动IPV6 和移动IPV4)A,mobile ipv6 does not require a foreign agent,but mobile ipv4 doesB,mobile ipv6 supports route optimization as a fundamental part of the protocol;ipv4 requires extensionsC,mobile ipv6 and mobile ipv4 use a directed broadcast approach for home agent address discoveryD,mobile ipv6 makes ues of its own routing header, mobile ipv4 uses only ip encapsulationE,mobile ipv6 and mobile ipv4 use arp for neighbor discoveryF,mobile ipv4 has adopted the use of ipv6 ND(v6不需要外地代理v4需要, 路由优化是v6基本协议的一部分,v4在扩展协议里,v6有自己的路由头v4只有ip封装)4,which protocol does 802.1x use between the supplicant and the authenticator to authenticate users wish to access the network?(在802.1x的请求者和认证者间认证协议是那个)A,snmpB,tacacs+C,radiusD,eap over lanE,pppoe(802.1x主要用于请求者和认证者间封装EAP的二层协议,简称EAPOL)5,refer to the exhibit. Which message could contain an authenticated initial_contact notifyduring IKE main mode negotiation?(参考下图,那条信息包含IKE主模式认证初始接触通知)A,message3B,message5C,message1D,none,initial_contact is sent only during quick modeE,none,notify messages are sent only as independent message types(1、2个包为认证和加密模式交换,3、4为DH交换,第5个包开始是认证信息) 6,which two statements are correct regarding the AES encryption algorithm?(关于AES加密下面那两个说法正确)A,it is a FIPS-approved symmetric block cipherB,it supports a block size of 128,192or 256 bitsC,it supports a variable length block size from 16 to 448 bitsD, it supports a cipher key size of 128,192or256 bitsE,the AES encryption algorithm is based on the presumed difficulty of factoring large integers(AES是FIPS认可的一个块加密的对称密钥算法,块大小为128位,密钥大小可以为128、192或256)7,what are two benefits of using IKEv2 instead of IKEv1 when deploying remot-access IPsec VPN?(用IKEV2代替IKEV1部署远程访问IPSECVPN的两个好处是什么)A,IKEv2 supports EAP authentication methods as part of the protocolB, IKEv2 inherently supports NAT traversalC,IKEv2 messages use random message IDsD,the IKEv2 SA plus the IPsec SA can be established in six messages instead of nine messagesE,all IKEv2 messages are encryption-protected(EAP和NAT-T是IKEv2的标准组件,对于远程访问是对较方便的)8,DNSSEC was designed to overcome which security limitation of DNS? (DNSSEC是被设计用于克服那种安全攻击的)A,DNS man-in-the-middle attacksB,DNS flood attacksC,DNS fragmentation attacksD,DNS hash attacksE,DNS replay attacksF,DNS violation attacks(DNSSEC提供了源验证和数据完整性校验,可以有效的抵御中间人攻击)9,which three statements true about MAC sec?(关于MACsec那三个描述是正确的)A,it supports GCM modes of AES and 3DESB,it is defined under IEEE 802.1AEC,it provides hop-by-hop encryption at layer 2D,MACsec expects a strict order of frames to prevent anti-replayE,MKA is used for session and encryption key managementF,it uses EAP PACs to distribute encryption keys(MACsec是遵循dot1ae的二层加密协议,加密点到点的数据,也就是说加密流量不会穿越二层设备,使用MKA协商和管理密钥)10,which SSL protocol takes an application message to be transmitted,fragments the data into manageable blocks, optionally compresses the data,applies a MAC,encrypts,adds a header,and transmits the resulting unit in a TCP segment?A,SSL handshake protocolB,SSL alert protocolC,SSL record protocolD,SSL change cipherspec protocol(SSL协议可分为两层:SSL记录协议(SSL Record Protocol):它建立在可靠的传输协议(如TCP)之上,为高层协议提供数据封装、压缩、加密等基本功能的支持。

思科认证是什么简介CCIE是Cisco证书考试中最早的一个,是业界中含金量最高的证书之一,当然也被设计成了最受尊重、最难取得的证书之一,CCIE认证始于1994年。

参加CCIE考试前并不需要获得Cisco的其他证书,但必须通过笔试后(也就是常说的CCIE writer)才能参加Cisco试验室操作考试(CCIE lab),如果你十分不幸地通过了试验室操作考试,那么恭喜你,你将拥有你想拥有的大部分东西了。

后来Cisco公司根据需要增加了许多比CCIE更容易获得的证书,以判断商业伙伴工作人员的技能。

在这些新增加的认证证书中,比较常见的就是路由与交换系列。

该系列认证计划根据实际提供了两类证书,一种认证能力(即CCNA/CCNP);一种认证设计能力(即CCDA/CCDP)。

每类证书又分为两个等级,即Associate级和Professional级。

获得Associate级别证书是获得Professional级别证书的基础,也就是说你要想获得CCNP(或CCDP)证书需要先获得CCNA(或CCDA)证书。

目前又推出最新CCNS.CCNACCNA 640-607 Cisco网络设备互连(ICND) CCNA E某am-507升之640-607的原因:所有考试提供者(例如CISCO,FT等)都会面对试题外洩的问题,因此这些考试提供者就会不定时更新题库,但这样的效果也不是很好,因此,CISCO最近推出新的考试策略,就是大量增加模拟操作题,而这些模拟操作题则是根据每一个思科路由器专家日常操作路由器时所会碰到的问题,如路由器操作,安装,排解疑难等而制作出来的,这样即使有些考生背答案去应考,他所背的`其实也就是他将来日常操作路由器时所需知晓的,同时也是CISCO 希望它所认可的人所必需懂得的,这样一来,通过考试的人,事实上在背答案时,也就略懂得了路由器的操作原理.这对以后在实际工作上起了很大的作用.虽是Paper Cisco Certified,但却也有了点专家的影子。

Securityt目录Log 和log-input 作用remarkAutocommandPrivilege Levels基于时间的A CLReflexive A CLContext-Based Access Control (CBA C)Port to Application Mapping (PAM)Lock-and-Key Security (Dynamic ACL)TCP InterceptUnicast Reverse Path Forwarding (uRPF)AAAIP Source TrackerSecure Shell (SSH)Intrusion Prevention System (IPS)Zone-Based Policy FirewallControl Plane Policing (CoPP)Log和log-input作用概述当路由器为用户转发了数据之后,如果管理员想查看路由器曾经为哪些用户转发过数据,在正常情况下,这是无法查证的。

但是,可以通过接口配置ACL,并且强制A CL 记录下曾经转发过的用户记录,这样,就能从路由器得知哪些用户是发起过数据的,并且发送了多少数据,但是用户发出的数据内容,是无法记录的。

要达到以上目的,那在配置A CL 时,使用Log 和log-input 的功能,并且将配置好的ACL 用于接口上。

Log 和log-input 的区别是:Log 只能记录数据包通过时的源IP 和目的IP,而log-input 除了记录源IP 和目的IP 之外,还会记录源的MA C 地址。

配置1.配置A CL 中的Log说明:配置路由器R1,让其允许R2发来的数据包通过,但拒绝R3的数据包通过,并且记录下它们数据量。

(1)配置ACL说明:配置A CL,允许R2,拒绝R3,分别使用log 关键字r1(config)#access-list 100 permit ip host 10.1.1.2 any logr1(config)#access-list 100 deny ip host 10.1.1.3 any log(2)应用ACLr1(config)#int f0/0r1(config-if)#ip access-group 100 in(3)测试结果说明:从R2和R3分别ping R4,查看R1上的logOct 1 14:15:26: %SEC-6-IPA CCESSLOGDP: list 100 permitted icmp 10.1.1.2 ->14.1.1.4 (0/0), 5 packetsOct 1 14:16:46: %SEC-6-IPA CCESSLOGDP: list 100 denied icmp 10.1.1.3 ->14.1.1.4 (0/0), 5 packet说明:从R1上弹出的日志可以看出,R2到R4的数据包是被放行了的,而R3到R4的数据包被丢弃了。

(4)查看ACL记录r1#sh ip access-listsExtended IP access list 10010 permit ip host 10.1.1.2 any log (25 matches)20 deny ip host 10.1.1.3 any log (5 matches)说明:从A CL 中也可以看出,R2的流量被放行,R3的流量被拒绝了。

2.配置A CL 中log-input说明:配置路由器R1,让其允许所有数据包通过,不仅记录下它们数据量,还将记录下源MA C。

(1)配置ACL:说明:配置A CL,允许所有数据包通过,并且使用log-input 关键字r1(config)#access-list 130 permit ip an an log-input(2)应用ACLr1(config)#int f0/0r1(config-if)#ip access-group 130 in(3)查看R2的源MACr2#show interfaces f0/0FastEthernet0/0 is up, line protocol is upHardware is AmdFE, address is 0013.1a2f.1200 (bia 0013.1a2f.1200)Internet address is 10.1.1.2/24(4)从R2pin R4,查看R1上的logOct 1 14:23:21: %SEC-6-IPA CCESSLOGDP: list 130 permitted icmp 10.1.1.2 (FastEthernet0/0 0013.1a2f.1200) -> 14.1.1.4 (0/0), 1 packet说明:从R1上弹出的日志可以看出,R2到R4的数据包是被放行了的,并且还看到R2的源MAC。

remark概述在配置ACL 时,有时因为条目太多,ACL 结构复杂,事后可能很难辨别出每条ACL的作用分别是什么,在这种情况下,就可以在配置A CL 时,给A CL 中的条目写上标记,类似于说明文字,这通过remark 来实现,remark 可以在条目的前一行,也可以在后一行,由自己决定,但remark 不能和条目同一行。

配置1.配置A CL,并使用remark说明:如上图,在R1上配置ACL 时,拒绝R2,但允许R3,还分别为每个条目写上注释。

r1(config)#access-list 100 remark Deny_R2的注释r1(config)#access-list 100 deny ip host 10.1.1.2 anyr1(config)#access-list 100 remark Permit_R3R3的注释r1(config)#access-list 100 permit ip host 10.1.1.3 any 2.查看结果写上拒绝R2 写上拒绝说明:在A CL 中是无法查看注释的,但在running-configuration 中可以看出。

access-list 100 remark Deny_R2access-list 100 deny ip host 10.1.1.2 anyaccess-list 100 remark Permit_R3access-list 100 permit ip host 10.1.1.3 anyAutocommandn概述有时,当客户的网络出现故障时,需要远程工程师协助或指导客户解决故障,这时就需要远程工程师telnet 到客户的网络设备上,但是却并不希望远程工程师去直接更改用户设备的配置,在这种情况下,就可以在用户的设备上为远程工程师配置一个用户,通过这样的用户登陆设备之后,可以自动执行远程工程师想要执行的命令,从而达到了远程工程师查看设备配置的目的,又不违反修改配置的规矩。

要实现这样的功能,就可以在设备上配置Autocommand 的功能,这样,当相应的用户telnet 到设备时,就可以自动执行其想要的命令。

这样的Autocommand 可以配置为所有VTY 连上来的人执行,即配置在VTY 接口下,也可以单独为某个用户执行,即配置在用户名之后。

但这样的命令都只能执行一条。

配置1.在VTY 下为所有用户配置自动执行命令(1)在R2上配置用户名和密码r2(config)#username ccie password cisco(2)配置为所有VTY用户自动执行命令说明:要为所有VTY 用户执行命令,就配置在VTY 接口下,这里配置自动执行命令为show ip interface briefr2(config)#line vty 0 935r2(config-line)#login localr2(config-line)#autocommand show ip interface brief(3)测试结果说明:从R1 telnet 到R2,输入正确用户名和密码,即可看到命令执行后的输出r1#telnet 12.1.1.2Trying 12.1.1.2 ... Open User Access Verification Username: ccie Password:InterfaceProtocolFastEthernet0/0upFastEthernet0/1 administratively down downSerial1/0 administratively down downSerial1/1 administratively down downSerial1/2 administratively down downSerial1/3 administratively down down IP-Address12.1.1.2unassignedunassignedunassignedunassignedunassignedOK? Method StatusYES manual upYES unsetYES unsetYES unsetYES unsetYES unset[Connection to 12.1.1.2 closed by foreign host]r1#说明:从结果中可以看出,R1 telnet 到R2后,并不需要输入命令,就弹出之前命令的自动执行命令的输出结果,这样即达到了查看配置的目的,又不违反更改配置的规矩。

2.为单个用户配置自动执行命令(1)配置用户名r2(config)#username test password test(2)为单个用户配置自动执行命令说明:这里配置自动执行命令:show ip router2(config)#username test autocommand show ip route(3)从R1上telnet到R2做测试r1#telnet 12.1.1.2Trying 12.1.1.2 ... OpenUser Access VerificationUsername: testPassword:Codes: C - connected, S - static, R - RIP, M - mobile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-ISlevel-2ia - IS-IS inter area, * - candidate default, U - per-user staticrouteo - ODR, P - periodic downloaded static routeGateway of last resort is not set12.0.0.0/24 is subnetted, 1 subnetsC 12.1.1.0 is directly connected, FastEthernet0/0[Connection to 12.1.1.2 closed by foreign hos t]r1#说明:可以看到R1从VTY 连上R2时,输入相应的用户名和密码后,便自动执行了相应的命令,并且证明用户的命令优先于接口的命令。