海量数据的高效存储淘宝云梯极限存储的原理和实践-32页文档资料

- 格式:pdf

- 大小:4.21 MB

- 文档页数:32

云存储技术的原理及架构目前利用科技手段辅助城市管理的建设模式已经由以前的以视频监控为主的平安城市建设转向以多传感技术为主的智慧城市建设,在这一过程中,虽然当前主要的数据量仍然来自视频监控摄像头产生的图像数据,但由各类传感器产生的数据量和数据种类正在加速增长,例如各城市道路的交通流量信息、特种车辆的运行轨迹和车况状态信息、移动终端的身份采集信息等,对这些海量信息的存储、分析和利用,除了提供传统的安全防范、事后查证功能外,更为城市建设科学规划、科学管理提供了充分的数据基础,同时,在这样一个海量大数据的时代,对于数据的安全存储和应用也需要与之相适应的新的技术手段,而以分布式和并行处理为基础的云计算和云存储技术,在此过程中也得到了极大地发展。

相对传统存储而言,云存储改变了数据垂直存储在某一台物理设备的存放模式,通过宽带网络(比如万兆以太网或Infiniband技术)集合大量的存储设备,通过存储虚拟化、分布式文件系统、底层对象化等技术将位于各单一存储设备上的物理存储资源进行整合,构成逻辑上统一的存储资源池对外提供服务,从而在存储容量上得以从单设备PB级横向扩展至数十、数百PB,由于云存储系统中的各节点能够并行提供读写访问服务,系统整体性能随着业务节点的增加而获得同步提升。

同时,通过冗余编码技术、远程复制技术,进一步为系统提供节点级甚至数据中心级的故障保护能力。

容量和性能的按需扩展、极高的系统可用性,是云存储系统最核心的技术特征。

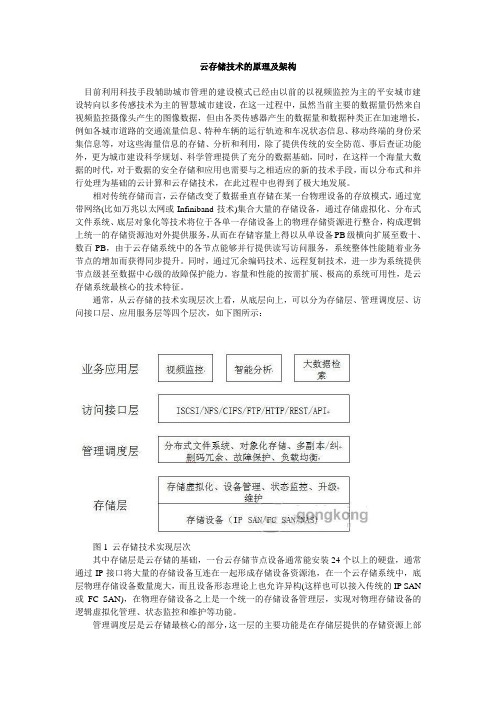

通常,从云存储的技术实现层次上看,从底层向上,可以分为存储层、管理调度层、访问接口层、应用服务层等四个层次,如下图所示:图1 云存储技术实现层次其中存储层是云存储的基础,一台云存储节点设备通常能安装24个以上的硬盘,通常通过IP接口将大量的存储设备互连在一起形成存储设备资源池,在一个云存储系统中,底层物理存储设备数量庞大,而且设备形态理论上也允许异构(这样也可以接入传统的IP SAN 或FC SAN),在物理存储设备之上是一个统一的存储设备管理层,实现对物理存储设备的逻辑虚拟化管理、状态监控和维护等功能。

云存储的数据访问控制和权限管理的最佳实践和案例分析随着数字化时代的来临,移动设备和云计算技术的普及,数据成为了企业重要的战略资产。

然而,随着数据的爆炸性增长,如何保障数据的安全成为了一个严峻的问题。

其中,数据访问控制和权限管理是最为重要的一环。

云存储作为一种新兴的数据存储方式,具有高效、便捷、灵活等优点,被越来越多的企业所采用。

而针对云存储的数据访问控制和权限管理则成为了一个必须要解决的问题。

一、云存储数据访问控制云存储数据访问控制主要是指对云端存储的数据进行安全控制,防止未经授权的用户对数据进行访问或篡改。

云存储数据访问控制主要有以下几种方式:1.基于身份的访问控制基于身份的访问控制是最基础、最常用的云存储数据访问控制方式。

基于身份的访问控制可以通过身份认证和访问授权两个步骤来实现。

身份认证主要包括用户登录和密码验证,而访问授权则是根据访问者的身份和权限来限制数据的访问。

这种方式适用于企业内部使用的云存储,例如企业内部的资源库、文档库等。

用户只有在经过身份认证后,才能访问相应的资源,并根据权限进行操作。

此外,一些云存储平台也支持单点登录(SSO),使得用户只需一次登录即可访问多个云存储系统,提高了安全性和使用便利性。

2.基于角色的访问控制基于角色的访问控制比基于身份的访问控制更为灵活。

它可以根据用户所扮演的角色来控制对云存储的数据进行访问。

例如,对于一个企业内部普通员工,可以设置其访问文档库的权限为只读,而对于高层管理者,则可以设置其对文档库的读写权限。

这种方式可以更加细化对数据的访问权限,也更容易管理。

3.基于数据的访问控制基于数据的访问控制是一种较新的访问控制方式。

它主要是通过对云端的数据进行加密等保护方法,防止未经授权的用户对数据进行访问或篡改。

在这种方案中,只有获得了相应密钥的用户才能对数据进行访问。

二、云存储权限管理除了数据访问控制之外,云存储的权限管理也是非常重要的一环。

云存储权限管理主要指对用户的权限进行分配和管理,保障用户对于云存储的使用符合企业的安全策略。

Duplicati备份工具的原理1. 简介Duplicati是一个开源的、跨评台的备份工具,它可以将文件备份到各种远程存储服务上,如云存储、FTP服务器、S3存储等。

Duplicati采用了一些先进的技术来保证备份的安全性和可靠性,下面我们将介绍Duplicati备份工具的原理。

2. 增量备份Duplicati备份工具采用了增量备份的方式来节省存储空间和网络流量。

增量备份是指在进行首次完整备份后,后续的备份将只备份发生变化的部分。

这样可以大大减少备份所需的存储空间和上传时间。

3. 文件块分割Duplicati将文件切分成一系列文件块,并对每个文件块进行哈希计算。

这样可以确保文件被正确备份,并且能够进行快速的增量备份。

在备份过程中,Duplicati会对文件块进行比对,只上传未备份或发生改变的文件块,从而实现增量备份。

4. 压缩和加密除了文件块分割外,Duplicati还对备份的数据进行压缩和加密。

压缩可以 further减小备份所需的存储空间,而加密则可以保护备份数据的安全性。

Duplicati采用了先进的加密算法,如AES和GPG,确保备份数据在传输和存储过程中不会泄露。

5. 指纹和索引Duplicati在备份过程中会生成指纹和索引,用于快速定位和检索备份数据。

指纹是对文件块的哈希值,用于验证备份数据的完整性。

索引则是对备份数据的元数据,包括文件块的位置、大小、时间戳等信息。

这些指纹和索引可以加快备份和恢复的速度,保证备份工作的高效性。

6. 定时和自动化Duplicati支持定时备份和自动化备份,用户可以根据自己的需求设置备份策略。

通过定时备份和自动化备份,用户可以确保数据始终处于备份状态,避免数据丢失的风险。

7. 多种远程存储服务支持Duplicati支持各种远程存储服务,如Amazon S3、Google Drive、Dropbox、OneDrive等。

用户可以根据自己的需求选择合适的存储服务,灵活地进行备份。

淘宝搜索引擎的原理

淘宝搜索引擎是一种基于关键词的信息检索系统,其原理可以简述为以下几个步骤:

1.爬取数据:淘宝搜索引擎首先会爬取整个平台的商品信息,

并将其存储到数据库中。

这个过程包括爬取商品的标题、描述、价格、销量、评价等信息,以及店铺的名称、评分等信息。

2.分词和索引:在建立了商品数据库后,搜索引擎会对商品的

标题和描述进行分词处理。

分词是将连续的文本按照一定规则进行切分,将切分后的词语作为关键词进行索引。

这样可以提高搜索的准确性和效率。

3.查询处理:当用户在搜索框中输入关键词并提交搜索请求后,搜索引擎会对用户输入的关键词进行分词处理,并根据分词结果在数据库中检索匹配的商品信息。

4.排序和过滤:搜索引擎会根据一定的算法对检索到的商品进

行排序,以便将与用户需求相匹配的商品放在前面显示。

搜索引擎还会根据用户的筛选条件,如价格范围、销量、评价等进行过滤,只显示符合条件的商品。

5.展示结果:最后,搜索引擎会将排序和过滤后的商品信息展

示给用户。

通常,搜索结果会以列表的形式呈现,每个商品都包含商品图片、标题、价格等基本信息,用户可以点击进入商品详情页查看更多信息。

总的来说,淘宝搜索引擎通过爬取商品数据、分词索引、查询处理、排序过滤等多个步骤,以高效准确地呈现用户想要的商品信息。

XXXXXXXX存储系统技术建议书Version 1.0,2008/10说明:目录第一章前言 (3)第二章XXXXXXXX存储系统需求 (4)1. 存储系统需求分析 (4)2. 方案设计原则 (5)第三章XXXX数据中心存储系统架构设计 (9)1. 存储架构设计 (9)2. 备份系统 (12)2.1 备份系统需求 (13)2.2 备份系统设计原则 (13)第四章业务连续性解决方案 (14)1. 信息系统保护层次概述 (14)2. EMC CX系列同步数据复制技术 (18)3. EMC CX系列异步数据复制技术 (19)4. XXXXXXXX容灾系统方案 (21)5. EMC业务连续性方案服务框架 (21)第五章方案优势 (26)1. 成熟先进的数据复制技术 (26)2. 存储系统构建安全堡垒 (26)2.1 成熟的存储体系架构 (26)2.2 可靠的数据保护机制 (26)2.3 无与伦比的性能 (27)2.4 最先进的存储技术 (27)2.5 广泛的开放性 (27)2.6 易维护性 (27)第六章存储平台方案中使用产品简介 (29)1. EMC公司介绍 (29)1.1 EMC公司的中端存储系统是存储领域中的性能领导者 (29)1.2 EMC公司磁盘存储系统的产品品质 (29)1.3 EMC公司存储系统广泛的连接性 (29)1.4 市场份额 (29)1.5 售后服务 (30)第一章前言针对XXXXXXXX提出建立一套高效、可扩展、高性价比的海量存储系统的需求,而且这种存储系统既要求采用先进的存储技术又要求具有很高的稳定性和可靠性,同时系统必须便于中远期的的扩展。

我公司通过对XXXXXXXX存储系统的需求进行深入了解,从实际出发,提出了对XXXXXXXX存储系统技术方案。

总之,EMC提供的存储系统平台完全能够支持大规模的数据集中访问。

不但能够满足本系统目前业务的需要,而且能够满足未来不断扩大的需求。

高校私有云存储解决方案目录1. 内容概括 (2)1.1 研究背景与问题提出 (2)1.2 需求分析 (3)1.3 研究目的与意义 (5)2. 相关技术概览 (6)2.1 私有云存储基础 (7)2.2 虚拟化技术 (9)2.3 云计算安全技术 (10)2.4 数据备份与恢复技术 (11)3. 高校云存储需求分析与设计目标 (12)3.1 高校云存储的关键需求 (14)3.2 设计目标与期望达到的效果 (15)4. 解决方案架构设计与技术选型 (17)4.1 总体架构设计 (18)4.2 硬件选型与配置 (19)4.3 软件平台与工具 (21)4.4 网络与安全设计 (23)5. 系统实现与关键技术实现 (24)5.1 私有云平台搭建 (25)5.2 数据存储与管理 (27)5.3 网络架构与安全性措施 (28)5.4 数据备份与灾难恢复策略 (30)6. 系统测试与评估 (31)6.1 测试目标与内容 (33)6.2 测试方法与工具 (34)6.3 系统性能评估 (35)6.4 安全性评估 (36)7. 实施与管理方案 (37)7.1 部署与迁移计划 (39)7.2 系统管理与维护 (40)7.3 人员培训与技能发展 (42)7.4 用户支持与服务保障 (43)8. 总结与未来展望 (44)8.1 项目总结 (45)8.2 实施效果评估 (47)8.3 未来发展方向 (48)1. 内容概括本文档旨在提供一个全面的、针对高校私有云存储解决方案的深入探讨。

该方案旨在满足高校在数据存储、管理、共享和安全性方面的需求,同时确保资源的高效利用和系统的稳定运行。

我们将介绍私有云存储的基本概念、特点及其在高校中的应用优势。

详细阐述解决方案的设计思路,包括硬件、软件和网络等方面的配置要求。

我们还将讨论数据备份与恢复策略、性能优化措施以及安全防护体系,以确保数据的安全性和完整性。

1.1 研究背景与问题提出随着信息技术的飞速发展,高校在教学、科研和管理等方面对数据存储和处理的需求日益增长。

淘宝大数据案例【篇一:淘宝大数据案例】【编者按】近两年,“大数据”这个词越来越为大众所熟悉,“大数据”一直是以高冷的形象出现在大众面前,面对大数据,相信许多人都一头雾水。

下面我们通过十个经典案例,让大家实打实触摸一把“大数据”。

你会发现它其实就在身边而且也是很有趣的。

马云说:互联网还没搞清楚的时候,移动互联就来了,移动互联还没搞清楚的时候,大数据就来了。

近两年,“大数据”这个词越来越为大众所熟悉,“大数据”一直是以高冷的形象出现在大众面前,面对大数据,相信许多人都一头雾水。

下面我们通过十个经典案例,让大家实打实触摸一把“大数据”。

你会发现它其实就在身边而且也是很有趣的。

啤酒与尿布全球零售业巨头沃尔玛在对消费者购物行为分析时发现,男性顾客在购买婴儿尿片时,常常会顺便搭配几瓶啤酒来犒劳自己,于是尝试推出了将啤酒和尿布摆在一起的促销手段。

没想到这个举措居然使尿布和啤酒的销量都大幅增加了。

如今,“啤酒+尿布”的数据分析成果早已成了大数据技术应用的经典案例,被人津津乐道。

数据新闻让英国撤军2010年10月23日《卫报》利用维基解密的数据做了一篇“数据新闻”。

将伊拉克战争中所有的人员伤亡情况均标注于地图之上。

地图上一个红点便代表一次死伤事件,鼠标点击红点后弹出的窗口则有详细的说明:伤亡人数、时间,造成伤亡的具体原因。

密布的红点多达39万,显得格外触目惊心。

一经刊出立即引起朝野震动,推动英国最终做出撤出驻伊拉克军队的决定。

意料之外:胸部最大的是新疆妹子淘宝数据平台显示,购买最多的文胸尺码为b罩杯。

b罩杯占比达41.45%,其中又以75b的销量最好。

其次是a罩杯,购买占比达25.26%,c罩杯只有8.96%。

在文胸颜色中,黑色最为畅销。

以省市排名,胸部最大的是新疆妹子。

qq圈子把前女友推荐给未婚妻2012年3月腾讯推出qq圈子,按共同好友的连锁反应摊开用户的人际关系网,把用户的前女友推荐给未婚妻,把同学同事朋友圈子分门别类,利用大数据处理能力给人带来“震撼”。