网络程序设计试题A卷-2013

- 格式:doc

- 大小:57.50 KB

- 文档页数:10

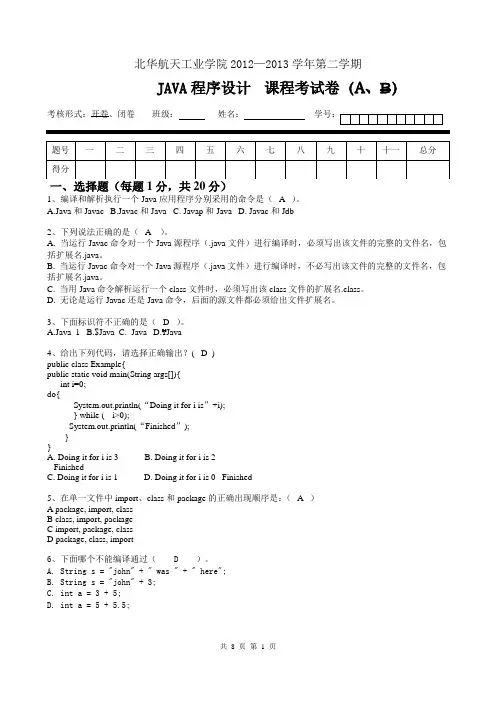

北华航天工业学院2012—2013学年第二学期JAVA程序设计课程考试卷(A、B)1、编译和解析执行一个Java应用程序分别采用的命令是( A )。

A.Java和JavacB.Javac和JavaC. Javap和JavaD. Javac和Jdb2、下列说法正确的是( A )。

A. 当运行Javac命令对一个Java源程序(.java文件)进行编译时,必须写出该文件的完整的文件名,包括扩展名.java。

B. 当运行Javac命令对一个Java源程序(.java文件)进行编译时,不必写出该文件的完整的文件名,包括扩展名.java。

C. 当用Java命令解析运行一个class文件时,必须写出该class文件的扩展名.class。

D. 无论是运行Javac还是Java命令,后面的源文件都必须给出文件扩展名。

3、下面标识符不正确的是( D )。

A.Java_1B.$JavaC._JavaD.¥Java4、给出下列代码,请选择正确输出?( D )public class Example{public static void main(String args[]){int i=0;do{System.out.println(“Doing it for i is”+i);} while (- -i>0);System.out.println(“Finished”);}}A. Doing it for i is 3B. Doing it for i is 2FinishedC. Doing it for i is 1D. Doing it for i is 0 Finished5、在单一文件中import、class和package的正确出现顺序是:( A )A package, import, classB class, import, packageC import, package, classD package, class, import6、下面哪个不能编译通过( D )。

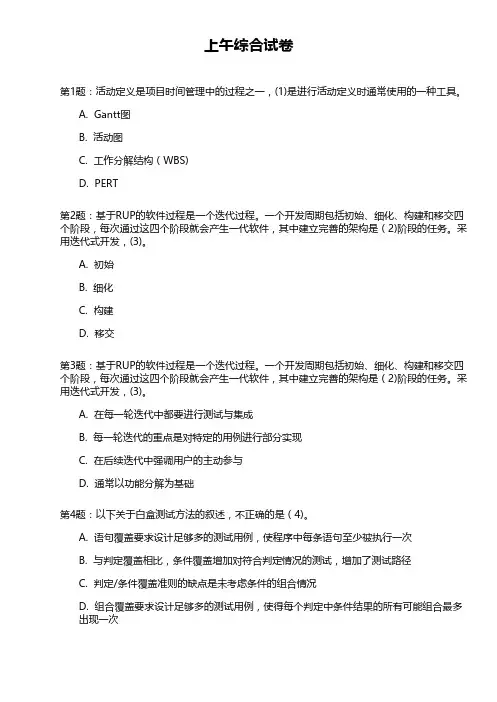

上午综合试卷第1题:活动定义是项目时间管理中的过程之一,(1)是进行活动定义时通常使用的一种工具。

A. Gantt图B. 活动图C. 工作分解结构(WBS)D. PERT第2题:基于RUP的软件过程是一个迭代过程。

一个开发周期包括初始、细化、构建和移交四个阶段,每次通过这四个阶段就会产生一代软件,其中建立完善的架构是(2)阶段的任务。

采用迭代式开发,(3)。

A. 初始B. 细化C. 构建D. 移交第3题:基于RUP的软件过程是一个迭代过程。

一个开发周期包括初始、细化、构建和移交四个阶段,每次通过这四个阶段就会产生一代软件,其中建立完善的架构是(2)阶段的任务。

采用迭代式开发,(3)。

A. 在每一轮迭代中都要进行测试与集成B. 每一轮迭代的重点是对特定的用例进行部分实现C. 在后续迭代中强调用户的主动参与D. 通常以功能分解为基础第4题:以下关于白盒测试方法的叙述,不正确的是(4)。

A. 语句覆盖要求设计足够多的测试用例,使程序中每条语句至少被执行一次B. 与判定覆盖相比,条件覆盖增加对符合判定情况的测试,增加了测试路径C. 判定/条件覆盖准则的缺点是未考虑条件的组合情况D. 组合覆盖要求设计足够多的测试用例,使得每个判定中条件结果的所有可能组合最多出现一次第5题:某企业拟生产甲、乙、丙、丁四个产品。

每个产品必须依次由设计部门、制造部门和检验部门进行设计、制造和检验,每个部门生产产品的顺序是相同的。

各产品各工序所需的时间如下表:只要适当安排好项目实施顺序,企业最快可以在(5)天全部完成这四个项目。

A. 84B. 86C. 91D. 93第6题:下列关于面向对象软件测试的说法中,正确的是(6)。

A. 在测试一个类时,只要对该类的每个成员方法都进行充分的测试就完成了对该类充分的测试B. 存在多态的情况下,为了达到较高的测试充分性,应对所有可能的绑定都进行测试C. 假设类B是类A的子类,如果类A已经进行了充分的测试,那么在测试类B时不必测试任何类B继承自类A的成员方法D. 对于一棵继承树上的多个类,只有处于叶子节点的类需要测试第7题:以下关于自顶向下开发方法的叙述中,正确的是(7),A. 自顶向下过程因为单元测试而比较耗费时间B. 自顶向下过程可以更快地发现系统性能方面的问题C. 相对于自底向上方法,自顶向下方法可以更快地得到系统的演示原型D. 在自顶向下的设计中,如发现了一个错误,通常是因为底层模块没有满足其规格说明(因为高层模块已经被测试过了)第8题:企业信息集成按照组织范围分为企业内部的信息集成和外部的信息集成。

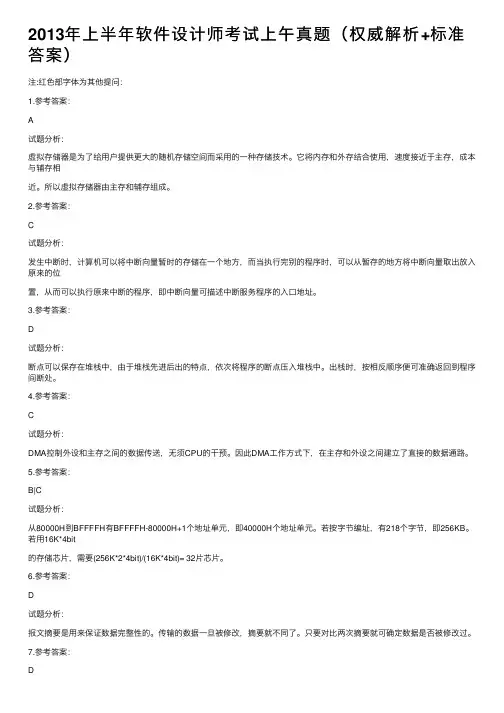

2013年上半年软件设计师考试上午真题(权威解析+标准答案)注:红⾊部字体为其他提问:1.参考答案:A试题分析:虚拟存储器是为了给⽤户提供更⼤的随机存储空间⽽采⽤的⼀种存储技术。

它将内存和外存结合使⽤,速度接近于主存,成本与辅存相近。

所以虚拟存储器由主存和辅存组成。

2.参考答案:C试题分析:发⽣中断时,计算机可以将中断向量暂时的存储在⼀个地⽅,⽽当执⾏完别的程序时,可以从暂存的地⽅将中断向量取出放⼊原来的位置,从⽽可以执⾏原来中断的程序,即中断向量可描述中断服务程序的⼊⼝地址。

3.参考答案:D试题分析:断点可以保存在堆栈中,由于堆栈先进后出的特点,依次将程序的断点压⼊堆栈中。

出栈时,按相反顺序便可准确返回到程序间断处。

4.参考答案:C试题分析:DMA控制外设和主存之间的数据传送,⽆须CPU的⼲预。

因此DMA⼯作⽅式下,在主存和外设之间建⽴了直接的数据通路。

5.参考答案:B|C试题分析:从80000H到BFFFFH有BFFFFH-80000H+1个地址单元,即40000H个地址单元。

若按字节编址,有218个字节,即256KB。

若⽤16K*4bit的存储芯⽚,需要(256K*2*4bit)/(16K*4bit)= 32⽚芯⽚。

6.参考答案:D试题分析:报⽂摘要是⽤来保证数据完整性的。

传输的数据⼀旦被修改,摘要就不同了。

只要对⽐两次摘要就可确定数据是否被修改过。

DMZ是为了解决安装防⽕墙后外部⽹络不能访问内部⽹络服务器的问题,⽽设⽴的缓冲区,这个缓冲区位于内部⽹络和外部⽹络之间的⼩⽹络区域内。

8.参考答案:C试题分析:X卧底软件是⼀种安装在⼿机⾥的监控软件。

9.参考答案:A试题分析:执⾏本单位的任务或者主要利⽤本单位的物质条件所完成的职务发明创造,著作的权利属于该单位。

我记得,好像设计师是可以拥有署名权的,怎么会不选c呢?你好执⾏本单位的任务或者主要利⽤本单位的物质条件所完成的职务发明创造,著作的权利属于该单位。

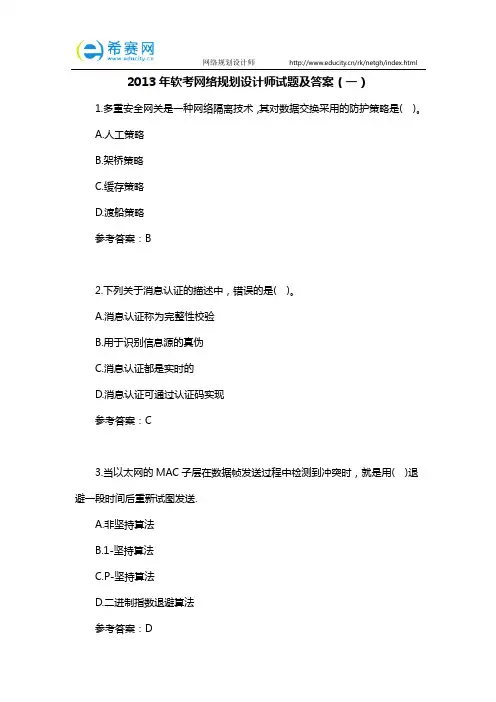

2013年软考网络规划设计师试题及答案(一)1.多重安全网关是一种网络隔离技术,其对数据交换采用的防护策略是( )。

A.人工策略B.架桥策略C.缓存策略D.渡船策略参考答案:B2.下列关于消息认证的描述中,错误的是( )。

A.消息认证称为完整性校验B.用于识别信息源的真伪C.消息认证都是实时的D.消息认证可通过认证码实现参考答案:C3.当以太网的MAC子层在数据帧发送过程中检测到冲突时,就是用( )退避一段时间后重新试图发送.A.非坚持算法B.1-坚持算法C.P-坚持算法D.二进制指数退避算法参考答案:D4.以下选项中,不是恶意代码具有的共同特征的是( )。

A.具有恶意目的B.自身是计算程序C.通过执行发生作用D.能自我复制参考答案:D5.以下哪些是恶意代码?(多选)A.蠕虫B.熊猫烧香,冰河等木马病毒C.僵尸程序D.后门,DDoS程序E. 广告,间谍软件,垃圾邮件以及弹出窗口等参考答案:A,B,C,D,E6.以下关于前缀和病毒类型不匹配的是( )。

A.前缀为win32的是系统病毒B.前缀是worm的是网络蠕虫病毒C.前缀是script的是木马程序D.前缀是macro的是宏病毒参考答案:C7.以下内容中是计算机病毒的特点的是:(多选)A.传播性,破坏性B.非授权性,隐蔽性C.非授权性,隐蔽性D.都是程序参考答案:A,B,C,D8.以下关于病毒的传播途径的说法中,正确的是:()。

A.不可以通过软盘、光盘等传播B.系统中所有的Autorun.inf都是U盘病毒C.只要不上网,就不会中毒D.别人通过QQ传送的文件、程序或者超链接可能是病毒或木马等非安全信息参考答案:D9.以下关于静态病毒和动态病毒的说法中不正确的是( )。

A.静态病毒是指存在于辅助存储介质上的计算机病毒,静态病毒不存在于计算机内存B.计算机病毒的传染和破坏作用都是静态病毒产生的C.能激活态的病毒能借助截留盗用系统正常运行机制传转变为激活态病毒,获得系统控制权D.失活态病毒与静态内存的不同仅在于病毒代码存在于内存中,但得不到执行参考答案:B10.以下关于计算机病毒与蠕虫的特点比较中,说法正确的是( )。

2013年上半年软考网络工程师真题1.常用的虚拟存储器由____两级存储器组成。

A 主存 辅存B Cache 主存C Cache 辅存D 主存—硬盘选A2.中断向量可提供A.I/O设备的端口地址B.所传送数据的起始地址C.中断服务程序的入口地址D.主程序的断点地址选C3.为了便于实现多级中断 使用___来保护断点和现场最有效A.ROMB.中断向量表C.通用寄存器D.堆栈选D4.DMA工作方式下 在___之间建立了直接的数据通路A。

CPU与外设B.CPU与主存C.主存与外设D.外设与外设选C5.6.地址编号从80000H到BFFFFH且按字节编址的内存容量为__KB,若用16X4bit的存储芯片够成该内存 共需___片5.A.128 B.256 C.512 D.10246.A.8 B.16 C.32 D.647.王某是一名软件设计师 按公司规定编写软件文档 并上交公司存档。

这些软件文档属于职务作品 且___A.其著作权由公司享有B.其著作权由软件设计师享有C.除其署名权以为 著作权的其他权利由软件设计师享有D.其著作权由公司和软件设计师共同享有选A8.9.在进行进度安排时 PERT图不能清晰地描述__ 但可以给出哪些任务完成后才能开始另一些任务 某项目X包含A、B、。

J 其PERT如下图所示A=1表示任务A的持续时间是1天 则项目X的关键路径是__8.A.每个任务从何时开始B.每个任务到何时结束C.各任务这间的并行情况D.各任务之间的依赖关系9.A.A-D-H-J B.B-E-H-J C.B-F-J D.C-G-I-J选C,B10.假设某分时系统采用简单时间片轮转法 当系统中的用户数为n,时间片为q 时 系统对每个用户的响应时间T=___A.nB.qC.nXqD.n+q选C11.各种联网设备的功能不同 路由器的主要功能是___A.根据路由表进行分组转发B.负责网络访问层的安全C.分配VLAN成员D.扩大局域网覆盖范围选A12.假设模拟信号的频率范围为3~9MHz 采样频率必须大于___时 才能使得到的样本信号不失真A.6MHZB.12MHZC.18MHZD.20MHZ选Cfallen angel(498779254) 10:20:43?风飞扬(512819098) 10:21:5413.如下图所示 若路由器C的e0端口状态为down,则当主机A向主机C发送数据时 路由器C发送__A.ICMP回声请求报文B.ICMP参数问题报文C.ICMP目标不可到达报文D.ICMP源抑制报文选C 是14.当一个主机要获取通信目标的MAC地址时 __A.单播ARP请求到默认网关B.广播发送ARP请求C.与对方主机建立TCP连接D.转发IP数据报到邻居结点选B15.路由器出厂时 默认的串口封装协议是A.HDLCB.W APC.MPLSD.L2TP我选A16.在异步通信中 每个字符包含1们起始位 7位数据位 1位奇偶位和2位终止位 每秒传送100个字符 则有效数据速率为___A.100b/sB.500b/sC.700b/sD.1000b/s我选C17.下列选项中 不采用虚电路通信的网络是___网A.X.25B.帧中继C.A TMD.IP选D18.在网络层采用分层编址方案的好处是___A.减少了路由表的长度B.自动协商数据速率C.更有效地使用MAC地址D.可以采用更复杂的路由选择算法选A 我也是19.在交换网络中 VTP协议作用是什么 ___A.选举根网桥B.将VLAN信息传播到整个网络C.建立端到端连接D.选择最佳路由选B23.使用路由器对局域网进行分段的好处是A.广播帧不会通过路由进行转发B.通过路由器转发减少了通信延迟C.路由器的价格便宜 比使用交换机更经济D.可以开发新的应用选A24.OSPF网络可以划分为多个区域 area 下面关于区域的描述中错误的是__A.区域可以被赋予0~65535中的任何编号B.单域OSPF网络必须配置成区域1C.区域0被称为主干网D.分层的OSPF网络必须划分为多个区域风飞扬(512819098) 10:22:11网友选B,我也是25.与RIPv1相比 RIPv2的改进是__A.采用了可变长子网掩码B.使用SPF算法计算最短路由C.广播发布路由更新信息D.采用了更复杂的路由度量算法我选A26.27.把网络117.15.32.0/23划分为117.15.32.0/27 则得到的子网是多少个__每个子网中可使用的主机地二是多少个 __26.A.4 B.8 C.16 D.3227.A.30 B.31 C.32 D34我选C,A28.29.30网络配置如下图所示 为路由器Router1配置访问网络1和网络2的命令是___.路由配置完成后 在Router1的__可以查看路由 查看路由采用的命令是__28.A.ip route 192.168.2.0 255.255.255.0 192.168.1.1B.ip route 192.168.2.0 255.255.255.128 192.168.1.2C.ip route 192.168.1.0 255.255.255.0 192.168.1.1D.ip route 192.168.2.128 255.255.255.128 192.168.1 .229. 30.show ip route手机木马病毒A.欢乐时光B.熊猫烧香C.X卧底D.CIH选C46.在Windows Server 2003中 创建用户组时 可选择的组类型中 仅用于分发电子邮件且没有启用安全性的是__A.安全组B.本地组C.全局组D.通信组网友选D 我也是47.在Wwindow Server 2003中 与Window Server 2000终端服务对应的是___A.远程协助B.管理远程桌面C.远程管理的Web界面D. 远程安装服务48.网络管理系统由网络管理站 网管代理 网络管理协议和管理信息库4个要不经意组成 当网管代理向管理站发送事件报告时 使用的操作是____C.trap49.在MIB-2中 IP组对象ipInReceives为接收的IP数据报总数 其数据类型为___类型A.整数B.计数器C.序列D。

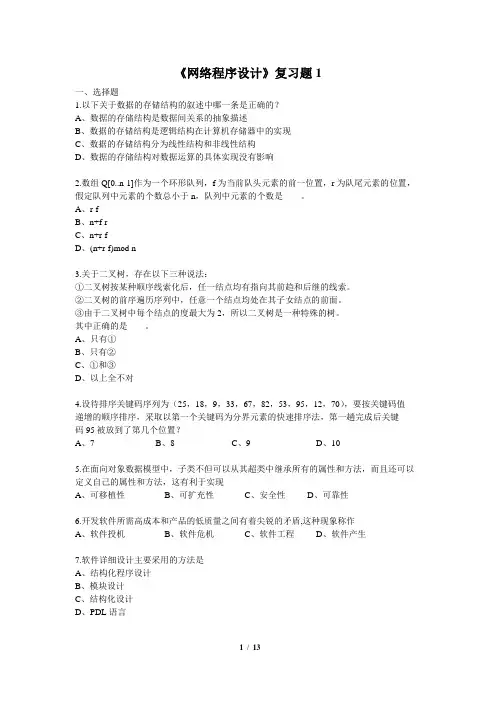

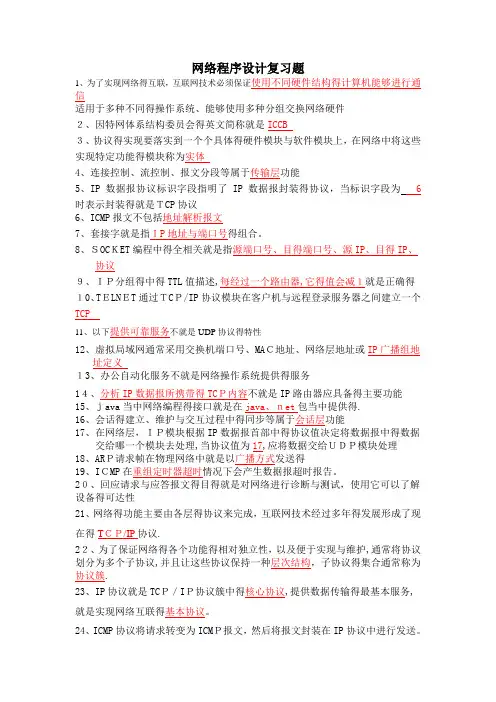

网络程序设计复习题1、为了实现网络的互联,互联网技术必须保证使用不同硬件结构的计算机能够进行通信适用于多种不同的操作系统、能够使用多种分组交换网络硬件2、因特网体系结构委员会的英文简称是ICCB3、协议的实现要落实到一个个具体的硬件模块和软件模块上,在网络中将这些实现特定功能的模块称为实体4、连接控制、流控制、报文分段等属于传输层功能5、IP数据报协议标识字段指明了IP数据报封装的协议,当标识字段为 6 时表示封装的是TCP协议6、ICMP报文不包括地址解析报文7、套接字是指IP地址和端口号的组合。

8、SOCKET编程中的全相关是指源端口号、目的端口号、源IP、目的IP、协议9、IP分组的中的TTL值描述,每经过一个路由器,它的值会减1是正确的10、TELNET通过TCP/IP协议模块在客户机和远程登录服务器之间建立一个TCP11、以下提供可靠服务不是UDP协议的特性12、虚拟局域网通常采用交换机端口号、MAC地址、网络层地址或IP广播组地址定义13、办公自动化服务不是网络操作系统提供的服务14、分析IP数据报所携带的TCP内容不是IP路由器应具备的主要功能15、java当中网络编程的接口是在包当中提供的。

16、会话的建立、维护和交互过程中的同步等属于会话层功能17、在网络层,IP模块根据IP数据报首部中的协议值决定将数据报中的数据交给哪一个模块去处理,当协议值为17,应将数据交给UDP模块处理18、ARP请求帧在物理网络中是以广播方式发送的19、ICMP在重组定时器超时情况下会产生数据报超时报告。

20、回应请求与应答报文的目的是对网络进行诊断和测试,使用它可以了解设备的可达性21、网络的功能主要由各层的协议来完成,互联网技术经过多年的发展形成了现在的TCP/IP协议。

22、为了保证网络的各个功能的相对独立性,以及便于实现和维护,通常将协议划分为多个子协议,并且让这些协议保持一种层次结构,子协议的集合通常称为协议簇。

2013 年下半年软件设计师考试真题(上午)在程序执行过程中,Cache 与主存的地址映像由 (1) 。

(1)A.硬件自动完成B.程序员调度C.操作系统管理D.程序员与操作系统协同完成指令寄存器的位数取决于 (2)(2)A.存储器的容量B.指令字长C.数据总线的宽度D.地址总线的宽度若计算机存储数据采用的是双符号为(00 表示正号、11 表示负号),两个符号相同的数相加时,如果运算结果的两个符号位经()运算得 1,则可断定这两个数相加的结果产生了溢出。

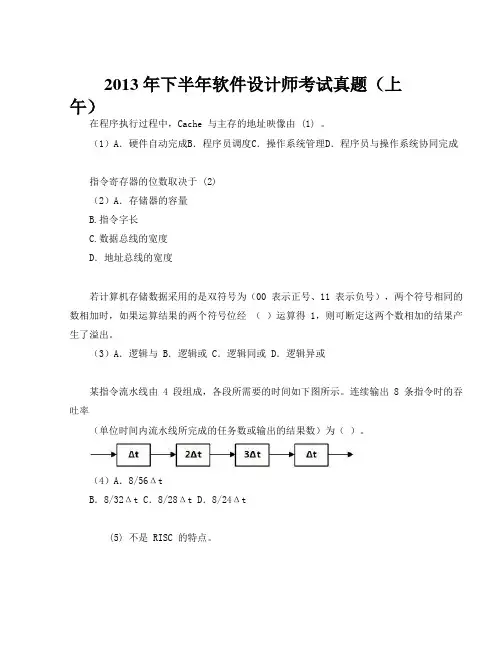

(3)A.逻辑与 B.逻辑或 C.逻辑同或 D.逻辑异或某指令流水线由 4 段组成,各段所需要的时间如下图所示。

连续输出 8 条指令时的吞吐率(单位时间内流水线所完成的任务数或输出的结果数)为()。

(4)A.8/56ΔtB.8/32Δt C.8/28Δt D.8/24Δt(5) 不是 RISC 的特点。

(5)A.指令种类丰富 B.高效的流水线操作C.寻址方式较少 D.硬布线控制在面向对象技术中,()定义了超类和子类之间的关系,子类中以更具体的方式实现从父类继承来的方法称为(),不同类的对象通过()相互通信。

(6)A.覆盖 B.继承 C.消息 D.多态(7)A.覆盖 B.继承 C.消息 D.多态(8)A.覆盖 B. 继承 C.消息 D.多态弱类型的语言(动态类型语言)是指不需要进行变量/对象类型声明的语言。

()属于弱类型语言。

(9)A.JavaB./C++C.PythonD.C#若某计算机字长为 32 位,内存容量为 2GB,按字编址,则可寻址范围为()。

(10)A.1024M B.1GB C.512M D.2GB下列网络攻击行为中,属于 DoS 攻击的是()。

(11)A.特洛伊木马攻击B.SYN Flooding 攻击C.端口欺骗攻击D.IP 欺骗攻击PKI 体制中,保证数字证书不被篡改的方法是()。

(12)A.用 CA 的私钥对数字证书签名B.用 CA 的公钥对数字证书签名C.用证书主人的私钥对数字证书签名D.用证书主人的公钥对数字证书签名下列算法中,不属于公开密钥加密算法的是()。

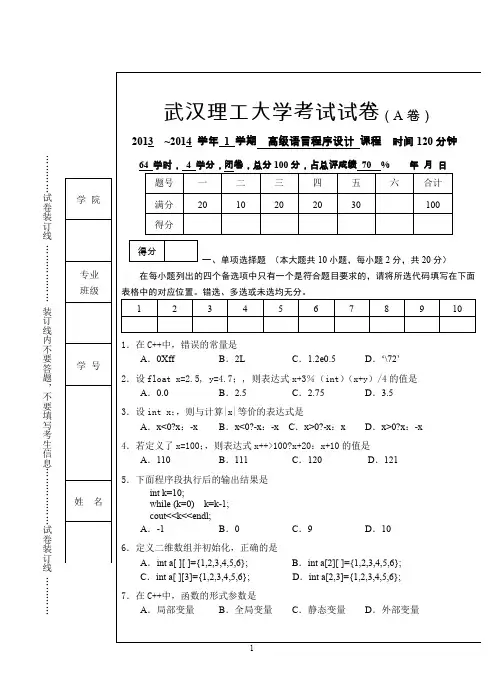

…………试卷装订线………………装订线内不要答题,不要填写考生信息………………试卷装订线……………………试卷装订线………………装订线内不要答题,不要填写考生信息………………试卷装订线……………………装订线………………装订线内不要答题,不要填写信息………………装订线…………武汉理工大学考试试题答案(A卷)2013 ~2014 学年1 学期高级语言程序设计课程二、填空题(本大题共 5 小题,每空1分,共10 分)1.if……else switch ……case2.参数返回值3.局部变量全局变量4. 全局变量静态变量5. 6 5三、程序阅读题(本大题共 4 小题,每小题5分,共20 分)1.8 55 2.453.5 10 4.-1四、程序填空题(本大题共3小题,每空2分,共20 分)1.(1)i<100 (2)continue2.(3)n<=100 (4)sign*1.0/(2*n-1) (5)-sign3.(6)i=0 (7)c[i]-48或c[i]-'0' (8)c[i]-55或c[i]-‘A’+10 (9)c[i]-87 或c[i]-‘a’+10 (10)return n五、程序编写题(本大题共 3 小题,每小题10 分,共30 分)1.#include <iostream>using namespace std;int main() {int i,sum,a,b,c;a=1,b=1,sum=a+b;i=3;while(i<=20){ c=a+b; a=b; b=c;sum+=c; i++;}cout<<"Sum="<<sum<<endl;return 0;}2.#include <iostream>using namespace std;int main(){int a[10],i,j,k,t;for (i=0;i<10;i++)cin>>a[i];for (i=0;i<5;i++){k=i;for (j=i+1;j<10;j++)if (a[j]<a[k]) k=j;t=a[i]; a[i]=a[k];a[k]=t;cout<<a[i]<<" ";}cout<<endl;return 0;}3.int count(node *head){int i=0;node *p;p=head;while(p!=NULL){if(p->data%2==1) i++;p=p->next;}return i;}89。

网络程序设计复习题1、为了实现网络得互联,互联网技术必须保证使用不同硬件结构得计算机能够进行通信适用于多种不同得操作系统、能够使用多种分组交换网络硬件2、因特网体系结构委员会得英文简称就是ICCB3、协议得实现要落实到一个个具体得硬件模块与软件模块上,在网络中将这些实现特定功能得模块称为实体4、连接控制、流控制、报文分段等属于传输层功能5、IP数据报协议标识字段指明了IP数据报封装得协议,当标识字段为 6时表示封装得就是TCP协议6、ICMP报文不包括地址解析报文7、套接字就是指IP地址与端口号得组合。

8、SOCKET编程中得全相关就是指源端口号、目得端口号、源IP、目得IP、协议9、IP分组得中得TTL值描述,每经过一个路由器,它得值会减1就是正确得10、TELNET通过TCP/IP协议模块在客户机与远程登录服务器之间建立一个TCP11、以下提供可靠服务不就是UDP协议得特性12、虚拟局域网通常采用交换机端口号、MAC地址、网络层地址或IP广播组地址定义13、办公自动化服务不就是网络操作系统提供得服务14、分析IP数据报所携带得TCP内容不就是IP路由器应具备得主要功能15、java当中网络编程得接口就是在java、net包当中提供得.16、会话得建立、维护与交互过程中得同步等属于会话层功能17、在网络层,IP模块根据IP数据报首部中得协议值决定将数据报中得数据交给哪一个模块去处理,当协议值为17,应将数据交给UDP模块处理18、ARP请求帧在物理网络中就是以广播方式发送得19、ICMP在重组定时器超时情况下会产生数据报超时报告。

20、回应请求与应答报文得目得就是对网络进行诊断与测试,使用它可以了解设备得可达性21、网络得功能主要由各层得协议来完成,互联网技术经过多年得发展形成了现在得TCP/IP协议.22、为了保证网络得各个功能得相对独立性,以及便于实现与维护,通常将协议划分为多个子协议,并且让这些协议保持一种层次结构,子协议得集合通常称为协议簇.23、IP协议就是TCP/IP协议簇中得核心协议,提供数据传输得最基本服务,就是实现网络互联得基本协议。

网络程序设计试题A卷-2013(李金库)西安电子科技大学《网络程序设计》试题(2013年A卷)考试时间120 分钟试卷编号班级学号姓名任课老师姓名一、单选题(10×2分=20分)1.以下字段中,不属于IP首部的是A. 协议类型B. 生存时间C. 源IP地址D. 目的端口号2.以下函数中,不会产生阻塞的是A. send( )B. sendto( )C. connect( )D. listen( )3.进程A是进程B的父进程,当A正在运行时B退出,下列叙述中正确的是A.进程A也将退出B.进程A将收到SIGCHLD信号D.进程A将收到SIGKILL信号D.进程A会成为僵尸进程4.整数0x12345678在little-endian字节序主机内存中的存储形式是_________(注:内存由低到高)A. 12 34 56 78B. 78 56 34 12C. 34 12 78 56D. 56 78 12 345.使用信号驱动I/O时哪一个不是必须要执行的操作A.为信号SIGIO关联一个信号处理函数B.设置套接字为非阻塞模式C.设置套接字所有者D.允许套接字进行信号驱动I/O6.对使用UDP协议的套接字调用connect函数,下面叙述中正确的是A.connect函数将阻塞B.connect函数将导致3次握手操作C.connect函数记录对方的IP地址和端口后立刻返回D.不能对使用UDP协议的套接字描述符调用connect函数7.对函数调用send(sockfd,“12xyz”,5,MSG_OOB)的描述中正确的是A.只有字符z被写入发送缓冲区B.只有字符串12xy被写入发送缓冲区C.字符串12xyz中的每个字符都将作为带外数据发送D.TCP协议发送的下一个报文段中URG标志将置位8.在给网络地址附值时,程序如果使用“INADDR_ANY”,则表明A.对于只有一个IP地址的主机,使用“127.0.0.1”地址B.对于有多个网卡的主机,使用其中任意一个IP地址C.对于有多个网卡的主机,表示所有IP地址,并处理所有地址的请求D.以上均不对9.请求建立连接时TCP包头中的_________标志位有效A. SYNB. RSTC. PSHD. URG10.当通信的对方关闭其写通道时,TCP套接字的读函数read( )将_ __ A.返回大于0的整数 B.返回小于0的整数C.阻塞D.返回0二、判断下面命题的正确性,对不正确的命题,说明错误原因(5×2=10分)1.一般情况下,守护进程是在后台运行。

2013年软件学院计算机网络期末试题(A)考试方式:闭卷考试日期2013年7月1日教师赵志宏、刘峰系(专业)软件学院软件工程年级2011级班级学号姓名成绩PAGES. Answers in other places are INV ALID and will NOT be scored. 1.Single selection (15 marks)(1)Which protocol is NOT a network layer protocol?A.IPB.OSPFC. IGRPD.IEEE 802.3(2)132.101.9.3 is a:A. class A addressB. class B addressC. class C addressD. class D address(3)PDUs at the Data Link layer are named what?A.BitsB. FramesC. PacketsD. Segments(4)Which statement is NOT true?A.Router is a layer 3 deviceB.Transceiver is a layer 1 deviceyer 2 switch can provide routingD.Hub can not support segmentation(5)When a switch receives a frame whose MAC address is not in the switching table, whatis going to happen?A.Frame is discardedB.Frame is sent back to the senderC.Frame is flooded to all connected portsD.Frame is held in switching table(6)Which protocol is a distance vector routing protocol?A.PPPB. RIPC. OSPFD. TCP(7)Assuming no subnet, what information can be derived from the IP address 182.12.5.11?A.It is a class C addressB.The network ID is 182.12.5.0C.It is a private addressD.The host ID is 5.11(8)What is the bandwidth of an ISDN BRI-B Channel?A.16KbpsB.64KbpsC.128KbpsD.144KbpsE.256Kbps(9)In what kind of mode switches read first part of frame with destination address and sendthe frame immediately?A. Cut-throughB. Store and forwardC. Fragment-freeD. None of above(10)W hich of following protocol is a protocol of application layer?A.ICMPB. SMTPC. TCPD.ARPE.PPPF.IP(11)W hich protocol is the core protocol of Ethernet?A. 802.3B.802.4C.802.5D.802.11(12)W hat is a feature of CIDR?A.No supernettingB.Classful routingC.More entries in routing tableD.Route aggregation(13)O n root bridge, all ports are:A. Root portsB. Blocked portsC. Designated portsD.Nondesignated ports(14)I f an increasing number of broadcast are causing network congestion, which of thefollowing could be a solution?A. A routerB. A hubC. A gatewayD. A switch(15)Which statement is true?A.802.11a works on 2.4GHz.B.802.11b is faster than 802.11a.C.Wireless LAN can works on a cabling LAN, for example, Ethernet, which acts as itsbackbone.D.The basic media access control mechanism of 802.11b is CSMA/CD2.Multi-selections(16marks)(1)Which statements about switches and routers are true?A.Routers can prevent the broadcasts from one interface to another.B.Switches can prevent the broadcasts from one interface to another without usingVLAN.C.Routers can isolate the collision.D.Switches can isolate the collision without using VLAN.E.Routers can’t provide routing between different VLANs(2)Which two of the following are true regarding the distance-vector and link-state routingprotocol?A.Link state sends its complete routing table out all active interfaces on periodic timeintervalsB.Distance vector sends its complete routing table out all active interfaces on periodictime intervalsC.Link state sends updates containing the state of its own links to all routers in theinternetworkD.Distance vector sends updates containing the state of its own links to all routers inthe internetwork(3)Which statements about ACL are true?A.If no ACL found, all traffics are permittedB.If we apply “access-list 1 deny host 192.168.10.1” at “in” direction of the interfaceS1(configured with the subnet mask 255.255.255.0), then all traffics from the subnet192.168.10.0/24 at “in” direction will not be permitted.C.If we apply “access-list 1 deny host 192.168.10.1” at “in” direction of the interfaceS1(configured with the subnet mask 255.255.255.0), then all traffics from the subnet192.168.10.0/24 at “in”direction will be permitted, except traffics from192.168.10.1.D.If ACL list number is 50, then it should be put near to the destinationE.If ACL list number is 1, then it should be put near to the source(4)Which following statements are true?A.MAC address is a 48 bit digit.B.Ethernet Switches use MAC addresses to filter the trafficC.IP addresses can be found in the header of an Ethernet frameD.Port numbers can be found in both headers of TCP segments and UDP segments.(5)Which statements about routers are true?A. A simplified copy of IOS is stored in ROMB.As default, startup configurations is stored in FLASHC.NVRAM is a kind of volatile RAMD.Setup mode will work if startup configuration can not be found at any places.(6) Which statements are NOT true?A.In common, FTP needs to use port 20.B.TCP can provide connectionless servicesC.Three handshakes are used in UDP to set up the connection.D.Flow control is one of the functions of the data link layer.(7) Which statements about PPP, PAP and CHAP are true?A.In PAP mode, the central router asks the remote router about the password.B.In PAP mode, the remote router asks the central router about the password.C.In CHAP mode, each router must know the password in order to successfulauthentication.D.In CHAP mode, only three chances are allowed to test the password.(8) Choose the true statement about the command“ip route 172.16.3.0 255.255.255.0 192.168.2.4”A.It establishes a static route to the 172.16.3.0 networkB.It establishes a static route to the 192.168.2.0C.It configures the router to send any traffic for an unknown destination to the172.16.3.0 networkD.It configures the router to send any traffic for an unknown destination out theinterface with the address 192.168.2.4E.It uses the default administrative distanceF.It is a route that would be used last if other routes to the same destination exist 3.Interpret these terms IN DETAIL: (24 marks)(1)Full duplex(2)OSI reference model(3) Split horizon(4) CSMA/CD(5) DNS(6) Time division multiplexing(7) STP(8) RARP4. Please give the order of links the packets passed when ping 192.168.100.3 from 192.168.110.2 (10 marks), and why? (4 marks). These links are labeled as ‘A ’, ‘B ’, and so onF0/0 F0/1F0/1 Trunk F0/7 VLAN10 F0/8 VLAN20 192.168.100.2 192.168.110.3 192.168.100.1 192.168.110.1 192.168.110.2 192.168.100.3 F0/8 VLAN20 F0/7 VLAN10 SwitchA SwitchB F0/2 F0/2 A B C D E F T5. Please give the encoding result of ‘010*******’ by using Manchester. (8 marks)6. In the topology of a corporation (Illustrated in figure). If you want to distribute192.168.20.0/24 to these hosts and routers, and divide the network into subnets, please give7. As we known, routing protocols supporting CIDR can aggregate the routes and send theoptimized route to the next hop. What are the best aggregated routes sent on the link A, B, C, D, E? And why?(9 marks)202.102.32.32/27202.102.32.64/28202.102.32.96/28202.102.32.136/29202.102.32.144/29202.102.32.152/29。

1A 2 D 3B 4 B 5 D 6 A 7..C8.C9. C10. A11.B12.D 13.D 14 B 15 C1. Const2. Sub子程序 Function Sub Function3. Response Request Session Application Server4. 20 Timeout5. ScriptTimeout 906. sub无返回值,function有返回值名词解释1、计算机网络是用通信线路将分散在不同该地点的具有独立自主的计算机系统相互连接,并按网络协议进行数据通信和实现资源共享的计算机集合。

具有三层含义:自主计算机;相互连接;信息交换,资源共享2、数组是存储于连续存储空间的,具有相同数据类型数据元素的集合。

静态数组是数组大小在程序运行过程中不可改变的数组。

3、Cookies是一些在客户端和服务器端之间交换的小段信息,用于标识在服务器上请求多个页得客户。

它能起到识别客户,记录与客户有关信息的作用。

简答1、(1)程序代码中不区分字母的大小写(2)语句书写自由。

语句间均用冒号隔开(3)可在程序代码中添加注释。

2、从网络互联的角度看,Internet是由成千上万个具有特殊功能的专用计算机通过各种通信线路,把分散在各地的网络在物理上连接起来。

从网络通信的角度看,Internet是一个用TCP/IP协议把各个国家、各个部门、各种机构的内部网络连接起来的超级数据通信网从提供信息的角度看,Internet是一个集各个部门、各个领域内各种信息资源为一体的超级资源网从网络管理的角度看,Internet是一个不受任何国家政府管理和控制的、包括成千上万个相互协作的组织和网络集合体。

3、Application对象是全局变量,他的变量值是针对于应用程序而言的,可以被任何一个用户访问和修改,而Session对象是局部变量,不同的用户只能使用自己的Session对象,无妨访问其他用户的变量。

计算机网络联考试卷(A)参考答案一、单项选择题(每小题1分,共30分)二、判断题(每小题1分,共10分,正确的打“√”,错误的打“×”)三、简答题(每小题6分,共30分)1、简述以太网介质访问控制(CSMA/CD) 的工作原理答:CSMA/CD: 载波监听多点接入/碰撞检测。

(2分)原理可以简化为“先听后发,边听边发,冲突停止,延迟重发”先听后发:发送前先监听信道是否空闲,若空闲则发送,否则不发送。

(1分)边听边发:在发送过程中,仍需继续监听。

(1分)冲突停止:若监听到冲突,则立即停止发送数据,然后发送一串干扰信号。

(1分)延迟重发:延迟一段随机时间(通过退避算法计算),重新发送该数据。

(1分)2、请列举解决IP 地址耗尽问题可以采用的两种或以上的技术,并选择其中一种技术简述其基本原理。

答:采用无类别编址CIDR,使IP 地址的分配更加合理。

采用网络地址转换NA T方法以节省全球IP 地址。

采用具有更大地址空间的新版本的IP 协议IPv6。

(写对任意一个得2分,共4分)CIDR: CIDR使用各种长度的“网络前缀”(network-prefix)来代替分类地址中的网络号和子网号。

CIDR 消除了传统的A 类、B 类和 C 类地址以及划分子网的概念,因而可以更加有效地分配IPv4 的地址空间。

(2分,其它技术也可)3、简述网络层的数据报服务与虚电路服务的主要特征。

答:数据报服务的特征:1)不需建立连接;2)要求路由选择;3)数据报不一定能按序到达目的节点;4)对故障的适应性强;5)易于平衡网络流量。

(答对任意一条得1分3分)虚电路服务的特征:1)要求先建立连接;2)路由选择;3)按顺序传送分组;4)可靠性较高;5)适用于交互方式环境。

(答对其中任意一条得1分3分)4、简述域内路由协议RIP和OSPF在路由器之间交换路由信息时的主要区别。

答:RIP:(1)仅和相邻路由器交换信息。

(1分)(2)交换的信息是当前本路由器所知道的全部)信息,即自己的路由表。

期中试卷考试科目:C语言程序设计试题编号:A适用对象:网络121-2 使用学期:2012--2013--1 第一学期课程编号:共4道大题总分100分共4页考生须知:1)姓名必须写在装订线左侧,其它位置一律作废。

2)请先检查是否缺页,如缺页应向监考教师声明,否则后果由考生负责。

3)答案一律写在答题纸上,可不抄题,但要标清题号。

4)用蓝色或黑色的钢笔、圆珠笔答题。

监考须知:请将1份试卷放在答题纸上面一起装订。

一、单项选择题(在每小题的四个备选答案中,选出一个正确的答案,每小题2分,共20小题40分)1.假设x=2.5,a=7,y=4.7,则表达式:x+a%3*(int)(x+y)%2/4的值为()。

A 2.5 B 2.75 C 3 D 9.52.表达式k=(12<10)?4:1?2:3的值为()。

A 1 B 2 C 3 D 43.假设整型变量a为2,使b的值为0的表达式是( )。

A b=a/2 B b=6-(--AC b=a%2 D b=a>3?0:14.设有整型变量a,实型变量f,双精度型变量x,则表达式10+‘b’+x*f值的类型为( )。

Aint Bfloat Cdouble D不能确定5.假设a=3,b=4,c=5,则逻辑表达式: !(a+b)+c-1&&b+c/2的值是( )。

A true Bfalse C0 D 16.为了避免嵌套的if-else语句的二义性,C语言规定else总是与()组成配对关系。

A缩进位置相同的if B在其之前未配对的ifC在其之前最近的未配对的if D同一行上的if7.在以下一组运算符中,优先级最高的运算符是( )。

A <= B = C % D &&8.C语言中,运算对象必须是整型数的运算符是()。

A % B / C %和/ D *9.sizeof (double)是一个()。

A整型表达式B实型表达式C不合法的表达式D函数10.以下关于运算符优先顺序的描述中,正确的是()。