湖北汽车工业学院计算机网络作业 - 第三章

- 格式:doc

- 大小:46.00 KB

- 文档页数:2

湖北汽车工业学院计算机网络基础专升本模拟考试总分:100分考试时间:90分钟注意事项:➢考生应检查“答题卡”正反两面,如果发现“答题卡”字迹模糊,行列歪斜或单面缺印等现象,要及时向监考员报告。

➢作答有误需重新作答时,尽量避免使用橡皮擦除,以防卡面破损,个别错误可用正确的删除和修改符号进行修改;不准修改答题卡上的题号,否则答案无效。

➢考试结束信号发出后,考生须立即停笔,待监考员收齐检查无误,根据监考员指令依次退出考场。

一、单项选择题(每小题2 分,共 40分)1、目前常用的保护计算机网络安全的技术性措施是____.A、防火墙B、防风墙C、用KV3000杀毒软件D、使用Java编写的程序2、在RIP中metric等于为不可达。

A、15B、8C、16D、103、在物理层的4个特性中,_____规定了每种信号的电平、信号的脉冲宽度、允许的数据传输速率和最大传输距离。

( )A、机械特性B、电气特性C、功能特性D、规程特性4、假定有一条通带为100kHz的信道,每路信号的带宽为3.2kHz,各路信号间的防护带宽为0.8kHz。

若采用频分多路复用,那么最多可以同时传输_____路信号。

( )A、10路B、20路C、25路D、40路5、( ) 是把数字信号转换成模拟信号.A、调制B、调频C、解调D、转制6、若网络形状是由站点和连接站点的链路组成的一个闭合环,则称这种拓扑结构为。

A、星形拓扑B、环形拓扑C、总线拓扑D、树形拓扑7、Internet网属于一种______。

A、校园网B、局域网C、广域网D、Windows NT网8、IEEE802.11系列协议是()协议。

A、宽带局域网B、光纤局域网C、无线局域网D、无线广域网9、WAN是______的简称。

A、因特网B、广域网C、城域网D、局域网10、局域网有很多的特点,下面哪个不是它的特点()。

A、数据传输速率一般为10Mbps-1000MbpsB、较小的地域范围联网C、局域网一般属于一个单位所有D、有较高的误码率11、255.224 可能代表的是()A、一个 B 类网络号B、一个 C类网络中的广播C、一个具有子网的网络掩码D、以上都不是12、32.11是()类IP地址A、AB、BC、CD、D13、计算机网络是分布在不同地理位置的多个独立的()的集合。

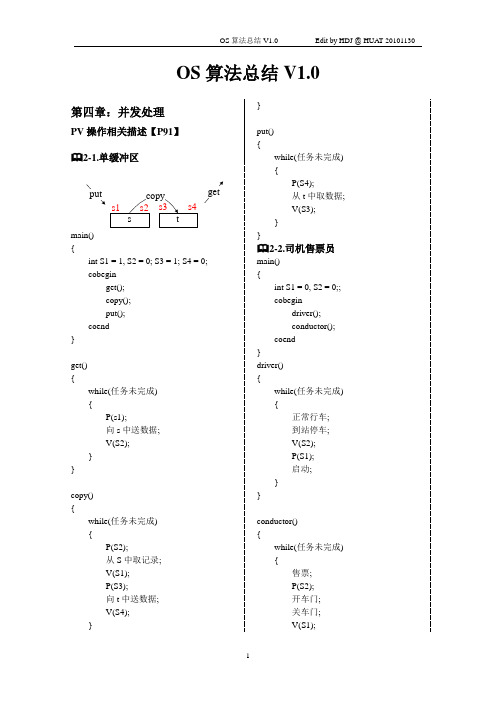

OS 算法总结V1.0第四章:并发处理PV 操作相关描述【P91】2-1.单缓冲区sputtget s1s2s3s4copymain() {int S1 = 1, S2 = 0; S3 = 1; S4 = 0; cobegin get(); copy(); put(); coend } get() { while(任务未完成) { P(s1); 向s 中送数据; V(S2);} }copy() { while(任务未完成) { P(S2); 从S 中取记录; V(S1); P(S3); 向t 中送数据; V(S4);}} put() { while(任务未完成) { P(S4); 从t 中取数据; V(S3);} }2-2.司机售票员main() {int S1 = 0, S2 = 0;; cobegin driver(); conductor(); coend }driver() { while(任务未完成) { 正常行车; 到站停车; V(S2); P(S1); 启动;} }conductor() { while(任务未完成) { 售票; P(S2); 开车门; 关车门; V(S1);}}第五章:资源分批与调度3-1.磁盘调度【P125】(1)FCFS【先来先服务】(2)SSTF【最短磁道优先】(3)SCAN 【扫描算法\电梯算法】Example:系统完成了磁道125处的请求后,当前正在磁道143处为一个请求服务。

若轻队列顺序为:86,147,91,177,94,150,102,175,130,分别采用FCFS,SSTF,SCAN 算法完成上述请求,写出磁盘磁头的移动顺序,并计算移动总量。

Solution:(1)FCFS :磁头移动顺序:143,86,147,91,177,94,150,102,175,130移动总量:565(2)SSTF:磁头移动顺序:143,147,150,130,102,94,91,86,175,177移动总量:162(3)SCAN【注意磁头移动的方向】磁头移动顺序:143,147,150,175,177,130,102,94,91,86移动总量:1263-2.最坏情况分析法(证明)证:假设进程Pi最大需求为Si,已知:mpSipi+<∑=1(p:进程数,m:最大资源数),考虑最坏情况,每个进程都分配到最大需求减一个资源,则已分配的资源数为:S1-1+S2-1+…+Sp-1=∑=-pipSi1,由已知可得:m1<-∑=pipSi,所以定满足至少一个进程的全部需求,不会造成死锁。

湖北汽车工业学院c语言上机实验答案湖北汽车工业学院c语言实验代码实验2第一题#includemain(){printf("* *\n** **\n*** ***\n********");}第二题main(){int a,b,c;float d;a=5;b=7;c=a-b;d=(float)a/b;printf("a=%d,b=%d,a-b=%d,a/b=%1.2f%%",a,b,c,d);} main(){printf("c1=CPMPUTER,c2=COMP,c3=COMP");}main(){float x=31.19,y=-31.2,z=31.1900;printf("X=%2.2f,Y=%2.1f,Z=%2.4f",x,y,z);}main(){printf("s=3.1190e+002,t=-3.12e+001"); }第三题#includemain(){float x,y;scanf("%f",&x);y=2.4*x-1/2;printf("%f",y);第四题#includemain(){int a,b,c,d;printf("enter 2 numbers:\n");scanf("%d%d",&a,&b);c=a+b;d=a*b;printf("a+b=%d\na*b=%d",c,d);}第五题无实验3第一题选择法比较大小includemain(){int a,b,c,min;printf("enter 3 numbers:\n"); scanf("%d%d%d",&a,&b,&c); min=a;if(bif(cprintf("min=%d",min);}第二题#includemain(){float x,y;printf("enter x:\n");scanf("%f",&x);if(x>-5&&x<0) y=x;if(x==0) y=x-1;if(x<10&&x>0) y=x+1;elsey=100;printf("y=%.2f",y);}第三题#includemain(){int x;printf("enter age\n");scanf("%d",&x);switch(x){case 2: printf("lower class"); break;case 3: printf("lower class"); break;case 4: printf("middle class"); break; case 5: printf("high class"); break;case 6: printf("high class"); break; default: printf("get fuck out of here");}}实验四第一题#includemain(){int i,j;j=1;for(i=1;i<11;i++) j*=i;printf("%d",j);}第二题(表示个位为6就是对该数求余==6) #include int main(){int i;for(i=6;i<100;i++){if(i%10 == 6 && i%3 == 0)printf(" %d ",i); }return 0;}另解:#includemain(){int i;for(i=6;i<1000;i=i+10){if(i%3==0)printf("%d\n",i);}}#includemain(){int i,s;s=0;for(i=1;;i++){s+=i;if(s>1000) break;}printf("s=%d,i=%d",s,i);}实验五第一题#include#define N 10main(){int i;float j;float sum=0,ave,min=100,max=0; for(i=0;i<n;i++)< p="">{printf("第%d位评委打分为:",i+1);scanf("%f",&j);sum=sum+j;if(j>max) max=j;if(j}sum=sum-max-min;ave=sum/8;printf("%f",ave);system("pause");}#define N 10#includevoid main(){int i,j,a[20],t,number,k;for(i=0;i<n;i++){< p="">printf("请输入数字");scanf("%d",&a[i]);}for(j=1;j<=N-1;j++) /*冒泡法比较*/ for(i=0;i<n-j;i++)< p=""> if(a[i]<a[i+1])< p="">{t=a[i];a[i]=a[i+1];a[i+1]=t;}printf("由大到小的顺序是:\n");for(i=0;i<n;i++)< p="">printf("%5d",a[i]);printf("\n");printf("插入一个数:\n");scanf("%d",&number);if(number<a[9])< p="">a[10]=number;else{for(i=0;number<="" p="">for(j=9;j>=i;j--)a[j+1]=a[j];a[i]=number; //这里用a[i],用a[j]的话跑到前一个去了}printf("\n排序后此数列按升序排列为:");for(i=0;i<=10;i++)printf("%5d",a[i]);printf("请输入第%i个数");system("pause");}第三题#includevoid main(){int i,j,a[4][4],max,sum=0,sum1,sum2,b,c,multi=1; printf("请输入16个数字:");for(i=0;i<4;i++){for(j=0;j<4;j++){scanf("%d",&a[i][j]);}}for(i=0;i<4;i++){for(j=0;j<4;j++){printf("%3d",a[i][j]);}printf("\n");}max=a[0][0];b=0;c=0;for(i=0,sum1=0,sum2=0;i<4;i++){sum1+=a[i][i];sum2+=a[i][3-i];sum=sum1+sum2;if(i%2==0&&j%2==0)multi*=a[i][i];if(a[i][i]>max){max= a[i][i];b=i+1;c=i+1;}}printf("对角线上各元素的和为%d\n",sum);printf("对角线上行、列下标均为偶数的各元素的积为%d\n",multi);printf("对角线上其值最大的元素为%d,在数组中的位置为第%d 行第%d列\n",max,b,c); system("pause");}第四题#include "stdio.h"#include "string.h"void main( ){printf("请输入字符串,以stop为结束标志"); char a[50][100];int i=0,max=0,k;while (gets(a[i])&&strcmp(a[i],"stop")) { i++;if (strlen(a[i])>max){ max=strlen(a[i]);k=i;}}printf("The longest string is:\n%s\n",a[k]); }实验六第一题main(){int i,j=0;for(i=999;i>=100;i--){if(f(i)){j++;if(j==2){printf("%d",i);}}}getch();}int f(n){int a,b,c;a=n/100;b=(n/10)%10;c=n%10;if(n==a*a*a+b*b*b+c*c*c) {return(1);}else{return(0);}}第二题#include "stdio.h"void foo(int n){int i;for(i = 2; i <= n / 2; i++){if(n % i == 0) {printf("%d*", i);foo(n / i);return;}}printf("%d\n",n);}int main(){int t;printf("Please enter a number\n"); scanf("%d",&t);printf("%d=",t);foo(t);}第三题#include#define N 100void main(void){int i,k;char x='n';char a[N]={"I like progrem C and C++"}; for (i=0;i<n;i++)< p="">{if (a[i]==x){for (k=i;k<n;k++)< p="">a[k]=a[k+1];a[N-1]='\0';}}for(i=0;i<sizeof(a);i++)< p="">printf("%c",a[i]);}实验七第一题#includeint main(){int a[10]={2,6,3,8,10,25,4,22,58,9};int *p;int i;p=a;for(i=9;i>=0;i--)printf("%4d",*(p+i));return 0;}第二题#include //包含头文件stdio,void change(char *p1,char *p2,int c);//自定义函数声明main(void){char str1[100]={}; //数组声明char str2[100]={};//数组声明int a=0;//变量声明printf("please input str1:\n");scanf("%s",str1);printf("please input str2:\n");scanf("%s",str2);printf("please input a number:\n");scanf("%d",&a); //输入一个数(这个数表示你想把第二个字符串中前几个字符放到第一个字符串中)change(str1,str2,a); //调用函数}void change(char *p1,char *p2,int n)//指针声明{int i=0; //变量声明int b=0;while(*(p1+i)) //算出str1的长度,*(p1+i)=0时标志字符串结束{ //str1[i]==0i++;b++;}for(i=0;i<n;i++)< p="">{*(p1+i+b)=*(p2+i); //用指针将str2中内容写到str1中,其效果等同于str1[i+b]=str2[i];}printf("the str1 is:\n");printf("%s\n",p1);}第三题#include#define N 100int main(int argc, int *argvp[]){char str1[N],str2[N];char c1,c2;int i,result = 0;printf("please input s1 string:");gets(str1);printf("please input s2 string:");gets(str2);for (i = 0 ; ((c1 = str1[i]) != '\0') && ((c2 = str2[i]) != '\0') ; i++) {result = c1 - c2;if (0 == result){continue;}else{break;}}printf("the result is :%d\n",result); }</n;i++)<></sizeof(a);i++)<></n;k++)<></n;i++)<></a[9])<></n;i++)<></a[i+1])<></n-j;i++)<></n;i++){<></n;i++)<>。

第 1 页 共 3 页 姓名:报考专业:准考证号码:-----------------------------------密封线内不要写题----------------------------2020年攻读硕士学位研究生入学考试试题 科目名称:计算机网络 (□A 卷 B 卷)科目代码:806 考试时间:3小时 满分150分 注意:所有答题内容必须写在答题纸上,写在试题或草稿纸上的一律无效;考完后试题随答题纸交回。

一、填空题(每空2分,共20分) 1、对于以下信道复用技术:时分复用、频分复用、码分多址,________________可以使所有用户在同样的时间使用同样的频带进行通信而不会互相干扰。

2、数据链路层必须解决的三个基本问题是:封装成帧、________________和________________。

3、在IP 协议中,用来进行组播的IP 地址是________________类地址。

4、计算机IP 地址为208.37.62.23,如果该网络的子网掩码为255.255.255.240,则该网络最多能够连接________________台主机。

5、虚拟专用网的英文缩写为________________。

6、TCP 使用________________次握手协议建立连接。

7、在TCP/IP 协议簇中,________________协议提供域名到IP 地址的转换。

8、公钥算法数字签名:发送者使用自己的________________进行签名;接收者使用发送者的________________验证发送者的签名。

二、简答题(共5小题,每小题10分,共50分) 1、电路交换的三个阶段是什么?为什么电路交换不适合传送计算机数据? 2、为什么需要对基带信号进行调制?列出三种基本的带通调制方法。

3、给出虚电路服务和数据报服务在以下方面的不同:可靠通信由谁保证,分组转发过程。

4、简述路由器尾部丢弃策略的缺点。

第3章计算机网络基础作业与讲评一、填空题1、计算机网络定义是把地理上分散的(多台独立工作的计算机),用通信设备和线路连接起来,按照(网络协议)进行数据通信,以实现(资源共享)的大系统。

2、分析网络的发展和演变过程,大体可分四个阶段,即具有通信功能的(单终端系统)和(多终端系)、计算机-计算机系统、(Internet)。

3、计算机网络在逻辑上可以划分为(资源子网)和(通信子网)两个子网。

4、按照网络覆盖范围分有(广域网)、(城域网)、(局域网)和(互联网)。

5、按照网络拓扑结构来分,计算机网络的基本拓扑有(星型网)、(树型网)、(分布式网络)、(环型网)和(总线型网)五种。

6、网络体系结构是指计算机之间相互通信的(层次),(各层次以及层次之间的接口)的集合,包含了硬件与软件的组织与设计所必须遵守的规定。

由于网络环境相当复杂,体系结构常常采用(模块化)的分层方法。

7、协议的三个要素是(语法)、(语义)和(定时规则)。

8、计算机网络互连参考模型的低四层主要完成(通信功能),高三层实现了(数据处理)的功能。

9、TCP/IP协议族的中文名称是(传输控制协议)和(互连协议)。

二、简答题1、画出计算机网络的一般组成。

参考答案:2、物理层的具体功能是什么?参考答案:与通信媒介直接相连,其功能是提供用于建立、保持和断开物理接口的条件,以保证比特流的透明传输。

3、简述计算机网络的功能。

参考答案:(1)资源共享。

(2)提高可靠性。

(3)负载均衡(4)分布式处理(5)数据传输4、简述OSI与TCP/IP模型的比较。

参考答案:1)产生背景:开放式系统互连参考模型是由国际标准化组织ISO制定的一个参考模型,它为世界范围内的应用进程开放式的进行信息交换提供了一个参考建议。

而TCP/IP却是一个产生于早期ARPA网的一组协议,但由于各厂商主动遵守而变成了一个事实上的工业标准。

TCP/IP作为Internet的网络体系结构和协议标准,为世界范围内的网络互连作出了很大贡献。

第一章:10.使用层次协议的两个理由是什么?使用层次协议的一个可能缺陷是什么?答:(1)可以把难以管理的任务分解成几个较小的,易于处理的设计问题,降低网络设计复杂性;(2)某个层次的协议可以改变而不影响它的上层和下层缺陷:降低网络性能16.一个系统具有n层协议。

应用层产生长度为M字节的报文,在每一层加上长度为h字节的报文头。

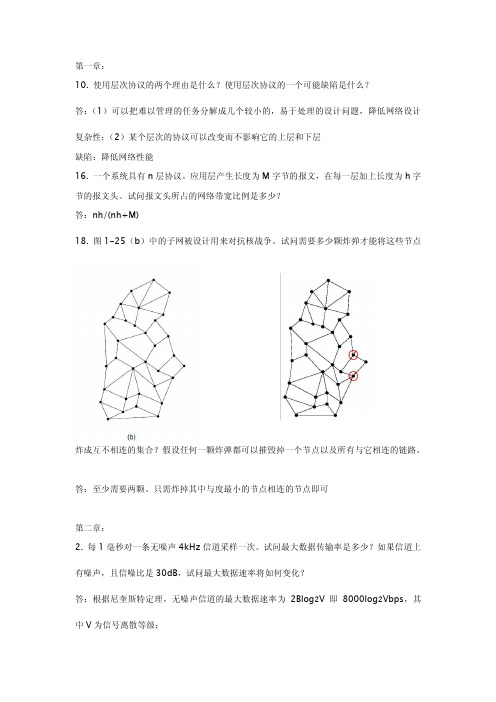

试问报文头所占的网络带宽比例是多少?答:nh/(nh+M)18.图1-25(b)中的子网被设计用来对抗核战争。

试问需要多少颗炸弹才能将这些节点炸成互不相连的集合?假设任何一颗炸弹都可以摧毁掉一个节点以及所有与它相连的链路。

答:至少需要两颗。

只需炸掉其中与度最小的节点相连的节点即可第二章:2.每1毫秒对一条无噪声4kHz信道采样一次。

试问最大数据传输率是多少?如果信道上有噪声,且信噪比是30dB,试问最大数据速率将如何变化?答:根据尼奎斯特定理,无噪声信道的最大数据速率为2Blog2V即8000log2Vbps,其中V为信号离散等级;根据香农定理,有噪声信道的最大数据速率为Blog2(1+S/N)即4000* log2(1+1000)=39.86kbps。

3.电视信道宽6MHz。

如果使用4级数字信号,试问每秒可发送多少个比特?假设电视信道为无噪声的。

答:根据尼奎斯特定理,6*10^6*2*log24=24Mbps,故每秒可发送24M个比特17.1984年以前每个端局由三位数字的区域号和本地号码中的前三位命名,试问那时共有多少个电话端局?区域号数字由2~9开始,第二位是0或者1,最后一位数字任意取值。

本地号码的前两个数字总在2~9范围内,第三个数字可以是任何数字。

答:共计8*2*10*8*8*10=102400个电话端局26.试问为什么PCM采样时间被设置为125微秒?答:采样时间为125微秒则采样率为8000Hz,根据尼奎斯特定理,这个采样率足以捕捉一切来自4kHz电话信道带宽上的信息。

Chapter3 THE DATA LINK LAYER2.The following data fragment occurs in the middle of a data stream for which thebyte-stuffing algorithm described in the text is used: A B ESC C ESC FLAG FLAG D. What is the output after stuffing?Answer:A B ESC C ESC FLAG FLAG D ==> A B ESC ESC C ESC ESC ESC FLAG ESC FLAG D3.What is the maximum overhead in byte-stuffing algorithm?Answer :This a frame delimited by flag bytes. (Ignore the header and trailer)Suppose that there is x bytes in payload field, and the worst case is that all of them are flag bytes or ESC, there should be 2x bytes in total. So the max overhead in byte-stuffing should be: 2+x x+1+111111lim=lim =lim +=+lim =2+2x 2x+122x+122x+12x x x x →∞→∞→∞→∞()()()() Or: (from 袁子超)if it has n bytes to send, and has m ESC. So the overhead is :.If the n bytes are all ESC, the overhead is maximum as :FLAG FLAG Payload field4.When bit stuffing is used, is it possible for the loss, insertion, or modification of a single bit to cause an error not detected by the checksum? If not, why not? If so, how? Does the checksum length play a role here?Answer:It is possible. Suppose that the original text contains the bit sequence 01111110 as data. After bit stuffing, this sequence will be rendered as 011111010. If the second 0 is lost due to a transmission error, what is received is 01111110, which the receiver sees as end of frame. It then looks just before the end of the frame for the checksum and verifies it. If the checksum is 16 bits, there is 1 chance in 216 that it will accidentally be correct, leading to an incorrect frame being accepted. The longer the checksum, the lower the probability of an error getting through undetected, but the probability is never zero.6.To provide more reliability than a single parity bit can give, an error-detecting coding scheme uses one parity bit for checking all the odd-numbered bits and a second parity bit for all the even-numbered bits. What is the Hamming distance of this code?Answer:Any single-bit error in the odd-numbered bits could change parity bit. It’s the same as the even-numbered bits. And both two errors occur in the odd-numbered bits or in the even-numbered bits will not change the parity bit. That is to say , this code could only detect single-bit errors, which means the Hamming distance is 2.7.An 8-bit byte with binary value 10101111 is to be encoded using an even-parity Hamming code. What is the binary value after encoding?According to rr m 2)1(≤++,m=8 r=4P1=B1⊕B3⊕B5⊕B7⊕B9⊕B11 =∑(0,1,0,0,1,1)=1P2=B2⊕B3⊕B6⊕B7⊕B10⊕B11=∑(0,1,1,0,1,1)=0P3=B4⊕B5⊕B6⊕B7 ⊕B12 =∑(0,0,1,0,1)=0P4=B8⊕B9⊕B10⊕B11⊕B12 =∑(0,1,1,1,1)=0So, Hamming code is: 10100100111113.Suppose that a message 1001 1100 1010 0011 is transmitted using Internet Checksum (4-bit word). What is the value of the checksum?Solution:100111001010+ 0011---------------------------------0010 (have 2 added bit),so:+1+1----------------------------------0100So, the Internet checksum is the ones complemnet of 0100, or 1011.14.What is the remainder obtained by dividing 751x x ++by the generator polynomial 31x +?42375745452424211111x x xx x x x x x x x x x x x xx x ++++++++++++++The remainder is 21x x ++.15.A bit stream 10011101 is transmitted using the standard CRC method described in the text. Thegenerator polynomial is ,. Show the actual bit string transmitted. Suppose that the third bit from the left is inverted during transmission. Show that this error is detected at the receiv er’s end. Give an example of bit errors in the bit string transmitted that will not be detected by the receiver.Solution:(1)→100110011101000 mod 1001 = 100The actual bit string transmitted: 10011101000+100=10011101100(2) The bit string receiver receives :10011101100→10111101100 10111101100 mod 1001 = 100 ≠ 0 →error!(3)example: 10011101100→1001111010110011110101 mod 1001 = 0So the receiver may think that the received bit string is right while it ’s wrong in fact.Data link protocols almost always put the CRC in a trailer than in a header. Why? Answer:CRC is calculated during sending. It could be appended to the data bit string as soon as the last data bit is send to the path. If it is put in the header, it must scan the whole frame in order to calculate CRC. It means that we should dispose the code 2 times. And CRC in the trailer could help to drop the half time.Or: (from 袁子超)CRC calculate during transmission. Once the last data sent out line, immediately put CRC code attached to the output stream from the back. If put CRC on the head of the frame, then we should check the frame to calculate CRC before sending. So that each byte has to deal with two times, the first is to calculate the check code, second times to send. Put CRC in the tail of the processing time can be halved.20.A 3000-km-long T1 trunk is used to transmit 64-byte frames using protocol 5. If the propagat ion speed is 6 μsec/km, how many bits should the sequence numbers be? Solution:delay= 3000-km* 6 μsec/km=18msBecause the bandwidth of T1 trunk = 1.544Mbps ,so:send time=64*8bits/1.544Mbps=0.33msthe time of send a frame and receive the acknowledge frame=18ms+0.33ms+18ms=36.33msthe number of frames: 36.33ms/0.33ms=11064=≤110≤=128sequence number should be 7 bitsFrames of 1000 bits are sent over a 1-Mbps channel using a geostationary satellite whose propagation time from the earth is 270 msec. Acknowledgements are always piggybacked onto data frames. The headers are very short. Three-bit sequence numbers are used. What is the maximum achievable channel utilization for(a) Stop-and-wait?(b) Protocol 5?(c) Protocol 6?Solution:Time for send a frame is: 1000bits/(1Mbps)=1msRound trip time: R=270ms*2=540msIt takes R+2=542ms to send a frame (be acknowledged).Therefore, a transmission cycle is 542ms. If the 542ms can send w frame, as a result of each frame transmission time is 1ms, the channel utilization rate is w/542.Three-bit sequence numbers are used, so the max window for (a),(b),(c) are :(a):W=1(b)1<W≤-1=7 →W=7(c)W≤=4→W=4So line utilization rate is: (a) 1*1ms/542ms * 100%=0.184%(b)7*1ms/542ms * 100%=1.292%(c)4*1ms/542ms*100%=0.738%30.Consider an error-free 64-kbps satellite channel used to send 512-byte data frames in one direction, with very short acknowledgements coming back the other way. What is the maximum throughput for window sizes of 1, 7, 15, and 127? The earth-satellite propagation time is 270 msec.Solution:Time for send a frame: 512*8bits/64kbps=64msSo, a transmission cycle: T=270ms*2+64ms=604ms and transmission window is:604ms/64ms=9.4,that’s mean: if w>9 the channel is full, the throughput cannot rise,(1)W=1: throughout=512*8b/604ms=6781bps=6.78kbps(2)W=7: throughout=7*512*8b/604ms=47.47kbps(3)(4) 15>9&&127>9, so throughout= 64kbps32.Give at least one reason why PPP uses byte stuffing instead of bit stuffing to prevent accidental flag bytes within the payload from causing confusion.Answer:(1) PPP was clearly designed to be implemented in software, not in hardware as HDLC nearly always is. With a software implementation, working entirely with bytes is muc h simpler than working with individual bits.(2) PPP was designed to be used with modems, and modems accept and transmit data in units of 1 byte, not 1 bit.33. What is the minimum overhead to send an IP packet using PPP? Count only the overhead introduced by PPP itself, not the IP header overhead. What is the maximum overhead?Solution:the PPP full frame format for unnumbered mode is:And Address and control could be ignored if sender and receiver have approve it.The minimum overhead=1+1+2+1=5bytesThe maximum overhead=1+1+1+2+4+1=10bytes。

大学计算机基础复习题第一章计算机与信息社会一、填空题1. 未来计算机将朝着微型化、巨型化、_____和智能化方向发展。

网络化2. 根据用途及其使用的范围,计算机可以为____计算机和专用计算机。

通用3. 目前,人们把通信技术、计算机技术和控制技术合称为_________技术。

3C4. 计算机辅助设计的英文简称(大写)是_____。

CAD二、选择题1. 物理器件采用晶体管的计算机被称为___________。

A、第一代计算机B、第二代计算机C、第三代计算机D、第四代计算机2. _________第一台数字电子计算机ENIAC在美国诞生拉开了第五次信息革命和现代信息技术发展的序幕。

A、1944年B、1946年C、1947年D、1948年3. 在计算机运行时,把程序和数据一样存放在内存中,这是1946 年由__________领导的小组正式提出并论证的。

A、图灵B、布尔C、冯.诺依曼D、爱因斯坦4. 以下说法正确的是___________。

A、巨型机只用于科学计算B、体积大的计算机叫大型机C、小型机体积小D、微型计算机又称个人计算机5. 目前,被人们称为3C的技术是指___________。

A、通信技术、计算机技术和控制技术B、微电子技术、通信技术和计算机技术C、微电子技术、光电子技术和计算机技术D、信息基础技术、信息系统技术和信息应用技术6. 计算机辅助设计是计算机应用之一,其英文简称为_____。

A、CAMB、CADC、CIMSD、CMOS7. 计算机当前已应用于各种领域,而计算机最早的设计是针对_____。

A、数据处理B、科学计算C、辅助设计D、过程控制8. 计算机辅助制造的简称是___________。

A、CADB、CAMC、CAED、CBE9. CBE是目前发展迅速的应用领域之一,其含义是___________。

A、计算机辅助设计B、计算机辅助教育C、计算机辅助工程D、计算机辅助制造第二章计算机基础知识一、填空题5. 十进制数-55的8位补码是________B。

中国石油大学远程教育学院2012-2014-三学期《计算机网络课程设计》大作业题目:**研发中心网络系统方案专业:计算机科学与技术班级:学生姓名:孟劭陵学号: 0530752013年 06 月目录第一章综述 (31.1网络设计背景分析 (31.2网络设计采用的方法和原则 (3 第二章用户需求分析 (42.1网络功能性需求分析 (42.2网络非功能性需求分析 (42.2.1网络拓扑结构需求分析 (4 2.2.2网络性能需求分析 (42.2.3网络可靠性需求分析 (42.2.4网络安全需求分析 (5第三章网络拓扑结构设计 (53.1网络拓扑结构 (53.2网络硬件结构 (6一、核心层 (6二、接入层 (6三、网络管理结构优化建议(VLAN划分 (73.3网络地址规划 (7一、IP地址分配的原则 (7二、IP地址的规划 (8第四章网络性能设计 (8产品技术特点 (9第五章网络可靠性设计 (14第六章网络安全设计 (15第七章网络物理设计 (177.1网络传输介质的选择 (177.2网络综合布线设计 (18第八章课程设计总结与体会 (33第一章综述1.1网络设计背景分析随着科技的发展,对于公司、企业、政府机构、银行等系统而言,信息日益成为关键性的资源,必须精确、高速地传输于各类通讯设备、数据处理设备之间。

用户普遍希望尽可能地改进通讯系统,根据需要配置完整、灵活的结构。

然而传统建筑采用的布线技术致使各子系统互不兼容,无法适应技术的高速发展;管路拥挤,配线投资巨大而且重复;这个问题随着公司、企业、政府部门的成长、设备的更新、人员和办公环境的变动而日益严重:局部的变动引发全局的变动,降低个人效率,对整体工作产生不良影响。

尤其随着 ISDN ( 综合业务数字网和 INTERNET ( 国际互联网络的应用和推广,传统布线根本无法满足要求。

因此,寻求合理、优化、弹性、稳定和易扩展的布线技术,成为建设者的当务之急。

它必须满足当前的需求,并有能力迎接未来的挑战。

3-07.要发送的数据为1101011011。

采用CRC的生成多项式是P(X)=X^4+X+1。

试求应添加在数据后面的余数。

数据在传输过程中最后一个1变成了0,问接收端能否发现?

若数据在传输过程中最后两个1都变成了0,问接收端能否发现?

采用CRC检验后,数据链路层的传输是否就变成了可靠的传输?

答:生成多项式:P(X)=X^4+X+1,除数P=10011。

作二进制除法,1101011011 0000除以 10011 得余数1110 。

两种错误均可发现。

CRC 差错检测技术只能做到无差错接受,缺重传机制,数据链路层的传输还不是可靠的传输。

3-20 假定1km长的CSMA/CD网络的数据率为1Gb/s。

设信号在网络上的传播速率为200000km/s。

求能够使用此协议的最短帧长。

答:对于1km电缆,单程传播时延为1km / 200000km/s = 5微秒,往返回延为10微秒。

按照CSMA/CD工作原理,最短帧的发送时间不能小于10微秒。

以1Gb/s速率工作,10微秒可以发送的比特数=10微秒*数据率=10*10-6s * 109b/s = 10000b,因此,最短帧是10000位。

3-32 图3-35表示有五个站点分别连接在三个局域网上,并且用网桥B1和B2连接起来。

每一个网桥都有两个接口(1和2)。

在一开始,两个网桥中的转发表都是空的。

以后有以下各站向其他的站发送了数据帧:A发送给E,C发送给B,D发送给C,B发送给A。

试把有关数

据填写在表3-2中。