第6章(中央处理器)2012

- 格式:ppt

- 大小:19.59 MB

- 文档页数:189

第六章1.控制器有哪几种控制方式?各有何特点?解:控制器的控制方式可以分为3种:同步控制方式、异步控制方式和联合控制方式。

同步控制方式的各项操作都由统一的时序信号控制,在每个机器周期中产生统一数目的节拍电位和工作脉冲。

这种控制方式设计简单,容易实现;但是对于许多简单指令来说会有较多的空闲时间,造成较大数量的时间浪费,从而影响了指令的执行速度。

异步控制方式的各项操作不采用统一的时序信号控制,而根据指令或部件的具体情况决定,需要多少时间,就占用多少时间。

异步控制方式没有时间上的浪费,因而提高了机器的效率,但是控制比较复杂。

联合控制方式是同步控制和异步控制相结合的方式。

2.什么是三级时序系统?解:三级时序系统是指机器周期、节拍和工作脉冲。

计算机中每个指令周期划分为若干个机器周期,每个机器周期划分为若干个节拍,每个节拍中设置一个或几个工作脉冲。

3.控制器有哪些基本功能?它可分为哪几类?分类的依据是什么?解:控制器的基本功能有:(1)从主存中取出一条指令,并指出下一条指令在主存中的位置。

(2)对指令进行译码或测试,产生相应的操作控制信号,以便启动规定的动作。

(3)指挥并控制CPU 、主存和输入输出设备之间的数据流动。

控制器可分为组合逻辑型、存储逻辑型、组合逻辑与存储逻辑结合型3类,分类的依据在于控制器的核心———微操作信号发生器(控制单元CU)的实现方法不同。

4.中央处理器有哪些功能?它由哪些基本部件所组成?解:从程序运行的角度来看,CPU 的基本功能就是对指令流和数据流在时间与空间上实施正确的控制。

对于冯·诺依曼结构的计算机而言,数据流是根据指令流的操作而形成的,也就是说数据流是由指令流来驱动的。

中央处理器由运算器和控制器组成。

5.中央处理器中有哪几个主要寄存器?试说明它们的结构和功能。

解:CPU 中的寄存器是用来暂时保存运算和控制过程中的中间结果、最终结果及控制、状态信息的,它可分为通用寄存器和专用寄存器两大类。

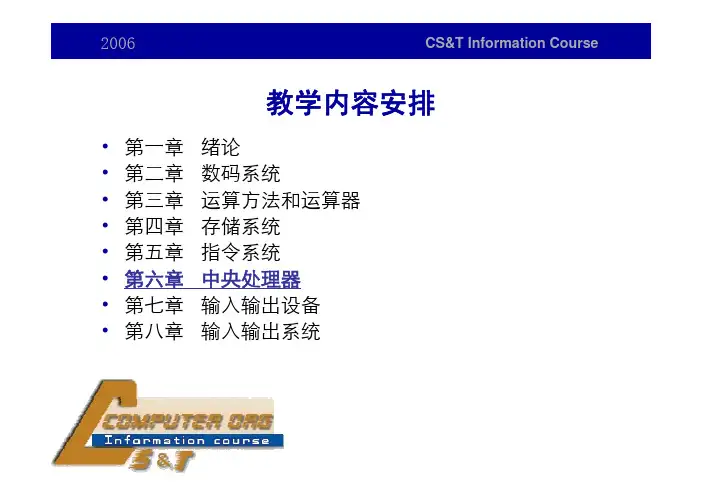

教学内容安排•第一章绪论•第二章数码系统•第三章运算方法和运算器•第四章存储系统•第五章指令系统•第六章中央处理器•第七章输入输出设备•第八章输入输出系统第六章中央处理器•6.1CPU的组成及功能• 6.2指令的执行过程• 6.3微程序控制器• 6.4中断系统•*6.5流水结构教学重点和难点•cpu的功能和组成、指令的执行过程和中断系统第六章中央处理器 6.1 CPU的组成与功能•中央处理器(CPU)–是计算机的大脑,计算机的运算、控制都是由它来处理的。

它的发展非常迅速,其主要功能就是控制各部件的协调工作–CPU的四个主要功能:指令控制、操作控制、时间控制、数据加工。

第六章中央处理器 6.1 CPU的组成与功能•CPU的组成–由两个主要部分组成:控制器和运算器。

这两部分功能不同,配合工作。

–运算器的功能:执行所有的算术运算、执行所有的逻辑运算。

–控制器功能有:1、从内存中取出一条指令,并指出下一条指令在内存中的位置。

2、对指令进行译码或测试,并产生相应的操作控制信号。

3、指挥并控制CPU、内存和输入/输出设备之间数据流动的方向。

第六章中央处理器 6.1 CPU的组成与功能•运算器部分–在控制器的控制下完成各种算术和逻辑运算。

第六章中央处理器 6.1 CPU的组成与功能•运算器组成–ALU(由全加器组成),输入:累加器、暂存器,输出:内部数据总线–寄存器:1、通用寄存器组2、标志寄存器3、专用寄存器第六章中央处理器 6.1 CPU的组成与功能•控制器部分–程序计数器PC:功能:完成指令控制、操作控制、时序控制第六章中央处理器 6.1 CPU的组成与功能•控制器组成–程序计数器PC:存放待执行指令在存储器中的地址。

任何程序执行前,应将程序的首地址置入PC中,通常,PC内容顺序加1;遇到转移指令,将转移的目标地址置入PC,即可实现程序转移。

–指令寄存器IR:存放从存储器中取出的待执行的指令。

–指令译码器ID:暂存在IR中的指令,其操作码部分经译码后才能识别当前要执行指令的性质,ID的功能也在于此。

第六章中央处理器6.1 CPU组成与功能随堂测验1、控制CPU内数据通路传送的部件是()(单选)A、程序控制器B、时序产生器C、指令译码器D、操作控制器2、下列可能是CPU组成部件的是( )(多选)A、程序计数器PCB、指令寄存器IRC、累加器ACD、算术逻辑运算单元ALU3、下列属于CPU功能的是()(多选)A、算术逻辑运算功能B、存储控制功能C、操作控制功能D、异常控制功能4、下列关于程序计数器的下列描述中,正确的是()(多选)A、指令执行过程中会保存当前正在执行的指令地址B、指令执行过程中会保存下一条指令的地址C、其值不一定按PC+“1”的方式改变D、CPU中可以没有PC6.2 数据通路随堂测验1、下列关于数据通路的叙述中,正确的是()(多选)A、数据通路是指令周期内信息传输的路径B、不同指令执行使用的数据通路可以不同C、同一指令在执行的不同阶段使用的数据路径不同D、不同数据路径不能使用相同的功能部件2、下图是数据通路中反映时间关系的原理图。

下列关于该图中几个时间关系描述的描述中,正确的是()(多选)A、建立时间setup 指触发器时钟到来之前数据应该保持稳定不变时间,否则数据不能在该时钟有效时被打入触发器B、保持时间hold 指触发器时钟到来之后数据应该保持稳定不变时间,否则数据不能在该时钟有效时被打入触发器C、CLk-to-Q是指时钟有效之后新输入的值稳定出现在输出端所经历的时延D、由此可知该电路的时钟最后最小值为setup + hold + Clk-to-Q3、下列关于数据通路结构及其影响的描述中,正确的是()(多选)A、常用的数据通路有专用通路和共享通路两种B、相同指令在不同数据通路结构下数据路径不同C、完成相同指令在不同数据通路结构下需要的控制信号不同D、相同指令在不同数据通路结构下执行的效率不同6.4 数据通路实例随堂测验1、下图为单总线结构数据通路实例关于该数据通路的下列描述中,正确的是() (多选)A、PC +“1" 的数据通路为PC -> X -> ALU ->Z -> PCB、取指令的数据通路为:PC -> AR -> MEM -> DR -> IRC、所有控制寄存器向总线数据的控制信号,如R2out, Zout等都一定不能同时有效D、所有控制从总线向寄存器输入的控制信号,如Xin,R2in等一定不能同时有效2、下图为另一种单总线结构的CPU原理图假定PCout 兼有使PC +”1"的功能,围绕该图的下列描述中,正确的是()(多选)参考答案如下:A、实现PC + "1"的数据通路是PC -> PCB、取指令的数据通路为:PC-> AR -> 主存-> DR -> IRC、PCout、DRout 、IRA out 及bus1->BUS 都一定不能同时有效D、某采用简洁寻址的指令其执行阶段的数据通路一定包含: IR -> AR ->主存->DR->AR->主存->DR3、下图为基于专用通路的CPU结构围绕该图的下列描述中,正确的是()(多选)A、取指令的数据通路为PC-> 指令寄存器B、完成PC 增量操作的数据通路为:PC-> PC+1 部件-> PCBranch ->MUX1->PCC、由于使用了专题通路结构和多路选择器,所有功能部件的输出将不再有数据冲突D、图中PC 既是指令地址寄存器也是数据地址寄存器6.1D、ABCD、ACD、ABC6.2ABC、ABC、ABCD6.4ABC、ABCD、ABC。

计算机组成原理知识点第一章:概论1、电子计算机:电子模拟计算机(连续变化的物理量)和电子数字计算机(离散的数字量)。

2、计算机的发展历史:根据电子元器件的不同,分为若干个代:电子管,晶体管,小、中规模的集成电路,大、超大规模的集成电路,甚大规模的集成电路,极大规模的集成电路。

3、冯诺伊曼存储程序的概念:5大组成部分,二进制,存储与程序控制4、计算机的组成框图:5、计算机的主要部件:输入设备,输出设备,存储器,运算器,控制器6、计算机总线结构:单总线和双总线7、计算机系统:硬件和软件8、计算机的主要性能指标:机器字长、数据通路宽度、主存容量、运算速度第二章:数据的机器层次表示1、无符号数和有符号数:2、原码表示法:[X]=X/2n-X;补码表示法:[X]=X/M+X;反码表示法:[X]=X/(2-2-n)+X3、模和同余的概念:4、三种码制之间的相互转换:5、机器数的定点表示法:定点整数和定点小数:6、浮点表示法:N=M×r E;浮点数的表示范围,规格化浮点数。

7、ASCII字符编码,汉字国标码,汉字区位码,汉字机内码8、十进制数的编码:8421码,2421码,余3码9、数据校验码:奇偶校验码,海明校验码,第三章:指令系统1、指令的基本格式:操作码字段+地址码字段(一、二、三、四和零)地址2、指令操作码的定长编码和变长编码:3、编址方式:编址单位:字、字节、位;指令中地址码的位数与主存容量和最小寻址单位有关。

4、指令寻址和数据寻址:分为:顺序寻址和跳跃寻址(直接、相对和间接)。

5、数据寻址的方式:立即寻址(立即数)、寄存器寻址(寄存器地址)、直接寻址(主存中有效地址)、间接寻址(又分一级和多级,需要多次访问主存)、寄存器间接寻址(主存地址放在寄存器中)、变址寻址(变址寄存器与指令给出的形式地址A相加)、基址寻址(基址寄存器的内容与指令给出的位移量D相加)、相对寻址(程序计数器的基准地址与指令给出的位移量D相加)、页面寻址(分为基页寻址:0与给出地址拼接和当前页寻址,PC的高位地址与给出的地址拼接)、自增型寄存器简址和自减型寄存器简址(寄存器内容自动增量修改,指向下一个地址和自动减量修改)、扩展变址方式(变址和间址相结合:一种先进行变址运算,其结果作为间接寻址;先进行间接寻址,然后再与变址值进行运算)、基址变址寻址(基址寄存器中的值、变址寄存器中的值和位移量三者相加得到)6、堆栈分为:硬堆栈和软堆栈7、指令类型:数据传送类指令、运算类指令:算术运算、逻辑运算、移位;程序控制类指令(转移指令、子程序调用指令、返回指令)、输入输出类指令(独立编址、统一编址)第四章:数值的机器运算1、加法器:全加器、进位的产生和传递。

中级信息系统《信息系统管理工程师教程》目录本书按照人事部、信息产业部全国运算机技术与软件专业资格(水平)考试的要求编写,内容紧扣《信息系统治理工程师考试大纲》。

全书分为三个部分:信息系统的基础知识、信息系统的开发过程、信息系统的治理。

第一部分要紧讲述信息系统工程师必备的数据库、运算机网络等相关基础知识;第二、三部分针对信息系统的开发建设及运营治理时期,分别介绍了信息系统的开发方法及步骤,信息系统治理的整体规划、关键功能及流程的必备知识。

本书是全国运算机技术与软件专业资格(水平)考试的指定教材,既可供考生备考使用,也可作为大中专学校相关课程的教材,同时还可作为相关技术人员的自学教材。

第1章运算机硬件基础21.1 运算机差不多组成21.1.1 中央处理器31.1.2 储备器41.1.3 常用I/O设备51.2 运算机的系统结构91.2.1 并行处理的概念91.2.2 流水线处理机系统101.2.3 并行处理机系统111.2.4 多处理机系统121.2.5 CISC/RISC指令系统141.3 运算机储备系统151.3.1 储备系统概述及分类151.3.2 储备器层次结构151.3.3 主储备器161.3.4 高速缓冲储备器181.3.5 辅助储备器181.4 运算机应用领域211.4.1 科学运算211.4.2 信息治理211.4.3 运算机图形学与多媒体技术221.4.4 语言与文字的处理221.4.5 人工智能22选择题23摸索题23第2章操作系统知识242.1 操作系统简介242.1.1 操作系统的定义与作用252.1.2 操作系统的功能及特点252.1.3 操作系统的类型272.2 处理机治理292.2.1 进程的差不多概念292.2.2 进程的状态和转换292.2.3 进程的描述312.2.4 进程的同步与互斥322.2.5 死锁342.3 储备治理352.3.1 储备器的层次352.3.2 地址转换与储备爱护362.3.3 分区储备治理372.3.4 分页式储备治理382.3.5 分段式储备治理的差不多原理40 2.3.6 虚拟储备治理差不多概念422.4 设备治理422.4.1 I/O硬件原理432.4.2 I/O软件原理442.4.3 Spooling 系统462.4.4 磁盘调度472.5 文件治理472.5.1 文件与文件系统482.5.2 文件名目492.5.3 文件的结构和组织512.5.4 文件的共享和爱护542.6 作业治理552.6.1 作业及作业治理的概念552.6.2 作业调度562.6.3 多道程序设计57选择题57摸索题58第3章程序设计语言593.1 程序设计语言基础知识593.1.1 程序设计语言差不多概念593.1.2 程序设计语言的差不多成分60 3.2 程序编译、说明系统643.2.1 程序的编译及说明643.2.2 编译程序差不多原理643.2.3 说明程序差不多原理64选择题66摸索题66第4章系统配置和方法674.1 系统配置技术674.1.1 系统架构674.1.2 系统配置方法694.1.3 系统处理模式734.1.4 系统事务治理764.2 系统性能784.2.1 系统性能定义和指标784.2.2 系统性能评估794.3 系统可靠性804.3.1 可靠性定义和指标804.3.2 运算机可靠性模型80选择题82摸索题82第5章数据结构与算法835.1 数据结构与算法简介835.1.1 什么是数据结构835.1.2 数据结构差不多术语845.1.3 算法描述845.1.4 算法评判865.1.5 算法与数据结构的关系865.2 线性表875.2.1 线性表的定义和逻辑结构875.2.2 线性表的顺序储备结构885.2.3 线性表的链式储备结构905.3 栈和队列905.3.1 栈的定义和实现905.3.2 表达式求值935.3.3 队列935.4 数组和广义表965.4.1 数组965.4.2 广义表的定义和储备结构975.5 树和二叉树995.5.1 树的定义995.5.2 树的储备结构1005.5.3 树的遍历1025.6 图1035.6.1 图的定义和术语1035.6.2 图的储备结构1035.6.3 图的遍历104选择题105摸索题105第6章多媒体基础知识1076.1 多媒体技术概论1076.1.1 多媒体技术差不多概念1076.1.2 多媒体关键技术和应用1086.2 多媒体压缩编码技术1106.2.1 多媒体数据压缩的差不多原理1106.2.2 多媒体数据压缩的差不多编码方法111 6.2.3 编码的国际标准1126.3 多媒体技术应用1136.3.1 数字图像处理技术1136.3.2 数字音频处理技术1176.3.3 多媒体应用系统的创作120选择题121摸索题121第7章网络基础知识1227.1 网络的基础知识1227.1.1 运算机网络的概念和分类1227.1.2 运算机网络的组成1247.2 运算机网络体系结构与协议1257.2.1 运算机网络体系结构1267.2.2 TCP/IP协议1287.3 运算机网络传输1297.3.1 数据通信模型1297.3.2 数据通信编码1317.3.3 传输介质1337.3.4 多路复用技术1347.3.5 数据交换技术1357.3.6 差错操纵与流量操纵1367.4 运算机局域网1377.4.1 局域网的介质访问操纵方式1377.4.2 局域网的组网技术1397.5 网络的治理与治理软件1417.5.1 网络的治理1417.5.2 网络治理软件1437.6 网络安全1447.6.1 运算机网络的安全问题1447.6.2 数据的加密与解密1457.6.3 防火墙技术1467.6.4 网络安全协议1477.7 网络性能分析与评估1487.7.1 服务质量QoS 1487.7.2 服务等级协议(SLA:service-level agreement)148 7.7.3 流量治理1497.7.4 网络性能评判指标体系1497.8 因特网基础知识及其应用1507.8.1 IP地址和子网掩码1517.8.2 DNS和代理服务器1537.8.3 万维网服务1547.8.4 因特网其他服务156摸索题159第8章数据库技术1608.1 数据库技术基础1608.1.1 数据库系统概述1608.1.2 数据模型1618.1.3 数据库系统结构1648.2 关系数据库的数据操作1668.2.1 关系数据库1668.2.2 关系运算1688.2.3 关系数据库标准语言(SQL)1718.3 数据库治理系统1808.3.1 数据库治理系统概述1808.3.2 数据库系统的操纵功能181 选择题187摸索题188第9章安全性知识1899.1 安全性简介1899.1.1 安全性差不多概念和特点189 9.1.2 安全性要素1899.2 访问操纵和鉴别1909.2.1 鉴别1909.2.2 访问操纵的一样概念1919.2.3 访问操纵的策略1919.3 加密1929.3.1 保密与加密1929.3.2 加密与解密机制1929.3.3 密码算法1939.3.4 密钥及密钥治理1949.4 完整性保证1949.4.1 完整性概念1949.4.2 完整性保证策略1959.5 可用性保证1969.5.1 事故响应与事故复原1969.5.2 减少故障时刻的高可用性系统1979.6 运算机病毒的防治与运算机犯罪的防范1979.6.1 运算机病毒概念1979.6.2 运算机病毒的防治1989.6.3 运算机犯罪的防范1999.7 安全分析1999.7.1 识别和评估风险1999.7.2 操纵风险2009.8 安全治理2009.8.1 安全治理政策法规2019.8.2 安全机构和人员治理2019.8.3 技术安全治理2019.8.4 网络治理2029.8.5 场地设施安全治理203选择题203摸索题203第二篇信息系统开发过程第10章信息系统开发的基础知识20610.1 信息系统概述20610.1.1 信息系统的概念20610.1.2 信息系统的结构20710.1.3 信息系统的要紧类型21310.1.4 信息系统对企业的阻碍21510.2 信息系统工程概述21710.2.1 信息系统工程的概念21710.2.2 信息系统工程的研究范畴21810.2.3 信息系统工程的差不多方法21810.3 信息系统开发概述21910.3.1 信息系统的开发时期21910.3.2 信息系统开发方法222选择题227摸索题227第11章信息系统开发的治理知识22811.1 信息系统项目22811.1.1 项目的差不多概念22811.1.2 信息系统项目的概念22911.2 信息系统中的项目治理23011.3 信息系统开发的治理工具23411.3.1 Microsoft Project 98/2000 23411.3.2 P3/P3E 23511.3.3 ClearQuest 236摸索题237第12章信息系统分析23812.1 系统分析的任务23812.2 系统分析的步骤24012.3 结构化分析方法24112.3.1 结构化分析方法的内容24112.3.2 结构化分析方法的工具24212.4 系统说明书25912.4.1 系统说明书的内容25912.4.2 系统说明书的审议26212.5 系统分析工具——统一建模语言(UML)263 12.5.1 统一建模语言(UML)的概述26312.5.2 统一建模语言(UML)的内容26512.5.3 统一建模语言(UML)的建模过程270 12.5.4 统一建模语言(UML)的应用271摸索题272第13章信息系统设计27413.1 系统设计概述27413.1.1 系统设计的目标27413.1.2 系统设计的原则27513.1.3 系统设计的内容27613.2 结构化设计方法和工具27713.2.1 结构化系统设计的差不多原则277 13.2.2 系统流程图27813.2.3 模块27913.2.4 HIPO技术27913.2.5 操纵结构图28113.2.6 模块结构图28113.3 系统总体设计28213.3.1 系统总体布局方案28313.3.2 软件系统结构设计的原则286 13.3.3 模块结构设计28713.4 系统详细设计29413.4.1 代码设计29413.4.2 数据库设计29613.4.3 输入设计30013.4.4 输出设计30313.4.5 用户接口界面设计30413.4.6 处理过程设计30713.5 系统设计说明书30913.5.1 系统设计引言30913.5.2 系统总体技术方案310选择题313摸索题314第14章信息系统实施31514.1 系统实施概述31514.1.1 系统实施时期的特点31514.1.2 系统实施的要紧内容31614.1.3 系统实施的方法31714.1.4 系统实施的关键因素31714.2 程序设计方法31914.2.1 程序设计基础知识31914.2.2 结构化程序设计32314.2.3 面向对象的程序设计32514.2.4 可视化程序设计32614.3 系统测试32714.3.1 系统测试概述32714.3.2 测试的原则32914.3.3 测试的方法33014.3.4 测试用例设计33214.3.5 系统测试过程33914.3.6 排错调试34814.3.7 系统测试报告34914.4 系统的试运行和转换35014.5 人员培训351选择题352摸索题352第15章信息化与标准化35315.1 信息化战略和策略35315.1.1 信息化35315.1.2 国家信息化35415.1.3 企业信息化35515.1.4 我国信息化政策法规356 15.2 信息化趋势35915.2.1 远程教育36015.2.2 电子商务36015.2.3 电子政务36115.3 企业信息资源治理36215.3.1 信息资源治理的含义362 15.3.2 信息资源治理的内容363 15.3.3 信息资源治理的组织363 15.3.4 信息资源治理的人员363 15.4 标准化基础36415.4.1 标准化的进展36415.4.2 标准化的定义36615.4.3 标准化的过程模式36715.4.4 标准化的级别和种类368 15.5 标准化应用37015.5.1 标准的代号和编号37015.5.2 信息技术标准化37215.5.3 标准化组织373摸索题375第三篇信息系统的治理第16章系统治理规划37816.1 系统治理的定义37816.1.1 治理层级的系统治理要求378 16.1.2 运作层级的系统治理要求381 16.2 系统治理服务38316.2.1 为何引入IT服务理念383 16.2.2 服务级别治理38416.3 IT财务治理38516.3.1 为何引入IT财务治理38516.3.2 IT部门的角色转换38616.3.3 IT财务治理流程38616.4 制定系统治理打算38816.4.1 IT部门的职责及定位38816.4.2 运作方的系统治理打算389 16.4.3 用户方的系统治理打算390摸索题391第17章系统治理综述39217.1 系统运行39217.1.1 系统治理分类39217.1.2 系统治理规范化39317.1.3 系统运作报告39317.2 IT部门人员治理39417.2.1 IT组织及职责设计39417.2.2 IT人员的教育与培训39617.2.3 第三方/外包的治理39617.3 系统日常操作治理39817.3.1 系统日常操作概述39817.3.2 操作结果治理及改进40017.3.3 操作人员的治理40017.4 系统用户治理40017.4.1 统一用户治理40017.4.2 用户治理的功能40217.4.3 用户治理的方法40317.4.4 用户治理报告40417.5 运作治理工具40417.5.1 运作治理工具的引入40417.5.2 自动化运作治理的益处405 17.5.3 运行治理工具功能及分类406 17.6 成本治理40817.6.1 系统成本治理范畴40817.6.2 系统预算及差异分析40817.6.3 TCO总成本治理41017.7 计费治理41017.7.1 计费治理的概念41017.7.2 计费治理的策略41117.7.3 计费定价方法41117.7.4 计费数据收集41217.8 系统治理标准简介41417.8.1 ITIL标准41417.8.2 COBIT标准41517.8.3 HP ITSM参考模型和微软MOF 416 17.9 分布式系统的治理41617.9.1 分布式系统的问题41617.9.2 分布式环境下的系统治理417 17.9.3 分布式系统中的安全治理418 摸索题419第18章资源治理42018.1 资源治理概述42018.1.1 资源治理概念42018.1.2 配置治理42018.2 硬件治理42118.2.1 硬件治理的范畴42118.2.2 硬件配置治理42218.2.3 硬件资源爱护42318.3 软件治理42418.3.1 软件治理的范畴42418.3.2 软件生命周期和资源治理424 18.3.3 软件构件治理42518.3.4 软件分发治理42618.3.5 文档治理42718.3.6 软件资源的合法爱护427 18.4 网络资源治理42818.4.1 网络资源治理的范畴428 18.4.2 网络资源治理与爱护428 18.4.3 网络配置治理42918.4.4 网络治理43118.4.5 网络审计支持43118.5 数据治理43318.5.1 数据生命周期43318.5.2 信息资源治理43318.5.3 数据治理43418.5.4 公司级的数据治理43418.5.5 数据库审计支持43618.6 设施和设备治理43618.6.1 电源设备治理43618.6.2 空调设备治理43718.6.3 通信应急设备治理43718.6.4 楼宇治理43818.6.5 防护设备治理43818.6.6 信息系统安全性措施标准439摸索题439第19章故障及问题治理44019.1 故障治理概述44019.1.1 概念和目标44019.1.2 故障治理的范畴44019.2 故障治理流程44119.2.1 故障监视44219.2.2 故障调研44319.2.3 故障支持和复原处理445 19.2.4 故障分析和定位445 19.2.5 故障终止44719.2.6 故障处理跟踪44719.3 要紧故障处理44819.3.1 故障的差不多处理448 19.3.2 主机故障复原措施448 19.3.3 数据库故障复原措施450 19.3.4 网络故障复原措施451 19.4 问题操纵与治理45119.4.1 概念和目标45219.4.2 相关逻辑关系45219.4.3 问题治理流程45319.4.4 问题操纵45419.4.5 错误操纵45719.4.6 问题预防45819.4.7 治理报告459选择题460摸索题460第20章安全治理46120.1 概述46120.1.1 安全策略46120.1.2 安全治理措施46220.1.3 安全治理系统46320.1.4 安全治理范畴46420.1.5 风险治理46520.2 物理安全措施46620.2.1 环境安全46620.2.2 设施和设备安全467 20.2.3 介质安全46920.3 技术安全措施47120.3.1 系统安全措施47120.3.2 数据安全性措施474 20.4 治理安全措施47620.4.1 运行治理47620.4.2 防犯罪治理47720.5 相关的法律法规47820.6 安全治理的执行47920.6.1 安全性治理指南480 20.6.2 入侵检测48020.6.3 安全性强度测试481 20.6.4 安全性审计支持481选择题482摸索题482第21章性能及能力治理48321.1 系统性能评判48321.1.1 性能评判概述48321.1.2 性能评判指标48321.1.3 设置评判项目48721.1.4 性能评判的方法和工具488 21.1.5 评判结果的统计与比较491 21.2 系统能力治理49121.2.1 能力治理概述49221.2.2 能力治理活动49221.2.3 设计和构建能力数据库493 21.2.4 能力数据监控49621.2.5 能力分析诊断49721.2.6 能力调优和改进49821.2.7 实施能力变更49921.2.8 能力治理的高级活动项目499 21.2.9 能力打算、考核和报告500 选择题501摸索题501第22章系统爱护50222.1 概述50222.1.1 系统爱护的任务和内容502 22.1.2 系统爱护的方法50222.2 制定系统爱护打算50322.2.1 系统的可爱护性50322.2.2 系统爱护的需求50422.2.3 系统爱护打算50522.2.4 系统爱护的实施形式507 22.3 爱护工作的实施50722.3.1 执行爱护工作的过程507 22.3.2 软件爱护50922.3.3 硬件爱护510选择题511摸索题511第23章新系统运行及系统转换512 23.1 制定打算51223.1.1 系统运行打算51223.1.2 系统转换打算51223.2 制定系统运行体制51323.3 系统转换测试与运行测试513 23.3.1 系统转换测试51323.3.2 运行测试51623.4 系统转换51723.4.1 系统转换打算51723.4.2 系统转换的执行52023.4.3 系统转换评估52123.5 开发环境治理52123.5.1 开发环境的配置52223.5.2 开发环境的治理52223.5.3 系统发行及版本治理523摸索题523第24章信息系统评判52424.1 信息系统评判概述52424.1.1 信息系统评判的概念和特点52424.1.2 信息系统的技术性能评判52524.1.3 信息系统的治理效益评判52524.1.4 信息系统成本的构成52524.1.5 信息系统经济效益来源52624.1.6 信息系统经济效益评判的方法527 24.1.7 信息系统的综合评判52824.2 信息系统评判项目52824.2.1 建立评判目标52824.2.2 设置评判项目53024.3 评判项目的标准53124.3.1 性能评判标准53124.3.2 运行质量评判标准53324.3.3 系统效益评判标准53424.4 系统改进建议535摸索题536第25章系统用户支持53725.1 用户角度的项目53725.2 用户支持53725.3 用户咨询53825.4 关心服务台54025.5 人员培训服务542摸索题543参考文献544。