清华大学应用密码学作业1

- 格式:pdf

- 大小:64.63 KB

- 文档页数:3

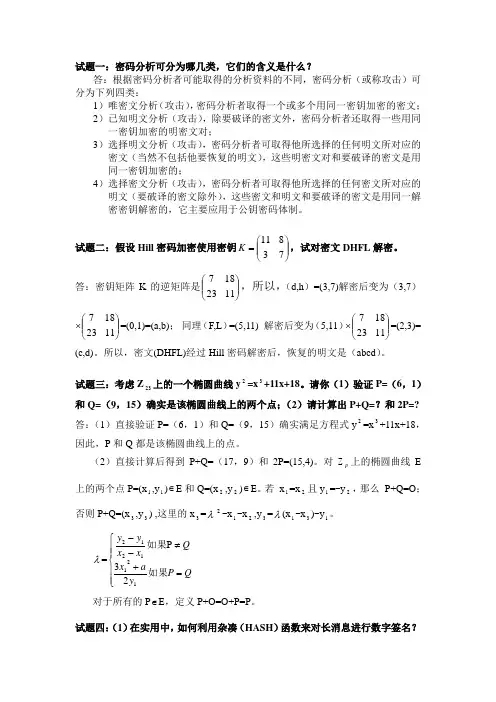

试题一:密码分析可分为哪几类,它们的含义是什么?答:根据密码分析者可能取得的分析资料的不同,密码分析(或称攻击)可分为下列四类:1)唯密文分析(攻击),密码分析者取得一个或多个用同一密钥加密的密文;2)已知明文分析(攻击),除要破译的密文外,密码分析者还取得一些用同一密钥加密的明密文对;3)选择明文分析(攻击),密码分析者可取得他所选择的任何明文所对应的密文(当然不包括他要恢复的明文),这些明密文对和要破译的密文是用同一密钥加密的;4)选择密文分析(攻击),密码分析者可取得他所选择的任何密文所对应的明文(要破译的密文除外),这些密文和明文和要破译的密文是用同一解密密钥解密的,它主要应用于公钥密码体制。

试题二:假设Hill 密码加密使用密钥⎪⎪⎭⎫ ⎝⎛=73811K ,试对密文DHFL 解密。

答:密钥矩阵K 的逆矩阵是⎪⎪⎭⎫ ⎝⎛1123187,所以,(d,h )=(3,7)解密后变为(3,7)⨯⎪⎪⎭⎫ ⎝⎛1123187=(0,1)=(a,b); 同理(F,L )=(5,11) 解密后变为(5,11)⨯⎪⎪⎭⎫ ⎝⎛1123187=(2,3)= (c,d)。

所以,密文(DHFL)经过Hill 密码解密后,恢复的明文是(abcd )。

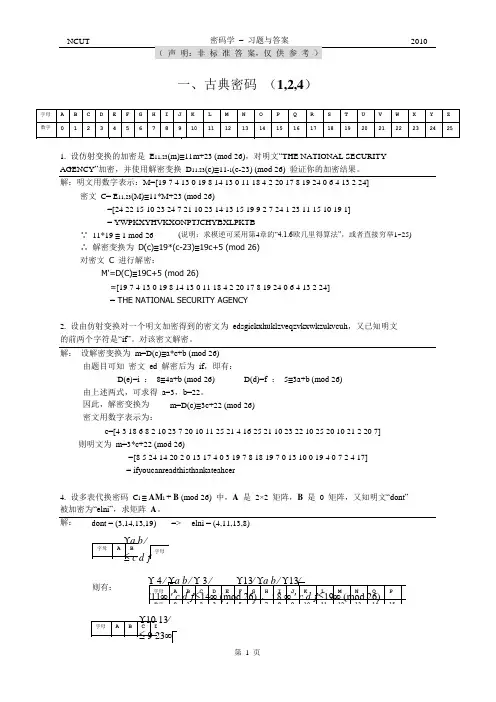

试题三:考虑Z 23上的一个椭圆曲线y 2=x 3+11x+18。

请你(1)验证P=(6,1)和Q=(9,15)确实是该椭圆曲线上的两个点;(2)请计算出P+Q=?和2P=? 答:(1)直接验证P=(6,1)和Q=(9,15)确实满足方程式y 2=x 3+11x+18,因此,P 和Q 都是该椭圆曲线上的点。

(2)直接计算后得到P+Q=(17,9)和2P=(15,4)。

对Z p 上的椭圆曲线E上的两个点P=(x 1,y 1)∈E 和Q=(x 2,y 2)∈E 。

若 x 1=x 2且y 1=-y 2,那么 P+Q=O ;否则P+Q=(x 3,y 3) ,这里的x 3=λ2-x 1-x 2,y 3=λ(x 1-x 3)-y 1。

一、古典密码(1,2,4)解:设解密变换为m=D(c)≡a*c+b (mod 26)由题目可知密文ed 解密后为if,即有:D(e)=i :8≡4a+b (mod 26) D(d)=f :5≡3a+b (mod 26) 由上述两式,可求得a=3,b=22。

因此,解密变换为m=D(c)≡3c+22 (mod 26)密文用数字表示为:c=[4 3 18 6 8 2 10 23 7 20 10 11 25 21 4 16 25 21 10 23 22 10 25 20 10 21 2 20 7] 则明文为m=3*c+22 (mod 26)=[8 5 24 14 20 2 0 13 17 4 0 3 19 7 8 18 19 7 0 13 10 0 19 4 0 7 2 4 17]= ifyoucanreadthisthankateahcer4. 设多表代换密码C i≡ AM i + B (mod 26) 中,A是2×2 矩阵,B是0 矩阵,又知明文“dont”被加密为“elni”,求矩阵A。

解:dont = (3,14,13,19) => elni = (4,11,13,8)二、流密码 (1,3,4)1. 3 级 线 性 反 馈 移 位 寄 存 器 在 c 3=1 时 可 有 4 种 线 性 反 馈 函 数 , 设 其 初 始 状 态 为 (a 1,a 2,a 3)=(1,0,1),求各线性反馈函数的输出序列及周期。

解:设反馈函数为 f(a 1,a 2,a 3) = a 1⊕c 2a 2⊕c 1a 3当 c1=0,c2=0 时,f(a 1,a 2,a 3) = a 1,输出序列为 101101…,周期为 3。

当 c1=0,c2=1 时,f(a 1,a 2,a 3) = a 1⊕a 2,输出序列如下 10111001011100…,周期为 7。

当 c1=1,c2=0 时,f(a 1,a 2,a 3) = a 1⊕a 3,输出序列为 10100111010011…,周期为 7。

![现代密码学_清华大学_杨波著_部分习题答案[1]](https://uimg.taocdn.com/1ce7aa8502d276a200292edc.webp)

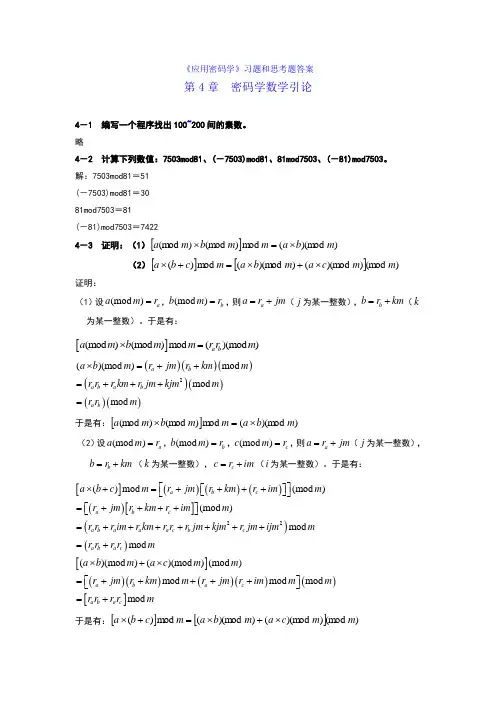

《应用密码学》习题和思考题答案第4章 密码学数学引论4-1 编写一个程序找出100~200间的素数。

略4-2 计算下列数值:7503mod81、(-7503)mod81、81mod7503、(-81)mod7503。

解:7503mod81=51(-7503)mod81=3081mod7503=81(-81)mod7503=74224-3 证明:(1)[]))(m od (m od )(m od )(m od m b a m m b m a ⨯=⨯(2)[][])(m od ))(m od ())(m od (m od )(m m c a m b a m c b a ⨯+⨯=+⨯证明:(1)设(mod )a a m r =,(mod )b b m r =,则a a r jm =+(j 为某一整数),b b r km =+(k 为某一整数)。

于是有:[](mod )(mod )mod ()(mod )a b a m b m m r r m ⨯=()()()()()()()2()(mod )mod mod mod a b a b a b a b a b m r jm r km m r r r km r jm kjm m r r m ⨯=++=+++= 于是有:[]))(m od (m od )(m od )(m od m b a m m b m a ⨯=⨯(2)设(mod )a a m r =,(mod )b b m r =,(mod )c c m r =,则a a r jm =+(j 为某一整数),b b r km =+(k 为某一整数),c c r im =+(i 为某一整数)。

于是有:[]()()()()[]()()22()mod (mod )(mod )mod mod a b c a b c a b a a a c b c a b a c a b c m r jm r km r im m r jm r km r im m r r r im r km r r r jm kjm r jm ijm m r r r r m⎡⎤⨯+=++++⎡⎤⎣⎦⎣⎦⎡⎤=++++⎣⎦=+++++++=+[]()()()()()[]()(mod )()(mod )(mod )mod mod mod mod a b a c a b a c a b m a c m m r jm r km m r jm r im m m r r r r m⨯+⨯=+++++⎡⎤⎣⎦=+于是有:[][])(m od ))(m od ())(m od (m od )(m m c a m b a m c b a ⨯+⨯=+⨯4-4 编写一个程序,用扩展的欧几里德算法求gcd(4655,12075)和550-1mod1723。

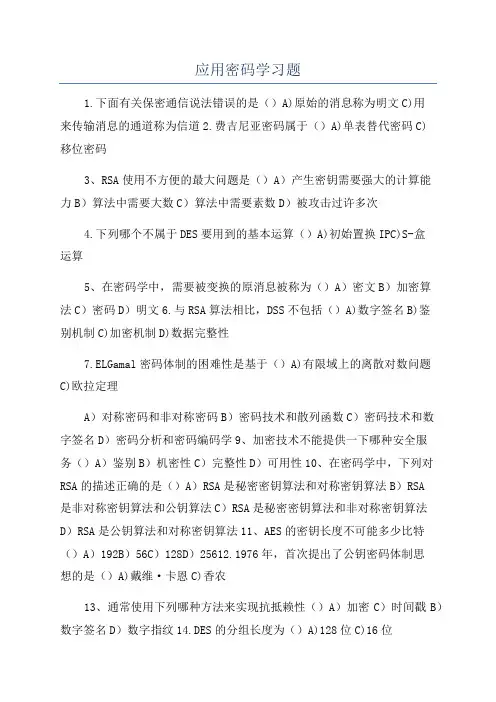

应用密码学习题1.下面有关保密通信说法错误的是()A)原始的消息称为明文C)用来传输消息的通道称为信道2.费吉尼亚密码属于()A)单表替代密码C)移位密码3、RSA使用不方便的最大问题是()A)产生密钥需要强大的计算能力B)算法中需要大数C)算法中需要素数D)被攻击过许多次4.下列哪个不属于DES要用到的基本运算()A)初始置换IPC)S-盒运算5、在密码学中,需要被变换的原消息被称为()A)密文B)加密算法C)密码D)明文6.与RSA算法相比,DSS不包括()A)数字签名B)鉴别机制C)加密机制D)数据完整性7.ELGamal密码体制的困难性是基于()A)有限域上的离散对数问题C)欧拉定理A)对称密码和非对称密码B)密码技术和散列函数C)密码技术和数字签名D)密码分析和密码编码学9、加密技术不能提供一下哪种安全服务()A)鉴别B)机密性C)完整性D)可用性10、在密码学中,下列对RSA的描述正确的是()A)RSA是秘密密钥算法和对称密钥算法B)RSA是非对称密钥算法和公钥算法C)RSA是秘密密钥算法和非对称密钥算法D)RSA是公钥算法和对称密钥算法11、AES的密钥长度不可能多少比特()A)192B)56C)128D)25612.1976年,首次提出了公钥密码体制思想的是()A)戴维·卡恩C)香农13、通常使用下列哪种方法来实现抗抵赖性()A)加密C)时间戳B)数字签名D)数字指纹14.DES的分组长度为()A)128位C)16位15.下列哪个不属于AES要用到的基本运算()A)初始置换IPC)字节替换变换16.不属于公钥密码体制的是()A)DESC)ELGamal17.下面有关AES说法错误的是()A)属于迭代型密码C)安全性强于DES18.下面有关盲签名说法错误的是()A)消息的内容对签名者是不可见的C)消息的盲化处理由消息拥有者完成19.AES的分组长度为()A)64位B)256位B)在签名被公开后,签名者能够追踪签名D)满足不可否认性B)轮密钥的长度由加解密轮数决定D)实现代价高于DESB)RSAD)ECCB)行移位变换D)列混合变换B)256位D)64位B)迪菲和赫尔曼D)沙米尔B)大整数分解问题D)椭圆曲线上的离散对数问题B)行移位变换D)P-置换B)多表替代密码D)仿射密码B)经过加密的消息称为密文D)消息的接收者称为信源8、密码学(cryptology)是研究秘密通信的原理和破译密码的方法的一门科学,依此密码学的包含两个相互对立的分支有()C)16位20.使密码学成为一门真正的科学的著作是()A)《破译者》C)《保密系统的通信理论》21.首次提出公钥密码体制的概念的著作是()A)《破译者》C)《保密系统的通信理论》22.首次提出公钥密码体制的概念的著作是()A)《破译者》C)《保密系统的通信理论》23.恺撒密码的密钥K为()A)3C)424恺撒密码属于()A)移位密码C)置换密码25.不属于对称密码体制的是()A)DESC)AES26.根据明文对信息的处理方式,可将密码体制分为()A)对称密码和非对称密码C)分组密码和序列密码27.下面有关数字签名说法错误的是()A)签名是不可伪造的C)签名是不可篡改的28.散列函数(SHA)的作用()A)求消息的散列码C)消息解密29.下面有关对称密码体制的特点说法错误的是()A)加密密钥和解密密钥相同C)密钥管理简单30.恺撒密码出现在()A)古典密码时期B)近代密码时期C)现代密码时期D)以上都不是31.RSA密码体制的困难性是基于()A)有限域上的离散对数问题C)欧拉定理32.数字签名不能实现的安全性保证为()A)防抵赖C)防冒充33.下面关于密码算法的阐述不正确的是()D)128位B)《密码学新方向》D)《学问的发展》B)《密码学新方向》D)《学问的发展》B)《密码学新方向》D)《学问的发展》B)2D)6B)多表替代密码D)PLAYFAIR密码B)ECCD)IDEAB)单向函数密码和双向变换密码D)确定性密码和概率性密码B)签名是不可抵赖的D)签名是可复制的B)消息加密D)消息签名B)加、解密处理速度快D)算法安全性高B)大整数分解问题D)椭圆曲线上的离散对数问题B)防伪造D)保密通信A)对于一个安全的密码算法,即使是达不到理论上的不破的,也应当实际上是不可破的。

应用密码学考试试题密码学是一门研究加密技术和信息安全的学科。

在当今信息爆炸的时代,隐私和安全问题越来越受到重视,密码学技术的应用变得越来越广泛。

而对于密码学的学生和研究者来说,掌握密码学的基本原理和技术是至关重要的。

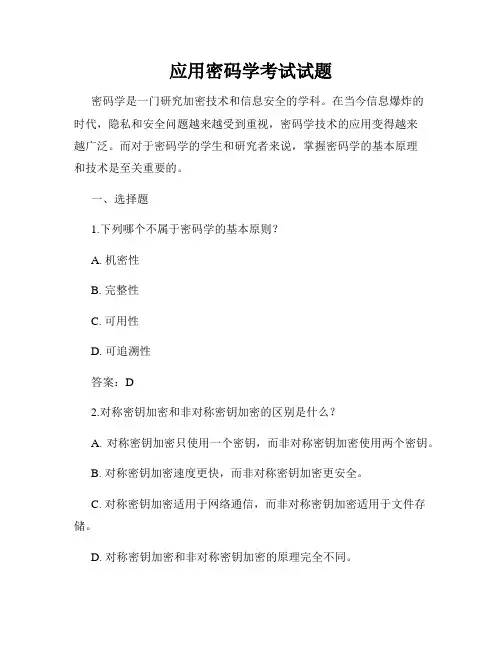

一、选择题1.下列哪个不属于密码学的基本原则?A. 机密性B. 完整性C. 可用性D. 可追溯性答案:D2.对称密钥加密和非对称密钥加密的区别是什么?A. 对称密钥加密只使用一个密钥,而非对称密钥加密使用两个密钥。

B. 对称密钥加密速度更快,而非对称密钥加密更安全。

C. 对称密钥加密适用于网络通信,而非对称密钥加密适用于文件存储。

D. 对称密钥加密和非对称密钥加密的原理完全不同。

答案:A3.常见的哈希算法包括下列哪个?A. RSA算法B. DES算法C. SHA-256算法D. AES算法答案:C4.数字签名的作用是什么?A. 加密通信内容B. 防止抵赖C. 保障机密性D. 提高效率答案:B二、填空题1.对称密钥加密中,加密和解密使用________ 相同的密钥。

答案:秘密2.非对称密钥加密中,加密使用_________ 密钥,解密使用_________ 密钥。

答案:公开,私有3.________ 是一种能够通过一个密钥来加密数据和解密数据的密码学算法。

答案:对称加密4.________ 是一种通过一个公开密钥和一个私有密钥来实现加密和解密的密码学技术。

答案:非对称加密三、问答题1.简要解释对称密钥加密和非对称密钥加密的原理及各自的优缺点。

答:对称密钥加密是指加密和解密使用相同的密钥,速度快但密钥分发存在风险;非对称密钥加密是指加密和解密使用不同的密钥,安全性高但速度较慢,且存在公钥信任的问题。

2.什么是数字签名?它的作用是什么?答:数字签名是利用公钥密码技术实现的一种保证文件完整性和真实性的技术,在发送者对文件进行哈希计算后使用私钥生成数字签名,接收者使用公钥验证数字签名以确定文件未被篡改。

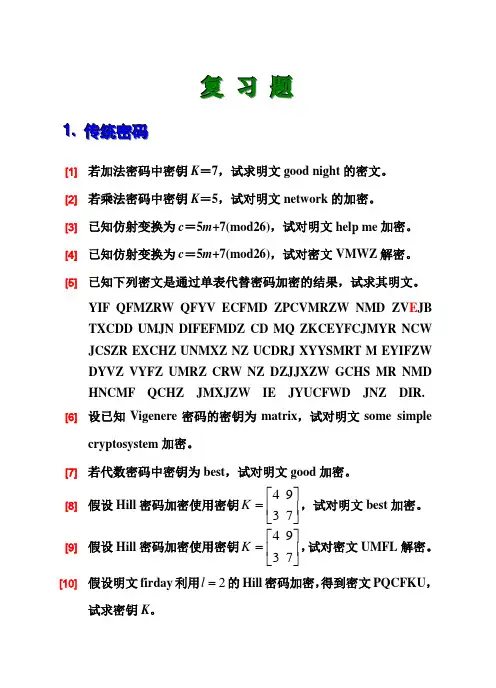

复 习 题11.. 传传统统密密码码[1] 若加法密码中密钥K =7,试求明文good night 的密文。

[2] 若乘法密码中密钥K =5,试对明文network 的加密。

[3] 已知仿射变换为c =5m +7(mod26),试对明文help me 加密。

[4] 已知仿射变换为c =5m +7(mod26),试对密文VMWZ 解密。

[5] 已知下列密文是通过单表代替密码加密的结果,试求其明文。

YIF QFMZRW QFYV ECFMD ZPCVMRZW NMD ZV E JB TXCDD UMJN DIFEFMDZ CD MQ ZKCEYFCJMYR NCW JCSZR EXCHZ UNMXZ NZ UCDRJ XYYSMRT M EYIFZW DYVZ VYFZ UMRZ CRW NZ DZJJXZW GCHS MR NMD HNCMF QCHZ JMXJZW IE JYUCFWD JNZ DIR.[6] 设已知Vigenere 密码的密钥为matrix ,试对明文some simple cryptosystem 加密。

[7] 若代数密码中密钥为best ,试对明文good 加密。

[8]假设Hill 密码加密使用密钥⎥⎦⎤⎢⎣⎡=7394K ,试对明文best 加密。

[9] 假设Hill 密码加密使用密钥⎥⎦⎤⎢⎣⎡=7394K ,试对密文UMFL 解密。

[10] 假设明文firday 利用2l =的Hill 密码加密,得到密文PQCFKU ,试求密钥K 。

22.. 分分组组密密码码[1] 设DES 数据加密标准中:明文m = 0011 1000 1101 0101 1011 1000 0100 00101101 0101 0011 1001 1001 0101 1110 0111密钥K = 1010 1011 0011 0100 1000 0110 1001 01001101 1001 0111 0011 1010 0010 1101 0011试求L 1与R 1。

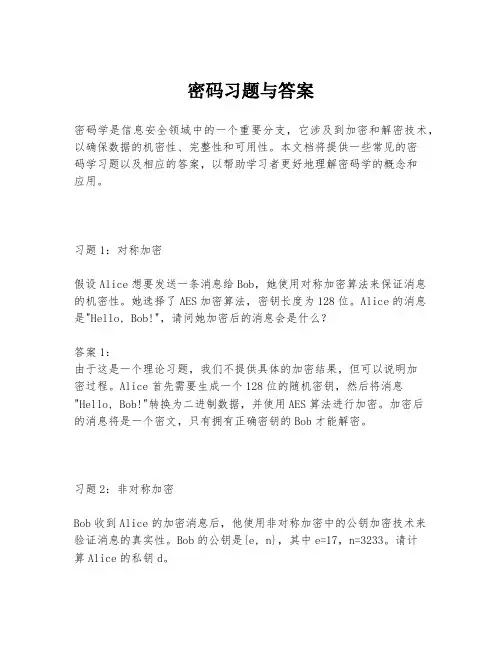

密码习题与答案密码学是信息安全领域中的一个重要分支,它涉及到加密和解密技术,以确保数据的机密性、完整性和可用性。

本文档将提供一些常见的密码学习题以及相应的答案,以帮助学习者更好地理解密码学的概念和应用。

习题1:对称加密假设Alice想要发送一条消息给Bob,她使用对称加密算法来保证消息的机密性。

她选择了AES加密算法,密钥长度为128位。

Alice的消息是"Hello, Bob!",请问她加密后的消息会是什么?答案1:由于这是一个理论习题,我们不提供具体的加密结果,但可以说明加密过程。

Alice首先需要生成一个128位的随机密钥,然后将消息"Hello, Bob!"转换为二进制数据,并使用AES算法进行加密。

加密后的消息将是一个密文,只有拥有正确密钥的Bob才能解密。

习题2:非对称加密Bob收到Alice的加密消息后,他使用非对称加密中的公钥加密技术来验证消息的真实性。

Bob的公钥是{e, n},其中e=17,n=3233。

请计算Alice的私钥d。

答案2:在非对称加密中,通常使用RSA算法。

公钥和私钥的关系是d * e ≡1 (mod φ(n)),其中φ(n)是n的欧拉函数值。

首先需要计算φ(n),对于n=3233,如果n是两个素数的乘积,那么φ(n) = (p-1)(q-1)。

假设n=3233是两个素数p和q的乘积,那么φ(3233) = (p-1)(q-1)。

由于我们没有具体的p和q,我们无法直接计算出d,但是通常d会是小于φ(n)的一个数,且满足上述同余方程。

习题3:数字签名Alice想要发送一个数字签名给Bob,以证明消息确实是她发送的。

她使用了自己的私钥对消息进行签名。

如果Bob收到消息后,使用Alice 的公钥验证签名,验证过程成功,则说明什么?答案3:如果Bob使用Alice的公钥验证签名成功,这表明消息确实是由Alice 发送的,并且消息在传输过程中没有被篡改。

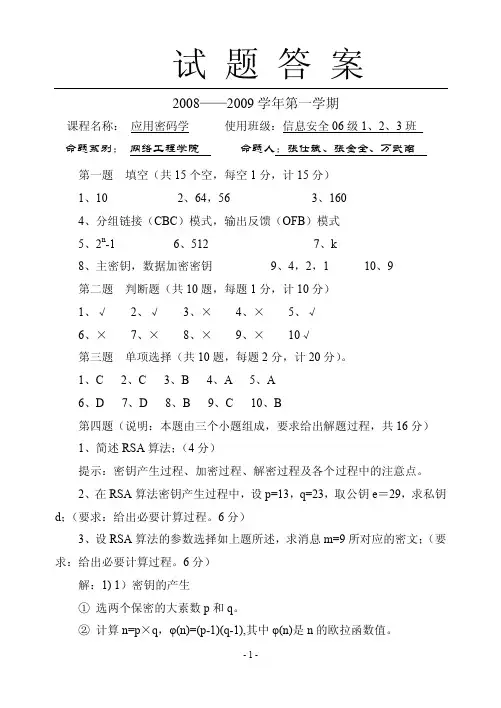

2008——2009学年第一学期课程名称:应用密码学使用班级:信息安全06级1、2、3班命题系别: 网络工程学院 命题人:张仕斌、张金全、万武南 第一题 填空(共15个空,每空1分,计15分)1、102、64,563、1604、分组链接(CBC)模式,输出反馈(OFB)模式5、2n-16、5127、k8、主密钥,数据加密密钥 9、4,2,110、9第二题 判断题(共10题,每题1分,计10分)1、√2、√3、×4、×5、√6、×7、×8、×9、× 10√第三题 单项选择(共10题,每题2分,计20分)。

1、C2、C3、B4、A5、A6、D7、D8、B9、C 10、B第四题(说明:本题由三个小题组成,要求给出解题过程,共16分)1、简述RSA算法;(4分)提示:密钥产生过程、加密过程、解密过程及各个过程中的注意点。

2、在RSA算法密钥产生过程中,设p=13,q=23,取公钥e=29,求私钥d;(要求:给出必要计算过程。

6分)3、设RSA算法的参数选择如上题所述,求消息m=9所对应的密文;(要求:给出必要计算过程。

6分)解:1) 1)密钥的产生①选两个保密的大素数p和q。

②计算n=p×q,φ(n)=(p-1)(q-1),其中φ(n)是n的欧拉函数值。

③选一整数e,满足1<e<φ(n),且gcd(φ(n),e)=1。

(1分)④计算d,满足d·e≡1 modφ(n),即d是e在模φ(n)下的乘法逆元,因e 与φ(n)互素,由模运算可知,它的乘法逆元一定存在。

⑤以{e,n}为公开钥,{d,n}为秘密钥。

(1分)加密:先将明文比特串分组,使每个分组对应的十进制数小于n,即分组长度小于log2n。

然后对每个明文分组m作加密运算:c≡m e mod n(1分)解密:对密文分组的解密运算为:m≡c d mod n(1分)2)由p=13,q=23,可得n=299(1分),φ(n)=264(1分)。

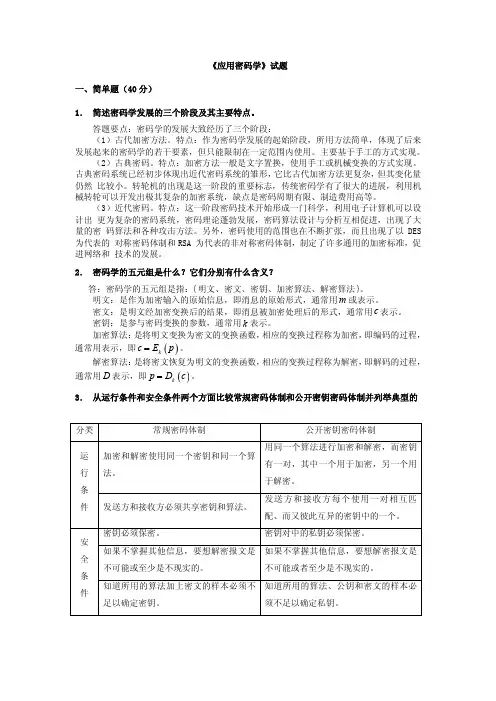

《应用密码学》试题一、简单题(40分)1. 简述密码学发展的三个阶段及其主要特点。

答题要点:密码学的发展大致经历了三个阶段:(1)古代加密方法。

特点:作为密码学发展的起始阶段,所用方法简单,体现了后来发展起来的密码学的若干要素,但只能限制在一定范围内使用。

主要基于手工的方式实现。

(2)古典密码。

特点:加密方法一般是文字置换,使用手工或机械变换的方式实现。

古典密码系统已经初步体现出近代密码系统的雏形,它比古代加密方法更复杂,但其变化量仍然 比较小。

转轮机的出现是这一阶段的重要标志,传统密码学有了很大的进展,利用机械转轮可以开发出极其复杂的加密系统,缺点是密码周期有限、制造费用高等。

(3)近代密码。

特点:这一阶段密码技术开始形成一门科学,利用电子计算机可以设计出 更为复杂的密码系统,密码理论蓬勃发展,密码算法设计与分析互相促进,出现了大量的密 码算法和各种攻击方法。

另外,密码使用的范围也在不断扩张,而且出现了以DES 为代表的 对称密码体制和RSA 为代表的非对称密码体制,制定了许多通用的加密标准,促进网络和 技术的发展。

2. 密码学的五元组是什么?它们分别有什么含义?答:密码学的五元组是指:{明文、密文、密钥、加密算法、解密算法}。

明文:是作为加密输入的原始信息,即消息的原始形式,通常用m 或表示。

密文:是明文经加密变换后的结果,即消息被加密处理后的形式,通常用c 表示。

密钥:是参与密码变换的参数,通常用k 表示。

加密算法:是将明文变换为密文的变换函数,相应的变换过程称为加密,即编码的过程,通常用表示,即 k c E p 。

解密算法:是将密文恢复为明文的变换函数,相应的变换过程称为解密,即解码的过程,通常用D 表示,即 k p D c 。

3. 从运行条件和安全条件两个方面比较常规密码体制和公开密钥密码体制并列举典型的分类 常规密码体制公开密钥密码体制加密和解密使用同一个密钥和同一个算法。

用同一个算法进行加密和解密,而密钥有一对,其中一个用于加密,另一个用于解密。

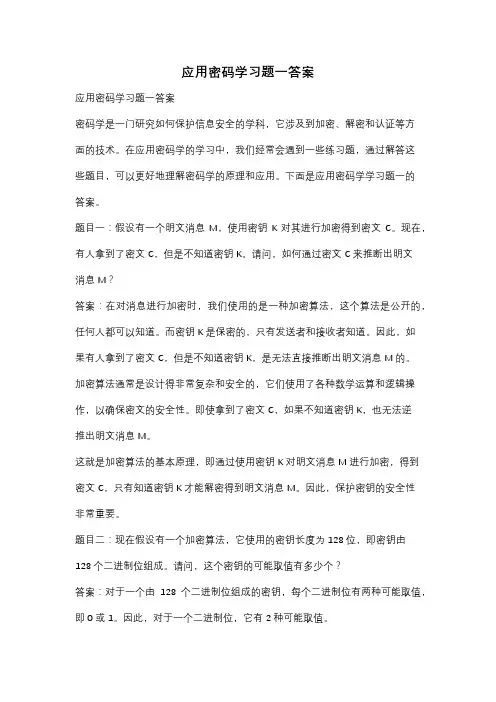

应用密码学习题一答案应用密码学习题一答案密码学是一门研究如何保护信息安全的学科,它涉及到加密、解密和认证等方面的技术。

在应用密码学的学习中,我们经常会遇到一些练习题,通过解答这些题目,可以更好地理解密码学的原理和应用。

下面是应用密码学学习题一的答案。

题目一:假设有一个明文消息M,使用密钥K对其进行加密得到密文C。

现在,有人拿到了密文C,但是不知道密钥K。

请问,如何通过密文C来推断出明文消息M?答案:在对消息进行加密时,我们使用的是一种加密算法,这个算法是公开的,任何人都可以知道。

而密钥K是保密的,只有发送者和接收者知道。

因此,如果有人拿到了密文C,但是不知道密钥K,是无法直接推断出明文消息M的。

加密算法通常是设计得非常复杂和安全的,它们使用了各种数学运算和逻辑操作,以确保密文的安全性。

即使拿到了密文C,如果不知道密钥K,也无法逆推出明文消息M。

这就是加密算法的基本原理,即通过使用密钥K对明文消息M进行加密,得到密文C,只有知道密钥K才能解密得到明文消息M。

因此,保护密钥的安全性非常重要。

题目二:现在假设有一个加密算法,它使用的密钥长度为128位,即密钥由128个二进制位组成。

请问,这个密钥的可能取值有多少个?答案:对于一个由128个二进制位组成的密钥,每个二进制位有两种可能取值,即0或1。

因此,对于一个二进制位,它有2种可能取值。

那么,对于128个二进制位,每个二进制位都有2种可能取值,所以总共有2^128种可能取值。

2^128可以用科学计数法表示为3.4028237 × 10^38,这是一个非常大的数。

这说明,即使是使用128位的密钥,也有非常多的可能取值,使得破解密文变得非常困难。

这也是为什么密钥长度越长,破解密文的难度越大。

因为密钥的可能取值越多,破解者需要尝试的可能性就越多,从而增加了破解的难度。

题目三:现在有一个加密算法,它使用的密钥长度为64位,即密钥由64个二进制位组成。

代理签名:将签名权委托给代理签名者,由他来代替自己行使签名。

它在电子商务中有着广泛的应用,相关研究主要集中在对代理签名权的控制问题上。

在现实生活中,人们常常根据印章的可传递性,将自己的签名权力委托给代理人,让代理人代表他们在文件上盖章。

例如,一个公司的经理在外出度假期间,需要让他的秘书代替他处理公司上的业务,包括以公司的名义在一些文件上签名。

为此,这个经理可以将公司的公众交给秘书,让秘书能够代表公司在文件上盖章。

可以看出,这种委托签名权力的方法有一个特点,即公司的客户不因签名人的变更而受到影响。

无论盖章人是经理还是秘书,客户得到的印签是相同的。

因此,在盖章人发生变化时,一方面客户不需要改变他检验印签的方法;另一方面,公司也不需要花费时间和金钱去通知每一个客户。

数字签名权力的委托是数字化的信息社会必然遇到的一种现象。

但是,人们在将自己的数字签名权力委托给他人的时候,需要考虑以下几个问题:(1).安全性。

主要体现在代理人只希望在特定的时间,特定的情况,对特定的文件进行代理签名。

而不希望代理人“滥用”签名。

滥用主要体现在伪造。

(2).可行性。

方便容易实现。

(3).效率。

数字签名在转交过程中应该具有较高速度,较小的计算复杂度。

1996年。

uda和Okamoto首先提出代理签名的概念。

Mambo提出的完全代理签名.部分代理签名和具有授权证书的代理签名。

Zhang提出的具有授权证书的部分代理签名和具有授权证书的代理签名。

2000年yilu.祁明.Harn代理多重签名。

代理签名是指在一个签名方案中,原始签名人授权他的签名权给代理签名人,然后让代理签名人代表原始签名人生成有效地签名。

(1).初始化过程,在这个过程中,选定签名体制的参数,用户的密钥等。

(2).数字签名权力的委托过程,在这个过程中,原始签名人将自己的数字签名权力委托给代理签名人。

(3).代理签名的生成过程,在这个过程中,代理签名人代表原始签名人生成数字签名。

作业1一、名次解释1、DES 的弱密钥2、素根3、本原多项式解:1、DES 算法在每次迭代时都有一个子密钥供加密用。

如果对于给定初始密钥k,它生成的各轮子密钥都相同,即有1216,k k k === 就称该密钥k 为弱密钥。

2、如果a 的阶m 等于()n φ,则称a 为n 的本原根(或称素根)。

3、设(){}m i n |1l n m l p x x =+整除,称m 为n 次多项式()n p x 的阶,阶为21n -的不可化约多项式称为本原多项式。

二、已知仿射密码的加密方法为:C=E K (m)=(am+b) mod 26,其中秘钥K=(a,b)=(7,3) ,求密文0, 23, 6对应的明文。

解:因-17mod 26=15,解密函数()k m D c ==15(c-3) mod 26=(15c-19) mod 26,则 c=0时,()0k m D ==-19 mod 26=7,c=23时,()23k m D ==(15⨯23-19) mod 26=14,c=6时,()6k m D ==(15⨯6-19) mod 26=19。

三、计算319935 mod 77解:因77=7⨯11,且7和11都为素数,则()()()()()77=711=7-111-1=60φφφ⨯,又3和77互素,则由欧拉定理有()77603=3=1mod77φ, 再有3mod77=3, 23mod77=9, 43mod77=29mod77=4,83mod77=24mod77=16,故()()33219935602483mod7733333mod77=⨯⨯⨯⨯ =()()332602483mod773mod773mod773mod773mod77mod77⨯⨯⨯⨯ =(1⨯3⨯9⨯4⨯16) mod 77=34.四、在AES 分组密码中,涉及到有限域GF(28)上的乘法运算。

即取不可化约多项式843()1m x x x x x =++++,()()a x b x 和为GF(28)上的多项式,()()a x b x 定义为:()()()()mod ()a x b x a x b x m x =,若642()1a x x x x x =++++,4()1b x x =+,求()()a x b x 。

密码学练习题探索数学在密码学中的应用密码学作为信息安全的基石,既关乎个人隐私,也关系到国家安全。

密码学的目标是保护通信、存储数据以及身份认证过程中的机密性、完整性和可靠性。

在密码学中,数学担当着重要的角色,其应用于密码算法的设计和密码分析的过程中。

本文将探索数学在密码学中的应用,并以一系列密码学练习题帮助读者更好地理解数学在密码学中的重要性。

一、对称密码与数学对称密码是密码学中最常用的密码算法之一,它使用相同的密钥进行加密和解密。

在对称密码中,数学被广泛应用于密钥的生成和密码运算的过程中。

1. 练习题一:假设我们使用了一个对称密码算法,其密钥空间为2^16,密钥长度为16位,请计算该算法的密钥数量。

解析:根据题意,密钥位数为16位,即2的16次方,所以密钥空间为2^16,共有65536种不同的密钥。

2. 练习题二:一个对称密码算法的轮函数中使用了32位的S盒,每个S盒的输入为6位,输出为4位。

请计算该S盒的输入空间和输出空间。

解析:输入空间为2的6次方,输出空间为2的4次方,所以该S盒的输入空间为64,输出空间为16。

二、非对称密码与数学非对称密码是密码学中另一类重要的密码算法,它使用公钥和私钥进行加密和解密。

非对称密码的基础是数学中的数论和代数运算。

1. 练习题三:假设我们选取两个大素数p=19和q=23,并选择e=7作为公钥指数。

请计算公钥和私钥。

解析:根据题意,p=19,q=23,我们首先计算n=p*q=19*23=437。

由于p和q为素数,所以φ(n)=(p-1)*(q-1)=(19-1)*(23-1)=396。

接下来,我们需要找到一个与396互质的数e,即gcd(e, φ(n))=1。

根据计算,符合这个条件的e为7。

最后,私钥d为e在模φ(n)下的乘法逆元,即d=7^(-1) mod 396=283。

所以,公钥为(n, e)=(437, 7),私钥为d=283。

2. 练习题四:使用RSA算法,Alice选取两个大素数p=17和q=11,计算她的公钥和私钥。

应用密码学练习和复习习题集第一题填空(说明:请把答案填在题目中的横线上。

)1、根据对明文和密文掌握的程度,密码分析者通常可以在下述五种情况下对密码体制进行攻击:唯密文攻击,,选择明文攻击,选择密文攻击,选择文本攻击。

2、美国国家标准局在2000年9月发布的“信息保障技术框架(IATF)3.0”版本中将攻击形式分为被动攻击、、物理临近攻击、内部人员攻击和软硬件配装攻击等5类。

3、在DES密钥长度为64bits,则明文分组长度为bits。

4、一个消息经过SHA-512处理后,生成bits的消息摘要。

5、美国在NIST-SP800中定义了五种运行模式,ECB、CBC、CTR、、OFB。

6、在序列密码中,假设当前的明文字为01101011,加解密均为按位异或运算,若密文字为11011100,则当前密钥串为。

7、在网络中,有1000个用户使用RSA公钥密码算法进行两两保密通信,则至少需要生成对密钥。

8、AES算法中,每一轮基本运算为字节替代、行移位、、轮密钥加四种运算。

9、认证协议从对认证实体认证来看,主要有单向认证和两种。

10、工作密钥,也称为或者会话密钥,是在一次通信或数据交换中,用户之间所使用的密钥,它可由通信用户之间进行协商得到。

它一般是动态地、仅在需要进行会话数据加密时产生。

11. 一个密码体制或密码算法通常由以下5个部分构成:明文空间、密文空间、、加密算法和。

12. 从收发双方使用的密钥是否相同,密码体制可以分为对称密码体制和。

13. AES算法的明文分组长度为,密钥长度有128/192/256bits 三种选择。

14. 美国在NIST-SP800标准中定义了五种运行模式,包括ECB、CBC、、、CFB等。

15. 在序列密码中,根据状态函数是否独立于明文或密文,可以将序列密码分为和自同步序列密码两类。

16. 杂凑算法SHA-1生成消息摘要值的长度为。

17. 已知一个RSA数字签名算法以{e,n}为公开密钥,{d,n}为秘密密钥。

《应用密码学》课程论文题目密码学发展史学生姓名学号院系专业四月十一日摘要: 密码学从古至今发展历史, 发展过程成中各个阶段发展情况。

以及各个阶段密码学经典密码以及代表人物, 与其在历史上标志性结果。

关键词: 古典密码; 密码学发展; 加密技术伴随信息化和数字化社会发展, 大家对信息安全和保密关键性认识不停提升, 而在信息安全中起着举足轻重作用密码学也就成为信息安全课程中不可或缺关键部分, 密码学是以研究秘密通信为目, 即对所要传送信息采取一个秘密保护, 以预防第三者对信息窃取一门学科。

密码学早在公元前400多年就已经产生, 人类使用密码历史几乎与使用文字时间一样长。

密码学发展过程能够分为四个阶段: 1、古代加密方法。

2、古典密码。

3、近代密码。

4、现代密码。

一、古代加密方法源于应用无穷需求总是推进技术发明和进步直接动力。

存于石刻或史书中记载表明, 很多古代文明, 包含埃及人、希伯来人、亚述人都在实践中逐步发明了密码系统。

从某种意义上说, 战争是科学技术进步催化剂。

人类自从有了战争, 就面临着通信安全需求, 密码技术源远流长。

古代加密方法大约起源于公元前4, 斯巴达人发明了“塞塔式密码”, 即把长条纸螺旋形地斜绕在一个多棱棒上, 将文字沿棒水平方向从左到右书写, 写一个字旋转一下, 写完一行再另起一行从左到右写, 直到写完。

解下来后, 纸条上文字消息杂乱无章、无法了解, 这就是密文,但将它绕在另一个相同尺寸棒子上后, 就能看到原始消息。

这是最早密码技术。

中国古代也早有以藏头诗、藏尾诗、漏格诗及绘画等形式, 将要表示真正意思或“密语”隐藏在诗文或画卷中特定位置记载, 通常人只注意诗或画表面意境, 而不会去注意或极难发觉隐藏其中“话外之音”。

如《水浒传》中梁山为了拉卢俊义入伙, “智多星”吴用和宋江便生出一段“吴用智赚玉麒麟”小说来, 利用卢俊义正为躲避“血光之灾”惶恐心理, 口占四句卦歌: 芦花丛中一扁舟,俊杰俄以后地游。