交换机路由器防火墙的基本配置解剖

- 格式:ppt

- 大小:2.40 MB

- 文档页数:87

第1章交换机·路由器·防火墙综述交换机、路由器和防火墙是几乎所有局域网络都要使用的基本设备。

其中,交换机将其他网络设备(如交换机、路由器、网络防火墙、无线接入点)和所有终端设备(如计算机、服务器、网络摄像头、网络打印机)连接在一起,实现彼此之间的通信;路由器用于实现局域网之间,以及局域网与Internet的互连,将所有的网络连接在一起;防火墙则用于在内部网络之间,以及内部网络和Internet之间创建一个安全屏障,将恶意攻击阻拦在内部网络之外。

可见,对于任何局域网络而言,交换机、路由器和防火墙一个都不能少。

1.1 交换机概述如果把网络布线系统比喻为一条条宽阔的道路,那么,网络交换机(Switch)就像是一座座立交桥,将通往各个方向的道路汇连在一起,实现彼此之间的互连互通。

无需红绿灯,无需等待,四通八达,任意驰骋……1.1.1 交换机的功能交换机是构建局域网络不可或缺的集线设备。

作为局域网通信的重要枢纽和节点,其主要功能就是连接设备。

所谓局域网络(Network),简单地说,其实就是若干计算机的集合,而这些计算机就是借助交换机相互连接在一起的。

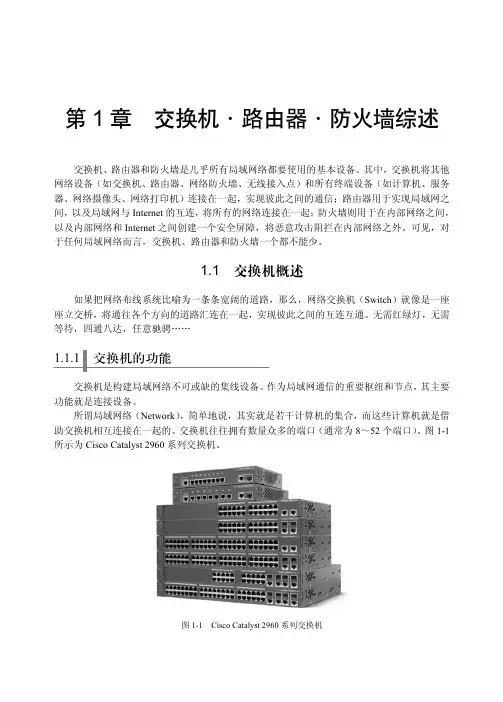

交换机往往拥有数量众多的端口(通常为8~52个端口)。

图1-1所示为Cisco Catalyst 2960系列交换机。

图1-1 Cisco Catalyst 2960系列交换机交换机·路由器·防火墙(第2版)交换机最主要的功能就是连接计算机、服务器、网络打印机、网络摄像头、IP 电话等终端设备,并实现与其他交换机、无线接入点、网络防火墙、路由器等网络设备的互连,从而构建局域网络,实现所有设备之间的通信。

图1-2所示为交换机与终端设备和网络设备的连接。

图1-2 交换机的功能作为局域网络的核心与枢纽,交换机的性能决定着网络性能,交换机的带宽决定着网络带宽。

因此,局域网络的升级往往就是交换机的升级。

当然,前提条件是网络布线必须能够满足网络传输的需要。

在网络中,防火墙、交换机和路由器通常是网络安全的重要组成部分。

以下是一个简单的示例,演示如何配置一个具有防火墙功能的路由器和交换机。

请注意,实际配置可能会根据您的网络架构和设备型号而有所不同。

设备列表:路由器:使用Cisco设备作为示例,实际上可以是其他厂商的路由器。

路由器IP地址:192.168.1.1交换机:同样,使用Cisco设备作为示例。

交换机IP地址:192.168.1.2防火墙规则:允许内部网络向外部网络发出的通信。

阻止外部网络对内部网络的未经请求的通信。

配置示例:1. 配置路由器:Router(config)# interface GigabitEthernet0/0Router(config-if)# ip address 192.168.1.1 255.255.255.0Router(config-if)# no shutdownRouter(config)# interface GigabitEthernet0/1Router(config-if)# ip address [外部IP地址] [外部子网掩码]Router(config-if)# no shutdownRouter(config)# ip route 0.0.0.0 0.0.0.0 [外部网关]2. 配置防火墙规则:Router(config)# access-list 101 permit ip 192.168.1.0 0.0.0.255 anyRouter(config)# access-list 101 deny ip any 192.168.1.0 0.0.0.255Router(config)# access-list 101 permit ip any anyRouter(config)# interface GigabitEthernet0/1Router(config-if)# ip access-group 101 in3. 配置交换机:Switch(config)# interface Vlan1Switch(config-if)# ip address 192.168.1.2 255.255.255.0Switch(config-if)# no shutdown配置说明:路由器通过两个接口连接内部网络(192.168.1.0/24)和外部网络。

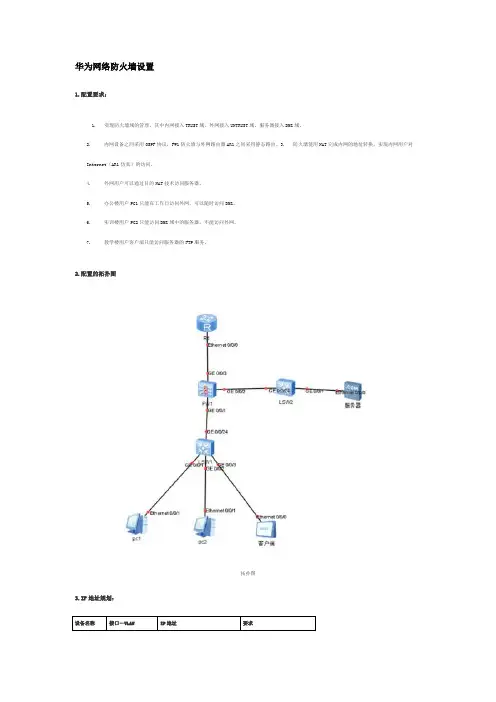

华为网络防火墙设置1.配置要求:1. 实现防火墙域的管理,其中内网接入TRUST域,外网接入UNTRUST域,服务器接入DMZ域。

2. 内网设备之间采用OSPF协议,FW1防火墙与外网路由器AR1之间采用静态路由。

3. 防火墙使用NAT完成内网的地址转换,实现内网用户对Internet(AR1仿真)的访问。

4. 外网用户可以通过目的NAT技术访问服务器。

5. 办公楼用户PC1只能在工作日访问外网,可以随时访问DMZ。

6. 实训楼用户PC2只能访问DMZ域中的服务器,不能访问外网。

7. 教学楼用户客户端只能访问服务器的FTP服务。

2.配置的拓扑图拓扑图3.IP地址规划:4、主要配置命令:一、S1(交换机1)的配置:sysnameS1#vlanbatch 10 20 30 40#interfaceVlanif1#interfaceVlanif10ip address 172.168.12.255 255.255.252.0 #interfaceVlanif20ip address 172.168.16.255 255.255.254.0 #interfaceVlanif30ip address 172.168.18.254 255.255.255.0 #interfaceVlanif40ip address 172.16.1.2 255.255.255.248 #interfaceMEth0/0/1#interfaceGigabitEthernet0/0/1port link-type accessport default vlan 10#interfaceGigabitEthernet0/0/2port link-type accessport default vlan 20#interfaceGigabitEthernet0/0/3port link-type accessport default vlan 30#interfaceGigabitEthernet0/0/4#interfaceGigabitEthernet0/0/24port link-type accessport default vlan 40#interfaceNULL0#ospf1area 0.0.0.0network 172.16.1.2 0.0.0.0network 172.168.16.255 0.0.0.0network 172.168.12.255 0.0.0.0network 172.168.18.254 0.0.0.0#iproute-static 0.0.0.0 0.0.0.0 172.16.1.1二、S2(交换机2)的配置:sysnames2#vlanbatch 10 20#interfaceVlanif10ip address 172.16.2.2 255.255.255.252#interfaceVlanif20ip address 172.168.200.30 255.255.255.224 #interfaceMEth0/0/1#interfaceGigabitEthernet0/0/1port link-type accessport default vlan 20#interfaceGigabitEthernet0/0/2#interfaceGigabitEthernet0/0/24port link-type accessport default vlan 10#interfaceNULL0#ospf10area 0.0.0.0network 172.168.200.30 0.0.0.0network 172.16.2.2 0.0.0.0#iproute-static 0.0.0.0 0.0.0.0 172.16.2.1三、R1(路由器)配置:interfaceEthernet0/0/0ip address 202.100.17.1 255.255.255.240 #interfaceLoopBack0ip address 1.1.1.17 255.255.255.255#iproute-static 172.168.200.0 255.255.255.0 202.100.17.2四、FW(防火墙)的配置:1.接口配置。

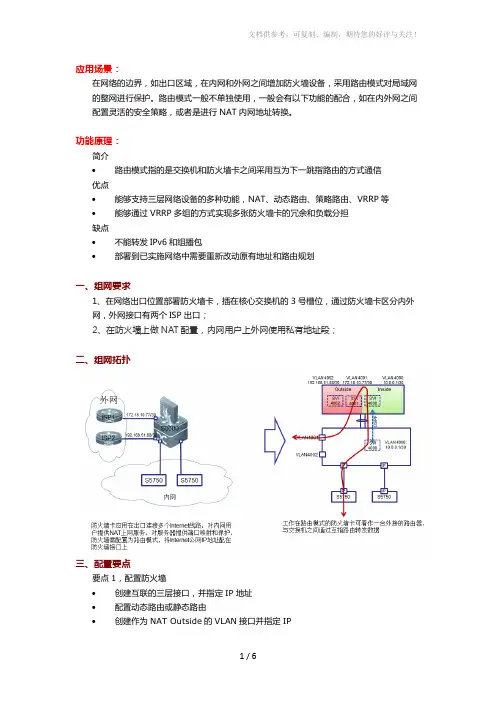

应用场景:在网络的边界,如出口区域,在内网和外网之间增加防火墙设备,采用路由模式对局域网的整网进行保护。

路由模式一般不单独使用,一般会有以下功能的配合,如在内外网之间配置灵活的安全策略,或者是进行NAT内网地址转换。

功能原理:简介•路由模式指的是交换机和防火墙卡之间采用互为下一跳指路由的方式通信优点•能够支持三层网络设备的多种功能,NAT、动态路由、策略路由、VRRP等•能够通过VRRP多组的方式实现多张防火墙卡的冗余和负载分担缺点•不能转发IPv6和组播包•部署到已实施网络中需要重新改动原有地址和路由规划一、组网要求1、在网络出口位置部署防火墙卡,插在核心交换机的3号槽位,通过防火墙卡区分内外网,外网接口有两个ISP出口;2、在防火墙上做NAT配置,内网用户上外网使用私有地址段;二、组网拓扑三、配置要点要点1,配置防火墙•创建互联的三层接口,并指定IP地址•配置动态路由或静态路由•创建作为NAT Outside的VLAN接口并指定IP•配置NAT转换关系•配置NAT日志要点2,配置交换机•创建连接NAT Outside线路的VLAN并指定物理接口•创建互联到防火墙的三层接口•通过互联到防火墙的三层接口配置动态路由或静态路由四、配置步骤注意:步骤一、将交换机按照客户的业务需要配置完成,并将防火墙卡和交换机联通,并对防火墙卡进行初始化配置。

1)配置防火墙模块与PC的连通性:配置防火墙卡和交换机互联端口,可以用于防火墙的管理。

Firewall>enable ------>进入特权模式Firewall#configure terminal ------>进入全局配置模式Firewall(config)#interface vlan 4000 ------>进入vlan 4000接口FW1(config-if-Vlan 4000)#ip address 10.0.0.1 255.255.255.252------>为vlan 4000接口上互联IP地址Firewall(config-if)#exit ------>退回到全局配置模式Firewall(config)#firewall default-policy-permit ------>10.3(4b5)系列版本的命令ip session acl-filter-default-permit ,10.3(4b6)命令变更为 firewall default-policy-permit 防火墙接口下没有应用ACL时或配置的ACL在最后没有Permit any则默认会丢弃所有包,配置以下命令可修改为默认转发所有包2)防火墙配置路由模式,交换机与防火墙联通配置。

防火墙配置目录一.防火墙的基本配置原则 (3)1.防火墙两种情况配置 (3)2.防火墙的配置中的三个基本原则 (3)3.网络拓扑图 (4)二.方案设计原则 (4)1. 先进性与成熟性 (4)2. 实用性与经济性 (5)3. 扩展性与兼容性 (5)4. 标准化与开放性 (5)5. 安全性与可维护性 (5)6. 整合型好 (5)三.防火墙的初始配置 (6)1.简述 (6)2.防火墙的具体配置步骤 (6)四.Cisco PIX防火墙的基本配置 (8)1. 连接 (8)2. 初始化配置 (8)3. enable命令 (8)4.定义以太端口 (8)5. clock (8)6. 指定接口的安全级别 (9)7. 配置以太网接口IP地址 (9)8. access-group (9)9.配置访问列表 (9)10. 地址转换(NAT) (10)11. Port Redirection with Statics (10)1.命令 (10)2.实例 (11)12. 显示与保存结果 (12)五.过滤型防火墙的访问控制表(ACL)配置 (13)1. access-list:用于创建访问规则 (13)2. clear access-list counters:清除访问列表规则的统计信息 (14)3. ip access-grou (15)4. show access-list (15)5. show firewall (16)一.防火墙的基本配置原则1.防火墙两种情况配置拒绝所有的流量,这需要在你的网络中特殊指定能够进入和出去的流量的一些类型。

允许所有的流量,这种情况需要你特殊指定要拒绝的流量的类型。

可论证地,大多数防火墙默认都是拒绝所有的流量作为安全选项。

一旦你安装防火墙后,你需要打开一些必要的端口来使防火墙内的用户在通过验证之后可以访问系统。

换句话说,如果你想让你的员工们能够发送和接收Email,你必须在防火墙上设置相应的规则或开启允许POP3和SMTP的进程。

华为防火墙配置使用手册(自己写)一、网络拓扑一台华为USG6000E防火墙,作为网络边界设备,连接内网、外网和DMZ区域。

一台内网交换机,连接内网PC和防火墙的GE0/0/1接口。

一台外网路由器,连接Internet和防火墙的GE0/0/2接口。

一台DMZ交换机,连接DMZ区域的WWW服务器和FTP服务器,以及防火墙的GE0/0/3接口。

一台内网PC,IP地址为10.1.1.2/24,作为内网用户,需要通过防火墙访问Internet和DMZ区域的服务器。

一台WWW服务器,IP地址为192.168.1.10/24,作为DMZ区域的Web 服务提供者,需要对外提供HTTP服务。

一台FTP服务器,IP地址为192.168.1.20/24,作为DMZ区域的文件服务提供者,需要对外提供FTP服务。

Internet用户,需要通过防火墙访问DMZ区域的WWW服务器和FTP服务器。

图1 网络拓扑二、基本配置本节介绍如何进行防火墙的基本配置,包括初始化配置、登录方式、接口配置、安全区域配置等。

2.1 初始化配置防火墙出厂时,默认的管理接口为GE0/0/0,IP地址为192.168.1. 1/24,开启了DHCP服务。

默认的用户名为admin,密码为Admin123。

首次登录防火墙时,需要修改密码,并选择是否清除出厂配置。

步骤如下:将PC与防火墙的GE0/0/0接口用网线相连,并设置PC的IP地址为19 2.168.1.x/24(x不等于1)。

在PC上打开浏览器,并输入192.168.1.1访问防火墙的Web界面。

输入默认用户名admin和密码Admin123登录防火墙,并根据提示修改密码。

新密码必须包含大小写字母、数字和特殊字符,并且长度在8到32个字符之间。

选择是否清除出厂配置。

如果选择是,则会删除所有出厂配置,并重启防火墙;如果选择否,则会保留出厂配置,并进入Web主界面。

2.2 登录方式2.2.1 Web登录Web登录是通过浏览器访问防火墙的Web界面进行管理和配置的方式。

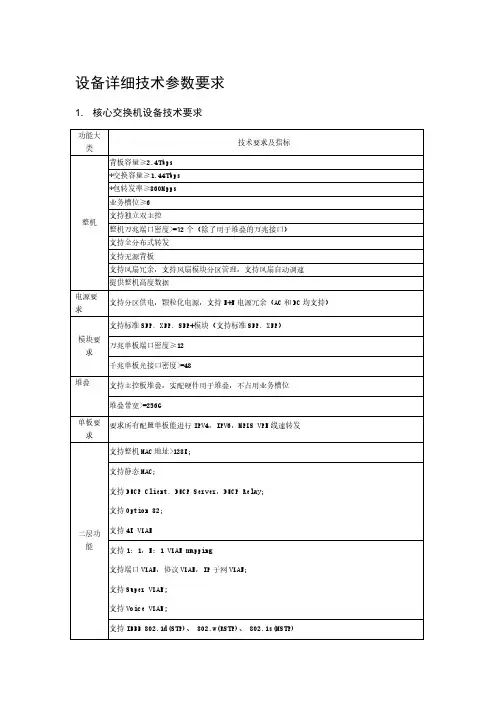

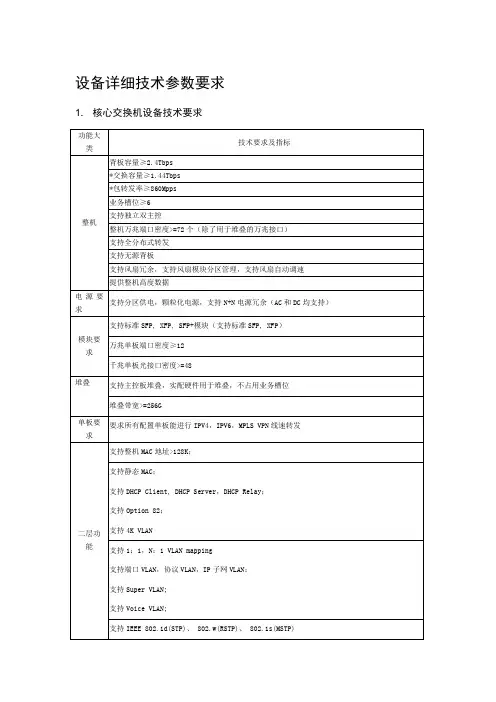

设备详细技术参数要求1. 核心交换机设备技术要求功能大类技术要求及指标整机背板容量≥2.4Tbps*交换容量≥1.44Tbps*包转发率≥860Mpps业务槽位≥6支持独立双主控整机万兆端口密度>=72个(除了用于堆叠的万兆接口)支持全分布式转发支持无源背板支持风扇冗余,支持风扇模块分区管理,支持风扇自动调速提供整机高度数据电源要求支持分区供电,颗粒化电源,支持N+N电源冗余(AC和DC均支持)模块要求支持标准SFP, XFP, SFP+模块(支持标准SFP, XFP)万兆单板端口密度≥12千兆单板光接口密度>=48堆叠支持主控板堆叠,实配硬件用于堆叠,不占用业务槽位堆叠带宽>=256G单板要求要求所有配置单板能进行IPV4,IPV6,MPLS VPN线速转发二层功能支持整机MAC地址>128K;支持静态MAC;支持DHCP Client, DHCP Server,DHCP Relay;支持Option 82;支持4K VLAN支持1:1,N:1 VLAN mapping支持端口VLAN,协议VLAN,IP子网VLAN;支持Super VLAN;支持Voice VLAN;支持IEEE 802.1d(STP)、 802.w(RSTP)、 802.1s(MSTP) 支持VLAN内端口隔离支持端口聚合,支持1:1, N:1端口镜像;支持流镜像;支持远程端口镜像(RSPAN);支持ERSPAN, 通过GRE隧道实现跨域远程镜像;支持VCT,端口环路检测路由特性路由表≥128K支持静态路由ARP≥16K支持RIP V1、V2, OSPF, IS-IS,BGP支持IP FRR支持路由协议多实例支持GR for OSPF/IS-IS/BGP支持策略路由*所有实际配置板卡支持MPLS分布式处理,全线速转发支持MPLS TE支持L3 VPNQoS ACL≥32K支持SP, WRR,DWRR,SP+WRR, SP+DWRR调度方式;支持双向CAR;提供广播风暴抑制功能;支持WRED;安全性支持DHCP Snooping trust, 防止私设DHCP服务器;支持DHCP snooping binding table (DAI, IP source guard), 防止ARP攻击、DDOS攻击、中间人攻击;支持BPDU guard, Root guard。

交换机路由器防火墙的基本配置解剖交换机、路由器和防火墙是构建网络基础设施的关键组件,它们各自承担着不同的功能,并且需要进行适当的配置才能确保网络的正常运行和安全性。

下面,我们就来对它们的基本配置进行一次详细的解剖。

首先,让我们来聊聊交换机。

交换机的主要作用是在局域网内连接多个设备,实现数据的快速转发。

在进行交换机的基本配置时,第一步通常是通过控制台端口(Console Port)使用串口线连接到计算机,并使用终端仿真软件(如 SecureCRT 或 PuTTY)登录到交换机的命令行界面(CommandLine Interface,简称 CLI)。

登录后,我们需要设置交换机的主机名(Hostname),这有助于在管理多个交换机时进行区分。

例如,我们可以将其命名为“Switch-1”。

接下来,配置管理IP 地址(Management IP Address)是很重要的一步。

这个 IP 地址用于远程管理交换机,通常设置在一个特定的 VLAN 中。

假设我们将管理 VLAN 设为 VLAN 1,IP 地址设为 1921681100,子网掩码设为 2552552550。

然后是 VLAN(Virtual Local Area Network)的配置。

VLAN 可以将一个物理的局域网划分成多个逻辑的局域网,增强网络的灵活性和安全性。

我们可以创建多个 VLAN,比如 VLAN 10 用于财务部,VLAN 20 用于销售部等等。

并且为每个 VLAN 配置相应的端口成员。

端口配置也是关键的一环。

端口可以被配置为访问端口(Access Port)或中继端口(Trunk Port)。

访问端口通常用于连接终端设备,如计算机、打印机等,它只能属于一个 VLAN。

而中继端口用于连接交换机或路由器,能够传输多个 VLAN 的数据。

接下来,我们转向路由器的基本配置。

路由器的主要功能是连接不同的网络,实现网络之间的通信。

与交换机类似,我们也是通过控制台端口或网络连接登录到路由器的 CLI。