cisco 端口隔离 pvlan

- 格式:doc

- 大小:14.00 KB

- 文档页数:1

思科路由器如何配置VLAN的IP我们的思科路由器如何配置VLAN的IP呢?想必很多网络技术的新手都不清楚,所以小编这里就推荐下配置VLAN的IP方法和介绍VLAN给你们认识认识。

VLAN:英文全称为Virtual Local Area Network,中文称虚拟局域网,VLAN其实就相当于一个小型网络的统称,如校园网内有三个不同网段,分别为10.0.0.0、172.16.1.0和192.168.1.0,我们可以分别将这三个网段划分为三个不同的VLAN,以便于管理。

举个例子,只允许10.0.0.0网段访问172.16.1.0网段,不能访问192.168.1.0网段,此时VLAN的好处显露无疑。

今天笔者同大家分享思科路由器如何配置VLAN的IP。

1、启动计算机并连接到思科路由器,进入VLAN配置模式。

在命令行提示符下键入以下命令,然后按ENTER键host1(config)#interface fastEthernet 4/0请注意,在这个例子中,我们指定的VLAN使用的是快速以太网连接,标有“快速以太网”。

2、对VLAN进行封装,输入以下命令:host1(config-if)#encapsulation vlan3、创建一个子接口的VLAN,这将主机的IP,通过添加一个子识别号码。

键入以下命令,然后按ENTER键。

host1(config-if)#interface fastEthernet 4/0.354、指定的VLAN ID,通过键入以下命令Read more: How to Configure a VLAN IP | "host1(config-if)#vlan id 333",5、分配给VLAN的IP地址,在命令提示符下键入以下命令,然后按回车键。

host1(config-if)#IP address 192.168.1.13 255.255.255.0通过这5个命令,你就成功在路由器上的VLAN配置了IP地址了,是不是很简单呢。

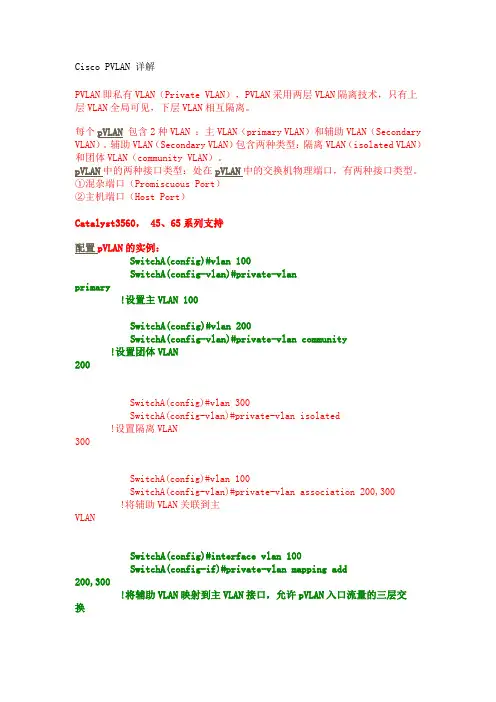

Cisco PVLAN 详解PVLAN即私有VLAN(Private VLAN),PVLAN采用两层VLAN隔离技术,只有上层VLAN全局可见,下层VLAN相互隔离。

每个pVLAN包含2种VLAN :主VLAN(primary VLAN)和辅助VLAN(Secondary VLAN)。

辅助VLAN(Secondary VLAN)包含两种类型:隔离VLAN(isolated VLAN)和团体VLAN(community VLAN)。

pVLAN中的两种接口类型:处在pVLAN中的交换机物理端口,有两种接口类型。

①混杂端口(Promiscuous Port)②主机端口(Host Port)Catalyst3560, 45、65系列支持配置pVLAN的实例:SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlanprimary!设置主VLAN 100SwitchA(config)#vlan 200SwitchA(config-vlan)#private-vlan community!设置团体VLAN 200SwitchA(config)#vlan 300SwitchA(config-vlan)#private-vlan isolated!设置隔离VLAN 300SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlan association 200,300!将辅助VLAN关联到主VLANSwitchA(config)#interface vlan 100SwitchA(config-if)#private-vlan mapping add200,300!将辅助VLAN映射到主VLAN接口,允许pVLAN入口流量的三层交换SwitchA(config)# interface fastethernet 0/2SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 200!2号口划入团体VLAN 200SwitchA(config)# interface fastethernet 0/3SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 300!3号口划入隔离VLAN 300SwitchA(config)# interface fastethernet 0/1SwitchA(config-if)#switchport mode private-vlan promiscuousSwitchA(config-if)#switchport private-vlan mapping 100 add200-300!1号口杂合模式关于端口隔离Switch(config)# interface gigabitethernet1/0/2Switch(config-if)# switchport protectedPVLAN通常用于企业内部网,用来防止连接到某些接口或接口组的网络设备之间的相互通信,但却允许与默认网关进行通信。

大家好,我是freeboy,QQ:61699646今天给大家带来的教程是Cisco之VLAN虚拟局域网(VLAN )VLAN的特点:分段:分割广播域,增加了广播域的数量,减少了广播域的范围灵活性:对层2的交换机逻辑上的划分,不受物理距离的限制安全性:默认时,不同VLAN之间的主机不能互相通信,增加安全性静态VLAN的配置:创建VLAN:方法一:全局模式:vlan {vlan-ID} 创建VLANname (vlan-name) 给LVAN输入名称方法二:特权模式:vlan database 数据库模式vlan {vlan-ID} name {name} 创建VLAN并加名称将一个端口加入VLAN:interface fa0/1 进入接口switchport access vlan 2 把接口分给vlan 2将多个端口加如VLAN:interface range fa0/5 - 10 定义5-10端口switchport access vlan 2 把接口分给vlan 2trunk (中继链路)trunk的作用:如果vlan跨越多台交换机,那么就需要在交换机之间使用trunk链路trunk用于连接在不同交换机中相同VLAN的主机能互相通信VLAN与VLAN之间通信需要使用路由2种标识;1、IEEE 802.1Q(dot1Q) 虚拟桥接局域网标准在以太网数据帧内部插入4个字节的标记VLAN-ID:12位2、ISL:cisco专用协议在帧的头加26字节标记,在帧尾加4个字节的CRC校验VLAN-ID:15位TRUNK的几种模式:1、开启(on)-将端口设置为永久中继模式switchport mode trunk2、关闭(off)-将端口设置为永久非中级模式switchport mode access3、企望(desirable)-端口主动将链路转变成中继模式switchport mode dynamicdesirable4、自动(auto)-使端口愿意将链路变成中继模式switchport mode dynamic auto。

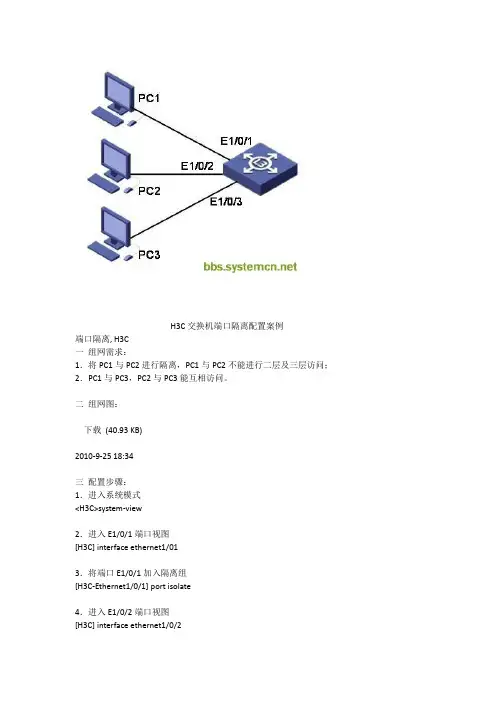

H3C交换机端口隔离配置案例

端口隔离, H3C

一组网需求:

1.将PC1与PC2进行隔离,PC1与PC2不能进行二层及三层访问;2.PC1与PC3,PC2与PC3能互相访问。

二组网图:

下载(40.93 KB)

2010-9-25 18:34

三配置步骤:

1.进入系统模式

<H3C>system-view

2.进入E1/0/1端口视图

[H3C] interface ethernet1/01

3.将端口E1/0/1加入隔离组

[H3C-Ethernet1/0/1] port isolate

4.进入E1/0/2端口视图

[H3C] interface ethernet1/0/2

5.将端口E1/0/2加入隔离组

[H3C-Ethernet1/0/2] port isolate

四配置关键点:

1.同一交换机中只支持一个隔离组,组内端口数不限;

2.端口隔离特性与以太网端口所属的VLAN无关;

3.经过以上配置后,可以完成隔离组内PC间二层及三层的隔离,而隔离组与隔离组外的PC不隔离,即PC1与PC2相互隔离,而PC1与PC3不隔离,PC2与PC3不隔离;

4.执行port isolate或undo port isolate命令后,在本地设备中,与当前端口位于同一汇聚组中的其他端口,会同时加入或离开隔离组;

5.此案例适用于H3C S3600、S5600、S3100、S5100、S5500、S3610,以及Quidway S3900、S5600、S2000、S3100、S5000、S5100系列交换机。

来源: 中国系统集成论坛原文链接:/thread-162445-1-8.html。

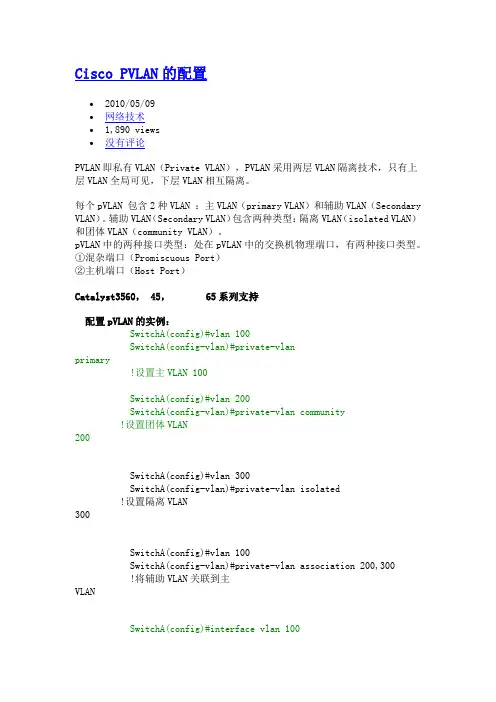

Cisco PVLAN的配置∙2010/05/09∙网络技术∙1,890 views∙没有评论PVLAN即私有VLAN(Private VLAN),PVLAN采用两层VLAN隔离技术,只有上层VLAN全局可见,下层VLAN相互隔离。

每个pVLAN 包含2种VLAN :主VLAN(primary VLAN)和辅助VLAN(Secondary VLAN)。

辅助VLAN(Secondary VLAN)包含两种类型:隔离VLAN(isolated VLAN)和团体VLAN(community VLAN)。

pVLAN中的两种接口类型:处在pVLAN中的交换机物理端口,有两种接口类型。

①混杂端口(Promiscuous Port)②主机端口(Host Port)Catalyst3560, 45, 65系列支持配置pVLAN的实例:SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlanprimary!设置主VLAN 100SwitchA(config)#vlan 200SwitchA(config-vlan)#private-vlan community!设置团体VLAN 200SwitchA(config)#vlan 300SwitchA(config-vlan)#private-vlan isolated!设置隔离VLAN 300SwitchA(config)#vlan 100SwitchA(config-vlan)#private-vlan association 200,300!将辅助VLAN关联到主VLANSwitchA(config)#interface vlan 100SwitchA(config-if)#private-vlan mapping add200,300!将辅助VLAN映射到主VLAN接口,允许pVLAN入口流量的三层交换SwitchA(config)# interface fastethernet 0/2SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 200!2号口划入团体VLAN 200SwitchA(config)# interface fastethernet 0/3SwitchA(config-if)#switchport mode private-vlan hostSwitchA(config-if)#switchport private-vlan host-association 100 300!3号口划入隔离VLAN 300SwitchA(config)# interface fastethernet 0/1SwitchA(config-if)#switchport mode private-vlan promiscuousSwitchA(config-if)#switchport private-vlan mapping 100 add200-300!1号口杂合模式CatOS的配置set vlan 100 pvlan-type primaryset vlan 200 pvlan-type communityset vlan 300 pvlan-type isolatedset pvlan 100 200 5/1set pvlan 100 300 5/2set pvlan mapping 100,200 15/1set pvlan mapping 100,300 15/1 //指定混杂模式的接口参考资料:/n6630/blog/item/c6e6974cb3d362fdd62afc64.html /133058/56824/coghost/blog/item/4f4dfb22e3bdd5a24723e83e.html /view/1065646.htm关于端口隔离Switch(config)# interface gigabitethernet1/0/2Switch(config-if)# switchport protectedCatalyst 29 35系列支持网关及共享口不敲protected 即可通信。

vlan隔离交换机使用方法

VLAN隔离交换机的使用方法如下:

1. 添加VLAN:首先,需要创建VLAN,并为每个VLAN分配一个唯一的ID。

可以通过在交换机上设置VLAN ID,并添加到交换机的VLAN配置中

来实现。

2. 设置端口属性:接下来,需要设置交换机的端口属性,以确定每个端口所属的VLAN以及端口类型(例如,Access、Trunk或Hybrid)。

端口类型决定了端口如何处理VLAN数据。

例如,Access端口只能属于一个VLAN,而Trunk端口可以允许多个VLAN通过。

3. 配置PVID:PVID(Port VLAN ID)是用于标识端口所属VLAN的标识符。

对于Access端口,需要将PVID设置为与端口所属VLAN的ID相同。

4. 配置IP地址:如果需要使用IP地址进行管理或通信,还需要为交换机配置IP地址。

可以通过在交换机上设置IP地址、子网掩码和默认网关来实现。

5. 配置路由:如果需要使用路由功能,例如在不同VLAN之间进行通信,

需要在交换机上配置路由。

这可以通过在交换机上设置路由表或使用动态路由协议来实现。

6. 测试和验证:最后,需要测试和验证VLAN隔离交换机的配置是否正确。

可以通过在交换机上执行命令行接口(CLI)命令或使用网络管理工具来进

行测试和验证。

请注意,不同的VLAN隔离交换机可能会有不同的配置方法和步骤,具体请参考相关设备的使用手册或制造商提供的文档。

同时,在配置过程中需要注意网络的安全性,并确保遵守相关法律法规的规定。

•交换机基本配置•VLAN配置与管理•生成树协议(STP)配置与优化•端口聚合(EtherChannel)配置与应用目•交换机安全性设置与加固•交换机性能监控与故障排除录01交换机基本配置1 2 3通过控制台端口登录远程登录配置访问控制列表(ACL)交换机登录与访问控制交换机主机名与域名设置主机名配置域名设置系统提示信息配置交换机端口配置与启用端口速率和双工模式配置端口安全配置A B C D端口VLAN分配端口镜像配置在完成交换机的各项配置后,及时保存配置信息,防止因意外断电或其他原因导致配置丢失。

配置保存在需要重启交换机时,可以通过命令行或Web 界面进行重启操作,确保交换机正常启动并加载最新的配置信息。

交换机重启在交换机出现问题时,可以加载之前保存的配置文件,实现配置回滚,快速恢复网络正常运行。

配置回滚查看交换机的系统日志,了解交换机的运行状况和故障信息,为故障排除提供依据。

系统日志查看交换机保存与重启02VLAN配置与管理创建VLAN及分配端口VLAN间路由配置01020304VLAN间通信及访问控制列表(ACL)应用VLAN安全性设置010*******03生成树协议(STP)配置与优化STP基本原理及作用消除环路链路备份自动恢复STP配置命令详解启用STP设置STP模式配置STP优先级配置STP端口状态STP优化策略及实施方法启用PortFast调整STP定时器配置BPDU Guard配置Root Guard逐步排查根据故障现象和网络拓扑结构,逐步排查可能导致STP 故障的原因,如物理链路故障、交换机配置错误等。

查看STP 状态使用命令`show spanning-tree vlan vlan-id`查看指定VLAN 的STP 状态,包括根交换机、根端口、指定端口等信息。

检查端口状态使用命令`show interfaces interface-type interface-number switchport`查看交换机端口的STP 状态及相关配置。

在传统VLAN技术上发展出几种不一样的扩展技术---PVLAN (Private VLAN)、SuperVLAN、SVLAN(Stack VLAN)Primary vlan, Isolated PVLAN,Community PVLAN是属于PVLAN(Private VLAN)的观念楼主谈的SVLAN,CVLAN,PVLAN是属于SVLAN(Stack VLAN)的观念应该要从Q-in-Q工作原理来看:QinQ采用的是层次化VLAN技术区分用户和运营商的VLAN:C-VLAN和P-VLAN(S-VLAN),数据在私网中传输时带一个私网的tag,定义为C -VLAN Tag (Customer VLAN tag=用户VLAN),数据进入到服务商的骨干网后,在打上一层公网的VLAN tag,定义为P-VLAN Tag(Service Provider VLAN tag=S-VLAN=SPVLAN=服务商VLAN)。

到目的私网后再把P-VLAN Tag剥除,为用户提供了一种较为简单的二层VPN隧道。

SVLAN=Stack VLAN(就是所谓的QinQ)CVLAN=Customer VLAN =用户VLANPVLAN =SVLAN=Service Provider VLAN =SPVLAN=服务商VLANVLAN:一个VLAN就是一个广播域,用一个标签来表示.(802.1q 标准定义,在以太网ethernetII/802.3的SA后加面增加4字节用来给这个以太网帧打标签和优先级值)PVLAN:private vlan,VLAN的一种应用,是完全从实际应用角度而言的,用以实现一个VLAN 内的用户之间有些能通信,有些不能通信,但这个VLAN里的所有用户都能通过同一个端口出去或者访问服务器这样一个实际需求包含primary VLAN,isolated VLAN和communicate VLAN,其中isloate VLAN和communicate VLAN绑定在primary VLAN上,isolated PVLAN内的用户之间互相隔离,但可以和primary vlan内的Promiscuous port通信, communicate PVLAN 内的用户之间可以互相通信,也能与primary vlan内的Promiscuous port通信.SVLAN和CVLAN: Service provider VLAN和customer VLAN,由802.1ad定义, QinQ,在一个VLAN里再增一层标签,成为双标签的VLAN,外层的就是SVLAN,内层的就是CVLAN你提出的最后一个问题:"这三者SVLAN、PVLAN、CVLAN之间是否可以配合使用"当一个交换机启用double tagging mode也即802.1q tunneling的时候,用户数据包自身携带VID的就是CVLAN,进入交换机后,会被再打上一层标签SVLAN,成为一个双标签的数据,如果用户是ungtagged的数据包,交换机可以打上两层标签,内层打上端口的PVID成为CVLAN,外层打上SPVLAN.还可以是直接接把PVID作为SPVLAN,成为单标签数据.交换机处理时可以根据内层标签也可以根据外层标签,交换机不同可以有不同的实现方式.SVLAN和CVLAN是孪生兄弟,相对的概念,就是配合使用的,PVLAN是802.1q的应用方式,而VLAN和SLV AN能共存在,所以这三者完全可以配合使用。

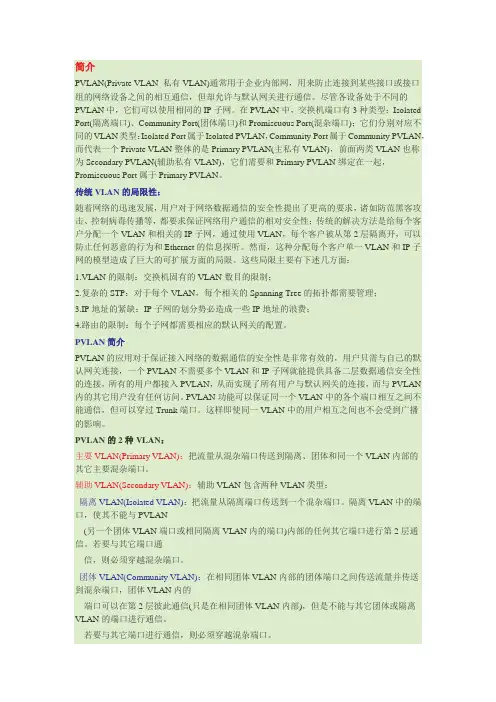

简介PVLAN(Private VLAN 私有VLAN)通常用于企业内部网,用来防止连接到某些接口或接口组的网络设备之间的相互通信,但却允许与默认网关进行通信。

尽管各设备处于不同的PVLAN中,它们可以使用相同的IP子网。

在PVLAN中,交换机端口有3种类型:Isolated Port(隔离端口)、Community Port(团体端口)和Promiscuous Port(混杂端口);它们分别对应不同的VLAN类型:Isolated Port属于Isolated PVLAN,Community Port属于Community PVLAN,而代表一个Private VLAN整体的是Primary PVLAN(主私有VLAN),前面两类VLAN也称为Secondary PVLAN(辅助私有VLAN),它们需要和Primary PVLAN绑定在一起,Promiscuous Port属于Primary PVLAN。

传统VLAN的局限性:随着网络的迅速发展,用户对于网络数据通信的安全性提出了更高的要求,诸如防范黑客攻击、控制病毒传播等,都要求保证网络用户通信的相对安全性;传统的解决方法是给每个客户分配一个VLAN和相关的IP子网,通过使用VLAN,每个客户被从第2层隔离开,可以防止任何恶意的行为和Ethernet的信息探听。

然而,这种分配每个客户单一VLAN和IP子网的模型造成了巨大的可扩展方面的局限。

这些局限主要有下述几方面:1.VLAN的限制:交换机固有的VLAN数目的限制;2.复杂的STP:对于每个VLAN,每个相关的Spanning Tree的拓扑都需要管理;3.IP地址的紧缺:IP子网的划分势必造成一些IP地址的浪费;4.路由的限制:每个子网都需要相应的默认网关的配置。

PVLAN简介PVLAN的应用对于保证接入网络的数据通信的安全性是非常有效的,用户只需与自己的默认网关连接,一个PVLAN不需要多个VLAN和IP子网就能提供具备二层数据通信安全性的连接,所有的用户都接入PVLAN,从而实现了所有用户与默认网关的连接,而与PVLAN 内的其它用户没有任何访问。

最近经常碰到有人问起Cisco交换机上如何实现VLAN之间的访问控制,一般我都会告诉对方,在三层交换机上直接把ACL应用到相应VLAN的虚端口就OK了,其实我自己也没有机会去真正实践过。

眼下正巧有个项目涉及到这方面的需求,于是对如何实现VLAN之间的访问控制仔细研究了一番,这才发现VLAN访问控制列表(VACL)和VLAN之间的访问控制列表其实在实现方式上是有很大不同的,虽然从字面上看两者差不多。

我们常说的VLAN之间的访问控制,它的实现方式是将ACL直接应用到VLAN的虚端口上,与应用到物理端口的ACL实现方式是一样的。

而VLAN访问控制(VACL),也称为VLAN访问映射表,它的实现方式与前者完全不同。

它应用于VLAN中的所有通信流,支持基于ETHERTYPE和MAC地址的过滤,可以防止未经授权的数据流进入VLAN。

目前支持的VACL操作有三种:转发(forward),丢弃(drop),重定向(redirect)。

VACL很少用到,在配置时要注意以下几点:1)最后一条隐藏规则是deny ip any any,与ACL相同。

2)VACL没有inbound和outbound之分,区别于ACL。

3)若ACL列表中是permit,而VACL中为drop,则数据流执行drop。

4)VACL规则应用在NAT之前。

5)一个VACL可以用于多个VLAN中;但一个VLAN只能与一个VACL关联。

6)VACL只有在VLAN的端口被激活后才会启用,否则状态为inactive。

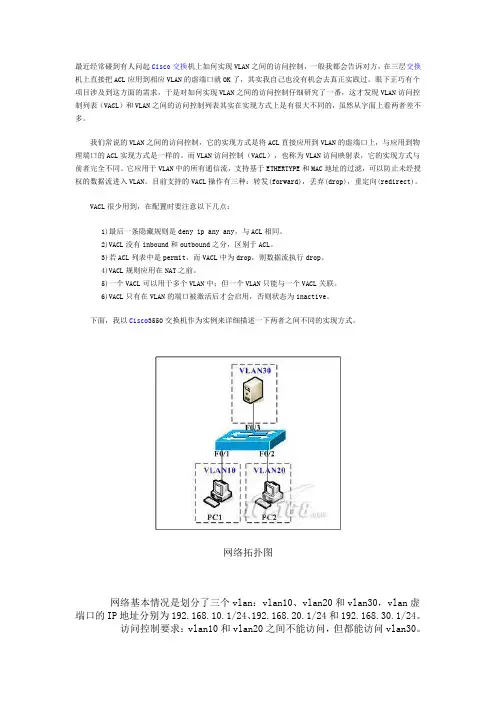

下面,我以Cisco3550交换机作为实例来详细描述一下两者之间不同的实现方式。

网络拓扑图网络基本情况是划分了三个vlan:vlan10、vlan20和vlan30,vlan虚端口的IP地址分别为192.168.10.1/24、192.168.20.1/24和192.168.30.1/24。

访问控制要求:vlan10和vlan20之间不能访问,但都能访问vlan30。

•IPSec VPN 基本概念与原理•Cisco 设备IPSec VPN 配置准备•IKE 协商过程详解•IPSec 数据传输过程详解•Cisco 设备IPSec VPN 高级配置技巧•故障诊断与排除方法分享•总结与展望目录01IPSec VPN基本概念与原理IPSec VPN定义及作用定义作用密钥管理技术通过IKE (Internet Key Exchange )协议进行密钥的协商和管理,确保密钥的安全性和一致性。

工作原理IPSec VPN 通过在IP 层实现加密和认证,为上层应用提供透明的安全通信服务。

它使用AH (认证头)和ESP (封装安全载荷)两种协议来提供安全保护。

加密技术通过对数据进行加密,确保数据在传输过程中的机密性。

认证技术通过对数据和通信实体进行认证,确保数据的完整性和来源的合法性。

工作原理与关键技术0102AH (Authenti…ESP (Encapsu…IKE (Interne…SA (Security…SPD (Securit…030405相关术语解析02Cisco设备IPSec VPN配置准备根据实际需求选择支持IPSec VPN 功能的Cisco 路由器或防火墙设备,如ASA 5500系列、ISR G2系列等。

路由器/防火墙确保设备具备足够的处理能力和内存,以支持VPN 隧道的建立和数据加密/解密操作。

处理器与内存为设备配置足够的存储空间,用于保存配置文件、日志等信息。

存储根据网络拓扑和连接需求,选择适当的接口类型和数量,如以太网接口、串行接口等,并配置相应的模块。

接口与模块设备选型与硬件配置软件版本及许可证要求软件版本确保Cisco设备上运行的软件版本支持IPSec VPN功能,并建议升级到最新的稳定版本。

许可证某些高级功能可能需要额外的许可证支持,如高级加密标准(AES)等。

在购买设备时,请确认所需的许可证是否已包含在内。

软件更新与补丁定期从Cisco官方网站下载并安装软件更新和补丁,以确保设备的稳定性和安全性。

Cisco IPSec VPN 配置详解VPN作为一项成熟的技术,广泛应用于组织总部和分支机构之间的组网互联,其利用组织已有的互联网出口,虚拟出一条“专线”,将组织的分支机构和总部连接起来,组成一个大的局域网。

IPSEC引进了完整的安全机制,包括加密、认证和数据防篡改功能。

IPsec的协商分为两个阶段:第一阶段:验证对方,协商出IKE SA ,保护第二阶段IPSEC Sa协商过程第二阶段:保护具体的数据流Cisco IPSec VPN 配置详解配置IPSec VPN 常规的步骤如下(建议复制下来):启用IKE配置第一阶段策略//crypto isakmp policy xx配置Pre Share Key //crypto isakmp key配置第二阶段策略//crypto ipsec transfor—set定义感兴趣流(利用扩展的ACL)定义map应用map注意事项:两端的加密点必须要有去往对方的路由(可通讯)配置如下:ISP的配置ISP#conf tISP(config)#int f0/0ISP(config—if)#ip add 202.1。

1。

1 255.255.255.252ISP(config-if)#no shISP(config—if)#int f0/1ISP(config—if)#ip add 61.1。

1.1 255.255。

255.252ISP(config-if)#no shCQ(左边路由器)的配置:CQ#conf tCQ(config)#int f0/0CQ(config-if)#ip add 202.1。

1.2 255。

255.255.252CQ(config-if)#no shCQ(config-if)#int lo 0CQ(config-if)#ip add 1.1.1。

1 255。

255.255。

0CQ(config-if)#no shCQ(config-if)#exitCQ(config)#ip route 0。

端口隔离技术

端口隔离技术是一种网络安全技术,用于限制网络中不同设备或应用程序之间的通信。

它的目的是防止恶意活动或攻击者利用某个设备或应用程序的漏洞来入侵其他设备或应用程序。

端口隔离技术有多种实现方法,以下是其中几种常见的技术:

1. 虚拟局域网(VLAN):使用VLAN可以将网络中的设备

分割成多个虚拟的逻辑网络,将不同的设备或应用程序放置在不同的VLAN中,从而限制它们之间的通信。

2. 网络隔离:将不同的设备或应用程序连接到不同的物理网络,通过路由器或防火墙对不同网络之间的通信进行控制和限制。

3. 端口隔离:通过网络交换机或防火墙配置,将不同的设备或应用程序连接到不同的物理或逻辑端口上,从而限制它们之间的通信。

4. 应用隔离:在操作系统或容器级别对不同的应用程序进行隔离,使它们之间无法直接通信,从而降低攻击面。

5. 服务器隔离:将服务部署在不同的服务器上,并使用网络设备或防火墙来限制它们之间的通信。

端口隔离技术可以有效地提高网络的安全性,减少潜在的攻击面,并帮助防止横向移动和数据泄露等安全威胁。

CISCO ME3400的VLAN及PVLAN配置过程前言本文档主要知识为两部分:第一部分:VLAN配置:实现ME3400 1-12口(129.x.x.x)及13-24(139.x.x.x)口的分别IP连通。

第二部分:PVLAN配置:实现1-12口(129.x.x.x)及13-24(139.x.x.x)口之间的IP连通。

第一节背景知识介绍ME3400交换机介绍:ME3400交换机有24个FE接口,2个GE接口,根据网络规划,我们将前12个FE口划分为VLAN 129,用于RMPB、RBCX、OMCR的接入,后12个FE口划分为VLAN 139,用于RMNIC和OMCB的接入。

PVLAN介绍:(1)在Private VLAN的概念中,交换机端口有三种类型:Isolated port,Communityport, Promiscuous port;它们分别对应不同的VLAN类型:Isolated port属于Isolated PVLAN,Community port属于Community PVLAN,而代表一个Private VLAN 整体的是Primary VLAN,前面两类VLAN需要和它绑定在一起,同时它还包括Promiscuous port。

(2)在Isolated PVLAN中,Isolated port只能和Promiscuous port通信,彼此不能交换流量即使是在同一个Isolated PVLAN中。

在Community PVLAN中,Community port不仅可以和Promiscuous port通信,而且在同一个Community PVLAN彼此也可以交换流量。

Promiscuous port 与路由器或第3层交换机接口相连,它收到的流量可以发往Isolated port和Community port。

(3)接口的类型可以分为三种:UNI--用来连接主机,例如PC,iphone;ENI--类似UNI,能配置一些协议例如CDP、STP、LLDP、LACP; NNI--用来连接其他交换机或者路由器。

专用VLAN“深度”隔离交换端口pVLAN

佚名

【期刊名称】《网管员世界》

【年(卷),期】2008(000)012

【摘要】蠕虫一般通过地址扫描来获取攻击目标,现在虽然大多数网络都根据各种条件来划分了VLAN,可是一般对VLAN之间的内部通信都不进行控制,所以蠕虫首先会对所在VLAN内的其他终端进行扫描,这也就是为什么蠕虫爆发时,局域网内用户会迅速被感染,其速度之快难于控制。

【总页数】1页(P84)

【正文语种】中文

【中图分类】TP391

【相关文献】

1.基于第二代端口VLAN技术的交换机管理 [J], 张杰

2.配置Trunk注意交换机端口顺序——对《排除VLAN中Trunk配置故障》一文的补充 [J], 陈小兵

3.软件仿真交换机下基于端口的VLAN配置 [J], 鹿煜炜

4.基于非对称VLAN的端口隔离技术研究与应用 [J], 林初建;张四海;王海英;冯雷;赵君

5.基于交换机端口VLAN间的互访 [J], 孙凌;周琳;孙志超

因版权原因,仅展示原文概要,查看原文内容请购买。

在cisco 低端交换机中的实现方法:

1.通过端口保护(Switchitchport protected)来实现的。

2.通过PVLAN(private vlan 私有vlan)来实现.

主要操作如下:

相对来说cisco 3550或者2950交换机配置相对简单,进入网络接口配置模式: Switch(config)#int range f0/1 - 24 #同时操作f0/1到f0/24口可根据自己的需求来选择端口

Switch(config-if-range)#Switchitchport protected #开启端口保护

ok...到此为止,在交换机的每个接口启用端口保护,目的达到.

由于4500系列交换机不支持端口保护,可以通过PVLAN方式实现。

主要操作如下:

交换机首先得设置成transparents模式,才能完成pvlan的设置。

首先建立second Vlan 2个

Switch(config)#vlan 101

Switch(config-vlan)#private-vlan community

###建立vlan101 并指定此vlan为公共vlan

Switch(config)vlan 102

Switch(config-vlan)private-vlan isolated

###建立vlan102 并指定此vlan为隔离vlan

Switch(config)vlan 200

Switch(config-vlan)private-vlan primary

Switch(config-vlan)private-vlan association 101

Switch(config-vlan)private-vlan association add 102

###建立vlan200 并指定此vlan为主vlan,同时制定vlan101以及102为vlan200的second vlan

Switch(config)#int vlan 200

Switch(config-if)#private-vlan mapping 101,102

###进入vlan200 配置ip地址后,使second vlan101与102之间路由,使其可以通信

Switch(config)#int f3/1

Switch(config-if)#Switchitchport private-vlan host-association 200 102

Switch(config-if)#Switchitchport private-vlan mapping 200 102

Switch(config-if)#Switchitchport mode private-vlan host

###进入接口模式,配置接口为PVLAN的host模式,配置Pvlan的主vlan以及second vlan,一定用102,102是隔离vlan

至此,配置结束,经过实验检测,各个端口之间不能通信,但都可以与自己的网关通信,实现了交换机端口隔离。

注:如果有多个vlan要进行PVLAN配置,second vlan必须要相应的增加,一个vlan只能在private vlan下作为second vlan。