AAA典型配置指导

- 格式:doc

- 大小:243.50 KB

- 文档页数:8

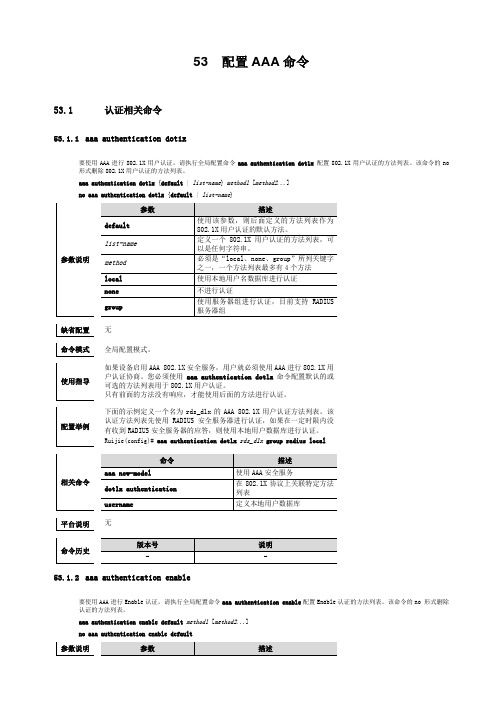

53配置AAA命令53.1认证相关命令53.1.1aaa authentication dot1x要使用AAA进行802.1X用户认证,请执行全局配置命令aaa authentication dot1x配置802.1X用户认证的方法列表。

该命令的no 形式删除802.1X用户认证的方法列表。

aaa authentication dot1x {default | list-name} method1 [method2...]no aaa authentication dot1x {default | list-name}无全局配置模式。

如果设备启用AAA 802.1X安全服务,用户就必须使用AAA进行802.1X用户认证协商。

您必须使用aaa authentication dot1x命令配置默认的或可选的方法列表用于802.1X用户认证。

只有前面的方法没有响应,才能使用后面的方法进行认证。

下面的示例定义一个名为rds_d1x的AAA 802.1X用户认证方法列表。

该认证方法列表先使用RADIUS安全服务器进行认证,如果在一定时限内没有收到RADIUS安全服务器的应答,则使用本地用户数据库进行认证。

Ruijie(config)# aaa authentication dot1x rds_d1x group radius local无53.1.2aaa authentication enable要使用AAA进行Enable认证,请执行全局配置命令aaa authentication enable配置Enable认证的方法列表。

该命令的no 形式删除认证的方法列表。

aaa authentication enable default method1 [method2...]no aaa authentication enable default无全局配置模式。

如果设备启用AAA Enable认证服务,用户就必须使用AAA进行Enable认证协商。

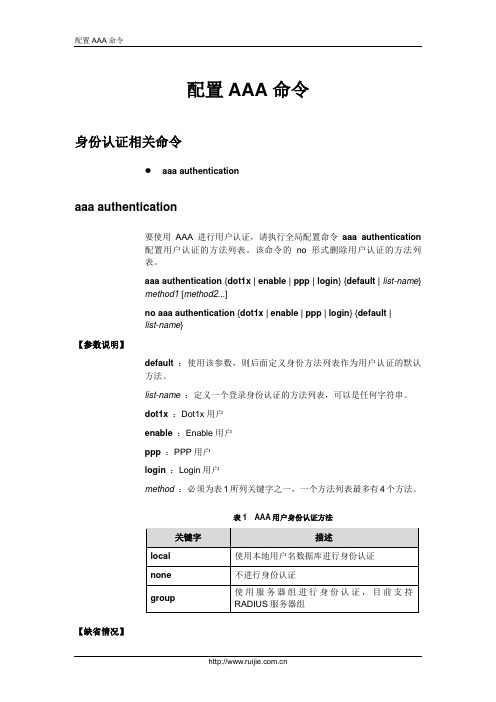

配置AAA命令身份认证相关命令aaa authenticationaaa authentication要使用AAA进行用户认证,请执行全局配置命令aaa authentication配置用户认证的方法列表。

该命令的no 形式删除用户认证的方法列表。

aaa authentication {dot1x | enable | ppp | login} {default | list-name}method1 [method2...]no aaa authentication {dot1x | enable | ppp | login} {default |list-name}【参数说明】default :使用该参数,则后面定义身份方法列表作为用户认证的默认方法。

list-name :定义一个登录身份认证的方法列表,可以是任何字符串。

dot1x :Dot1x用户enable:Enable用户ppp :PPP用户login :Login用户method :必须为表1所列关键字之一,一个方法列表最多有4个方法。

表1 AAA用户身份认证方法【缺省情况】如果没有配置默认的default方法列表,等同于配置方法aaa authentication {dot1x | enable | ppp | login} default groupradius【命令模式】全局配置模式。

【使用指南】如果设备启用AAA安全服务,用户就必须使用AAA进行认证协商。

您必须使用aaa authentication配置默认的或可选的方法列表用于用户认证。

只有前面的方法没有反应,才能使用后面的方法进行身份认证。

【举例】下面的示例定义一个名为RDS_D1X的AAA身份认证方法列表。

该认证方法列表先使用RADIUS安全服务器进行身份认证,如果RADIUS安全服务器没有反应,则使用本地用户数据库进行身份认证。

Ruijie(config)#aaa authentication dot1x rds_d1x groupradius local【相关命令】授权相关命令RGNOS目前支持对网络协议进行授权,包括以下相关命令:aaa authorization networkaaa authorization network要使用AAA对访问网络用户的服务请求(包括PPP、SLIP等协议)进行授权,执行全局配置命令aaa authorization network。

目录第1章 AAA及用户管理配置...................................................................................................1-11.1 简介....................................................................................................................................1-11.1.1 AAA简介.................................................................................................................1-11.1.2 RADIUS协议简介....................................................................................................1-31.1.3 HWTACACS协议简介............................................................................................1-51.1.4 基于域的用户管理简介............................................................................................1-61.1.5 本地用户管理简介....................................................................................................1-61.2 配置AAA............................................................................................................................1-71.2.1 建立配置任务...........................................................................................................1-71.2.2 配置认证方案...........................................................................................................1-91.2.3 配置授权方案...........................................................................................................1-91.2.4 配置计费方案.........................................................................................................1-101.2.5 配置记录方案.........................................................................................................1-101.2.6 配置为用户分配IP地址.........................................................................................1-111.2.7 在用户端配置接口IP地址为可协商.......................................................................1-111.2.8 检查配置结果.........................................................................................................1-121.3 配置RADIUS服务器模板................................................................................................1-121.3.1 建立配置任务.........................................................................................................1-121.3.2 创建RADIUS服务器模板......................................................................................1-141.3.3 配置RADIUS认证服务器......................................................................................1-141.3.4 配置RADIUS计费功能.........................................................................................1-141.3.5 配置RADIUS服务器的协议版本...........................................................................1-141.3.6 配置RADIUS服务器的密钥..................................................................................1-151.3.7 配置RADIUS服务器的用户名格式.......................................................................1-151.3.8 配置RADIUS服务器的流量单位...........................................................................1-151.3.9 配置RADIUS服务器的重传参数...........................................................................1-151.3.10 配置RADIUS服务器的NAS端口.......................................................................1-161.3.11 检查配置结果.......................................................................................................1-161.4 配置HWTACACS服务器模板.........................................................................................1-161.4.1 建立配置任务.........................................................................................................1-161.4.2 创建HWTACACS服务器模板...............................................................................1-181.4.3 配置HWTACACS认证服务器...............................................................................1-181.4.4 配置HWTACACS授权服务器...............................................................................1-181.4.5 配置HWTACACS计费功能..................................................................................1-181.4.6 配置HWTACACS服务器的源IP地址..................................................................1-191.4.7 配置HWTACACS服务器的密钥...........................................................................1-191.4.8 配置HWTACACS服务器的用户名格式................................................................1-191.4.9 配置HWTACACS服务器的流量单位....................................................................1-201.4.10 配置HWTACACS服务器的定时器.....................................................................1-201.4.11 检查配置结果.......................................................................................................1-20 1.5 配置域..............................................................................................................................1-201.5.1 建立配置任务.........................................................................................................1-201.5.2 创建域....................................................................................................................1-211.5.3 配置域的认证、授权和计费方案............................................................................1-221.5.4 配置域的RADIUS服务器模板..............................................................................1-221.5.5 配置域的HWTACACS服务器模板.......................................................................1-221.5.6 配置域的地址相关属性..........................................................................................1-231.5.7 配置域的状态.........................................................................................................1-231.5.8 配置域允许的最大接入用户数...............................................................................1-231.5.9 检查配置结果.........................................................................................................1-23 1.6 配置单独本地用户管理.....................................................................................................1-241.6.1 建立配置任务.........................................................................................................1-241.6.2 创建本地用户帐号..................................................................................................1-251.6.3 配置本地用户的服务类型.......................................................................................1-251.6.4 配置本地用户的FTP目录权限..............................................................................1-251.6.5 配置本地用户的状态..............................................................................................1-251.6.6 配置本地用户的优先级..........................................................................................1-261.6.7 配置本地用户的接入限制.......................................................................................1-261.6.8 检查配置结果.........................................................................................................1-26 1.7 维护..................................................................................................................................1-261.7.1 清除.......................................................................................................................1-261.7.2 调试.......................................................................................................................1-27 1.8 AAA及用户管理典型配置举例.........................................................................................1-271.8.1 采用RADIUS协议对用户进行认证和计费............................................................1-271.8.2 对用户使用本地和HWTACACS认证、HWTACACS授权和进行实时计费..........1-30第1章 AAA及用户管理配置配置AAA可以为合法用户提供网络接入服务,同时对敏感的网络设备进行保护,防止非授权访问和抵赖行为。

AAA认证配置、广域网链路引入:通过讲述路由器配置的安全性,为何需要对路由器进行安全认证,限制远程用户的非法连接与授权等,实现网络安全管理。

新授:一、AAA认证配置AAA系统的简称:认证(Authentication):验证用户的身份与可使用的网络服务;授权(Authorization):依据认证结果开放网络服务给用户;计帐(Accounting):记录用户对各种网络服务的用量,并提供给计费系统。

AAA-----身份验证(Authentication)、授权(Authorization)和统计(Accounting)Cisco开发的一个提供网络安全的系统。

奏见authentication。

authorization和accounting 常用的AAA协议是Radius另外还有HWTACACS协议(Huawei Terminal Access Controller Access Control System)协议。

HWTACACS是华为对TACACS进行了扩展的协议HWTACACS是在TACACS(RFC1492)基础上进行了功能增强的一种安全协议。

该协议与RADIUS协议类似,主要是通过“客户端-服务器”模式与HWTACACS服务器通信来实现多种用户的AAA功能。

HWTACACS与RADIUS的不同在于:l RADIUS基于UDP协议,而HWTACACS基于TCP协议。

l RADIUS的认证和授权绑定在一起,而HWTACACS的认证和授权是独立的。

l RADIUS只对用户的密码进行加密,HWTACACS可以对整个报文进行加密。

认证方案与认证模式AAA支持本地认证、不认证、RADIUS认证和HWTACACS认证四种认证模式,并允许组合使用。

组合认证模式是有先后顺序的。

例如,authentication-mode radius local表示先使用RADIUS认证,RADIUS认证没有响应再使用本地认证。

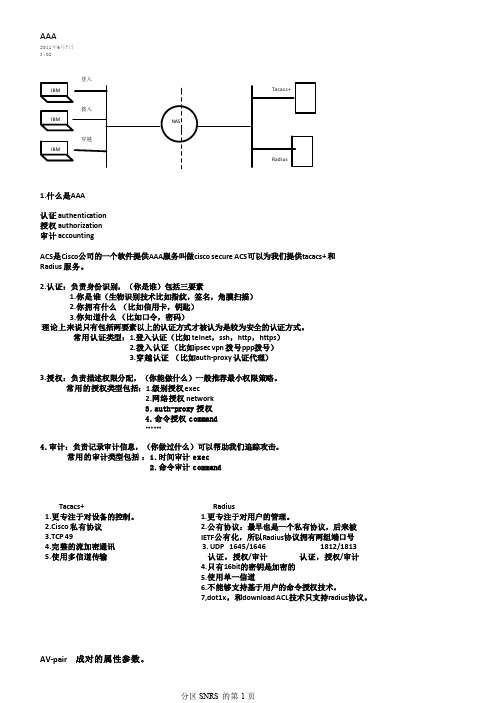

AAA原理及配置AAA是Authentication(认证)、Authorization(授权)和Accounting(计费)的简称,它提供了认证、授权、计费三种安全功能。

⽀持的认证⽅式:不认证,本地认证,远端认证⽀持的授权⽅式:不授权,本地授权,远端授权⽀持的授权⽅式:不计费,远端计费如果⼀个认证⽅案采⽤多种认证⽅式,这些认证⽅式按配置顺序⽣效user privilege level 0 1 2 3⼏个级别的区别level 0参观ping、tracert、telnet、rsh、super、language-mode、display、quitlevel 1监控0级命令、msdp-tracert、mtracert、reboot、reset、send、terminal、undo、upgrade、debugginglevel 2系统所有配置命令(管理级的命令除外)和0、1级命令level 3管理所有命令1.远程管理⽹络设备的两种验证⽅式:telnet(不安全)、SSH/stelent⾸先得开启Telent功能:telnet server enable2.配置 Telnet ⽅式登录时的密码:[Huawei] user-interface vty 0 4 //进⼊0-4个终端[Huawei-ui-vty0-4] authentication-mode password/aaa //启⽤密码验证或AAA验证[Huawei-ui-vty0-4] set authentication password simple/cipher xxxx //以明⽂或密⽂⽅式加密(交换机)[Huawei-ui-vty0-4] set authentication password cipher xxxx //此为路由器配置命令,路由器只能是密⽂加密[Huawei-ui-vty0-4]protocol inbound telnet//设置哪些服务可以通过此test⽤户进⾏验证,设置telnet 服务[Huawei-ui-vty0-4] user privilege level 3 //设置当前⽤户权限级别3.配置 Telnet以⽤户名+密码⽅式登录时的密码:进⼊AAA模式命令⾏下:[Huawei]aaa[Huawei-aaa]local-user huawei level 3 password cipher xxxx //添加新⽤户为:huawei 密码为:xxxx 加密模式为:cipher 密⽂加密,⽤户级别为3[Huawei-aaa]local-user huawei service-type http ssh telnet web //在⽤户huawei下设置登录允许使⽤的协议[Huawei-aaa]local-user huawei privilege level 3 //远程登录时能够使⽤的级别命令路由器以telnet⽅式访问路由器:<Huawei>telnet xxxxx4.以SSH⽅式实现加密的远程连接[Huawei]aaa[Huawei-aaa]local-user xxxx password cipher xxxx privilege level 3 //配置本地⽤户[Huawei-aaa]local-user xxxx service-type ssh[Huawei]ssh user xxxx authentication-type password //添加ssh⽤户名和密码[Huawei]stelnet server enable //开启stelnet服务[Huawei]rsa local-key-pair create //⽣成密钥对信息[Huawei]user-interface vty 0 4 //进⼊虚拟⽤户界⾯端⼝0-4[Huawei-ui-vty0-4]authentication-mode aaa[Huawei-ui-vty0-4]protocol inbound ssh //配置允许登录接⼊⽤户类型的协议客户端CRT远程连接即可路由器以ssh⽅式连接路由器:[Huawei]ssh client first-time enable //⽤来使能SSH客户端⾸次认证[Huawei]stelnet xxxxx5.配置 Console ⽅式登录时的密码:[Huawei]user-interface console 0 //进⼊控制接⼝console只有0[Huawei-ui-console0]authentication-mode password //设置console登录验证⽅式为密码⽅式[Huawei-ui-console0]set authentication password simple xxxx //simple设置明⽂密码,cipher为密⽂密码[Huawei-ui-console0]user privilege level 3 //指定console连接的⽤户级别⽤户级别为0-15,0、1、2分别对应命令级别的0、1、2。

目录第1章 AAA典型配置指导 .......................................................................................................... 1-11.1 AAA简介............................................................................................................................. 1-11.2 Telnet用户通过HWTACACS服务器认证、授权、计费典型配置指导 ................................ 1-21.2.1 组网图...................................................................................................................... 1-21.2.2 应用要求.................................................................................................................. 1-21.2.3 适用产品、版本....................................................................................................... 1-21.2.4 配置过程和解释....................................................................................................... 1-31.2.5 完整配置.................................................................................................................. 1-31.2.6 配置注意事项........................................................................................................... 1-41.3 Telnet用户通过local认证、HWTACACS授权、RADIUS计费的应用配置.......................... 1-41.3.1 组网图...................................................................................................................... 1-41.3.2 应用要求.................................................................................................................. 1-41.3.3 配置过程和解释....................................................................................................... 1-51.3.4 完整配置.................................................................................................................. 1-61.3.5 配置注意事项........................................................................................................... 1-7第1章 AAA典型配置指导1.1 AAA简介AAA是Authentication、Authorization、Accounting(认证、授权、计费)的简称,是网络安全的一种管理机制,提供了认证、授权、计费三种安全功能。

AAA是运行于NAS(Network Access Server,网络接入服务器)上的客户端程序,它提供了一个对认证、授权和计费这三种安全功能进行统一配置的框架。

AAA一般采用客户机/服务器结构,客户端运行于NAS上,服务器上则集中管理用户信息。

NAS对于用户来讲是服务器端,对于服务器来说是客户端。

AAA的基本组网结构如图1-1。

HWTACACS server图1-1AAA基本组网结构示意图当用户想要通过某网络与NAS建立连接,从而获得访问其它网络的权利或取得某些网络资源的权利时,NAS起到了验证用户或对应连接的作用。

NAS负责把用户的认证、授权、计费信息透传给服务器(RADIUS服务器或HWTACACS服务器),RADIUS协议或HWTACACS协议规定了NAS与服务器之间如何传递用户信息。

1.2 Telnet用户通过HWTACACS服务器认证、授权、计费典型配置指导1.2.1 组网图图1-2配置Telnet用户的远端HWTACACS认证、授权和计费1.2.2 应用要求通过配置Switch实现HWTACACS服务器对登录Switch的用户进行认证、授权、计费。

●一台HWTACACS服务器(担当认证、授权、计费服务器的职责)与Switch相连,服务器IP地址为10.1.1.1。

●Switch与认证、授权、计费HWTACACS服务器交互报文时的共享密钥均为expert,发送给HWTACACS服务器的用户名中不带域名。

●在HWTACACS服务器上设置与Switch交互报文时的共享密钥为expert。

1.2.3 适用产品、版本表1-1配置适用的产品与软硬件版本关系1.2.4 配置过程和解释# 开启Switch的Telnet服务器功能。

<Switch> system-view[Switch] telnet server enable# 配置Telnet用户登录采用AAA认证方式。

[Switch] user-interface vty 0 4[Switch-ui-vty0-4] authentication-mode scheme[Switch-ui-vty0-4] quit# 配置HWTACACS方案。

[Switch] hwtacacs scheme hwtac[Switch-hwtacacs-hwtac] primary authentication 10.1.1.1 49[Switch-hwtacacs-hwtac] primary authorization 10.1.1.1 49[Switch-hwtacacs-hwtac] primary accounting 10.1.1.1 49[Switch-hwtacacs-hwtac] key authentication expert[Switch-hwtacacs-hwtac] key authorization expert[Switch-hwtacacs-hwtac] key accounting expert[Switch-hwtacacs-hwtac] user-name-format without-domain[Switch-hwtacacs-hwtac] quit# 配置ISP域的AAA方案。

[Switch] domain 1[Switch-isp-1] authentication login hwtacacs-scheme hwtac[Switch-isp-1] authorization login hwtacacs-scheme hwtac[Switch-isp-1] accounting login hwtacacs-scheme hwtac[Switch-isp-1] quit1.2.5 完整配置#telnet server enable#hwtacacs scheme hwtacprimary authentication 10.1.1.1primary authorization 10.1.1.1primary accounting 10.1.1.1key authentication expertkey authorization expertkey accounting expertuser-name-format without-domain#domain 1authentication login hwtacacs-scheme hwtacauthorization login hwtacacs-scheme hwtacaccounting login hwtacacs-scheme hwtac#user-interface aux 0user-interface vty 0 4authentication-mode scheme#1.2.6 配置注意事项使用Telnet登陆时输入用户名为userid@1,以使用域1进行认证。

1.3 Telnet用户通过local认证、HWTACACS授权、RADIUS计费的应用配置1.3.1 组网图图1-3配置Telnet用户的local认证,TACACS授权和RADIUS计费1.3.2 应用要求通过配置Switch实现local认证,HWTACACS授权和RADIUS计费。

Telnet用户的用户名和密码为telnet。

一台HWTACACS服务器(担当授权服务器的职责)与Switch相连,服务器IP地址为10.1.1.2。

Switch与授权HWTACACS服务器交互报文时的共享密钥均为expert,发送给HWTACACS服务器的用户名中不带域名。

●一台RADIUS服务器(担当计费服务器的职责)与Switch相连,服务器IP地址为10.1.1.1。

Switch与计费RADIUS服务器交互报文时的共享密钥为expert。

说明:其他接入如果需要此类AAA应用,和Telnet在域的AAA配置上类似,只有接入的区分。

1.3.3 适用产品、版本表1-2配置适用的产品与软硬件版本关系1.3.4 配置过程和解释# 配置各接口的IP地址(略)。