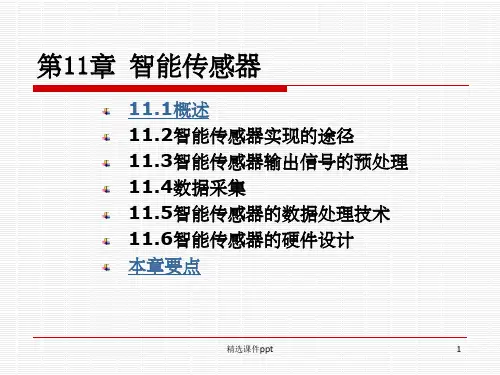

第11章数据的存储采集与转换

- 格式:ppt

- 大小:732.00 KB

- 文档页数:40

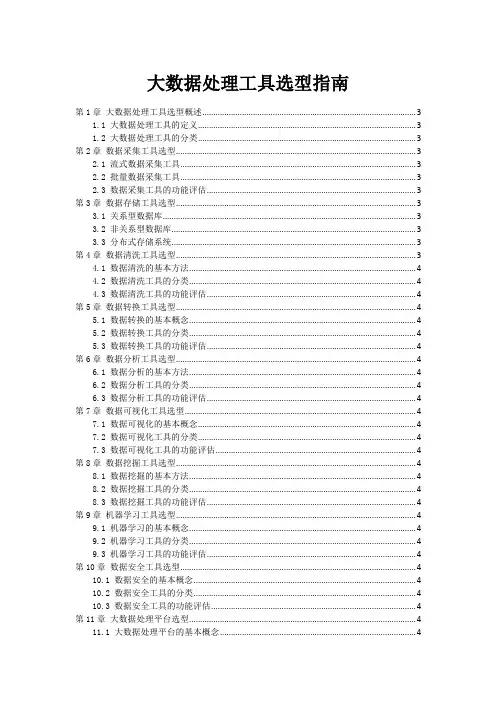

大数据处理工具选型指南第1章大数据处理工具选型概述 (3)1.1 大数据处理工具的定义 (3)1.2 大数据处理工具的分类 (3)第2章数据采集工具选型 (3)2.1 流式数据采集工具 (3)2.2 批量数据采集工具 (3)2.3 数据采集工具的功能评估 (3)第3章数据存储工具选型 (3)3.1 关系型数据库 (3)3.2 非关系型数据库 (3)3.3 分布式存储系统 (3)第4章数据清洗工具选型 (3)4.1 数据清洗的基本方法 (4)4.2 数据清洗工具的分类 (4)4.3 数据清洗工具的功能评估 (4)第5章数据转换工具选型 (4)5.1 数据转换的基本概念 (4)5.2 数据转换工具的分类 (4)5.3 数据转换工具的功能评估 (4)第6章数据分析工具选型 (4)6.1 数据分析的基本方法 (4)6.2 数据分析工具的分类 (4)6.3 数据分析工具的功能评估 (4)第7章数据可视化工具选型 (4)7.1 数据可视化的基本概念 (4)7.2 数据可视化工具的分类 (4)7.3 数据可视化工具的功能评估 (4)第8章数据挖掘工具选型 (4)8.1 数据挖掘的基本方法 (4)8.2 数据挖掘工具的分类 (4)8.3 数据挖掘工具的功能评估 (4)第9章机器学习工具选型 (4)9.1 机器学习的基本概念 (4)9.2 机器学习工具的分类 (4)9.3 机器学习工具的功能评估 (4)第10章数据安全工具选型 (4)10.1 数据安全的基本概念 (4)10.2 数据安全工具的分类 (4)10.3 数据安全工具的功能评估 (4)第11章大数据处理平台选型 (4)11.1 大数据处理平台的基本概念 (4)11.3 大数据处理平台的功能评估 (5)第12章大数据处理工具选型实践 (5)12.1 选型案例分析 (5)12.2 选型策略与步骤 (5)12.3 选型注意事项 (5)第1章大数据处理工具选型概述 (5)1.1 大数据处理工具的定义 (5)1.2 大数据处理工具的分类 (5)第2章数据采集工具选型 (5)2.1 流式数据采集工具 (6)2.2 批量数据采集工具 (6)2.3 数据采集工具的功能评估 (7)3.3 数据存储工具选型 (7)3.1 关系型数据库 (7)3.2 非关系型数据库 (8)3.3 分布式存储系统 (8)第4章数据清洗工具选型 (9)4.1 数据清洗的基本方法 (9)4.2 数据清洗工具的分类 (9)4.3 数据清洗工具的功能评估 (10)第五章数据转换工具选型 (10)5.1 数据转换的基本概念 (10)5.2 数据转换工具的分类 (11)5.3 数据转换工具的功能评估 (11)第6章数据分析工具选型 (12)6.1 数据分析的基本方法 (12)6.1.1 描述性分析 (12)6.1.2 摸索性分析 (12)6.1.3 推断性分析 (12)6.1.4 预测性分析 (12)6.2 数据分析工具的分类 (12)6.2.1 数据预处理工具 (13)6.2.2 数据可视化工具 (13)6.2.3 统计分析工具 (13)6.2.4 机器学习工具 (13)6.2.5 大数据工具 (13)6.3 数据分析工具的功能评估 (13)6.3.1 功能性 (13)6.3.2 功能指标 (13)6.3.3 用户友好性 (13)6.3.4 社区支持和文档 (14)6.3.5 成本效益 (14)第7章数据可视化工具选型 (14)7.2 数据可视化工具的分类 (14)7.3 数据可视化工具的功能评估 (15)第8章数据挖掘工具选型 (15)8.1 数据挖掘的基本方法 (15)8.2 数据挖掘工具的分类 (16)8.3 数据挖掘工具的功能评估 (16)第9章机器学习工具选型 (17)9.1 机器学习的基本概念 (17)9.2 机器学习工具的分类 (17)9.3 机器学习工具的功能评估 (18)第10章数据安全工具选型 (18)10.1 数据安全的基本概念 (18)10.2 数据安全工具的分类 (18)10.3 数据安全工具的功能评估 (19)第11章大数据处理平台选型 (19)11.1 大数据处理平台的基本概念 (19)11.2 大数据处理平台的分类 (20)11.3 大数据处理平台的功能评估 (20)第12章大数据处理工具选型实践 (21)12.1 选型案例分析 (21)12.2 选型策略与步骤 (22)12.3 选型注意事项 (22)第1章大数据处理工具选型概述1.1 大数据处理工具的定义1.2 大数据处理工具的分类第2章数据采集工具选型2.1 流式数据采集工具2.2 批量数据采集工具2.3 数据采集工具的功能评估第3章数据存储工具选型3.1 关系型数据库3.2 非关系型数据库3.3 分布式存储系统第4章数据清洗工具选型4.1 数据清洗的基本方法4.2 数据清洗工具的分类4.3 数据清洗工具的功能评估第5章数据转换工具选型5.1 数据转换的基本概念5.2 数据转换工具的分类5.3 数据转换工具的功能评估第6章数据分析工具选型6.1 数据分析的基本方法6.2 数据分析工具的分类6.3 数据分析工具的功能评估第7章数据可视化工具选型7.1 数据可视化的基本概念7.2 数据可视化工具的分类7.3 数据可视化工具的功能评估第8章数据挖掘工具选型8.1 数据挖掘的基本方法8.2 数据挖掘工具的分类8.3 数据挖掘工具的功能评估第9章机器学习工具选型9.1 机器学习的基本概念9.2 机器学习工具的分类9.3 机器学习工具的功能评估第10章数据安全工具选型10.1 数据安全的基本概念10.2 数据安全工具的分类10.3 数据安全工具的功能评估第11章大数据处理平台选型11.1 大数据处理平台的基本概念11.2 大数据处理平台的分类11.3 大数据处理平台的功能评估第12章大数据处理工具选型实践12.1 选型案例分析12.2 选型策略与步骤12.3 选型注意事项第1章大数据处理工具选型概述1.1 大数据处理工具的定义大数据处理工具,顾名思义,是指用于处理和分析大规模数据集的软件或平台。

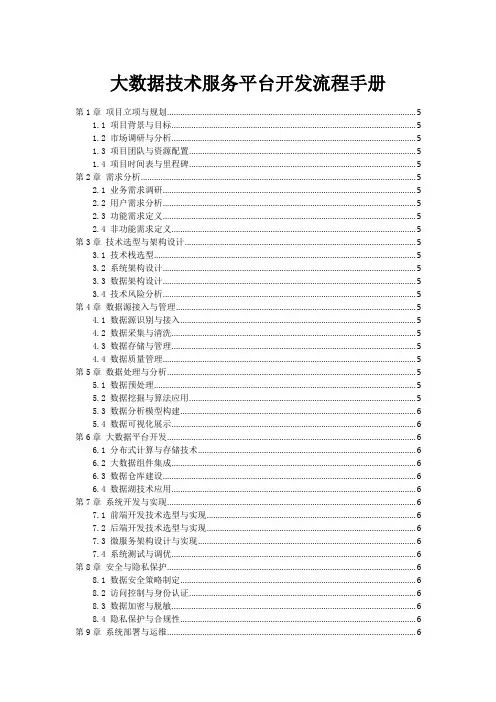

大数据技术服务平台开发流程手册第1章项目立项与规划 (5)1.1 项目背景与目标 (5)1.2 市场调研与分析 (5)1.3 项目团队与资源配置 (5)1.4 项目时间表与里程碑 (5)第2章需求分析 (5)2.1 业务需求调研 (5)2.2 用户需求分析 (5)2.3 功能需求定义 (5)2.4 非功能需求定义 (5)第3章技术选型与架构设计 (5)3.1 技术栈选型 (5)3.2 系统架构设计 (5)3.3 数据架构设计 (5)3.4 技术风险分析 (5)第4章数据源接入与管理 (5)4.1 数据源识别与接入 (5)4.2 数据采集与清洗 (5)4.3 数据存储与管理 (5)4.4 数据质量管理 (5)第5章数据处理与分析 (5)5.1 数据预处理 (5)5.2 数据挖掘与算法应用 (5)5.3 数据分析模型构建 (6)5.4 数据可视化展示 (6)第6章大数据平台开发 (6)6.1 分布式计算与存储技术 (6)6.2 大数据组件集成 (6)6.3 数据仓库建设 (6)6.4 数据湖技术应用 (6)第7章系统开发与实现 (6)7.1 前端开发技术选型与实现 (6)7.2 后端开发技术选型与实现 (6)7.3 微服务架构设计与实现 (6)7.4 系统测试与调优 (6)第8章安全与隐私保护 (6)8.1 数据安全策略制定 (6)8.2 访问控制与身份认证 (6)8.3 数据加密与脱敏 (6)8.4 隐私保护与合规性 (6)第9章系统部署与运维 (6)9.2 持续集成与持续部署 (6)9.3 系统监控与告警 (6)9.4 系统优化与升级 (6)第10章用户培训与支持 (6)10.1 用户手册与操作指南 (6)10.2 培训计划与实施 (6)10.3 用户支持与问题解决 (6)10.4 用户反馈与需求跟进 (6)第11章项目验收与交付 (6)11.1 项目验收标准与流程 (6)11.2 项目交付物与文档 (7)11.3 项目总结与经验分享 (7)11.4 项目后续服务与维护 (7)第12章项目评估与改进 (7)12.1 项目效果评估 (7)12.2 项目问题与挑战 (7)12.3 改进措施与优化方向 (7)12.4 项目可持续发展策略 (7)第1章项目立项与规划 (7)1.1 项目背景与目标 (7)1.1.1 项目背景 (7)1.1.2 项目目标 (7)1.2 市场调研与分析 (7)1.2.1 市场调研 (7)1.2.2 市场分析 (8)1.3 项目团队与资源配置 (8)1.3.1 项目团队 (8)1.3.2 资源配置 (8)1.4 项目时间表与里程碑 (8)1.4.1 项目时间表 (8)1.4.2 里程碑 (9)第2章需求分析 (9)2.1 业务需求调研 (9)2.2 用户需求分析 (9)2.3 功能需求定义 (9)2.4 非功能需求定义 (10)第3章技术选型与架构设计 (10)3.1 技术栈选型 (10)3.1.1 后端技术栈 (10)3.1.2 前端技术栈 (11)3.1.3 移动端技术栈 (11)3.2 系统架构设计 (11)3.2.1 系统架构概述 (11)3.3 数据架构设计 (12)3.3.1 数据库设计 (12)3.3.2 缓存设计 (12)3.3.3 消息队列设计 (12)3.4 技术风险分析 (12)第4章数据源接入与管理 (12)4.1 数据源识别与接入 (12)4.1.1 数据源识别 (13)4.1.2 数据接入 (13)4.2 数据采集与清洗 (13)4.2.1 数据采集 (13)4.2.2 数据清洗 (13)4.3 数据存储与管理 (14)4.3.1 数据存储 (14)4.3.2 数据管理 (14)4.4 数据质量管理 (14)4.4.1 数据质量评估 (14)4.4.2 数据质量改进 (15)第5章数据处理与分析 (15)5.1 数据预处理 (15)5.2 数据挖掘与算法应用 (15)5.3 数据分析模型构建 (15)5.4 数据可视化展示 (16)第6章大数据平台开发 (16)6.1 分布式计算与存储技术 (16)6.1.1 分布式计算技术 (16)6.1.2 分布式存储技术 (16)6.2 大数据组件集成 (17)6.2.1 常见大数据组件 (17)6.2.2 组件集成方法 (17)6.3 数据仓库建设 (17)6.3.1 数据仓库架构 (17)6.3.2 数据建模方法 (18)6.4 数据湖技术应用 (18)6.4.1 数据湖概念 (18)6.4.2 数据湖关键技术 (18)第7章系统开发与实现 (18)7.1 前端开发技术选型与实现 (18)7.2 后端开发技术选型与实现 (19)7.3 微服务架构设计与实现 (19)7.4 系统测试与调优 (20)第8章安全与隐私保护 (20)8.1 数据安全策略制定 (20)8.1.2 分析数据安全风险 (21)8.1.3 制定数据安全策略 (21)8.1.4 数据安全策略的实施与监督 (21)8.2 访问控制与身份认证 (21)8.2.1 访问控制策略 (21)8.2.2 身份认证技术 (21)8.2.3 访问控制模型的建立 (21)8.2.4 访问控制策略的实施与优化 (21)8.3 数据加密与脱敏 (21)8.3.1 数据加密技术 (21)8.3.2 数据脱敏技术 (21)8.3.3 数据加密与脱敏策略的制定 (22)8.3.4 数据加密与脱敏技术的应用与实践 (22)8.4 隐私保护与合规性 (22)8.4.1 隐私保护原则 (22)8.4.2 隐私保护法律法规 (22)8.4.3 隐私保护措施 (22)8.4.4 合规性评估与监督 (22)第9章系统部署与运维 (22)9.1 系统部署策略与实施 (22)9.1.1 部署策略 (22)9.1.2 部署实施步骤 (23)9.2 持续集成与持续部署 (23)9.2.1 持续集成 (23)9.2.2 持续部署 (23)9.3 系统监控与告警 (23)9.3.1 监控指标 (23)9.3.2 告警机制 (24)9.4 系统优化与升级 (24)9.4.1 优化方向 (24)9.4.2 升级策略 (24)第10章用户培训与支持 (24)10.1 用户手册与操作指南 (24)10.2 培训计划与实施 (24)10.3 用户支持与问题解决 (25)10.4 用户反馈与需求跟进 (25)第11章项目验收与交付 (25)11.1 项目验收标准与流程 (25)11.1.1 验收标准 (25)11.1.2 验收流程 (26)11.2 项目交付物与文档 (26)11.2.1 项目交付物 (26)11.2.2 项目文档 (26)11.4 项目后续服务与维护 (27)第12章项目评估与改进 (27)12.1 项目效果评估 (27)12.2 项目问题与挑战 (27)12.3 改进措施与优化方向 (28)12.4 项目可持续发展策略 (28)第1章项目立项与规划1.1 项目背景与目标1.2 市场调研与分析1.3 项目团队与资源配置1.4 项目时间表与里程碑第2章需求分析2.1 业务需求调研2.2 用户需求分析2.3 功能需求定义2.4 非功能需求定义第3章技术选型与架构设计3.1 技术栈选型3.2 系统架构设计3.3 数据架构设计3.4 技术风险分析第4章数据源接入与管理4.1 数据源识别与接入4.2 数据采集与清洗4.3 数据存储与管理4.4 数据质量管理第5章数据处理与分析5.1 数据预处理5.2 数据挖掘与算法应用5.3 数据分析模型构建5.4 数据可视化展示第6章大数据平台开发6.1 分布式计算与存储技术6.2 大数据组件集成6.3 数据仓库建设6.4 数据湖技术应用第7章系统开发与实现7.1 前端开发技术选型与实现7.2 后端开发技术选型与实现7.3 微服务架构设计与实现7.4 系统测试与调优第8章安全与隐私保护8.1 数据安全策略制定8.2 访问控制与身份认证8.3 数据加密与脱敏8.4 隐私保护与合规性第9章系统部署与运维9.1 系统部署策略与实施9.2 持续集成与持续部署9.3 系统监控与告警9.4 系统优化与升级第10章用户培训与支持10.1 用户手册与操作指南10.2 培训计划与实施10.3 用户支持与问题解决10.4 用户反馈与需求跟进第11章项目验收与交付11.1 项目验收标准与流程11.2 项目交付物与文档11.3 项目总结与经验分享11.4 项目后续服务与维护第12章项目评估与改进12.1 项目效果评估12.2 项目问题与挑战12.3 改进措施与优化方向12.4 项目可持续发展策略第1章项目立项与规划1.1 项目背景与目标1.1.1 项目背景我国经济的快速发展和科技的不断进步,各行各业对高效、智能的解决方案需求日益增长。

绪论单元测试1.国家审计是不经常产生变化的,相反地,社会审计往往是不断在变化的。

()A:对B:错答案:B第一章测试1.()是审计的本质特征。

A:强制性B:广泛性C:独立性D:系统性答案:C2.“审计”一词最早出现于()。

A:元明清B:魏晋南北朝C:西周时期D:宋代答案:D3.政府审计的特点包括()。

A:审计机关设置的系统性B:审计机关的独立性C:审计监督的强制性D:审计内容的广泛性答案:ABCD4.关于下列表述正确的是()。

A:我国建立了从中央到地方的政府审计组织体系B:审计署是国家最高审计机关,是国务院的组成部门C:县级以上地方政府设立审计机关负责本行政区域内的审计工作D:国务院设立审计署,在国务院总理带领下,主管全国的审计工作答案:ABCD5.政府审计的主体是财政部门。

()A:错B:对答案:A第二章测试1.目前采用独立型政府审计体制的国家有()。

A:法国B:英国C:德国D:美国答案:C2.( )不是以本部门的收益为目标,它的惟一目标就是维护政府和全体人民的利益。

A:国际审计B:民间审计C:内部审计D:政府审计答案:D3.司法型审计模式的隶属关系是()。

A:总统B:议会C:国会D:司法序列答案:D4.下列属于政府审计的组织模式的是()。

A:独立模式B:法律模式C:行政模式D:司法模式答案:ACD5.审计机关不属于国家政权的组成部分。

()A:对B:错答案:B第三章测试1.政府审计报告不包括的要素是( )。

A:签字B:审计项目名称C:标题D:编号答案:A2.下列不属于政府审计项目准备阶段主要工作程序的是()。

A:编制审计项目计划B:编制具体的审计项目实施方案C:开展审前培训D:组成审计组,进行审前调查答案:A3.政府审计项目计划执行情况的报告的主要内容有()。

A:计划执行进度B:项目计划编制依据C:计划执行中发现的主要问题D:项目计划执行存在问题的改进措施E:有效执行项目计划的建议答案:ACDE4.下列表述正确的是()。

习题参考答案第1章习题参考答案一、选择题1. C2. B3. D4. C5. D6. B7. A8. B9. D 10. B11. C 12. D 13. D 14. D 15. B16. C 17. D 18. A 19. D 20. A21. D 22. D 23. C 24. A 25. C二、填空题1. 数据库系统阶段2. 关系3. 物理独立性4. 操作系统5. 数据库管理系统(DBMS)6. 一对多7. 独立性8. 完整性控制9. 逻辑独立性10. 关系模型11. 概念结构(逻辑)12. 树有向图二维表嵌套和递归13. 宿主语言(或主语言)14. 数据字典15. 单用户结构主从式结构分布式结构客户/服务器结构浏览器/服务器结构16. 现实世界信息世界计算机世界三、简答题1、简述数据库管理技术发展的三个阶段。

各阶段的特点是什么?答:数据库管理技术经历了人工管理阶段、文件系统阶段和数据库系统阶段。

(1)、人工管理数据的特点:A、数据不保存。

B、系统没有专用的软件对数据进行管理。

C、数据不共享。

D、数据不具有独立性。

(2)、文件系统阶段的特点:A、数据以文件的形式长期保存。

B、由文件系统管理数据。

C、程序与数据之间有一定的独立性。

D、文件的形式已经多样化E、数据具有一定的共享性(3)、数据库系统管理阶段特点:A、数据结构化。

B、数据共享性高、冗余度底。

C、数据独立性高。

D、有统一的数据控制功能。

2、从程序和数据之间的关系来分析文件系统和数据库系统之间的区别和联系答:数据管理的规模日趋增大,数据量急剧增加,文件管理系统已不能适应要求,数据库管理技术为用户提供了更广泛的数据共享和更高的数据独立性,进一步减少了数据的余度,并为用户提供了方便的操作使用接口。

数据库系统对数据的管理方式与文件管理系统不同,它把所有应用程序中使用的数据汇集起来,以记录为单位存储,在数据库管理系统的监督和管理下使用,因此数据库中的数据是集成的,每个用户享用其中的一部分。

(完整word版)管理信息系统习题集_第11章_中⽂《管理信息系统》第13版(Laudon/Laudon)第11章管理知识单项选择题1)企业内容管理系统⽤于管理结构化信息,其他系统例如KWS(知识⼯作系统)⽤于管理半结构化信息和⾮结构化信息。

参考答案: FALSE难度系数: 12)保存在员⼯头脑中⽽没有记录在⽂件中的知识被称作显性知识。

参考答案: FALSE难度系数: 23)知识可以存储在电⼦邮件、语⾳邮件、图像、⾮结构化⽂件以及结构化⽂件中。

参考答案: TRUE难度系数: 14)知识具有普遍适⽤性,可被轻易转移。

参考答案: FALSE难度系数: 15)CAD是⼀种智能技术。

参考答案: FALSE难度系数: 16)知识⼯作者包括从⾼层次的科学家到⽂本和数据处理者,他们的主要⼯作任务是为组织管理和创造知识。

参考答案: FALSE难度系数: 17)结构化知识是⼀种存在于⾮正式⽂件中的显性知识。

参考答案: FALSE难度系数: 18)半结构化知识是存储在公司的有经验员⼯头脑中的所有知识。

参考答案: FALSE难度系数: 29)虚拟现实建模语⾔(VRML)要求使⽤强⼤的服务器以及⼤流量的带宽⽹络。

参考答案: FALSE难度系数: 210)专家系统是⽤于知识挖掘的基本⼯具。

参考答案: FALSE参考答案: TRUE难度系数: 112)专家系统被⼴泛应⽤于企业中⼀些离散的、⾼结构化的决策中。

参考答案: TRUE难度系数: 213)专家系统是⼀些与/或规则的应⽤,与特定的知识库相对,两者都是获取⾃⼈类专家。

参考答案: FALSE难度系数: 214)基于案例推理不适⽤于医学上的诊断系统。

参考答案: FALSE难度系数: 115)模糊逻辑系统可以⽤语⾔描述⼀个特殊的现象或过程,然后⽤少量的灵活规则来表达。

参考答案: TRUE难度系数: 216)模糊逻辑系统通过筛虑数据,寻找关系,建⽴模型,以及不断进⾏模型校正得的⽅法,从⼤量数据中“学习”模式。