实验3-以太网MAC帧分析

- 格式:doc

- 大小:120.50 KB

- 文档页数:2

计算机科学与技术学院计算机网络实验实验报告实验项目以太网帧的封装实验实验日期2016/4/15一实验目的1.1观察以太网帧的封装格式。

1.2对比单播以太网帧和广播以太网帧的目标MAC地址。

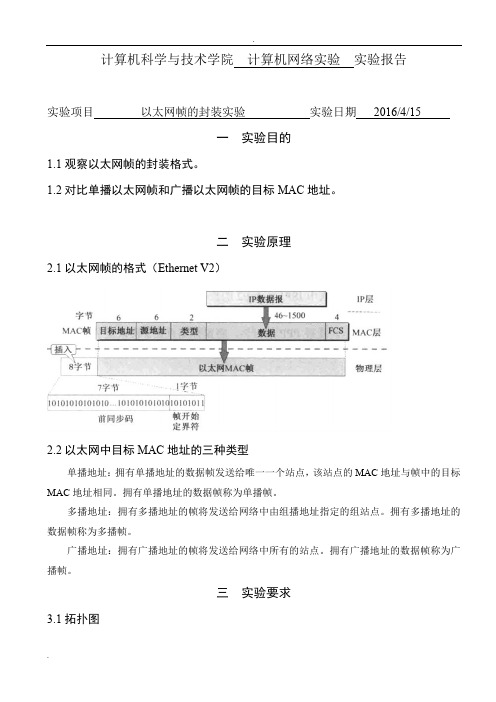

二实验原理2.1以太网帧的格式(Ethernet V2)2.2以太网中目标MAC地址的三种类型单播地址:拥有单播地址的数据帧发送给唯一一个站点,该站点的MAC地址与帧中的目标MAC地址相同。

拥有单播地址的数据帧称为单播帧。

多播地址:拥有多播地址的帧将发送给网络中由组播地址指定的组站点。

拥有多播地址的数据帧称为多播帧。

广播地址:拥有广播地址的帧将发送给网络中所有的站点。

拥有广播地址的数据帧称为广播帧。

三实验要求3.1拓扑图3.2IP地址配置3.3对比单播以太网帧和广播以太网帧的目标MAC地址四实验步骤、结果(程序+注释+截图)及分析4.1观察单播以太网帧的封装4.1.1步骤一:准备工作打开软件,添加设备进行连接,按照实验要求配置PC的IP地址。

若此时交换机端口指示灯呈橙色,则单击主窗口右下角Realtime(实时)Simulation(模拟)模式切换按钮数次,直至交换机指示灯呈绿色。

此步骤可加速完成交换机的初始化。

4.1.2步骤二:捕获数据包进入Simulation(模拟)模式。

设置Event List Filters(事件列表过滤器)只显示ICMP事件。

单击Add Simple PDU(添加简单PDU)按钮,在拓扑图中添加PC0向PC2发送的数据包。

单击Auto Capture/Play(自动捕获/执行)按钮,捕获数据包。

当PC2发送的响应包返回PC0后通信结束,再次单击Auto Capture/Play按钮,停止数据包的捕获。

4.1.3步骤3:观察以太网帧的封装格式选择事件列表中的第二个数据包(即PC0到Switch0的数据包),单击其右端Info项中的色块。

注意弹出窗口顶端的窗口顶端的窗口信息—PDU Information at Device:Switch0,即当前查看的是交换机Switch0上的PDU信息。

实验一以太网链路层帧格式分析【实验目的】1、分析 Ethernet II标准的MAC层帧结构;2、了解 IEEE 802.3 标准规定的 MAC 层帧结构;3、掌握网络协议分析仪的基本使用方法;4、掌握协议数据发生器的基本使用方法。

【实验学时】4学时【实验环境】本实验需要2台试验主机,在主机A上安装锐捷协议分析教学系统,使用其中的协议数据发生器对数据帧进行编辑发送,在主机B上安装锐捷协议分析教学系统,使用其中的网络协议分析仪对数据帧进行捕获分析,以此增强对数据链路层的理解和对以太网数据帧的理解。

实验拓扑如图2- 4所示:图2- 4 实验拓扑图【实验内容】1、学习协议数据发生器的各个组成部分及其功能;2、学习网络协议分析仪的各个组成部分及其功能;3、学会使用协议数据发生器编辑以太网帧;4、学会分析数据帧的MAC首部和LLC首部的内容;5、理解MAC地址的作用;6、理解MAC首部中的长度/类型字段的功能;7、学会观察并分析数据帧中的各个字段内容。

【实验流程】图2- 5 实验流程图【实验原理】目前,最常见的局域网是以太网。

以太网的帧结构如图2- 6所示: 目的地址DMAC 源地址SMAC帧类型/长度TYPE/LEN数据DATA帧校验FCS 图2- 6 以太网帧结构名字段的含义:z目的地址:6个字节的目的物理地址,标识帧的接收结点。

z源地址:6个字节的源物理地址,标识帧的发送结点。

z帧类型/长度(TYPE/LEN:该字段的值大于或等于0x0600时,表示上层数据使用的协议类型。

例如0x0806表示ARP请求或应答,0x0600表示IP协议。

该字段的值小于0x0600时表示以太网用户数据的长度字段,上层携带LLC PDU。

z数据字段:这是一个可变长度字段,用于携带上层传下来的数据。

z帧校验FCS:以太网采用32位CRC冗余校验。

校验范围是目的地址、源地址、长度/类型、数据字段。

当以太网数据帧的长度/类型字段的值小于0x0600时,说明数据字段携带的是LLC PDU。

以太网帧格式分析实验报告以太网帧格式分析实验报告一、实验目的本次实验旨在通过对以太网帧格式的分析,深入了解以太网的工作原理和数据传输过程,掌握以太网帧的基本结构和各个字段的含义,为今后的网络协议分析和网络编程打下坚实的基础。

二、实验原理以太网是一种局域网协议,采用广播方式进行数据传输。

在以太网中,数据传输的基本单位是帧。

以太网帧由一系列字段组成,包括前导码、帧起始定界符、目的MAC地址、源MAC地址、类型/长度、数据、帧校验序列等。

通过对这些字段的分析,可以了解以太网帧的传输过程和数据结构。

三、实验步骤1.搭建实验环境:在本次实验中,我们使用Wireshark软件捕获网络数据包,并对捕获到的以太网帧进行分析。

首先,我们需要将计算机连接到局域网中,并确保Wireshark软件已经正确安装和运行。

2.数据包捕获:打开Wireshark软件,选择正确的网络接口,开始捕获数据包。

在捕获过程中,我们可以设置过滤器,只捕获以太网帧。

3.数据分析:在捕获到数据包后,我们可以对以太网帧进行分析。

首先,我们可以查看以太网帧的基本信息,如源MAC地址、目的MAC地址、类型/长度等。

然后,我们可以深入了解各个字段的含义和作用。

4.数据统计:在数据分析的基础上,我们可以对捕获到的以太网帧进行统计和分析。

例如,我们可以统计不同类型以太网帧的数量和比例,分析网络流量的特点和规律。

5.实验总结:根据实验结果和分析,对以太网帧格式进行深入理解和掌握,总结实验经验和收获。

四、实验结果与分析在本次实验中,我们捕获了大量的以太网帧,并对这些帧进行了详细的分析。

以下是我们对实验结果的分析和总结:1.以太网帧的基本结构:以太网帧由前导码、帧起始定界符、目的MAC地址、源MAC地址、类型/长度、数据、帧校验序列等字段组成。

其中,前导码和帧起始定界符用于同步和标识帧的开始;目的MAC地址和源MAC地址分别表示接收方和发送方的MAC地址;类型/长度字段用于标识上层协议的类型或数据的长度;数据字段包含实际传输的数据;帧校验序列用于校验数据的正确性。

南昌航空大学实验报告2019年 5月 2日课程名称:计算机网络与通信实验名称:以太网链路层帧格式分析班级:学生姓名:学号:指导教师评定:签名:一.实验目的分析Ethernet V2标准规定的MAC层帧结构,了解IEEE802.3标准规定的MAC层帧结构和TCP/IP的主要协议和协议的层次结构。

二.实验内容1.在PC机上运行WireShark截获报文,在显示过滤器中输入ip.addr==(本机IP地址)。

2.使用cmd打开命令窗口,执行“ping 旁边机器的IP地址”。

3.对截获的报文进行分析:(1)列出截获报文的协议种类,各属于哪种网络?(2)找到发送消息的报文并进行分析,研究主窗口中的数据报文列表窗口和协议树窗口信息。

三.实验过程局域网按照网络拓扑结构可以分为星形网、环形网、总线网和树形网,相应代表性的网络主要有以太网、令牌环形网、令牌总线网等。

局域网经过近三十年的发展,尤其是近些年来快速以太网(100Mb/s)、吉比特以太网(1Gb/s)和10吉比特以太网(10Gb/s)的飞速发展,采用CSMA/CD(carrier sense,multiple access with collision detection)接入方法的以太网已经在局域网市场中占有绝对的优势,以太网几乎成为局域网的同义词。

因此,本章的局域网实验以以太网为主。

常用的以太网MAC帧格式有两种标准,一种是DIX Ethernet V2标准,另一种是IEEE802.3标准。

1. Ethernet V2标准的MAC帧格式DIX Ethernet V2标准是指数字设备公司(Digital Equipment Corp.)、英特尔公司(Intel corp.)和Xerox公司在1982年联合公布的一个标准。

它是目前最常用的MAC帧格式,它比较简单,由5个字段组成。

第一、二字段分别是目的地址和源地址字段,长度都是6字节;第三字段是类型字段,长度是2字节,标志上一层使用的协议类型;第四字段是数据字段,长度在46~1500字节之间;第五字段是帧检验序列FCS,长度是4字节。

实验三以太网MAC数据帧的构成【实验目的】1.掌握以太网的封装格式2.掌握MAC地址的作用3.掌握MAC广播地址的作用【实验学时】建议2学时【实验环境配置】采用网络结构一【实验原理】一、两种不同的MAC帧格式常用的以太网MAC帧格式有两种标准,一种是DIX Ethernet V2标准;另一种是IEEE 的802.3标准。

目前MAC帧最常用的是以太网V2的格式。

下图画出了两种不同的MAC 帧格式。

二、MAC层的硬件地址1.在局域网中,硬件地址又称物理地址或MAC地址,它是数据帧在MAC层传输的一个非常重要的标识符。

2.网卡从网络上收到一个MAC 帧后,首先检查其MAC 地址,如果是发往本站的帧就收下;否则就将此帧丢弃。

这里“发往本站的帧”包括以下三种帧:●单播(unicast)帧(一对一),即一个站点发送给另一个站点的帧。

●广播(broadcast)帧(一对全体),即发送给所有站点的帧(全1地址)。

●多播(multicast)帧(一对多),即发送给一部分站点的帧。

【实验步骤】按照拓扑结构图连接网络,使用拓扑验证检查连接的正确性。

练习一:领略真实的MAC帧本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。

现仅以主机A和B为例,说明实验步骤。

1.进入Packet Tracer仿真模式,设置事件过滤条件(提取ICMP协议)。

2.主机A ping主机B;在事件列表中查看捕获的数据包,分析MAC帧格式。

练习二:理解MAC地址的作用1.设置事件过滤条件(提取ICMP协议)。

2.主机A ping 主机C。

3.逐步观察数据包的传递过程,在捕获的数据中查看主机B、C、D、E、F是否收到源MAC地址为A的数据帧?如果收到分析该帧内容。

记录实验结果:练习三:理解MAC广播帧1.清除所有主机的MAC地址映射表(arp -d)。

2.设置事件过滤条件(提取ARP协议)。

3.主机A ping 主机C。

4.在捕获的数据中查看主机B、C、D、E、F是否收到源MAC地址为A的数据帧?如果收到分析该帧内容。

实验一、以太网帧的构成(4学时)拓扑结构一实验目的1. 掌握以太网的报文格式2. 掌握MAC地址的作用3. 掌握MAC广播地址的作用4. 掌握LLC帧报文格式5. 掌握仿真编辑器和协议分析器的使用方法实验原理一、两种不同的MAC帧格式常用的以太网MAC帧格式有两种标准,一种是DIX Ethernet V2标准;另一种是IEEE的802.3标准。

目前MAC帧最常用的是以太网V2的格式。

下图画出了两种不同的MAC帧格式.二、MAC层的硬件地址在局域网中,硬件地址又称物理地址或MAC地址,它是数据帧在MAC层传输的一个非常重要的标识符。

网卡从网络上收到一个 MAC 帧后,首先检查其MAC 地址,如果是发往本站的帧就收下;否则就将此帧丢弃。

这里“发往本站的帧”包括以下三种帧:单播(unicast)帧(一对一),即一个站点发送给另一个站点的帧。

广播(broadcast)帧(一对全体),即发送给所有站点的帧(全1地址)。

多播(multicast)帧(一对多),即发送给一部分站点的帧。

实验步骤练习一:编辑并发送LLC帧本练习将主机A和B作为一组,主机C和D作为一组,主机E和F作为一组。

现仅以主机A和B为例,说明实验步骤。

主机A启动仿真编辑器,并编写一个LLC帧。

目的MAC地址:主机B的MAC地址。

源MAC地址:主机A的MAC地址。

协议类型和数据长度:可以填写001F。

类型和长度:可以填写001F。

控制字段:填写02。

用户定义数据/数据字段: AAAAAAABBBBBBBCCCCCCCDDDDDDD。

主机B重新开始捕获数据。

主机A发送编辑好的LLC帧。

主机B停止捕获数据,在捕获到的数据中查找主机A所发送的LLC帧,并分析该帧内容。

记录实验结果。

帧类型发送序号N(S)接受序号N(R)•记录实验结果。

•简述“类型和长度”字段的两种含义。

简述“类型和长度”字段的两种含义。

答:类型和长度”字段的两种含义:这一字段定义为长度或类型字段。

以太网MAC帧的分析及IP数据报格式分析一、实验原理:利用wireshark 抓包工具,结合课本和课件,对MAC帧进行分析,详细解释帧的格式和各字段的意义及分析IP数据报格式1、MAC帧的格式MAC帧的帧头包括三个字段。

前两个字段分别为6字节长的目的地址字段和源地址字段,目的地址字段包含目的MAC地址信息,源地址字段包含源MAC 地址信息。

第三个字段为2字节的类型字段,里面包含的信息用来标志上一层使用的是什么协议,以便接收端把收到的MAC帧的数据部分上交给上一层的这个协议。

MAC帧的数据部分只有一个字段,其长度在46到1500字节之间,包含的信息是网络层传下来的数据。

MAC帧的帧尾也只有一个字段,为4字节长,包含的信息是帧校验序列FCS(使用CRC校验)。

如图1所示:图12、IP数据报格式:TCP/IP协议定义了一个在因特网上传输的包,称为IP数据报(IP Datagram)。

这是一个与硬件无关的虚拟包, 由首部和数据两部分组成,其格式如下图2所示。

首部的前一部分是固定长度,共20字节,是所有IP数据报必须具有的。

在首部的固定部分的后面是一些可选字段,其长度是可变的。

首部中的源地址和目的地址都是IP协议地址。

图2二、基本步骤:一、利用惠州学院校园网内的任意一台主机,确定该主机能接入Internet网后,安装wireshark抓包工具。

二、打开抓包工具,开始抓包。

三、打开IE浏览器,访问惠州学院的网络主页。

四、停止抓包。

五、找出两个不同类型字段值的MAC帧进行分析(如:类型字段为OX0800,上层协议为IP数据报,类型字段为OX0806,上层协议为ARP数据报)三、实验分析:抓包信息如下图:1、MAC帧分析:由抓包信息可以知道这是一个广播帧接收方(目的地址)为:ff:ff:ff:ff:ff:ff发送方(Sender MAC address)的MAC地址是:00:d0:95:98:c1:b5类型(Type)为0X806表示上层是一个ARP数据报发送方的IP地址(Sender IP address)是:222.17.96.254接收方的IP地址是:222.17.96.212由于本抓包没有抓到类型(Type)字段为0X800的上层协议的IP数据报的帧但其含意基本和上述的MAC帧相同。

实验4 使用Wireshark分析以太网帧与ARP协议一、实验目的分析以太网帧,MAC地址和ARP协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为windows;使用Wireshark、IE等软件。

三、实验步骤:IP地址用于标识因特网上每台主机,而端口号则用于区别在同一台主机上运行的不同网络应用程序。

在链路层,有介质访问控制(Media Access Control,MAC)地址。

在局域网中,每个网络设备必须有唯一的MAC地址。

设备监听共享通信介质以获取目标MAC地址与自己相匹配的分组。

Wireshark 能把MAC地址的组织标识转化为代表生产商的字符串,例如,00:06:5b:e3:4d:1a也能以Dell:e3:4d:1a显示,因为组织唯一标识符00:06:5b属于Dell。

地址ff:ff:ff:ff:ff:ff是一个特殊的MAC地址,意味着数据应该广播到局域网的所有设备。

在因特网上,IP地址用于主机间通信,无论它们是否属于同一局域网。

同一局域网间主机间数据传输前,发送方首先要把目的IP地址转换成对应的MAC 地址。

这通过地址解析协议ARP实现。

每台主机以ARP高速缓存形式维护一张已知IP分组就放在链路层帧的数据部分,而帧的目的地址将被设置为ARP高速缓存中找到的MAC地址。

如果没有发现IP地址的转换项,那么本机将广播一个报文,要求具有此IP地址的主机用它的MAC地址作出响应。

具有该IP地址的主机直接应答请求方,并且把新的映射项填入ARP高速缓存。

发送分组到本地网外的主机,需要跨越一组独立的本地网,这些本地网通过称为网关或路由器的中间机器连接。

网关有多个网络接口卡,用它们同时连接多个本地网。

最初的发送者或源主机直接通过本地网发送数据到本地网关,网关转发数据报到其它网关,直到最后到达目的主机所在的本地网的网关。

1、俘获和分析以太网帧(1)选择工具->Internet 选项->删除文件(2)启动Wireshark分组嗅探器(3)在浏览器地址栏中输入如下网址:/wireshark-labs会出现wireshark实验室主页。

以太网实验报告篇一:计算机网络实验报告(以太网帧格式分析) 计算机网络实验报告学院计算机与通信工程学院专业网络工程班级 1401班学号一、实验名称:IP分组分片实验二、实验目的:使用ping命令在两台计算机之间发送大于MTU的数据报,验证分片过程,加深对IP分片与重组原理的理解。

三、实验环境:实验室局域网中任意一台主机PC1,另一台为校园网的服务器。

四、实验步骤及结果:步骤1:查看实验室PC1和校园网WWW服务器的IP地址并记录PC1:WWW服务器:步骤2:在PC1上运行Wireshark捕获数据包,为了只捕获和实验内容有关的数据包,设置Wireshark的捕获条件对方主机的IP地址即步骤3:在PC1上执行ping命令,向WWW服务器发送4500B的数据报文:Ping -l 4500 –n 2。

步骤4:停止截获报文,将结果保存为IP分片-学号-姓名,并对截获的报文进行分析,回答下列问题。

(1) 以太网的MTU是多少?答:1500字节(2) 对截获的报文分析,将属于同一ICMP请求报文的分片找出来,主机PC1向WWW服务器发送的ICMP请求报文分成了几个分片?答:四个分片,如图(3) 若要让主机PC1向WWW服务器发送的数据分为3个分片,则ping命令中的报文长度应为多大?为什么?答:长度应为:2961~4440,由图可知(4) 将第二个ICMP请求报文的分片信息填入表。

ICMP请求报文分片信息篇二:计算网络实验实验报告(樊国龙XX118015) 湖北文理学院计算机网络课程实验报告学院物电学院专业自动化班级 1211学号 XX118015姓名樊国龙任课教师王福林实验一、以太网帧的构成实验目的1. 掌握以太网的报文格式2. 掌握MAC地址的作用3. 掌握MAC广播地址的作用4. 掌握LLC帧报文格式5. 掌握仿真编辑器和协议分析器的使用方法实验原理1、两种不同的MAC帧格式常用的以太网MAC帧格式有两种标准,一种是DIX Ethernet V2标准;另一种是IEEE的802.3标准。

以太⽹帧格式分析实验报告IP,⽽MAC地址就是伪造的,则当A接收到伪造的ARP应答后,就会更新本地的ARP缓存,这样在A瞧来B 的IP地址没有变,⽽它的MAC地址已经不就是原来那个了。

由于局域⽹的⽹络流通不就是根据IP地址进⾏,⽽就是按照MAC地址进⾏传输。

所以,那个伪造出来的MAC地址在A上被改变成⼀个不存在的MAC 地址,这样就会造成⽹络不通,导致A不能Ping通B!这就就是⼀个简单的ARP欺骗。

【实验体会】这次实验最⼤的感触就是体会到了⽹络通信过程的趣味性。

在做ping同学IP的实验时,我发现抓到的包之间有紧密的联系,相互的应答过程很像实际⽣活中⼈们之间的对话。

尤其就是ARP帧,为了获得对⽅的MAC地址,乐此不疲地在⽹络中⼴播“谁有IP为XXX的主机?”,如果运⽓好,会收到⽹桥中某个路由器发来的回复“我知道,XXX的MAC地址就是YYY!”。

另外,通过ping同学主机的实验,以及对实验过程中问题的分析,使我对之前模糊不清的⼀些概念有了全⾯的认识,如交换机、路由器的区别与功能,局域⽹各层次的传输顺序与规则等。

还有⼀点就就是,Wireshark不就是万能的,也会有错误、不全⾯的地⽅,这时更考验我们的理论分析与实践论证能⼒。

成绩优良中及格不及格教师签名: ⽇期:【实验作业】1 观察并分析通常的以太⽹帧1、1 以太⽹帧格式⽬前主要有两种格式的以太⽹帧:Ethernet II(DIX 2、0)与IEEE 802、3。

我们接触过的IP、ARP、EAP 与QICQ协议使⽤Ethernet II帧结构,⽽STP协议则使⽤IEEE 802、3帧结构。

Ethernet II就是由Xerox与DEC、Intel(DIX)在1982年制定的以太⽹标准帧格式,后来被定义在RFC894中。

IEEE 802、3就是IEEE 802委员会在1985年公布的以太⽹标准封装结构(可以瞧出⼆者时间相差不多,竞争激烈),RFC1042规定了该标准(但终究⼆者都写进了IAB管理的RFC⽂档中)。

实验3 以太网MAC 帧分析

1.实验目的

1.理解以太网MAC 地址

2.学习并分析以太网MAC 帧格式的结构、含义

2.实验设备与环境

1.Ethereal 网络分析软件

2.实验文件“网络协议的层次观察.cap ”

3.相关知识

在局域网中,每个网络设备具有唯一的硬件地址又称为物理地址,或 MAC 地址, 它是固化在网卡的ROM 上的48位数字,如1A-24-F6-54-1B-0E 、00-00-A2-A4-2C-02。

网卡从网络上每收到一个 MAC 帧就首先用硬件检查 MAC 帧中的 MAC 地址,如果是发往本站的帧则收下,然后再进行其他的处理。

否则就将此帧丢弃,不再进行其他的处理。

“发往本站的帧”包括以下三种帧:

单播(unicast)帧(一对一)

广播(broadcast)帧(一对全体)

多播(multicast)帧(一对多)

如下的图1 是以太网 V2 MAC 帧格式

图1以太网

V2 的 MAC 帧格式

当数据字段的长度小于 46 字节时,应在数据字段的后面加入整数字节的填充字段,以保证以太网的 MAC 帧长不小于 64 字节。

FCS 字段 4 字节,用于帧的校验。

2.以太网MAC 帧格式的结构和含义的分析

打开文件“网络协议的层次观察.cap”,这是一个包括100个分组的网络通信记录,详细记录了分组的序号、相对时间、源地址、目标地址、协议类型、内容,如图1是对第1个分组的详细信息。

在协议框内,分别显示了该分组的各层协议:接口层以太网协议(eth)、arp 地址解析协议。

图1 MAC帧格式的结构和含义

从图中的Frame 1为例,可以发现该MAC帧是一个广播帧broadcast,目标address是ff:ff:ff:ff:ff:ff,源地址是00 08 93 00 3b 4e ,帧类型是地址解析协议ARP(0806),地址的第一字段最低位是1,则表示组地址,若是0,则是普通地址。

因数据字段的长度小于 46 字节时,应在数据字段的后面加入整数字节的填充字段Trailer,以保证以太网的 MAC 帧长不小于 64 字节(含FCS)。

(注意:最下栏左面的序号为16进制,如0010是16十进制)。

4.实验问题

问题一:以太网 V2 MAC 帧格式是怎样的?什么是物理地址?

问题二:根据“网络协议的层次观察.cap”回答以下问题:

1、分析第4个分组的MAC帧内目标地址、源地址、类型的内容,是否有填充字段?

2、分析第54个分组的MAC帧内目标地址、源地址、类型的内容,是否有填充字段?

3、分析第19个分组的MAC帧内目标地址、源地址、类型的内容,是否有填充字段?

4、分析第74个分组的MAC帧内目标地址、源地址、类型的内容,是否有填充字段?。