《密码学报》第3卷2016年总目次

- 格式:pdf

- 大小:372.92 KB

- 文档页数:8

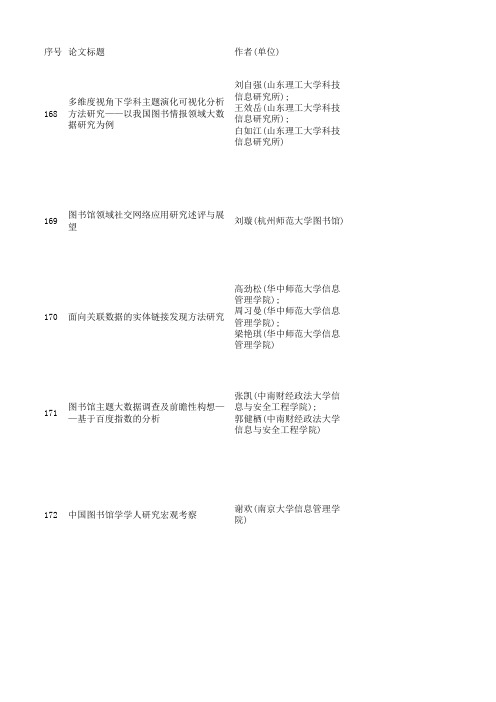

序号论文标题作者(单位)168多维度视角下学科主题演化可视化分析方法研究——以我国图书情报领域大数据研究为例刘自强(山东理工大学科技信息研究所);王效岳(山东理工大学科技信息研究所);白如江(山东理工大学科技信息研究所)169图书馆领域社交网络应用研究述评与展望刘璇(杭州师范大学图书馆)170面向关联数据的实体链接发现方法研究高劲松(华中师范大学信息管理学院);周习曼(华中师范大学信息管理学院);梁艳琪(华中师范大学信息管理学院)171图书馆主题大数据调查及前瞻性构想——基于百度指数的分析张凯(中南财经政法大学信息与安全工程学院);郭健栖(中南财经政法大学信息与安全工程学院)172中国图书馆学学人研究宏观考察谢欢(南京大学信息管理学院)173从目录学到书志学——20世纪前期目录学在日本的研究与发展范凡(北京大学图书馆)174推动公共图书馆事业“中部崛起”李国新(北京大学信息管理系);张勇(湖南图书馆)175数字人文研究演化路径与热点领域分析柯平(南开大学商学院信息资源管理系);宫平(南开大学商学院信息资源管理系)221国家图书馆出版社重点新书推荐作者:无176语义映射质量及影响因素分析——以国家叙词库语义映射为例鲍秀林(中国科学技术信息研究所);吴雯娜(中国科学技术信息研究所)177新型空间的创造:日本新兴会员制图书馆及其理念邹永利(中山大学资讯管理学院);涂莉娜(中山大学资讯管理学院)178科研合作网络的知识扩散机理研究巴志超(武汉大学信息管理学院);李纲(武汉大学信息资源研究中心);朱世伟(山东省科学院情报研究所)179面向人文研究的国家数据基础设施建设刘炜(上海图书馆);谢蓉(上海对外经贸大学图书馆信息咨询部);张磊(上海图书馆系统网络中心开发部);张永娟(中国科学院上海生命科学信息中心)180信息动态作者:无181英国高校科研数据保存政策调查与分析王琼(北京师范大学政府管理学院);曹冉(北京师范大学政府管理学院)182知识网络演化模型研究述评张斌(武汉大学中国传统文化研究中心);李亚婷(武汉大学信息资源研究中心)183再论信息安全、网络安全、网络空间安全王世伟(上海社会科学院信息研究所);曹磊(上海图书馆上海科学技术情报研究所);罗天雨(上海图书馆上海科学技术情报研究所)184数据治理——图书馆事业的发展机遇顾立平(中国科学院大学经济与管理学院)185公共图书馆法人治理结构现状调研及思考霍瑞娟(中国图书馆学会)186我国乡镇图书馆建设中的话语与话语性实践——基于政策文本和建设案例的分析于良芝(南开大学商学院信息资源管理系);李亚设(南开大学商学院信息资源管理系);权昕(新加坡南洋理工大学)187图书馆联盟电子书PDA模式及关键问题分析胡振宁(深圳大学图书馆)188信息动态作者:无189非正式交流回归语境下科技评价的融合路径取向韩毅(西南大学计算机与信息科学学院)190论公共信息服务的法治化周毅(苏州大学社会学院)191Folksonomy模式中紧密型领域知识群落动态演化研究滕广青(东北师范大学计算机科学与信息技术学院)192新浪微博替代计量指标特征分析余厚强(武汉大学); BradleyM.Hemminger(UNC);肖婷婷(武汉大学信息管理学院);邱均平(武汉大学信息管理学院)193基于批判性思维和创造力的我国大学生信息素养教育模式研究张长海(华南师范大学教务处)194公共文化服务标准中的公共图书馆冯佳(上海社会科学院文学研究所)195从传统纸媒到数字媒介的用户阅读转移行为研究——基于MEC理论的探索徐孝娟(安徽大学管理学院);赵宇翔(南京理工大学经济管理学院);朱庆华(南京大学信息管理学院)196智慧城市应急决策情报体系构建研究李纲(武汉大学信息资源研究中心);李阳(武汉大学信息管理学院)197大学生用户移动搜索策略研究吴丹(武汉大学信息管理学院);梁少博(博武汉大学信息管理学院);冉爱华(武汉大学信息管理学院)198BIBFRAME核心类演变分析胡小菁(华东师范大学图书馆)199信息聚合概念的构成与聚合模式研究曹树金(中山大学资讯管理学院);马翠嫦(中山大学图书馆)200农村数字化贫困群体的ICT接受行为研究——中国六省市田野调查报告闫慧(中国人民大学信息资源管理学院);刘济群(北京大学信息管理系)201投稿指南作者:无202广州区域总分馆制实施路径探索:以基层管理者为中心的研究肖鹏(中山大学资讯管理学院);唐琼(中山大学资讯管理学院);陈深贵(广州图书馆);陈丽纳(广州图书馆);方家忠(广州图书馆);蔡婷婷(德州大学奥斯汀分校信息学院);黄洁晶(广州图书馆)203家谱关联数据服务平台的开发实践夏翠娟(上海图书馆系统网络中心);刘炜(上海图书馆);陈涛(中国科学院上海生命科学信息中心);张磊(上海图书馆系统网络中心)204国家叙词库的体系结构与数据模型吴雯娜(中国科学技术信息研究所);鲍秀林(中国科学技术信息研究所)205数据素养研究:源起、现状与展望孟祥保(东南大学图书馆);常娥(东南大学图书馆);叶兰(深圳大学图书馆)206iAuthor面向机构科研评价的应用实现马雨萌(中国科学院文献情报中心);黄金霞(中国科学院文献情报中心)207中国古代雕版印刷术起源新论陈力(中国国家图书馆)208学术机构引证中的中介关系陈柏彤(武汉大学信息资源研究中心);马费成(武汉大学信息资源研究中心)209面向数字人文研究的大规模古籍文本可视化分析与挖掘欧阳剑(上海师范大学语言研究所)210面向信息检索的术语服务构建与应用研究欧石燕(南京大学信息管理学院);唐振贵(南京大学信息管理学院);苏翡斐(南京大学信息管理学院)211网络环境下国内学者引证行为变化与学科间差异——基于历时角度的分析杨思洛(武汉大学信息管理学院);邱均平(武汉大学信息管理学院);丁敬达(上海大学图书情报档案系);余厚强(武汉大学信息管理学院)212学术图书、学术著作、学术专著概念辨析叶继元(南京大学信息管理学院)213从交互维度到交互功能:构建数字图书馆交互评估理论模型李月琳(南开大学商学院信息资源管理系);梁娜(南开大学商学院信息资源管理系);齐雪(天津联怡科技有限公司)214大学生社会化阅读APP持续使用意愿及发生机理研究李武(上海交通大学媒体与设计学院);赵星(华东师范大学商学院信息学系)215基于Altmetrics的学术论文影响力评价研究——以汉语言文学学科为例赵蓉英(武汉大学信息管理学院);郭凤娇(武汉大学信息管理学院);谭洁(武汉大学信息管理学院)216日本图书馆史研究概观范凡(北京大学图书馆)217科技教育研究主题发展趋势的引文分析:1994-2013方瑀绅(台湾师范大学科技应用与人力资源发展学系)218基于内容结构的网络Flash动画检索方法孟祥增(山东师范大学传媒学院);徐振国(山东师范大学传媒学院);刘瑞梅(山东师范大学传媒学院)219面向全面小康的图书馆常态化转型发展模式探索陈传夫(武汉大学信息管理学院);冯昌扬(武汉大学信息管理学院);陈一(武汉大学信息管理学院)220学术论文中方法知识元的类型与描述规则研究化柏林(北京大学信息管理系)提要关键词探测、识别某学科领域研究主题的演化过程并进行可视化分析,对于掌握研究现状和发展趋势具有重要意义.学科主题演化是一个复杂过程,存在多种变量,如主题强度、结构和内容等,目前研究主要以单一维度进行可视化分析,信息负荷过大,存在感知局限性.本文提出多维度视角下学科主题演化可视化分析方法:通过人工标注方法对关键词进行语义角色分类,利用Fast Unfolding算法识别出具有语义特征的学科主题;利用余弦相似度计算公式计算学科主题相似度判定演化关系;构建多维度学科主题演化分析模型,并设计了三种创新性的科学知识图谱,进行学科主题强度、结构和内容三个维度的可视化分析,通过相互作用可以帮助快速消化、理解信息和精炼分析结果,有效地分析学科主题演化的复杂过程.通过对我国图书情报领域近10年大数据研究的实证分析,证明该方法具有可行性和有效性.学科主题演化语义角色标注社区发现算法可视化随着网络技术的发展,社交网络逐渐成为一种文化现象,在图书馆领域的应用也日益受到关注,并成为图书馆现代化的一个重要特征.2007年,社交网络正式成为图书情报界一个新的研究方向,其应用从最初的BBS、娱乐化社交网络发展到现在的微信息时代.目前,社交网络应用于图书馆领域的相关研究主要涉及七个方面:社交网络的技术优势、以图书馆为中心的案例、社交网络服务的内容、用户使用态度、图书馆和馆员问卷调查、服务效果评价和存在的问题.结合社交网络技术发展趋势和图书馆自身特点,将来应从社交网络的危机管理、信息素养教育、社交网络评价和可持续发展等方面进行深入研究;应认识到社交网络是图书馆拓展服务的技术手段而非目的,图书馆应从技术理性回归到实现服务的价值理性.图书馆 社交网络 技术应用随着关联数据应用的不断深入,已有众多的数据集发布在网上,但目前已发布的关联数据集之间关联很少,为数据的共享使用带来不便.本研究提出一种基于统计学习方法进行关联数据集间实体识别及链接构建的方法.首先进行数据集间的实体匹配,采用基于K中心点聚类算法实现属性的聚合及关系发现,对具有高相关度的属性进行匹配关系描述,降低实体匹配时的属性匹配计算次数;其次对已匹配的属性进行实体属性值的相似度比较计算,实现实体间相似度的比较,在SILK框架下实现实体的链接构建工作,以达到实体链接发现的目的;最后通过实验验证,这一方法能降低数据集间实体匹配计算次数,提高实体链接的正确率,具有可行性及实用性.关联数据 实体链接 数据链接链接发现大数据的发展使图书馆面临前所未有的挑战,也使其大数据调查成为可能,并为其发展提供了机遇.本文利用百度指数平台,以图书馆为主题进行全国性大数据调查,并重点调查了国家图书馆和电子图书馆.研究发现:五年多来,大众对图书馆的关注度较高,且热度快速上升;“图书馆”百度指数由东南向西北地区逐渐减弱,与其地域经济发达程度对应;关注图书馆的人群中,中青年占绝大多数,男性远多于女性;关注的内容主要是大学和国家图书馆的开放时间、图书查找、借阅方式和文献下载,电子图书馆,OA(开放存取)图书馆和图书馆管理系统的使用等;新闻媒体对图书馆的关注度不高,媒体指数与新闻事件呼应和关联.展望未来图书馆的发展,提出了大数据图书馆的概念,与数字图书馆进行对比分析,并对大数据图书馆业务流程所图书馆 大数据百度指数 大数据图书馆中国图书馆学学人研究肇始于20世纪30年代,总结这80余年来的研究历程,对于推进图书馆学学人研究发展、深化图书馆学学科记忆、弘扬图书馆精神有着重要的价值.中国图书馆学学人研究可分为四个时期:兴起时期(1930年代)、曲折发展时期(1950-1970年代)、恢复与发展时期(1980-1990年代)、深入推进时期(21世纪以来).80余年的中国图书馆学学人研究呈现出六个特点:①个人研究为主,群体研究较少;②单篇论文较多,系统研究成果较少;③研究对象以第一代学人为主;④研究呈现出鲜明的“纪念”特点;⑤研究多遵循“内史”的理路;⑥对学人的认识日趋全面、客观.未来中国图书馆学学人研究可从五个方面展开:拓展个体学人研究空间,重视群体研究,推进数字时代的史料建设,倡导研究范式的多元化,加强内地与图书馆学史 图书馆学学人 中国目录学和Bibliography分别是中西方研究图书的学问,这两门学问本来相互独立、自成体系,因在日本发生了交汇,而产生了一门新的学问——书志学.书志学不仅在日本日渐发达,而且在20世纪二三十年代还被输送到中国,引起了一定反响.本文通过系统梳理20世纪前期日本书志学著述,揭示中国目录学对日本书志学的深刻影响、书志学研究的主要成果和发展状况,指出在20世纪前期书志学不仅在理论上取得丰硕成果,而且作为方法论在实践中也得到广泛应用和发展.随着书志学研究范围的扩大,以长泽规矩也为代表的日本图书馆界决定以图书学取代书志学作为这门学问的名称.尽管书志学的概念式微了,但书志学的研究成果就像目录学的研究成果一样不会过时,作为一门后发的学问,它所具有的起点高、眼界宽的特点,更值得中中国目录学 日本书志学 西方目录学 图书学目录学“十二五”以来,公共图书馆事业发展出现了“中部洼地”现象.主要表现是:资源占有与服务人口不相称;发展速度相对趋慢;均等化水平低;可比服务成本上升.实现公共图书馆事业发展“中部崛起”,主要应从以下几方面着力:国家宏观政策的调整;强化地方政府主体责任;加快县域公共图书馆总分馆体系建设;拓展和深化“图书馆+”与“互联网+”;完善评价标准的导向作用;抓住促进贫困地区公共文化服务体系建设的历史机遇.公共图书馆 现代公共文化服务体系 中部洼地数字人文是计算机学科和人文学科交叉研究的一个新领域,由计算人文和人文计算领域发展而来.本文以Web of Science核心数据集为来源,运用文献计量方法,结合可视化分析工具,对数字人文研究文献进行统计分析和内容挖掘,分析数字人文研究的前沿和热点领域,明确演化路径和发展趋势.①数字人文研究的热点领域有:数字人文的基本理论,技术驱动下的人文学术实践转向,新合作模式引发的人文学术文化变革,以及面向数字人文研究的基础设施建设;②数字人文研究的内涵更具兼容性,应强调计算转向,考虑重构人文知识的脉络与内容,构建当代知识系统及认知方式;③图书馆学的理论、方法及实践与数字人文研究形成协同发展趋势;④从技术应用和数据基础的角度看,图书馆学是数字人文产生的基础学科,也将是数字人文成果的主要应用学科之一.我国图书馆界应以融合的视角审视数字人文与图书馆发展的关系,进行数字人文的理论研究与实践探索.数字人文 演化路径 热点领域知识图谱 图书馆无国家图书馆 出版社 诗文总集地方文献 文学作品 文献整理搜集 诗词文赋明清两代 民国国家叙词库采用以《汉语主题词表》为中心表、其他中文叙词表向中心表映射的模式进行基于概念的语义集成.为了研究学科交叉对国家叙词库语义映射造成的影响,本文选取八部叙词表中环境科学大类5 120个概念,与《汉语主题词表》环境科学大类8 329个概念进行映射实验.通过计算机自动匹配发现,多表映射存在一个概念等同映射到多个概念,多个概念等同映射到一个概念等逻辑问题.本文以实例形式分析这些逻辑问题的存在形式,并从概念专指度、概念语义模糊、语义关系结构、学科背景等方面分析产生这些逻辑问题的主要原因:在此基础上,提出解决这些逻辑问题的原则以及映射完整性的判定规则.语义映射 多表映射 等同映射映射质量 国家叙词库以森建筑公司开设的六本木图书馆为代表,日本全国陆续出现一批营利性会员制图书馆,备受舆论关注.六本木图书馆2003年开馆,虽然收费昂贵,但经营状况良好,会员逾三千人.会员制图书馆的宗旨是建立一个人与人沟通、合作,创生新事物的空间,强调图书馆作为专门交流场所的重要性.其馆藏特色鲜明、专业性强、更新及时,服务以开馆时间长、活动空间多样、提供餐饮等见长.会员制图书馆既具备传统图书馆的功能:提供查询、借书服务和读书空间,又是一个可以饮食、交流、办公、思考、放松的空间,是一个可随时在公共空间与私人空间之间自由切换的空间.这样的空间以往在日本不曾存在,其产生、兴起以致繁荣,有着显著的社会及文会员制图书馆图书馆空间 公共图书馆 日本知识扩散是知识生产过程中的核心环节,对知识继承和知识创新具有重要作用.本文结合知识在科研合作网络中的流动特征,引入复杂网络理论,构建知识扩散模型,模拟知识在科研合作网络中的扩散过程.考虑不同个体的知识自我增长以及知识吸收能力,采用网络平均知识水平、知识扩散速率、知识均衡程度等作为衡量知识扩散效果的评价指标,探究不同合作网络结构、知识遗传继承和知识变异重组与知识扩散的动态关系.研究显示:知识在合作网络中的知识水平、扩散速率、分布均衡程度很大程度上取决于网络拓扑结构的动态变化,网络的随机化程度越大,知识扩散的速度越快,知识的分布越均匀;合作网络的规模越小,专家高知识溢出效应越显著,越能促进知识的有效扩散;知识继承吸收和知识自我创新对知识扩散的影响在某一时刻可达到最佳均衡状态.研究合作网络中各影响因素对知识扩散的震荡作用,有利于形成更稳健的合作模式,发挥科研合作的最大效能.科研合作网络知识扩散 扩散机理 小世界网络人文科学研究正在向以数据为驱动的新型研究模式转型,形成所谓“数字人文”研究新范式.“数据科学”为这些变化提供了方法论基础,支撑研究活动的基础设施也需要经过改造或重新建立.新的人文研究平台以数据为基础,以方法为导向,提供统一的数据资源管理、大数据分析、可视化展示和智慧型服务.这些变化将带来更大范围和深度的数据资料的应用和协同研究,将使研究人员以过去难以想象的尺度和维度提出问题.数字人文基础设施建设可以是国家层面的,也可以是地区行业或组织机构层面的.图书馆、博物馆、档案馆等人类记忆和文化遗产机构近20年来馆藏内容大规模数字化,可以通过升级为数字人文研究平台,转型为数字人文基础设施的重要组成部分,继续在数字时代发挥其巨大的价值.数字人文 基础设施 数字图书馆无无科研数据保存政策是科研数据共享和再利用的前提条件和基础,日益受到学术界的广泛重视,切实可行的保存政策能保障科研数据的有效管理.本文采用内容分析方法,从保存内容、元数据、格式、位置、期限与销毁、机构与责任、保存权益、安全与隐私八个方面,对英国28所高校的科研数据保存政策进行调研,发现其科研数据保存政策不同保存阶段内容完备程度不同,具有学科差异的数据保存规定仍需进一步细化和完善.我国在制定科研数据保存政策时,应科学设定保存内容和期限,统一规范元数据标准和格式,搭建科研数据保存环境,严格明确数据管理中的责任与权利,完善版权保护和隐私安全政策体系.科研数据 数据保存 数据管理政策研究 英国知识网络演化模型可用于探讨和发现知识发展脉络的关键特征,相关研究主要集中在统计物理、计算机、图书情报等领域.本文对网络模型经典理论进行回顾,从引证网络和合作网络两个方面对具有代表性的演化模型进行梳理,介绍网络演化模型评价的一些进展,最后提供了一个相对清晰的研究框架.研究发现:针对这方面的研究近年来有成为图书情报学领域研究热点的趋势;已有引证网络和合作网络的研究大多利用BA模型及其改进模型来研究演化机理:未来的研究应结合网络的局部结构特征和节点的外部属性信息来建立混合择优模型;众多知识网络演化模型在解释真实网络演化时,依然存在着不小差距,利用链路预测的原理来设计和评价演化模型知识网络 演化模型 引证网络合作网络 链路预测在《论信息安全、网络安全、网络空间安全》一文的基础上,本文重点运用中英文语料库的词频分析、可视图谱、语义关联、词汇解析等方法,从学科、技术和政策以及中英文语义的比较等维度进一步研究“信息安全”“网络安全”“网络空间安全”概念的丰富内涵及其相互关系,深入分析这些概念中外语义的异同和变化,以期为信息安全的基础理论研究添砖加瓦.信息安全 网络安全 网络空间安全 信息网络空间数据驱动发现成为一种新的科学进步路线,产生了新的知识服务对象:愈加重视数据的科学家和工程师、数据科学家、数据工程师、数据分析师、公民科学家等.数据获取需要依靠国家的行政命令、资助机构的政策、研究机构和大学的管理办法等.数据共享存在于不同学科,而且已具备了基础设施,诸如:数据中心、数据云、数据知识库与数据期刊、信息技术中心、数字资源中心等.数据重用需要公共部门、企业、公众、利益相关方在“尽可能地开放,尽责任地封闭”前提下,采取协调一致的行动.在这里,数据馆员扮演重要角色.数据治理生态体系需要图书馆执行数据获取、数据共享、数据重用的政策.通过不断寻找和搜集最佳实践案例,图书馆开放科学 开放数据 数据治理数据获取 数据共享 数据重用数据加值服务数据馆员。

中国电&科禽州究院修报2019年第14卷总目次第1期计算机网络基于分布式集群的网络浏览行为大数据分析平台构建.....................蔡艳嬪,王 强,程 实(1)最大化有向传感网络寿命的目标覆盖算法.........................................喻 林,朱晓垢(8)基于优化工作周期的EH-WSN s 的簇路由 .................................李素娟,张倩倩,刘世民(14)面向军用网格的广域分布式数据处理框架张智,江果,蒋鸣远(20)星载并行波长Clos 网络...................................刘凯,晏坚,崔司千,李斌,陆洲(26)WSNs 中基于模糊干扰系统的构簇任务调度策略王自力,郑鑫,葛文庚(31)工程与应用蔡德饶,宋愈珍(37)段荒充,刘锂(42)带鉴别分析的多视角SAR 图像联合决策及目标识别 ............基于相关性分析的SAR 图像目标方位角估计 ..................基于累积量随机学习算法的高分辨率SAR 图像舰船检测方法研究...........................................祝继伟,刘长清,潘舟浩,吴琨,赵琳,王卫红(47) ..............邹本振,张萌,王朝(55) .............. 王思卿,乔勇军,王力超(61)..................... 凌寒羽,彭彬彬(67)......徐海,王宏,杨云祥,张雪莹(75).....................居军,栾......刘科科,王丹辉,郑学欣,郭..............何川侠,路宏敏,官程俊,吉祥,马云峰,张喜龙,戴永恒(98) .....................仝茵,刘丽(101) ............................石铭(107)脉冲压缩雷达的信号包络及检测模型研究.........面向模拟训练的CGF 空中目标建模与仿真......... 基于距离加权的分区域相机标定方法............. 基于军民融合协同创新的社会治安防控体系探索•… 双馈源多波束各向异性人工电磁超表面........... 基于活动行为特征的APT 攻击检测方法研究...... 基于泄漏同轴电缆入侵探测定位系统的新颖定位方法融合视音频特征的视频广告表现力识别............基于AdaBoost 的核素识别方法....................基于激光源的高准确度He-Cs 光泵磁力仪研究 ……康(80)静(86)乔(93)第2期计幕机应用基于Detroit 模型和深度学习的交通流调度方法应用分析顾洵,李储信(111)基于Caffe 深度学习框架的标签缺陷检测应用研究李培秀,李致金,韩可,朱超(118)基于PCR5规则的非合作目标识别方法研究李洋,卓志敏,张南,张丹丹(123)基于网络演算的1553B 总线延迟上界计算方法陈克伟,宋小庆,廖自力,石海滨(129)全自主双发油动四旋翼无人机着陆轨迹跟踪方法分析聂广华(134)基于信息爛的战场信息价值度量模型研究孔瑞远,沈艳丽,肖桃顺,魏青(139)I述航天项目研制风险识别与分析探索航空电子系统综合化设计之“害”•程大林,田玉蓉,司群英,张鹭,任京涛(146)..............张远利,蒋东,胡来平(151)工程与应用面向WiFi空闲频带的机会性MAC接入的M2M通信............陈霄,伍晓峰,郑路,崔翔(158)基于链路连通时间的移动Ad Hoc网络路由......................................林勇,宋三华(163)基于UWB技术的无线透明传输模块组设计..................刘冰,张睿全,李亚群,王颖,付平(168)基于椭圆曲线密码的密文数据库密钥管理方案.........................................王超(177) STSS预警卫星目标跟踪能力研究.................田野,万华,秦国政,李博骁,郭继光,张龙(184)基于筛选法的球载雷达解距离模糊改进方法.....................张小涵,刘润华,汪枫,宿文涛(189)基于复合赋权TOPSIS的雷达工作模式识别.....................唐玉文,何明浩,韩俊,程柏林(196) V波段微带-波导过渡设计....................................................张运传,刘志红(203)基于GaN HEMTs的S波段大功率固态功放组件设计............................彭恩超,张瑞(206)同塔双回特高压输电线路红外图像检测研究............................裴慧坤,杨兴,侯立群(212)一种适合FPGA实现的低错误平层比特翻转算法.......................................马克祥(218)第3期论电磁环境“使能-消能”效应在综合电子信息系统中的对立统一.................唐晓斌,曹佳(221)工程应用军事信息系统中基于内容流行度的情报分发模型研究小样本条件下基于深度森林学习模型的典型军事目标识别方法基于无循环转发的NSR改进路由..................基于语义轨迹模型的态势评估方法研究............基于聚类算法的多源信息融合并行处理研究......空间信息网络分布式存储方案研究...............基于YOLO和GMM的视频行人检测方法.........基于层次化网络的多源头威胁态势高效评估方法••…低负荷下数字化电能计量中信息采集模型研究…•…预警机异质多传感器管理架构研究................基于协同编码分类器的SAR g标识别方法.........基于雷达与光学传感器的协同定轨技术............基于分类采样的目标跟踪方法....................基于宽度-深度神经网络的风电功率预测方法…•…高功率电子装备的热能回收与综合利用技术探讨•…风能发电系统暂态稳定性智能控制研究...........n 杨慧杰,刘娜,李国栋,陈健军(225) ......陈龙,张峰,蒋升(232) ..............崔炳德,裴祥喜(238)黄亚锋,邢峰,张航峰,李维(243) .....................陆小科(251)张平,赵晶,虞志刚,薛斯达,陆洲(256) ......李俊毅,高斌,仝小敏,李鹏(265) .....................任帅,李笑满(272) ..............李建波,雷嬪婷,郑天(278) ......唐书娟,夏海宝,肖冰松,向建军(283) ..............王鑑航,张广宇,李艳(290) .....................王金伟,郝欣(296) .............................周飞菲(301)赵智辉,张君胜,何培东,杨凯麟,王晨丞(307) ..............................陆冬平(312) .............................卢佳(321)“一带一路”建设中我国民营企业对外投资法律保护问题研究郭杰(327)第4期综数据链:破局而立者生............................. 加快基于网络信息体系侦察情报能力建设的几点思考新威胁态势下空中电子进攻体系发展思考.........“电子复兴计划”奏响射频“协奏曲”...............聚类中心初始值选择方法综述....................希(331)鹤(338)刚(342) ......陈赤联,王瑜,姜李海龙,杨宏亮,朱方杰,杨......周旭,蔡译锋,刘......陈瑶,严晓芳,鲁文帅(348)…邓旭冉,超木日力格,郭静(354)工程应用舰机协同下双基地声纳搜潜建模与效能仿真分析...............用户行为特征提取及安全预警建模技术........................一种稳健自适应波束形成算法.................................知识辅助的贝叶斯检测联合跟踪框架与方法..................... CAN控制器单粒子效应测试系统的研制.........................利用混沌Arnold映射的改进图像加密方法.......................基于集总参数建模的微型银子推杆设计........................基于SEM的网络化作战体系能力分析..........................面向智能城市配电线路在线监测的物联网传感终端.............迂回限制下城市交通网络最短路径算法优化设计...............基于Tikhonov正则化算法的低压电网中电力设备工频电场逆向监测基于最小均方差拟合的QAM调制识别器........................基于优化算法的千伏输电线路复合横担杆塔通用结构研究..............张雨杭,鞠建波,李沛宗(360) .....................雷璟(368) ......沈肖雅,葛俊祥,王奇(373)王峰,邢雷,梁彦,冯肖雪(381)蔡阳阳,陶伟,郭刚,魏敬和(387) ..............魏志军,林国璋(393) ......成一诺,邹明耀,程文皓(399) ......刘娜,李国栋,陈健军(404) ......鲁文帅,李梦男,梁嘉倩(412) .....................刘昊(416) ......李佳,林智炳,吴同金(423) ......张立民,谭继远,闫文君(430)马强,侯立群,李占军,杨继业(436)从SHIELD看机载激光武器的反导能力和技术挑战预警指挥机升级改进影响因素及发展趋势......基于大数据的典型社会安全事件预测预警技术研究DARPA射频骨干网项目的启示研究.............中央企业集团化管控模式研究.................曹秋生,路静,柳建光,闫嬪(443) .....................张玉波(452)李鑫,程静,李慧波,张博(457) ......李秉权,李硕,孙延坤(462) ......吴永亮,马立诚,赵爱晶(467)工程应用基于负载感知的网关选择的低成本的WMNs路由……对认知无线电用频OODA环的主动有源电子对抗侦察基于节点移动的WSNs覆盖修复算法.............一种针对干涉仪测向系统的反电子侦察技术方法探讨..............沈宇春,刘晓霞(471)石荣,邓科,刘江,胡苏(476) ......刘丽娟,刘定一,廖建锋(483) ......蒋平虎,苏萍贞,赵乾海(488)第5期综述智能家居无线自组织网络冲突自适应协议设计曹天蕊,续欣莹(492)基于约瑟夫森结的微波QUBIT...................................................................................................................段可欣(497) MANETs中能量感知-低拥塞的动态源路由.....................................邢静宇,单平平(502)空间光通信中光源相干参数对接收光强影响研究................................李梦男,鲁文帅(508)车联网安全消息传输的安全性研究..............................................左明慧,郑成增(514)面向冗余数据消除的多维异质网络数据传输控制方法............................张大伟,叶禧蓿(519)大容量火电机组合闸过程失磁保护方法探究汪玉,陈知行,杨娴,高博,李圆智,孙辉(524)基于多尺度特征稠密连接的遥感图像目标检测方法张裕,杨海涛,刘翔宇(530)基于簇头阈值优化的LEACH的分簇路由刘卫,李跃飞,谢英辉(537)体系对抗条件下认知电子攻击行动建模与仿真张阳,司光亚,王艳正,刘戎翔(543)基于低轨卫星星座回传的基站间组网孙娉娉,张纬栋,甘杰(553)第6期雷达专题基于属性散射中心匹配的噪声稳健SAR目标识别方法............................张婷,蔡德饶(557)一种极坐标系下的激光雷达扫描匹配SLAM方法................................雷道竖,刘海波(563)基于OFDM波形的机载雷达地面运动目标检测...................................柳丽召,王力(568)自适应抑制噪声的压缩感知ISAR成像方法..............................宋玉娥,胡永杰,卜红霞(573)工程应用LoRa调制及其在衰落信道下的性能分析赵旭,李洪强,张玉冰,袁旭,唐晓柯(580)嵌入式模糊集数据库的FCM增量式聚类算法研究.......................................斯亚民(586)基于Hadoop的分布式集群大数据动态存储系统设计..............................陈磊,吴晓晖(593)基于改进深度学习算法的区域实时定位方法研究.......................................江春(599)基于IEEE1588的高精度时间同步技术分析与性能测试....................................郑翊(605)有向网络中节点层次挖掘与链路方向预测.......................冯旭,虞志刚,赵晶,陆洲(611)基于GPS诱骗的低空民用无人机干扰技术研究……颜靖华,侯毅,宋滔,周枚林,彭亮,任春华(618)预警机典型巡逻航线下探测性能分析及评估.....................单博楠,傅宇龙,叶海军,乔永杰(625)基于语义寻址的绿色无线网络路由的研究...............................................姜晶(634)机载电子“机-电-磁-气动”多场耦合系统研究方法............陈竹梅,匡云连,黄帅,王斌(639)基于自适应滤波的能量收集WSNs的路由协议...................................赵梦龙,许会香(646)一种流水线ADC及其非理想特性的行为级建模设计............................王晓岚,王海晖(652)基于排队论智能RGV的动态调度策略的研究...................................黎永壹,韩开旭(660)综述国防项目管理中的计划、进度和控制......................张蕾(66刀IV第7期综将信息栅格+作为网络信息体系目标模态的分析思考.....................冯占林,曹淑琴,秦世越(671)基于天基信息网络的地面信息港系统架构及服务模式研究..................................................郑作亚,仇林遥,潘一凡,周彬,柳罡(677)面向国际市场的赛博指控中心研究与设计..............................................王金泉(684)特种飞机任务系统协同研发能力建设与研究............................刘树立,蔡爱华,陈竹梅(691)数据链系统综合测试技术研究综述..............................段俊奇,刘磊,徐雅琨,王兆伟(697)美国海域感知计划关键技术研究.......................................卢峰,杨志霞,徐歌(703)工程应用用于LDPC码快速译码的改进多比特翻转算法...................................马克祥,金晶(709)载人航天型号软件智能化开发技术研究................................史劭,吴冉,张义(712)似然函数导数法在DOA估计中的研究...................................廖晖,孟祥东,何强(720)非高斯白噪环境下基于空时波束形成算法..............................梁楠,张伟,安浩平(725) DVE中一种实时任务容错调度方法....................................................刘述田(730)一种基于噪声抵消技术的高线性LNA设计..............................................刘廷敏(734)典型通信装备复杂电磁环境电磁防护技术研究....................路延,贾翠霞,唐晓斌,武剑(739)基于协作模式的匿名消息认证协议..............................................米洪,郑莹(744)海量数据归档系统数据压缩算法选择方法研究.........................................郭静(750)面向全过程的机载预警雷达效能评估技术研究...................................段蕾,诸四海(756)基于同种映射的抗功耗攻击标量乘算法................................................李芳菊(763)基于递归特征的关键设备状态评估方法研究.....................................周成,张义(768)车联网中基于雾计算的最小化功率开销任务卸载策略...................................刘通(774)第8期网络通信专题基于转发概率的时延容忍网络路由.....................薄珏,乔林,王丹妮,黄峰,许小洁(781)一种优化无线传感网络的覆盖算法.....................许道强,吴波,龚贺,范照健,陈志国(786)基于FFT算法的物联网终端网络自适应节点部署方法....................................刘玲(791)基于多信息素蚁群算法的联合任务分配方法............................魏得路,张雪松,胡明(798)工程应用基于人工噪声的直接天线调制信号综合方法.....................................李宇博,魏青梅(808)基于局部字典块稀疏表示的SAR图像目标识别方法..............................郭敦,吴志军(813)基于数据挖掘的科技情报采集分析平台设计与实现..............................鲁文帅,严晓芳(818)一种基于前后向Toeplitz矩阵重构的相干信号DOA估计算法V唐晓杰,赵迪,何明浩,袁浩,薛永辉(823)..............................袁汉钦(830)......................王金伟,郝欣(836)......................王珥琳,李宽(842)...................... 时丽平,王子健(846)超高分辨率光电探测图像预处理系统设计.........基于AHP 的弹道导弹数据处理评估方法研究 .....一种基于目标特征和背景特征的联合磁异常检测方法一种高效的椭圆曲线密码标量乘算法及其实现.....基于分数阶傅里叶变换的水下航行器LFM 回波检测算法的GPU 优化实现..................................................詹飞,马晓川,吴永清,王磊,杨力(851)基于机器视觉的海上目标智能化预警观测过程模型与技术方法……应 文,杨志霞,符亚明,杨建平(860) 一种面向科技评估数据的信息平台架构研究杨治安,韩勇,宋雨奇(870)卫星互联网星座发展研究与方案构想......空地误伤避免技术特点分析及其发展趋势研究涉外装备科研项目管理流程优化和管理提升• 人工智能背景下中美科技政策比较研究——基于文本挖掘与可视化分析的视角..................................................................吴瑜,袁野,龚振炜(891)高矮园,王妮炜,陆 李红辉,夏鸿,娄 ...............陈洲(875)宁(882)靖(886)第9期地理时空数据关联与聚合服务方法综述 .................仇林遥,郑作亚,周 彬,柳 罡,陆 洲(897)移动VPN 技术综述.....................................................................李 辉(903)人工智能技术提升国际交流效能的实现分析...........................................侯志荣(913)网络暴力发展趋势分析及治理路径..............................................王天楠,谢鹏(917)计算机借息处理专题基于PageRank 的论文引用网络关系挖掘................................金 洁,徐岳皓,刘振宇(924)优化自适应卡尔曼滤波跟踪方法研究................................郭丽刘磊朱宏康(929)一种基于不平衡类深度森林的异常行为检测算法.......................杨欣欣,李慧波,胡罡(935)基于深度学习的蜂窝信号室内定位算法................................................杨伊璇(943)基于迭代双重扩展的Kalman 滤波的有源目标估计算法 ...........................陆 玉,张 华(948)工程应用基于运动外辐射源的单站定位误差分析与仿真..........................关欣,舒益群,衣晓(953)基于可信监管方的比特币强匿名混淆策略.......................费天龙,郭 静,鲁 宁,史闻博(960)一种基于密度峰值聚类的经典轨迹计算方法.....................................李旭东,成烽(967)车联网中基于社会网络的车辆信任估计方案.....................................陶敏,周雄(973)WSNs 中一种能耗均衡的传染路由 ..............................陈明明,王 宁,陈 亮,陈育智(978)存储-携带-转发路由中基于消息优先级的缓存管理算法 ................林 勇,王玉珏,吴庆州(983)基于分布式信任管理的数据转发算法...................................严志,万烂军,蒋国清(988)VI基于幅相分离和动态粒子群算法的SAR图像属性散射中心参数估计张华,张素莉,何树吉(993)第10期计算机网络专题移动低占空比传感网中时延感知的邻居发现算法........................李文娟,王宝珠,杨浩澜(1001)基于加密的信任管理的安全通信方案..........邓君华,赵磊,戴露露,龚贺,李丽君,刘鸿飞(1006) WSNs中基于遗传算法移动信宿路径的优化.....................................王继营,胡君(1011) 5G D2D网络中基于机器学习的中继选择策略.........................................刘通(1016)认知无线传感网络的簇路由的研究....................................................那勇(1022)基于目标覆盖感知的WSNs节点部署算法..............................................符春(1027)车载网中一种新的紧急消息转发方案..................................................张建东(1032) WSNs中基于分布式学习机的稳定路由................................................宋海军(1037) V2X通信的资源管理及功率控制算法蹇清平,张毅(1042)工程应用基于Sobel算子的双基地MIM0雷达阵列诊断方法球载雷达多杂波自适应抑制....................目标区域和阴影联合决策的SAR图像目标识别方法旋翼类目标雷达回波建模及对微动特性影响分析…基于神经网络的主瓣干扰抑制技术..............水下传感网络中基于BELLHOP模型的声测距算法星地激光通信可靠性影响因素分析研究.........基于离群点检测的不确定数据流聚类算法研究……水下传感网络中基于转发节点协作数据传输策略••陈金立,卓齐刚,窦思铉,翟介新,董雨晴(1048) ......宿文涛,汪枫,刘润华,张小涵(1054) .............................夏朋举(1062)朱名烁,韦旭,周毅恒,黄亮,杨军(1068)李嘉辛,王宏,江朝抒,石林艳,廖翠平(1077) ..............李昂,陈姝君,王艳(1083) .....................徐晓帆,陆洲(1088) .............................叶福兰(1094) ......................尹鹏,叶玲(1100)综面向智能化战争的电子信息装备需求和方向分析魏凡,王世忠,郝政疆(1105)第11期工程应用一种基于地球同步轨道SAR的电离层电子密度反演方法基于量子纠缠的无漏洞Bell实验进展概述............ 基于混沌映射与动态S盒的图像加密算法............基于数字信息化的森林火灾预警....................基于方向波束的机载AIS性能仿真与分析............基于动态规划的检测前跟踪算法的性能分析.......... WSNs中基于符号辅助的匹配滤波的预编码............ 基于超宽带信号的移动节点的室内定位算法..............张龙,田野,李博骁(1111) ..............李鹏云,许华醒(1121) ......张健,陈楠楠,李妍(1129)贾培,徐凯宏,吴楠,张伟(1136) .....................郭泽仁(1143) ......乐丹,刘兆磊,吴显燕(1148) ..............马垠飞,王力(1155) ..............石磊,刘燕(1159)VH干扰机掩护下的战斗机航路规划分析与计算.......... WSN中基于粒子群最优算法的LEACH的改进路由••…低功耗低相位噪声的互补型电流复用Colpitts VCO设计一种基于高速电流舵DAC的射频DDFS电路.........水下传感网络中基于声波充电规划研究............电子装备结构性能虚拟试验技术研究................基于手机信令数据的地铁乘客路径识别研究.....................李文科,潘哲,董晶(1164) ..............崔亚楠,韦炜,胡艳华(1169) .....................李相敏,康壮(1174)张涛,于宗光,张甘英,苏小波,邱丹(1178) .....................王艳荣,田飞博(1183) ..............杨文芳,陈竹梅,张敬莹(1188) .....................丁敬安,张欣海(1194)网络空间态势的多尺度表达研究.......................................刘靖旭,宋留勇,王潇雨(1202)装备试验大数据管理平台设计研究............................胡晓枫,胡伟杰,曹啸博,殷楠(1207)基于分层、分域控制的空间信息网络体系结构研究..............孟祥利,吴玲达,于少波,张喜涛(1214)第12期国家工程科技高端智库信息化建设研究.......................龚振炜,安达,傅智杰,武丽丽(1221)无人船信息融合与避障关键技术综述..........王成才,商志刚,何宇帆,陈嘉真,井方才,王冬海(1228)应急管理网络信息体系中的内生安全机制设计..........................秦智超,岳兆娟,田辉(1233)军事信息系统信息交换标准符合性测评方法研究与实现........张泽鑫,程栋,刘娜,杨慧杰(1242)环保物联网技术应用研究综述.........................................................李屹(1249)可信任的人工智能系统及安全框架浅析.......................................张林超,张欣海(1253)工程应用一种基于综合特征的服务分类方法......................戴磊,张立伟,常浩伦,王芸,李玉辉(1259)一种基于CUDA的无源雷达相干积累及徙动校正算法实现...............王兆伟,李晓波,谢佳(1264)基于数字可重构的同时多目标干扰技术................................................翁永祥(1270)面向SRa网络的基于维纳滤波的RSSI定位算法.......................................莫建麟(1276)基于路径损耗指数修正的目标节点定位算法...................................高启明,吴莉莉(1281)基于移动网关选择的数据传输策略............................刘新,常英贤,刘冬兰,谭虎(1286)基于STK的航空反潜仿真平台研究...........双频段机相扫雷达时间资源管理算法.........基于MATLAB的分段型模拟信息转换器仿真研究人工等离子体云电波传播特性模拟研究.......一种面向空基网络的动态TDMA信道分配算法••..............刘峰,刘金荣(1291) ..............李涛,戴伟(1297) ..............王晓波,蒋铁珍(1304) ..............张盼盼,赵海生(1311)王永达,王兆伟,彭益,刘春旭(1318)。

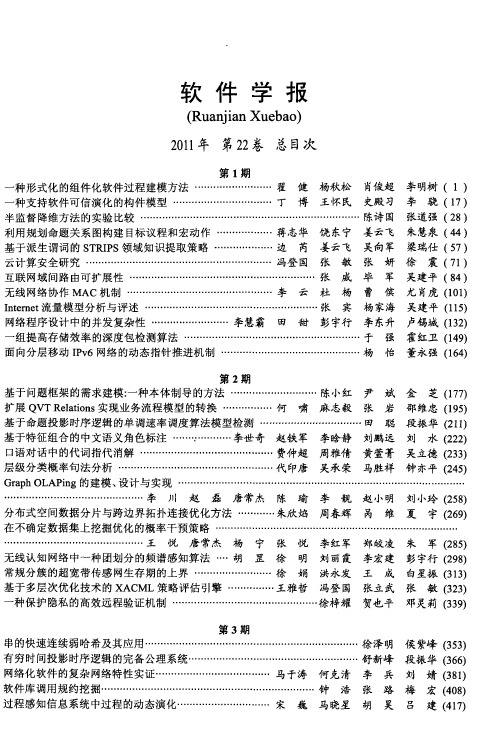

i 密 码 学 报 (Mima Xuebao) 第3卷 2016年 总 目 次

第1期 轻量级Hash函数研究 ...................................................................................................................龚 征 (1) 密钥安全及其在虚拟化技术下的新发展 ........................................ 祝凯捷, 蔡权伟, 林璟锵, 荆继武 (12) 基于可传递签名机制的APK授权方案研究 ................... 赵搏文, 张小萍, 李道丰, 苏杰波, 何佩聪 (22) 计算几何问题的多方保密计算...................................................................... 杨晓莉, 李顺东, 左祥建 (33) 抗自适应性选择密文攻击的公钥加密系统 .................................... 巩林明, 李顺东, 窦家维, 王道顺 (42) 基于LRPC码和多变量的签密方案.............................................................. 韩益亮, 蓝锦佳, 杨晓元 (56) 一个基于整数的全同态加密改进方案 .......................................................... 熊婉君, 韦永壮, 王会勇 (67) 一种SM4掩码方法和抗DPA攻击分析..................................................................................... 裴 超 (79) Espresso算法等价模型的密码分析 ............................................................................. 章佳敏, 戚文峰 (91)

第2期 弱规则单向函数及其应用 .......................................................................................... 郁 昱, 李祥学 (101) 一种保护隐私集合并集外包计算协议 ....................................................................... 孙茂华, 宫 哲 (114) 一种加密硬盘的身份鉴别和密钥保护方案 ................................................. 谷双双, 夏鲁宁, 贾世杰 (126) 两轮次的可否认的群密钥协商协议.............................................. 陈 勇, 何明星, 曾晟珂, 李 虓 (137) 一类扩展广义Feistel结构抵抗差分和线性密码分析能力评估 ............................... 殷 勍, 王念平 (147) 更高效的指纹生物特征加密 ......................................................... 高 莹, 郑长春, 张 凯, 陈 洁 (157) 一种隐私保护的智能电网多级用户电量聚合控制方案............................................ 沈 华, 张明武 (171) Q_Value检测: 一种新的随机数统计检测方法 ............. 庄 家, 马 原, 朱双怡, 林璟锵, 荆继武 (192)

基于DPA对Gauss形式CRT-RSA的选择明文攻击 ............................................................................. ii

....................................................................... 李增局, 史汝辉, 王建新, 李 超, 李海滨, 石新凌 (202)

第3期

从双线性对到多线性映射 ......................................................................................................... 张方国 (211) 带权重的动态可验证多秘密共享机制 ........................................................ 张明武, 陈泌文, 谢海涛 (229) 三点共线的保密判断问题及应用................................................................ 左祥建, 杨晓莉, 李顺东 (238) 基于格的前向安全签名方案.......................................................................................李明祥, 安 妮 (249) Grain-v1的多比特差分故障攻击 ............................................................................... 叶晨东, 田 甜 (258)

基于非齐次线性递归的门限多密钥共享方案的研究................................................ 张本慧, 唐元生 (270) PRIDE算法密钥扩展算法的研究 .............................................................................. 戴艺滨, 陈少真 (282)

VANET中高效撤销的批量验证群签名方案 ................................ 赵 臻, 陈 杰, 张跃宇, 党岚君 (292)

标准模型下基于身份的广义代理签密 ..................................................................................... 周才学 (307)

第4期

结构密码分析.............................................................................................................. 孙 兵, 李 超 (321) 云存储上高效安全的数据检索方案 ............................................................ 徐 磊, 许春根, 蔚晓玲 (330) 适用于智能电网的组合公钥密码体制研究 ............................................................... 韩亚楠, 李发根 (340) MIBS密码的相关密钥不变偏差线性分析.................................. 刘庆聪, 赵亚群, 马 猛, 刘凤梅 (352) 强抗泄漏的无条件安全动态秘密共享方案 .............. 张明武, 陈泌文, 李发根, 蒋亚军, HARN Lein (361) CCTR认证模式的不可证明安全性............................................................................李玉玲, 王 鹏 (374)

无证书非对称群密钥协商协议...................................................... 陈若昕, 陈 杰, 张跃宇, 党岚君 (382) 理性多方公平计算的模块化研究............................................................................... 李 涛, 王伊蕾 (399) 标准信道下的抗敌手的理性秘密共享方案 ............................................................... 祁冠杰, 周展飞 (408)

第5期

格上可编程杂凑函数的新构造................................................................................................. 张 江 (419) iii

无线通信设备的射频指纹提取与识别方法 ................... 俞佳宝, 胡爱群, 朱长明, 彭林宁, 姜 禹 (433) CRT-RSA算法的选择明文攻击 ....................... 李增局, 彭 乾, 史汝辉, 李 超, 马志鹏, 李海滨 (447)

输出反馈模式在量子随机数提取器中的应用 ............................................. 刘翼鹏, 郭建胜, 崔竞一 (462) 隐藏树型访问结构的属性加密方案............................................................. 李 新, 彭长根, 牛翠翠 (471) 全同态加密具体安全参数分析..................................................................... 陈智罡, 石亚峰, 宋新霞 (480) 对约减轮数Skein-1024的Boomerang区分攻击 ........................................ 吴广辉, 于红波, 郝泳霖 (492) 信息集攻击算法的改进 ................................................................................ 李梦东, 蔡坤锦, 邵玉芳 (505) REESSE3+算法抵抗差分攻击的分析 .......................................................... 董大强, 殷新春, 苏盛辉 (516)