Radius协议原理与应用-20020404-C

- 格式:pdf

- 大小:364.96 KB

- 文档页数:38

RADIUS协议解析远程身份验证与访问控制协议的工作机制RADIUS(Remote Authentication Dial-In User Service)是一种常用于网络身份验证和访问控制的协议。

它为网络管理员提供了一种集中式的方式来验证和授权用户对网络资源的访问。

本文将深入探讨RADIUS协议的工作机制及其在远程身份验证和访问控制中的应用。

一、RADIUS协议概述RADIUS协议是由Livingston Enterprises公司提出的一种开放式标准。

它使用客户端/服务器模型,其中客户端负责向用户提供身份验证界面,服务器则负责身份验证和访问控制。

RADIUS协议提供了一种可扩展的方式来支持大规模网络环境中的用户身份验证和授权。

二、RADIUS服务器的工作原理RADIUS服务器是RADIUS协议中的关键组件。

它负责接收来自客户端的身份验证请求,并将该请求转发给适当的身份验证服务器。

RADIUS服务器与身份验证服务器之间通常使用安全的传输协议进行通信,以确保身份验证过程的安全性。

在RADIUS协议中,身份验证请求由客户端发送到RADIUS服务器。

服务器首先检查该请求的有效性,例如检查请求中是否包含有效的用户名和密码等信息。

然后,服务器将该请求转发给具有身份验证功能的服务器,例如LDAP服务器、Active Directory服务器等。

身份验证服务器对请求中的用户名和密码进行验证,并将验证结果返回给RADIUS服务器。

一旦RADIUS服务器接收到身份验证服务器的响应,它将向客户端发送一个成功或失败的身份验证结果。

如果身份验证成功,RADIUS服务器还可以向客户端返回一些附加信息,如用户权限、使用限制等。

三、RADIUS协议的访问控制机制除了身份验证功能外,RADIUS协议还提供了一种灵活的访问控制机制。

通过RADIUS协议,网络管理员可以为不同用户或用户组提供个性化的访问控制策略。

在访问控制方面,RADIUS服务器接收来自客户端的访问请求,并根据预先配置的策略来决定是否授权该请求。

Radius协议Radius协议RADIUS主要用于对远程拨入的用户进行授权和认证。

它可以仅使用单一的“数据库”对用户进行认证(效验用户名和口令)。

它主要针对的远程登录类型有:SLIP、PPP、telnet和rlogin等。

其主要特征有:1.客户机/服务器(C/S)模式一个网络接入服务器(以下简称NAS)作为RADIUS的客户机,它负责将用户信息传入RADIUS服务器,然后按照RADIUS服务器的不同的响应来采取相应动作。

另外,RADIUS服务器还可以充当别的RADIUS服务器或者其他种类认证服务器的代理客户。

2.网络安全(Network Security)NAS和RADIUS服务器之间的事务信息交流由两者共享的密钥进行加密,并且这些信息不会在两者之间泄漏出去。

3.灵活认证机制(Flexible Authentication Mechanisms)RADIUS服务器支持多种认证机制。

它可以验证来自PPP、PAP、CHAP和UNIX系统登录的用户信息的有效性。

4.协议可扩展性(Extensible Protocol)所有的认证协议都是基于“属性-长度-属性值”3元素而组成的。

所以协议是扩展起来非常方便。

在目前很多比较高版本的Linux中,它们都把RADIUS的安装程序包含在系统源码中。

这样使得我们可以很容易地通过免费的Linux系统学习RADIUS授权、认证的原理和应用。

RADIUS协议原理要弄清楚RADIUS协议为何能实现授权和认证,我们必须应该从四个方面去认识RADIUS协议:协议基本原理、数据包结构、数据包类型、协议属性。

下面我们就来详细地介绍这些内容。

协议基本原理NAS提供给用户的服务可能有很多种。

比如,使用telnet时,用户提供用户名和口令信息,而使用PPP时,则是用户发送带有认证信息的数据包。

NAS一旦得到这些信息,就制造并且发送一个“Access-Request”数据包给RADIUS服务器,其中就包含了用户名、口令(基于MD5加密)、NAS的ID号和用户访问的端口号。

从事Radius协议开发有段时间了,小弟不怕才疏学浅,卖弄一下,从RADIUS协议谈谈对身份认证的认识,也总结一下自己。

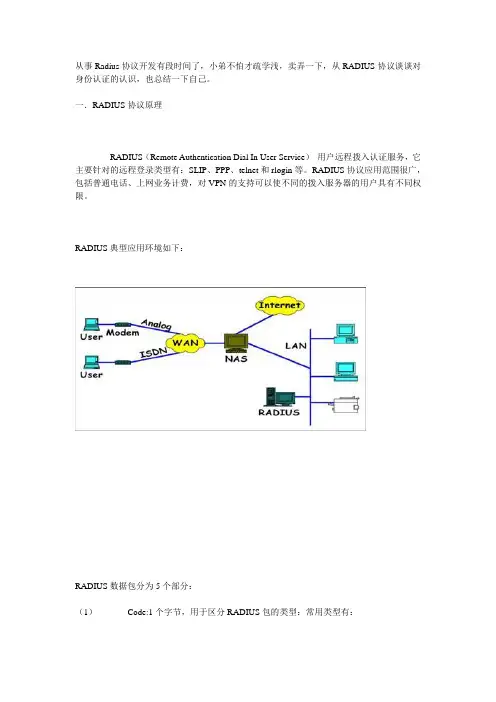

一.RADIUS协议原理RADIUS(Remote Authentication Dial In User Service)用户远程拨入认证服务,它主要针对的远程登录类型有:SLIP、PPP、telnet和rlogin等。

RADIUS协议应用范围很广,包括普通电话、上网业务计费,对VPN的支持可以使不同的拨入服务器的用户具有不同权限。

RADIUS典型应用环境如下:RADIUS数据包分为5个部分:(1)Code:1个字节,用于区分RADIUS包的类型:常用类型有:接入请求(Access-Request),Code=1;接入允许(Access-Accept),Code=2;接入拒绝(Access-Reject),Code=3;计费请求(Accounting-Request),Code=4等。

(2)Identifier:一个字节,用于请求和应答包的匹配。

(3)Length:两个字节,表示RADIUS数据区(包括Code, Identifier, Length, Authenticator, Attributes)的长度,单位是字节,最小为20,最大为4096。

(4)Authenticator:16个字节,用于验证服务器端的应答,另外还用于用户口令的加密。

RADIUS服务器和NAS的共享密钥(Shared Secret)与请求认证码(Request Authenticator)和应答认证码(Response Authenticator),共同支持发、收报文的完整性和认证。

另外,用户密码不能在NAS和RADIUS 服务器之间用明文传输,而一般使用共享密钥(Shared Secret)和认证码(Authenticator)通过MD5加密算法进行加密隐藏。

(5)Attributes:不定长度,最小可为0个字节,描述RADIUS协议的属性,如用户名、口令、IP地址等信息都是存放在本数据段。

RADIUS协议远程身份验证和授权的协议RADIUS(Remote Authentication Dial-In User Service)是一种用于远程身份验证和授权的网络协议。

它被广泛应用于各种网络环境中,包括企业网络、互联网服务提供商(ISP)以及无线接入网络等。

本文将从RADIUS协议的背景、工作原理、应用场景以及安全性等方面对该协议进行介绍。

一、背景和起源RADIUS协议最早由Livingston Enterprises开发,旨在提供一种集中式的用户身份验证和授权服务。

在过去的几十年里,随着网络的迅猛发展和用户数量的不断增加,简单的用户名和密码已经无法满足对网络资源的安全访问需求。

因此,RADIUS协议应运而生,为网络管理员提供了一种高效可靠的身份验证和授权方案。

二、工作原理RADIUS协议的工作原理可以总结为以下几个步骤:1. 认证请求:用户通过拨号或无线接入等方式向访问服务器(Access Server)发起连接请求,并提供用户名和密码等认证信息。

2. 认证请求传递:访问服务器收到认证请求后,将其转发给RADIUS服务器(RADIUS Server)进行用户身份验证。

传递过程中使用的是网络层协议(如UDP)和RADIUS协议格式规定的数据包。

3. 用户身份验证:RADIUS服务器接收到认证请求后,根据事先配置的认证策略(如用户名密码对应关系),对用户提供的用户名和密码进行验证。

如果验证通过,RADIUS服务器会向访问服务器发送认证成功的响应消息,否则发送认证失败的响应消息。

4. 会计和授权:RADIUS服务器在认证过程中还可以记录用户的账户信息、连接时间等用于会计和计费,并向访问服务器发送授权信息。

访问服务器根据授权信息为用户提供访问特定网络资源的权限。

三、应用场景RADIUS协议在各种网络环境中都有广泛的应用,以下是一些常见的应用场景:1. 企业网络:在企业内部网络中,RADIUS协议被用于实现员工远程访问网关、无线接入控制和VPN等功能。

Radius协议Radius协议是什么: Radius是Remote Authentication Dial In User Service的简称,即远程验证拨⼊⽤户服务。

当⽤户想要通过某个⽹络(如电话⽹)与⽹络接⼊服务器NAS(Network Access Server)建⽴连接从⽽获得访问其它⽹络的权⼒时,NAS可以选择在NAS上进⾏本地认证计费,或把⽤户信息传递给Radius服务器,由Radius进⾏认证计费。

Radius协议规定了NAS与Radius服务器之间如何传递⽤户信息和记账信息,Radius服务器负责接收⽤户的连接请求,完成验证,并把传递服务给⽤户所需的配置信息返回给NAS。

例如:⽤户要求得到某些服务(如SLIP,PPP, telnet),必须通过NAS,由NAS依据某种顺序与所连服务器通信从⽽进⾏验证。

⽤户通过拨号进⼊NAS,然后NAS按配置好的验证⽅式(如PPP PAP, CHAP等)要求输⼊⽤户名,密码等信息,⽤户按提⽰输⼊。

通过与NAS的连接,NAS得到这些信息。

⽽后,NAS把这些信息传递给Radius服务器,并根据服务器的响应来决定⽤户是否可以获得他所要求的服务。

什么是AAA协议Radius是AAA协议的⼀个实现,那么什么是AAA协议?AAA是鉴别,授权和记账(Authentication, Authorization, Accounting)的简称,它是运⾏于NAS上的客户端程序,提供了⼀个⽤来对鉴别,授权和记账这三种安全功能进⾏配置的⼀致的框架。

⼀个⽹络允许外部⽤户通过公⽤⽹对其进⾏访问,从⽽⽤户在地理上可以极为分散。

⼤量分散⽤户通过Modem等设备从不同的地⽅可以对这个⽹络进⾏随机访问。

⽤户可以把⾃⼰的信息传递给这个⽹络,也可以从这个⽹络得到⾃⼰想要的信息。

由于存在内外的双向数据流动,⽹络安全就成为很重要的问题了。

⼤量的modem形成了Modem pools。

对modem pool的管理就成为⽹络接⼊服务器或路由器的任务。

radius协议协议名称:Radius协议1. 引言Radius协议(Remote Authentication Dial-In User Service)是一种用于网络访问控制、认证和授权的协议。

本协议旨在定义Radius协议的标准格式和相关规范,以确保系统和设备之间的互操作性和安全性。

2. 范围本协议适用于所有使用Radius协议进行网络访问控制、认证和授权的系统和设备。

3. 术语定义以下是本协议中使用的一些重要术语的定义:- Radius服务器:提供Radius服务的网络服务器,负责认证和授权用户的访问请求。

- Radius客户端:连接到Radius服务器的网络设备,负责将用户的访问请求发送到Radius服务器。

- 访问请求:用户请求访问网络资源的请求。

- 访问接受:Radius服务器接受并授权用户的访问请求。

- 访问拒绝:Radius服务器拒绝用户的访问请求。

4. 协议规范4.1 消息格式Radius协议使用UDP协议进行通信,消息格式如下:- 消息头部:包含消息类型、消息长度等信息。

- 消息属性:包含认证和授权相关的属性,如用户名、密码、访问权限等。

- 消息验证:包含消息的完整性验证信息,以确保消息的安全性。

4.2 认证过程Radius协议的认证过程如下:- 用户发起访问请求,包含用户名和密码等认证信息。

- Radius客户端将访问请求发送到Radius服务器。

- Radius服务器接收并验证用户的身份信息。

- 如果用户身份验证成功,Radius服务器将返回一个访问接受的消息给Radius 客户端。

- 如果用户身份验证失败,Radius服务器将返回一个访问拒绝的消息给Radius 客户端。

4.3 授权过程Radius协议的授权过程如下:- 用户发起访问请求,包含用户名和密码等认证信息。

- Radius客户端将访问请求发送到Radius服务器。

- Radius服务器接收并验证用户的身份信息。

网络协议知识:RADIUS协议的定义和应用场景RADIUS(远程身份验证拨号用户服务)是一种网络协议,用于提供用户认证、授权和帐号信息的管理。

它最初由Livingston Enterprises, Inc.公司的业务代表约翰·戈德斯坦(John Vollbrecht)于1991年设计。

它是一种客户/服务器协议,通常用于认证用户访问网络服务,例如无线网络,以太网交换机或虚拟专用网络(VPN)服务器。

RADIUS协议的定义和应用场景RADIUS是一种开放标准协议,最初由IETF(互联网工程任务组)的网络工程任务组定义。

它的主要目的是提供一种安全的方式来管理用户的身份验证数据,并允许网络设备和服务器共享这些数据。

RADIUS协议的基本工作原理是通过客户端和服务器之间的通信来验证用户的身份。

当用户尝试访问网络服务时,网络设备(例如交换机或无线访问点)将用户的登录请求传送到RADIUS服务器上。

RADIUS服务器负责验证用户的身份,并向网络设备返回相应的访问控制策略和账户信息。

RADIUS协议的主要应用场景包括但不限于以下几个方面:1.企业内部网络管理许多企业使用RADIUS协议来管理其内部网络中的用户身份验证和授权。

通过将网络设备(如交换机、路由器和无线访问点)配置为RADIUS客户端,企业可以确保只有经过身份验证的用户才能访问其网络资源。

此外,RADIUS服务器还可以与企业的身份验证目录(如Active Directory或LDAP)集成,以提供统一的用户管理和认证服务。

这种集成可以简化企业的网络管理,并提高用户体验。

2.互联网服务提供商(ISP)许多互联网服务提供商使用RADIUS协议来管理其客户的接入。

当用户尝试连接到ISP的宽带接入设备(如数字用户线路调制解调器或光纤接入装置)时,这些设备将通信到ISP的RADIUS服务器上,以验证用户的身份和授权其接入互联网。

通过使用RADIUS协议,ISP可以轻松地管理其客户的访问权限,并跟踪他们的网络使用情况。

深入分析RADIUS协议网络认证与授权的工作原理与应用RADIUS(Remote Authentication Dial-In User Service)是一种用于网络认证与授权的协议,广泛应用于各种网络环境中。

本文将深入分析RADIUS协议的工作原理及其在网络认证与授权中的应用。

一、RADIUS协议的工作原理RADIUS协议是一种客户端/服务器协议,主要用于实现网络用户的认证、授权和帐号管理。

其工作原理主要分为以下几个步骤:1. 用户请求认证:当用户尝试访问网络资源时,客户端(一般为网络交换机、路由器或无线接入点)将用户的凭据(如用户名和密码)发送给RADIUS服务器。

2. 认证请求转发:接收到用户认证请求后,RADIUS客户端将此请求转发给RADIUS服务器。

这通常通过网络上的安全连接(如RADIUS报文使用的UDP协议)实现。

3. 用户认证:RADIUS服务器收到认证请求后,将通过用户数据库(如LDAP、SQL或本地用户库)验证用户的凭证是否合法。

验证成功后,服务器将返回认证成功的响应;否则,返回认证失败的响应。

4. 授权与计费:当认证成功后,RADIUS服务器还可以对用户进行授权和计费。

授权可包括用户可以访问的资源、访问权限的限制等;计费则是指基于用户的网络资源使用情况进行收费。

5. 响应返回:RADIUS服务器将授权和认证结果以响应的形式返回给RADIUS客户端。

客户端根据响应结果决定是否允许用户访问网络资源。

二、RADIUS协议在网络认证与授权中的应用RADIUS协议具有广泛的应用场景,在企业、学校、机关等各种组织中都得到了广泛的应用。

以下是RADIUS协议在网络认证与授权中的几个主要应用:1. 无线网络认证:无线接入点使用RADIUS协议对无线用户进行认证与授权。

用户可以通过输入用户名和密码等凭证进行身份验证,通过RADIUS服务器的认证后,可以获得对无线网络的有限或无限权限。

2. 宽带拨号认证:RADIUS协议可以用于拨号用户的认证。

RADIUS网络认证协议RADIUS(Remote Authentication Dial-In User Service)是一种广泛应用于计算机网络认证的协议。

它在网络中提供了一种安全可靠的用户身份验证和授权机制。

本文将介绍RADIUS协议的基本原理、功能和特点,以及其在网络中的应用。

一、RADIUS简介RADIUS是由IETF(Internet Engineering Task Force)制定的一种认证协议,最早用于拨号认证服务。

随着网络的发展,RADIUS逐渐应用到各种网络接入场景,如无线局域网、虚拟专用网和宽带接入等。

它能够通过中央认证服务器对用户进行身份验证和授权,确保网络资源的安全使用。

二、RADIUS工作原理1.客户端认证阶段当用户发起认证请求时,客户端(如无线接入点)会将用户的认证请求发送给RADIUS服务器。

这个请求包含了用户的身份信息,如用户名和密码。

RADIUS服务器收到认证请求后,会查找或者查询认证服务器中存储的用户信息表,对用户的身份进行验证。

2.认证服务器响应阶段认证服务器在进行用户身份验证之后,会向客户端发送响应消息。

若认证成功,服务器会发送一个Access-Accept消息,告知客户端认证通过;若认证失败,则发送一个Access-Reject消息,告知客户端认证失败。

客户端根据服务器的响应,来决定是否允许用户接入网络。

3.认证授权阶段若用户认证通过,RADIUS服务器可以进一步向客户端发送授权消息,授权用户访问网络资源。

这个授权消息包含了用户所具备的权限信息,如访问限制和数据流量限制等。

客户端接收到授权消息后,根据服务器的指示,对用户进行相应的授权操作。

三、RADIUS的功能和特点1.用户身份认证RADIUS的主要功能是对用户身份进行有效的认证。

它支持多种认证方式,如基于密码的PAP(Password Authentication Protocol)和CHAP(Challenge Handshake Authentication Protocol),以及基于数字证书的EAP(Extensible Authentication Protocol)。

介绍RADIUS协议的背景和作用RADIUS(远程身份验证拨号用户服务)是一种网络协议,用于提供认证、授权和账户管理服务。

它最初是为拨号用户提供身份验证服务而设计的,但现在已广泛应用于各种网络接入技术,如以太网、无线局域网(WLAN)和虚拟专用网络(VPN)等。

背景在网络环境中,用户需要通过身份验证来获得访问权限。

在早期的拨号接入网络中,每个接入服务器都需要独立进行用户认证和授权,这导致了管理复杂性和资源浪费。

为了解决这个问题,RADIUS协议应运而生。

RADIUS最早由Livingston Enterprises开发,旨在为远程拨号用户提供集中式的身份验证和授权服务。

随着网络技术的发展,RADIUS逐渐成为一种通用的认证协议,并得到了广泛的应用和支持。

作用RADIUS协议在网络中发挥着重要的作用,主要包括以下几个方面:1.身份验证(Authentication):RADIUS协议提供了一种机制,用于验证用户的身份信息。

通过用户名和密码等凭据,RADIUS服务器可以验证用户的身份是否合法。

2.授权(Authorization):一旦用户通过身份验证,RADIUS服务器可以根据预先定义的策略和规则,对用户进行授权。

这包括确定用户可以访问的资源、服务和权限级别等。

3.账户管理(Accounting):RADIUS协议还支持账户管理功能,可以记录用户的网络访问活动和资源消耗情况。

这对于网络管理和计费等方面非常有用。

4.集中管理(Centralized Management):RADIUS采用集中式的身份验证和授权机制,可以将用户的认证和授权过程集中在一台或多台RADIUS服务器上。

这样可以简化管理,并提供更好的安全性和可扩展性。

总之,RADIUS协议在网络中扮演着关键的角色,提供了一种灵活、安全和可扩展的身份验证、授权和账户管理解决方案。

它被广泛应用于各种网络环境,确保用户访问的安全性和合规性。

解释RADIUS的工作原理和基本流程RADIUS(远程身份验证拨号用户服务)是一种客户端/服务器模型的网络协议,用于提供认证、授权和账户管理服务。

RADIUS认证协议简介RADIUS(Remote Authentication Dial-In User Service)是一种广泛应用于网络认证、授权和账单管理的协议。

它旨在提供一种安全的方式来管理用户的身份验证和访问控制。

RADIUS协议通过在客户端和RADIUS服务器之间建立通信连接,实现远程用户的认证和授权。

一、RADIUS协议的基本原理RADIUS协议基于客户端/服务器模型工作。

客户端(一般是网络接入设备)负责收集用户的登录信息,并将该信息传输给RADIUS服务器进行认证。

RADIUS服务器则负责对用户进行身份验证,并返回认证结果给客户端。

在认证成功的情况下,RADIUS服务器还可以向客户端发送授权信息,以决定用户被允许使用的资源和服务。

二、RADIUS协议的工作流程1. 认证请求用户在网络接入设备上输入登录信息后,该设备将认证请求传输到RADIUS服务器。

认证请求中包括用户提供的用户名和密码等凭据。

2. 认证过程RADIUS服务器接收到认证请求后,会首先验证用户提供的凭据。

一般情况下,RADIUS服务器会将用户的凭据与存储在本地数据库中的凭据进行比对。

如果凭据匹配,RADIUS服务器会返回认证成功的响应给客户端。

3. 授权处理在认证成功的情况下,RADIUS服务器还可以向客户端发送授权信息。

授权信息中可以包含用户被允许使用的资源、服务和权限等。

客户端根据收到的授权信息对用户进行相应的授权。

4. 计费处理RADIUS协议还具备计费功能,即在用户访问网络资源和服务时记录相应的使用统计信息。

RADIUS服务器可以根据预先设定的规则,对用户的使用行为进行计费。

三、RADIUS协议的优势与应用领域1. 安全性RADIUS协议通过使用可靠的加密技术,确保用户凭据和认证过程的安全性。

这使得RADIUS协议在提供安全认证和授权的领域得到广泛应用。

2. 统一管理RADIUS服务器可以集中管理网络接入设备的认证和授权功能。

RADIUS协议的原理及应用讲义(doc 22页)RADIUS协议的原理及应用目录培训目标●了解RADIUS协议基本概念;●熟悉RADIUS协议报文结构;●熟悉RADIUS协议工作原理;前言企业要求只有授权的用户才能访问自己的内部网络,教育网采取根据流量计费的策略,VOD系统根据点播的时间收费等等。

这些最常见的网络应用却面临一个同样的问题:如何对用户进行认证和计费?一种常见的认证计费方法——RADIUS协议会帮助我们解决这些问题。

RADIUS是目前最常用的认证计费协议之一,它简单安全,易于管理,扩展性好,所以得到广泛应用。

1 RADIUS协议简介RADIUS ( Remote Authentication Dial In User Service )是远程认证拨号用户服务的简称。

RADIUS原先设计的目的是为拨号用户进行认证和计费。

后来经过多次改进,形成了一项通用的认证计费协议,主要完成在网络接入设备和认证服务器之间承载认证、授权、计费和配置信息。

RADIUS是一种C/S结构的协议,它的客户端最初就是NAS服务器,现在任何运行RADIUS客户端软件的计算机都可以成为RADIUS的客户端。

RADIUS基本原理:用户接入NAS,NAS向RADIUS 服务器使用Access-Request数据包提交用户信息,包括用户名、密码等相关信息,其中用户密码是经过MD5加密的,双方使用共享密钥,这个密钥不经过网络传播;RADIUS服务器对用户名和密码的合法性进行检验,必要时可以提出一个Challenge,要求进一步对用户认证,也可以对NAS进行类似的认证;如果合法,给NAS返回Access-Accept数据包,允许用户进行下一步工作,否则返回Access-Reject数据包,拒绝用户访问;如果允许访问,NAS向RADIUS服务器提出计费请求Account-Request,RADIUS服务器响应Account-Accept,对用户开始计费,同时用户可以进行自己的相关操作。

RADIUS协议在无线网络中的应用无线网络的快速发展与普及使得人们的生活和工作更加便利,但同时也带来了网络安全的风险。

为了保障无线网络的安全与可控性,RADIUS(远程身份验证拨号用户服务)协议被广泛应用于无线网络中。

本文将探讨RADIUS协议在无线网络中的应用及其优势。

一、RADIUS协议的基本概念RADIUS是一种客户端和服务器之间进行身份验证和访问控制的协议。

它通过集中管理和控制用户的身份和权限,确保无线网络的安全性和可靠性。

RADIUS协议使用UDP作为传输层协议,提供了一种灵活、高效的身份验证和访问控制机制。

二、RADIUS协议的工作原理1. 认证阶段RADIUS协议的第一步是认证阶段,客户端(例如无线路由器)通过向RADIUS服务器发送用户名和密码进行认证。

RADIUS服务器验证这些信息的有效性,并返回认证结果给客户端。

此过程可以防止未经授权的用户访问无线网络。

2. 授权阶段一旦用户通过认证,RADIUS服务器会根据用户的配置文件授权用户的访问权限。

这个过程可以根据用户的身份和需求为其分配不同的服务和资源,并对网络进行更严格的访问控制。

3. 记账和计费除了认证和授权,RADIUS协议还提供记账和计费的功能。

它可以记录用户的上网时间、流量使用以及其他网络相关的信息,以便进行网络使用监控和计费管理。

三、RADIUS协议在无线网络中的应用1. 提供统一的用户管理RADIUS协议可以将无线网络中的用户信息集中管理,包括用户身份验证、访问控制和流量计费等。

通过统一的用户管理,网络管理员可以更加方便地管理和调整用户权限,提高网络的可控性和安全性。

2. 实现移动性支持由于无线网络的特殊性,用户可能经常在不同的无线覆盖区域之间切换,RADIUS协议可以在用户身份验证和访问控制过程中实现对移动用户的支持。

这样,用户无需反复认证,就可以在迁移时无缝切换到新的无线网络。

3. 提升网络安全性RADIUS协议通过对用户进行身份验证和访问控制,可以防止未经授权的用户进入无线网络。

RADIUS协议解析远程认证拨号用户服务的协议远程认证拨号用户服务(Remote Authentication Dial-In User Service,简称RADIUS)是一种用于网络访问控制和用户认证的协议。

本文将对RADIUS协议进行解析,探讨其在远程认证拨号用户服务中的作用与原理。

一、RADIUS的定义与作用RADIUS是一种开放式标准协议,其主要功能是实现网络接入设备(如接入服务器、无线接入点等)与认证服务器之间的通信,以对接入用户进行身份认证和用户权限控制。

它提供了一种可靠、安全的认证框架,保护网络资源不被未经授权的用户访问。

RADIUS协议的主要优势在于其可扩展性和灵活性。

它支持多种认证方法(如用户名/密码、基于证书的认证等),可接入多种类型的网络设备,并能够适应不同规模的网络环境。

此外,RADIUS还具备强大的日志记录和计费功能,方便网络管理员对用户的活动进行监控和管理。

二、RADIUS协议的工作原理1. 认证过程当用户通过网络接入设备尝试进行认证时,该设备会将认证请求(Access-Request)发送到RADIUS服务器。

认证请求中包含了用户的身份信息、认证方法和网络接入设备的信息。

RADIUS服务器接收到请求后,会验证用户的身份和凭证,并返回相应的认证结果。

2. 计费与记账在用户认证成功后,RADIUS服务器会根据配置文件中的计费策略生成相应的计费请求(Accounting-Request)。

计费请求包含了用户的活动信息,如接入时间、流量使用情况等。

RADIUS服务器将计费请求发送到计费服务器,计费服务器进行相关处理后发送响应(Accounting-Response)给RADIUS服务器,完成记账过程。

3. 授权与限制RADIUS协议还具备授权与限制功能,允许网络管理员根据用户的身份和接入设备的特性,对其进行个性化的授权和限制。

通过向RADIUS服务器发送授权请求(Authorization-Request),管理员可以指定用户的访问权限、网络资源限制等。

资料编码产品名称宽带产品使用对象工程师/合作方工程师/用户产品版本所有版本编写部门固网宽带技术支持部资料版本V1.0Radius协议原理与应用拟制:尹启龙日期:2002-02-02 审核:陈锐日期:2005-03-07 审核:日期:批准:任远日期:2005-03-07华为技术有限公司版权所有侵权必究目录第1章 AAA和RADIUS介绍 (1)第2章 RADIUS协议 (3)2.1 引论 (3)2.2 客户服务器模式 (3)2.3 用户<->NAS<->Radius业务流程说明 (4)2.4 网络安全 (4)2.4.1 包签名: (5)2.4.2 口令加密: (5)2.5 AAA在协议栈中的位置 (8)2.6 良好的可扩展性 (8)第3章标准RADIUS协议 (9)3.1 标准Radius协议包结构 (9)3.2 常用标准Radius属性说明 (12)3.3 华为公司宽带产品Radius标准属性 (13)第4章华为公司的Radius扩展协议——Radius+ v1.1 (16)4.1 Radius+简介 (16)4.1.1 扩展Radius+的目的 (16)4.1.2 可靠性、安全性与Radius相同 (16)4.2 Radius+报文 (16)4.2.1 Radius+认证报文 (16)4.2.2 Radius+计费报文 (21)4.2.3 Radius+新增报文 (25)第5章华为NAS设备与Radius Server对接应用实例 (29)5.1 组网图 (29)5.2 用户认证计费应用实例分析 (29)5.2.1 合法用户 (29)5.2.2 非法用户 (33)修订记录日期修订版本描述作者2002-02-02 V1.0 初稿完成尹启龙关键词:RADIUS AAA PAP CHAP PPP NAS TCP UDP。

摘要:Radius是Remote Authentication Dial In User Service的简称,即远程验证拨入用户服务。

当用户想要通过某个网络(如电话网)与NAS(网络接入服务器)建立连接从而获得访问其他网络的权利时,NAS可以选择在NAS上进行本地认证计费,或把用户信息传递给RADIUS服务器,由Radius进行认证计费;RADIUS 协议规定了NAS与RADIUS 服务器之间如何传递用户信息和记账信息;RADIUS服务器负责接收用户的连接请求,完成验证,并把传递服务给用户所需的配置信息返回给NAS。

本文即针对Radius协议的基本原理和应用做详细介绍。

缩略语清单:RADIUS:Remote Authentication Dial-In User Service ——远程验证拨入用户服务,一种实现远程AAA的协议。

AAA:Authentication,Authorization,and Accounting ——验证、授权、计费。

PAP:Password Authentication Protocol——口令验证协议。

CHAP:Challenge-Handshake Authentication Protocol——挑战握手验证协议。

PPP: Point-to-Point Protocol——点到点协议,一种链路层协议。

NAS:Network Access Server——网络接入服务器。

TCP:Transmission Control Protocol——传输控制协议。

UDP:User Datagram Protocol——用户数据报协议。

Radius协议原理与应用Radius协议原理与应用文档密级:内部公开第1章 AAA和RADIUS介绍图1 PSTN,ISDN用户通过NAS上网示意图如图:用户 lqz, lst 要求得到某些服务(如SLIP, PPP,telnet),但必须通过NAS, 由 NAS依据某种顺序与所连服务器通信从而进行验证。

注:lst 通过拨号进入NAS, 然后NAS按配置好的验证方式(如PPP PAP, CHAP 等)要求lst输入用户名, 密码等信息。

lst 端出现提示,用户按提示输入。

通过与NAS 的连接,NAS得到这些信息。

而后,NAS把这些信息传递给响应验证或记账的服务器,并根据服务器的响应来决定用户是否可以获得他所要求的服务。

AAA是验证,授权和记账(Authentication,Authorization,and Accounting)的简称。

它是运行于NAS上的客户端程序。

它提供了一个用来对验证,授权和记账这三种安全功能进行配置的一致的框架。

AAA的配置实际上是对网络安全的一种管理。

这里的网络安全主要指访问控制。

包括哪些用户可以访问网络服务器?具有访问权的用户可以得到哪些服务?如何对正在使用网络资源的用户进行记账?下面简单介绍一下验证, 授权,记账的作用。

验证(Authentication): 验证用户是否可以获得访问权。

可以选择使用RADIUS协议。

授权(Authorization) :授权用户可以使用哪些服务。

Radius协议原理与应用Radius协议原理与应用文档密级:内部公开记账(Accounting) :记录用户使用网络资源的情况。

AAA的实现可采用 RADIUS 协议。

RADIUS 是Remote Authentication Dial In User Service 的简称,用来管理使用串口和调制解调器的大量分散用户。

网络接入服务器简称NAS(Network Access Server) 。

当用户想要通过某个网络(如电话网)与 NAS建立连接从而获得访问其他网络的权利(或取得使用某些网络资源的权利)时, NAS起到了过问用户(或这个连接)的作用。

NAS负责把用户的验证,授权,记账信息传递给RADIUS服务器。

RADIUS 协议规定了NAS与RADIUS 服务器之间如何传递用户信息和记账信息,即两者之间的通信规则。

RADIUS服务器负责接收用户的连接请求,完成验证,并把传递服务给用户所需的配置信息返回给NAS。

用户获得授权后,在其正常上线、在线和下线过程中,Radius服务器还完成对用户帐号计费的功能。

第2章 RADIUS协议2.1 引论RADIUS 协议常用的认证端口号为1812或1645,计费端口号为1813或1646。

一个网络允许外部用户通过公用网对其进行访问,于是用户在地理上可以极为分散。

大量分散用户通过Modem等设备从不同的地方可以对这个网络进行随机的访问。

用户可以把自己的信息传递给这个网络,也可以从这个网络得到自己想要的信息。

由于存在内外的双向数据流动,网络安全就成为很重要的问题了。

大量的modem形成了Modem pools。

对modem pool 的管理就成为网络接入服务器或路由器的任务。

管理的内容有:哪些用户可以获得访问权,获得访问权的用户可以允许使用哪些服务,如何对使用网络资源的用户进行记费。

AAA很好的完成了这三项任务。

RADIUS通过建立一个唯一的用户数据库,存储用户名,用户的密码来进行验证;存储传递给用户的服务类型以及相应的配置信息来完成授权。

2.2 客户服务器模式图2 用户,NAS,RADIUS 服务器的关系RADIUS采用客户/服务器(Client/Server)结构:NAS上运行的AAA程序对用户来讲为服务器端,对RADIUS服务器来讲是作为客户端。

1、RADIUS的客户端通常运行于接入服务器(NAS)上,RADIUS服务器通常运行于一台工作站上,一个RADIUS服务器可以同时支持多个RADIUS客户(NAS)。

2、RADIUS的服务器上存放着大量的信息,接入服务器(NAS)无须保存这些信息,而是通过RADUIS协议对这些信息进行访问。

这些信息的集中统一的保存,使得管理更加方便,而且更加安全。

3、RADIUS服务器可以作为一个代理,以客户的身份同其他的RADIUS服务器或者其他类型的验证服务器进行通信。

用户的漫游通常就是通过RADIUS代理实现的。

2.3 用户<->NAS<->Radius业务流程说明1812)1813)图3 用户——NAS——Radius认证计费流程1、用户拨入后(1),所拨入的设备(比如NAS)将拨入用户的用户的信息(比如用户名、口令、所占用的端口等等)打包向RADIUS服务器发送(2)。

2、如果该用户是一个合法的用户,那么Radius告诉NAS该用户可以上网,同时传回该用户的配置参数(3);否则,Radius反馈NAS该用户非法的信息(3)。

3、如果该用户合法,MAS就根据从RADIUS服务器传回的配置参数配置用户(4)。

如果用户非法,NAS反馈给用户出错信息并断开该用户连接(4)。

4、如果用户可以访问网络,RADIUS客户要向RADIUS服务器发送一个记费请求包表明对该用户已经开始记费(5),RADIUS服务器收到并成功记录该请求包后要给予响应(6)。

5、当用户断开连接时(连接也可以由接入服务器断开)(7),RADIUS客户向RADIUS服务器发送一个记费停止请求包,其中包含用户上网所使用网络资源的统计信息(上网时长、进/出的字节/包数等)(8),RADIUS服务器收到并成功记录该请求包后要给予响应(9)。

2.4 网络安全RADIUS协议的加密是使用MD5加密算法进行的,在RADIUS的客户端(NAS)和服务器端(Radius Server)保存了一个密钥(key),RADIUS协议利用这个密钥使用MD5算法对RADIUS中的数据进行加密处理。

密钥不会在网络上传送。

RADIUS的加密主要体现在两方面:2.4.1 包签名:在RADIUS包中,有16字节的验证字(authenticator)用于对包进行签名,收到RADIUS包的一方要查看该签名的正确性。

如果包的签名不正确,那么该包将被丢弃,对包进行签名时使用的也是MD5算法(利用密钥),没有密钥的人是不能构造出该签名的。

包的签名与加密详细说明如下:包的签名指的是RADIUS包中16字节的Authenticator,我们称其为"验证字"。

认证请求包RequestAuth=Authenticator,认证请求包的验证字是一个不可预测的16字节随机数。

这个随机数将用于口令的加密。

认证响应包ResponseAuth = MD5(Code+ID+Length+Authenticator+Attributes+Key)。

记费请求包RequestAcct = MD5(Code+ID+Length+16ZeroOctets+Attributes+Key)。

记费响应包ResponseAcct = MD5(Code+ID+Length+RequestAcct+Attributes+Key)。