第十四章 Windows Server 2003的安全管理

- 格式:ppt

- 大小:466.00 KB

- 文档页数:37

Windows Server 2003安全设置一、用户账户安全1.Administrator账户的安全性a)重命名adminstrator,并将其禁用b)创建一个用户账户并将其加入管理员组,日常管理工作使用这个账户完成2.启用账户锁定策略开始——程序——管理工具——本地安全策略——账户策略——账户锁定策略——设置“账户锁定阈值为3”3.创建一个日常登录账户通过Runas或者鼠标右键“运行方式”切换管理员权限4.修改本地策略限制用户权限开始——程序——管理工具——本地安全策略——本地策略——用户权限分配——设置“拒绝从网络访问这台计算机”,限制从网络访问该服务器的账户二、服务器性能优化,稳定性优化1.“我的电脑”右键属性——高级——性能——设置——设置为“性能最佳”2.“我的电脑”右键属性——高级——性能——设置——高级页面为如图设置3.停止暂时未用到的服务a)在开始运行中输入:services.mscb)停止并禁用以下服务puter Browser2.Distributed Link Tracking Client3.Print Spooler(如果没有打印需求可以停止该服务)4.Remote Registry5.Remote Registry(如果没有无线设备可以停止该服务)6.TCP/IP NetBIOS Helper三、系统安全及网络安全设置1.开启自动更新我的电脑右键属性——自动更新Windows Server 2003会自动下载更新,无须人为打补丁。

2.关闭端口,减少受攻击面(此处以仅提供HTTP协议为例)a)开始运行中输入cmd,运行命令提示符b)在命令提示符中输入netstat -an命令察看当前打开端口图片中开放了TCP 135,139,445,1026四个端口,可以通过禁用TCP/IP 上的NetBIOS和禁用SMB来关闭它们。

c)禁用TCP/IP 上的NetBIOS1.从“开始”菜单,右键单击“我的电脑”,然后单击“属性”。

第14章 Windows Server 2003安全现在大多数的企业单位已经通过将Intranet、Extranet和Internet站点的合成扩展了传统意义上的局域网(LAN)的涵义,因此扩大了的系统的安全问题显得比从前更为重要。

为了提供一个安全的计算环境,被Microsoft宣称的“迄今为止微软最强大的Windows服务器操作系统”的Windows Server 2003提供了一些重要的新安全特性,以及在Windows 2000 Server原有安全特性的基础上作了一些改进。

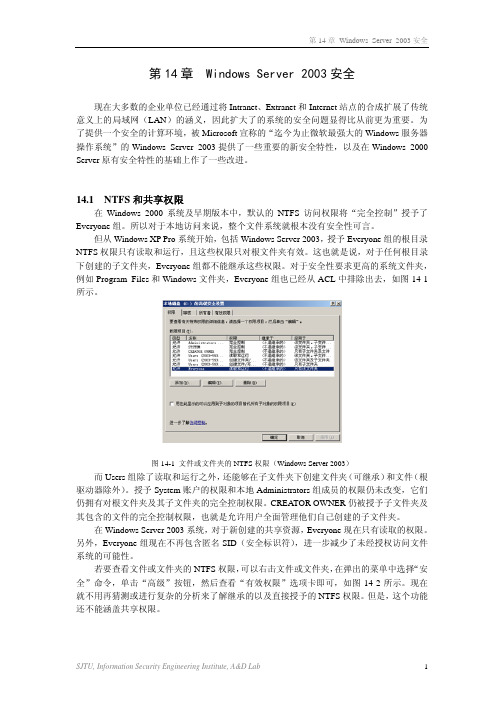

14.1 NTFS和共享权限在Windows 2000系统及早期版本中,默认的NTFS访问权限将“完全控制”授予了Everyone组。

所以对于本地访问来说,整个文件系统就根本没有安全性可言。

但从Windows XP Pro系统开始,包括Windows Server 2003,授予Everyone组的根目录NTFS权限只有读取和运行,且这些权限只对根文件夹有效。

这也就是说,对于任何根目录下创建的子文件夹,Everyone组都不能继承这些权限。

对于安全性要求更高的系统文件夹,例如Program Files和Windows文件夹,Everyone组也已经从ACL中排除出去,如图14-1所示。

图14-1 文件或文件夹的NTFS权限(Windows Server 2003)而Users组除了读取和运行之外,还能够在子文件夹下创建文件夹(可继承)和文件(根驱动器除外)。

授予System账户的权限和本地Administrators组成员的权限仍未改变,它们仍拥有对根文件夹及其子文件夹的完全控制权限。

CREATOR OWNER仍被授予子文件夹及其包含的文件的完全控制权限,也就是允许用户全面管理他们自己创建的子文件夹。

在Windows Server 2003系统,对于新创建的共享资源,Everyone现在只有读取的权限。

另外,Everyone组现在不再包含匿名SID(安全标识符),进一步减少了未经授权访问文件系统的可能性。

硬盘目录权限设置和删除不需要的目录1.C盘只给administrators 和system权限,其他的权限不给,其他的盘也可以这样设置,这里给的system权限也不一定需要给,只是由于某些第三方应用程序是以服务形式启动的,需要加上这个用户,否则造成启动不了2.Windows目录要加上给users的默认权限,删除everyone即可。

否则ASP和ASPX 等应用程序就无法运行。

c:/Documents and Settings/All Users/Application Data目录不能出现everyone用户有完全控制权限,在用做web/ftp服务器的系统里,建议是将这些目录都设置的锁死。

其他每个盘的目录都按照这样设置,每个盘都只给adinistrators权限。

3.删除C:\WINDOWS\Web\printers目录,此目录的存在会造成IIS里加入一个.printers的扩展名,可溢出攻击4.打开C:\Windows 搜索net.exe;cmd.exe;tftp.exe;netstat.exe;regedit.exe;at.exe;attrib.exe;cacls.exe;; regsvr32.exe;xcopy.exe;wscrīpt.exe;cscrīpt.exe;ftp.exe;telnet.exe;arp.exe;edlin.exe; ping.exe;route.exe;finger.exe;posix.exe;rsh.exe;atsvc.exe;qbasic.exe;runonce.exe;syskey .exe修改权限,删除所有的用户只保存Administrators 和SYSTEM为所有权限禁用不必要的服务Remote Registry服务[禁止远程连接注册表]命令:sc config RemoteRegistry start= disabledtask schedule服务[禁止自动运行程序]命令:sc config Schedule start= disabledserver服务 [禁止默认共享]命令:sc config lanmanserver start= disabledTelnet服务 [禁止telnet远程登陆]命令:sc config TlntSvr start= disabledworkstation服务 [防止一些漏洞和系统敏感信息获取]命令:sc config lanmanworkstation start= disabledError Reporting Service服务[禁止收集、存储和向Microsoft 报告异常应用程序]命令:sc config ERSvc start= disabledMessenger服务[禁止传输客户端和服务器之间的NET SEND 和警报器服务消息]命令:sc config Messenger start= disabledHelp and Support服务[禁止在此计算机上运行帮助和支持中心]命令:sc config helpsvc start= disabledNetwork Location Awareness (NLA)服务[禁止收集并保存网络配置和位置信息]命令:sc config Nla start= disabledSERV-U FTP 服务器的设置1.选中“Block "FTP_bounce"attack and FXP”。

Windows 2003 Server 服务器安全设置完整版第一步:一、先关闭不需要的端口我比较小心,先关了端口。

只开了3389 21 80 1433(MYSQL)有些人一直说什么默认的3389不安全,对此我不否认,但是利用的途径也只能一个一个的穷举爆破,你把帐号改了密码设置为十五六位,我估计他要破上好几年,哈哈!办法:本地连接--属性--Internet协议(TCP/IP)--高级--选项--TCP/IP筛选--属性--把勾打上然后添加你需要的端口即可。

PS一句:设置完端口需要重新启动!当然大家也可以更改远程连接端口方法:Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp]"PortNumber"=dword:00002683保存为.REG文件双击即可!更改为9859,当然大家也可以换别的端口,直接打开以上注册表的地址,把值改为十进制的输入你想要的端口即可!重启生效!还有一点,在2003系统里,用TCP/IP筛选里的端口过滤功能,使用FTP服务器的时候,只开放21端口,在进行FTP传输的时候,FTP 特有的Port模式和Passive模式,在进行数据传输的时候,需要动态的打开高端口,所以在使用TCP/IP过滤的情况下,经常会出现连接上后无法列出目录和数据传输的问题。

所以在2003系统上增加的windows连接防火墙能很好的解决这个问题,所以都不推荐使用网卡的TCP/IP过滤功能。

所做FTP下载的用户看仔细点,表怪俺说俺写文章是垃圾...如果要关闭不必要的端口,在\\system32\\drivers\\etc\\services中有列表,记事本就可以打开的。

如果懒惰的话,最简单的方法是启用WIN2003的自身带的网络防火墙,并进行端口的改变。

实验4.2 Windows Server 2003 实施系统安全的配置和定义实训目的熟练掌握Windows Server 2003 的文件及目录权限设置,能够管理共享目录。

实训环境WindowsServer 2003 Host(VMware7/Windows Server 2003/192RAM)实训内容及步骤一、系统安全设置系统安全设置是个全面、细致的配置,有效的安全配置可以提高系统的安全防范。

然而,网络服务的环境是复杂的,不能简单的认为下列操作可以彻底的防范系统的入侵、攻击,但可以明显提高防范的等级。

1.安装常用的软件✧配置杀毒软件✧扫描系统漏洞✧备份系统。

2.系统更新点击开始菜单—>所有程序—>Windows Update,按照提示进行补丁的安装,或使用第三方工具安装补丁。

3.开启防火墙,关闭不需要的端口在”网络连接”里,把不需要的协议和服务都删掉,这里只安装了基本的Internet协议(TCP/IP),由于要控制带宽流量服务,额外安装了Qos数据包计划程序。

在高级tcp/ip设置里--"NetBIOS"设置"禁用tcp/IP上的NetBIOS(S)"。

在高级选项里,使用"Internet连接防火墙",这是windows 2003 自带的防火墙。

4.修改3389远程连接默认端口修改注册表开始--运行--regedit依次展开 HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/TERMINAL SERVER/WDS/RDPWD/TDS/TCP右边键值中 PortNumber 改为你想用的端口号.注意使用十进制(例 10000 ) HKEY_LOCAL_MACHINE/SYSTEM/CURRENTCONTROLSET/CONTROL/TERMINALSERVER/WINSTATIONS/RDP-TCP/右边键值中 PortNumber 改为你想用的端口号.注意使用十进制(例 10000 ) 注意:在WINDOWS2003自带的防火墙给+上10000端口修改完毕.重新启动服务器.设置生效.步骤:打开“开始→运行”,输入“regedit”,打开注册表,进入以下路径:[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\Wds\rdpwd\Tds\tcp],看见PortNamber值,其默认值是3389,修改成所希望的端口即可,例如1111。

Win 2003 Server 服务器安全设置防御PHP木马攻击的技巧Win 2003 Server服务器是一种常用的服务器操作系统,然而,安全性始终是我们在使用服务器时需要重点关注的问题之一。

本文将向您介绍一些Win 2003 Server服务器安全设置中,防御PHP木马攻击的一些技巧。

一、安装最新版本的Win 2003 Server操作系统首先,为了确保服务器的安全性,我们需要安装最新版本的Win 2003 Server操作系统。

最新版本通常会修复许多安全漏洞,并提供更好的安全性保障。

同时,我们还需要确保操作系统的自动更新功能已开启,以获取最新的补丁和安全更新。

二、使用强密码保护服务器的登录账户其次,为了防止恶意用户猜测登录账户的密码,我们应该使用强密码保护服务器的登录账户。

一个强密码应该包含至少8个字符,并且包括字母、数字和特殊字符。

此外,为了增加密码的安全性,我们还应定期更换密码,以防止攻击者获取密码信息。

三、禁用不必要的服务和端口Win 2003 Server默认启动了许多不必要的服务和端口,这些服务和端口可能成为黑客攻击的目标。

为了增强服务器的安全性,我们应该禁用那些不必要的服务和端口,只保留必需的服务和端口,以减少攻击者的攻击面。

四、安装可信的安全软件安装可信的安全软件是防御PHP木马攻击的重要措施之一。

这些安全软件可以及时检测出服务器上的恶意代码,并进行相应的处理。

我们应选择那些具有实时监测和防御功能的安全软件,并定期更新其病毒库,以保持最新的恶意代码识别能力。

五、加强服务器的访问控制为了防止未经授权的访问,我们需要加强服务器的访问控制。

首先,我们应该限制服务器仅接受来自信任IP地址范围的连接。

其次,我们可以使用防火墙来过滤入站和出站的流量,只允许必要的网络服务通信。

此外,我们还可以设置访问控制列表(ACL)来限制特定用户或用户组的访问权限。

六、定期备份服务器数据定期备份服务器的数据对于防御PHP木马攻击至关重要。