可认证的密钥协商协议_夏金月

- 格式:pdf

- 大小:1.05 MB

- 文档页数:61

一种基于身份可认证两方密钥协商方案曹阳;邓方安;陈涛;潘平【期刊名称】《成都理工大学学报(自然科学版)》【年(卷),期】2016(43)6【摘要】Based on the establishment of shared key through the Diffie-Hellman agreement in terms of the user’s identity information and combined with VBNN-IBS signature thought as a foundation,a two-party key agreement scheme is proposed so as to reduce the computation cost and improve the security.In the scheme,the key generation centre (KGC)uses users’identity information to generate part of the private and public keys for the two parties in communication.The complete private key and public key are composed of users’private key for a long time,and the security is based on elliptic curve discrete logarithm problem.The no-bilinear paring operation is realized only by four times point multiplication operation,one modular operation,and three times hashoperations.Meanwhile,the two parties in communication can realize the authentication and key agreement only by communication twice,which improves the efficiency of the key generation.It shows that the scheme possess a lot of safety properties,such as perfect forward secrecy,resisting key leak feinting,known session key communications security,non-key control,and anti-replay attacks capacity,etc.The comparison of performance with security reveals that the scheme has great advantages interms of safety and efficiency.Therefore,it is suitable for the resource-constrained wireless network communication environment.%为了降低计算开销,提高安全性,通过Diffie-Hellman 协议建立密钥共享,结合用户身份信息,以 VBNNIBS 签名思想作为基础,提出了一种可认证的两方密钥协商方案。

认证密钥协议书甲方(授权方):_____________________乙方(被授权方):_____________________鉴于甲方拥有特定的认证密钥,乙方需要使用该认证密钥进行业务操作,双方本着平等自愿、诚实信用的原则,经协商一致,就认证密钥的使用事宜达成如下协议:第一条认证密钥的定义认证密钥是指甲方拥有的,用于确保电子交易安全、数据传输完整性和身份验证的加密密钥。

该密钥由甲方独立生成并管理,具有唯一性和不可复制性。

第二条授权范围1. 甲方授权乙方使用认证密钥进行以下业务:- 电子交易的安全认证;- 数据传输的完整性验证;- 身份验证和访问控制。

2. 乙方不得将认证密钥用于任何未经甲方书面同意的其他用途。

第三条使用条件1. 乙方应确保使用认证密钥的系统安全,防止密钥泄露或被未授权人员访问。

2. 乙方应遵守甲方关于认证密钥使用的各项规定和操作流程。

第四条保密义务1. 乙方应对认证密钥及相关操作流程保密,不得向任何第三方披露。

2. 未经甲方书面同意,乙方不得复制、分发或以其他任何方式传播认证密钥。

第五条授权期限本协议自双方签字盖章之日起生效,有效期至____年____月____日。

除非双方另有书面约定,否则在授权期限届满后,乙方应立即停止使用认证密钥,并按照甲方的要求销毁所有相关记录。

第六条违约责任1. 如乙方违反本协议的任何条款,甲方有权立即终止本协议,并要求乙方承担相应的违约责任。

2. 因乙方违约给甲方造成的损失,乙方应负责赔偿。

第七条争议解决本协议在履行过程中如发生争议,双方应首先通过友好协商解决;协商不成时,任何一方可向甲方所在地人民法院提起诉讼。

第八条其他1. 本协议的修改和补充应以书面形式进行,并经双方授权代表签字盖章后生效。

2. 本协议未尽事宜,双方可另行协商确定。

本协议一式两份,甲乙双方各执一份,具有同等法律效力。

甲方(盖章):_____________________授权代表(签字):_____________________日期:____年____月____日乙方(盖章):_____________________授权代表(签字):_____________________ 日期:____年____月____日。

移动环境下的用户认证与密钥协商协议研究摘要随着电子商务的快速发展,网络服务提供商为用户提供不同服务器上运行的各种服务。

因此,人们开始广泛使用移动客户端——服务器环境和多服务器环境。

另一方面,越来越多的人开始通过他们的移动设备来快速访问网络服务,这为我们的生活带来便利。

然而,移动互联网的开放性和移动应用程序的敏感性使其用户身份认证和密钥协议等安全问题更为严重。

另外,在移动客户端多服务器环境中,移动用户进行身份验证时需要保持其隐私。

此外,仅当客户端和服务器属于相同的加密系统时,移动客户端服务器环境中现有的用户认证协议才适用。

因此,有必要为移动客户端——服务器环境和多服务器环境设计一个高效的用户认证密钥协商协议。

由于移动设备的性能较低相较于个人电脑,所以要设计一个兼顾安全性和效率的协议并不容易。

为解决这些问题,本文研究了移动客户端——服务器模型和移动客户端——多服务器模型的用户认证密钥协商协议。

我们主要工作包括:1.我们提出了一种无证书用户认证密钥协商协议,适用于使用双线性配对的移动客户端——服务器模型。

并且证明在随机预言模型中,它可以提供相互认证和密钥协商。

为了克服现有的基于身份的用户认证协议的弱点,上述协议是基于无证书密码学提出的,以避免基于身份的密码学中固有的密钥托管问题。

我们还将此议与其他协议进行了比较,并从安全性、通信成本和计算成本三个方面进行了分析。

在随机预言模型中,由于此协议能够抵御I型和II型对手的安全攻击,因此使用JPBC实现。

2.对于无条件匿名的移动多服务器模型,我们提出了一个高效的基于身份的用户认证和密钥协商协议。

该协议与前者一样,也能在随机预言模型下提供安全的双向认证和密钥协商。

同时也将该协议在安全性、计算和通信成本方面与其他现有协议进行了比较和分析。

我们使用JPBC库实现了此协议,并展示了它的实用性。

3.只有客户端和服务器属于同一个加密系统的情况下,现有的用户协议才是适用的。

“认证密钥协商协议”文件汇总目录一、认证密钥协商协议的设计与分析二、基于身份和无证书的两方认证密钥协商协议研究三、认证密钥协商协议的设计与应用四、关于认证密钥协商协议若干问题的研究五、基于口令认证密钥协商协议设计六、高效的标准模型下基于身份认证密钥协商协议认证密钥协商协议的设计与分析认证密钥协商协议是网络安全中的关键组件,用于在通信双方之间建立安全、可验证的密钥。

这类协议广泛应用于各种安全通信场景,如电子商务、在线支付、物联网等。

随着网络技术的不断发展,对认证密钥协商协议的设计与分析显得尤为重要。

自20世纪80年代以来,许多认证密钥协商协议陆续被提出,主要包括基于对称加密和基于非对称加密两种类型。

其中,基于对称加密的协议具有良好的性能,但存在密钥分发和管理困难的问题;而基于非对称加密的协议则解决了这一问题,但通信效率和计算成本相对较高。

近年来,研究者们针对这些协议的不足之处进行了大量改进,提出了诸多优化方案。

为了设计一个高效的认证密钥协商协议,我们首先需要建立安全的会话,确保通信双方的连接不被窃听或篡改;需要实现安全的密钥交换,确保通信双方在交换过程中不会泄露密钥信息;需要进行有效的身份认证,以防止伪造和冒充攻击。

在会话建立阶段,我们可以采用安全的哈希函数和随机数生成器来确保会话的随机性和不可预测性。

同时,使用加密算法对通信内容进行加密,以防止窃听。

在密钥交换阶段,我们可以采用Diffie-Hellman 密钥交换算法来实现双方的安全密钥交换。

该算法能够保证在不安全的通信通道上交换密钥时,双方仍能安全通信。

在身份认证阶段,我们可以采用数字签名技术进行身份认证,确保通信双方的连接是安全、可信任的。

对于认证密钥协商协议的性能分析,我们需要从安全性、可用性、通信量和实现复杂度等多个方面进行评估。

在安全性方面,我们的协议采用了安全的哈希函数和加密算法来保护通信内容不被窃听或篡改。

Diffie-Hellman密钥交换算法和数字签名技术也能够保证通信双方的身份认证和密钥安全交换。

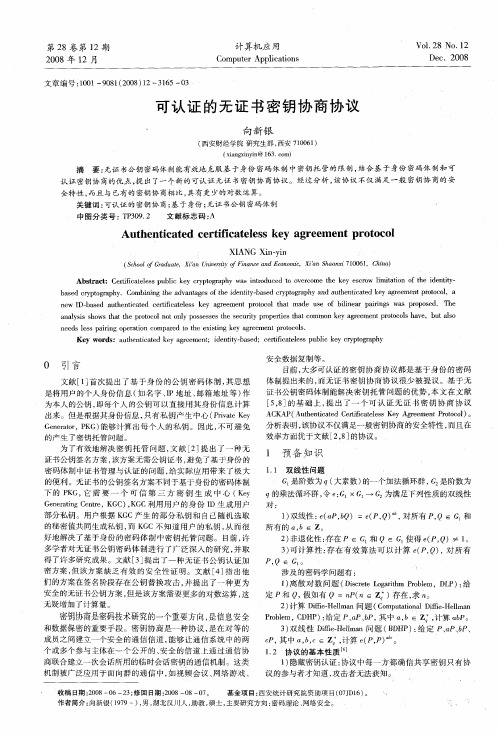

认证密钥协商协议的研究认证密钥协商协议的研究密钥协商是在通信过程中,确保通信双方能够安全地交换密钥并建立安全连接的过程。

在网络通信中,密钥协商协议成为了保证安全性的关键。

本文将探讨认证密钥协商协议的研究,分析其原理、问题和应用。

1. 介绍认证密钥协商协议是指在通信双方之间建立安全连接时,双方通过互相验证身份、生成并交换密钥的一种协议。

在网络通信中,认证密钥协商协议的主要目标是实现机密性、完整性和身份验证。

它是实现安全通信的基础,广泛应用于无线通信、互联网和移动通信等领域。

2. 认证密钥协商的原理认证密钥协商的原理包括密钥生成、密钥交换与验证三个步骤。

首先,通信双方生成自己的密钥,可以使用对称加密还是非对称加密算法取决于具体协议的设计。

然后,双方通过一定的通信手段将生成的密钥交换。

最后,双方对接收到的密钥进行验证,以确保通信双方的身份和密钥的正确性。

3. 认证密钥协商协议的分类认证密钥协商协议可以分为对称密钥协商和非对称密钥协商两类。

对称密钥协商协议中,通信双方使用相同的密钥进行加密和解密,这种协议的优点是速度快、计算量小。

而非对称密钥协商协议则使用不同的密钥进行加密和解密,安全性更高,但计算量也更大。

4. 认证密钥协商协议存在的问题虽然认证密钥协商协议在实现安全通信中发挥重要作用,但它也存在一些问题。

首先,安全性问题是最关键的。

安全性弱的协议容易被恶意攻击者利用,导致信息泄露和通信中断。

其次,计算量和延迟问题也是需要解决的难题。

密钥协商的过程需要计算和通信时间,这会导致通信的延迟和性能下降。

此外,协议的复杂性和可扩展性也是需要考虑的因素。

5. 认证密钥协商协议的应用认证密钥协商协议广泛应用于各个领域,特别是对于需要保护敏感信息的通信过程。

在电子商务中,用户需要与服务提供商安全地交换支付密钥以确保交易的安全性。

在移动通信中,认证密钥协商协议被用于确保手机用户与运营商之间的通信安全。

此外,在无线传感器网络和云计算环境中,认证密钥协商协议也扮演了重要角色。

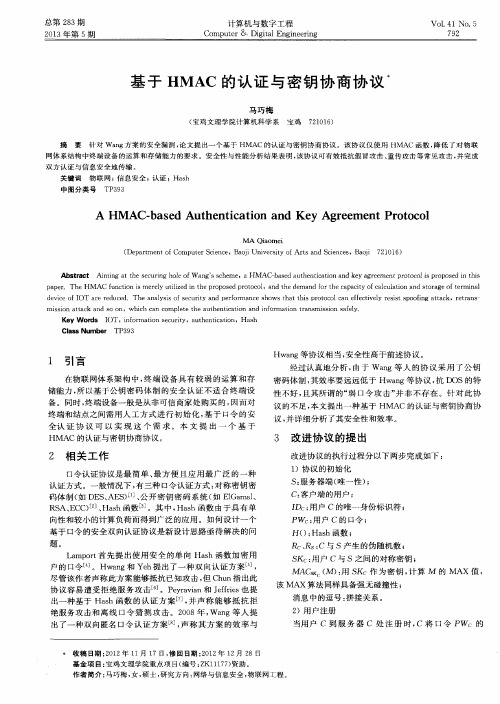

一种安全高效的认证密钥协商协议

匡华清;谢冬青;夏峰

【期刊名称】《科学技术与工程》

【年(卷),期】2006(006)005

【摘要】SAKA协议不具有密钥泄露安全性.为此,按照L. Law所定义的认证密钥协商协议的安全特性,提出一种基于椭圆曲线密码体制的安全高效认证密钥协商协议--SEAK协议.对本协议的安全性进行分析,证明了它在ECDH难解的前提下是安全的协议;因为SEAK协议平均只需2个整乘和2次信息交换次数,所以它是一个高效率的协议.

【总页数】3页(P644-646)

【作者】匡华清;谢冬青;夏峰

【作者单位】湖南大学,计算机与通信学院,长沙,410082;湖南大学,计算机与通信学院,长沙,410082;中国科学院软件研究所计算机科学开放实验室,北京,100080;湖南大学,计算机与通信学院,长沙,410082

【正文语种】中文

【中图分类】TP393.08

【相关文献】

1.一种可证明安全的匿名可认证密钥协商协议 [J], 邓飞;朱莹

2.EGAKA:一种面向LTE-A机器类型通信的高效组认证与密钥协商协议 [J], 宋亚鹏;陈昕

3.一种高效的基于属性的认证密钥协商协议 [J], 陈燕俐;杜英杰;杨庚

4.高效的强安全的基于身份认证密钥协商协议 [J], 舒剑

5.面向云服务的安全高效无证书聚合签名车联网认证密钥协商协议 [J], 张文芳;雷丽婷;王小敏;王宇

因版权原因,仅展示原文概要,查看原文内容请购买。