加密技术与密钥分配

- 格式:ppt

- 大小:363.00 KB

- 文档页数:47

基于kdc实现对称密钥分配的基本原理KDC,即密钥分发中心(Key Distribution Center),是一种常见的实现对称密钥分配的机制。

其基本原理是,通过KDC生成密钥,并将密钥分发给各个参与者,从而确保安全的信息传输。

在对称密钥分配的过程中,KDC首先生成一个对称密码用于保护信息的机密性。

然后,KDC将对称密码分发给参与者,使得这些参与者可以使用密码来加密和解密信息。

在分配过程中,每个参与者都有自己的密钥。

为了使得分配过程更为安全,一个双方向验证机制被加入到过程之中。

这可以确保只有已知用户可以访问密码,并防止非法使用者使用该密码访问受保护信息。

KDC利用了密码学中的许多基本原理和加密技术,例如:1. 对称密钥加密技术:这可以确保信息在传递过程中不会被篡改或者被偷窥。

2. 进行身份验证:这可确保只有已知用户可以访问密码。

3. 防止重放攻击:在传输中,KDC会检查是否有信息重复发送。

这有助于防止某一个加密被重复使用。

二、KDC的构成在KDC机制中,存在三个基本组件:客户端、服务器和KDC服务器。

每个组件都有其自己的职责和作用。

2.服务器:服务器是负责保护数据的实体,其需要使用密码来确保保护数据的机密性。

3.KDC服务器:KDC服务器是关键的组件,其生成加密密码并分配给客户端和服务器。

它还需要确保只有已知用户可以访问密码,以及防止非法使用者使用该密码访问受保护信息。

三、标准KDC过程3.客户端提供正确的答案,KDC随后向客户端发送密钥,用于加密和解密数据。

4.客户端使用KDC服务器生成的密码来加密和解密信息,并将信息发送给服务器。

5.服务器验证密码,并使用密码来解密收到的信息。

6.当客户端和服务器之间的通信结束时,会释放使用的密钥。

四、关于KDC的安全问题虽然KDC机制被广泛使用,但是在实现过程中需要注意安全问题。

一些安全问题的潜在威胁包括:1. 中间人攻击:这种攻击方式会对传递的信息进行篡改、修改等行为,从而获得传递信息的控制权。

量子密钥分配技术的原理与应用随着大数据和物联网现代技术的发展,我们正在进入一个数字化时代。

然而,这也带来了数据安全性方面的挑战。

传统的加密技术已经不能满足当今的需要,必须有一种更加安全和可靠的加密技术。

那么,量子密钥分配技术就应运而生了。

一、量子密钥分配技术的原理量子密钥分配技术是利用量子密钥分发协议和经典加密技术相结合的一种安全加密通信方式。

在该技术中,密钥是通过量子比特来传输和存储的,这使得该技术可以更好地保护数据的安全性。

量子密钥分发协议的实现,依赖于量子叠加和量子纠缠,同时也绕过了威胁传输安全的截获、窃听等风险。

1.1 量子叠加量子叠加是指量子态存在一种特殊性质,可同时处于多种状态之中,例如同时“0”和“1”状态。

这使得量子通信能够让数据同时在多处进行储存和传输,使得该技术相对更加安全和更加有效。

1.2 量子纠缠量子纠缠的概念是指两个或者多个量子的状态之间存在着非经典的联系,纠缠状态下一什么量子态发生改变,另一种也会产生联动的效应。

这种关联被认为是量子通信中非常重要的保障之一。

通过测量这种纠缠状态,就可以保证量子通信的安全性。

二、量子密钥分配技术的应用量子密钥分配技术的应用涵盖范围非常广泛,特别是在军事、财政、能源、信息安全等方面。

由于其高度安全的保证,越来越多的公司和政府机构也已经开始使用。

2.1 保密通信量子密钥分配技术可以用来保护两端之间的通信内容不被干扰或窃取。

由于其严格的物理规律,使得信息传输过程中的干预和偷窃极难实现。

2.2 电子支付电子支付安全性得到提高。

由于传统的加密技术可以被攻击和窃取,这就给支付安全带来了风险。

但对于量子密钥分配技术来说,它所运用了纠缠原理和不可复制性原理的性质,使得其保密性得到了良好的保证,大大提高了电子支付的安全性。

2.3 个人隐私量子密钥分配技术可以被运用于隐私保护业务。

例如个人的健康记录和照片可以用量子密钥进行保护,使得个人信息不会因身份识别技术的发展而被窃取或泄漏。

数据加密技术中密钥管理的实现方式研究【摘要】数据加密技术是现在为了保护数据安全最常用的基本技术,在给数据加密过程中会产生相应的密钥,用于对数据进行加密和解密,随着网上传输的信息量越来越大,相应产生了很多密钥,为防止非法攻击者窃取和攻击密钥,要对密钥进行安全管理,密钥的管理主要包括从密钥产生到吊销这一生产周期的管理,以及对密钥管理的几种方法,主要包括秘密共享、密钥托管和公钥基础设施pki,其中pki是现在比较成熟和应用最广的密钥管理框架。

【关键词】密钥管理;pki;rsa;aes一、绪论1.1研究背景网络在当今世界无处不在,所以网络的安全问题越来越重要,尤其是网络传输过程的信息安全性,近些年来有很多政府网站,商业网站等被黑客攻击,造成了很大的经济等损失,所以我们应该加强网络的安全性。

1.2课题研究的意义密钥管理是一门综合性的技术,它包括理论因素、人为因素、技术因素等方面。

但是一个好的密钥管理系统应当尽量不依赖于人的因素。

密钥管理的目标是使得密钥具有机密性、真实性和使用的合法性。

最终目的是为了提高系统的安全性。

二、关于数据加密算法的描述2.1 rsa算法简述(非对称密码体制)2.1.1 密钥生成算法①选取两个大素数p和q,计算n=pq和欧拉函数∮(n)=(p-1)(q-1);②随即选取整数e,1<e<∮(n),满足gcd(e,∮(n))=1,计算d=e-1mod∮(n);③公钥为 (n,e),可以公开。

私钥为(p,q,,d),需要保密。

约定rsa算法的明文空间和秘闻空间均为zn={0,1,…,n-1}。

2.1.2 加密算法为了给用户a发送明文m,b进行如下操作:①首先获得a的公钥(n;e);②计算明文c=me mod n③将密文c发送给a。

2.1.3 解密算法为了恢复明文m,接受者a利用其私钥d计算m=cd mod n2.2 aes算法描述(对称密码体制)aes算法基于排列和置换运算。

排列是对数据重新进行安排,置换是将一个数据单元替换为另一个。

密钥分配技术

密钥分配技术是指在加密和解密过程中,将密钥分配给参与通信的各方以确保安全性和保密性的一种技术。

在传统的密钥分配中,密钥通常是通过人工方式生成并交换。

然而,随着计算机技术的发展,越来越多的密钥分配技术被开发出来,以提高安全性和效率。

其中一种常见的密钥分配技术是公钥加密。

公钥加密使用两个密钥,一个是公钥,一个是私钥。

公钥可以公开给任何人,但私钥必须保密。

通过将消息使用公钥加密,只有持有私钥的人才能解密消息。

这种方法可以避免在密钥交换过程中被窃听或篡改。

另一种常见的密钥分配技术是基于身份的加密。

这种方法将参与通信的各方的身份作为密钥的一部分。

这种方法可以降低攻击者猜测正确密钥的可能性。

总之,密钥分配技术是保证通信安全和保密性的重要技术。

在选择适当的技术时,必须考虑到许多因素,例如安全性、效率和易用性。

- 1 -。

无线传感器网络安全关键技术研究摘要:作为一种新兴的网络,无线传感器网络已经给我们在带来了诸多的便利。

然而在给我们带来全新体验的同时,无线网络也带来了巨大的信息安全挑战。

从无线传感器网络的加密技术、密钥的分配与管理和安全框架协议几个方面入手,分析了现行各种技术的利弊,界定了其适用范围,并对今后的研究方向提出了一些看法。

关键词:无线传感器网络;安全技术;密钥管理;安全协议无线传感器网络是由一定数量的传感器节点以无线通信技术自组织方式构成的网络。

目前已经得到广泛的应用。

作为一种新兴的网络,无线传感器网络已经给我们带来了诸多的便利,诸如无线上网、3G手机等等。

然而在给我们带来全新体验的同时,无线网络也带来了巨大的信息安全挑战。

因此,本文将重点论述无线传感器网络安全的关键技术。

1无线传感器网络的密钥管理分析加密技术是无线传感器网络安全技术的基础,对于加密技术来说,密钥管理是其核心任务。

目前,无线传感器网络密钥管理技术大体可以分为:预共享密钥管理模型、基于密钥池的随机密钥预分配模型以及基于KDC的分配模型。

这几种模型各有所长,但应用中也都存在不足之处,因此,需要对其适用范围加以界定。

1.1预共享密钥管理模型预共享密钥管理模型是一种对称密钥管理,具体来说主要包括了全网预共享密钥模型和点到点预共享密钥两种模式。

全网预共享型仅在网络部署前为所有节点统一分配一个密钥,从而缓解了各个传感器节点的压力,不需要建立大量的密钥通信,RAM占用和通信负载较小,并且具有很强的网络可扩展性。

但一旦出现部分节点被破坏的情况,那么整个网络安全抵抗性就会大大降低,无法保证网络的后向机密性。

且无法进行任意两个节点的认证,容易受到各种假冒与复制攻击。

所以这种密钥管理一般被应用于安全要求不高且网络相对稳定的环境中。

相对全网预共享密钥模型,点到点预共享模型则要求网络中任两个节点间的预共享对一个不同的主密钥,有通信需求的两个节点可使用主密钥衍生的密钥进行加密及节点身份认证。

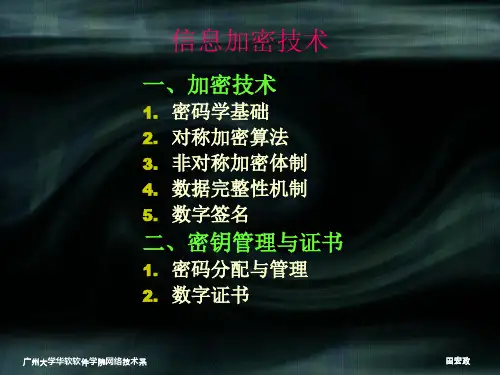

加密技术的分类随着互联网的普及和信息化的发展,信息安全问题日益成为人们关注的焦点。

在信息安全领域,加密技术是最基础、最重要的技术之一。

加密技术是指将原始的明文信息通过某种方法转换成密文信息,以保证信息的机密性、完整性和可靠性。

按照不同的分类标准,加密技术可以分为多种类型。

一、按照加密密钥的分配方式分类1.对称加密技术对称加密技术也叫私钥加密技术,是指加密和解密使用的是同一个密钥。

对称加密技术具有加密解密速度快、计算量小、效率高等优点,但是密钥分配和管理较为困难,安全性难以保证。

常见的对称加密算法有DES、AES等。

2.非对称加密技术非对称加密技术也叫公钥加密技术,是指加密和解密使用的是不同的密钥。

公钥是公开的,任何人都可以获得;而私钥是保密的,只有密钥的拥有者才能获得。

非对称加密技术具有密钥分配方便、安全性高等优点,但是加密解密速度较慢。

常见的非对称加密算法有RSA、DSA等。

二、按照加密方式的不同分类1.分组密码分组密码是指将明文分成固定长度的数据块,每个数据块进行加密转换后再与下一个数据块进行加密,最终得到密文。

分组密码具有加密速度快、适用于大量数据加密等优点,但是安全性较低。

常见的分组密码算法有DES、AES等。

2.流密码流密码是指按照一定规律产生流式的密钥序列,将明文和密钥序列进行异或操作,得到密文。

流密码具有安全性高、适用于实时加密等优点,但是密钥产生和管理较为困难。

常见的流密码算法有RC4、Salsa20等。

三、按照加密应用范围不同分类1.数据加密数据加密是指将数据进行加密,以保证数据在传输和存储过程中的安全性。

数据加密广泛应用于电子商务、电子政务、金融等领域。

常见的数据加密算法有AES、RSA等。

2.通信加密通信加密是指在通信过程中对通信数据进行加密,以保证通信的机密性和安全性。

通信加密广泛应用于军事、政府、金融等领域。

常见的通信加密协议有SSL、TLS等。

3.文件加密文件加密是指对文件进行加密,以保证文件在传输和存储过程中的安全性。

基于公钥算法的对称密钥的分配过程1.引言1.1 概述在计算机网络和信息安全领域,对称密钥是一种常用的加密技术,它能够确保数据的保密性和完整性。

然而,对称密钥的分配过程一直是一个关键的问题。

为了解决这个问题,公钥算法应运而生。

公钥算法是一种非对称加密算法,它利用了一对密钥:公钥和私钥。

公钥可以公开分享给他人,而私钥则必须保密。

这种算法的使用可以避免对称密钥分发的困难以及安全性的问题。

本文将重点讨论基于公钥算法的对称密钥分配过程。

首先,我们会简要介绍公钥算法的基本原理,包括公钥的生成和加密解密过程。

然后,我们将详细讨论基于公钥算法的对称密钥分配过程,包括一些常见的方法和技术。

通过本文的阅读,读者将能够了解到公钥算法在对称密钥分配中的重要性以及它的好处。

同时,我们也会介绍一些实际应用中的注意事项和挑战,以帮助读者更好地理解和应用这种方法。

在接下来的部分,我们将详细介绍公钥算法的基本原理,以便读者对其有更清晰的认识。

然后,我们将深入探讨基于公钥算法的对称密钥分配过程,包括一些实用的方法和技巧。

最后,我们将总结本文的主要观点并展望未来的研究方向。

请继续阅读后续章节以获取更多信息。

1.2 文章结构文章结构部分的内容可以围绕以下几个方面进行描述:1. 文章分析:这一部分主要对文章的各个章节、小节进行简要的说明和概括,介绍整个文章的逻辑结构和组织方式。

2. 引言:引言部分会涉及文章的背景和意义,以及对本文要探讨的问题进行阐述和提出研究问题的目的和意义。

3. 正文:正文是文章核心部分,也是对称密钥分配过程进行详细阐述的部分。

本部分可以从以下几个方面展开:a. 公钥算法的基本原理:首先简要介绍公钥算法的基本概念和原理,如RSA算法、Diffie-Hellman算法等,为后续的对称密钥分配过程提供理论基础和背景知识。

b. 对称密钥的分配过程:接下来详细介绍基于公钥算法的对称密钥分配过程,可以包括以下内容:首先是对称密钥的生成和存储方式,例如生成随机数、密钥的长度选择等;然后是密钥的协商和交换过程,可以介绍使用公钥加密传输密钥的方法;最后是密钥的验证和确认过程,包括验证密钥的合法性和完整性,确保密钥的安全性。