elgamal加密算法原理(一)

- 格式:docx

- 大小:11.01 KB

- 文档页数:3

ElGamal公钥密码体制1、问题描述设计ElGamal公钥密码体制算法。

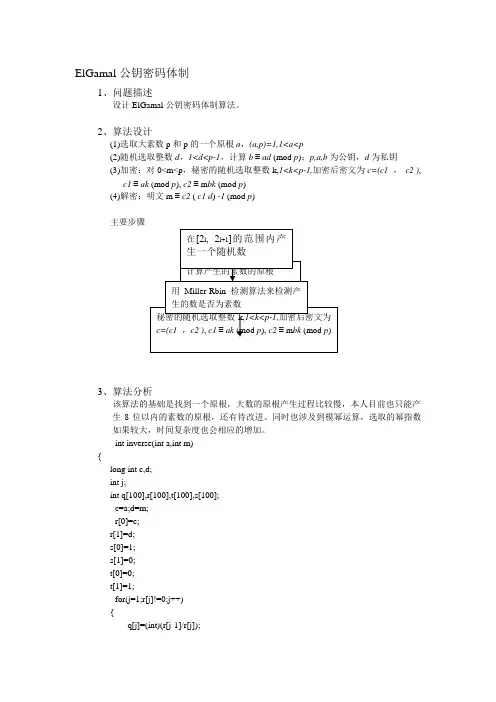

2、算法设计(1)选取大素数p和p的一个原根a,(a,p)=1,1<a<p(2)随机选取整数d,1<d<p-1,计算b≡ad (mod p);p,a,b为公钥,d为私钥(3)加密:对0<m<p,秘密的随机选取整数k,1<k<p-1,加密后密文为c=(c1 ,c2 ),c1 ≡ak (mod p), c2 ≡ m bk (mod p)(4)解密:明文m ≡c2 ( c1 d) -1 (mod p)主要步骤3、算法分析该算法的基础是找到一个原根,大数的原根产生过程比较慢,本人目前也只能产生8位以内的素数的原根,还有待改进。

同时也涉及到模幂运算,选取的幂指数如果较大,时间复杂度也会相应的增加。

int inverse(int a,int m){long int c,d;int j;int q[100],r[100],t[100],s[100];c=a;d=m;r[0]=c;r[1]=d;s[0]=1;s[1]=0;t[0]=0;t[1]=1;for(j=1;r[j]!=0;j++){q[j]=(int)(r[j-1]/r[j]);r[j+1]=r[j-1]-q[j]*r[j];if(j>=2){s[j]=s[j-2]-q[j-1]*s[j-1];t[j]=t[j-2]-q[j-1]*t[j-1];}}return s[j-1];}int gcd(int a,int b){int c;if(a<b){c=b;b=a;a=c;}while(b!=0){c=b;b=a%b;a=c;}return a;}void main(){int p,g,k,s,x,r,t=1,i,j,f,y,m,M;cin>>p>>g>>k;s=2;for(i=1;i<=k;i++){t*=s;t=t%p;}while(t<0){t=t+p-1;}cout<<"public key is"<<"("<<t<<","<<g<<","<<p<<")"<<endl;cin>>r;if(gcd(p-1,r)!=1)cout<<"the data is not suitable"<<endl;x=1;for(j=1;j<=r;j++){x*=s;x=x%p;}cin>>m;f=inverse(r,p-1);y=(m-k*x)*f%(p-1);while(y<0){y=y+p-1;}cout<<"the signature is"<<"("<<x<<","<<y<<")"<<endl;for(i=1;i<=m;i++){g*=g;}g=g%p;for(i=1;i<x;i++){y*=y;}for(j=1;j<y;j++){x*=x;}M=x*y%p;if(M=p){cout<<"the signature is useful"<<endl;}else{cout<<"the signature is not useful"<<endl;}}运行结果。

ElGamal加密、签名算法笔记作者:笔奇谷ElGamal加密算法是一种非对称加密算法,基于Diffie-Hellman密钥交换算法,由Taher Elgamal在1985年提出。

ElGamal加密算法可以应用在任意一个循环群(cyclic group)上。

在群中有的运算求解很困难,这些运算通常与求解离散对数(Discrete logarithm)相关,求解的困难程度决定了算法的安全性。

群(Group)的定义:群是数学中的概念。

一些元素组成的集合,如果元素满足以下条件,则把这些元素组成的集合叫做群:在元素上可以定义一个2元运算,运算满足封闭性、结合律、单位元和逆元。

群的例子:所有整数构成一个群,如果定义的2元运算为整数加法的话。

加法可以满足上述条件:封闭性:a+b之后仍然是整数结合率:(a + b) + c = a +(b + c)单位元:0 + a = a + 0 = a,则整数0为加法的单位元逆元:a + b = b + a = 0,则整数b叫做整数a的逆元所以可以简单的将群理解为一些元素的集合加上一个选定的运算方式。

循环群的定义:循环群中的所有其它元素都是由某个元素g运用不同次数的选定运算方式计算出来的。

公钥生成:1、选取一个循环群G,且循环群G的阶数为q2、选择一个随机数x,1<x<q-13、计算h=g^xh和g,G,q就构成公钥x是保密的,x与h,g,G,q一起构成密钥公钥加密:1、选取一个随机数y,1<y<q-12、计算c1=g^y3、计算s=h^y=(g^x)^y=g^(x*y)4、加密数m得c2=m*sc1、c2构成加密结果,交给私钥解密私钥解密:1、通过c1计算得到s=c1^x=(g^y)^x=g^(x*y)2、计算c2*(s^-1)=(m*s)*(s^-1),得到原来数m注意以上的运算不再是普通的乘(*)和乘方(^)运算,<宝鉴:/info/0/692.html>而且有循环群G对应的运算衍生出来的运算。

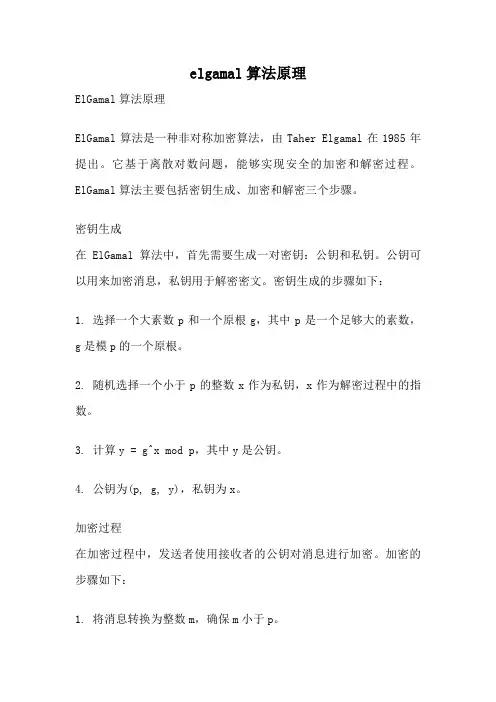

elgamal算法原理ElGamal算法原理ElGamal算法是一种非对称加密算法,由Taher Elgamal在1985年提出。

它基于离散对数问题,能够实现安全的加密和解密过程。

ElGamal算法主要包括密钥生成、加密和解密三个步骤。

密钥生成在ElGamal算法中,首先需要生成一对密钥:公钥和私钥。

公钥可以用来加密消息,私钥用于解密密文。

密钥生成的步骤如下:1. 选择一个大素数p和一个原根g,其中p是一个足够大的素数,g是模p的一个原根。

2. 随机选择一个小于p的整数x作为私钥,x作为解密过程中的指数。

3. 计算y = g^x mod p,其中y是公钥。

4. 公钥为(p, g, y),私钥为x。

加密过程在加密过程中,发送者使用接收者的公钥对消息进行加密。

加密的步骤如下:1. 将消息转换为整数m,确保m小于p。

2. 随机选择一个小于p的整数k。

3. 计算密文的第一部分:c1 = g^k mod p。

4. 计算密文的第二部分:c2 = (y^k * m) mod p,其中y是接收者的公钥。

5. 密文为(c1, c2)。

解密过程在解密过程中,接收者使用自己的私钥对密文进行解密。

解密的步骤如下:1. 计算(c1^x)^(-1) mod p。

2. 计算明文:m = (c2 * c1^x)^(-1) mod p。

ElGamal算法的安全性依赖于离散对数问题的困难性。

即使攻击者知道了公钥,也很难通过公钥来推导出私钥,从而无法破解密文。

在实际应用中,ElGamal算法常用于密钥协商、数字签名和零知识证明等场景。

通过使用不同的参数和技术改进,ElGamal算法可以提高加密效率和安全性。

总结ElGamal算法是一种基于离散对数问题的非对称加密算法,通过生成密钥、加密和解密三个步骤实现安全的通信。

它的安全性依赖于离散对数问题的困难性。

在实际应用中,ElGamal算法可以用于密钥协商、数字签名等场景。

通过不断改进和优化,ElGamal算法在信息安全领域发挥着重要的作用。

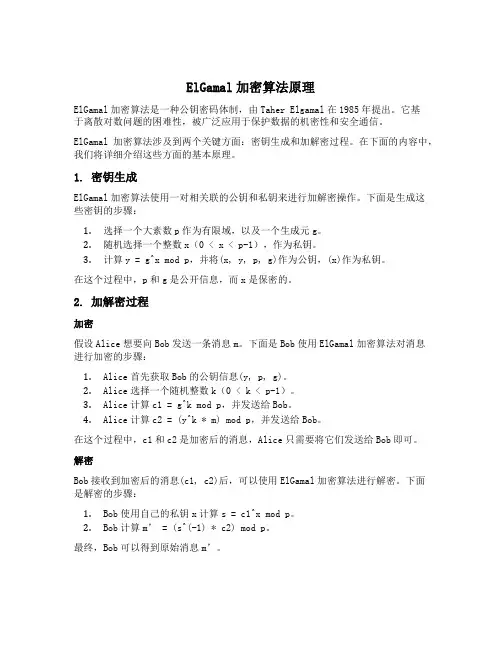

ElGamal加密算法原理ElGamal加密算法是一种公钥密码体制,由Taher Elgamal在1985年提出。

它基于离散对数问题的困难性,被广泛应用于保护数据的机密性和安全通信。

ElGamal加密算法涉及到两个关键方面:密钥生成和加解密过程。

在下面的内容中,我们将详细介绍这些方面的基本原理。

1. 密钥生成ElGamal加密算法使用一对相关联的公钥和私钥来进行加解密操作。

下面是生成这些密钥的步骤:1.选择一个大素数p作为有限域,以及一个生成元g。

2.随机选择一个整数x(0 < x < p-1),作为私钥。

3.计算y = g^x mod p,并将(x, y, p, g)作为公钥,(x)作为私钥。

在这个过程中,p和g是公开信息,而x是保密的。

2. 加解密过程加密假设Alice想要向Bob发送一条消息m。

下面是Bob使用ElGamal加密算法对消息进行加密的步骤:1.Alice首先获取Bob的公钥信息(y, p, g)。

2.Alice选择一个随机整数k(0 < k < p-1)。

3.Alice计算c1 = g^k mod p,并发送给Bob。

4.Alice计算c2 = (y^k * m) mod p,并发送给Bob。

在这个过程中,c1和c2是加密后的消息,Alice只需要将它们发送给Bob即可。

解密Bob接收到加密后的消息(c1, c2)后,可以使用ElGamal加密算法进行解密。

下面是解密的步骤:1.Bob使用自己的私钥x计算s = c1^x mod p。

2.Bob计算m’ = (s^(-1) * c2) mod p。

最终,Bob可以得到原始消息m’。

3. 安全性分析ElGamal加密算法基于离散对数问题的困难性,具有较高的安全性。

攻击者需要解决离散对数问题才能成功破解加密文本。

然而,在实际应用中,ElGamal加密算法存在一些安全性问题和限制:•密文扩张:加密后的消息长度为明文长度的两倍或更多。

elgamal公钥密码体制

摘要:

I.简介

- 公钥密码体制的定义

- ElGamal 公钥密码体制的提出背景

II.ElGamal 公钥密码体制的基本原理

- 加密和解密过程

- 数字签名和验证过程

III.ElGamal 公钥密码体制的安全性

- 密钥生成和分发

- 攻击模型的分析

IV.ElGamal 公钥密码体制的应用

- 电子商务领域的应用

- 安全通信领域的应用

正文:

ElGamal 公钥密码体制是一种非对称加密算法,由Taher ElGamal 于1985 年提出。

该体制基于离散对数问题的困难性,相较于RSA 密码体制,ElGamal 密码体制在相同安全级别下具有更小的密钥长度。

ElGamal 公钥密码体制的基本原理包括加密和解密过程、数字签名和验证过程。

在加密过程中,发送方使用接收方的公钥对明文进行加密;在解密过程中,接收方使用自己的私钥对密文进行解密。

数字签名过程类似于加密过程,

发送方使用接收方的公钥对自己发送的消息进行签名,接收方则使用发送方的私钥对签名进行验证。

ElGamal 公钥密码体制的安全性主要依赖于密钥生成和分发。

密钥生成过程中,用户需要选择一个大于1 的素数p,并在模p 意义下找到一个随机数x,通过计算得到公钥和私钥。

密钥分发过程中,发送方需要将公钥发送给接收方,而私钥则需要妥善保管,以防止泄露。

尽管ElGamal 公钥密码体制在电子商务领域和安全通信领域有着广泛的应用,但由于其密钥长度相对较小,容易受到暴力破解攻击。

因此,研究者们针对该体制提出了许多改进方案,以提高其安全性和抵抗攻击的能力。

elgamal加密算法例题【原创实用版】目录一、elgamal 加密算法概述二、elgamal 加密算法原理1.系统参数2.密钥生成3.加密过程4.解密过程三、elgamal 加密算法例题解答1.题目描述2.解题思路3.计算过程4.答案验证四、elgamal 加密算法的安全性分析五、elgamal 加密算法的应用领域正文一、elgamal 加密算法概述ElGamal 加密算法是一种基于离散对数问题的非对称加密算法,由埃及数学家 ElGamal 于 1984 年提出。

该算法安全性高,适用于密钥交换和数字签名等场景。

与 Diffie-Hellman 密钥交换算法类似,ElGamal 加密算法也采用了非对称密钥和公开密钥的概念。

二、elgamal 加密算法原理1.系统参数ElGamal 加密算法的系统参数包括素数 p 和本原根 g。

素数 p 是加密算法中用于生成密钥和计算离散对数的基本数,本原根 g 是模 p 意义下的一个元素,满足 g^k ≡ 1 (mod p),其中 k 为正整数。

2.密钥生成在 ElGamal 加密算法中,每个用户需要生成一对密钥,包括私钥 x 和公钥 y。

私钥 x 是一个在大素数 q 范围内的整数,满足 x ≡ a (mod q),其中 a 是本原根 g 在模 q 意义下的逆元。

公钥 y = g^x (mod p)。

3.加密过程加密过程如下:- 选择一个随机数 k,计算明文 m = k^x (mod p)。

- 计算密文 c1 = g^k (mod p) 和 c2 = m^k (mod p)。

- 将密文 c1 和 c2 发送给接收方。

4.解密过程解密过程如下:- 计算 c1 的逆元 c1^-1 (mod p),得到 c1^-1 = h (mod p),其中 h = g^k (mod p)。

- 计算明文 m = c1^-1 * c2 (mod p)。

- 得到解密后的明文 m。

三、elgamal 加密算法例题解答【例题】:已知素数 p=71,本原根 a=7,用户 A 的私钥 x=5。

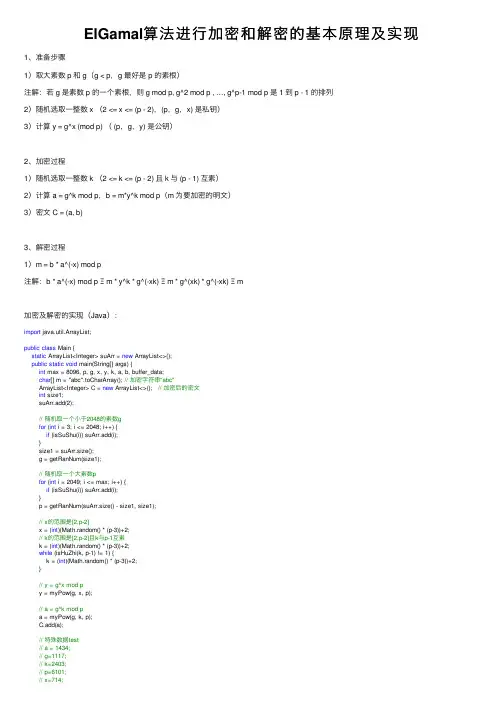

ElGamal算法进⾏加密和解密的基本原理及实现1、准备步骤1)取⼤素数 p 和 g(g < p,g 最好是 p 的素根)注解:若 g 是素数 p 的⼀个素根,则 g mod p, g^2 mod p , …, g^p-1 mod p 是 1 到 p - 1 的排列2)随机选取⼀整数 x (2 <= x <= (p - 2),(p,g,x) 是私钥)3)计算 y = g^x (mod p) ( (p,g,y) 是公钥)2、加密过程1)随机选取⼀整数 k (2 <= k <= (p - 2) 且 k 与 (p - 1) 互素)2)计算 a = g^k mod p,b = m*y^k mod p(m 为要加密的明⽂)3)密⽂ C = (a, b)3、解密过程1)m = b * a^(-x) mod p注解:b * a^(-x) mod p Ξ m * y^k * g^(-xk) Ξ m * g^(xk) * g^(-xk) Ξ m加密及解密的实现(Java):import java.util.ArrayList;public class Main {static ArrayList<Integer> suArr = new ArrayList<>();public static void main(String[] args) {int max = 8096, p, g, x, y, k, a, b, buffer_data;char[] m = "abc".toCharArray(); // 加密字符串"abc"ArrayList<Integer> C = new ArrayList<>(); // 加密后的密⽂int size1;suArr.add(2);// 随机取⼀个⼩于2048的素数gfor (int i = 3; i <= 2048; i++) {if (isSuShu(i)) suArr.add(i);}size1 = suArr.size();g = getRanNum(size1);// 随机取⼀个⼤素数pfor (int i = 2049; i <= max; i++) {if (isSuShu(i)) suArr.add(i);}p = getRanNum(suArr.size() - size1, size1);// x的范围是[2,p-2]x = (int)(Math.random() * (p-3))+2;// k的范围是[2,p-2]且k与p-1互素k = (int)(Math.random() * (p-3))+2;while (isHuZhi(k, p-1) != 1) {k = (int)(Math.random() * (p-3))+2;}// y = g^x mod py = myPow(g, x, p);// a = g^k mod pa = myPow(g, k, p);C.add(a);// 特殊数据test// a = 1434;// g=1117;// k=2403;// p=6101;// x=714;// y=2271;// 加密过程,即计算b = m*y^k mod p (m是明⽂)for (char c : m) {C.add((int)c*myPow(y, k, p) % p);}buffer_data = myPow(a, x, p);buffer_data = exGcd(buffer_data, p)[0]; // 求(a^x)^(-1) mod p等价于求a^(-x) mod pif (buffer_data < 0) buffer_data += p;// 将解密后的明⽂输出for (int i = 1; i < C.size(); i++) {System.out.print((char)(C.get(i) * buffer_data % p));}}// 判断⼀个数是否为素数public static boolean isSuShu(int num) {int max = (int) Math.sqrt(num);for (int i = 2; i <= max; i++) {if (num % i == 0)return false;}return true;}// 在素数数组中随机取⼀个数public static int getRanNum(int size) {return suArr.get((int) (Math.random() * (size)));}// 在素数数组中的(left, arr.size())之间随机取⼀个数public static int getRanNum(int size, int left) {return suArr.get((int) (Math.random() * (size)) + left);}// 判断两个数是否互质public static int isHuZhi(int a, int b) {return b == 0 ? a : isHuZhi(b, a % b);}public static int myPow(int a, int b, int m) {int res = 1;a %= m;while (b != 0) {if ((b & 1) == 1)res = (res * a) % m;a = (a * a) % m;b >>= 1;}return res;}public static int getSuGen(int p) {boolean isSuGen;for (int g : suArr) {isSuGen = true;for (int i = 1; i < p; i++) {if (myPow(g, i, p) != i) isSuGen = false;}if (isSuGen) return g;}return 2; // 如果在素数数组中找不到p的素根,则返回⼀个默认值}// 扩展欧⼏⾥得算法求a模b的逆元public static int[] exGcd(int a, int b) {if (b == 0) {int[] arr = new int[]{1, 0};return arr;} else {int[] arr = exGcd(b, a % b);int x = arr[0];arr[0] = arr[1];arr[1] = x - (a / b) * arr[1];return arr;}}}/** 参考:* 素根的定义:a是素数p 的⼀个素根,如果a mod p, a^2 mod p , …, a^p-1 mod p 是1到p-1的排列,称a是P的⼀个素根* 加密时x和k的选取:https:///qq_34490018/article/details/79758620 */。

elgamal密钥长度【最新版】目录1.ElGamal 加密算法简介2.ElGamal 密钥长度的影响因素3.ElGamal 密钥长度与安全性的关系4.ElGamal 密钥长度的优化与建议正文【1.ElGamal 加密算法简介】ElGamal 加密算法是一种基于离散对数问题的非对称加密算法,由埃及密码学家 ElGamal 于 1984 年提出。

相较于其他非对称加密算法如RSA,ElGamal 加密算法在安全性和效率上具有独特的优势。

其主要应用在对称密钥的分发和保护上,尤其是在构建密码认证协议(如:Kerckhoffs 密钥交换协议)时被广泛应用。

【2.ElGamal 密钥长度的影响因素】ElGamal 加密算法的密钥长度主要受以下因素影响:(1)算法的 security parameter,通常表示为 k(128, 192, 256 位)。

k 决定了算法的强度,即破解所需时间和计算量。

k 值越大,密钥长度越长,加密强度越高。

(2)另一个影响密钥长度的因素是使用者的需求。

不同的应用场景下,对安全性和效率的需求不同,可能会选择不同的密钥长度。

【3.ElGamal 密钥长度与安全性的关系】ElGamal 加密算法的安全性主要依赖于其基于的数学难题——离散对数问题(Discrete Logarithm Problem, DLP)。

DLP 的难度随着安全参数 k 的增大而增大,因此,增大 k 值可以提高算法的安全性。

然而,随着 k 值的增大,计算量和密钥长度也会相应增大,可能导致效率降低。

因此,在实际应用中,需要在安全性和效率之间寻求平衡。

【4.ElGamal 密钥长度的优化与建议】针对 ElGamal 密钥长度的优化,可以采取以下建议:(1)根据实际应用场景和需求,选择合适的安全参数 k 值。

在保证安全性的前提下,尽量选择较小的 k 值以提高效率。

(2)结合其他加密算法和协议,如对称加密算法、哈希函数等,提高整体加密系统的安全性和效率。

elgamal公钥密码体制(原创实用版)目录一、概述二、ElGamal 加密算法原理1.公钥和私钥生成2.加密过程3.解密过程三、ElGamal 数字签名方案1.签名过程2.验证过程四、ElGamal 算法的安全性五、总结正文一、概述ElGamal 公钥密码体制是一种基于离散对数问题的非对称加密算法,由 Taher ElGamal 于 1985 年提出。

该算法采用公钥加密和私钥解密的方式实现数据传输的安全性,同时提供了数字签名方案以确保数据的完整性和真实性。

二、ElGamal 加密算法原理1.公钥和私钥生成在 ElGamal 加密算法中,首先需要生成一对密钥,包括公钥和私钥。

公钥用于加密,私钥用于解密。

公钥的生成过程如下:- 选择一个大素数 p。

- 在模 p 意义下找到一个生成元 g。

- 计算 y = g^x mod p,其中 x 是随机数,范围在 1 到 p-1 之间。

- 公钥为 (y, g, p)。

私钥的生成过程如下:- 选择一个随机数 x,范围在 1 到 p-1 之间。

- 计算私钥 x。

2.加密过程加密过程分为以下几个步骤:- 获取接收方的公钥 (y, g, p)。

- 将明文消息 m 分组,使得每个分组对应的十进制数小于 p,即分组长度小于 p。

- 对每个明文分组分别加密,加密方式为:c1 = m^x mod p,c2 = (c1 * g) ^ x mod p。

- 将加密后的分组 c1 和 c2 按顺序发送给接收方。

3.解密过程解密过程分为以下几个步骤:- 计算 c1x,mod p 的逆元。

- 用逆元乘以 c2,得到明文 m。

三、ElGamal 数字签名方案1.签名过程在 ElGamal 数字签名方案中,签名过程分为以下几个步骤:- 获取消息 m 和发送方的公钥 (y, g, p)。

- 随机选择一个私钥 x,范围在 1 到 p-1 之间。

- 计算签名 s = (m * x) ^ y mod p。

ElGamal加密算法ElGamal加密算法ElGamal加密是⼀种公共密钥密码系统。

它使⽤⾮对称密钥加密在双⽅之间进⾏通信并加密消息。

该密码系统基于难以找到循环群中离散对数的困难,即使我们知道g a和g k,也很难计算g ak。

ElGamal密码系统的想法假设Alice想与Bob交流。

1. 鲍勃⽣成公钥和私钥:鲍勃选择⼀个⾮常⼤的数q和⼀个循环群F q。

从环状基团˚F q,他选择的任何元素克和⼀个元件⼀个,使得满⾜gcd(A,Q)= 1。

然后,他计算h = g a。

鲍勃发布F,h = g a,q和g作为他的公钥,并保留a作为私钥。

2. 爱丽丝使⽤鲍勃的公钥加密数据:爱丽丝从循环群F中选择⼀个元素k,使gcd(k,q)= 1。

然后,她计算出p = g k和s = h k = g ak 。

她与M乘以s。

然后她发送(p,M * s)=(g k,M * s)。

3. 鲍勃解密消息:鲍勃计算s ' = p a = g ak。

他将M * s除以s '得到M,即s = s '。

以下是ElGamal密码系统在Python中的实现# Python program to illustrate ElGamal encryptionimport randomfrom math import powa = random.randint(2, 10)def gcd(a, b):if a < b:return gcd(b, a)elif a % b == 0:return b;else:return gcd(b, a % b)# Generating large random numbersdef gen_key(q):key = random.randint(pow(10, 20), q)while gcd(q, key) != 1:key = random.randint(pow(10, 20), q)return key# Modular exponentiationdef power(a, b, c):x = 1y = awhile b > 0:if b % 2 == 0:x = (x * y) % c;y = (y * y) % cb = int(b / 2)return x % c# Asymmetric encryptiondef encrypt(msg, q, h, g):en_msg = []k = gen_key(q)# Private key for senders = power(h, k, q)p = power(g, k, q)for i in range(0, len(msg)):en_msg.append(msg[i])print("g^k used : ", p)print("g^ak used : ", s)for i in range(0, len(en_msg)):en_msg[i] = s * ord(en_msg[i])return en_msg, pdef decrypt(en_msg, p, key, q):dr_msg = []h = power(p, key, q)for i in range(0, len(en_msg)):dr_msg.append(chr(int(en_msg[i]/h)))return dr_msg# Driver codedef main():msg = 'encryption'print("Original Message :", msg)q = random.randint(pow(10, 20), pow(10, 50))g = random.randint(2, q)key = gen_key(q)# Private key for receiverh = power(g, key, q)print("g used : ", g)print("g^a used : ", h)en_msg, p = encrypt(msg, q, h, g)dr_msg = decrypt(en_msg, p, key, q)dmsg = ''.join(dr_msg)print("Decrypted Message :", dmsg);if__name__ == '__main__':main()样本输出:原始消息:加密g使⽤:5860696954522417707188952371547944035333315907890使⽤的g ^ a:4711309755639364289552454834506215144653958055252使⽤的g ^ k:12475188089503227615789015740709091911412567126782使⽤的g ^ ak:39448787632167136161153337226654906357756740068295解密消息:加密在该密码系统中,原始消息M通过将g ak乘以它来掩盖。

Elgamal算法ElGamal算法,是一种较为常见的加密算法,它是基于1984年提出的公钥密码体制和椭圆曲线加密体系一.ElGamal算法定义:ElGamal算法,是一种较为常见的加密算法,它是基于1984年提出的公钥密码体制和椭圆曲线加密体系。

既能用于数据加密也能用于数字签名,其安全性依赖于计算有限域上离散对数这一难题。

在加密过程中,生成的密文长度是明文的两倍,且每次加密后都会在密文中生成一个随机数K。

二.密钥产生方法密钥对产生办法。

首先选择一个素数p,获取一个素数p的一个原根g(若g模p的阶等于φ(m),则称a为模m的一个原根。

(其中φ(m)表示m的欧拉函数)) 和一个随机数x,且g和x 均小于p, 计算y = g^x ( mod p ),则其公钥为y, g 和p。

私钥是x。

g和p 可由一组用户共享。

ElGamal用于数字签名。

被签信息为M,首先选择一个随机数k, k与p - 1互质,计算a = g^k ( mod p )再用扩展Euclidean 算法对下面方程求解b:M = xa + kb ( mod p - 1 )签名就是( a, b )。

随机数k须丢弃。

验证时要验证下式:y^a * a^b ( mod p ) = g^M ( mod p )同时一定要检验是否满足1<= a < p。

否则签名容易伪造。

ElGamal用于加密。

被加密信息为M,首先选择一个随机数k,k与p - 1互质,计算a = g^k ( mod p )b = y^k M ( mod p )( a, b )为密文,是明文的两倍长。

解密时计算M = b / a^x ( mod p )ElGamal签名的安全性依赖于乘法群(IFp)* 上的离散对数计算。

素数p必须足够大,且p-1至少包含一个大素数因子以抵抗Pohlig & Hellman算法的攻击。

M一般都应采用信息的HASH值(如SHA 算法)。

ElGamal的安全性主要依赖于p和g,若选取不当则签名容易伪造,应保证g对于p-1的大素数因子不可约。

elgamal加密算法原理(一)

Elgamal加密算法原理

引言

Elgamal加密算法是一种非对称加密算法,由TaherElgamal提出,它基于离散对数问题。

该算法具有较高的安全性和灵活性,被广泛应

用于加密通信和数字签名领域。

基本原理

Elgamal加密算法的基本原理如下:

1.首先,选择一个较大的素数p作为加密算法的模数,

并选择一个原根g。

p和g应该是公开的,即可被加密和解密双

方共同知晓。

2.发送方生成一个私钥x,满足1 <= x <= p-2。

私钥

x应该保密,不可被其他人知晓。

3.发送方计算公钥y,公钥的计算公式为y = (g^x)

mod p。

公钥y可以被其他人获得。

4.加密消息m时,接收方生成一个临时私钥k,满足1

<= k <= p-2。

临时私钥k应该保密。

5.接收方计算临时公钥K,临时公钥的计算公式为K =

(g^k) mod p。

6.接收方计算加密后的消息c1和c2。

c1的计算公式为

c1 = (g^k) mod p,c2的计算公式为c2 = (m * (y^k)) mod p。

7.经过加密后的消息为(c1, c2)。

8.接收方使用私钥x解密加密后的消息。

解密的公式为

m’ = (c2 * (c1^(-x))) mod p。

优缺点分析

Elgamal加密算法具有以下优点和缺点:

优点: - 安全性高:Elgamal算法基于离散对数问题,对攻击具

有较高的抗性。

- 灵活性强:Elgamal算法支持数字签名、密钥交换

等应用场景,具有较好的扩展性。

缺点: - 加密和解密速度较慢:由于涉及大数运算,Elgamal算

法的加密和解密速度相对较慢。

- 密文长度较长:相比其他非对称加

密算法,Elgamal算法产生的密文长度较长。

应用场景

Elgamal加密算法广泛应用于以下场景:

1.加密通信:Elgamal算法可以用于安全地加密消息,

保护通信内容的机密性,防止信息被窃听或篡改。

2.数字签名:Elgamal算法可以用于生成和验证数字签

名,确保数据的完整性和真实性。

3.密钥交换:Elgamal算法可以用于双方安全地交换密

钥,从而建立起安全的通信渠道。

结论

Elgamal加密算法是一种安全性高、灵活性强的非对称加密算法。

它的原理基于离散对数问题,并具有较好的抗攻击性能。

Elgamal算法在加密通信、数字签名和密钥交换等领域具有重要应用价值。

尽管Elgamal算法存在一些缺点,但在安全性要求较高的场景中仍然是一个非常有效的加密选项。