域用户修改系统时间

- 格式:doc

- 大小:116.50 KB

- 文档页数:1

如何在Windows系统中快速打开系统时间和日期设置Windows系统是现代计算机常见的操作系统之一,提供了丰富的功能和设置选项,方便用户对计算机进行个性化配置。

其中,系统时间和日期设置是使用频率较高的功能之一,本文将介绍如何在Windows 系统中快速打开系统时间和日期设置,方便用户进行时间和日期的调整与管理。

在Windows系统中,快速打开系统时间和日期设置有多种方式,下面将分别介绍这些方法。

方法一:使用任务栏操作1. 鼠标悬停到任务栏右下角的系统托盘区域,找到显示当前时间的小图标。

2. 单击该小图标,会弹出一个小窗口,显示当前的日期和时间。

3. 在弹出的小窗口中,找到日期或时间的部分,双击即可打开系统时间和日期设置界面。

方法二:使用快捷键组合1. 同样鼠标悬停到任务栏右下角的系统托盘区域,找到显示当前时间的小图标。

2. 按住“Win键”和“D键”,将桌面显示出来。

3. 在桌面上按住“Win键”(这里的Win键是指键盘上带有Windows 标志的键),然后再按下“R键”,以打开运行窗口。

4. 在运行窗口中输入“control timedate.cpl”并按下回车键,即可直接打开系统时间和日期设置界面。

方法三:使用控制面板1. 点击Windows系统左下角的“开始”按钮,然后选择“控制面板”。

2. 在控制面板窗口中,找到“Clock, Language, and Region”(时钟,语言和区域)选项,点击进入。

3. 在弹出的窗口中选择“Date and Time”(日期和时间),即可打开系统的时间和日期设置界面。

方法四:使用系统托盘上的快捷菜单1. 鼠标悬停到任务栏右下角的系统托盘区域,找到显示当前时间的小图标。

2. 在小图标上右键单击,会弹出一个快捷菜单。

3. 在快捷菜单中选择“调整日期/时间”或“调整日期和时间设置”等选项,即可打开系统时间和日期设置界面。

通过以上四种方法,我们可以在Windows系统中快速打开系统时间和日期设置,方便进行时间和日期的调整与管理。

域控的系统时间无法与北京时间同步的解决方案12020年4月19日域控的系统时间无法与北京时间同步的解决方案某日, XX同事跑过来说, 我的XP的时间怎么不对啊, 比手机慢了3分钟, 我信誓旦旦的说, 这个与域控服务同步的, 没有问题, 肯定是你的手机时间错啦! ---可是既然有同事提醒, 我打开北京时间的官网一比对, 那个时候的汗那...确实慢了3分钟, 我想, DC也可能不对, 立马VNC, 哇靠, 确实如此!查看DC注册表, 我现在的时间, 应该是跟服务器CMOS的硬件同步, 查阅MS-KB, 此方案经过同步外部时间服务器(推荐:)来解决此问题并实现LAN内唯一特许经营时间提供商(世博专供).以下转自Microsoft, 版权归属MS.由任何疑问, 请电联800.配置 Windows 时间服务以使用外部时间源要将内部时间服务器配置为与外部时间源同步,请按照下列步骤操作:1. 将服务器类型更改为 NTP。

为此,请按照下列步骤操作:a. 单击“开始”,单击“运行”,键入 regedit,然后单击“确定”。

文档仅供参考,不当之处,请联系改正。

b. 找到并单击下面的注册表子项:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\W32T ime\Parameters\Typec. 在右窗格中,右键单击“Type”,然后单击“修改”。

d. 在“编辑值”的“数值数据”框中键入 NTP,然后单击“确定”。

2. 将 AnnounceFlags 设置为 5。

为此,请按照下列步骤操作: . 找到并单击下面的注册表子项:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\W32T ime\Config\AnnounceFlagsa. 在右窗格中,右键单击“AnnounceFlags”,然后单击“修改”。

b. 在“编辑 DWORD 值”的“数值数据”框中键入 5,然后单击“确定”。

域控的系统时间无法与北京时间同步的解决方案某日, 同事跑过来说, 我的的时间怎么不对啊, 比手机慢了分钟, 我信誓旦旦的说, 这个与域控服务同步的, 没有问题, 肯定是你的手机时间错啦! 但是既然有同事提醒, 我打开北京时间的官网一比对, 那个时候的汗那...确实慢了分钟, 我想, 也可能不对, 立马, 哇靠, 确实如此!查看注册表, 我现在的时间, 应该是跟服务器的硬件同步, 查阅, 此方案通过同步外部时间服务器(推荐)来解决此问题并实现内唯一特许经营时间提供商(世博专供).以下转自, 版权归属.由任何疑问, 请电联.配置时间服务以使用外部时间源要将内部时间服务器配置为与外部时间源同步,请按照下列步骤操作:. 将服务器类型更改为。

为此,请按照下列步骤操作:. 单击“开始”,单击“运行”,键入,然后单击“确定”。

. 找到并单击下面的注册表子项:\\\\\\. 在右窗格中,右键单击“”,然后单击“修改”。

. 在“编辑值”的“数值数据”框中键入,然后单击“确定”。

. 将设置为。

为此,请按照下列步骤操作:. 找到并单击下面的注册表子项:\\\\\\. 在右窗格中,右键单击“”,然后单击“修改”。

. 在“编辑值”的“数值数据”框中键入,然后单击“确定”。

. 启用。

为此,请按照下列步骤操作:. 找到并单击下面的注册表子项:\\\\\\. 在右窗格中,右键单击“”,然后单击“修改”。

. 在“编辑值”的“数值数据”框中键入,然后单击“确定”。

. 指定时间源。

为此,请按照下列步骤操作:. 找到并单击下面的注册表子项:\\\\\\. 在右窗格中,右键单击“”,然后单击“修改”。

. 在“编辑值”的“数值数据”框中键入,然后单击“确定”。

注意:是一个占位符,应替换为您的计算机从中获取时间戳的对等端列表(以空格分隔)。

列出的每个名称都必须是唯一的。

必须在每个名称后面附加。

如果不在每个名称后面附加,则在步骤中所做的更改将不会生效。

1、本地域组:多域用户访问单域资源(访问同一个域)本地域组的成员可包括Windows Server2003、Windows 2000或WindowsNT域中的其他组和账户,而且只能在其所在域内指派权限。

2、全局组:单域用户访问多域资源(必须是一个域里面的用户)全局组的成员可包括其所在域中的其他组和账户,而且可在林中的任何域中指派权限;3、通用组:多域用户访问多域资源通用组的成员可包括域树或林中任何域的其他组和账户,而且可在该域树或林中的任何域中指派权限;当域功能级别设置为Windows2000混合模式时,不能创建具有通用组的安全组。

本地域组:可以从任何域添加用户账户、通用组和全局组。

域本地组不能嵌套于其他组中。

它主要是用于授予位于本域资源的访问权限。

全局组:只能在创建该全局组的域上进行添加用户账户和全局组,但全局组可以嵌套在其他组中。

可以将某个全局组添加到同一个域上的另一个全局组中,或添加到其他域的通用组和域本地组中(注意这里不能它加入到不同域的全局组中,全局组只能在创建它的域中添加用户和组)。

虽然可以利用全局组授予访问任何域上的资源的权限,但一般不直接用它来进行权限管理。

通用组:通用组是集合了上面两种组的优点,即可以从任何域中添加用户和组,可以嵌套于其他域组中。

比如:有两个域,A和B,A中的5个财务人员和B中的3个财务人员都需要访问B中的“FINA”文件夹。

这时,可以在B中建一个DL,因为DL的成员可以来自所有的域,然后把这8个人都加入这个DL,并把FINA的访问权赋给DL。

这样做的坏处是什么呢?因为DL 是在B域中,所以管理权也在B域,如果A域中的5个人变成6个人,那只能A域管理员通知B域管理员,将DL的成员做一下修改,B域的管理员太累了。

这时候,我们改变一下,在A和B域中都各建立一个全局组(G),然后在B域中建立一个DL,把这两个G都加入B域中的DL中,然后把FINA的访问权赋给DL。

哈哈,这下两个G组都有权访问FINA文件夹了,是吗?组嵌套造成权限继承嘛!这时候,两个G分布在A和B域中,也就是A和B的管理员都可以自己管理自己的G啦,只要把那5个人和3个人加入G中,就可以了!以后有任何修改,都可以自己做了,不用麻烦B域的管理员!这就是A-G-DL-P。

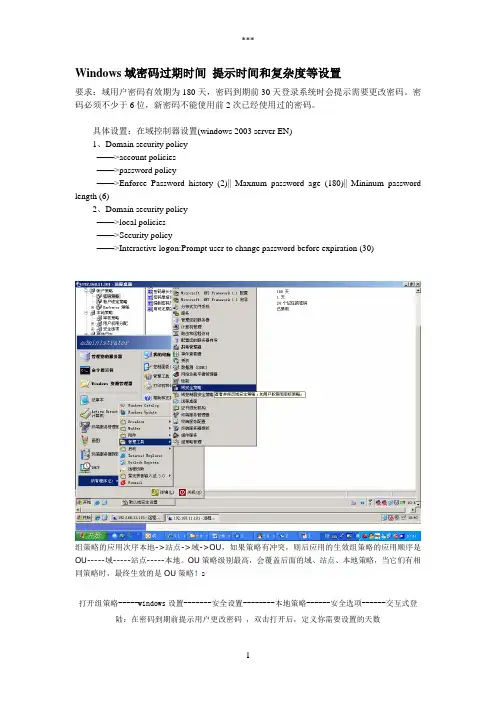

Windows域密码过期时间提示时间和复杂度等设置

要求:域用户密码有效期为180天,密码到期前30天登录系统时会提示需要更改密码。

密码必须不少于6位,新密码不能使用前2次已经使用过的密码。

具体设置:在域控制器设置(windows 2003 server EN)

1、Domain security policy

——>account policies

——>password policy

——>Enforce Password history (2)|| Maxnum password age (180)|| Mininum password length (6)

2、Domain security policy

——>local policies

——>Security policy

——>Interactive logon:Prompt user to change password before expiration (30)

组策略的应用次序本地->站点->域->OU,如果策略有冲突,则后应用的生效组策略的应用顺序是OU-----域-----站点-----本地。

OU策略级别最高,会覆盖后面的域、站点、本地策略,当它们有相同策略时,最终生效的是OU策略!s

打开组策略-----windows设置-------安全设置--------本地策略------安全选项------交互式登陆:在密码到期前提示用户更改密码,双击打开后,定义你需要设置的天数

OK。

一、WINDOWS的用户和用户组说明1、基本用户组Administrators属于该administators本地组内的用户,都具备系统管理员的权限,它们拥有对这台计算机最大的控制权限,可以执行整台计算机的管理任务。

内置的系统管理员账号Administrator 就是本地组的成员,而且无法将它从该组删除。

如果这台计算机已加入域,则域的Domain Admins会自动地加入到该计算机的Administrators组内。

也就是说,域上的系统管理员在这台计算机上也具备着系统管理员的权限。

Backup OPerators在该组内的成员,不论它们是否有权访问这台计算机中的文件夹或文件,都可以通过“开始”-“所有程序”-“附件”-“系统工具”-“备份”的途径,备份与还原这些文件夹与文件。

Guests该组是提供没有用户帐户,但是需要访问本地计算机内资源的用户使用,该组的成员无法永久地改变其桌面的工作环境。

该组最常见的默认成员为用户帐号Guest。

Network Configuration Operators该组内的用户可以在客户端执行一般的网络设置任务,例如更改IP地址,但是不可以安装/删除驱动程序与服务,也不可以执行与网络服务器设置有关的任务,例如DNS服务器、DHCP服务器的设置。

Power Users该组内的用户具备比Users组更多的权利,但是比Administrators组拥有的权利更少一些,例如,可以:创建、删除、更改本地用户帐户创建、删除、管理本地计算机内的共享文件夹与共享打印机自定义系统设置,例如更改计算机时间、关闭计算机等但是不可以更改Administrators与Backup Operators、无法夺取文件的所有权、无法备份与还原文件、无法安装删除与删除设备驱动程序、无法管理安全与审核日志。

Remote Desktop Users该组的成员可以通过远程计算机登录,例如,利用终端服务器从远程计算机登录。

Windows域控管理说明:1.本文档没有目录,本文档在发布时为pdf文档,有章节书签,可以下载到本地来查看,点击书签进入相应的章节。

2.蓝色的字为配置命令,绿色的字为命令的注释,有时命令太密集时,就不用蓝色标出了。

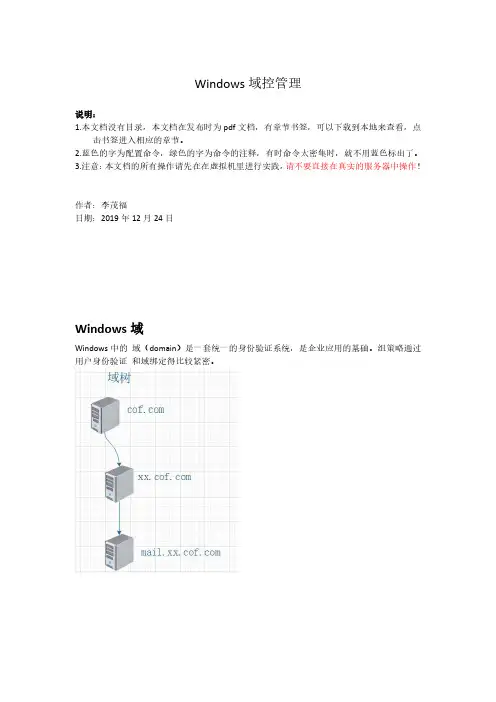

3.注意:本文档的所有操作请先在在虚拟机里进行实践,请不要直接在真实的服务器中操作!作者:李茂福日期:2019年12月24日Windows域Windows中的域(domain)是一套统一的身份验证系统,是企业应用的基础。

组策略通过用户身份验证和域绑定得比较紧密。

域树:由多个域组成,这些域共享同一个存储结构和配置,形成一个连续的名字空间,有相同的DNS后缀。

域林:由一个或多个没有形成连续名字空间的域树组成,构成域林的各个域树之间没有形成连续的名字空间,没有相同的DNS后缀。

但域林中的所有域树仍共享同一个存储结构、配置和全局目录。

根域:网络中创建的第一个域,一个域林中只能有一个根域(Root Domain)。

DC>get-ADforest//查看根域部署第一台域控制器1.以管理员帐号Administrator登录服务器2.更改计算机名3.设置静态IP4.首选DNS配置为本机IP5.添加角色和功能:打开“服务器管理器”→添加角色和功能→基于角色或基于功能的安装→...→Active Directory域服务→....→安装进度(结果)→点击“将此服务器提升为域控制器→添加新林一般第一台域控制器同时也是“集成区域DNS服务器”>net accounts//查看计算机角色,第一台域控的角色为Primary>net share//查看系统共享卷,以下为安装DC功能后添加的NETLOGON C:\Windows\SYSVOL\sysvol\\SCRIPTS Logon server share SYSVOL C:\Windows\SYSVOL\sysvol Logon server shareFSMO操作主机角色Flexible Single Master Operation>netdom query fsmo//查看5种操作主机角色所在的域控制器1.架构主机Schema Master域林中只有一个架构主机,作用是定义所有域的对象属性(定义数据库字段及存储方式)2.域命名主机Domain Naming Master域林中只有一个域命名主机,负责控制域林内域的添加或删除3.PDC主机PDC Emulator Master每个域中只有一个PDC主机,作用:兼容低版本的DCPDC主机角色所在的DC优先成为主域浏览器,用>net accounts查看的那个Primary 活动目录数据库的优先复制权时间同步防止重复套用组策略,使用组策略时,组策略编辑器默认连到PDC主机4.RID主机Relative Identifier Master每个域中只有一个RID主机作用是在域中创建对象时保证每个对象有一个唯一的SID,跨域访问、迁移域对象时,通过RID主机确认域对象的唯一性5.基础结构主机Infrastructure Master每个域中只有一个基础结构主机,负责对跨域对象的引用进行更新*整个域林中只有一台架构主机和一台域命名主机*每个域中都有自己的PDC主机、RID主机和基础架构主机各一台FSMO角色转移将Primary上的操作主机角色转移到Backup上登录Backup DC>ntdsutilntdsutil:rolesFsmo maintenance:connectionsServer connections:connect to server //连接至Backup DC server connections:quitFsmo maintenance:transfer schema master//转移架构主机角色Fsmo maintenance:transfer naming master//转移域命名主机角色Fsmo maintenance:transfer RID master//转移RID主机角色Fsmo maintenance:transfer PDC//转移PDC主机角色Fsmo maintenance:transfer infrastructure master//转移基础结构主机角色抢占当Primary DC出现故障时,就不能进行转移操作了,只能占用操作主机,操作过程同上,只是把transfer改为seize>get-ADforest//查看域林信息>netdom query fsmo//查看操作主机角色修改域控IP1.直接在网卡配置里修改IP2.命令行里操作:>net stop NETLOGON>net start NETLOGON>ipconfig/registerdns3.打开DNS服务器管理控制台,删除所有和原IP相关的A记录重命名域控制器>netdom computername /enumerate//查看DC的所有FQDN名称>netdom computername /add://添加新名称>netdom computername /makeprimary:重启域控制器>netdom computername /remove://删除原来名字>netdom computername /enumerate//查看删除原来的DNS记录(正向查找区域)允许域用户将计算机加入域的数量*默认每个域用户可将10台计算机加入域,自定义设置:Win+R输入adsiedit.msc//打开ADSI编辑器右击“ADSI编辑器”→连接到→默认命名上下文→右击DC=cof,DC=com→属性→ms-DS-MachineAccountQuota→值为0~65535表示用户可加入域的计算机数*或者单独委派用户加域权限打开Active Directory用户和计算机→右击域名→委派控制→下一步,添加用户→下一步,将计算机加域→完成查看用户修改密码的时间Active Directory用户和计算机→选中用户→双击属性→属性编辑器下边底部→pwdLastSet 即为最近修改密码的时间-LastLogon最后一次登录时间AD域控相关端口号端口号tcp/udp服务53t/u DNS88t/u Kerberos123u NTP135t Rpc Endpoint Master(msrpc)137u NetBIOS Name Service138u NetBIOS Datagram Service139t/u NetBIOS session Service(netbios-ssn)389t/u LDAP445t SMB(CIFS)(microsoft-ds)464Kpasswd5593ncacn_http(msrpc over HTTP1.0)636u/t LDAPS(tcpwrapped Ldap over SSL)2179vmrdp3268t LDAP GC(Global Catalog)3269t LDAPS GC(Global Catalog over SSL)域策略1.允许指定用户远程登录到计算机*计算机→策略→Windows设置→安全设置→本地策略→用户权限分配允许通过终端服务登录:添加远程用户组(Remote Desktop Users和Domain Admins)*计算机→首选项→控制面板选项→本地用户和组组名:Remote Desktop Users(内置)添加远程用户进去2.允许指定用户从本地登录到计算机*计算机→策略→Windows设置→安全设置→本地策略→用户权限分配允许本地登录:添加指定用户或组3.用户密码输错3次锁定5分钟*计算机→策略→Windows设置→安全设置→帐户策略→帐户锁定策略在此后重置帐户锁定计数器5分钟帐户锁定时间5分钟帐户锁定阈值3次无效登录4.十五分钟无操作自动锁屏*用户→策略→管理模板→控制面板→个性化带密码的屏幕保护程序已启用屏幕保护程序超时已启用900秒启用屏幕保护程序已启用5.将指定用户加入到计算机的某个组*计算机→首选项→控制面板设置→本地用户和组组名:xxxx(内置)→本地组→操作为更新→组名xxxx,添加成员6.将登录到计算机的用户添加到该计算机的某个组*用户→首选项→控制面板设置→本地用户和组组名:xxxx(内置)→本地组→操作为更新→组名xxxx7.设置计算机的组策略后台更新时间*计算机→策略→管理模板→系统→组策略设置计算机的组策略刷新间隔15分钟随机时间5分钟设置域控制器的组策略刷新间隔15分钟随机时间5分钟8.映射网络磁盘S盘给指定用户(用户登录后自动挂载共享磁盘)*用户→首选项→Windows设置→驱动器映射S:属性信件S,位置\\dc\sharepool常用→项目级别目标:安全组9.允许ping包入站(icmp echo request入站)*计算机→策略→管理模板→网络→网络连接→Windows防火墙→域配置文件Windows防火墙→允许icmp例外:允许传入回显请求10.禁止用户更改计算机系统时间*计算机→策略→Windows设置→安全设置→本地策略→用户权限分配更改时区空(无用户)更改系统时间空(无用户)11.指定域用户的桌面(墙纸)*用户→策略→管理模板→桌面→Active Desktop启用Active Desktop已启用桌面墙纸\\dc\share\desktop.jpg平铺12.用户登录时运行指定的程序*用户→策略→管理模板→系统→登录在用户登录时运行这些程序添加指定程序13.用户登录时运行指定的脚本*用户→策略→Windows设置→脚本→登录名称:脚本文件名脚本文件位于DC上的:C:\Windows\SYSVOL\sysvol\域名\Policies\{组策略唯一ID}\User\Scripts\Logon里14.受限制的组(只有指定的用户才在该组里)*计算机→策略→Windows设置→安全设置→受限制的组组名BULTIN\Administrators成员:指定的用户15.用户文件夹重定向到D盘或服务器上*用户→策略→Windows设置→文件夹重定向→(选桌面和/或文档)基本(重定向所有人的文件夹到相同位置)路径D:\%username%\desktop或documents16.漫游用户配置文件*计算机→策略→管理模板→系统→用户配置文件为正在登录此计算机的所有用户设置漫游配置文件路径:已启用\\dc\share\%username%17.允许多个用户同时远程登录计算机(加授权)*计算机→策略→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→连接限制连接的数量允许的RD最大连接数100将远程桌面服务用户限制到单独的远程桌面服务会话已启用为远程桌面服务用户会话远程控制设置规则已启用不经用户授权完全控制*计算机→策略→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→授权设置远程桌面授权模式按用户使用指定的远程桌面许可证服务器//加了域的主机,仅允许网络级别身份验证的远程桌面的计算机连接,所以RDP客户端计算机要求也要在域中,如果不在域中,那么服务端计算机要安装远程桌面服务的“远程桌面会话主机”角色,并指定授权服务器18.无须按下Ctrl+Alt+Del登录*计算机→策略→Windows设置→安全设置→本地策略→安全选项→交互式登录交互式登录已启用:无须按Ctrl+Alt+Del19.不显示最后登录的用户名*计算机→策略→Windows设置→安全设置→本地策略→安全选项→交互式登录交互式登录已启用:不显示最后的用户名20.域用户密码策略*计算机→策略→Windows设置→安全设置→帐户策略→密码策略密码最长期限300天强制密码历史无最短密码期限0天最短密码长度8字符*计算机→策略→Windows设置→安全设置→本地策略→安全选项→交互式登录交互式登录提示用户在密码过期之前更改密码10天21.允许指定用户关闭计算机(含重启)*计算机→策略→Windows设置→安全设置→本地策略→用户权限分配关闭系统添加指定的用户从远程系统强制关机添加指定的用户22.用户注销时清除最近打开过的文档记录*用户→策略→管理模板→“开始”菜单和任务栏退出系统时清除最近打开的文档的历史已启用23.计算机启动时自动部署安装软件*计算机→策略→软件设置→软件安装新建数据包使用网络路径//软件包必须为.msi的安装包24.配置防火墙规则*计算机→策略→Windows设置→安全设置→高级安全Windows防火墙出入站规则新建xxx*计算机→策略→管理模板→网络→BranchCache启用BranchCache已启用25.发布通告消息给用户(用户登录界面上显示)*计算机→策略→Windows设置→安全设置→本地策略→安全选项→交互式登录试图登录的用户的消息标题标题内容试图登录的用户的消息文本消息内容26.禁止管理人员修改IP(网络配置)*计算机→策略→Windows设置→安全设置→系统服务选择Network Connections,手动,删除指定用户everyone之类的完全控制权限*用户→策略→管理模板→“开始”菜单和任务栏删除网络图标已启用*用户→策略→管理模板→网络→网络连接禁止访问LAN连接的属性已启用27.禁止用户使用外部存储设备(U盘)*用户→策略→管理模板→系统→可移动存储访问可移动磁盘:拒绝读取权限已启用可移动磁盘:拒绝访问权限已启用//重启生效28.远程桌面会话时间限制*计算机→策略→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→会话时间限制设置活动但空闲的远程桌面服务会话时间限制已启用30分钟(到时断开)设置活动的远程桌面服务会话的时间限制已启用总时间2小时设置已中断会话的时间限制已启用10分钟(到时结束会话默认情况下远程桌面服务允许用户断开会话而不注销和结束会话,会话处于断开状态时,用户运行的程序仍保持活动。

1、本地域组:多域用户访问单域资源(访问同一个域)本地域组的成员可包括Windows Server2003、Windows 2000或WindowsNT域中的其他组和账户,而且只能在其所在域内指派权限.2、全局组:单域用户访问多域资源(必须是一个域里面的用户)全局组的成员可包括其所在域中的其他组和账户,而且可在林中的任何域中指派权限;3、通用组:多域用户访问多域资源通用组的成员可包括域树或林中任何域的其他组和账户,而且可在该域树或林中的任何域中指派权限;当域功能级别设置为Windows2000混合模式时,不能创建具有通用组的安全组。

本地域组: 可以从任何域添加用户账户、通用组和全局组.域本地组不能嵌套于其他组中。

它主要是用于授予位于本域资源的访问权限。

全局组: 只能在创建该全局组的域上进行添加用户账户和全局组,但全局组可以嵌套在其他组中。

可以将某个全局组添加到同一个域上的另一个全局组中,或添加到其他域的通用组和域本地组中(注意这里不能它加入到不同域的全局组中,全局组只能在创建它的域中添加用户和组)。

虽然可以利用全局组授予访问任何域上的资源的权限,但一般不直接用它来进行权限管理。

通用组:通用组是集合了上面两种组的优点,即可以从任何域中添加用户和组,可以嵌套于其他域组中。

比如:有两个域,A和B,A中的5个财务人员和B中的3个财务人员都需要访问B中的“FINA”文件夹。

这时,可以在B中建一个DL,因为DL的成员可以来自所有的域,然后把这8个人都加入这个DL,并把FINA的访问权赋给DL.这样做的坏处是什么呢?因为DL是在B域中,所以管理权也在B域,如果A域中的5个人变成6个人,那只能A域管理员通知B域管理员,将DL的成员做一下修改,B域的管理员太累了。

这时候,我们改变一下,在A和B域中都各建立一个全局组(G),然后在B域中建立一个DL,把这两个G都加入B域中的DL中,然后把FINA的访问权赋给DL.哈哈,这下两个G组都有权访问FINA文件夹了,是吗?组嵌套造成权限继承嘛!这时候,两个G分布在A和B域中,也就是A和B的管理员都可以自己管理自己的G啦,只要把那5个人和3个人加入G 中,就可以了!以后有任何修改,都可以自己做了,不用麻烦B域的管理员!这就是A-G—DL—P.注:A表示用户账号,G表示全局组,U表示通用组,DL表示域本地组,P表示资源权限。

竭诚为您提供优质文档/双击可除信息系统运维规范篇一:信息系统运维管理制度信息系统运维管理制度为了规范公司信息系统的管理维护,确保系统硬、软件稳定、安全运行,结合公司实际,制定本制度。

制度包括信息机房管理、服务器管理、信息系统应用管理、信息系统变更管理、信息系统应用控制。

一、信息机房管理1、硬件配备及巡检1.1、各单位信息机房按规定配备防静电地板、ups、恒温设备、温湿度感应器、消防设备、防鼠设施等相关基础设施。

1.2、各单位机房管理人员应定期(如每月或每季度)对机房硬件设备设施进行巡检,以保证其有效性。

1.3、各单位机房应建立相关的出入登记、设备机历登记、设备巡检、重大故障等记录,并认真填写。

2、出入管理2.1、严禁非机房工作人员进入机房,特殊情况需经信息中心批准,并认真填写登记表后方可进入。

2.2、进入机房人员应遵守机房管理制度,更换专用工作鞋。

2.3、进入机房人员不得携带任何易燃、易爆、腐蚀性、强电磁、辐射性、流体物质等对设备正常运行构成威胁的物品。

3、安全管理3.1、操作人员随时监控中心设备运行状况,发现异常情况应立即按照应急预案规程进行操作,并及时上报和详细记录。

3.2、未经批准,不得在机房设备上随意编写、修改、更换各类软件系统及更改设备参数配置;3.3、软件系统的维护、增删、配置的更改,必须按规定详细记入相关记录,并对各类记录和档案整理存档。

3.4、机房工作人员应恪守保密制度,不得擅自泄露信息资料与数据。

3.5、机房内严禁吸烟、喝水、吃食物、嬉戏和进行剧烈运动,保持机房安静。

3.6、严禁在机房计算机设备上做与工作无关的事情(如聊天、玩游戏),对外来存储设备(如u盘、移动硬盘等),做到先杀病毒后使用。

3.7、机房严禁乱拉接电源,应不定期对机房内设置的消防器材、烟雾报警、恒温设备进行检查,保障机房安全。

4、操作管理4.1、机房的工作人员不得擅自脱岗,遇特殊情况离开时,需经机房负责人同意方可离开。

ⅩⅩ证券公司信息系统运行维护管理办法(修订版)第一章总则第一条为保障公司信息系统的正常稳定、高效运行,依据《证券公司信息技术管理规范》(JR/T 0023—2004)、《证券期货业信息安全保障管理暂行办法》和《证券公司集中交易安全管理技术指引》制定本办法。

第二条信息系统运行维护应遵循以下原则:预防为主,事后处理为辅;运行维护流程化、标准化、规范化;及时发现及时处理;故障损失最小化的原则。

第三条信息系统运行维护管理包括维护人员管理、系统日常维护管理、计算机系统权限管理、计算机系统关键用户密码管理、应用系统交接及灾备系统运行维护管理等。

第四条本办法适用于公司总部及分支机构。

第二章维护人员要求第五条信息系统维护人员应具有一定技术水平,能胜任系统维护工作,具有良好的职业道德和敬业精神的专业人员。

第六条信息系统维护人员要以积极负责的态度优先对待信息系统的紧急故障维护,要做到不忽视、不推诿、不拖延,以保证证券业务的正常进行。

第七条信息系统维护部门应针对运行的应用系统安排专人维护,每个应用系统应至少安排两人共同维护,实现维护人员的备份制度,保障人员的后备保证。

第八条信息系统维护部门应确定维护人员在紧急情况下的联系方法,配备必要的通讯工具,确保故障时维护人员及时到位。

第九条在维护人员变更时,应规定明确的交接时间,安排详细的交接工作,确保维护工作的连续性。

第三章日常维护管理第十条根据各信息系统的具体情况制定日常运维流程。

第十一条在日常运行维护中,根据各信息系统的维护需要,认真填写《中国ⅩⅩ证券股份有限公司系统维护日志表》(附件一)、《中国ⅩⅩ证券股份有限公司特殊业务操作登记表》(附件二)、《中国ⅩⅩ证券股份有限公司系统配置变动登记表》(附件三)、《中国ⅩⅩ证券股份有限公司外部单位维护记录》(附件四)等表格。

第十二条根据各信息系统的具体情况制定相应的故障处理应急计划,并进行演练,保证应急计划的可操作性。

第十三条定期对信息系统设备进行巡检,发现问题及时处理。

在windows7系统下,用户想要修改电脑时间,我们可通过右下角时间区域进行调整,

在win8和win10系统下我们可通过自动同步来校正网络时间,不过有部分用户向小编反

映,在win7系统下修改时间,系统提示没有修改权限,那么对于该问题我们应该如何解决呢?下面看小编为大家带来的解决方案!

操作方法

1.首先,我们同时按下win7下载电脑键盘上的win+R快捷键打开电脑的运行窗口,在打开的运行窗口中,我们输入gpedit.msc并单击回车,这样,我们就可以打开win7下载

电脑的组策略编辑器窗口了。

2.在打开的组策略编辑器窗口中,我们依次点击展开左侧菜单中的Windows设置-安全

设置-本地策略-用户权限分配,接下来,我们在用户权限分配的右侧窗口中找到更改系统时

间选项。

3. 接下来,我们双击打开更改系统时间对话框,然后再点击添加用户或组,在打开的

新窗口上,我们点击高级按钮,即会打开选择用户或组,输入要添加权限的账户名,再点击确定按钮保存。

完成之后,我们重启一下自己的win7电脑就可以了。

通过上述方法我们就能够解决win7系统无法修改时间,并出现没有权限的故障了,

对于该问题解决方法还是比较简单的,用户只需要根据上述教程来操作即可!

.

..。

定义企业信息安全管理即针对当前企业面临的病毒泛滥、黑客入侵、恶意软件、信息失控等复杂的应用环境制定相应的防御措施,保护企业信息和企业信息系统不被未经授权的访问、使用、泄露、中断、修改和破坏,为企业信息和企业信息系统提供保密性、完整性、真实性、可用性、不可否认性服务。

简而言之,使非法者看不了、改不了信息,系统瘫不了、信息假不了、行为赖不了。

企业信息安全管理现状当前企业在信息安全管理中普遍面临的问题:(1)缺乏来自法律规范的推动力和约束。

(2)安全管理缺乏系统管理的思想。

被动应付多于主动防御,没有做前期的预防,而是出现问题才去想补救的办法,不是建立在风险评估基础上的动态的持续改进的管理方法。

(3)重视安全技术,忽视安全管理。

企业愿意在防火墙等安全技术上投资,而相应的管理水平、手段没有体现,包括管理的技术和流程,以及员工的管理。

(4)在安全管理中不够重视人的因素。

(5)缺乏懂得管理的信息安全技术人员。

(6)企业安全意识不强,员工接受的教育和培训不够。

企业信息安全管理产品建立完善的企业信息安全管理系统,必须内外兼修,一方面要防止外部入侵,另一方面也要防范内部人员泄密可能。

所以在选择企业信息安全管理产品时,必须是一个完整的体系结构。

目前,在市场上比较流行,而又能够代表未来发展方向的安全产品大致有以下几类:用户身份认证,如静态密码、动态密码(短信密码、动态口令牌、手机令牌)、USB KEY、IC卡、数字证书、指纹虹膜等。

防火墙即访问控制系统,它在内部网络与不安全的外部网络之间设置障碍,阻止外界对内部资源的非法访问,防止内部对外部的不安全访问。

但它其本身可能存在安全问题,也可能会是一个潜在的瓶颈。

安全路由器由于WAN连接需要专用的路由器设备,因而可通过路由器来控制网络传输。

通常采用访问控制列表技术来控制网络信息流。

安全服务器安全服务器主要针对一个局域网内部信息存储、传输的安全保密问题,其实现功能包括对局域网资源的管理和控制,对局域网内用户的管理,以及局域网中所有安全相关事件的审计和跟踪。