实验3北航研究生计算机网络实验

- 格式:doc

- 大小:48.00 KB

- 文档页数:3

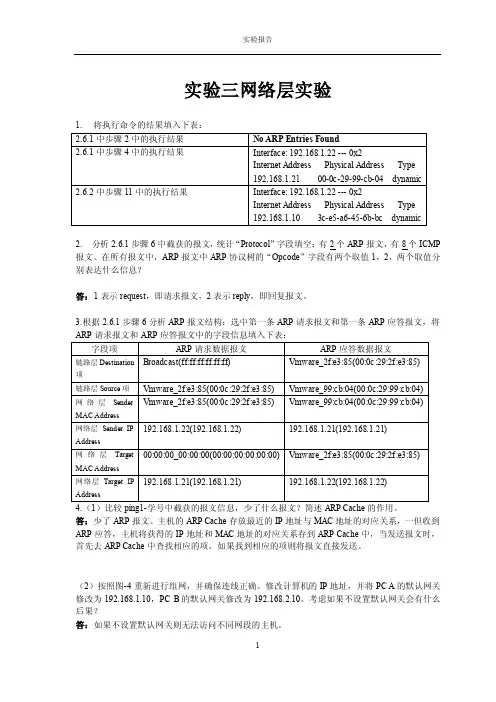

实验2_北航研究生计算机网络实验计算机网络实验是计算机科学与技术专业研究生研究生的一门重要实践课程。

本文将介绍一种常见的北航研究生计算机网络实验,包括实验概述、实验目的、实验步骤和实验结果分析。

一、实验概述本实验旨在通过搭建一个简单的计算机网络,让学生了解计算机网络的基本概念和原理,并掌握计算机网络的基本配置和管理技术。

具体而言,本实验要求学生利用虚拟机软件搭建一个局域网,并配置相应的网络地址和路由器,实现不同网络节点之间的通信。

二、实验目的1.了解计算机网络的基本概念和原理;2.掌握计算机网络的基本配置和管理技术;3.学会使用虚拟机软件搭建计算机网络。

三、实验步骤2.配置虚拟机的网络适配器,将其设置为桥接模式;3.为每个虚拟机配置网络地址,包括IP地址、子网掩码和默认网关;4.配置一个路由器,并设置路由表,以实现虚拟机之间的通信;5. 在每个虚拟机上配置网络服务和应用程序,比如DHCP服务和Web服务器;6.运行虚拟机,并测试各个虚拟机之间的通信。

四、实验结果分析1.通过虚拟机软件的桥接模式,可以实现虚拟机和物理主机之间的通信;2.配置网络地址和路由表后,虚拟机之间可以实现跨网段的通信;3.通过配置网络服务和应用程序,可以实现不同虚拟机之间的网络服务和应用程序的访问。

以上是一种常见的北航研究生计算机网络实验的简要介绍。

通过完成这个实验,学生能够深入了解计算机网络的基本原理和技术,并实际操作搭建一个计算机网络,加深对计算机网络的理解。

这种实验方法不仅能够提高学生的实践能力,还能够培养学生的团队合作精神和问题解决能力,对学生的学习和就业都有很大的帮助。

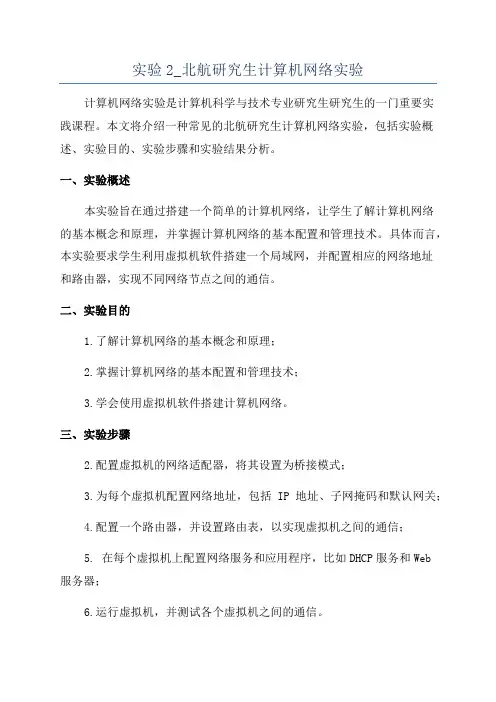

实验三网络层实验2. 分析2.6.1步骤6中截获的报文,统计“Protocol”字段填空:有2个ARP报文,有8个ICMP 报文。

在所有报文中,ARP报文中ARP协议树的“Opcode”字段有两个取值1,2,两个取值分别表达什么信息?答:1表示request,即请求报文,2表示reply,即回复报文。

3.根据2.6.1步骤6分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将答:少了ARP报文。

主机的ARP Cache存放最近的IP地址与MAC地址的对应关系,一但收到ARP应答,主机将获得的IP地址和MAC地址的对应关系存到ARP Cache中,当发送报文时,首先去ARP Cache中查找相应的项,如果找到相应的项则将报文直接发送。

(2)按照图-4重新进行组网,并确保连线正确。

修改计算机的IP地址,并将PC A的默认网关修改为192.168.1.10,PC B的默认网关修改为192.168.2.10。

考虑如果不设置默认网关会有什么后果?答:如果不设置默认网关则无法访问不同网段的主机。

5.根据2.6.2步骤12分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将ARP请求报文和ARP应答报文中的字段信息与上表进行对比。

与ARP协议在相同网段内解析的过程相比较,有何异同点?答:请求报文中,相同网段网络层中的Target IP address为PCB的IP192.168.1.21,而不同网段网络层中的Target IP address为PCA的默认网关的IP 192.168.1.10;应答报文中,相同网段链路层的Source和网络层的Sender MAC address都是PCB的MAC地址00:0c:29:99:cb:04,而不同网段链路层的Source和网络层的Sender MAC address都是PCA默认网关S1 e0/1的MAC地址3c:e5:a6:45:6b:bc,相同网段网络层的Sender IP address为PCB的IP192.168.1.21,而不同网段网络层的Sender IP address为PCA的默认网关的IP 192.168.1.10。

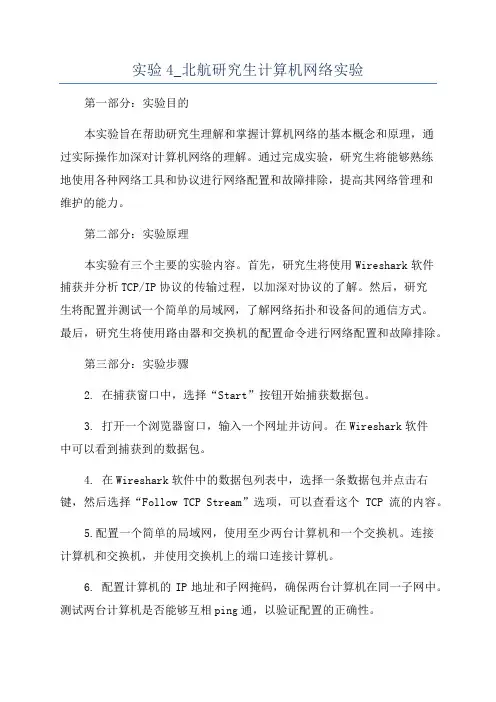

实验4_北航研究生计算机网络实验第一部分:实验目的本实验旨在帮助研究生理解和掌握计算机网络的基本概念和原理,通过实际操作加深对计算机网络的理解。

通过完成实验,研究生将能够熟练地使用各种网络工具和协议进行网络配置和故障排除,提高其网络管理和维护的能力。

第二部分:实验原理本实验有三个主要的实验内容。

首先,研究生将使用Wireshark软件捕获并分析TCP/IP协议的传输过程,以加深对协议的了解。

然后,研究生将配置并测试一个简单的局域网,了解网络拓扑和设备间的通信方式。

最后,研究生将使用路由器和交换机的配置命令进行网络配置和故障排除。

第三部分:实验步骤2. 在捕获窗口中,选择“Start”按钮开始捕获数据包。

3. 打开一个浏览器窗口,输入一个网址并访问。

在Wireshark软件中可以看到捕获到的数据包。

4. 在Wireshark软件中的数据包列表中,选择一条数据包并点击右键,然后选择“Follow TCP Stream”选项,可以查看这个TCP流的内容。

5.配置一个简单的局域网,使用至少两台计算机和一个交换机。

连接计算机和交换机,并使用交换机上的端口连接计算机。

6. 配置计算机的IP地址和子网掩码,确保两台计算机在同一子网中。

测试两台计算机是否能够互相ping通,以验证配置的正确性。

7. 配置一个路由器,将两个子网连接起来。

配置路由器的IP地址、子网掩码和默认网关。

测试两个子网的计算机是否能够互相ping通,以验证配置的正确性。

8. 配置一个交换机,将多个子网连接起来。

使用交换机的端口连接路由器和各个子网的计算机。

测试各个子网的计算机是否能够互相ping 通,以验证配置的正确性。

第四部分:实验总结通过完成本实验,研究生将对计算机网络的基本原理和概念有更深入的了解。

研究生能够熟练地使用Wireshark软件进行数据包捕获与分析,了解TCP/IP协议的传输过程。

研究生还能够独立配置和维护一个简单的局域网,使用路由器和交换机的命令进行网络配置和故障排除。

实验2_北航研究生计算机网络实验引言:计算机网络实验是计算机网络课程中非常重要的一部分。

通过实验,可以加深对计算机网络原理和协议的理解,并且提高实践能力。

在北航研究生计算机网络实验中,实验2是一个关于网络通信的实验,本文将对该实验进行详细描述和分析。

一、实验目的1.通过实验深入了解网络通信原理和实现;2.熟悉并掌握网络通信调试工具的使用方法;3.通过实验提高网络故障排查和修复的能力。

二、实验内容本次实验的内容是使用网络通信技术完成一个具体任务。

实验使用的工具是Wireshark,这是一款常用的网络抓包分析软件。

学生需要在虚拟机上模拟网络环境,并且使用Wireshark工具对网络通信进行抓包和分析。

实验的具体步骤如下:1.准备实验环境:使用虚拟机软件搭建网络环境,一般使用VMware Workstation或VirtualBox软件;2.配置网络参数:为虚拟机配置IP地址、网关地址、子网掩码等网络参数;3.设置Wireshark:在虚拟机上安装Wireshark软件,并进行基础的配置;4.抓包分析:使用Wireshark对网络通信进行抓包,并对抓包结果进行分析;5.故障排查和修复:根据抓包结果分析,定位网络故障的原因,并进行相应的修复。

三、实验结果与分析进行实验后,我们得到了一份Wireshark的抓包结果。

通过对抓包结果的分析,我们可以得到以下结论:1.网络通信存在问题,通信过程中有大量的丢包和重传;2.网络延迟较高,造成通信速度较慢;3.一些数据包在传输过程中被篡改。

根据以上结论,我们可以推断网络通信存在以下问题:1.网络链路质量差,导致数据包丢失和重传;2.网络带宽不足,导致通信速度较慢;3.网络安全问题,导致数据包被篡改。

为了解决以上问题,我们可以尝试以下解决方案:1.改善网络链路质量,可以通过替换网线、调整网络设备位置等方式改善网络信号质量;2.增加网络带宽,可以通过升级网络设备或增加网络带宽来提高通信速度;3.加强网络安全防护,可以使用防火墙软件、数据包加密等方式来防止数据包被篡改。

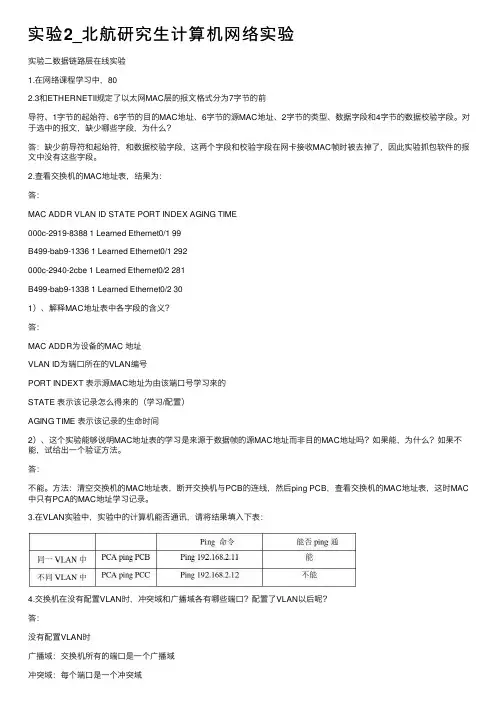

实验2_北航研究⽣计算机⽹络实验实验⼆数据链路层在线实验1.在⽹络课程学习中,802.3和ETHERNETII规定了以太⽹MAC层的报⽂格式分为7字节的前导符、1字节的起始符、6字节的⽬的MAC地址、6字节的源MAC地址、2字节的类型、数据字段和4字节的数据校验字段。

对于选中的报⽂,缺少哪些字段,为什么?答:缺少前导符和起始符,和数据校验字段,这两个字段和校验字段在⽹卡接收MAC帧时被去掉了,因此实验抓包软件的报⽂中没有这些字段。

2.查看交换机的MAC地址表,结果为:答:MAC ADDR VLAN ID STATE PORT INDEX AGING TIME000c-2919-8388 1 Learned Ethernet0/1 99B499-bab9-1336 1 Learned Ethernet0/1 292000c-2940-2cbe 1 Learned Ethernet0/2 281B499-bab9-1338 1 Learned Ethernet0/2 301)、解释MAC地址表中各字段的含义?答:MAC ADDR为设备的MAC 地址VLAN ID为端⼝所在的VLAN编号PORT INDEXT 表⽰源MAC地址为由该端⼝号学习来的STATE 表⽰该记录怎么得来的(学习/配置)AGING TIME 表⽰该记录的⽣命时间2)、这个实验能够说明MAC地址表的学习是来源于数据帧的源MAC地址⽽⾮⽬的MAC地址吗?如果能,为什么?如果不能,试给出⼀个验证⽅法。

答:不能。

⽅法:清空交换机的MAC地址表,断开交换机与PCB的连线,然后ping PCB,查看交换机的MAC地址表,这时MAC 中只有PCA的MAC地址学习记录。

3.在VLAN实验中,实验中的计算机能否通讯,请将结果填⼊下表:4.交换机在没有配置VLAN时,冲突域和⼴播域各有哪些端⼝?配置了VLAN以后呢?答:没有配置VLAN时⼴播域:交换机所有的端⼝是⼀个⼴播域冲突域:每个端⼝是⼀个冲突域配置VLAN:⼴播域:同⼀个VLAN属于⼀个⼴播域冲突域:每个端⼝是⼀个冲突域【本⽂档内容可以⾃由复制内容或⾃由编辑修改内容期待你的好评和关注,我们将会做得更好】。

计算机网络实验室介绍计算机网络实验室是北京航空航天大学“985工程(一期)”重点建设项目之一,也是“国防科工委研究生创新工程”重点建设项目,实验室面向全校研究生、本科生开设各类网络技术领域内的实验。

计算机学院网络实验教学从1998年开始设置,由于实验条件限制,当时的网络实验主要以网络协议分析和验证为主,2000年北航开展“教改评优项目”建设,计算机网络实验室开始着手进行项目立项和实施,2001年实验室初步建立了以局域网组建的实验环境,2002年,北航为加强实验教学环境建设,在国家“985工程”资金支持下,计算机学院刘旭东副院长作为项目负责人,钱德沛教授作为学科责任教授,建设国内一流的计算机网络实验室。

实验室建设由“985工程”投入建设资金270万,“国防科工委研究生创新工程”投入建设资金211万,华为技术有限公司、FLUKE、Intel公司等支持设备资金等价值1200多万,中心自筹建设资金70多万,建成了国内领先水平的拥有众多先进的网络实验设备的实验环境,组建了完善的实验教学体系,出版了国内第一本计算机网络实验教材《计算机网络实验教程》,2006年7月将再出版面向网络测试的实验教材《网络测试实验教程》,实验室配备了包括张力军博士、洪飞博士、王卓讲师、李魏副教授、李云春副教授等在内的高水平的实验教学队伍。

计算机网络实验是计算机学院本科生、研究生必修的实验课程(非专业为选修),作为独立的实验课程开设,学时数36学时,同时作为开放实验室开放,每学年有超过1000名学生进行各种层次的网络教学实验,在1000多份面向学生对课程满意度调查中,98%的学生对课程表示非常满意,依靠实验室的学习成果,有数名高素质研究生被华为等公司免试聘用。

计算机网络实验室的建设成果,2005年,获得国家级教学成果二等奖,计算机网络实验2005年被评为北航精品课程,实验室也成为国内众多高校参观交流的对象,累计有超过200所大学,其中包括43所“211工程”高校、300多名教师来实验室参观,起到典型的示范教学效果。

实验三UC-OS移植实验一、实验目的在内核移植了uCOS-II 的处理器上创建任务。

二、实验内容1.运行实验十,在超级终端上观察四个任务的切换。

2. 任务1~3,每个控制“红”、“绿”、“蓝”一种颜色的显示,适当增加OSTimeDly()的时间,且优先级高的任务延时时间加长,以便看清三种颜色。

3.引入一个全局变量 BOOLEAN ac_key,解决完整刷屏问题。

4. #define rUTRSTAT0 (*(volatile unsigned *)0x)#define RdURXH0()(*(volatile unsigned char *)0x)当键盘有输入时在超级终端上显示相应的字符。

三、实验设备硬件:ARM嵌入式开发平台、用于ARM920T的JTAG仿真器、PC机Pentium100以上。

软件:PC机操作系统Win2000或WinXP、ARM 集成开发环境、仿真器驱动程序、超级终端通讯程序。

四、实验原理所谓移植,指的是一个操作系统可以在某个微处理器或者微控制器上运行。

虽然uCOS-II的大部分源代码是用C语言写成的,仍需要用C语言和汇编语言完成一些与处理器相关的代码。

比如:uCOS-II在读写处理器、寄存器时只能通过汇编语言来实现。

因为uCOS-II在设计的时候就己经充分考虑了可移植性,所以,uCOS-II的移植还是比较容易的。

要使uCOS一工工可以正常工作,处理器必须满足以下要求:1)处理器的C编译器能产生可重入代码。

2)在程序中可以打开或者关闭中断。

3)处理器支持中断,并A能产生定时中断(通常在10Hz}1000Hz之间)。

4)处理器支持能够容纳一定量数据的硬件堆栈。

5)处理器有将堆栈指针和其它CPU寄存器存储和读出到堆栈(或者内存)的指令。

uCOS-II进行任务调度的时候,会把当前任务的CPU寄存器存放到此任务的堆栈中,然后,再从另一个任务的堆栈中恢复原来的工作寄存器,继续运行另一个任务。

北航计网实验报告一、实验目的本次北航计网实验旨在深入理解计算机网络的基本原理和关键技术,通过实际操作和实验观察,提高对网络协议、数据传输、网络拓扑结构等方面的认识和应用能力。

二、实验环境本次实验在北航的计算机实验室进行,使用的操作系统为 Windows 10,实验软件包括 Wireshark 网络抓包工具、Cisco Packet Tracer 网络模拟软件等。

网络设备包括交换机、路由器等。

三、实验内容(一)网络拓扑结构的搭建使用Cisco Packet Tracer 软件搭建了一个简单的星型网络拓扑结构,包括一台服务器、若干台客户端计算机和一台交换机。

通过配置 IP 地址、子网掩码和网关等参数,实现了客户端与服务器之间的通信。

(二)网络协议分析利用 Wireshark 工具抓取网络数据包,对常见的网络协议如 TCP、UDP、IP 等进行分析。

观察数据包的格式、字段含义以及协议的工作流程,例如 TCP 的三次握手建立连接过程和四次挥手断开连接过程。

(三)数据传输实验进行了文件传输和实时数据传输的实验。

在文件传输实验中,比较了不同传输协议(如 FTP 和 HTTP)的传输效率和可靠性。

在实时数据传输实验中,观察了音频和视频数据在网络中的传输情况,分析了网络延迟和丢包对传输质量的影响。

(四)网络故障诊断与排除模拟了网络中的常见故障,如线路中断、IP 地址冲突等,并通过网络工具和技术手段进行故障诊断和排除。

学习了如何使用 Ping 命令、Tracert 命令等工具来检测网络连通性和确定故障位置。

四、实验步骤(一)网络拓扑结构搭建1、打开 Cisco Packet Tracer 软件,从设备库中选择服务器、客户端计算机和交换机等设备,并将它们拖放到工作区。

2、用网线将客户端计算机和交换机连接起来,形成星型拓扑结构。

3、为服务器和客户端计算机配置 IP 地址、子网掩码和网关等参数,确保它们在同一网段内能够相互通信。

北航计算机网络实验报告一、实验目的计算机网络是一门涉及通信、计算机科学和工程的交叉学科,其理论知识较为抽象。

通过本次实验,旨在深入理解计算机网络的基本原理和技术,培养实际动手能力和解决问题的能力,具体目的包括:1、熟悉网络拓扑结构的设计与搭建,理解不同拓扑结构的特点和应用场景。

2、掌握网络设备的配置和管理方法,如交换机、路由器等。

3、学习网络协议的工作原理,通过实际操作观察和分析协议的运行过程。

4、培养网络故障排查和解决的能力,提高应对实际网络问题的经验。

5、加深对网络性能优化和安全防护的认识,了解相关技术和策略。

二、实验环境本次实验在北航计算机网络实验室进行,实验室配备了以下设备和软件:1、计算机若干台,安装了 Windows 和 Linux 操作系统。

2、交换机和路由器,型号分别为_____和_____。

3、网络线缆、网线钳、测线仪等布线工具。

4、网络模拟软件,如 Packet Tracer。

三、实验内容(一)网络拓扑结构设计与搭建首先,根据实验要求设计了一个简单的网络拓扑结构,包括一个核心交换机连接多个接入层交换机,以及一个路由器连接外网。

使用网线和交换机、路由器等设备,按照设计的拓扑结构进行物理连接。

在连接过程中,注意线缆的类型和连接方式,确保连接的稳定性和正确性。

(二)网络设备配置1、交换机配置登录交换机的管理界面,设置交换机的名称、管理 IP 地址等基本信息。

划分 VLAN(虚拟局域网),将不同的端口划分到不同的 VLAN 中,实现网络的逻辑隔离。

配置端口的速率、双工模式等参数,优化网络性能。

2、路由器配置配置路由器的接口 IP 地址,使其能够与内网和外网进行通信。

设置路由表,实现不同网段之间的路由转发。

启用NAT(网络地址转换)功能,使内网中的主机能够访问外网。

(三)网络协议分析使用 Wireshark 网络抓包工具,抓取网络中的数据包,对常见的网络协议如 TCP、IP、HTTP 等进行分析。

实验四 OSPF 协议分析1 .查看R2的OSPF 的邻接信息,写出其命令和显示的结果:答: displa Riprouting-table查看此更改是否生效。

如果没有生效,如何使其生效?答: [R1]undorouterid[R1]routerid3.3.3.3没有生效,需重启 ospf 进程 :<R1>resetospfprocess3.6.1OSPF 协议报文格式3. 分析截获的报文,可以看到 OSPF 的五种协议报文,请写出这五种协议报文 的名称。

并选择一条 Hello 报文,写出整个报文的结构 (OSPF 首部及 Hello 报文体)。

答: HELLO 报文、 DBDescription 报文、 LSRequest 报文、 LSUpdate 报文和LSAcAnowledge 报文。

OSPFHeader1.1.1.1./32 OSPF10 1168.1.1.1 2.2.2.2/32 Direct 0 0127.0.0.1127.0.0.0/8 Direct 0 0 127.0.0.1 127.0.0.1/32 Direct 0 0127.0.0.1 168.1.1.0/24 Direct 0 0 168.1.1.2 168.1.1.2/32Direct 0127.0.0.1Destination/MasA 更改为 3.3.3.3 ,写出其命令。

显示 OSPF 的概要信息,Proto Pre Cost NeRtHop2. 将 R1 的 routeridVersion:2MessageTRpe:HelloPacAet(1)PacAetLength:48SourceOSPFRouter:1.1.1.1AreaID:0.0.0.0(BacAbone)ChecAsum:0R4d92[correct]AuthTRpe:Null(0)AuthData(none):0000000000000000OSPFHelloPacAetNetworAMasA:255.255.255.0HelloInterval[sec]:10Options:0R02((E)ERternalRouting)RouterPrioritR:1RouterDeadInterval[sec]:40DesignatedRouter:168.1.1.1BacAupDesignatedRouter:0.0.0.0ActiveNeighbor:2.2.2.24.分析OSPF 协议的头部,OSPF 协议中RouterID 的作用是什么?它是如何产生的?答:routerID 作用:a)作为OSPF区域中本路由器的唯一标识;b ) DR、BDR 选举中,在优先级相同的时候,routerID 大的选举为DR。

一、实验目的本次实验旨在让学生掌握网络安全的基本知识和技能,了解网络攻击与防御方法,提高网络安全防护能力。

通过实验,使学生能够:1. 理解网络攻击与防御的基本原理;2. 掌握常用网络安全工具的使用方法;3. 学会分析网络安全事件,提出相应的防御策略;4. 提高网络安全意识,增强自我保护能力。

二、实验内容1. 路由器配置实验(1)认识路由器和交换机,学习路由器配置的基本指令;(2)正确配置路由器,确保网络正常运作;(3)查看路由表,实现网络的互连互通。

2. APP欺骗攻击与防御实验(1)了解APP欺骗攻击的基本原理;(2)学习防御APP欺骗攻击的方法;(3)实际操作,模拟APP欺骗攻击,验证防御效果。

3. 源IP地址欺骗攻击防御实验(1)了解源IP地址欺骗攻击的基本原理;(2)学习防御源IP地址欺骗攻击的方法;(3)实际操作,模拟源IP地址欺骗攻击,验证防御效果。

4. DHCP欺骗攻击与防御实验(1)了解DHCP欺骗攻击的基本原理;(2)学习防御DHCP欺骗攻击的方法;(3)实际操作,模拟DHCP欺骗攻击,验证防御效果。

5. 密码实验(1)了解密码设置的基本原则;(2)学习密码破解工具的使用方法;(3)实际操作,破解弱密码,提高密码设置意识。

6. MD5编程实验(1)了解MD5算法的基本原理;(2)学习使用MD5算法进行数据加密和解密;(3)实际操作,实现MD5加密和解密功能。

7. 数字签名综合实验(1)了解数字签名的基本原理;(2)学习数字签名工具的使用方法;(3)实际操作,生成和验证数字签名。

8. RIP路由项欺骗攻击实验(1)了解RIP路由项欺骗攻击的基本原理;(2)学习防御RIP路由项欺骗攻击的方法;(3)实际操作,模拟RIP路由项欺骗攻击,验证防御效果。

9. 流量管制实验(1)了解流量管制的基本原理;(2)学习流量管制工具的使用方法;(3)实际操作,设置流量管制策略,实现网络流量控制。

10. 网络地址转换实验(1)了解网络地址转换(NAT)的基本原理;(2)学习NAT设备的使用方法;(3)实际操作,配置NAT设备,实现内外网互通。

实验三网络层实验

2. 分析2.6.1步骤6中截获的报文,统计“Protocol”字段填空:有 2 个ARP报文,有8 个ICMP报文。

在所有报文中,ARP报文中ARP协议树的“Opcode”字段有两个取值1,2,两个取值分别表达什么信息?

答:1表示request,即请求报文,2表示reply,即回复报文。

3.根据2.6.1步骤6分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将

4.(1)比较ping1-学号中截获的报文信息,少了什么报文?简述ARP Cache的作用。

答:少了ARP报文。

主机的ARP Cache存放最近的IP地址与MAC地址的对应关系,一但收到ARP应答,主机将获得的IP地址和MAC地址的对应关系存到ARP Cache中,当发送报文时,首先去ARP Cache中查找相应的项,如果找到相应的项则将报文直接发送。

(2)按照图-4重新进行组网,并确保连线正确。

修改计算机的IP地址,并将PC A的默认网关修改为192.168.1.10,PC B的默认网关修改为192.168.2.10。

考虑如果不设置默认网关会有什么后果?

答:如果不设置默认网关则无法访问不同网段的主机。

5.根据2.

6.2步骤12分析ARP报文结构:选中第一条ARP请求报文和第一条ARP应答报文,将ARP请求报文和ARP应答报文中的字段信息与上表进行对比。

与ARP协议在相同网段内解析的过程相比较,有何异同点?

答:请求报文中,相同网段网络层中的Target IP address为PCB的IP192.168.1.21,而不同网段网络层中的Target IP address为PCA的默认网关的IP 192.168.1.10;应答报文中,相同网段链路层的Source和网络层的Sender MAC address都是PCB的MAC地址00:0c:29:99:cb:04,而不同网段链路层的Source和网络层的Sender MAC address都是PCA默认网关S1 e0/1的MAC地址3c:e5:a6:45:6b:bc,相同网段网络层的Sender IP address为PCB的IP192.168.1.21,而不同网段网络层的Sender IP address为PCA的默认网关的IP 192.168.1.10。

6.根据3.6.1步骤2——在PC A 和PC B上启动Wireshark软件进行报文截获,然后PC A ping PC B,分析截获的ICMP报文:共有8 个ICMP报文,分别属于哪些种类?对应的种类和代码字段分别是什么?请分析报文中的哪些字段保证了回送请求报文和回送应答报文的一一对应?答:这些报文都是询问报文。

具体来分,第1,3,5,7属于request类型,对应的字段为Type: 8 (Echo(ping) request);第2,4,6,8属于reply类型,对应的字段为Type: 0 (Echo(ping) reply)。

网络层的Source和Destination字段保证了请求报文和应答报文一一对应。

7.根据3.6.1步骤3——在PC A 和PC B上启动Wireshark软件进行报文截获,运行pingtest程序,设置地址掩码请求报文参数,分析截获报文填写下表:

8.根据3.6.1步骤4——在PC A 和PC B上启动Wireshark软件进行报文截获,运行pingtest程序,设置时间戳请求报文参数,分析截获报文填写下表:

9.根据3.6.2中步骤5回答:

(1)请比较这两种情况有何不同?

答:因为ping的IP地址都和PCA不是同一网段的,所以PCA都会将报文发送给默认网关S1的E0/1。

在第一种情况,10.1.3.20在S1的E0/23端口的子网内,所以S1会将报文发送至E0/23端口,而在第二种情况,10.1.4.10不在S1的路由表内,所以S1认为该IP不可达,从而回复Destination unreachable。

(2)截获了哪种ICMP差错报文?其类型和代码字段值是什么?此报文的ICMP协议部分又分为了几部分?其作用是什么?

答:终点不可达差错报文,类型字段为3(Destination unreachable)。

此报文的ICMP协议部分又包括Code为0表示网络不可达,即无路由到主机;封装的源Echo请求ICMP报文的IP层和ICMP 层表示该差错报文来源于一个从10.1.2.10到10.1.4.10的Echo请求。

10.根据3.6.2中步骤6回答:

(1)结合报文内容,简述tracert的工作过程。

(2)截获了哪种ICMP差错报文?其类型和代码字段值是什么?

答:(1)PCA运行tracert向目的地址PCB发送具有不同生存时间(TTL)的ICMP Echo请求报文,在PCA到PCB路径上的每个路由器都要在转发该ICMP报文时将其TTL值减1。

当TTL 值减为0时,路由器就向源主机PCA发送ICMP超时差错报文。

而PCA通过向PCB发送TTL 为1,2,…,n的Echo报文就可以获得从PCA到PCB的所有路径信息。

(2)截获了超时报文。

其类型有Type:11(Time-to-live exceeded);Code:0(Time to live exceeded in transit);封装的源Echo请求ICMP报文的IP层和ICMP层表示该差错报文来源于一个从10.1.2.10到10.1.3.10的Echo请求。