软考网络工程师练习之网络安全附答案

- 格式:doc

- 大小:24.50 KB

- 文档页数:10

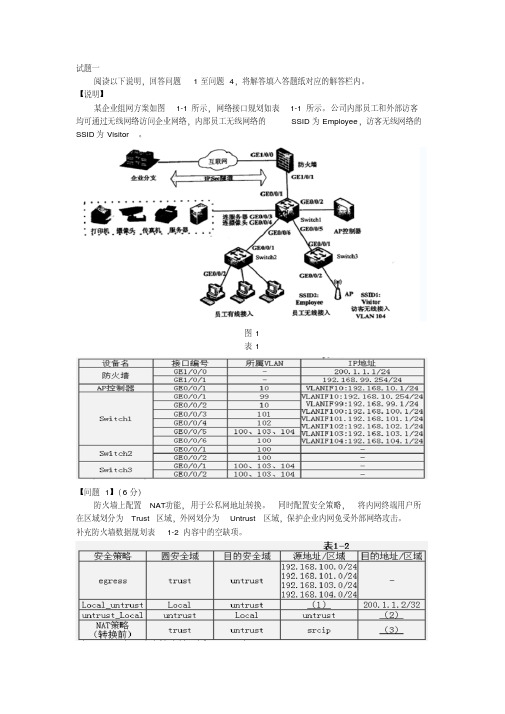

试题一阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】某企业组网方案如图1-1所示,网络接口规划如表1-1所示。

公司内部员工和外部访客均可通过无线网络访问企业网络,内部员工无线网络的SSID为Employee,访客无线网络的SSID为Visitor。

图1表1【问题1】(6分)防火墙上配置NAT功能,用于公私网地址转换。

同时配置安全策略,将内网终端用户所在区域划分为Trust区域,外网划分为Untrust区域,保护企业内网免受外部网络攻击。

补充防火墙数据规划表1-2内容中的空缺项。

注:Local表示防火墙本地区域:srcip表示源ip。

【问题2】(4分)在点到点的环境下,配置IPSec VPN隧道需要明确( 4)和(5)【问题3】(6分)在 Switch1上配置ACL禁止访客访问内部网络,将Switch1数据规划表1-3内容中的空缺项补充完整。

【问题4】(4分)AP控制器上部署WLAN业务,采用直接转发,AP跨三层上线。

认证方式:无线用户通过预共享密钥方式接入。

在Switch1上GEO/O/2连接AP控制器,该接口类型配置为(9)模式,所在VLAN是(10)。

试题二(共 20分)阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】图2-1是某企业网络拓扑,网络区域分为办公区域、服务器区域和数据区域,线上商城系统为公司提供产品在线销售服务。

公司网络保障部负责员工办公电脑和线上商城的技术支持和保障工作。

【问题1】(6分)某天,公司有一台电脑感染“勒索”病毒,网络管理员应采取( 1 )、(2)、(3)措施。

(1)~(3)备选答案:A.断开已感染主机的网络连接B.更改被感染文件的扩展名C.为其他电脑升级系统漏洞补丁D.网络层禁止135/137/139/445 端口的TCP连接E.删除已感染病毒的文件【问题2】(8分)图 2-1 中,为提高线上商城的并发能力,公司计划增加两台服务器,三台服务器同时对外提供服务,通过在图中(4)设备上执行(5)策略,可以将外部用户的访问负载平均分配到三台服务器上。

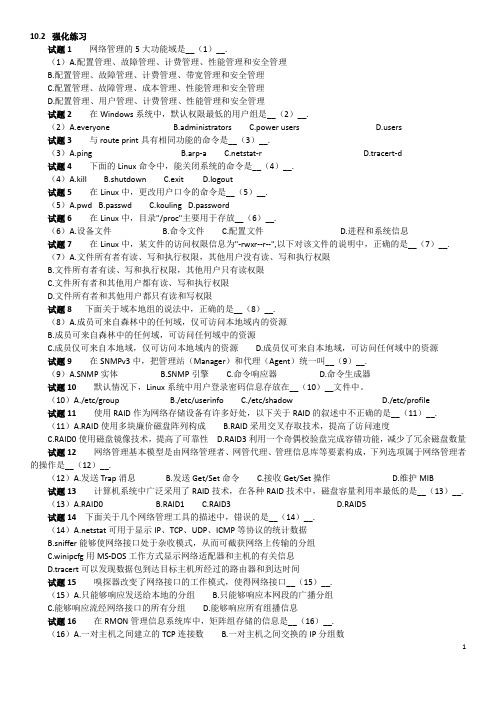

10.2 强化练习试题1网络管理的5大功能域是__(1)__.(1)A.配置管理、故障管理、计费管理、性能管理和安全管理B.配置管理、故障管理、计费管理、带宽管理和安全管理C.配置管理、故障管理、成本管理、性能管理和安全管理D.配置管理、用户管理、计费管理、性能管理和安全管理试题2在Windows系统中,默认权限最低的用户组是__(2)__.(2)A.everyone B.administrators C.power users ers试题3与route print具有相同功能的命令是__(3)__.(3)A.ping B.arp-a stat-r D.tracert-d试题4下面的Linux命令中,能关闭系统的命令是__(4)__.(4)A.kill B.shutdown C.exit D.logout试题5在Linux中,更改用户口令的命令是__(5)__.(5)A.pwd B.passwd C.kouling D.password试题6在Linux中,目录"/proc"主要用于存放__(6)__.(6)A.设备文件 B.命令文件 C.配置文件 D.进程和系统信息试题7在Linux中,某文件的访问权限信息为"-rwxr--r--",以下对该文件的说明中,正确的是__(7)__.(7)A.文件所有者有读、写和执行权限,其他用户没有读、写和执行权限B.文件所有者有读、写和执行权限,其他用户只有读权限C.文件所有者和其他用户都有读、写和执行权限D.文件所有者和其他用户都只有读和写权限试题8 下面关于域本地组的说法中,正确的是__(8)__.(8)A.成员可来自森林中的任何域,仅可访问本地域内的资源B.成员可来自森林中的任何域,可访问任何域中的资源C.成员仅可来自本地域,仅可访问本地域内的资源D.成员仅可来自本地域,可访问任何域中的资源试题9在SNMPv3中,把管理站(Manager)和代理(Agent)统一叫__(9)__.(9)A.SNMP实体 B.SNMP引擎 C.命令响应器 D.命令生成器试题10默认情况下,Linux系统中用户登录密码信息存放在__(10)__文件中。

2023年中级软考《网络工程师》考试历年真题摘选附带答案第1卷一.全考点综合测验(共20题)1.【判断题】AES加密算法的秘钥长度为192或256位。

2.【单选题】以下哪个属于IPS的功能?()A.检测网络攻击B.网络流量检测C.实时异常告警D.以上都是3.【判断题】在信息安全领域,CIA通常是指:保密性、完整性和可用性。

4.【单选题】下列哪一种攻击方式不属于拒绝服务攻击:()。

A.LOphtCrackB.SynfloodC.SmurfD.PingofDeath5.【单选题】路由器产品提供完备的安全架构以及相应的安全模块,在软、硬件层面设置重重过滤,保护路由器业务安全。

其中不对的说法是:()。

A.路由器产品支持URPF,可以过滤大多数虚假IP泛洪攻击B.路由器产品支持CAR功能,可以有效限制泛洪攻击C.路由器产品不支持ACL配置功能,不能定制过滤规则6.【判断题】在SQLServer中具有sysadmin权限的用户可以通过xp_cmdshell存储扩展以system的权限执行任意系统命令。

()7.【单选题】如果对于程序变动的手工控制收效甚微,以下哪一种方法将是最有效的?()A.自动软件管理B.书面化制度C.书面化方案D.书面化标准8.【多选题】IT系统病毒泛滥的主要原因有哪些?A.主机和终端防病毒软件缺乏统一管理B.主机和终端防病毒软件没有设置为自动更新或更新周期较长C.防病毒服务器没有及时更新放病毒库D.缺乏防病毒应急处理流程和方案9.【多选题】机房出入控制措施包括:()A.机房接待前台须核查弄清业务系统安全区域的来访者的身份,并记录其进入和离开安全区域的日期与时间B.机房须告知进入安全区的来访者,该区域的安全要求和紧急情况下的行动步骤C.可采用强制性控制措施,对来访者的访问行为进行授权和验证D.要求所有进出机房人员佩带易于辨识的标识10.【单选题】网络隔离技术的目标是确保把有害的攻击隔离,在保证网络内部信息不外泄的前提下,完成网络间数据的安全交换。

网络安全工程师认证模拟试题及答案一、选择题(每题2分,共40分)1. 以下哪一项不是网络安全的主要目标?A. 机密性B. 完整性C. 可用性D. 可靠性答案:D2. 以下哪种攻击方式属于拒绝服务攻击(DoS)?A. SQL注入B. DDoS攻击C. 中间人攻击D. 木马攻击答案:B3. 以下哪种加密算法是非对称加密算法?A. AESB. DESC. RSAD. 3DES答案:C4. 在以下哪种情况下,网络攻击者可以截获并修改数据包?A. 明文传输B. 使用SSL/TLS加密C. 使用SSH加密D. 使用IPSec加密答案:A5. 以下哪种网络设备主要用于实现网络隔离和访问控制?A. 路由器B. 交换机C. 防火墙D. 路由器+交换机6. 以下哪种网络攻击方式属于欺骗攻击?A. DDoS攻击B. SQL注入C. 中间人攻击D. 木马攻击答案:C7. 以下哪种安全协议用于保护电子邮件传输过程中的数据安全?A. SSL/TLSB. PGPC. S/MIMED. HTTPS答案:B8. 以下哪种安全机制用于防止跨站脚本攻击(XSS)?A. 输入过滤B. 输出编码D. HTTPS答案:B9. 以下哪种安全策略属于网络安全策略?A. 数据备份B. 防火墙策略C. 权限管理D. 信息安全意识培训答案:B10. 以下哪种操作系统被认为是最安全的?A. WindowsB. LinuxC. macOSD. Unix答案:D11. 以下哪种网络攻击方式属于暴力攻击?A. DDoS攻击B. SQL注入C. 中间人攻击D. 爆破攻击答案:D12. 以下哪种安全机制用于防止SQL注入攻击?A. 输入过滤B. 输出编码C. 参数化查询D. HTTPS答案:C13. 以下哪种安全协议用于保护无线网络传输过程中的数据安全?A. WEPB. WPAC. WPA2D. WPA3答案:C14. 以下哪种网络攻击方式属于钓鱼攻击?A. DDoS攻击B. SQL注入C. 中间人攻击D. 钓鱼邮件答案:D15. 以下哪种安全机制用于防止跨站请求伪造(CSRF)攻击?A. 输入过滤B. 输出编码C. 验证码D. HTTPS答案:C16. 以下哪种安全协议用于保护VoIP通信过程中的数据安全?A. SSL/TLSB. SRTPC. S/MIMED. HTTPS答案:B17. 以下哪种网络攻击方式属于会话劫持攻击?A. DDoS攻击B. SQL注入C. 中间人攻击D. 爆破攻击答案:C18. 以下哪种安全机制用于防止跨站请求伪造(CSRF)攻击?A. 输入过滤B. 输出编码C. 验证码D. 同步令牌答案:D19. 以下哪种安全协议用于保护远程桌面传输过程中的数据安全?A. SSL/TLSB. RDPC. SSHD. HTTPS答案:C20. 以下哪种网络攻击方式属于欺骗攻击?A. DDoS攻击B. SQL注入C. 中间人攻击D. 木马攻击答案:C二、填空题(每题2分,共20分)1. 网络安全的主要目标是保证信息的____、____和____。

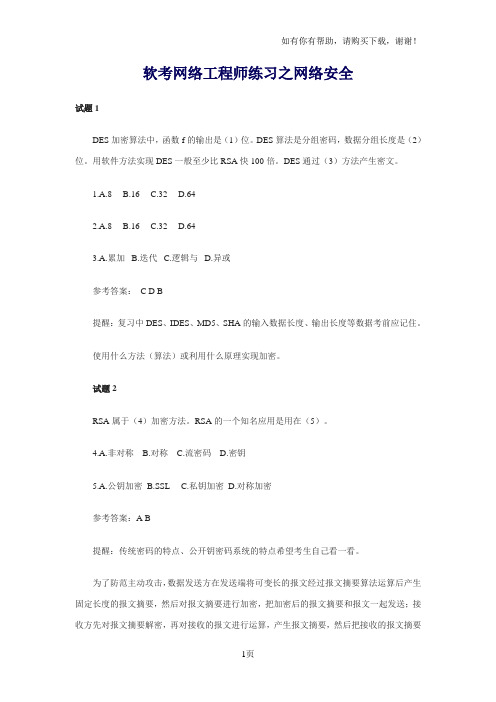

软考网络工程师练习之网络安全试题1DES加密算法中,函数f的输出是(1)位。

DES算法是分组密码,数据分组长度是(2)位。

用软件方法实现DES一般至少比RSA快100倍。

DES通过(3)方法产生密文。

1.A.8 B.16 C.32 D.642.A.8 B.16 C.32 D.643.A.累加 B.迭代 C.逻辑与 D.异或参考答案:C D B提醒:复习中DES、IDES、MD5、SHA的输入数据长度、输出长度等数据考前应记住。

使用什么方法(算法)或利用什么原理实现加密。

试题2RSA属于(4)加密方法。

RSA的一个知名应用是用在(5)。

4.A.非对称 B.对称 C.流密码 D.密钥5.A.公钥加密B.SSL C.私钥加密D.对称加密参考答案:A B提醒:传统密码的特点、公开钥密码系统的特点希望考生自己看一看。

为了防范主动攻击,数据发送方在发送端将可变长的报文经过报文摘要算法运算后产生固定长度的报文摘要,然后对报文摘要进行加密,把加密后的报文摘要和报文一起发送;接收方先对报文摘要解密,再对接收的报文进行运算,产生报文摘要,然后把接收的报文摘要和新产生的报文摘要进行比较,以验证接收的报文是否被篡改。

使用报文摘要的优点是仅对短的定长报文摘要进行加密,这样比对整个报文加密简单,但是对于报文鉴别(认证)来说效果是一样的。

试题3报文摘要用于(6)。

6.A.报文鉴别 B.报文加密 C.报文解密 D.邮件传送参考答案:A试题4数字签名一般用(7)算法实现。

数字签名用(8)对数字签名进行加密。

7.A.对称 B.非对称 C.DES D.IDESB.IDESC.私钥D.公钥参考答案:B C提醒:数字证书用什么算法实现?用公钥加密,用私钥解密。

试题5数字证书由CA发放,用(9)来识别证书。

9.A.私钥 B.公钥 C.SRA D.序列号参考答案:D试题6实时通信中密钥分发多采用(10)分发。

PKI适用(11)。

10.A.动态 B.静态 C.批量 D.点对点11.A.开放业务,不适应封闭的专用业务和保密业务。

网络安全工程师认证模拟试题及答案【推荐】选择题(每题5分,共计100分)1. 以下哪项不属于信息安全的基本要素?A. 机密性B. 完整性C. 可用性D. 可扩展性2. 以下哪种攻击方式属于主动攻击?A. 拒绝服务攻击B. 非法访问C. 网络监听D. 数据篡改3. 以下哪个协议用于在互联网上进行加密通信?A. HTTPB. HTTPSC. FTPD. SMTP4. 数字签名技术用于实现哪一方面的安全?A. 机密性B. 完整性C. 可用性D. 身份验证5. 以下哪项是入侵检测系统(IDS)的作用?A. 防止外部攻击B. 检测内部用户的非法行为C. 防止病毒感染D. 防止网络拥塞填空题(每题10分,共计100分)1. 网络安全的基本要素包括:________、________、________、可控性和可靠性。

2. 常见的网络攻击手段包括:________、________、________、拒绝服务攻击等。

3. 防火墙的主要功能有:________、________、________、日志记录和报警。

4. 加密技术可以分为:________加密和________加密。

5. 安全套接层(SSL)协议工作在________层,用于实现安全通信。

简答题(每题20分,共计100分)1. 请简要解释公钥密码体制和私钥密码体制的区别。

2. 请列举三种常见的网络监听工具及其特点。

3. 请简述入侵检测系统(IDS)的工作原理。

4. 请解释什么是跨站脚本攻击(XSS)及其防范方法。

5. 请简要介绍数字证书的作用和类型。

答案部分选择题答案1. D2. D3. B4. D5. B填空题答案1. 机密性、完整性、可用性2. 网络监听、数据篡改、非法访问3. 访问控制、网络地址转换、虚拟专用网络4. 对称加密、非对称加密5. 传输层简答题答案1. 公钥密码体制和私钥密码体制的主要区别在于密钥的使用方式。

公钥密码体制使用一对密钥(公钥和私钥),其中公钥用于加密数据,私钥用于解密数据。

网络安全工程师认证模拟试题及答案(一)一、单选题(每题5分,共计25分)1. 以下哪项技术主要用于保护数据在传输过程中的安全?A. 防火墙B. 加密C. 入侵检测系统D. 虚拟专用网络答案:B2. 以下哪个是最常用的非对称加密算法?A. DESB. AESC. RSAD. 3DES答案:C3. 在计算机安全领域,以下哪个术语指的是未经授权访问系统或网络?A. 病毒B. 黑客攻击C. 恶意软件D. 钓鱼攻击答案:B4. 以下哪个协议用于在互联网上安全地传输电子邮件?A. HTTPSB. SFTPC. SSLD. SMTPS答案:D5. 在网络安全中,以下哪个术语指的是一种通过篡改数据传输来实施攻击的方法?A. 拒绝服务攻击(DoS)C. 分布式拒绝服务攻击(DDoS)D. 社会工程学答案:B二、多选题(每题10分,共计30分)1. 以下哪些是网络安全的基本要素?A. 防火墙B. 加密C. 访问控制D. 入侵检测系统E. 物理安全答案:A、B、C、D、E2. 以下哪些属于社会工程学攻击?A. 钓鱼攻击B. 网络扫描D. 伪基站E. 假冒身份答案:A、D、E3. 以下哪些是常用的安全协议?A. SSLB. TLSC. IPSecD. HTTPE. FTP答案:A、B、C4. 以下哪些属于网络安全漏洞?A. 弱密码B. 未更新的软件C. 开放的无线网络D. 错误的权限设置E. 物理安全问题答案:A、B、C、D、E三、判断题(每题5分,共计25分)1. 网络安全的主要目标是保护网络系统免受外部威胁。

()答案:错2. 在公钥基础设施(PKI)中,私钥是可以公开的,而公钥需要保密。

()答案:错3. 数字签名可以确保数据的完整性和真实性。

()答案:对4. 防火墙可以阻止所有类型的网络攻击。

()答案:错5. 恶意软件主要包括病毒、木马和蠕虫。

()答案:对四、简答题(每题25分,共计50分)1. 请简要说明公钥基础设施(PKI)的组成部分及其作用。

网络安全考试题及答案网络安全考试题及答案1. 什么是网络安全?答案:网络安全是指采取措施保护计算机网络不受未经授权的访问、使用、披露、破坏、更改或中断的能力。

2. 简述网络攻击的种类。

答案:网络攻击可以分为以下几种:黑客攻击、病毒和恶意软件攻击、拒绝服务攻击、社会工程学攻击、密码攻击等。

3. 什么是防火墙?它的作用是什么?答案:防火墙是一种网络安全设备,用于监控和控制网络流量,根据预定义的规则,阻止或允许数据包通过网络边界。

它的作用是保护网络免受未经授权的访问和攻击。

4. 什么是DDoS攻击?如何防范DDoS攻击?答案:DDoS攻击(分布式拒绝服务攻击)是通过发送大量的请求来超负荷服务器,使其无法正常工作。

防范DDoS攻击的方法包括:使用防火墙和入侵检测系统来检测和拦截恶意流量、配置网络设备以限制对目标服务器的连接数量、使用CDN(内容分发网络)以分散流量、合理配置网络带宽等。

5. 如何保护计算机免受病毒和恶意软件的侵害?答案:保护计算机免受病毒和恶意软件的侵害的方法包括:安装可靠的杀毒软件和防火墙、定期更新操作系统和软件补丁、不随便打开来历不明的文件和链接、不下载未经验证的软件、定期备份重要文件等。

6. 什么是强密码?如何创建一个强密码?答案:强密码是指具有足够强度的密码,不容易被猜测或破解。

创建一个强密码的方法包括:使用至少8个字符,包括大写字母、小写字母、数字和特殊字符的组合、避免使用常见单词或个人信息作为密码、定期更换密码、不共享密码等。

7. 什么是钓鱼攻击?如何识别和防范钓鱼攻击?答案:钓鱼攻击是通过伪装成合法实体来欺骗用户提供个人敏感信息,如账户名、密码、银行卡号等。

识别和防范钓鱼攻击的方法包括:尽量避免点击来历不明的链接或打开未经验证的附件、警惕与正常操作不符的请求、通过查看网站的URL和证书来验证其真实性、教育用户如何辨别钓鱼攻击等。

8. 简述网络安全的法律和道德问题。

答案:网络安全涉及到法律和道德问题,如:通过黑客攻击获得未经授权的访问被认为是非法的,侵犯他人隐私也是不道德的行为。

选择题1、端口号的作用是( )。

A.流量控制B.ACL过滤C.建立连接D.对应用层进程的寻址答案:D解答:在TCP/IP协议栈中,端口号是一种用于标识和区分不同应用程序或服务的标识符。

每个应用程序或服务在通信时都会使用一个特定的端口号,以便在网络上进行正确的寻址和通信。

端口号通常由16位二进制数组成,因此总共有2^16(即65536个)不同的端口号。

其中,0-1023号端口被系统保留用于常用的网络服务,如HTTP(80)、FTP(21)、SSH(22)、Telnet(23)等。

在使用TCP或UDP协议进行网络通信时,端口号的作用如下:在TCP或UDP包头中,端口号用于指示发送数据的应用程序或服务。

在网络通信过程中,端口号帮助操作系统和路由器将数据包正确地路由到目标主机上的目标应用程序或服务。

通过端口号,接收方的操作系统可以确定该将数据包发送给哪个应用程序或服务。

因此,端口号在计算机网络中起到了非常重要的角色,它使得不同的应用程序或服务能够通过唯一的标识符在网络上进行通信。

2、ftp命令中用来设置客户端当前工作目录的命令是()A.getB.listC.lcdD.!list答案:C解答:get或recv的功能是下载远程主机的一个文件到自己的计算机上。

list显示远程计算机,上的目录文件和子目录列表。

cd命令的功能是更改本地计算机上的工作目录。

默认情况下,工作目录是启动ftp的目录。

!list命令的功能是从ftp命令行提示符临时退出到Windows命令行提示符下,然后运行list命令3、下列千兆以太网标准中,传输距离最短的是()A.1000BASE-FXB.1000BASE-CXC.1000BASE-SXD.1000BASE-LX答案:A解答:1000 base-cx标准使用的是屏蔽双绞线,双绞线长度可以达到25m;1000 base-lx标准使用的是波长为1300nm的单模光纤,光纤长度可以达到3 000m;1000 base-sx标准使用的是波长为850nm的多模光纤,光纤长度可以达到300~550m。

网络安全试题及答案一、选择题,共15题。

1) 4.5.6.7这个IP地址所属的类别是。

A。

A类,B。

B类,C。

C类,D。

D类答案:B2) 在下列数中,一个B类子网掩码允许有的数字是个1,且其余位都为。

A。

9,B。

14,C。

17,D。

3答案:C3) 如果一个A类地址的子网掩码中有14个1,它能确定个子网。

A。

32,B。

8,C。

64,D。

128答案:B4) 路由器在两个网段之间转发数据包时,读取其中的地址来确定下一跳的转发路径。

A。

IP,B。

MAC,C。

源,D。

ARP答案:A5) IP包在网络上传输时若出现差错,差错报告被封装到ICMP分组传送给。

A。

发送者,B。

接收者,C。

一个路由器,D。

上述选项中的任何一项。

答案:B6) UDP、TCP和SCTP都是传输层协议。

A。

物理,B。

数据链路,C。

网络,D。

传输答案:D7) UDP需要使用端口号,来给相应的应用程序发送用户数据报。

A。

端口,B。

应用程序,C。

因特网,D。

物理答案:A8) IP负责主机到主机之间的通信,它使用地址进行寻址;A。

主机到主机;B。

进程到进程;C。

物理;D。

IP答案:A9) TCP负责进程到进程之间的通信,它使用端口号进行寻址。

A。

主机到主机;B。

进程到进程;C。

端口号;D。

IP答案:B10) 地址唯一地标识一个正在运行的应用程序,它由地址的组合构成。

A。

IP,B。

传输层协议,C。

网卡的MAC,D。

套接字,E。

端口号答案:E11) 面向连接的并发服务器使用端口号进行网络通信服务。

A。

临时,B。

公认,C。

主动,D。

(A)和(B)答案:D12) 中,域名部分是。

A。

___,___,C。

D。

(A)和(B)答案:B13) 电子邮件客户端通常需要用协议来发送邮件。

A。

仅SMTP,B。

仅POP,C。

SMTP和POP,D。

以上都不正确答案:C14) TCP不适合于传输实时通信数据,是因为。

A。

没有提供时间戳,B。

不支持多播,C。

丢失分组需要重新传输,D。

软考网络工程师练习之网络安全

试题1

DES加密算法中,函数f的输出是(1)位。

DES算法是分组密码,数据分组长度是(2)位。

用软件方法实现DES一般至少比RSA快100倍。

DES通过(3)方法产生密文。

1.A.8 B.16 C.32 D.64

2.A.8 B.16 C.32 D.64

3.A.累加 B.迭代 C.逻辑与 D.异或

参考答案:C D B

提醒:复习中DES、IDES、MD5、SHA的输入数据长度、输出长度等数据考前应记住。

使用什么方法(算法)或利用什么原理实现加密。

试题2

RSA属于(4)加密方法。

RSA的一个知名应用是用在(5)。

4.A.非对称 B.对称 C.流密码 D.密钥

5.A.公钥加密B.SSL C.私钥加密D.对称加密

参考答案:A B

提醒:传统密码的特点、公开钥密码系统的特点希望考生自己看一看。

为了防范主动攻击,数据发送方在发送端将可变长的报文经过报文摘要算法运算后产生固定长度的报文摘要,然后对报文摘要进行加密,把加密后的报文摘要和报文一起发送;接收方先对报文摘要解密,再对接收的报文进行运算,产生报文摘要,然后把接收的报文摘要

和新产生的报文摘要进行比较,以验证接收的报文是否被篡改。

使用报文摘要的优点是仅对短的定长报文摘要进行加密,这样比对整个报文加密简单,但是对于报文鉴别(认证)来说效果是一样的。

试题3

报文摘要用于(6)。

6.A.报文鉴别 B.报文加密 C.报文解密 D.邮件传送

参考答案:A

试题4

数字签名一般用(7)算法实现。

数字签名用(8)对数字签名进行加密。

7.A.对称 B.非对称 C.DES D.IDES

B.IDES

C.私钥

D.公钥

参考答案:B C

提醒:数字证书用什么算法实现?用公钥加密,用私钥解密。

试题5

数字证书由CA发放,用(9)来识别证书。

9.A.私钥 B.公钥 C.SRA D.序列号

参考答案:D

试题6

实时通信中密钥分发多采用(10)分发。

PKI适用(11)。

10.A.动态 B.静态 C.批量 D.点对点

11.A.开放业务,不适应封闭的专用业务和保密业务。

B.开放业务,封闭的专用业务和保密业务。

C.不开放业务,适应封闭的专用业务和保密业务。

D.开放业务、专用业务,不适应保密业务。

参考答案:A A

试题7

IPsec是保证(12)层安全,IPsec使用(13),认证头部(AH)(14)。

12.A.传输 B.IP C.数据链路 D.TCP

13.A.安全内容封装(ESP)

B.认证头部(AH)

C.认证头部(AH)和安全内容封装(ESP)

D.地址和安全内容封装(ESP)

14.A.报文加密 B.实现通信保密 C.数据加密 D.提供认证和数据完整性

参考答案:B C D

试题8

SSL握手协议定义了对SSL有效载荷进行常规(15)。

SSL记录协议把报文中数据分成块,一块大小是(16)。

15.A.加密的密钥 B.加密方法

C.传输方法

D.握手信号。