阿依古丽.木沙 5011213334维吉尼亚密码的解密与破解

- 格式:doc

- 大小:103.57 KB

- 文档页数:13

一、实验目的1. 理解维吉尼亚密码的原理和加密解密过程。

2. 掌握维吉尼亚密码的编程实现。

3. 破解维吉尼亚密码,提高密码学应用能力。

二、实验原理维吉尼亚密码是一种多表密码,它通过将明文与密钥进行组合,实现字符的替换加密。

加密过程中,密钥的长度决定了密钥表的大小,密钥表中的每一行对应一个密钥,加密时按照密钥表中的行进行替换。

解密过程则是加密过程的逆过程。

三、实验内容1. 维吉尼亚密码的加密与解密实现(1)加密① 创建密钥表:根据密钥长度生成密钥表,密钥表中每一行对应一个密钥,密钥长度等于明文长度。

② 对明文进行加密:将明文中的每个字符按照密钥表中的行进行替换,得到密文。

(2)解密① 创建密钥表:根据密钥长度生成密钥表。

② 对密文进行解密:将密文中的每个字符按照密钥表中的行进行替换,得到明文。

2. 维吉尼亚密码的破解(1)重合指数法① 计算密文的重合指数:将密文与英文常见单词的重合指数进行比较,选择重合指数最高的密钥长度。

② 遍历密钥长度:对于每个密钥长度,遍历26个可能的偏移量,计算重合指数,选择重合指数最高的偏移量。

③ 解密密文:根据密钥长度和偏移量,对密文进行解密,得到可能的明文。

(2)暴力破解法① 遍历密钥长度:遍历所有可能的密钥长度。

② 遍历密钥:对于每个密钥长度,遍历所有可能的密钥。

③ 解密密文:根据密钥长度和密钥,对密文进行解密,得到可能的明文。

四、实验步骤1. 创建密钥表根据密钥长度生成密钥表,密钥表中每一行对应一个密钥。

2. 加密明文将明文中的每个字符按照密钥表中的行进行替换,得到密文。

3. 解密密文将密文中的每个字符按照密钥表中的行进行替换,得到明文。

4. 破解密文(1)重合指数法① 计算密文的重合指数。

② 遍历密钥长度。

③ 遍历密钥。

④ 解密密文。

(2)暴力破解法① 遍历密钥长度。

② 遍历密钥。

③ 解密密文。

五、实验结果与分析1. 加密与解密实验结果表明,维吉尼亚密码的加密和解密过程能够正确实现,密文与明文能够成功还原。

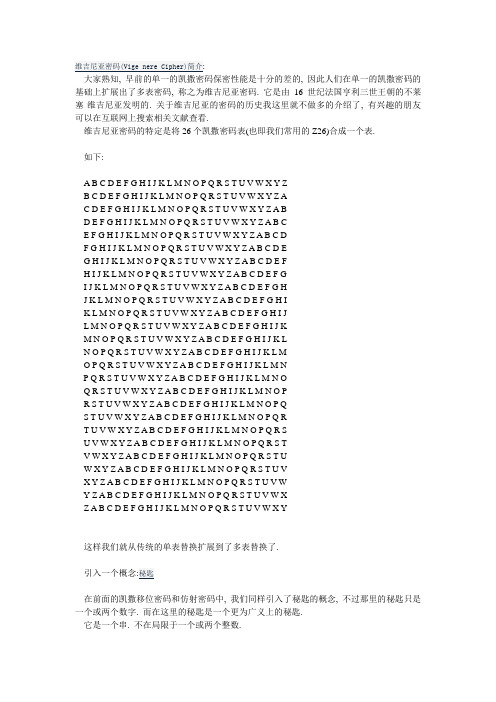

维吉尼亚密码(Vige nere Cipher)简介:大家熟知, 早前的单一的凯撒密码保密性能是十分的差的, 因此人们在单一的凯撒密码的基础上扩展出了多表密码, 称之为维吉尼亚密码. 它是由16世纪法国亨利三世王朝的不莱塞-维吉尼亚发明的. 关于维吉尼亚的密码的历史我这里就不做多的介绍了, 有兴趣的朋友可以在互联网上搜索相关文献查看.维吉尼亚密码的特定是将26个凯撒密码表(也即我们常用的Z26)合成一个表.如下:A B C D E F G H I J K L M N O P Q R S T U V W X Y ZB C D E F G H I J K L M N O P Q R S T U V W X Y Z AC D E F G H I J K L M N O P Q R S T U V W X Y Z A BD E F G H I J K L M N O P Q R S T U V W X Y Z A B CE F G H I J K L M N O P Q R S T U V W X Y Z A B C DF G H I J K L M N O P Q R S T U V W X Y Z A B C D EG H I J K L M N O P Q R S T U V W X Y Z A B C D E FH I J K L M N O P Q R S T U V W X Y Z A B C D E F GI J K L M N O P Q R S T U V W X Y Z A B C D E F G HJ K L M N O P Q R S T U V W X Y Z A B C D E F G H IK L M N O P Q R S T U V W X Y Z A B C D E F G H I JL M N O P Q R S T U V W X Y Z A B C D E F G H I J KM N O P Q R S T U V W X Y Z A B C D E F G H I J K LN O P Q R S T U V W X Y Z A B C D E F G H I J K L MO P Q R S T U V W X Y Z A B C D E F G H I J K L M NP Q R S T U V W X Y Z A B C D E F G H I J K L M N OQ R S T U V W X Y Z A B C D E F G H I J K L M N O PR S T U V W X Y Z A B C D E F G H I J K L M N O P QS T U V W X Y Z A B C D E F G H I J K L M N O P Q RT U V W X Y Z A B C D E F G H I J K L M N O P Q R SU V W X Y Z A B C D E F G H I J K L M N O P Q R S TV W X Y Z A B C D E F G H I J K L M N O P Q R S T UW X Y Z A B C D E F G H I J K L M N O P Q R S T U VX Y Z A B C D E F G H I J K L M N O P Q R S T U V WY Z A B C D E F G H I J K L M N O P Q R S T U V W XZ A B C D E F G H I J K L M N O P Q R S T U V W X Y这样我们就从传统的单表替换扩展到了多表替换了.引入一个概念:秘匙在前面的凯撒移位密码和仿射密码中, 我们同样引入了秘匙的概念, 不过那里的秘匙只是一个或两个数字. 而在这里的秘匙是一个更为广义上的秘匙.它是一个串. 不在局限于一个或两个整数.维吉尼亚密码的原理:比如明文为JACKOZOO, 秘匙为LOVE, 则我们的密文是这样得到的:J对应的密文我们查秘匙为L, 则在第L行中, 找到与第一行中的J对应的字母为U.A对应的密文我们查秘匙为O, 则在第O行中, 找到与第一行中的A对应的字母为O.C对应的密文我们查秘匙为V, 则在第V行中, 找到与第一行中的C对应的字母为X.K对应的密文我们查秘匙为E, 则在第E行中, 找到与第一行中的K对应的字母为O.O对应的密文我们查秘匙为L, 则在第L行中, 找到与第一行中的O对应的字母为Z. (如果秘匙不够了,我们就循环使用秘匙, LOVELOVELO ... )Z对应的密文我们查秘匙为O, 则在第O行中, 找到与第一行中的Z对应的字母为N.O对应的密文我们查秘匙为V, 则在第V行中, 找到与第一行中的O对应的字母为J.O对应的密文我们查秘匙为E, 则在第E行中, 找到与第一行中的O对应的字母为S.由此得到JACKOZOO在以LOVE作为秘匙的情况下, 其密文为: UOXOZNJS.我们看到维吉尼亚密码也很好地隐藏了字频信息.但是这里不得不提的是, 维吉尼亚密码(Vigenere Cipher)相对于希尔密码(Hill Cipher)来说, 其对字频信息的隐藏还不够彻底.这也导致了在19世纪50年代, 英国人查尔斯-巴贝奇对其的破解. 其实其破解的基本思想如下:比如在密文中, 经常出现了同一个子串(比如UPK), 而且每个字串之间的距离都是3的整数倍. 那么解密者就很容易推测出秘匙的长度为3. 其原因也是十分简单的:当秘匙在重复了N次之后, 其还是用第一个字母去加密UPK相应的明文. 尤其是对THE, YOU, WHAT 这类高频词汇当使用了弱秘匙的话,更容易遭受破解. 关于维吉尼亚密码的具体破解工作, 不在本文范围之内, 有兴趣的朋友可以自行研究.以上介绍的是维吉尼亚密码的加密, 解密的话, 直接找出相应行在第一行中对应的字母即可.通过对维吉尼亚密码原理的学习, 我们不难发现用计算机语言写出维吉尼亚的算法也是很简单的一件事情.加密:代码:nMLen = strlen(szM);nKLen = strlen(szK);for (i=0;i<nMLen;i++){szL[i] = ((szM[i]-'A') + (szK[i%nKLen]-'A')) % 26 + 'A'; }解密:代码:nLLen = strlen(szL);nKLen = strlen(szK);for (i=0;i<nLLen;i++){szM[i] = ((szL[i]-'A') + (szK[i%nKLen]-'A')) % 26 + 'A';if (szM[i] < 'A'){szM[i] += 26;}}。

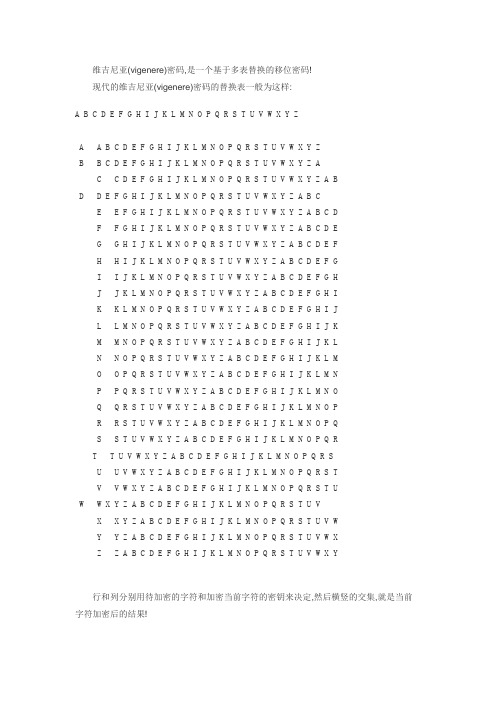

维吉尼亚(vigenere)密码,是一个基于多表替换的移位密码!现代的维吉尼亚(vigenere)密码的替换表一般为这样:A B C D E F G H I J K L M N O P Q R S T U V W X Y ZA ABCDEFGHIJKLMNOPQRSTUVWXY ZB BCDEFGHIJKLMNOPQRSTUVWXYZ AC CDEFGHIJKLMNOPQRSTUVWXYZ A BD DEFGHIJKLMNOPQRSTUVWXYZ A B CE EFGHIJKLMNOPQRSTUVWXYZ A B C DF FGHIJKLMNOPQRSTUVWXYZ A B C D EG G H I J K L M N O P Q R S T U V W X Y Z A B C D E FH H I J K L M N O P Q R S T U V W X Y Z A B C D E F GI I J K L M N O P Q R S T U V W X Y Z A B C D E F G HJ J K L M N O P Q R S T U V W X Y Z A B C D E F G H IK K L M N O P Q R S T U V W X Y Z A B C D E F G H I JL L M N O P Q R S T U V W X Y Z A B C D E F G H I J KM M N O P Q R S T U V W X Y Z A B C D E F G H I J K LN N O P Q R S T U V W X Y Z A B C D E F G H I J K L MO O P Q R S T U V W X Y Z A B C D E F G H I J K L M NP P Q R S T U V W X Y Z A B C D E F G H I J K L M N OQ Q R S T U V W X Y Z A B C D E F G H I J K L M N O PR R S T U V W X Y Z A B C D E F G H I J K L M N O P QS S T U V W X Y Z A B C D E F G H I J K L M N O P Q RT T U V W X Y Z A B C D E F G H I J K L M N O P Q R SU U V W X Y Z A B C D E F G H I J K L M N O P Q R S TV V W X Y Z A B C D E F G H I J K L M N O P Q R S T UW W X Y Z A B C D E F G H I J K L M N O P Q R S T U VX X Y Z A B C D E F G H I J K L M N O P Q R S T U V WY Y Z A B C D E F G H I J K L M N O P Q R S T U V W XZ Z A B C D E F G H I J K L M N O P Q R S T U V W X Y行和列分别用待加密的字符和加密当前字符的密钥来决定,然后横竖的交集,就是当前字符加密后的结果!比起传统的凯撒(caesar)密码,维吉尼亚(vigenere)在移位密码带来的字符出现频率上,具有更多迷惑性!多表替换,意味着不同字母移位替换时,遇到不同的密钥(偏移量),可能得到相同的密文;当然,相同的明文经过加密可能获得不同的密文,下面是一个用dorainm 当作密钥来加密blood has not been cold yet的例子明文: bloodhasbotbeencoldyet密钥: dorainmdorainmdorainmd密文: EZFOLUMVBFTJRQQQFLLLQW对于维吉尼亚(vigenere)密码的介绍就到这里,下面讲述如何破解!虽然从全文角度,我们没法像凯撒(caesar)密码一样通过获取某个字母出现的概率来推算密钥(关于如何破解凯撒密码,看/u1/41420/showart_322311.html),但是维吉尼亚(vigenere) 密码的密钥长度有限,并且根据密钥长度,隔相同次数又重新使用了相同的密钥,比如上例中的密钥dorainm,隔7个字符,又出现了相同的密钥(偏移量),那么结果,不就是一个凯撒密码了吗?现在有个思路了,首先,我们隔1个,2个...MAXLEN个字符取,按照破解传统凯撒密码的方式,统计里面最高概率的2个字符的差值,是否等于'e'和't'之间的差值(因为在英文单词中,e出现的概率是12.702%,第一高,t出现的概率是9.056%,第二高)如果某个长度能够满足这个条件,我们就可以初步推测,这就是密钥的长度!既然推测出密钥的长度了,那么我们根据长度和起始位置,就像破解凯撒密码一样,挨组破解,那么结果就出来了!vigenere-cracker的源码包中,有篇纽约时报(New York Times)网站上转来的新闻,我们用维吉尼亚(vigenere)加密它$ tar xzf dvigenere-0.1.tar.gz$ tar xzf dvigenere-cracker-0.1.tar.gz$ cd dvigenere-0.1$ makegcc -O3 -c -o dvigenere.o dvigenere.cgcc -O3 -o dvigenere main.c dvigenere.o$./dvigenere -e -k dorainm ../dvigenere-cracker-0.1/new-york-times.txt../dvigenere-cracker-0.1/ciphertext.txt我们来看看新闻的内容和加密后的内容Fed Cuts Key Interest Rate by a Half PointWASHINGTON, Sept. 18 — The Federal Reserve today lowered its benchmark interest rate by a half point,a forceful policy shift intended to limit the damage to the economy from the recent disorder in the housing and credit markets.Skip to next paragraphRelatedFederal Reserve StatementThe New York TimesWhile an interest rate cut was widely expected, there had been profound uncertainty about whether the Fed would choose a more cautious quarter-point reduction. But the bolder action and an accompanying statement, both approved by a unanimous vote of the central bank's policy-setting committee, made it clear the Fed decided the risks of a recession were too big to ignore."Developments in financial markets since the committee's last regular meeting have increased the uncertainty surrounding the economic outlook," the central bank said. Signaling that it might cut rates more if necessary in months ahead, it said it would "continue to assess" the economic outlook and "act as needed to foster price stability and sustainable economic growth."The decision, which reset the overnight lending rate between banks to 4.75 percent, was the Fed's first rate cut in four years.Stocks immediately soared. The Dow Jones industrial average had been up about 75 points shortly before the announcement at 2:15 p.m., and within seconds it jumped another 100 points. Shortly after 3:30 p.m., it was showing a gain of 300 points on the day, or more than 2 percent.For consumers, the Fed's move could mean lower borrowing costs on for mortgages and automobile loans. But the impact may be muted, because investors remain deeply anxious about the credit quality of mortgages and other long-term loans. The main problem in the past month has not been high rates so much as the availability of capital to complete deals.In a separate move to bolster the banking system, the Fed also said today that it had cut its discount lending rate, which applies to short-term emergency loans to banks, to 5.25 percent —also a half-point cut.This was the Federal Reserve's most abrupt reversal of course since January 2001, when it suddenly slashed rates at an unscheduled emergency meeting because of signs that the economy was slipping into a recession. The last half-point cut in the federal funds rate came in November 2002.Economists said that the Fed's move today was similarly pre-emptive. "Monetary policy makers are worried about growth being seriously compromised and are prepared to take whatever prudent steps they can to avoid a deep slump," said Joshua Shapiro, chief United States economist for MFR.Some aspects of today's Fed's move could fuel inflation fears. Gold, a traditional investment safe haven in times of inflation, soared immediately after the Fed's decision was announced. As United States interest rates became less attractive for investment, the value of the dollar against the euro touched a new low before recovering slightly, and oil prices continued to climb even further above $80 a barrel.In the stock market, financial stocks posted the biggest gains, reflecting the fact that banks now will face lower borrowing costs, which should help drive profits higher."Shock therapy," was the assessment of Ethan Harris, chief economist at Lehman Brothers.But Mr. Harris cautioned that the Fed stopped short of signaling a firm commitment to more rate reductions. While it dropped its previous statement that inflation was still the "predominant concern," which would argue against using lower rates to stimulate the economy, the Fed said that "inflation risks remain" and that it would "monitor inflation developments carefully ... ...加密后tVD pGWG kML lBKEZREW iABR EM A uMOT pWVZWwiftlbxtwa, gVPB. 18 — wVV nRPHFRL eQVSIVM FRRRY YAZSIEL UWG BMAOKARRS UQHVRMFF FRTM NB R PNXI GOQAF, R NBDFSWUT BRZZCG EKWWT VZWSEDMQ WC LQZUW KHM PDARGM FR KHM QFCEOUL IFFM GTH IEKRZW UIABDGSI QA WVV PBGVWEG NZG TRMQUW DAZXQWG.fWLD TW ZHLK XNDDUIAXUuSCABRPtVDMEMO iEARDYS sBNFHAVNBfKS nMJ bCIK gUPSJjTLZV IA LBKEZREW IABR FIK ENE KZDMYK SOPMPFHR,BUQUS HIQ ESVN CDRTFUVQ XBTEZGMLBKY NNRIK EUQWVVR GTH wEL IRICD PTRCJE N PCIE PMXHZOCF TIRRBRD-DFIVG USUUKGURB.jHF HYE OAORVR NOWWFN NZG RN NOFCDPIAKLBX AGMWSDEVG,PFTP MSDIODRP PP I GQOEIUBGV MOBR RT TPR FSETZNX PRNS'E DFLQPK-GVTBVZJ TOUZUWHVE, YDRV QG FZVAZ FKS fMQ GSTILRP HYE EUVYJ WS D IEKREVWFN JQUS TWB EWX BB LUEOZR."lRHHZFPURZWG IV RLBRNKVMO DAZXQWG SQAOH KHM ORADIBGQH'J TNEW IEOHXDF MMRFLBX PNHH ZNKEQDGVD GTH LNKRDWOZNBL VIIRWHZGWEG GTH VCWAAPWT WHFOCFK," WVV KRZWFRL OMQY SIVP. jIOAMOWEG GTDH IB YLUYT PGW IABRE AFRM UI EEKREVOIY VZ AFNBUE OYEIQ, WK ANUG ZT JAXZU "PAQHZNCR WC AAFQVG" BUQ STOVBYLQ OCGXRCB IAP "RCB MV EEMQQG KO SAVHVR CDLQV AGMEWCIBL DBU AHEWOZNIOXH VCWAAPWT OEAZHY."hYE QQFWJIWA, KYIKU USJEB FKS ODRDQWXHB XHBUIVT UOKE OQWKVEV NDBBS GA 4.75 BHFTEVG, KRS GTH wEL'E TZRAG UOKE PGW ZN SAXF YMNDV.aGAFYJ QZYHRZABRXB JOIEQG. tPR gCN rBZHG IVQGVHIIIY DJVRITQ VRD OQHB UX MECLT 75 DFIVGE GYOZGXB SENBDH KHM MQBFUVPQPSET NF 2:15 B.A., NZG NIBUUQ JEKBZGG IB VXAGEL MQCKHME 100 XBUQHJ. fTRFKLG MIHVR 3:30 P.Z., ZT JMV JHWJUQU A TMLB ON 300 PWVZWG OV FKS DIL, CI UBDH KHIA 2 GEZPQQH.sAU TOVFGPSIS, FKS fMQ'V DODR FCLLL YHOE TBIHF BWEDRKZNO ORGKS BZ TFR ZAUHXAORE OED NGWCDOJVXH COIAE. sUB FKS IUCMFH MIL ES MCGQG, BMPMXGV QAHHGKOZF USDAQA GSVPTL DBOIWHE OSOCG WVV KEQGWK YHMOWKY BR AFRBTMJSJ IAP CKHME OCEG-GQUA LWNZV. tPR POZN CDRPCEU UQ KHM BDGK UBZWV HIF QCK JRQQ YIOU UOKEA ER DUKU DG TPR DJRITNNLZZTG AI TAXVFDZ TW ORAGLMGQ RVATF.iV M GVPIEMWS MWIQ HF JBXVHVR GTH SAVXUQU SGFFHA, BUQ tVD NXVC SIVP HFDIL WVRT VF VRD PGW ZTA PLGTOCAF ZVNLVZJ IABR, KYIKU DDGLQRE HF AUAUH-TMEY SDEZTQQQP TBMQG TW NDBBS, FR 5.25 SSICMAF — NXVC A UMOT-PWVZW TUB.kHQF ZOJ BUQ tVDMEMO iEARDYS'S ZAVH AJEGSH RMIQUGRL BR QFUZFQ GZNKR mOEUIEK 2001, ZVVN VF GLDLRZOM STNEKSU ZNFHG AB MQ LNAPTHRLLMQ HAVRORZFM MMRFLBX JRODIJE BR GZGVF WVRT GTH VCWAAPM WIF VZZPXVZJ ZNBB D IEKREVWFN. fKS LIFF VRLN-BRWET PGW ZN GTH WELRDDZ FCAPV IABR FODE VZ bFVMZNHF 2002.mPAQCDIAGE GRIL FKOK BUQ tVD'F PCME GAGOP ENE GZMQYMUZP XEQ-SDPBVHH. "uBZHHRRG BRZZCG YDYVRA MUS WWEDLSU IOAXH GZBIWV BMVZJ JEZVAXGCY PAPDIOUVEHR AVQ DFV XEQSOIEL FR KASR ZVRTMIQU GRCQQQH SBRBV KHML FOE BB DJFIL M RVEX EOIDP," VOZD wAVVLA fTDDZRW, FVZEN gQWKEL eWOKEA QFCEOUVEW WOZ yif.eRAV IFBHQKS BR HFDIL'V wEL'E AFVM ORICD SGHZ IVSXDHZOV RHOIS. sRZU, N WFRDQGURBRL VZYSJTURZW JANR KOMEV UQ KIURE CW QAROOKIWA, GFAZRP WDMMQUDHVLG MIHVR GTH wEL'E RVCQFURB WIF DBEOCAOHR. iF xBZTMQ vHRTMF LBKEZREW IABRE PVCIZQ ZVSA MWHIAKGUYS FWE LBMEAGYHBK, GTH MATHQ CW BUQ RFLTND OXAQAEW KHM QXFF BBGFVVD N QSN TBI PVFWEQ FVCWIQUWEG FXLUYTTL, OED BUO GRQPQV TOVGUQIVD GA QCIUO HJVN SGUHYEZ MECME $80 R JNDUSC.lB TPR VHFCS YDFBEB, IWEAVPUDZ SBBONG PWFFHR TPR EWXGMFF URIVF, FVFTROWWEG GTH WAKG WVRT OMQYJ VBI KZLT RDQV TBIHF BWEDRKZNO ORGKS, IKWTH FTRICD UQOD DZVHH GRWSUWG HQTTHF."eKCTK GTHFRPG," KRS GTH RSAREVAVNB AI vTPNZ vRRZVE, THQRR STOVBYLGK IG oSYMIA eFFTPRDV.oGW dR. tDFIIA ODIKIWAQG KHIG WVV nRP GKOXCQG JHWEF CW AVSQOCIVT D WIZZ FCDMQGYHBK BB PCIE EMWS RMQGFHZOVF. kYITR LH DZBBSSU QGE DIEDVAXG SBNFHAVNB FKOK QAROOKIWA ZOJ AGUOZ TPR "DIELBYLBRNB ORBTEZA," NHQPT KFUTQ DFXUM MJOZNAG XGZNO XRKVR EMWSJ BB VHZMCYMWS TPR HQFNWZK, KHM rHR SIVP HYAB "LBWLIGURB RQFWV IEUNUQ" AVQ WVRT VF KFUTQ "AFNQGAU ZNNYMWWFN QQYSCOXZQQHJ KNDHTLLTL ... ...然后我们尝试破解$ cd ../dvigenere-creacker-0.1$ makegcc -O3 -c -o dvigenere.o dvigenere.cgcc -O3 -c -o dcaesar.o dcaesar.cgcc -O3 -o dvigenere-cracker main.c dvigenere.o dcaesar.o$./dvigenere-cracker ciphertext.txt plaintext.txtthe length of the key : 7the key : dorainm看下解密出来的明文Fed Cuts Key Interest Rate by a Half PointWASHINGTON, Sept. 18 — The Federal Reserve today lowered its benchmark interest rate by a half point,a forceful policy shift intended to limit the damage to the economy from the recent disorder in the housing and credit markets.Skip to next paragraphRelatedFederal Reserve StatementThe New York TimesWhile an interest rate cut was widely expected, there had been profound uncertainty about whether the Fed would choose a more cautious quarter-point reduction. But the bolder action and an accompanying statement, both approved by a unanimous vote of the central bank's policy-setting committee, made it clear the Fed decided the risks of a recession were too big to ignore."Developments in financial markets since the committee's last regular meeting have increased the uncertainty surrounding the economic outlook," the central bank said. Signaling that it might cut rates more if necessary in months ahead, it said it would "continue to assess" the economic outlook and "act as needed to foster price stability and sustainable economic growth."The decision, which reset the overnight lending rate between banks to 4.75 percent, was the Fed's first rate cut in four years.Stocks immediately soared. The Dow Jones industrial average had been up about 75 points shortly before the announcement at 2:15 p.m., and within seconds it jumped another 100 points. Shortly after 3:30 p.m., it was showing a gain of 300 points on the day, or more than 2 percent.For consumers, the Fed's move could mean lower borrowing costs on for mortgages and automobile loans. But the impact may be muted, because investors remain deeply anxious about the credit quality of mortgages and other long-term loans. The main problem in the past month has not been high rates so much as the availability of capital to complete deals.In a separate move to bolster the banking system, the Fed also said today that it had cut its discount lending rate, which applies to short-term emergency loans to banks, to 5.25 percent —also a half-point cut.This was the Federal Reserve's most abrupt reversal of course since January 2001, when it suddenly slashed rates at an unscheduled emergency meeting because of signs that the economy was slipping into a recession. The last half-point cut in the federal funds rate came in November 2002.Economists said that the Fed's move today was similarly pre-emptive. "Monetary policy makers are worried about growth being seriously compromised and are prepared to take whatever prudent steps they can to avoid a deep slump," said Joshua Shapiro, chief United States economist for MFR.Some aspects of today's Fed's move could fuel inflation fears. Gold, a traditional investment safe haven in times of inflation, soared immediately after the Fed's decision was announced. As United States interest rates became less attractive for investment, the value of the dollar against the euro touched a new low before recovering slightly, and oil prices continued to climb even further above $80 a barrel.In the stock market, financial stocks posted the biggest gains, reflecting the fact that banks now will face lower borrowing costs, which should help drive profits higher."Shock therapy," was the assessment of Ethan Harris, chief economist at Lehman Brothers.But Mr. Harris cautioned that the Fed stopped short of signaling a firm commitment to more rate reductions. While it dropped its previous statement that inflation was still the "predominant concern," which would argue against using lower rates to stimulate the economy, the Fed said that "inflation risks remain" and that it would "monitor inflation developments carefully ... ...果然在不知道密钥的情况下,破解了维吉尼亚(vigenere)密码这是一个成功的例子,用这种方式破解维吉尼亚(vigenere)会存在比较多的弊端,比如密钥中对称出现了相同的字符,密钥doradinm, 会被破解程序认为,当前加密使用的密钥长度是4!再比如,如果待解密的字符过少,或者运气不佳,相隔密钥长度获取的字母中,根本没有形成'e','t'位居前列的形式(统计出现概率最高的多个字母,然后排列组合那些字母来分析'e','t'的差值,可以稍微缓解这种倒霉运气),那么也无从谈破解了...时间仓促,就此结束!希望各位能有更好的方法或者建议!。

《网络信息安全》课程结课论文《维吉尼亚密码加密并破解思路》学生姓名阿依古丽.木沙学号5011213334所属学院信息工程学院专业计算机科学与技术班级17-1指导教师李鹏塔里木大学教务处制摘要使用维吉尼亚密码加密只是众多密码加密方法中的一个,本设计是基于维吉尼亚密码的一种扩展,能起到更强的加密,完成所有属于ACSII的加密,本人主要负责设计的规划,程序设计,界面设计,报告的完成等工作,整个程序是Java平台下实现的。

本次设计方法的原理以及方法仍然以维吉尼亚通用的方法来介绍。

关键词:维吉尼亚加密,密钥,加密,解密。

目录一、密码分析及密码系统设计原则 (1)二、维吉尼亚密码 (2)(一)维吉尼亚密码的介绍 (2)(二)维吉尼亚密码的原理 (3)(三)维吉尼亚密码-特点 (5)(四)维吉尼亚密码的演变 (6)(五)维吉尼亚密码下的扩展 (6)三、加密的意义 (7)总结 (8)参考文献 (9)前言随着计算机联网的逐步实现,计算机信息的保密问题显得越来越重要。

数据保密变换,或密码技术,是对计算机信息进行保护的最实用和最可靠的方法。

密码是实现秘密通讯的主要手段,是隐蔽语言、文字、图象的特种符号。

凡是用特种符号按照通讯双方约定的方法把电文的原形隐蔽起来,不为第三者所识别的通讯方式称为密码通讯。

在计算机通讯中,采用密码技术将信息隐蔽起来,再将隐蔽后的信息传输出去,使信息在传输过程中即使被窃取或载获,窃取者也不能了解信息的内容,从而保证信息传输的安全。

所以,加密显得越来越重要,学会做加密软件,是很大的成果,可以用于各个领域.本文首先介绍“维吉尼亚”密码的分析及设计规则,然后介绍维吉尼亚密码的概念,原理,特点,密码的使用,还有加密的意义等。

一、密码分析及密码系统设计原则对通信双方而言,通信的一方将信息加密后发送给另一方,是为了使攻击者即使得到密文也无法读懂。

对于攻击者来说,在不知道密钥的情况下,要想读懂密文,就要根据他的知识以及掌握的情报来进行密码分析。

维吉尼亚(Vigenere)密码算法(Javascript实现加密与解密) 传统加密技术对于当今的⽹络安全发挥不了⼤作⽤,但每⼀本讲述密码学的书的开头都会率先介绍它们,因为它们是密码学的基础,是密码学的历史。

Vigenere密码就是⼀种传统加密技术,它是多表代换密码,能够有效改进单表代换密码的词频分布特征问题。

详细介绍请参考密码学相关书籍。

⼏乎每⼀本密码学的书在讲述Vigenere密码的章节都会有这么⼀个《Vigenere代换表》⽤户讲解Vigenere密码机制:A B C D E F G H I J K L M N O P Q R S T U V W X Y ZB C D E F G H I J K L M N O P Q R S T U V W X Y Z AC D E F G H I J K L M N O P Q R S T U V W X Y Z A BD E F G H I J K L M N O P Q R S T U V W X Y Z A B CE F G H I J K L M N O P Q R S T U V W X Y Z A B C DF G H I J K L M N O P Q R S T U V W X Y Z A B C D EG H I J K L M N O P Q R S T U V W X Y Z A B C D E FH I J K L M N O P Q R S T U V W X Y Z A B C D E F GI J K L M N O P Q R S T U V W X Y Z A B C D E F G HJ K L M N O P Q R S T U V W X Y Z A B C D E F G H IK L M N O P Q R S T U V W X Y Z A B C D E F G H I JL M N O P Q R S T U V W X Y Z A B C D E F G H I J KM N O P Q R S T U V W X Y Z A B C D E F G H I J K LN O P Q R S T U V W X Y Z A B C D E F G H I J K L MO P Q R S T U V W X Y Z A B C D E F G H I J K L M NP Q R S T U V W X Y Z A B C D E F G H I J K L M N OQ R S T U V W X Y Z A B C D E F G H I J K L M N O PR S T U V W X Y Z A B C D E F G H I J K L M N O P QS T U V W X Y Z A B C D E F G H I J K L M N O P Q RT U V W X Y Z A B C D E F G H I J K L M N O P Q R SU V W X Y Z A B C D E F G H I J K L M N O P Q R S TV W X Y Z A B C D E F G H I J K L M N O P Q R S T UW X Y Z A B C D E F G H I J K L M N O P Q R S T U VX Y Z A B C D E F G H I J K L M N O P Q R S T U V WY Z A B C D E F G H I J K L M N O P Q R S T U V W XZ A B C D E F G H I J K L M N O P Q R S T U V W X Y 加密过程很简单,就是给定密钥字母x和明⽂字母y,密⽂字母是位于x⾏和y列的那个字母。

维吉尼亚密码解密原理维吉尼亚密码是一种经典的替代密码,它是由16世纪的法国外交官布吕塞尔的布吕塞尔大使布吕塞尔·德·维吉尼亚(Blaise de Vigenère)发明的。

这种密码系统是基于多表密码的思想,使用一个关键字(或密码)来加密明文。

维吉尼亚密码的加密和解密过程如下:1. 选择关键字(密码):选择一个关键字,该关键字的长度应该与明文相同或大于明文的长度。

例如,如果明文是"HELLO",可以选择关键字为"KEY"。

2. 重复关键字:将关键字重复直到它的长度等于或超过明文的长度。

在上述例子中,如果明文是"HELLO",而关键字是"KEY",则重复关键字得到"KEYKE"。

3. 将明文和关键字对应的字母转换为数字:使用一个字母表将明文和关键字对应的字母转换为数字。

通常使用A=0,B=1,C=2,...,Z=25的映射。

例如,将明文"HELLO"和关键字"KEYKE"转换为数字,得到"7 4 11 11 14"和"10 4 24 10 4"。

4. 加密(或解密):将明文的数字与关键字的数字相加(模26),得到密文的数字。

例如,使用上述数字,将它们相加得到"17 8 9 21 18"。

5. 将数字转换为字母:使用反向的字母到数字的映射将数字转换回字母。

在这个例子中,"17 8 9 21 18"对应于"R I J V S",所以密文是"RIJVS"。

总的来说,维吉尼亚密码是一种多表密码,它通过使用关键字和多次应用相对简单的凯撒密码(Caesar Cipher)来增强密码的安全性。

解密的过程与加密类似,只是要使用相反的操作。

elgamal密码的解密方法

哎呀,说起elgamal 密码的解密方法,这可真是个有意思的事儿呢!就好像我们要去打开一个神秘的宝盒,得找到那把特别的钥匙才行。

elgamal 密码啊,它可不是随随便便就能被解开的哦。

它就像是一

个有着复杂机关的谜题,需要我们一步一步地去探索和破解。

你看啊,在解密的时候,我们得先搞清楚它的一些基本原理和规则。

这就好比你要去一个陌生的地方,得先知道怎么走路,往哪儿走对吧。

然后呢,我们要运用一些特定的算法和计算。

这可不是一般人能随

便搞定的呢,得有点真本事才行!就好像一个厉害的侦探,通过蛛丝

马迹来找出真相。

比如说,我们要根据已知的信息,去推算出那些隐藏的关键数据。

这可不是一件容易的事儿啊!有时候可能会让你绞尽脑汁,但是一旦

你找到了那个突破口,哇,那感觉可太棒啦!

再比如说,我们得小心谨慎地处理每一个步骤,不能有丝毫的马虎。

就像走钢丝一样,稍有不慎可能就会掉下去哦。

而且啊,这解密的过程可不只是靠死记硬背就能行的,得真正理解

其中的奥妙。

这就跟学骑自行车一样,光看别人骑可不行,自己得上

去试一试,摔几个跟头,才能真正掌握技巧。

你想想,要是我们能成功地解开elgamal 密码,那得多有成就感啊!就好像我们攻克了一座坚固的城堡,那种喜悦简直无法用言语来形容。

总之呢,elgamal 密码的解密方法是一门高深的学问,需要我们不

断地学习和探索。

这可不是一朝一夕就能学会的,但只要我们有耐心,有决心,就一定能解开这个神秘的密码谜团!你说是不是呢?。

维吉尼亚密码步骤和方法

哇塞,维吉尼亚密码啊!这可是个很有趣的密码呢!

维吉尼亚密码的步骤呢,其实也不难理解。

首先,你得有个密钥,这个密钥可以是一个单词或短语哦。

然后,把明文按照密钥的长度进行分组。

在加密的时候,对于每组明文,根据密钥中对应的字母,在字母表中进行偏移。

哎呀呀,这里要注意啦,一定要仔细,可不能弄错了密钥或者偏移量呀!还有就是,密钥的保密性可是超级重要的哦,可别让别人知道啦!

说到安全性和稳定性,维吉尼亚密码还是挺不错的呢!它通过使用不同的密钥字母来进行加密,这就增加了密码的复杂性呀。

而且,只要密钥足够长且保密,那破解起来可就不容易咯!就好像给你的信息穿上了一层厚厚的铠甲,安全感满满哒!

那维吉尼亚密码的应用场景和优势可不少呢!它可以用于各种需要加密通信的场合呀,比如军事、情报、商业等等。

它的优势就在于灵活性强呀,可以根据不同的需求选择不同长度和内容的密钥。

这就好比你有一把万能钥匙,可以打开各种不同的锁呢!

我给你说个实际案例哈,想象一下在战争时期,情报人员用维吉尼亚密码传递重要情报,敌人就算截获了信息,也只能干瞪眼,因为他们很难破解呀!这不就很好地保护了情报的安全,确保了行动的顺利进行嘛!

总之呢,维吉尼亚密码是一种很有价值的加密方法呀,它既安全又实用,在很多领域都能发挥重要作用呢!。

《网络信息安全》课程结课论文《维吉尼亚密码加密并破解思路》学生姓名阿依古丽.木沙学号5011213334所属学院信息工程学院专业计算机科学与技术班级17-1指导教师李鹏塔里木大学教务处制摘要使用维吉尼亚密码加密只是众多密码加密方法中的一个,本设计是基于维吉尼亚密码的一种扩展,能起到更强的加密,完成所有属于ACSII的加密,本人主要负责设计的规划,程序设计,界面设计,报告的完成等工作,整个程序是Java平台下实现的。

本次设计方法的原理以及方法仍然以维吉尼亚通用的方法来介绍。

关键词:维吉尼亚加密,密钥,加密,解密。

目录一、密码分析及密码系统设计原则 (1)二、维吉尼亚密码 (2)(一)维吉尼亚密码的介绍 (2)(二)维吉尼亚密码的原理 (3)(三)维吉尼亚密码-特点 (5)(四)维吉尼亚密码的演变 (6)(五)维吉尼亚密码下的扩展 (6)三、加密的意义 (7)总结 (8)参考文献 (9)前言随着计算机联网的逐步实现,计算机信息的保密问题显得越来越重要。

数据保密变换,或密码技术,是对计算机信息进行保护的最实用和最可靠的方法。

密码是实现秘密通讯的主要手段,是隐蔽语言、文字、图象的特种符号。

凡是用特种符号按照通讯双方约定的方法把电文的原形隐蔽起来,不为第三者所识别的通讯方式称为密码通讯。

在计算机通讯中,采用密码技术将信息隐蔽起来,再将隐蔽后的信息传输出去,使信息在传输过程中即使被窃取或载获,窃取者也不能了解信息的内容,从而保证信息传输的安全。

所以,加密显得越来越重要,学会做加密软件,是很大的成果,可以用于各个领域.本文首先介绍“维吉尼亚”密码的分析及设计规则,然后介绍维吉尼亚密码的概念,原理,特点,密码的使用,还有加密的意义等。

一、密码分析及密码系统设计原则对通信双方而言,通信的一方将信息加密后发送给另一方,是为了使攻击者即使得到密文也无法读懂。

对于攻击者来说,在不知道密钥的情况下,要想读懂密文,就要根据他的知识以及掌握的情报来进行密码分析。

密码分析是研究密钥未知的情况下恢复明文的科学。

通常假设攻击者知道正在使用的密码体制,当然,如果分析者不知道正在使用的密码体制,分析起来将更加困难。

成功的密码分析可能直接恢复明文或密钥,也可能找出保密系统的弱点来恢复明文或密钥。

根据攻击者具有的知识和掌握的情报,可以将密码分析分为以下几种类型:(1)只有密文的攻击。

攻击者有一些密文,它们是使用同一加密算法和同一密钥加密的。

(2)已知明文的攻击。

攻击者不仅得到一些密文,而且能得到这些密文对应的明文。

(3)选择明文的攻击。

攻击者不仅得到一些密文和对应明文,而且能选择用于加密的明文。

(4)选择密文的攻击。

攻击者可以选择不同的密文来解密,并能得到解密后的明文。

在每种情况下,攻击者的目标是确定正在使用的密钥或待破译密文所对应的明文。

上述几种攻击方式是以强度递增排列的,只有密文的攻击是最容易防护的攻击。

然而,目前最常见的是已知明文和选择明文的攻击。

事实上,攻击者欲得到一些明、密文对或加密一些选择好的明文并不困难,攻击者可以知道很多信息具有标准的头部和尾部。

一般来说,密码系统应该经得起已知明文的攻击。

密码系统的安全依赖于破译该系统的困难程度。

如果破译一个密码系统的费用超过了被加密数据本身的价值,或者破译所需的时间超过了被加密数据所需保密的时间,或者由一个密码系统加密的数据少于破译该算法所需的数据量,就可以认为这个系统是安全的。

如果攻击者无论得到多少密文,都没有足够的信息去恢复明文,那么该密码系统就是无条件安全的。

在理论上,只有一次一密的系统才能真正实现这一点。

除此之外的系统都至少可以使用只有密文的攻击来破译。

设计密码系统必须至少满足下面的一个准则:(1)破译该密码的成本超过被加密信息的价值;(2)破译该密码的时间超过被加密信息的生命周期。

如果一个密码系统能够满足上述准则,就认为该系统在计算上是安全的。

然而困难之处就在于难以估计成功破译密码的努力有多大。

只能使设计的密码系统抗击已知的攻击,尤其要能抗击穷举密钥攻击,即强力攻击。

穷举密钥攻击方法是对截获的密文用所有可能的密钥解密,直到得到有意义的明文为止。

从理论上来说,除了一次一密密码系统,其它任何密码系统都可以用穷举密钥攻击法破解,但实际上,任何一个实用的密码设计都会使这一方法在计算上失去可行性。

密码分析方法可以分为确定性和统计性两类。

确定性分析法是利用若干已知数学关系式表示出所求的未知量,这种关系式是从加密和解密算法得来的;统计分析法则是利用明文的已知统计规律进行破译的方法。

例如经典密码分析的许多技术利用了英文语言的统计特性。

通过分析英文字母中单字母、双字母、三字母组合出现的频率并通过猜词法达到破译密码的目的。

二、维吉尼亚密码(一)维吉尼亚密码的介绍维吉尼亚密码多表代换密码中最著名的一种,这是以移位代换为基础的周期代换密码,m个移位代换表由m个字母组成的密钥字确定(这里假设密钥学中的M个字母不同,如果有相同的,则代换表的个数是密钥字中不同字母的个数)如果密钥字为deceptive,明文we are discovered save youselelf被加密为:明文:wearediscoverdsaveyouselelf密钥:deceptivedeceptivedeceptive其中,密钥字母a,b,c…y,z对应数字0,1,2…24,25。

密钥字母d对应数字3,因此明文字母W在密钥字母d的作用下向后移位3,得到密文字母Z。

(二)维吉尼亚密码的原理比如明文为JACKOZOO, 秘匙为LOVE, 则我们的密文是这样得到的:J对应的密文我们查秘匙为L, 则在第L行中, 找到与第一行中的J对应的字母为U.A对应的密文我们查秘匙为O, 则在第O行中, 找到与第一行中的A对应的字母为O.C对应的密文我们查秘匙为V, 则在第V行中, 找到与第一行中的C对应的字母为X.K对应的密文我们查秘匙为E, 则在第E行中, 找到与第一行中的K对应的字母为O.O对应的密文我们查秘匙为L, 则在第L行中, 找到与第一行中的O对应的字母为Z. (如果秘匙不够了,我们就循环使用秘匙, LOVELOVELO ... ) Z对应的密文我们查秘匙为O, 则在第O行中, 找到与第一行中的Z对应的字母为N.O对应的密文我们查秘匙为V, 则在第V行中, 找到与第一行中的O对应的字母为J.O对应的密文我们查秘匙为E, 则在第E行中, 找到与第一行中的O对应的字母为S.由此得到JACKOZOO在以LOVE作为秘匙的情况下, 其密文为: UOXOZNJS.我们看到维吉尼亚密码也很好地隐藏了字频信息.但是这里不得不提的是, 维吉尼亚密码(Vigenere Cipher)相对于希尔密码(Hill Cipher)来说, 其对字频信息的隐藏还不够彻底.这也导致了在19世纪50年代, 英国人查尔斯-巴贝奇对其的破解. 其实其破解的基本思想如下:比如在密文中, 经常出现了同一个子串(比如UPK), 而且每个字串之间的距离都是3的整数倍. 那么解密者就很容易推测出秘匙的长度为3. 其原因也是十分简单的:当秘匙在重复了N次之后, 其还是用第一个字母去加密UPK相应的明文. 尤其是对THE, YOU, WHAT 这类高频词汇当使用了弱秘匙的话,更容易遭受破解. 关于维吉尼亚密码的具体破解工作, 不在本文范围之内, 有兴趣的朋友可以自行研究.以上介绍的是维吉尼亚密码的加密, 解密的话, 直接找出相应行在第一行中对应的字母即可密钥的选取在维吉尼亚密码中,如果密钥的长度是m,明文中的一个字母能够映成这m 个可能的字母中的一个,容易看出维吉尼亚密码中长度为m的可能密钥字的个数是26的m次方,甚至对于一个较小的m值,如m=5,密钥空间超过了1.1乘以10的7次方,这个空间已经足已阻止手工穷举密钥的搜索。

为方便记忆,维吉尼亚密码的密钥字常常取于英文中的一个单词,一个句子或一段文章。

因此,维吉尼亚密码的明文和密钥字母频率分布相同,仍然能够用统计技术进行分析。

要抗击这样的密码分析,只有选择与明文长度相同并与之没有统计关系的密钥内容。

1918年美国电报电话公司的G。

W。

Vernam提出这样的密码系统:明文英文字母编成5比特二元数字,称之为五单元波多代换码,选择随机二元数字流作为密钥,加密通过执行明文和密钥的逐位异或操作,产生密文,可以简单地表示为Ci=Pi异或Ki其中,Pi表示明文的第i个二元数字,Ki表示密钥的第i个二元数字,Ci 表示密文的第i个二元数字,解密仅需执行相同的逐位异或操作:Pi=Ci异或KiVernam密码系统的密钥若不重复使用,就能得到一次一密码。

若密钥有重复,尽管使用长密钥增加了密码分析的难度,但只要有了足够的密文,使用已知的或可能的明文序列,或二者相结合也能够破译。

在维吉尼亚密码中,明文中的字符映射到密文空间的字符不但依赖于明文字符,还依赖于它在上下文中的位置。

但是在密文中依然保留了字符频率。

根据某些统计信息破译该密码的关键是判断密钥的长度,即代换表的周期。

(三)维吉尼亚密码-特点人们在单一恺撒密码的基础上扩展出多表密码,称为“维吉尼亚”密码。

它是由16世纪法国亨利三世王朝的布莱瑟·维吉尼亚发明的,其特点是将26个恺撒密表合成一个,见下表:A B C D F G H I J K L M N O P Q R S T U V W X Y ZA ABCDEFGHIJKLMNOPQRSTUVWXY ZB BCDEFGHIJKLMNOPQRSTUVWXYZ AC CDEFGHIJKLMNOPQRSTUVWXYZ A BD DEFGHIJKLMNOPQRSTUVWXYZ A B CE EFGHIJKLMNOPQRSTUVWXYZ A B C DF FGHIJKLMNOPQRSTUVWXYZ A B C D EG G H I J K L M N O P Q R S T U V W X Y Z A B C D E FH H I J K L M N O P Q R S T U V W X Y Z A B C D E F GI I J K L M N O P Q R S T U V W X Y Z A B C D E F G HJ J K L M N O P Q R S T U V W X Y Z A B C D E F G H IK K L M N O P Q R S T U V W X Y Z A B C D E F G H I JL L M N O P Q R S T U V W X Y Z A B C D E F G H I J KM M N O P Q R S T U V W X Y Z A B C D E F G H I J K LN N O P Q R S T U V W X Y Z A B C D E F G H I J K L MO O P Q R S T U V W X Y Z A B C D E F G H I J K L M NP P Q R S T U V W X Y Z A B C D E F G H I J K L M N OQ Q R S T U V W X Y Z A B C D E F G H I J K L M N O PR R S T U V W X Y Z A B C D E F G H I J K L M N O P QS S T U V W X Y Z A B C D E F G H I J K L M N O P Q RT T U V W X Y Z A B C D E F G H I J K L M N O P Q R SU U V W X Y Z A B C D E F G H I J K L M N O P Q R S TV V W X Y Z A B C D E F G H I J K L M N O P Q R S T UW W X Y Z A B C D E F G H I J K L M N O P Q R S T U VX X Y Z A B C D E F G H I J K L M N O P Q R S T U V WY Y Z A B C D E F G H I J K L M N O P Q R S T U V W XZ Z A B C D E F G H I J K L M N O P Q R S T U V W X Y密钥维吉尼亚密码引入了“密钥”的概念,即根据密钥来决定用哪一行的密表来进行替换,以此来对抗字频统计。