ARP攻击实验报告

- 格式:doc

- 大小:277.00 KB

- 文档页数:7

实验I ARP攻击的攻、判、防ARP攻击不是病毒——几乎所有的杀毒软件对之都无可奈何;但却胜似病毒——因它轻可造成通信变慢、网络瘫痪,重会造成信息的泄密。

多年来,ARP攻击一直存在,却没有一个好的解决办法。

很多网络用户深受其害,网管人员更是无从下手、苦不堪言。

本实验从分析ARP协议和欺骗原理入手,告诉读者如何实施ARP攻击,如何判断正在遭受ARP 攻击,如何防范和解决ARP攻击。

1. ARP协议及欺骗原理(1)以太网的工作原理。

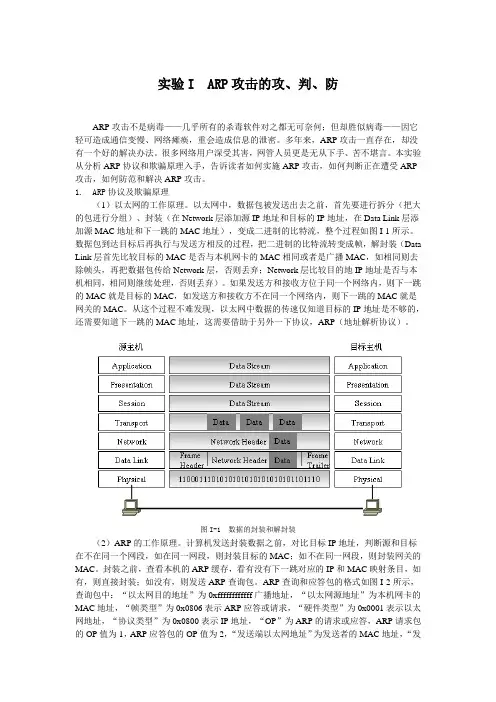

以太网中,数据包被发送出去之前,首先要进行拆分(把大的包进行分组)、封装(在Network层添加源IP地址和目标的IP地址,在Data Link层添加源MAC地址和下一跳的MAC地址),变成二进制的比特流,整个过程如图I-1所示。

数据包到达目标后再执行与发送方相反的过程,把二进制的比特流转变成帧,解封装(Data Link层首先比较目标的MAC是否与本机网卡的MAC相同或者是广播MAC,如相同则去除帧头,再把数据包传给Network层,否则丢弃;Network层比较目的地IP地址是否与本机相同,相同则继续处理,否则丢弃)。

如果发送方和接收方位于同一个网络内,则下一跳的MAC就是目标的MAC,如发送方和接收方不在同一个网络内,则下一跳的MAC就是网关的MAC。

从这个过程不难发现,以太网中数据的传速仅知道目标的IP地址是不够的,还需要知道下一跳的MAC地址,这需要借助于另外一下协议,ARP(地址解析协议)。

图I-1 数据的封装和解封装(2)ARP的工作原理。

计算机发送封装数据之前,对比目标IP地址,判断源和目标在不在同一个网段,如在同一网段,则封装目标的MAC;如不在同一网段,则封装网关的MAC。

封装之前,查看本机的ARP缓存,看有没有下一跳对应的IP和MAC映射条目,如有,则直接封装;如没有,则发送ARP查询包。

ARP查询和应答包的格式如图I-2所示,查询包中:“以太网目的地址”为0xffffffffffff广播地址,“以太网源地址”为本机网卡的MAC地址,“帧类型”为0x0806表示ARP应答或请求,“硬件类型”为0x0001表示以太网地址,“协议类型”为0x0800表示IP地址,“OP”为ARP的请求或应答,ARP请求包的OP值为1,ARP应答包的OP值为2,“发送端以太网地址”为发送者的MAC地址,“发送端IP”为发送者的IP地址,“目的以太网地址”这里为0x000000000000,“目的IP”为查询MAC地址的IP。

目录试验环境: (2)攻击原理: (4)预防方法测试: (6)检测及故障追踪方法: (8)总结: (8)ARP 攻防测试报告试验环境:1、拓扑图:2、拓扑说明:1)router 1为出口路由器,做NA T出局。

2)SW1为局域网交换机,做了端口镜像,把E0/1镜像到端口E0/24对攻击的数据做分析。

3)攻击机:IP 10.0.0.5 MAC: Giga-Byt_15:84:f3 (00:1d:7d:15:84:f3)4)受害机1:IP 10.0.0.4 MAC: Dell_c0:fc:55 (00:21:70:c0:fc:55)5)受害机2:IP 10.0.0.6 MAC:SamsungE_9c:25:d3 (00:13:77:9c:25:d3)6)网关:IP 10.0.0.1 MAC: Hangzhou_4b:bf:4a (00:0f:e2:4b:bf:4a)3、测试用软件:采用了目前常见的局域网攻击软件:网络守护神4.0.0.0,聚生网管2.1 。

经分析此2软件的做法基本雷同,因此文中不做特别的指出均表示此2软件。

4、相关路由交换配置:Router1:#sysname Router1#nat address-group 0 192.168.1.223 192.168.1.224#dhcp server ip-pool 1network 10.0.0.0 mask 255.255.255.0gateway-list 10.0.0.1dns-list 202.102.134.68 61.134.1.4#acl number 2000rule 0 permit source 10.0.0.0 0.0.0.255#interface Ethernet0/0ip address 192.168.1.222 255.255.255.0nat outbound 2000 address-group 0#interface Ethernet0/1ip address 10.0.0.1 255.255.255.0#ip route-static 0.0.0.0 0.0.0.0 192.168.1.1 preference 60SW1:#sysname SW1#acl number 4000rule 0 permit ingress interface Ethernet0/1 egress any rule 1 permit ingress any egress interface Ethernet0/1 #vlan 1#vlan 10#interface Vlan-interface1ip address 10.0.0.2 255.255.255.0#interface Ethernet0/1#interface Ethernet0/2#interface Ethernet0/3#interface Ethernet0/23port access vlan 10#interface Ethernet0/24#ip route-static 0.0.0.0 0.0.0.0 10.0.0.1 preference 60#mirrored-to link-group 4000 rule 0 interface Ethernet0/23mirrored-to link-group 4000 rule 1 interface Ethernet0/23攻击原理:1、攻击原理:ARP欺骗是采用大量的伪造网关的ARP reply报文来淹没真正的网关reply 报文来达到欺骗客户端的目的。

DHCP snooping && DAI Implement Report 1.网络拓扑2.实施DHCP cnooping && DAI之前2.1. 用Ettercap对Victim实施ARP攻击2.1.1.因为攻击机没有开启数据转发功能,所以被攻击终端网络出现断流;2.1.2.通过用Arp –a 查看被攻击终端的ARP表,发现网关的Mac-Address被修改;2.2. 用Ettercap实现网段的主机扫描3.实施DHCP cnooping && DAI3.1. 配置文件Switch#sho runBuilding configuration...Current configuration : 2823 bytes!! Last configuration change at 17:23:48 GMT Mon Mar 10 2008!version 12.2no service padservice timestamps debug uptimeservice timestamps log uptimeservice password-encryption!hostname Switch!!no aaa new-modelclock timezone GMT -8switch 1 provision ws-c3750g-24tsystem mtu routing 1500ip subnet-zeroip routingno ip domain-lookup!vlan2 对Vlan 2做映射表snoopingipdhcpip dhcp snooping database ftp://qy:123456@10.3.1.139/qy 映射文件存放地ip dhcp snooping 打开Snooping2 监控Vlan 2vlaniparpinspectionip arp inspection log-buffer entries 1024ip arp inspection log-buffer logs 1024 interval 10!!!!!no file verify autospanning-tree mode pvstspanning-tree extend system-id!vlan internal allocation policy ascending!!interface GigabitEthernet1/0/1switchport trunk encapsulation dot1qswitchport mode trunkip dhcp snooping trust 在可信任端口上打(默认为非可信任)!interface GigabitEthernet1/0/2ip dhcp snooping trust!interface GigabitEthernet1/0/3 ip dhcp snooping trust!interface GigabitEthernet1/0/4 ip dhcp snooping trust!interface GigabitEthernet1/0/5 ip dhcp snooping trust!interface GigabitEthernet1/0/6 ip dhcp snooping trust!interface GigabitEthernet1/0/7 ip dhcp snooping trust!interface GigabitEthernet1/0/8 ip dhcp snooping trust!interface GigabitEthernet1/0/9 ip dhcp snooping trust!interface GigabitEthernet1/0/10 ip dhcp snooping trust!interface GigabitEthernet1/0/11 ip dhcp snooping trust!interface GigabitEthernet1/0/12 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/13 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/14 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/15 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/16switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/17 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/18 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/19 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/20 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/21 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/22 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/23 switchport access vlan 2 switchport mode access!interface GigabitEthernet1/0/24 switchport access vlan 2 switchport mode access!interface Vlan1ip address 10.3.0.252 255.255.0.0!interface Vlan2ip address 192.168.1.1 255.255.255.0 ip helper-address 10.3.139.139!ip classlessip http serverip http secure-server!!!control-plane!!line con 0exec-timeout 0 0line vty 0 4loginline vty 5 15login!ntp clock-period 36030203 ntp server 10.3.0.254end3.2. 映射表格式3.3. 用Ettercap对Victim实放ARP攻击Victim客户机并没有受到影响交换机上的LOG报错,攻击机所在的端口有无效的ARP包。

arp欺骗实验报告

ARP欺骗实验报告

在网络安全领域,ARP欺骗是一种常见的攻击手段,它利用ARP协议的漏洞来

欺骗网络设备,使其发送数据包到错误的目的地。

为了更好地了解ARP欺骗的

原理和影响,我们进行了一项实验。

实验步骤如下:

1. 准备工作:我们使用了一台路由器和两台电脑来搭建局域网环境。

其中一台

电脑作为攻击者,另一台电脑作为受害者。

2. ARP欺骗攻击:在攻击者电脑上,我们使用工具来发送伪造的ARP响应包,

将受害者电脑的IP地址映射到攻击者的MAC地址上。

3. 数据传输测试:在进行ARP欺骗攻击后,我们在受害者电脑上发送了一些数

据包,观察其传输情况。

实验结果如下:

1. 数据包丢失:在进行ARP欺骗攻击后,我们发现受害者电脑发送的数据包并

没有到达预期的目的地,而是被发送到了攻击者电脑上。

2. 网络混乱:由于ARP欺骗导致了数据包发送错误,整个局域网环境出现了混乱,部分数据包甚至丢失。

结论:

通过这次实验,我们深刻认识到ARP欺骗对网络的危害。

攻击者可以利用ARP

欺骗来窃取数据、监控通信内容甚至篡改数据,给网络安全带来了严重的威胁。

因此,我们呼吁网络管理员和用户加强对ARP欺骗攻击的防范意识,采取相应

的安全措施来保护网络安全。

同时,我们也希望厂商能够加强对ARP协议的安

全性设计,减少网络攻击的可能性。

网络入侵实验报告学号:0867010077姓名:***一.实验目的:1、了解基本的网络攻击原理和攻击的主要步骤;2、掌握网络攻击的一般思路;3、了解arp攻击的主要原理和过程;二.实验原理:arp攻击就是通过伪造ip地址和mac地址实现arp欺骗,能够在网络中产生大量的arp通信量使网络阻塞,攻击者只要持续不断的发出伪造的arp响应包就能更改目标主机arp缓存中的ip-mac条目,造成网络中断或中间人攻击。

arp攻击主要是存在于局域网网络中,局域网中若有一台计算机感染arp木马,则感染该arp木马的系统将会试图通过“arp欺骗”手段截获所在网络内其它计算机的通信信息,并因此造成网内其它计算机的通信故障。

某机器a要向主机b发送报文,会查询本地的arp缓存表,找到b的ip地址对应的mac地址后,就会进行数据传输。

如果未找到,则a广播一个arp请求报文(携带主机a的ip地址ia——物理地址pa),请求ip地址为ib的主机b回答物理地址pb。

网上所有主机包括b都收到arp请求,但只有主机b识别自己的ip地址,于是向a主机发回一个arp响应报文。

其中就包含有b的mac地址,a接收到b的应答后,就会更新本地的arp缓存。

接着使用这个mac地址发送数据(由网卡附加mac地址)。

因此,本地高速缓存的这个arp表是本地网络流通的基础,而且这个缓存是动态的。

本实验的主要目的是在局域网内,实施arp攻击,使局域网的网关失去作用,导致局域网内部主机无法与外网通信。

三.实验环境:windows xp操作系统,iris抓包软件四.实验步骤:1,安装iris,第一次运行iris后会出现一个要你对适配器的选择的界面,点击适配器类型,点击确定就可以了:如图1-1;图1-1 2对编辑过滤器进行设置(edit filter settings),设置成包含arp 如图1-2;图1-2 3.点击iris的运行按钮(那个绿色的按钮),或捕获(capture)按钮。

arp欺骗实验报告

ARP欺骗实验报告

在网络安全领域,ARP欺骗是一种常见的攻击手段,用于窃取网络通信数据或

者对网络进行破坏。

为了更好地了解ARP欺骗的原理和危害,我们进行了一系

列的ARP欺骗实验。

实验一:ARP欺骗原理

首先,我们对ARP协议进行了深入的研究,了解了ARP欺骗的原理。

ARP协议是用于将IP地址映射到MAC地址的协议,而ARP欺骗则是指攻击者发送虚假

的ARP响应,欺骗目标主机将其通信数据发送到攻击者的机器上,从而实现窃

取数据或者中间人攻击的目的。

实验二:ARP欺骗的危害

在实验中,我们模拟了一次ARP欺骗攻击,并观察了其对网络的影响。

我们发现,一旦发生ARP欺骗,目标主机会将其通信数据发送到攻击者的机器上,导

致数据泄露和网络通信的混乱。

此外,ARP欺骗还可能导致网络中断或者恶意

软件的传播,给网络安全带来严重的威胁。

实验三:防范ARP欺骗的方法

为了防范ARP欺骗攻击,我们测试了一些常见的防御方法,包括静态ARP绑定、ARP监控和网络流量分析等。

我们发现,这些方法可以有效地防止ARP欺骗攻击,保护网络通信的安全和稳定。

总结:ARP欺骗是一种常见的网络攻击手段,具有严重的危害。

通过本次实验,我们更加深入地了解了ARP欺骗的原理和危害,以及防范ARP欺骗的方法,为网络安全的保护提供了重要的参考和指导。

希望我们的实验报告能够对网络安

全研究和实践提供有益的启示。

网络安全攻击实验报告实验目的:本实验旨在通过模拟网络安全攻击的过程,提升对网络安全的认识,了解各种常见网络攻击的原理和防范措施。

实验设备:1. 一台Windows操作系统的计算机,作为实验的攻击者。

2. 一台Windows操作系统的计算机,作为实验的受攻击者。

3. 一台Linux操作系统的计算机,作为实验的网络防火墙。

实验步骤:1. 配置网络环境:将攻击者、受攻击者和防火墙连接到同一个局域网中,并进行正确的IP地址配置。

2. 确认网络连接正常后,开始进行模拟攻击。

实验一:ARP欺骗攻击1. 攻击者使用工具发送恶意ARP包,将受攻击者的IP地址与攻击者自己的MAC地址对应起来,以此实现网络欺骗。

2. 受攻击者在收到ARP包后,将误认为攻击者的计算机是网关,并将网络流量发送至攻击者的计算机。

3. 防火墙通过监测网络流量,检测到ARP欺骗攻击,将受攻击者的网络流量重定向至正确的网关。

实验二:DDoS攻击1. 攻击者利用工具向受攻击者发送大量正常请求,使其服务器超负荷运作,无法正常提供服务。

2. 受攻击者的服务器在处理这些请求时,耗尽系统资源,导致服务阻塞或崩溃。

3. 防火墙通过检测到大量请求来自同一IP地址,将该IP地址列入黑名单,过滤掉恶意流量,减轻服务器负荷。

实验三:SQL注入攻击1. 攻击者利用软件工具,通过在Web应用程序的输入字段中插入SQL代码,获取或篡改数据库中的数据。

2. 受攻击者的Web应用程序在处理请求时,未对输入字段进行正确的过滤或转义,导致攻击者成功执行注入攻击。

3. 防火墙通过检测到包含恶意SQL代码的请求,拦截并阻止恶意请求,保护数据库安全。

实验结果:1. 在实验一中,通过ARP欺骗攻击,攻击者成功将受攻击者的网络流量重定向至正确的网关,防火墙成功阻止了欺骗攻击。

2. 在实验二中,通过DDoS攻击,受攻击者的服务器遭受了大量请求的压力,导致服务不可用,防火墙成功进行了恶意流量过滤。

首先使用“快照X”恢复Windows/Linux系统环境。

一.ARP欺骗攻击实验需求:(1)本实验使用交换网络结构(参见附录B),组一、二和三间通过交换模块连接(主机A、C、E通过交换模块连接,主机B、D、F也通过交换模块连接)。

因此,正常情况下,主机C无法以嗅探方式监听到主机A与主机E间通信数据,同样主机D也无法监听到主机B与主机F间的通信数据。

(2)主机C要监听主机A和主机E间的通信数据;主机D要监听主机B与主机F间的通信数据。

分析:黑客主机通过对目标主机进行ARP欺骗攻击,获取目标主机间的通信数据。

1.正常通信(1)目标主机二单击工具栏“UDP工具”按钮,启动UDP连接工具,创建2513/udp服务端。

(2)目标主机一启动UDP连接工具,将“目标机器”IP地址指定为目标主机二的地址,目标端口与服务器一致。

在“数据”文本框中输入任意内容,单击“发送”按钮,向服务端发送数据。

服务端确定接收到数据。

(3)黑客主机单击工具栏“控制台”按钮,切换至/opt/ExpNIS/NetAD-Lab/Tools/ids/目录(Snort目录),执行如下命令:通过上述命令snort仅会监听源IP地址为目标主机一的、传输协议类型为UDP的网络数据(4)目标主机一再次向目标主机二发送消息,黑客主机停止snort监听(Ctrl+C),观察snort监听结果,是否监听到目标主机间的通信数据。

为什么?没有监听到结果,目标主机不在同一个共享设备上,正常状态下目标主机一和二间的通信,黑客主机监听不到它们之间的信息。

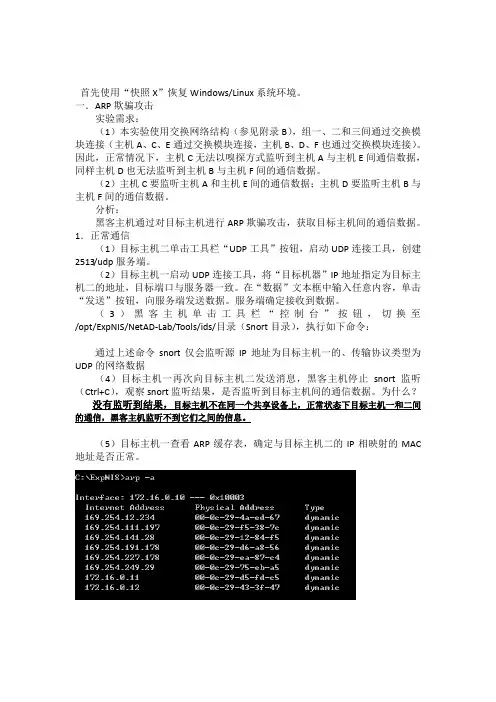

(5)目标主机一查看ARP缓存表,确定与目标主机二的IP相映射的MAC 地址是否正常。

不正常,缓存表多出一行新的内容。

2.ARP攻击(1)黑客主机单击平台工具栏“控制台”按钮,进入实验目录,运行ARPattack 程序攻击目标主机一,将其ARP缓存表中与目标主机二相映射的MAC地址更改为黑客主机的MAC地址。

其中第一个参数为被攻击主机IP地址,第二个参数为被攻击主机MAC地址,第三个参数为与被攻击主机进行正常通信的主机IP地址。

首先使用“快照X”恢复Windows/Linux系统环境。

一.ARP欺骗攻击实验需求:(1)本实验使用交换网络结构(参见附录B),组一、二和三间通过交换模块连接(主机A、C、E通过交换模块连接,主机B、D、F也通过交换模块连接)。

因此,正常情况下,主机C无法以嗅探方式监听到主机A与主机E间通信数据,同样主机D也无法监听到主机B与主机F间的通信数据。

(2)主机C要监听主机A和主机E间的通信数据;主机D要监听主机B与主机F间的通信数据。

分析:黑客主机通过对目标主机进行ARP欺骗攻击,获取目标主机间的通信数据。

1.正常通信(1)目标主机二单击工具栏“UDP工具”按钮,启动UDP连接工具,创建2513/udp服务端。

(2)目标主机一启动UDP连接工具,将“目标机器”IP地址指定为目标主机二的地址,目标端口与服务器一致。

在“数据”文本框中输入任意内容,单击“发送”按钮,向服务端发送数据。

服务端确定接收到数据。

(3)黑客主机单击工具栏“控制台”按钮,切换至/opt/ExpNIS/NetAD-Lab/Tools/ids/目录(Snort目录),执行如下命令:通过上述命令snort仅会监听源IP地址为目标主机一的、传输协议类型为UDP的网络数据(4)目标主机一再次向目标主机二发送消息,黑客主机停止snort监听(Ctrl+C),观察snort监听结果,是否监听到目标主机间的通信数据。

为什么?没有监听到结果,目标主机不在同一个共享设备上,正常状态下目标主机一和二间的通信,黑客主机监听不到它们之间的信息。

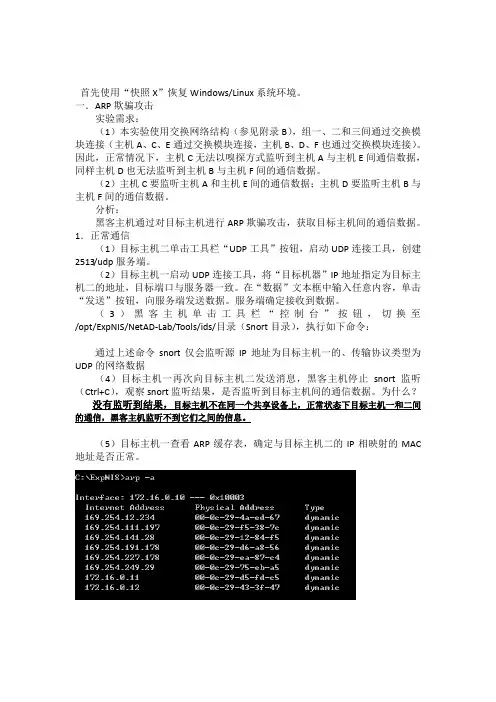

(5)目标主机一查看ARP缓存表,确定与目标主机二的IP相映射的MAC 地址是否正常。

不正常,缓存表多出一行新的内容。

2.ARP攻击(1)黑客主机单击平台工具栏“控制台”按钮,进入实验目录,运行ARPattack 程序攻击目标主机一,将其ARP缓存表中与目标主机二相映射的MAC地址更改为黑客主机的MAC地址。

其中第一个参数为被攻击主机IP地址,第二个参数为被攻击主机MAC地址,第三个参数为与被攻击主机进行正常通信的主机IP地址。

arp攻击实验报告ARP攻击实验报告一、实验目的本实验旨在通过ARP攻击实验,了解ARP攻击的原理和方法,以及如何防范ARP攻击。

二、实验环境1. 虚拟机软件:VMware Workstation2. 操作系统:Kali Linux、Windows 10三、实验过程1. 首先,我们在Kali Linux上使用arpspoof工具进行ARP欺骗攻击,将目标主机(Windows 10)的ARP缓存中的MAC地址修改为攻击者的MAC地址。

2. 然后,我们在Windows 10上使用Wireshark抓包工具进行抓包分析,观察ARP攻击的效果和影响。

3. 最后,我们在Kali Linux上使用arpspoof工具进行ARP防御,将目标主机的ARP缓存中的MAC地址还原为正确的MAC地址。

四、实验结果通过实验我们发现,ARP攻击可以成功地将目标主机的ARP缓存中的MAC地址修改为攻击者的MAC地址,导致目标主机无法正常通信。

而使用arpspoof 工具进行ARP防御可以将目标主机的ARP缓存中的MAC地址还原为正确的MAC地址,恢复正常通信。

五、实验总结ARP攻击是一种常见的网络攻击手段,可以通过欺骗目标主机的ARP缓存来实现攻击。

为了防范ARP攻击,我们可以使用arpspoof工具进行ARP防御,将目标主机的ARP缓存中的MAC地址还原为正确的MAC地址。

同时,网络管理员还应该加强网络安全意识教育,定期检查和清理ARP缓存,以及部署防火墙、入侵检测系统等安全设备,从而有效地防范ARP攻击。

六、参考资料1. 《黑客攻防技术与实战》2. 《网络安全攻防实战指南》通过本次ARP攻击实验,我们对ARP攻击有了更深入的了解,并且掌握了一些防范ARP攻击的方法,希望能够为网络安全提供一些帮助。

华北电力大学

实验报告|

|

实验名称 ARP攻击实验

课程名称网络攻击与防范

|

|

专业班级:网络学生姓名:

学号:成绩:

指导教师:曹锦纲实验日期:

通过WinArpAttacker的包转发功能,可搜集并转发数据包,使用时最好禁止本地系统本身的包转发功能。

能够统计通过WinArpAttacker包转发功能嗅探和转发的数据,就像在本地网络接口上看到的数据包统计值一样。

ARP表在很短的时间内自动更新(大约5秒内),也可选择不自动刷新ARP表。

四、实验方法与步骤

1、在VMware中新建两个虚拟机,均安装Windows XP系统,并设置网卡连接方式为Host-only(主机)模式。

2、详细的TCP/IP参数设置如下:

设备IP地址掩码MAC地址

PC1

、确保两台虚拟机相互可以ping通:

PC1:

PC2:。

arp欺骗实验报告ARP欺骗实验报告引言ARP(地址解析协议)是用于将IP地址映射到MAC地址的协议,它在局域网中起着至关重要的作用。

然而,由于其工作机制的特性,ARP协议也容易受到欺骗攻击的影响。

本实验旨在通过模拟ARP欺骗攻击,探究其对网络安全的影响。

实验设计本次实验使用了一台路由器和两台计算机,它们分别连接在同一个局域网中。

其中一台计算机作为攻击者,另一台计算机作为受害者。

攻击者使用工具对受害者进行ARP欺骗攻击,将受害者的IP地址映射到自己的MAC地址上,从而实现对受害者的网络流量窃取或篡改。

实验过程在实验开始之前,我们首先使用Wireshark网络抓包工具监控局域网中的数据流量。

然后攻击者使用工具发送伪造的ARP响应包,将受害者的IP地址映射到自己的MAC地址上。

接着,我们再次通过Wireshark监控数据流量,观察受害者的网络通信是否受到影响。

实验结果通过实验我们发现,一旦受害者的ARP缓存表被攻击者篡改,受害者将无法正常与其他设备进行通信。

攻击者可以窃取受害者的数据流量,或者将受害者的流量重定向到自己的设备上进行篡改。

这对于网络安全来说是一个严重的威胁,可能导致机密信息泄露或者网络服务受到破坏。

结论ARP欺骗攻击是一种常见的网络安全威胁,它可以对局域网中的设备造成严重影响。

为了防范这种攻击,网络管理员需要采取一系列措施,包括加强网络设备的安全设置、定期清理ARP缓存表、使用加密通信协议等。

同时,网络设备厂商也应该加强对ARP协议的安全性设计,以提高网络的整体安全性。

通过本次实验,我们对ARP欺骗攻击有了更深入的了解,也更加意识到了网络安全的重要性。

ARP攻击实验⼀、实验⽬的1.掌握sniffer和Wireshark⼯具的使⽤。

2.了解WinArpAttacker软件攻击的⽅法和步骤。

3.学会使⽤ARP欺骗的攻击⽅法和掌握ARP欺骗的防范⽅法。

⼆、实验设备及环境两台装有Windows2000/XP电脑操作系统的计算机,并且这两台要在同⼀个局域⽹内,⼀台安装Wireshark、WinArpAttacker⼯具,另⼀台安装ARP 防⽕墙⼯具antiarp软件。

三、实验内容及步骤(截图并对图⽰进⾏必要的⽂字说明)1.ARP泛洪攻击。

⾸先先测试攻击⽅和被攻击⽅的连通性。

安装Wireshark软件并运⾏在软件对话框内选择capture——》options,在弹出的对话框内输⼊被攻击⽅的ip地址。

点击Start按钮,开始嗅探被攻击⽅的数据包。

安装WinArpAttacker软件,并运⾏,选择options——》adapter。

在弹出的对话框内选择attack选项,把攻击的时间延长(时间可随意设置)。

进⾏scan,设置被攻击⽅的ip。

选择设置好的⽬的IP后选择attack,进⾏flood攻击。

这时发现被攻击⽅出现ip地址冲突,即攻击成功。

打开Wireshark查看嗅探到的信息2.使⽤send实施ARP欺骗攻击使⽤ipconfig/all命令查看攻击⽅MAC地址,并⽤ARP –a 查看本地局域⽹内所有⽤户ip和mac地址绑定关系同样使⽤使⽤ipconfig/all 命令查看被攻击⽅MAC 地址,并⽤ARP –a 查看本地局域⽹内所有⽤户ip 和mac 地址绑定关系运⾏WinArpAttacker 软件,选中send 选项,设置相应的参数。

然后点击send 开始攻击。

再次使⽤命令arp –a 查看信息,发现ip和mac地址绑定关系发⽣改变,并发现ping不同。

3. 防范ARP欺骗为防⽌arp欺骗,使⽤静态绑定ip和mac地址。

先使⽤命令arp -d清除缓存表。

arp攻击实验报告ARP攻击实验报告在网络安全领域,ARP攻击是一种常见的攻击方式,它利用ARP协议的漏洞来欺骗网络中的计算机,使得网络数据包被发送到错误的目标地址,从而导致网络通信的混乱甚至数据泄露。

为了更好地了解ARP攻击的原理和危害,我们进行了一次ARP攻击的实验,并在此报告中分享实验过程和结果。

实验环境准备我们使用了一台运行Windows操作系统的计算机作为攻击者,另外一台计算机作为受害者,它们通过一个交换机连接在同一个局域网中。

我们还使用了一款名为Cain & Abel的工具来进行ARP攻击。

实验过程首先,我们在攻击者计算机上使用Cain & Abel工具来扫描局域网中的所有设备,获取它们的IP地址和MAC地址。

接着,我们选择了受害者计算机,并使用工具发送了一个虚假的ARP响应,将受害者计算机的IP地址映射到攻击者的MAC地址上。

实验结果在进行ARP攻击后,我们发现受害者计算机无法正常访问网络,因为它发送的数据包被发送到了错误的MAC地址上。

同时,我们在攻击者计算机上成功地截获了受害者计算机发送和接收的网络数据包,包括敏感信息和登录凭证等。

实验结论通过这次ARP攻击实验,我们深刻认识到了ARP攻击的危害和原理。

ARP攻击可以使得网络通信变得不安全,导致数据泄露和信息被窃取。

因此,我们强烈建议网络管理员和用户采取相应的防护措施,如使用静态ARP绑定、启用网络防火墙等,来防范ARP攻击的威胁。

总结ARP攻击是一种常见的网络安全威胁,它可以对网络通信造成严重的影响和危害。

通过本次ARP攻击实验,我们更加深入地了解了ARP攻击的原理和危害,也更加重视了网络安全的重要性。

我们希望通过这篇实验报告,能够引起更多人对网络安全的关注,并采取有效的措施来保护自己的网络环境。

arp欺骗实验报告ARP欺骗实验报告引言:ARP(Address Resolution Protocol)是计算机网络中的一种协议,用于将IP地址转换为物理地址(MAC地址)。

ARP欺骗是一种网络攻击技术,攻击者通过伪造ARP响应包来欺骗网络中的主机,使其将数据发送到攻击者控制的设备上。

本实验旨在研究ARP欺骗的原理、方法以及对网络的影响。

实验目的:1. 研究ARP欺骗的原理和工作机制。

2. 实际操作ARP欺骗攻击,并观察其对网络的影响。

3. 探讨防范ARP欺骗的方法。

实验步骤:1. 搭建实验环境:使用两台计算机,一台作为攻击者,一台作为受害者。

两台计算机连接到同一个局域网中。

2. 配置网络设置:攻击者计算机启用IP转发功能,确保可以转发受害者的数据包。

3. 获取网络信息:攻击者计算机使用ARP协议获取受害者计算机的IP地址和MAC地址。

4. 发送伪造ARP响应包:攻击者计算机发送伪造的ARP响应包,将受害者的IP 地址与攻击者的MAC地址进行映射。

5. 受害者响应:受害者计算机接收到伪造的ARP响应包后,将其缓存到ARP缓存表中。

6. 数据重定向:攻击者计算机将受害者的数据包转发到目标设备,同时将目标设备的响应数据包转发给受害者,实现数据重定向。

7. 观察网络影响:观察受害者计算机的网络连接是否受到干扰,网络速度是否下降。

实验结果与分析:在实验中,我们成功进行了ARP欺骗攻击,并观察到以下结果:1. 受害者计算机的网络连接受到干扰:受害者计算机无法正常访问互联网,网络速度明显下降。

2. 攻击者计算机能够获取受害者的数据包:攻击者计算机能够成功转发受害者的数据包,并获取目标设备的响应数据包。

3. 网络通信异常:由于攻击者计算机作为中间人拦截了受害者和目标设备之间的通信,网络通信变得异常不稳定。

ARP欺骗攻击的原理是通过伪造ARP响应包,将受害者的IP地址与攻击者的MAC地址进行映射,使得受害者将数据发送到攻击者控制的设备上。