现代密码学-第7章密码协议-20091217

- 格式:ppt

- 大小:468.00 KB

- 文档页数:46

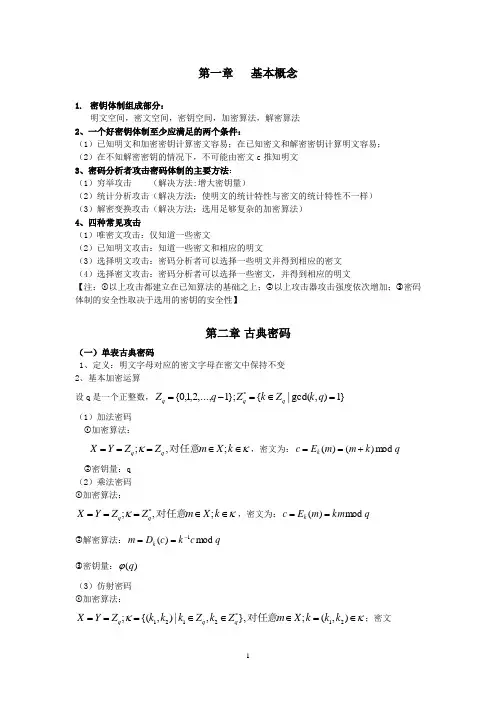

第一章 基本概念1. 密钥体制组成部分:明文空间,密文空间,密钥空间,加密算法,解密算法 2、一个好密钥体制至少应满足的两个条件:(1)已知明文和加密密钥计算密文容易;在已知密文和解密密钥计算明文容易; (2)在不知解密密钥的情况下,不可能由密文c 推知明文 3、密码分析者攻击密码体制的主要方法: (1)穷举攻击 (解决方法:增大密钥量)(2)统计分析攻击(解决方法:使明文的统计特性与密文的统计特性不一样) (3)解密变换攻击(解决方法:选用足够复杂的加密算法) 4、四种常见攻击(1)唯密文攻击:仅知道一些密文(2)已知明文攻击:知道一些密文和相应的明文(3)选择明文攻击:密码分析者可以选择一些明文并得到相应的密文 (4)选择密文攻击:密码分析者可以选择一些密文,并得到相应的明文【注:①以上攻击都建立在已知算法的基础之上;②以上攻击器攻击强度依次增加;③密码体制的安全性取决于选用的密钥的安全性】第二章 古典密码(一)单表古典密码1、定义:明文字母对应的密文字母在密文中保持不变2、基本加密运算设q 是一个正整数,}1),gcd(|{};1,...,2,1,0{*=∈=-=q k Z k Z q Z q q q(1)加法密码 ①加密算法:κκ∈∈===k X m Z Z Y X q q ;,;对任意,密文为:q k m m E c k m od )()(+== ②密钥量:q (2)乘法密码 ①加密算法:κκ∈∈===k X m Z Z Y X q q ;,;*对任意,密文为:q km m E c k m od )(== ②解密算法:q c k c D m k mod )(1-==③密钥量:)(q ϕ (3)仿射密码 ①加密算法:κκ∈=∈∈∈===),(;},,|),{(;21*2121k k k X m Z k Z k k k Z Y X q q q 对任意;密文q m k k m E c k m od )()(21+==②解密算法:q k c k c D m k mod )()(112-==-③密钥量:)(q q ϕ (4)置换密码 ①加密算法:κσκ∈=∈==k X m Z Z Y X q q ;,;对任意上的全体置换的集合为,密文)()(m m E c k σ==②密钥量:!q③仿射密码是置换密码的特例 3.几种典型的单表古典密码体制 (1)Caeser 体制:密钥k=3 (2)标准字头密码体制: 4.单表古典密码的统计分析(1)26个英文字母出现的频率如下:频率 约为0.120.06到0.09之间 约为0.04 约0.015到0.028之间 小于0.01 字母et,a,o,i.n,s,h,rd,lc,u,m,w,f,g ,y,p,bv,k,j,x,q,z【注:出现频率最高的双字母:th ;出现频率最高的三字母:the 】 (二)多表古典密码1.定义:明文中不同位置的同一明文字母在密文中对应的密文字母不同2.基本加密运算 (1)简单加法密码 ①加密算法:κκ∈=∈====),...,(,),...,(,,11n n n nq n q n n k k k X m m m Z Z Y X 对任意设,密文:),...,()(11n n k k m k m m E c ++==②密钥量:nq (2)简单乘法密码 ①密钥量:n q )(ϕ 1.简单仿射密码①密钥量:n n q q )(ϕ2.简单置换密码 ①密钥量:nq )!( (3)换位密码 ①密钥量:!n(4)广义置换密码①密钥量:)!(nq(5)广义仿射密码 ①密钥量:n n r q3.几种典型的多表古典密码体制 (1)Playfair 体制: ①密钥为一个5X5的矩阵②加密步骤:a.在适当位置闯入一些特定字母,譬如q,使得明文字母串的长度为偶数,并且将明文字母串按两个字母一组进行分组,每组中的两个字母不同。

摘要数字签名是现代密码学的主要研究课题之一,它是实现认证的重要工具,保证了数据的可靠性。

数字签名在金融、商业、军事等领域,尤其是在电子支票、电子邮件、电子贸易、电子购物、数据交换、电子出版以及知识产权保护等方面有着重要作用。

近些年来随着对数字签名的不断深入研究,产生了许多特殊的数字签名,例如盲签名、群签名、代理签名、多重签名、前向安全签名。

正是由于特殊数字签名具有的独特功能和实际用途,在一些特殊行业有广泛应用,特别是在数据完整性检验、身份证明、身份鉴别和防否认等方面功能独特。

关键词:盲签名1 盲签名的研究现状盲签名是一种特殊的数字签名,其特殊性体现在签名者并不知道签署的内容,即便签名者知道了签名与消息对,也无法将它们联系起来。

因此,盲签名技术应用广泛,尤其是电子投票和电子货币系统等。

盲签名的概念首先被David Chaum提出来,Chaum给出了一个基于RSA的盲签名方案,此后人们分别基于因子分解问题、离散对数问题、二次剩余问题等提出各种盲签名方案。

1992年,Okamoto基于Schnorr签名体制提出了第一个基于离散对数问题的盲签名方案[2]。

1994年,Camenisch等提出了基于离散对数的两个离散方案。

第一个方案是由DSA变形得出,第二个方案建立在Nyberg-Ruep pel签名体制之上。

1996年,Fan等基于二次剩余方根的难解性提出了一个盲签名方案,之后两年,Fan又提出一个部分盲签名方案,可以减少电子现金系统的计算量。

同年再次提出可以增强计算效率的一个盲签名方案。

2000年,姚亦峰等以Harn和Xu提出的十八种安全广义ElGamal型数字签名方案为基础,利用二元仿射变换,通过分析得到其中十二种方案是强盲签名方案。

2001年,Ch-ien 等根据RSA公钥密码系统提出一个部分盲签名方案,它能减少数据库的大小以及避免电子现金的重复花费。

2002年,黄少寅等基于Schnorr体制提出了一个必须经过多人同时盲签名才可生效的新方案,可以方便应用在电子现金需银行多个部门同时进行盲签名才可生效的情形中。

1公钥密码(二)《现代密码学》第七章上节内容回顾公钥密码体制的提出及分类公钥密码体制的基本概念单向陷门函数的概念设计公钥加密算法--背包密码体制3本节主要内容RSA算法及其分析ElGmal算法椭圆曲线密码体制其它公钥密码算法4RSA 算法是1978年由R.Rivest, A.Shamir 和L.Adleman 提出的一种用数论构造的、也是迄今为止理论上最为成熟完善的公钥密码体制,该体制已得到广泛的应用。

它既可用于加密、又可用于数字签字。

RSA算法的安全性基于数论中大整数分解的困难性。

R L Rivest, A Shamir, L Adleman, "On Digital Signatures and Public Key Cryptosystems", Communications of the ACM, vol 21 no 2,pp120-126, Feb 1978RSA算法51. 密钥的产生①选两个安全的大素数p 和q 。

②计算n=p ×q ,φ(n)=(p-1)(q-1),其中φ(n)是n 的欧拉函数值。

③选一整数e ,满足1<e<φ(n),且gcd(φ(n),e)=1。

④计算d ,满足d ·e ≡1 mod φ(n),即d 是e 在模φ(n)下的乘法逆元,因e 与φ(n)互素,由模运算可知,它的乘法逆元一定存在。

⑤以{e,n}为公开钥,{d,n}为秘密钥。

RSA算法62. 加密加密时首先将明文比特串分组,使得每个分组对应的十进制数小于n ,即分组长度小于log 2n 。

然后对每个明文分组m ,作加密运算:c ≡m e mod nRSA算法73. 解密对密文分组的解密运算为:m ≡c d mod n 证明RSA 算法中解密过程的正确性.证明:m 与n 互素,由加密过程知c ≡m e mod n ,所以c d mod n ≡m ed mod n ≡m k φ(n)+1mod n 则由Euler 定理得m φ(n)≡1 mod n,m k φ(n)≡1 mod n,m k φ(n)+1≡m mod n 即c d mod n ≡m 。

现代密码学原理与协议现代密码学原理与协议模板一、引言本协议旨在确定双方之间的信息安全和隐私保护原则,以确保数据的机密性和完整性。

本协议依据现代密码学原理设计,旨在提供高度保密的通信和数据传输方式。

二、协议概述本协议所涉及的密码学原理包括对称加密、公钥加密、散列函数、数字签名等。

三、安全通信1.双方将使用基于对称加密算法的加密手段,在通信过程中保证数据的机密性。

2.双方应密钥交换协议(如Diffie-Hellman协议)进行安全密钥的交换,以确保通信过程中密钥的机密性。

3.双方可以使用公钥加密算法进行密钥协商,以加强通信的安全性。

四、数据传输保护1.双方将使用加密的数据传输协议(如TLS/SSL),以确保数据在传输过程中的机密性和完整性。

2.双方将对数据进行数字签名,并采用消息认证码(MAC)确保数据完整性。

五、密钥管理1.双方将定期更换会话密钥,以降低密码被破解的风险。

2.对于非对称加密算法,双方将设计有效的密钥管理机制,确保私钥的安全性。

3.双方将使用密码学安全的随机数生成器生成密钥和初始化向量。

六、安全性审计1.双方将定期进行安全性审计,包括对协议的实现和网络基础设施的评估。

2.双方将修复可能存在的安全漏洞,并提供安全更新,以确保系统的安全性。

七、争议解决双方同意,任何与本协议相关的争议应通过友好协商解决。

如果协商不成,双方可以寻求法律途径解决争议。

八、协议的解释和修改1.本协议的解释和修改应经双方书面同意。

2.双方同意,协议的修改将在双方达成一致后生效。

九、协议的终止1.任一方可在提前通知对方后终止本协议。

2.本协议终止后,双方应立即停止使用协议中约定的任何加密算法和密钥。

以上是本协议的主要内容,双方应遵守协议约定,并确保数据传输和通信过程中的安全性。

如果双方需要修改协议内容,应经过充分协商达成一致。

第七章 简答题及计算题⑴公钥密码体制与对称密码体制相比有哪些优点和不足?答:对称密码一般要求: 1、加密解密用相同的密钥 2、收发双方必须共享密钥安全性要求: 1、密钥必须保密 2、没有密钥,解密不可行 3、知道算法和若干密文不足以确定密钥 公钥密码一般要求:1、加密解密算法相同,但使用不同的密钥2、发送方拥有加密或解密密钥,而接收方拥有另一个密钥 安全性要求: 1、两个密钥之一必须保密 2、无解密密钥,解密不可行3、知道算法和其中一个密钥以及若干密文不能确定另一个密钥⑵RSA 算法中n =11413,e =7467,密文是5859,利用分解11413=101×113,求明文。

解:10111311413n p q =⨯=⨯=()(1)(1)(1001)(1131)11088n p q ϕ=--=--=显然,公钥e=7467,满足1<e <()n ϕ,且满足gcd(,())1e n ϕ=,通过公式1mod11088d e ⨯≡求出1mod ()3d e n ϕ-≡=,由解密算法mod d m c n ≡得3mod 5859mod114131415d m c n ≡==⑶在RSA 算法中,对素数p 和q 的选取的规定一些限制,例如:①p 和q 的长度相差不能太大,相差比较大; ②P-1和q-1都应有大的素因子;请说明原因。

答:对于p ,q 参数的选取是为了起到防范的作用,防止密码体制被攻击①p ,q 长度不能相差太大是为了避免椭圆曲线因子分解法。

②因为需要p ,q 为强素数,所以需要大的素因子 ⑸在ElGamal 密码系统中,Alice 发送密文(7,6),请确定明文m 。

⑺11Z 上的椭圆曲线E :236y x x =++,且m=3。

①请确定该椭圆曲线上所有的点;②生成元G=(2,7),私钥(5,2)2B B n P ==,明文消息编码到(9,1)m P =上,加密是选取随机数k=3,求加解密过程。