维吉尼亚算法分析及应用

- 格式:doc

- 大小:31.00 KB

- 文档页数:2

维吉尼亚密码算法

维吉尼亚密码算法是一种对明文进行加密的技术,可以保护通信的安全性。

这种算法的核心思想是通过将明文中的每个字符与密钥中的对应字符进行逐个的运算来实现加密。

具体过程如下:首先,将明文和密钥中的字符转化为对应的数值,例如将字母A表示为0,字母B表示为1,以此类推。

然后,使用密钥中的字符依次与明文中的字符进行相加(或相减)运算,将结果转化为对应的密文字符。

维吉尼亚密码算法的安全性依赖于密钥的长度和选择。

较长的密钥可以增加加密的复杂性,使破解更加困难。

同时,选择密钥时应避免使用容易猜测的单词或常见字符,以增加密码的强度。

然而,维吉尼亚密码算法也有一些局限性。

主要问题之一是密钥的共享和管理,如果密钥未经妥善保管,可能会导致密码被破解。

此外,维吉尼亚密码算法无法提供完全的安全性,因为它是基于对明文字符的直接替代。

综上所述,维吉尼亚密码算法是一种经典的加密技术,可以用于保护通信的隐私和安全。

然而,为了确保加密的有效性,我们需要注意密钥的选择和保管,以及使用更加复杂的加密方法来提高安全性。

拓展项目达芬奇密码达芬奇密码,也被称为维吉尼亚密码,是一种历史悠久的加密方法。

在此基础上,我们可以拓展一些新的应用,让达芬奇密码焕发出新的魅力。

本文将介绍一些拓展项目,帮助读者更好地理解这种密码学的应用。

一、达芬奇密码的原理首先我们先了解一下达芬奇密码的原理,这对于拓展更多的应用有很大的帮助。

达芬奇密码是通过将明文和一个密钥进行异或运算来进行加密的。

具体步骤如下:1.将明文和密钥转化为ASCII码或者UNICODE码。

2.将明文和密钥进行异或运算。

3.得到密文。

解密时,只需使用相同的密钥对密文进行异或运算,得到原始明文。

二、拓展项目:利用达芬奇密码进行身份验证现代网络社交平台中,许多用户信息被不法分子盗取,造成了非常严重的后果。

为了保护用户隐私,我们可以利用达芬奇密码来设计一种安全的身份验证系统。

设计思路:在用户注册时,由服务器为其生成一个唯一的密钥,将此密钥加密后发送至用户邮箱进行确认。

只有在邮箱确认成功后,才允许用户进行登录操作。

在用户登录时,系统将用户的账号和密钥进行异或运算,生成一个新的密钥。

当用户退出后,此密钥将被清除,用户再次登录时,只有在正确的密钥下才能完成登录。

同时,为了增加系统的安全性,可以采用单次验证码登录等步骤来保证用户的账号密码不会泄露。

三、拓展项目:利用达芬奇密码进行特定范围的加密在现代的生产与交易领域,数据加密是保证安全的必要措施。

在某些场景中,对特定数据生成的加密结果有要求,此时可以使用达芬奇密码进行加密。

设计思路:在特定数据进行加密时,可以为其制定一个密钥,在达芬奇密码中,密钥的长度必须与明文数据相同,因此可以将明文数据拆分成多个部分进行加密,最后将这些部分拼合。

但是,由于达芬奇密码的安全性不够高,为了增加加密强度,可以加入其他的加密算法进行加密,达到更高的安全性。

同时,为了便于后续操作,可以对加密结果进行哈希运算,生成一定长度的密文,保证存储和传输的安全。

四、拓展项目:利用达芬奇密码进行图像加密图像加密是比较复杂的一个领域,传统的加密算法需要考虑到图像本身的复杂性,但是利用达芬奇密码进行图像加密则相对比较容易,并且其密钥安全性较高。

一、实验目的1. 理解维吉尼亚密码算法的原理和加密解密过程。

2. 掌握维吉尼亚密码算法的编程实现。

3. 通过实验,提高对密码学基础知识的理解和应用能力。

二、实验原理维吉尼亚密码算法是一种多表密码,由法国密码学家布莱斯·德·维吉尼亚(Blaise de Vigenère)于16世纪提出。

该算法利用一个密钥来生成一系列凯撒密码,通过将这些凯撒密码依次应用于明文,实现对明文的加密。

加密过程如下:1. 编号:将A-Z以编号0-25编号;2. 选取密钥:举例:wangyuhang;3. 明文处理:去掉所有空格;4. 密钥处理:将密钥重复排列;5. 加密:将明文每个字母和密钥对应位置的字母相加(mod 26),得到新的字母;6. 输出密文。

解密过程如下:1. 编号:将A-Z以编号0-25编号;2. 获取密钥:举例:wangyuhang;3. 密文处理:去掉所有空格;4. 密钥处理:将密钥重复排列;5. 解密:将密文每个字母和密钥对应位置的字母相减(mod 26),得到原始明文;6. 输出明文。

三、实验环境1. 操作系统:Windows 102. 编程语言:C++3. 开发工具:Visual Studio 2019四、实验步骤1. 创建一个名为“VigenereCipher”的C++项目。

2. 在项目中创建一个名为“VigenereCipher.h”的头文件,用于声明加密和解密函数。

3. 在项目中创建一个名为“VigenereCipher.cpp”的源文件,用于实现加密和解密函数。

4. 在项目中创建一个名为“main.cpp”的主程序文件,用于调用加密和解密函数,并进行测试。

5. 编写代码实现以下功能:(1)将明文和密钥转换为数字编码;(2)将数字编码相加(加密)或相减(解密)(mod 26);(3)将数字编码转换回字母编码;(4)输出加密后的密文和解密后的明文。

五、实验结果与分析1. 加密过程输入明文:we are discovered save yourself密钥:wangyuhang输出密文:senxadvyyoikneqywvrekueyals2. 解密过程输入密文:senxadvyyoikneqywvrekueyals密钥:wangyuhang输出明文:wearediscoveredsaveyourself通过实验,验证了维吉尼亚密码算法的正确性和实用性。

一、实验目的1. 理解维吉尼亚密码的原理和加密解密过程。

2. 掌握维吉尼亚密码的编程实现。

3. 破解维吉尼亚密码,提高密码学应用能力。

二、实验原理维吉尼亚密码是一种多表密码,它通过将明文与密钥进行组合,实现字符的替换加密。

加密过程中,密钥的长度决定了密钥表的大小,密钥表中的每一行对应一个密钥,加密时按照密钥表中的行进行替换。

解密过程则是加密过程的逆过程。

三、实验内容1. 维吉尼亚密码的加密与解密实现(1)加密① 创建密钥表:根据密钥长度生成密钥表,密钥表中每一行对应一个密钥,密钥长度等于明文长度。

② 对明文进行加密:将明文中的每个字符按照密钥表中的行进行替换,得到密文。

(2)解密① 创建密钥表:根据密钥长度生成密钥表。

② 对密文进行解密:将密文中的每个字符按照密钥表中的行进行替换,得到明文。

2. 维吉尼亚密码的破解(1)重合指数法① 计算密文的重合指数:将密文与英文常见单词的重合指数进行比较,选择重合指数最高的密钥长度。

② 遍历密钥长度:对于每个密钥长度,遍历26个可能的偏移量,计算重合指数,选择重合指数最高的偏移量。

③ 解密密文:根据密钥长度和偏移量,对密文进行解密,得到可能的明文。

(2)暴力破解法① 遍历密钥长度:遍历所有可能的密钥长度。

② 遍历密钥:对于每个密钥长度,遍历所有可能的密钥。

③ 解密密文:根据密钥长度和密钥,对密文进行解密,得到可能的明文。

四、实验步骤1. 创建密钥表根据密钥长度生成密钥表,密钥表中每一行对应一个密钥。

2. 加密明文将明文中的每个字符按照密钥表中的行进行替换,得到密文。

3. 解密密文将密文中的每个字符按照密钥表中的行进行替换,得到明文。

4. 破解密文(1)重合指数法① 计算密文的重合指数。

② 遍历密钥长度。

③ 遍历密钥。

④ 解密密文。

(2)暴力破解法① 遍历密钥长度。

② 遍历密钥。

③ 解密密文。

五、实验结果与分析1. 加密与解密实验结果表明,维吉尼亚密码的加密和解密过程能够正确实现,密文与明文能够成功还原。

证明维维亚尼定理维维亚尼定理是微积分中的一个重要定理,它为我们解决一些复杂的数学问题提供了有效的方法。

本文将从定理的定义、应用范围和实际意义三个方面来阐述维维亚尼定理。

我们先来了解一下维维亚尼定理的定义。

维维亚尼定理是数学中的一个积分定理,它也被称为格林公式或斯托克斯定理。

维维亚尼定理指出,如果一个曲面S被一条简单闭合曲线C所围绕,且这个曲面是光滑的,那么对于这个曲面的某个向量场F,曲面S的面积分等于曲线C的环路积分。

这个定理为我们解决曲线与曲面之间的关系提供了一个重要的工具。

接下来,我们来看一下维维亚尼定理的应用范围。

维维亚尼定理可以用来解决很多与曲线和曲面相关的问题。

例如,在电磁学中,我们可以利用维维亚尼定理来计算电场和磁场之间的关系;在流体力学中,我们可以利用维维亚尼定理来研究流体的运动规律;在热力学中,我们可以利用维维亚尼定理来分析热量的传递过程。

维维亚尼定理的应用范围非常广泛,它为我们解决各种实际问题提供了一个统一的方法。

我们来谈一谈维维亚尼定理的实际意义。

维维亚尼定理不仅仅是一个数学定理,它还具有很强的实际意义。

通过维维亚尼定理,我们可以将一个复杂的问题转化为一个简单的问题,从而更好地理解和解决实际问题。

例如,在工程领域中,我们经常需要计算电场和磁场之间的关系,通过维维亚尼定理,我们可以将这个问题转化为计算曲线上的环路积分,从而简化计算过程;在天气预报中,我们常常需要研究大气运动规律,通过维维亚尼定理,我们可以将这个问题转化为计算曲面上的面积分,从而更好地理解和预测天气变化。

维维亚尼定理的实际意义在于它为我们解决实际问题提供了一个数学工具,使我们能够更好地理解和掌握自然界的规律。

维维亚尼定理是微积分中的一个重要定理,它为我们解决一些复杂的数学问题提供了有效的方法。

通过维维亚尼定理,我们可以将一个复杂的问题转化为一个简单的问题,从而更好地理解和解决实际问题。

维维亚尼定理的应用范围非常广泛,它可以用来解决很多与曲线和曲面相关的问题。

维吉尼亚(Vigenere)密码算法(Javascript实现加密与解密) 传统加密技术对于当今的⽹络安全发挥不了⼤作⽤,但每⼀本讲述密码学的书的开头都会率先介绍它们,因为它们是密码学的基础,是密码学的历史。

Vigenere密码就是⼀种传统加密技术,它是多表代换密码,能够有效改进单表代换密码的词频分布特征问题。

详细介绍请参考密码学相关书籍。

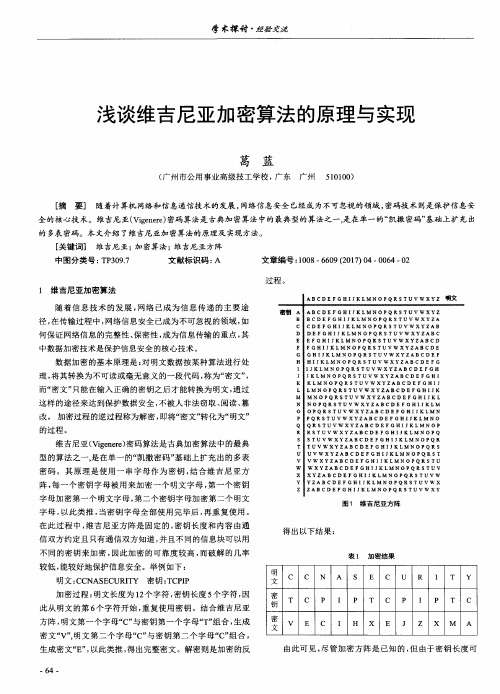

⼏乎每⼀本密码学的书在讲述Vigenere密码的章节都会有这么⼀个《Vigenere代换表》⽤户讲解Vigenere密码机制:A B C D E F G H I J K L M N O P Q R S T U V W X Y ZB C D E F G H I J K L M N O P Q R S T U V W X Y Z AC D E F G H I J K L M N O P Q R S T U V W X Y Z A BD E F G H I J K L M N O P Q R S T U V W X Y Z A B CE F G H I J K L M N O P Q R S T U V W X Y Z A B C DF G H I J K L M N O P Q R S T U V W X Y Z A B C D EG H I J K L M N O P Q R S T U V W X Y Z A B C D E FH I J K L M N O P Q R S T U V W X Y Z A B C D E F GI J K L M N O P Q R S T U V W X Y Z A B C D E F G HJ K L M N O P Q R S T U V W X Y Z A B C D E F G H IK L M N O P Q R S T U V W X Y Z A B C D E F G H I JL M N O P Q R S T U V W X Y Z A B C D E F G H I J KM N O P Q R S T U V W X Y Z A B C D E F G H I J K LN O P Q R S T U V W X Y Z A B C D E F G H I J K L MO P Q R S T U V W X Y Z A B C D E F G H I J K L M NP Q R S T U V W X Y Z A B C D E F G H I J K L M N OQ R S T U V W X Y Z A B C D E F G H I J K L M N O PR S T U V W X Y Z A B C D E F G H I J K L M N O P QS T U V W X Y Z A B C D E F G H I J K L M N O P Q RT U V W X Y Z A B C D E F G H I J K L M N O P Q R SU V W X Y Z A B C D E F G H I J K L M N O P Q R S TV W X Y Z A B C D E F G H I J K L M N O P Q R S T UW X Y Z A B C D E F G H I J K L M N O P Q R S T U VX Y Z A B C D E F G H I J K L M N O P Q R S T U V WY Z A B C D E F G H I J K L M N O P Q R S T U V W XZ A B C D E F G H I J K L M N O P Q R S T U V W X Y 加密过程很简单,就是给定密钥字母x和明⽂字母y,密⽂字母是位于x⾏和y列的那个字母。

vigenere密码原理维吉尼亚密码(Vigenère cipher)是一种经典的多表密码算法,它采用了简单的替换方法和关键字循环。

维吉尼亚密码最早由法国人布莱克默(Blaise de Vigenère)在16世纪中期创造,并且在欧洲多个国家使用了数百年。

它是最早并且最著名的使用重复密钥的多表密码之一。

维吉尼亚密码是一种多表密码,这意味着它使用了一系列的字母表来进行替换。

维吉尼亚密码的加密过程通过将明文字符替换成密文字符来实现。

不同于凯撒密码只使用一个固定的替换规则,维吉尼亚密码使用一系列的凯撒密码来实现,这些凯撒密码都是通过关键字生成的。

维吉尼亚密码使用一个关键字作为循环的密钥,该关键字会重复直到与明文长度相等。

例如,如果明文是"HELLO"且关键字是"KEY",则关键字会重复直到与明文长度相等,即"KEYKE"。

然后,关键字中的每个字母会与明文中的相应字母进行替换。

替换的方法是将明文字母与关键字字母在字母表中的位置相加,并且对字母表的长度取模。

最后,将得到的结果字母替换掉对应的明文字母,从而得到密文。

下面以一个例子来说明维吉尼亚密码的加密过程。

设定明文为"HELLO",关键字为"KEY"。

首先,将关键字"KEY"重复直到与明文长度相等,得到"KEYKE"。

然后,将明文字符"H"与关键字字符"K"相加,其在字母表中的位置为8+11=19。

对字母表的长度26取模,得到替换结果19,即字母"T"。

同样地,将"E"与"K"相加,其在字母表中的位置为5+11=16,对26取模,得到替换结果16,即字母"Q"。

继续进行下去,得到密文"TIPTL"。

维吉尼亚密码解密原理维吉尼亚密码是一种经典的替代密码,它是由16世纪的法国外交官布吕塞尔的布吕塞尔大使布吕塞尔·德·维吉尼亚(Blaise de Vigenère)发明的。

这种密码系统是基于多表密码的思想,使用一个关键字(或密码)来加密明文。

维吉尼亚密码的加密和解密过程如下:1. 选择关键字(密码):选择一个关键字,该关键字的长度应该与明文相同或大于明文的长度。

例如,如果明文是"HELLO",可以选择关键字为"KEY"。

2. 重复关键字:将关键字重复直到它的长度等于或超过明文的长度。

在上述例子中,如果明文是"HELLO",而关键字是"KEY",则重复关键字得到"KEYKE"。

3. 将明文和关键字对应的字母转换为数字:使用一个字母表将明文和关键字对应的字母转换为数字。

通常使用A=0,B=1,C=2,...,Z=25的映射。

例如,将明文"HELLO"和关键字"KEYKE"转换为数字,得到"7 4 11 11 14"和"10 4 24 10 4"。

4. 加密(或解密):将明文的数字与关键字的数字相加(模26),得到密文的数字。

例如,使用上述数字,将它们相加得到"17 8 9 21 18"。

5. 将数字转换为字母:使用反向的字母到数字的映射将数字转换回字母。

在这个例子中,"17 8 9 21 18"对应于"R I J V S",所以密文是"RIJVS"。

总的来说,维吉尼亚密码是一种多表密码,它通过使用关键字和多次应用相对简单的凯撒密码(Caesar Cipher)来增强密码的安全性。

解密的过程与加密类似,只是要使用相反的操作。

vigs原理

Vigs原理,也被称为维吉尼亚密码,是一种基于多表密码算

法的加密方法。

它由法国密码学家布莱斯·维吉尼亚于1586年

发明,被广泛应用于保密通信中。

Vigs原理的基本思想是通过使用一系列不同的简单代换密码表,即“维吉尼亚表”,来加密明文。

这些表由26个字母构成,每个字母在不同的表中对应不同的字母。

加密时,根据密钥中的字母逐个选择对应的维吉尼亚表进行代换,将明文中的每个字母加密为对应表中的字母。

维吉尼亚表的生成基于密钥本身的循环重复使用。

当密钥的长度不足以覆盖明文时,可以通过重复使用密钥中的字母来扩展密钥长度。

这种方法增加了加密强度,使密文更难破解。

在解密过程中,接收者需要使用相同的密钥和维吉尼亚表来逆向操作,将密文还原为明文。

尽管Vigs原理相对简单,但它在过去几个世纪中一直被广泛

使用,并且在当今的密码学领域中仍然具有一定的应用。

它的加密过程相对高效,加密强度也相对较高,使得破解Vigs密

码变得困难。

维吉尼亚算法分析及应用

一.实验目的

通过应用维吉尼亚算法对数据进行加解密的操作,了解维吉尼亚的加解密的机制,加深对维吉尼亚的算法理解

二.试验环境

安装Windows操作系统的PC机,具有C语言编译环境

三.试验原理

加密过程很简单,就是给定密码字母X和明文字母Y,密文字母是位于X行和Y列的那个字母。

这样就决定了加密一天消息与消息一样长的密钥字符串,通常,迷药字符串事是密钥的重复。

使用查表的方式多加密几次就能很轻易的总结出规律:将A-Z以0-25编号,那么加密过程就是,在代换表的第一行中找到消息字母,如W,然后向后移D次(即3次),所得的字母就是密文了。

如果数到末位,那么下一次移位就是从头(即A)继续也就是说,可以将A-Z看成一个环,加密过程就是找到消息字母后,将指针往环的某个特定方向移位,次数就是密钥字母所代表的数字,这其实是一个模26的过程。

扩展一下,以上加密仅能对26个字母进行加密,而且不能区分大小写,但其实英文中除了字母外,还有标点符号,还有空格。

如果考虑到大部分英文字符,那个维吉尼亚代换表将比较大,而且有点浪费空间,如果能将被加密的字符有N个如果把这N个字符建成一个环,那么加密过程即使模N的过程,即C(I)=K(I)+P(I)modN,其中,K,C,P分别代表的是密钥空间,密文空间,消息(明文)空间。

四.主要代码

#include <iostream.h>

#include <stdio.h>

#include <string.h>

char Vigenere(char m,char k)

{

if (m==' ') return m;

else

{

if (m>=65&&m<=90)m=m+32;

m=((m-97)+(k-97));

if (m>25)m=m%26;

m=m+97;

return m;

}

}

void main()

{char *key;

char *d;

char *m;

m=new char[100];

d=new char[100];

key=new char[100];

printf("please input plaintext:"); gets(m);

printf("please input key:");

gets(key);

int len=strlen(m);

int len_k=strlen(key);

printf("the encode is:");

for(int i=0,j=0;i<len;i++,j++)

{if (j>=len_k)j=j%len_k;

d[i]=Vigenere(m[i],key[j]);

cout<<d[i];

}

cout<<endl;

}

五.运行结果。