pap和chap认证

- 格式:doc

- 大小:325.00 KB

- 文档页数:3

PAP和CHAPPAP是一个简单的基于用户名和密码的认证算法。

CHAP则要求服务器随即生成一个数据即所谓的质询数据发给拨入系统,拨入系统采用此质询数据对密码进行加密后发回认证服务器进行认证。

1.PAP的工作流程1)用户进行拨入,NAS给予回答,告知用户他支持PAP认证;2)用户向NAS发送用户名和密码;3)NAS向Radius服务器发送Access-Request消息,其中包括用户名和密码信息;4)Radius服务器给予回应。

2.CHAP工作流程1)用户向NAS发送用户名;2)NAS向服务器发送Access-Request消息以获取质询数,其中包含用户的用户名;3)服务器用Access-Challenge消息返回质询数给NAS,(这两步可免,直接由NAS给用户发送质询数);4)NAS返回质询数给用户;5)用户用质询数将密码加密后发给NAS;6)NAS将用户加密密码和身份一并发给服务器进行认证,并指出它正使用CHAP算法。

MS-CHAP微软开发的通过交换挑战和握手信息来进行认证的远程访问认证协议。

它是由CHAP派生出来的,和CHAP有些差异,主要针对CHAP易受字典攻击的缺陷。

1998年发布的RFC2433给出了MS-CHAP的详细定义。

MS-CHAP 身份验证方法ISA Server2004 支持Microsoft 质询握手身份验证协议(MS-CHAP),也称作MS-CHAP 版本1。

MS-CHAP 是一种不可逆的、加密密码身份验证协议。

质询握手过程的工作原因如下:1)身份验证程序(即远程访问服务器或Internet 身份验证服务(IAS) 服务器),将质询发送给包含一个会话标识符和一个任意质询字符串的远程访问客户端。

2)远程访问客户端再发送一个包含用户名、不可逆加密的质询字符串、会话标识符以及密码的响应。

3)身份验证程序检查该响应,如果确定为有效,则用户的凭据通过身份验证。

如果使用MS-CHAP 作为身份验证协议,则可以使用Microsoft 点对点加密(MPPE) 来加密通过PPP 或PPTP 连接发送的数据。

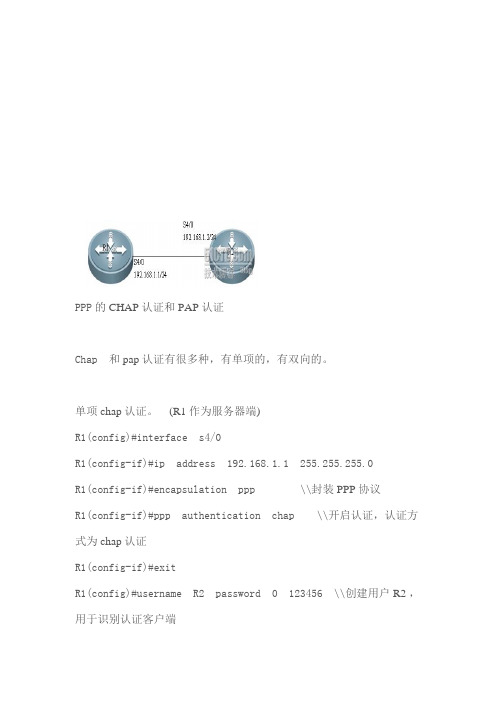

PPP的CHAP认证和PAP认证Chap 和pap 认证有很多种,有单项的,有双向的。

单项chap认证。

(R1作为服务器端)R1(config)#interface s4/0R1(config-if)#ip address 192.168.1.1 255.255.255.0R1(config-if)#encapsulation ppp \\封装PPP协议R1(config-if)#ppp authentication chap \\开启认证,认证方式为chap认证R1(config-if)#exitR1(config)#username R2 password 0 123456 \\创建用户R2 ,用于识别认证客户端R2(config)#interface s4/0R2(config-if)#ip address 192.168.1.2 255.255.255.0R2(config-if)#encapsulation ppp \\封装PPP协议R2(config-if)#exitR2(config)#username R1 password 0 123456 \\创建用户R1,用于识别想服务器端单项pap 认证。

(R1作为服务器端)R1(config)#interface s4/0R1(config-if)#ip address 192.168.1.1 255.255.255.0R1(config-if)#encapsulation ppp \\封装PPP协议R1(config-if)#ppp authentication pap \\开启认证,认证方式为pap (服务器断开启)R1(config-if)#exitR1(config)#username R2 password 0 123456 \\创建的用户为客户端的主机名R2(config)#interface s4/0R2(config-if)#ip address 192.168.1.2 255.255.255.0R2(config-if)#encapsulation pppR2(config-if)#ppp pap sent-username R2 password 0 123456 \\定义客户端所要发送的用户名和密码,一般是发送跟自己主机名一样的的用户。

PAP和CHAP协议区别PAP(Password Authentication Protocol)和CHAP(Challenge-Handshake Authentication Protocol)是两种常见的身份验证协议,用于在计算机网络中进行用户认证。

它们之间的区别如下:1.认证方式:-PAP是一种简单的基于密码的认证协议,客户端将明文密码发送给服务器进行验证。

-CHAP则是一种更安全的认证协议,客户端和服务器之间通过一系列的挑战和响应进行认证,密码不会被明文传输。

2.传输方式:-PAP在认证过程中使用明文传输密码,存在安全风险,因为密码可以被中间人截获和篡改。

-CHAP通过使用哈希算法对密码进行加密,在传输过程中不会出现明文密码,安全性更高。

3.握手协议:-PAP只需要一次握手,客户端发送用户名和密码给服务器,服务器进行验证并返回认证结果。

如果失败,客户端可以重试。

- CHAP采用多轮握手协议,服务器首先向客户端发送一个随机数(Challenge),客户端将其与密码进行哈希计算,发送给服务器进行验证。

验证成功后,服务器返回一个成功的响应。

CHAP中的挑战和响应过程可在整个会话期间多次重复,从而提高安全性。

4.安全性:-PAP由于使用明文传输密码,容易受到中间人攻击,因此安全性较低。

-CHAP使用加密哈希函数,不会在网络中传输明文密码,安全性更高。

5.错误处理:-PAP在验证失败时,客户端可以重试,但由于不需要挑战响应过程,服务器无法判断是客户端密码错误还是攻击者的暴力破解,容易受到暴力破解攻击。

-CHAP通过挑战和响应过程,可以防止密码被暴力破解,服务器可以更好地处理验证失败的情况。

总体而言,CHAP相比于PAP具有更高的安全性。

由于CHAP使用哈希算法进行密码加密,并且通过挑战和响应过程进行认证,减少了明文密码的传输,因此对于网络环境中较为敏感的场景更为适用。

而PAP则适用于对安全要求不高的网络环境。

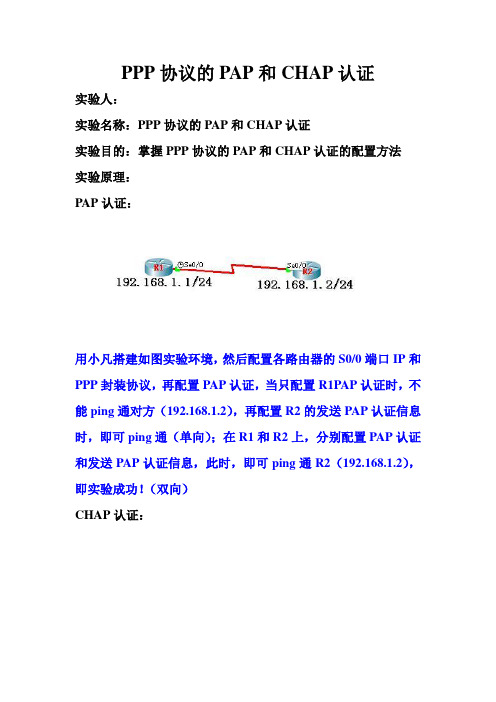

PPP协议的PAP和CHAP认证实验人:实验名称:PPP协议的PAP和CHAP认证实验目的:掌握PPP协议的PAP和CHAP认证的配置方法实验原理:PAP认证:用小凡搭建如图实验环境,然后配置各路由器的S0/0端口IP和PPP封装协议,再配置PAP认证,当只配置R1PAP认证时,不能ping通对方(192.168.1.2),再配置R2的发送PAP认证信息时,即可ping通(单向);在R1和R2上,分别配置PAP认证和发送PAP认证信息,此时,即可ping通R2(192.168.1.2),即实验成功!(双向)CHAP认证:用小凡搭建如图实验环境,然后配置各路由器的S0/0端口IP和PPP封装协议,再配置CHAP认证,当只配置R1 CHAP认证时,不能ping通对方(192.168.1.2),再配置R2的发送CHAP 认证信息时,即可ping通(单向);在R1和R2上,分别配置CHAP认证和发送CHAP认证信息,此时,即可ping通R2(192.168.1.2),即实验成功(双向认证)自动协商IP地址:在R1上,配置分配IP地址(端口下,命令peer default ip address 192.168.1.100),然后在R2上,配置自动协商IP地址(在端口下,命令ip add negotiated),此时在R2可以获得192.168.1.100的IP地址,即实验成功!头部压缩:在R1和R2上,配置头部压缩功能,再ping 192.168.1.2,使其用数据流,用show compress 命令查看压缩情况,即实验成功!实验过程:PAP单向认证:⑴用小凡搭建如图实验环境,如图示:⑵在R1的S0/0上,配置IP,如图示:⑶在R2的S0/0上,配置IP,如图示:⑷此时,即可ping通192.168.1.2 如图示:⑸在R1上,配置PPP协议,如图示:⑹在R2上,配置PPP协议,如图示:⑺此时,又可ping通192.168.1.2 如图示:⑻在R1上,配置PAP认证,如图示:⑼在R2上,配置发送PAP认证信息,如图示:⑽此时,又可以ping通192.168.1.2 如图示:PAP双向认证:⒈在R1上,配置PAP认证,如图示:⒉在R2上,配置发送PAP认证信息,如图示:⒊配置完后,即可ping通192.168.1.2,即单向认证,如图示:⒋在R2上,配置PAP认证,如图示:⒌此时,不能ping 通192.168.1.2 如图示:⒍在R1上,配置发送PAP认证信息,此时,可以又ping通192.168.1.2 如图示:CHAP单向认证:Ⅰ在R1上,配置CHAP认证,如图示:Ⅱ在R2上,配置发送CHAP认证信息,如图示:Ⅲ此时,即可ping通192.168.1.2 ,即CHAP 的单向认证成功!如图示:CHAP双向认证:①在R1上,配置CHAP认证,如图示:②在R2上,配置发送CHAP认证信息,如图示:③在R2上,配置CHAP认证,如图示:④此时,不能ping通192.168.1.2 原因为没有在R1上,配置发送CHAP认证信息,如图示:⑤在R1上,配置发送CHAP认证信息,此时,可以ping通192.168.1.2 ,即配置CHAP双向认证成功!如图示:自动协商IP地址:㈠在原有的实验环境下,去掉R2上的S0/0端口的IP地址,如图示:㈡在R1上的S0/0端口下,配置分配的IP地址为192.168.1.100 如图示:㈢在R2上的S0/0 端口上,配置自动协商IP地址,如图示:㈣此时,在R2上,分配到192.168.1.100的IP地址,即实验成功,如图示:头部压缩:①在R1上,开启头部压缩功能,如图示:②在R2上,开启头部压缩功能,如图示:③此时,ping 192.168.1.100 ,使其有数据通过,用命令即可查看到压缩的情况,(命令show compress)如图示:总结:在实验中,CHAP认证的步骤:处理CHAP挑战数据包(1、将序列号放入MD5散列生成器2、将随机数放入MD5散列生成器3、用访问服务器的认证名和数据库进行比较4、将密码放入MD5散列生成器);当显示串行接口时,常见以下状态: 1、Serial0/0 is up, line protocol is up //链路正常2、Serial0/0 is administratively down, line protocol is down //没有打开该接口,执行no sh 打开即可3、Serial0/0 is up, line protocol is down //物理层正常,数据链路层有问题,通常是没有配置时钟,两端封装不匹配或PPP认证错误4、Serial0/0 is down, line protocol is down //物理层故障,通常是连线问题;PAP 不支持密码的加密,压缩,link绑定,设定最大传输单元等,CHAP 支持以上内容;PAP和CHAP验证发送的信息内容为验证路由器数据库中的用户名和密码;在CHAP中,被验证方不明确定义发送主机名来验证时,默认发送该路由器的主机名;配置PAP双向认证时,用户名和密码都可以不一样,但配置CHAP双向认证时,要保证两台路由器的密码一致;。

1. 前言PAP和CHAP协议是目前的在PPP(MODEM或ADSL拨号)中普遍使用的认证协议,CHAP 在RFC1994中定义,是一种挑战响应式协议,双方共享的口令信息不用在通信中传输;PAP 在RFC1334中定义,是一种简单的明文用户名/口令认证方式。

2. PAPPAP全称为:Password Authentication Protocol(口令认证协议),是PPP中的基本认证协议。

PAP就是普通的口令认证,要求将密钥信息在通信信道中明文传输,因此容易被sniffer监听而泄漏。

PAP协商选项格式:0 1 2 30 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+| Type | Length | Authentication-Protocol |+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+对于PAP,参数为:Type = 3,Length = 4,Authentication-Protocol = 0xc023(PAP)PAP数据包格式:0 1 2 30 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+| Code | Identifier | Length |+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+| Data ...+-+-+-+-+Code:1字节,表示PAP包的类型1 认证请求2 认证确认3 认证失败Identifier:ID号,1字节,辅助匹配请求和回应Length:2字节,表示整个PAP数据的长度,包括Code, Identifier, Length和Data字段。

点到点协议(Point to Point Protocol,PPP)是IETF(Internet Engineering Task Force,因特网工程任务组)推出的点到点类型线路的数据链路层协议。

它解决了SLIP中的问题,并成为正式的因特网标准。

PPP协议在RFC 1661、RFC 1662和RFC 1663中进行了描述。

PPP支持在各种物理类型的点到点串行线路上传输上层协议报文。

PPP有很多丰富的可选特性,如支持多协议、提供可选的身份认证服务、可以以各种方式压缩数据、支持动态地址协商、支持多链路捆绑等等。

这些丰富的选项增强了PPP的功能。

同时,不论是异步拨号线路还是路由器之间的同步链路均可使用。

因此,应用十分广泛。

下面是我查的关于PPP协议认证的一些知识1。

什么情况我们可以用show cdp nei看到自己直边的邻居呢,邻居的发现对我们在排查问题时很有帮助,我们可以通过我们左右的邻居,来判断是那台设备出现问题,只要我们在接口上把物理端口打开,然后DCE端配上时钟就可以发现邻居。

Router(config-if)#do sh cdp neiCapability Codes: R –Router, T –Trans Bridge, B –Source Route Bridge S – Switch, H – Host, I – IGMP, r – RepeaterDevice ID Local Intrfce Holdtme Capability Platform Port ID R2 Ser 1/0 159 R 7206VXR Ser 1/0在上图中R2为我们的邻居,本地Ser1/0与R2的Ser1/0相连,R2的设备型号为7206VXR,为Router.Router#debug cdp adjCDP neighbor info debugging is onEnter configuration commands, one per line. End with CNTL/Z.Router(config)#int s1/0Router(config-if)#shRouter(config-if)#*Jan 29 17:06:09.883: CDP-AD: Interface Serial1/0 going down 由于shutdown的原因使的邻居断开*Jan 29 17:06:09.911: CDP-AD: Interface Serial1/0 going down*Jan 29 17:06:11.887: %LINK-5-CHANGED: Interface Serial1/0, changed state to administratively down*Jan 29 17:06:12.887: %LINEPROTO-5-UPDOWN: Line protocol on Interface Serial1/0, changed state to downRouter(config-if)#no shRouter(config-if)#*Jan 29 17:06:19.055: CDP-AD: Interface Serial1/0 coming up*Jan 29 17:06:21.015: %LINK-3-UPDOWN: Interface Serial1/0, changed state to up*Jan 29 17:06:21.019: CDP-AD: Interface Serial1/0 coming up*Jan 29 17:06:22.019: %LINEPROTO-5-UPDOWN: Line protocol on Interface Serial1/0, changed state to upRouter(config-if)#do debug cdp pa cdp packet informationCDP packet info debugging is onRouter(config-if)#*Jan 29 17:06:56.167: CDP-PA: Packet received from R2 on interface Serial1/0*Jan 29 17:06:56.167: **Entry found in cache***Jan 29 17:06:58.415: CDP-PA: version 2 packet sent out on Serial1/0 2。

认证协议介绍一PPP:点对点协议(PPP:Point to Point Protocol)PPP(点到点协议)是为在同等单元之间传输数据包这样的简单链路设计的链路层协议。

这种链路提供全双工操作,并按照顺序传递数据包。

设计目的主要是用来通过拨号或专线方式建立点对点连接发送数据,使其成为各种主机、网桥和路由器之间简单连接的一种共通的解决方案。

点对点协议(PPP)为在点对点连接上传输多协议数据包提供了一个标准方法。

PPP 最初设计是为两个对等节点之间的IP 流量传输提供一种封装协议。

在TCP-IP 协议集中它是一种用来同步调制连接的数据链路层协议(OSI 模式中的第二层),替代了原来非标准的第二层协议,即SLIP。

除了IP 以外PPP 还可以携带其它协议,包括DECnet和Novell的Internet 网包交换(IPX)。

(1)PPP具有动态分配IP地址的能力,允许在连接时刻协商IP地址;(2)PPP支持多种网络协议,比如TCP/IP、NetBEUI、NWLINK等;(3)PPP具有错误检测以及纠错能力,支持数据压缩;(4)PPP具有身份验证功能。

值(A=FFH,C=03H);协议域(两个字节)取0021H表示IP分组,取8021H表示网络控制数据,取C021H表示链路控制数据;帧校验域(FCS)也为两个字节,它用于对信息域的校验。

若信息域中出现7EH,则转换为(7DH,5EH)两个字符。

当信息域出现7DH时,则转换为(7DH,5DH)。

当信息流中出现ASCII码的控制字符(即小于20H),即在该字符前加入一个7DH字符。

封装:一种封装多协议数据报的方法。

PPP 封装提供了不同网络层协议同时在同一链路传输的多路复用技术。

PPP 封装精心设计,能保持对大多数常用硬件的兼容性,克服了SLIP不足之处的一种多用途、点到点协议,它提供的WAN数据链接封装服务类似于LAN所提供的封闭服务。

所以,PPP不仅仅提供帧定界,而且提供协议标识和位级完整性检查服务。

实验13 PAP 认证与CHAP 认证

一、实验目的:

1、掌握P A P 认证的配置与应用

2、掌握C H A P 认证的配置与应用

二、实验要求:

按照实验指导书完成实验

三、实验环境:

P C +P a c k e t T r a c e r 5.3

四、实验项目性质 验证性实验 五、实验要点

1、P A P 认证

2、C H A P 认证

六、实验内容

实验一、PAP 认证

实验拓扑图如下:

实验步骤:

说明:本实验在实验12的基础上完成。

首先配置路由器R1(远程路由器、被认证方)

在路由器R2(中心路由器,认证方)取得认证:

网

络

设备配置与维护-精

品课程

测试:

网

络

设备

配

置

与

维

护

-精

品

课

程

实验二、CHAP 认证

实验拓扑图如下:

实验过程:

说明:本实验在实验12的基础上完成。

网络设备配置与维护-精

品

课程

七、实验说明

1、思考题

2、实验报告要求:实验完毕后请按照要求填写实验报告

网络

设备配置与维护-精品课程。

PAP认证和CHAP认证概述

一、PAP认证协议(PasswordAuthenticationProtocol,口令认证协议):

PAP认证过程非常简单,二次握手机制。

使用明文格式发送用户名和密码。

发起方为被认证方,可以做无限次的尝试(暴力破解)。

只在链路建立的阶段进行PAP认证,一旦链路建立成功将不再进行认证检测。

目前在PPPOE拨号环境中用的比较常见。

PAP认证过程:

PAP认证过程图

首先被认证方向主认证方发送认证请求(包含用户名和密码),主认证方接到认证请求,再根据被认证方发送来的用户名去到自己的数据库认证用户名密码是否正确,如果密码正确,PAP认证通过,如果用户名密码错误,PAP认证未通过。

二、CHAP认证协议(ChallengeHandshakeAuthenticationProtocol,质询握手认证协议)

CHAP认证过程比较复杂,三次握手机制。

使用密文格式发送CHAP认证信息。

由认证方发起CHAP认证,有效避免暴力破解。

在链路建立成功后具有再次认证检测机制。

目前在企业网的远程接入环境中用的比较常见。

CHAP认证过程:

CHAP认证第一步:主认证方发送挑战信息【01(此报文为认证请求)、id(此认证的序列号)、随机数据、主认证方认证用户名】,被认证方接收到挑战信息,根据接收到主认证方的认证用户名到自己本地的数据库中查找对应的密码(如果没有设密码就用默认的密码),查到密码再结合主认证方发来的id和随机数据根据MD5算法算出一个Hash值。

CHAP认证过程图:

CHAP认证第二步:被认证方回复认证请求,认证请求里面包括【02(此报文为CHAP 认证响应报文)、id(与认证请求中的id相同)、Hash值、被认证方的认证用户名】,主认证方处理挑战的响应信息,根据被认证方发来的认证用户名,主认证方在本地数据库中查找被认证方对应的密码(口令)结合id找到先前保存的随机数据和id根据MD5算法算出一个Hash值,与被认证方得到的Hash值做比较,如果一致,则认

证通过,如果不一致,则认证不通过。

CHAP认证过程图:

CHAP认证第三步:认证方告知被认证方认证是否通过。

CHAP认证过程图:

CHAP认证和PAP认证的过程如上所述,这两种认证协议都被PPP协议支持,大家可以搜索相关的内容辅助理解这两个认证过程。