dns的解析流程

- 格式:docx

- 大小:36.95 KB

- 文档页数:2

中文域名解析原理域名解析是将域名地址转换为IP地址的过程。

中文域名解析主要是将使用中文字符的域名转换为对应的IP地址。

下面将介绍中文域名解析的原理和过程。

一、中文域名的编码中文字符在计算机中无法直接使用,需要经过编码处理。

目前主要使用的是国际化域名(IDN)编码,即将中文域名转换为一系列的ASCII码。

二、域名系统(DNS)域名解析是通过域名系统(DNS)来实现的。

DNS是一个全球分布式的系统,用于将域名转换为IP地址。

它由多个DNS服务器组成,分为根域名服务器、顶级域名服务器和权威域名服务器。

三、中文域名解析过程1. 用户在浏览器中输入中文域名。

2. 浏览器将中文域名发送给本地域名服务器(DNS)。

3. 本地域名服务器查询自己的缓存,如果有对应的IP地址,则直接返回给浏览器;如果没有,则继续向根域名服务器请求解析。

4. 根域名服务器返回顶级域名服务器的地址。

5. 本地域名服务器再向顶级域名服务器请求解析,并返回权威域名服务器的地址。

6. 本地域名服务器向权威域名服务器请求解析,并获取到中文域名对应的IP地址。

7. 本地域名服务器将IP地址返回给浏览器。

8. 浏览器利用获取到的IP地址与服务器进行通信,打开对应的网页。

四、中文域名解析的挑战中文域名解析相对于传统的英文域名解析存在一些挑战。

首先,在使用中文域名时,需要使用IDN编码对域名进行处理,这增加了解析的复杂性。

其次,由于中文域名的特殊性,需要更多的DNS服务器来支持解析。

此外,由于中文域名解析是在传统域名解析基础上的扩展,某些老版本的浏览器可能不支持中文域名的解析。

综上所述,中文域名解析是通过IDN编码和域名系统(DNS)来实现的。

通过将中文域名转换为IP地址,用户可以使用中文字符方便地访问网站。

中文域名解析的流程和传统的域名解析类似,但在技术实现上存在一些特殊的挑战。

随着技术的不断发展,中文域名解析将变得更加高效和稳定。

域名解析的流程

域名解析是将域名转换成IP地址的过程,是实现互联网地址映射的重要技术。

在进行域名解析时,需要经历以下几个步骤。

1. 用户输入域名

2. 计算机发送DNS查询请求

计算机将这个域名发送到DNS服务器上,以查找对应的IP地址。

DNS服务器是一种专门用于域名解析的服务器,系统默认设置了一个DNS服务器,也可以手动设置自己的DNS 服务器地址。

3. DNS服务器查询和响应

4. 缓存查询

如果DNS服务器已经查询过该域名并且查询到了该域名对应的IP地址,那么DNS服务器会以较快的速度将查询结果返回给用户的计算机。

这是因为DNS服务器在查询过程中会将所查到的信息存储在内存中,以便下次查询时更快地响应。

5. 计算机获取IP地址并连接

当DNS服务器响应了计算机的请求并返回了该域名的IP地址后,计算机会使用该IP 地址直接连接服务器。

该连接将用于与该服务器交换数据或文件。

在进行域名解析的过程中,由于DNS服务器很少有错漏的情况,因此域名解析通常是一个快速而准确的过程。

虽然这一过程是自动完成的,但在实际应用中仍需要重视其速度和效率,以确保互联网应用能够正常进行。

dns协议工作流程全文共四篇示例,供读者参考第一篇示例:DNS协议的工作流程是一个复杂的过程,涉及到多个组件和步骤。

在这篇文章中,我们将详细介绍DNS协议的工作流程,以帮助读者更好地理解DNS的运行原理。

当用户在浏览器中输入一个域名时,浏览器会向本地DNS服务器发送一个DNS查询请求。

本地DNS服务器是ISP(Internet Service Provider)提供的,通常位于用户的网络中。

本地DNS服务器会首先检查自己的DNS缓存中是否有这个域名的IP地址记录。

如果有,它会直接将IP地址返回给浏览器,完成域名解析过程。

如果本地DNS服务器的缓存中没有目标域名的IP地址记录,它会向根DNS服务器发送一个查询请求。

根DNS服务器是互联网中的“电话黄页”,负责指导DNS查询请求的路由。

根DNS服务器会将查询请求转发给顶级域名服务器,比如.com、.org等。

顶级域名服务器会返回目标域名对应的权威DNS服务器的IP地址。

浏览器收到了目标域名对应的IP地址记录,就可以向这个IP地址发送HTTP请求,访问目标网站。

整个DNS协议的工作流程就是这样,通过多个层次的DNS服务器协作,将域名解析为IP地址,实现了互联网上网站访问的顺畅和高效。

DNS协议的工作流程是一个复杂而精密的过程,它背后涉及到多个组件和步骤的协同合作。

只有通过这种协同合作,才能实现域名到IP地址的转换,从而让用户能够轻松愉快地访问互联网上的各种网站。

希望通过本文的介绍,读者能更深入地理解DNS协议的工作原理,从而更好地利用和理解互联网。

第二篇示例:DNS协议的工作流程可以简单概括为以下几个步骤:1. 发起域名解析请求:当用户在浏览器或其他应用程序中输入一个域名时,系统会首先查询本地DNS缓存,如果缓存中没有对应的解析结果,就会发起一个DNS解析请求。

2. 向本地DNS服务器发送请求:本地DNS服务器是由互联网服务提供商(ISP)或网络管理员部署的服务器,通常位于本地网络中。

dns工作流程-回复DNS(域名解析系统)是互联网中非常重要的一项基础设施。

它将人类可读的域名转换为计算机可理解的IP地址,从而实现互联网上各种服务的可访问性。

DNS的工作流程可以分为以下几个步骤:1. 用户输入URL当我们在浏览器中输入一个URL时,比如2. 本地DNS服务器查找缓存本地DNS服务器首先会查找自己的缓存,看是否已经解析过该域名。

如果找到了,它会直接返回缓存中存储的IP地址,节省了向上级DNS服务器发送请求的时间。

3. 本地DNS服务器请求根DNS服务器如果本地DNS服务器没有找到缓存的结果,它会向根DNS服务器发送请求。

根DNS服务器是互联网上最顶层的DNS服务器,负责管理顶级域名(如、.net、.org等)的解析。

4. 根DNS服务器返回顶级域名服务器地址根DNS服务器接收到请求后,会返回一个顶级域名服务器的地址给本地DNS服务器。

顶级域名服务器是负责管理该顶级域名下所有域名记录的DNS服务器。

5. 本地DNS服务器请求顶级域名服务器本地DNS服务器接收到顶级域名服务器的地址后,会向顶级域名服务器发送请求,请求解析该域名的授权区域。

6. 顶级域名服务器返回域名权威DNS服务器地址顶级域名服务器收到请求后,会返回一个域名权威DNS服务器的地址给本地DNS服务器。

域名权威DNS服务器是负责管理该域名下所有记录的DNS服务器。

7. 本地DNS服务器请求域名权威DNS服务器本地DNS服务器接收到域名权威DNS服务器的地址后,会向该服务器发送请求,请求解析该域名的IP地址。

8. 域名权威DNS服务器返回IP地址域名权威DNS服务器接收到请求后,会查询该域名下的记录,并返回对应的IP地址给本地DNS服务器。

9. 本地DNS服务器缓存解析结果本地DNS服务器收到IP地址后,会将结果缓存起来,以备将来可能再次被访问。

10. 本地DNS服务器将IP地址返回给用户最后,本地DNS服务器将解析到的IP地址返回给用户的计算机。

实验报告课程名称计算机网络实验名称实验四DNS域名服务协议系别__计算机学院_专业___软件工程 ___班级/学号软工1301班/2013学生姓名___ _ ___ _ ____实验日期___2015年12月16日 ___ 成绩________________________指导教师_ ___ _ ___DNS域名服务协议【实验目的】1、理解DNS实现的原理;2、了解DNS解析的过程;3、掌握DNS报文格式。

【实验学时】4学时【实验环境】本实验要求实验室主机能够连接到Internet,并可浏览网页。

实验拓扑如图5- 1所示:图5- 1 实验拓扑图【实验内容】1、学习DNS协议的原理和实现方法;2、了解DNS的工作过程;3、通过编辑DNS请求数据包,了解DNS的报文格式;4、掌握nslookup命令和ipconfig命令的使用方法。

【实验流程】图5- 2 实验流程图【实验原理】详见理论教材【实验步骤】步骤一:使用nslookup工具解析域名,捕获数据包并进行分析1、在实验主机上启动网络协议分析仪进行数据捕获并设置过滤条件,在工具栏点击“过滤器”按钮,会弹出“设置&过滤器”对话框,在“过滤器类型”中选择“类型过滤器”,类型值中选择“DNS协议”,点击“设置参数”按钮后“确定”,开始进行数据包的捕获:图5- 3 设置DNS协议过滤器2、使用nslookup工具进行域名的解析。

nslookup命令是查询域名对应IP的工具,其用法可以直接在Windows系统的命令提示符下运行命令:nslookup域名来进行域名解析,例如:/图5- 4 使用nslookup工具(一)也可以仅仅运行nslookup命令(不需任何参数),进入nslookup的交互界面,在“>”提示符后可以多次输入不同的域名,以实现多次的查询,例如可以在一次nslookup的交互过程中,进行、、 的查询:图5- 5使用nslookup工具(二)最后,可用“exit”命令退出nslookup的交互状态。

关于DNS,你应该知道这些在互联网时代中,如果要问哪个应用层协议最重要的话,我想答案无疑是DNS.虽然我们每天都享受着DNS服务带来的便利,却对它往往知之甚少.因此本文就来介绍一下DNS协议的工作流程,真正认识一下这个支撑着庞大互联网络的基础服务.前言DNS协议,全称为Domain Name System,即域名服务, 其功能描述起来很简单,就是将域名(网址)转换为IP地址.可以想象为一个存储了全世界域名到IP的映射的服务器, 通过DNS请求查询获得IP地址. 然而事实上域名的数量繁多,如果全部存放在一台服务器之上显然不合适. 因此对不同层级的域名往往需要在不同的域名服务器上查找,直至找到最终的IP地址或者下一层级的域名服务器,是一个多次查找的过程.域名的分级我们日常上网所输入的网址,格式例子为,其中就可以看作是域名.实际上,域名是从右到左分级的,格式如下所示:主机名.次级域名.顶级域名.根域名即:host.sld.tld.root以为例,其完整的域名应该是‵.root‵,由于全球的根域名都是root,因此根域名部分常常忽略,因此可以写成.(注意最后的点),根域名根域名通过根服务器进行解析, 根服务器对于每个请求告知顶级域名服务器的地址. 目前全世界一共有十三台根服务器,由于不同国家或机构管理维护,分别坐落在如下的地方:root-servers可以看到其中没有一台是在中国境内的,不知道这是好事还是坏事呢? 呵呵.顶级域名顶级域名, 英文名为TLD(Top-Level Domains). 根据用途不同被分为两部分. 一部分称为通用顶级域名gTLD(generic TLD),如.com, .net, .org, .biz, .info等都是常见的通用顶级域名; 另一部分称为国别顶级域名ccTLD(country side TLD),ccTLD对应的国家拥有对应域名进行任何限制的权力,有的国家只允许本国公民注册ccTLD域名,不过其他国家的机构可以通过"租" 的方式来获得对应国家的ccTLD域名, 常见的ccTLD类型域名有.cn, .us, .ru等,还有些国家国别顶级域名因为有特殊的含义而被批量租用的,如.tv, .ws, .tk等.次级域名次级域名, 英文名为SLD(Sub-Level Domains), 通常又被称为二级域名. 这一级别的域名是用户可以向域名代理商进行注册的,我们通常说的购买域名,就是买的次级域名.主机名主机名(hostname), 为用户在自己的域中为服务器所分配的不同的名称. 常见的www就是一个主机名.域名查找当我们知道一个用名称表示的资源时,为了访问这个资源,我们就需要知道其地址, 这个地址通常也称为记录(records).这个根据资源名称(域名)来查找地址的过程, 就称为DNS, DNS查找通常会经过下面四步:询问Resolver询问根服务器询问顶级域名服务器询问次级域名服务器Resolverresolver就是我们常说的DNS服务器, 其作用是为我们提供域名服务器的地址. resolver的地址一般在我们接入网络的时候, 通过DHCP获得, 也可以手动指定resolver地址. 在Linux系统中可以查看/etc/resolv.conf文件查看resolver地址, Windows则可以通过控制面板查看.resolver通常有个root-hints文件, 其中硬编码了十三个根域名服务器的地址. 当我们向resolver发起DNS请求时, resolver会同时向所有根域名服务器发出查找请求,并以最快返回的响应为结果执行下一步的操作. 实际上,resolver会根据响应速度获得一个优先查找的根服务器,并将随后的查找都只向此根服务器进行请求. 当然,优先服务器也有自己的更新机制,不过这是题外话了.resolver获得根服务器的地址之后,通常还需要进行下一步的查询. 如果我们要查找的域名为,则还需要向根服务器查找com的顶级域名服务器,然后再查找次级域名服务器和主机名等.询问根服务器上面也说了,全球一共是三个根域名服务器,其中每一个都知道可以处理此次DNS请求的次级域名服务器的地址,或者至少知道可以处理请求的下级的域名服务器地址.一般来说,根服务器处理DNS请求,并且告诉resolver下一步应该去询问哪个顶级服务器. 不过如果根服务器识别出了次级服务器的地址,就会把这个地址返回给resolver的.询问顶级域名服务器如果上一步根服务器没有识别出次级域名服务器的地址,那么就会给resolver返回顶级服务器的地址,从而resolver需要再次向顶级域名服务器发起查询.顶级域名服务器收到查询请求后,会将可以真正解析此请求的次级域名服务器地址返回给resolver.询问次级域名服务器上一步resolver请求顶级域名服务器后,会收到返回,内容是下一步要查询的域名服务器的地址,也就是次级域名服务器的地址. 于是resolver向次级域名服务器发起DNS查询请求, 次级域名服务器接收到请求后即返回对应次级域名的IP地址.值得一提的是,次级域名还有如下的别名:用户DNS名称服务器(User DNS name server)权威名称服务器(Authoritative name server)其中后者更广为人知一些,因为SLD是查询到对应域名IP地址的最后一步(如果有的话), 而且这个域名服务器也负责对应资源的DNS设置,如添加不同主机地址的记录等.resolver从次级域名服务器获得了域名的IP地址,并将其返回给用户,只此便完成了一次DNS查询.域名查找实例纸上得来终觉浅,绝知此事要躬行. 上面介绍了域名查找的一般流程之后, 我们就可以通过一次真实的DNS查找来验证上述的过程. 在Linux环境下,有默认的dig命令可以进行DNS的查找和调试, 这里以域名为例. 输入命令dig +trace 可以看到详细的查找过程.Step 1首先, 向用户的DNS服务器(resolver,这里是10.0.20.166)查询根域名服务器的地址(std query A ), 其中A表示查询ipv4地址记录,AAAA表示查询ipv6地址, 在下一节详细介绍. 返回结果如下:. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .. 318381 IN NS .;; Received 811 bytes from 10.0.20.166#53(10.0.20.166) in 247 ms可以看到,一共有13个根域名服务器,地址分别是., 其中响应最快的根域名服务器是.Step 2然后, 向(192.58.128.30)发起查询请求(standard query A ),得到的返回如下:net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 172800 IN NS .net. 86400 IN DS 35886 8 2 7862B27F5F516EBE19680444D4CE5E762981931842C465F00236401D 8BD973EEnet. 86400 IN RRSIG DS 8 1 86400 20170121050000 20170108040000 61045 . Y6+Td6BUfPw5RgC2aWX/pvC6OgEl8rVd3SCPtg+/qdwHxRa4TM8ppZWU +nTSRNTwgXX1VWxJ8D7MNu4q8gLZZWxO1U+3Viw8WNSRdIou+s2fVwon IQVF9y0GGpLaKt8mwlOaeHO3O1HiGGpR50GTlNhxyx6eGYHu5581ugFm NTjogYmrcTy5Es70WH6NhQ1z7+rO8rcuo5ES7fJoZWr4Bekd7YntSxXx +WCwOcpf3muLGPC9yshNprA/c9Fam3WDpJLYPjmCp2l96GyrJcv4o9z9 gov5IV69HWQnCD9IGRIj/XG/JZerp6YIRGH8cnrVe3F87Hy95SkNWnYR lC5fIg==;; Received 863 bytes from 192.58.128.30#53() in 524 ms并没有返回IP,而是返回了可以解析该域名的顶级域名地址, 由于是.net因此属于gTLD,可以看到返回了多个顶级域名服务器(.)的地址.Step 3接着, 我们应该向返回的地址再次发起查询(standard query A ),这次返回了次级域名服务器的地址,如下:. 172800 IN NS .. 172800 IN NS .. 172800 IN NS .. 172800 IN NS .. 86400 IN NSEC3 1 1 0 - A1RUUFFJKCT2Q54P78F8EJGJ8JBK7I8B NS SOA RRSIG DNSKEY NSEC3PARAM. 86400 IN RRSIG NSEC3 8 2 86400 20170113060849 20170106045849 43880 net. WTfL5/hHBUsV2D5vusIP5KNSoiyfG4sG0GZQuBUqppWEY/WgZJ2wnnpk jjjfN5BlIExTuDyHclY2bXbiIqebcd1aVGp1ELUI7E5t3z7iCZmajPsT TLuLohKJmLC7b/OVdxoAuFoaIqj+GDsp2yDkXsem1IrfSOCbQlvJE9Ya xbQ=. 86400 IN NSEC3 1 1 0 - OKSF929IG7A7E1KLTJD5CF495DR06C54 NS DS RRSIG. 86400 IN RRSIG NSEC3 8 2 86400 20170113060546 20170106045546 43880 net. BGw3/vY9GzViJNHllwJkC1WB5XBtV9jzjy3LSA9I0zovOpVFHivHE01S r3YUtqAUuJ0LOJ4wrxBPwDRB0wTgbQdIO7dol2nQWuYujbxEbJ6AOWtR 7MTRhiG8BDn9LP06UWpUcWlsyywivKR70xCnamq3ZKeeI48dluRkVy9f lig=;; Received 679 bytes from 192.33.14.30#53() in 1813 ms这一步返回可以看到, 所属的次级域名服务器是, 因为我配置的就是这个地址.但实际上可以自己在公网搭建这样一个次级域名服务器,只要可以解析出对应的hostname即可.Step 4最后,向发起查询,便可以从响应中看到,已经找到了的一条地址记录:. 14440 IN A 233.233.233.233;; Received 59 bytes from 54.171.131.39#53() in 464 ms因此便能得到本次DNS查询的结果, 即的ip地址为233.233.233.233.注: 对于用户而言,其实只进行一次DNS查询,即向resolver的查询,中间的过程由resolver进行按级查询,并将最后查询到的结果返回给用户(如果有的话). 上面的查询由dig命令发起,因此和实际的查询过程还是有点小差别的.记录类型从上面的示例中我们可以看到, 我们查询的记录类型为A或者AAAA, 返回的结果类型有NS,DS或者A等.这些记录的类型在DNS协议中都有详细介绍,这里只解释几个常见的类型:AA记录(Address Mapping records), 指示了对应名称的IPv4地址, A记录用来将域名转换为ip地址.AAAAAAAA记录类似于A记录, 只不过指示的是IPv6的地址.NSNS记录(Name Server records), 用来指定对应名称的可信名称服务器(authoritative name server).PTRPTR记录(Reverse-lookup Pointer records), 和正向DNS解析(A/AAAA记录)相反, 主要用来根据IP地址查找对应的域名. CNAMECNAME记录即Canonical Name records, 用来指定一个新的域名用以完成本次查询.当resolver查询过程中遇到一个CNAME记录时, 则会重新开始本次查询, 但是查询的域名会改为CNAME指定的域名. 举例来说,假如某次级域名服务器上有如下记录:NAME TYPE VALUE--------------------------------------------------. CNAME .. A 192.0.2.23则查询的时候, 会在resolver端转而查询,从而得到查询的地址为192.0.2.23,可以看到其实CNAME就是一个别名, 但是增加了查找的步骤. 不过这在当我们想要把自己的某个域名当作某个外部域名的别称时还是很有用的. CNAME也有使用限制, 比如记录值不可以是IP, 以及不可同时有其他同名的A记录等,具体可以参考这里.MXMX记录(Mail Exchanger records)为某个DNS域名指定了邮件交换的服务器. 这个记录信息由SMTP协议使用来将邮件发送到正确的主机上. 通常对于一个域名有多个邮件交换服务器,并且他们之间都有对应的优先级.TXTTXT记录(text records)可以包含任意非格式化的文本信息, 通常这项记录被SPF框架(Sender Policy Framework)用来防止发送给你的虚假邮件.当然还有许多其他的记录类型, 不过相对而言没有那么常见. 需要了解的可以再深入查阅DNS协议的白皮书即可.后记经过上面对于DNS服务的解释, 我们应该就能解决大部分日常遇到的DNS问题. 比如为什么电脑能上QQ却打不开网页啦, 为什么我的网站突然解析不出来啦; 或者有独立域名的还能实现一些好玩的功能, 比如创建恶作剧的查询记录,或者搭建个人邮件服务器等. 毕竟DNS协议是我们日常直接或者间接所接触到的最多的协议, 花上几个小时了解一下它的工作机制,我想应该也是挺有趣的吧.。

第1篇第一部分:Linux操作系统基础1. Linux系统启动流程是什么?请详细描述GRUB引导加载器的配置过程。

- 解析: Linux系统启动流程包括POST(加电自检)、BIOS/UEFI初始化、加载引导加载器(如GRUB)、执行内核初始化、启动init进程等。

GRUB配置涉及编辑`/etc/grub.conf`文件,设置默认启动项、启动参数、密码保护等。

2. 如何查看Linux系统中的CPU和内存使用情况?请列举一些常用的命令。

- 解析:常用的命令包括`vmstat`(虚拟内存统计)、`top`(显示系统当前进程状态)、`htop`(交互式的`top`替代品)、`free`(显示内存使用情况)等。

3. 请简述Linux系统中文件权限的表示方法以及如何修改文件权限。

- 解析:文件权限以rwx(读、写、执行)表示,使用`chmod`命令可以修改文件权限,例如`chmod 755 /path/to/file`表示设置文件所有者可读、写、执行,组和其他用户可读、执行。

4. 在Linux系统中,如何查找某个文件的所有者以及修改文件所有者?- 解析:使用`ls -l /path/to/file`可以查看文件的所有者,使用`chown user/group /path/to/file`可以修改文件所有者。

5. 请描述Linux系统中进程管理的基本命令,如ps、top、kill等。

- 解析: `ps`用于查看当前进程,`top`用于实时显示系统进程状态,`kill`用于终止进程。

第二部分:服务器管理6. 如何安装和配置Apache和Nginx服务器?请描述基本配置文件的结构。

- 解析:安装Apache和Nginx通常使用包管理器(如yum、apt-get),配置文件包括主配置文件(如`httpd.conf`、`nginx.conf`)和虚拟主机配置文件。

7. 请简述Linux系统中日志文件的格式以及如何查看和清理日志文件。

电子邮件的工作原理流程

电子邮件的工作原理流程一般包括以下几个步骤:

1. 编写邮件:用户通过电子邮件客户端或网页界面编写邮件,包括填写收件人、主题和正文等内容。

2. 发送邮件:用户点击“发送”按钮后,电子邮件客户端将邮件发送到发件人所在的邮件服务器。

3. DNS解析:发件人的邮件服务器通过DNS解析获取收件人的邮件服务器的IP地址。

4. 与收件人邮件服务器建立连接:发件人的邮件服务器使用SMTP(简单邮件传输协议)与收件人的邮件服务器建立连接。

5. 发送邮件数据:发件人的邮件服务器将邮件的数据(包括发件人、收件人、主题和正文等)发送给收件人的邮件服务器。

6. 传输过程:收件人的邮件服务器将邮件传输给收件人的电子邮件客户端。

7. 接收邮件:收件人的电子邮件客户端接收到邮件,并将其存储在收件人的邮件账户中。

8. 读取邮件:收件人通过电子邮件客户端或网页界面打开邮件,阅读邮件内容。

整个流程中,涉及到的协议有SMTP(用于发件人发送邮件)、DNS(用于解析域名)、POP3或IMAP(用于收件人接收邮件),而实际通信的过程是通过互联网进行的。

DNS解析课程设计一、教学目标本课程旨在让学生了解和掌握DNS(域名系统)解析的基本原理、流程和应用,提高他们在网络技术领域的实际操作能力。

具体目标如下:1.知识目标:(1)了解DNS解析的基本概念、作用和分类。

(2)掌握DNS解析的整个流程,包括递归查询、迭代查询和反向查询。

(3)熟悉各种DNS记录的类型及作用,如A记录、MX记录、TXT记录等。

(4)了解DNS安全相关知识,如DNSSEC、DNS劫持等。

2.技能目标:(1)能够配置和管理DNS服务器,实现域名解析功能。

(2)能够使用常用DNS工具,如nslookup、dig等,进行DNS查询和分析。

(3)能够分析和解决DNS故障,提高网络系统的稳定性和可靠性。

(4)能够根据实际需求,设计和优化DNS解析策略。

3.情感态度价值观目标:(1)培养学生对网络技术的兴趣和好奇心,激发他们学习网络技术的热情。

(2)培养学生团队协作意识和问题解决能力,提高他们在实际工作中的综合素质。

二、教学内容本课程的教学内容主要包括以下几个部分:1.DNS解析基本概念:介绍DNS的概念、作用和分类,使学生了解DNS解析的重要性。

2.DNS解析原理:讲解DNS解析的整个流程,包括递归查询、迭代查询和反向查询,让学生掌握DNS解析的基本方法。

3.DNS记录类型:介绍各种DNS记录的类型及作用,如A记录、MX记录、TXT记录等,帮助学生了解DNS解析的详细内容。

4.DNS服务器配置与管理:讲解如何配置和管理DNS服务器,让学生具备实际操作能力。

5.DNS故障分析与解决:分析常见的DNS故障,教授学生如何诊断和解决DNS问题。

6.DNS安全:介绍DNS安全相关知识,如DNSSEC、DNS劫持等,提高学生对DNS安全的认识。

三、教学方法为了提高教学效果,本课程将采用以下教学方法:1.讲授法:讲解DNS解析的基本概念、原理和记录类型,使学生掌握基本知识。

2.案例分析法:分析实际案例,让学生了解DNS解析在实际工作中的应用。

coredns解析流程

CoreDNS是一个高性能、可扩展的DNS服务器,它支持多种插件和协议,可以定制各种DNS解析需求。

在使用CoreDNS解析DNS 请求时,它会按照以下流程进行处理:

1. 接收DNS请求:当客户端发起DNS请求时,CoreDNS会接收到该请求。

2. 匹配请求:CoreDNS会根据请求的域名和类型等信息,匹配对应的DNS解析配置。

3. 处理请求:匹配到对应的配置后,CoreDNS会根据配置中定义的插件和协议,对请求进行处理。

比如,可以使用file插件从本地文件中读取DNS记录,也可以使用forward插件将请求转发给其他DNS服务器进行解析。

4. 返回响应:处理完成后,CoreDNS会将解析结果封装成DNS 响应,返回给客户端。

如果没有匹配到对应的配置,则会返回一个默认的响应。

需要注意的是,CoreDNS的插件和配置是可以自定义的,用户可以根据自己的需求进行定制化配置。

同时,CoreDNS也可以作为Kubernetes集群的DNS服务器使用,可以为Kubernetes提供高效、可扩展的DNS解析服务。

- 1 -。

FQDN说明以下摘⾃百度百科:FQDN:(Fully Qualified Domain Name)完全合格域名/全称域名,是指加上全路径,全路径中列出了序列中所有域成员。

全域名可以从逻辑上准确地表⽰出在什么地⽅,也可以说全域名是主机名的⼀种完全表⽰形式。

从全域名中包含的信息可以看出主机在域名树中的位置。

DNS解析流程:⾸先查找本机HOSTS表,有的直接使⽤表中定义,没有查找⽹络连接中设置的DNS 服务器由他来解析。

例⼦:例如,acmecompany公司的Web服务器的全域名可以是 acmecompany.,⽽若sales主机是在销售部⼦域,则它的全域名可以是sales.acmecompany。

当给出的名字像acmecompany⽽不是acmecompany.时,他们通常是指,⽽名字后边带有点号(“.”是指根域名服务器)的则认为是全域名。

这种区别在理解和控制解析过程时是⾮常重要的。

点号实际上指出了域名树的根。

作⽤:全域名在实际中是⾮常有⽤的。

电⼦邮件就使⽤全域名作为收信⼈的电⼦邮件地址,如janicejones@ acmecompany. com,其中收信⼈为janicejones,跟在收信⼈名字后⾯是符号@,@后⾯是的全域名,或者说是邮件服务器所在企业的域名,最后是顶层域名.com。

. com意味着acmecompany是⼀个商业机构。

以下摘⾃他⼈博客完全合格域名(FQDN):点结尾的域名,例如.就是⼀个完全合格域名。

在⼀般的⽹络应⽤中,我们可以省略完全合格域名最右侧的点,但DNS对这个点不能随便省略。

因为这个点代表了DNS的根,有了这个点,完全合格域名就可以表达为⼀个绝对路径,例如.就可以表⽰为DNS根下的com⼦域下域中⼀个名为bbs的主机。

如果DNS发现⼀个域名不是以点结尾的完全合格域名,就会把这个域名加上当前的区域名称作为后缀,让其满⾜完全合格域名的形式需求。

例如DNS会把域名bbs处理为.域名就相当于⼀个命名空间,在这个命名空间下,属于这个域的各个主机都可以创建⾃⼰的主机名称。

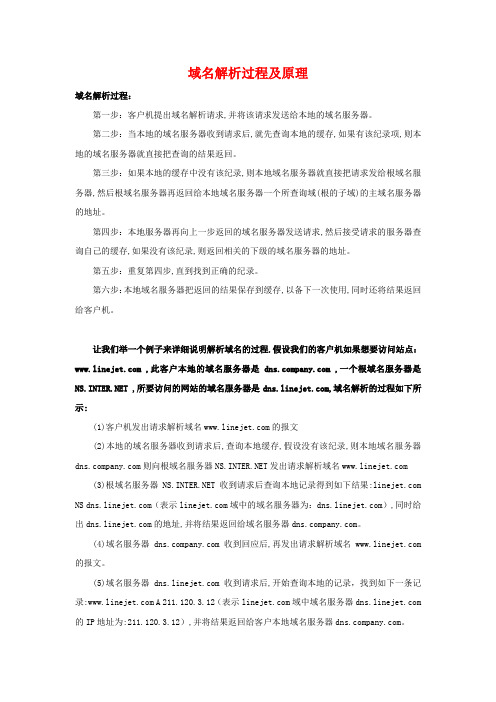

域名解析过程及原理域名解析过程:第一步:客户机提出域名解析请求,并将该请求发送给本地的域名服务器。

第二步:当本地的域名服务器收到请求后,就先查询本地的缓存,如果有该纪录项,则本地的域名服务器就直接把查询的结果返回。

第三步:如果本地的缓存中没有该纪录,则本地域名服务器就直接把请求发给根域名服务器,然后根域名服务器再返回给本地域名服务器一个所查询域(根的子域)的主域名服务器的地址。

第四步:本地服务器再向上一步返回的域名服务器发送请求,然后接受请求的服务器查询自己的缓存,如果没有该纪录,则返回相关的下级的域名服务器的地址。

第五步:重复第四步,直到找到正确的纪录。

第六步:本地域名服务器把返回的结果保存到缓存,以备下一次使用,同时还将结果返回给客户机。

让我们举一个例子来详细说明解析域名的过程.假设我们的客户机如果想要访问站点: ,此客户本地的域名服务器是 ,一个根域名服务器是 ,所要访问的网站的域名服务器是,域名解析的过程如下所示:(1)客户机发出请求解析域名的报文(2)本地的域名服务器收到请求后,查询本地缓存,假设没有该纪录,则本地域名服务器则向根域名服务器发出请求解析域名(3)根域名服务器收到请求后查询本地记录得到如下结果: NS (表示域中的域名服务器为:),同时给出的地址,并将结果返回给域名服务器。

(4)域名服务器收到回应后,再发出请求解析域名 的报文。

(5)域名服务器 收到请求后,开始查询本地的记录,找到如下一条记录: A 211.120.3.12(表示域中域名服务器 的IP地址为:211.120.3.12),并将结果返回给客户本地域名服务器。

(6)客户本地域名服务器将返回的结果保存到本地缓存,同时将结果返回给客户机。

这样就完成了一次域名解析过程查询响应类型DNS服务器对于客户请求的答复具有多种类型,常见的有以下四种:权威答复:权威答复是返回给客户的正向答复,并且设置了DNS消息中的权威位。

此答复代表从具有权威的DNS服务器处发出;正向答复:正向答复包含了匹配客户端解析请求的资源记录;参考答复:参考答复只在DNS服务器工作在迭代模式下使用,包含了其他有助于客户端解析请求的信息。

dns 的工作过程

1. DNS 工作流程:

(1) 客户端发送查询DNS请求:客户端发起查询时,会将域名地址转换为IP地址,这个过程叫做域名解析,客户端向服务器发起DNS查询请求,询问该域名的IP。

(2) 本地DNS服务器进行查询:客户端的DNS查询请求会传递到本地DNS服务器(通常指ISP提供的DNS服务器),本地DNS服务器会向根域名服务器发起查询请求。

(3) 根域名服务器返回查询结果:根域名服务器会根据所查询的域名解析,然后将所查询域名的IP地址返回给本地DNS服务器。

(4) 本地DNS服务器返回查询结果:本地DNS服务器将从根域名服务器接收到的IP地址返回给客户端,这样客户端就可以根据返回的IP地址访问所请求的资源了。

2. DNS缓存

(1)什么是DNS缓存:DNS缓存是指在本地DNS服务器上缓存已解析过的域名信息,当客户端再次向服务器发起查询时,如果缓存中有该域名的备份信息,就不需要重新将其发送到根域名服务器去查询,而是直接将其缓存中的备份信息返回给客户端。

(2) 优点:

- 消除网络拥塞:使用DNS缓存可以减少客户端向本地DNS服务器发起查询的次数,有效消除网络拥塞。

- 加速响应速度:当客户端发起查询时,如果该域名的备份信息存在于DNS缓存中,就不需要再从根域名服务器中查询,将大大加快客户端的响应速度。

dns的解析流程

DNS解析的流程如下:

1. 用户发送一个URL请求到浏览器。

2. 浏览器检查本地缓存,如果有相应的DNS记录,直接返回IP地址,否则进入下一步。

3. 浏览器将URL解析成域名,并将域名发送到本地操作系统的DNS解析器。

4. 本地DNS解析器首先检查本地缓存,如果有相应的DNS记录,直接返回IP地址,否则进入下一步。

5. 本地DNS解析器向根域名服务器发送请求,请求根域名服务器返回顶级域名服务器(TLD)的IP地址。

6. 本地DNS解析器向TLD发送请求,请求TLD返回域名服务器(Authoritative DNS Server)的IP地址。

7. 本地DNS解析器向域名服务器发送请求,请求域名服务器返回主机的IP地址。

8. 域名服务器将主机的IP地址返回给本地DNS解析器。

9. 本地DNS解析器将主机的IP地址返回给本地操作系统的DNS解析器。

10. 本地操作系统的DNS解析器将主机的IP地址返回给浏览器。

11. 浏览器获取到主机的IP地址后,发起TCP/IP连接与主机建立连接,最终将请求的网页内容返回给用户。

整个DNS解析流程中,涉及到多级的缓存,从本地浏览器缓存、本地DNS解析器缓存、顶级域名服务器缓存等,这些缓

存可以减少对根域名服务器和顶级域名服务器的请求,加快DNS解析的速度。

dns显色法原理DNS显色法原理DNS显色法是一种用于网络安全的技术,它可以通过分析DNS请求和响应包来检测和阻止恶意域名或IP地址。

本文将介绍DNS显色法的原理和工作流程。

一、DNS简介1.1 DNS基础知识域名系统(Domain Name System,简称DNS)是互联网中用于将域名转换为IP地址的分布式数据库系统。

在互联网上,每个计算机都有一个唯一的IP地址,但是人们更容易记住域名而不是IP地址。

因此,当我们输入一个域名时,计算机需要通过DNS查询来获取对应的IP地址。

1.2 DNS解析过程当我们输入一个域名时,计算机首先会在本地缓存中查找该域名对应的IP地址。

如果本地缓存中没有该信息,则会向本地DNS服务器发送请求。

如果本地DNS服务器也没有该信息,则会向根DNS服务器发送请求,并逐级向下查找直到找到对应的IP地址。

二、DNS显色法原理2.1 DNS显色法概述DNS显色法是一种基于网络流量分析的技术,它可以检测和阻止恶意域名或IP地址。

具体来说,它通过分析网络中的DNS请求和响应包来判断是否存在恶意域名或IP地址,并在必要时阻止这些请求。

2.2 DNS显色法工作原理DNS显色法的工作原理可以分为以下几个步骤:(1)抓取DNS流量首先,需要通过网络抓包工具(如Wireshark)抓取网络中的DNS流量。

这些流量包括DNS请求和响应包。

(2)分析DNS请求和响应包对于每个DNS请求和响应包,需要进行详细的分析。

具体来说,需要提取出其中的域名、IP地址、时间戳等信息,并将其存储到数据库中。

(3)建立黑白名单根据已有的恶意域名或IP地址列表,建立黑白名单。

对于白名单中的域名或IP地址,可以直接通过;对于黑名单中的域名或IP地址,则需要进行进一步处理。

(4)检测恶意域名或IP地址对于每个被检测到的黑名单域名或IP地址,可以采用不同的检测方法来判断其是否为恶意。

例如,可以检查该域名或IP地址是否存在于已知的恶意软件C&C服务器列表中;也可以检查该域名或IP地址是否被用于钓鱼攻击等。

Wireshark⽹络抓包(三)——⽹络协议⼀、ARP协议ARP(Address Resolution Protocol)地址解析协议,将IP地址解析成MAC地址。

IP地址在OSI模型第三层,MAC地址在OSI第⼆层,彼此不直接通信;在通过以太⽹发⽣IP数据包时,先封装第三层(32位IP地址)和第⼆层(48位MAC地址)的报头;但由于发送数据包时只知道⽬标IP地址,不知道其Mac地址,且不能跨越第⼆、三层,所以需要使⽤地址解析协议。

ARP⼯作流程分请求和响应:在dos窗⼝内“ping”某个域名抓取到的包:⼆、IP协议IP(Internet Protocol)互联⽹协议,主要⽬的是使得⽹络间能够互相通信,位于OSI第三层,负责跨⽹络通信的地址。

当以⼴播⽅式发送数据包的时候,是以MAC地址定位,并且需要电脑在同⼀⼦⽹络。

当不在同⼀⼦⽹络就需要路由发送,这时候就需要IP地址来定位。

同样在dos窗⼝内“ping”某个域名抓取到的包:三、TCP协议TCP(Transmission Control Protocol)传输控制协议,⼀种⾯向连接、可靠、基于IP的传输层协议,主要⽬的是为数据提供可靠的端到端传输。

在OSI模型的第四层⼯作,能够处理数据的顺序和错误恢复,最终保证数据能够到达其应到达的地⽅。

1)标志位SYN:同步,在建⽴连接时⽤来同步序号。

SYN=1, ACK=0表⽰⼀个连接请求报⽂段。

SYN=1,ACK=1表⽰同意建⽴连接。

FIN:终⽌,FIN=1时,表明此报⽂段的发送端的数据已经发送完毕,并要求释放传输连接。

ACK:确认,ACK = 1时代表这是⼀个确认的TCP包,取值0则不是确认包。

DUP ACK:重复,重复确认报⽂,有重复报⽂,⼀般是是丢包或延迟引起的,从这个报⽂看应该是丢包了。

URG:紧急,当URG=1时,表⽰报⽂段中有紧急数据,应尽快传送PSH:推送,当发送端PSH=1时,接收端尽快的交付给应⽤进程RST:复位,当RST=1时,表明TCP连接中出现严重差错,必须释放连接,再重新建⽴连接2)端⼝客户端与不同服务器建⽴连接时,源端⼝和⽬标端⼝可不同。

dns查询的基本流程一、用户在浏览器中输入域名当用户在浏览器中输入域名时,浏览器会向DNS服务器发送一个查询请求,以解析该域名对应的IP地址。

二、查询本地DNS缓存本地DNS缓存是DNS查询流程中的第一步,浏览器会首先检查本地是否存在该域名的缓存。

如果缓存中存在该域名的IP地址,浏览器将直接返回该IP地址,避免了进行递归查询的开销。

三、查询本地主机文件(hosts文件)如果本地DNS缓存中没有该域名的IP地址,浏览器将查询本地主机文件(hosts文件)是否有对应的IP地址。

hosts文件是一个本地的静态文件,通常包含一些常用域名和IP地址的对应关系,可以加快域名的解析速度。

四、发起递归查询如果本地主机文件中也没有找到该域名的IP地址,浏览器将发起递归查询。

递归查询是DNS查询中的一种方式,浏览器会向本地DNS 服务器发送一个查询请求,该请求中包含了要查询的域名和查询类型等信息。

五、查询根域名服务器在递归查询中,浏览器首先会向根域名服务器发送一个查询请求。

根域名服务器是互联网中最顶级的域名服务器,它包含了顶级域名服务器的地址信息。

浏览器会解析根域名服务器的回应,获取顶级域名服务器的地址。

六、查询顶级域名服务器获取到顶级域名服务器的地址后,浏览器会向顶级域名服务器发送一个查询请求。

顶级域名服务器负责管理一个顶级域名的DNS记录。

在顶级域名服务器中,浏览器可以找到负责解析该域名的权威域名服务器的地址。

七、查询权威域名服务器并返回IP地址获取到权威域名服务器的地址后,浏览器会向权威域名服务器发送一个查询请求。

权威域名服务器负责解析域名的DNS记录,并返回域名对应的IP地址。

浏览器接收到IP地址后,会将该地址返回给用户,完成整个DNS查询流程。

域名解析流程域名解析是指将域名转换为相应的IP地址的过程,使得用户可以通过域名访问到相应的网站或服务器。

域名解析流程涉及到多个步骤,下面将详细介绍域名解析的流程及其相关知识。

1. 域名解析的基本原理。

域名解析的基本原理是通过DNS(Domain Name System)系统来实现的。

DNS是一个分布式的数据库系统,用于将域名映射为IP地址。

当用户在浏览器中输入一个域名时,系统首先会向本地DNS服务器发送查询请求,本地DNS服务器再向根域名服务器发送查询请求,依次递归查询,直到找到对应的IP地址返回给用户。

2. 域名解析的流程。

域名解析的流程可以分为以下几个步骤:(1)用户在浏览器中输入域名,系统首先会查询本地DNS缓存,如果缓存中存在对应的IP地址,则直接返回给用户,否则进入下一步。

(2)本地DNS服务器向根域名服务器发送查询请求,根域名服务器返回顶级域名服务器的IP地址。

(3)本地DNS服务器向顶级域名服务器发送查询请求,顶级域名服务器返回次级域名服务器的IP地址。

(4)本地DNS服务器向次级域名服务器发送查询请求,次级域名服务器返回对应域名的IP地址。

(5)本地DNS服务器将获取到的IP地址返回给用户,用户可以通过该IP地址访问到相应的网站或服务器。

3. 域名解析的缓存机制。

为了提高域名解析的效率,DNS系统采用了缓存机制。

当本地DNS服务器获取到域名对应的IP地址后,会将其缓存一段时间,下次再有用户查询相同的域名时,就可以直接从缓存中获取,而不需要再次向根域名服务器发送查询请求,从而节省了时间和网络资源。

4. 域名解析的常见问题及解决方法。

在实际应用中,域名解析可能会出现一些常见的问题,比如域名解析不准确、解析延迟等。

针对这些问题,可以采取一些解决方法,如及时更新DNS记录、使用CDN加速等手段来优化域名解析的效果。

总结:域名解析是互联网中非常重要的一环,它关系到用户能否顺利访问到网站或服务器。

dns的解析流程

DNS解析流程是将一个域名转换为对应的IP地址的过程。

以下是DNS 解析的详细流程:

2.操作系统的网络栈会首先检查本地的DNS缓存中是否存在该域名的解析结果。

如果存在,解析过程结束。

3.如果本地缓存没有找到解析结果,操作系统会查询本地配置的首选DNS服务器的IP地址,并向其发送DNS查询请求。

4.DNS查询请求首先会发送到本地DNS服务器。

5.本地DNS服务器通常是由网络服务提供商(ISP)提供的,它通常会有一个DNS缓存,用于缓存最近的查询结果。

6.如果本地DNS服务器的缓存中存在该域名的解析结果,它会直接返回给操作系统。

7.如果本地DNS服务器的缓存中没有找到解析结果,它会向根DNS服务器发送一个迭代查询请求。

8.根DNS服务器是一个全球分布的服务器群组,它们负责管理顶级域名服务器。

根DNS服务器保存了所有顶级域名服务器的IP地址。

10.本地DNS服务器收到根DNS服务器返回的IP地址列表后,会根据负载均衡算法选择一个顶级域名服务器发送迭代查询请求。

11.顶级域名服务器通常是由域名注册商维护的,它们负责管理该顶级域名下的所有二级域名。

12.顶级域名服务器会查找并返回该域名对应的二级域名服务器的IP 地址列表。

13.本地DNS服务器收到顶级域名服务器返回的IP地址列表后,会根据负载均衡算法选择一个二级域名服务器发送迭代查询请求。

14.二级域名服务器通常是由网站的服务器管理员维护的,它们存储了该域名对应的所有记录,如A记录、CNAME记录、MX记录等。

15.本地DNS服务器收到二级域名服务器返回的解析结果后,会将结果保存在缓存中,并将解析结果返回给操作系统。

16.操作系统将解析结果返回给浏览器,浏览器根据解析结果向服务器发送HTTP请求。

17.服务器收到HTTP请求后,返回相应的HTML页面给浏览器,完成页面加载。

需要注意的是,整个DNS解析过程中每一步的查询请求都是基于UDP 协议进行的。

如果其中一步的请求没有得到响应,操作系统会选择使用备用的DNS服务器进行查询。

同时,DNS解析结果也会被缓存在本地、本地DNS服务器以及顶级域名服务器等各级服务器中,以提高后续相同域名的解析效率。