PKI技术课后复习题-讲解

- 格式:ppt

- 大小:187.00 KB

- 文档页数:50

第9章课后习题9-1简单认证采用用户ID、口令的形式提供使用者在系统中的身份认证,在简单认证中一般不使用加密作为认证的手段,但在网络上存在侦听的入侵者时,如何保证入侵者不能使用重放攻击?答:为了防止入侵者使用重放攻击,需要采用复杂的技术,如单向散列技术,把需要散列的数据通过单向函数以近似随机的方式映射到一个固定长度的序列。

但这种方案也存在缺陷,入侵者可以直接用登录程序去掉用户名与密码散列的过程,将在网络上捕获的散列值直接作为结果使用,发往服务器。

这时,服务器无法分辨是用户还是入侵者在进行登录。

解决办法有:第一种方法是,验证开始,服务器首先生成一随机数,送往客户端,客户端对用户ID、密码散列的结果与随机数再散列,然后发往服务器方。

服务器从用户ID、密码的散列库中取出该用户ID与密码的散列值与原先产生的随机数再散列,然后与用户传过来的散列值比较,如果相同,则通过服务器验证并对用户授予相应权限。

第二种方法是在客户端生成一个时间标记,直接与客户的ID与密码散列后传送到服务器端,省去了服务器到客户的随机数回送。

这里存在时钟同步问题,验证时由于时钟不同步,系统会拒绝通过。

解决方法是在验证服务器上进行多次试探验证,在一个时间范围内试探,如果成功则在服务器上存储时钟的偏移量,以便下次登录时验证。

9-2基于口令的认证技术中,何谓加盐操作?其作用又是什么?答:基于口令的认证技术中,对通信的口令根据系统生成的随机比特数进行交换置换,该随机数就称为盐,也存储在口令文件中,该操作也可称为加盐操作。

对口令的“加盐操作”放大了口令的空间,从口令的字典变成了某个随机的非对称密钥空间,能有效防止字典攻击。

9-3试编写一个简单认证的程序,利用用户名、口令的散列值加密一个服务器方传送的随机数进行用户的登录认证,可以使用相应的软件包来进行散列、加密运算。

9-4利用令牌来进行验证在目前的应用系统验证中使用得越来越普遍,使用令牌进行认证主要是解决强认证系统中的什么问题?目前通常使用的有哪几种令牌?都有些什么特点?并试提出改良方案?答:在使用令牌进行验证的系统中,进行验证的密钥存储在令牌当中,对密钥的访问用口令进行控制,令牌是一个如IC卡一样可以加密存储并运行相应的加密算法的设备,通过令牌,可以完成对用户必须拥有某物的验证,令牌的实现分为质询响应令牌与时戳令牌,当前使用较多的是时戳令牌。

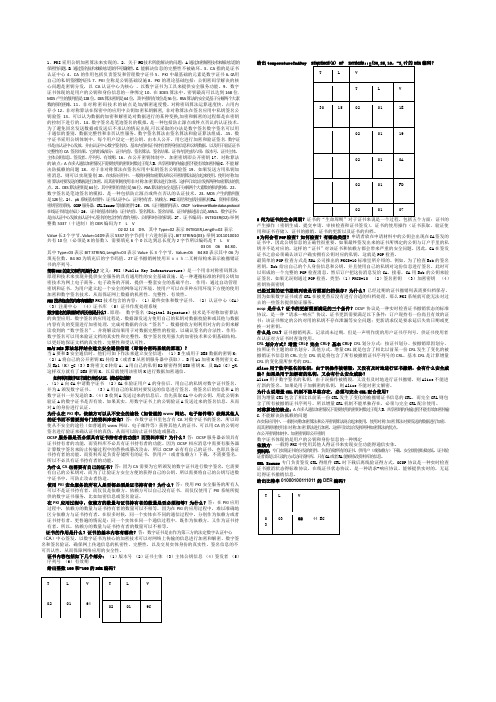

1、PKI采用公钥加密算法来实现的。

2、关于P K I技术所能解决的问题:A通过加密解密技术来解决信息的保密性问题。

B.通过签名技术来解决信息的不可抵赖性。

C.能解决信息的完整性不被破坏。

3、CA指的是证书认证中心4、CA的作用包括负责签发和管理数字证书5、PKI中最基础的元素是数字证书6、C A用自己的私钥签名数字证书。

7、PKI全称是公钥基础设施8、PKI的理论基础包括:公钥密码学解决的核心问题是密钥分发,以CA认证中心为核心、以数字证书为工具来提供安全服务功能。

9、数字证书体现的是用户的公钥和身份信息的一种绑定10、在3DES算法中,密钥最高可以达到168位.MD5产生的散列值是128位。

DES算法密钥是64位,其中密钥有效位是56位。

R SA算法的安全是基于分解两个大素数的积的困难。

11、非对称密码技术的缺点是加/解密速度慢,对称密码算法运算速度快,占用内存小12、非对称算法在保密中的应用中公钥加密私钥解密,非对称算法在签名应用中私钥签名公钥验签13、可以认为数据的加密和解密是对数据进行的某种变换,加密和解密的过程都是在密钥的控制下进行的。

14、数字签名是笔迹签名的模拟,是一种包括防止源点或终点否认的认证技术。

为了避免冒名发送数据或发送后不承认的情况出现,可以采取的办法是数字签名数字签名可以用于通信的鉴别,数据完整性和非否认性服务。

数字签名算法由签名算法和验证算法组成。

.15、数字证书采用公钥体制中,每个用户设定一把公钥,由本人公开,用它进行加密和验证签名. 数字证书是由认证中心发放,并由认证中心数字签名的,基本内容时证书持有者得身份信息和公钥数据。

以及用于验证证书完整性的CA 签名结果。

它的组成部分:证书内容,签名算法,签名结果。

证书内容包括六项:版本号,证书主体,主体公钥信息。

签发者。

序列号,有效期。

16、在公开密钥体制中。

加密密钥即公开密钥17、对称算法的缺点:A在多人通信加密情况下需要使用的密钥对数过于庞大B.共享密钥的传输过程不能有效加密传输C.不能解决防抵赖的问题18、对于非对称算法在签名应用中私钥签名公钥验签19、如果发送方用私钥加密消息,则可以实现鉴别20、在实际应用中,一般将对称加密算法和公开密钥算法混合起来使用,使用对称加密算法对要发送的数据进行加密,而其密钥则使用非对称加密算法进行加密,这样可以综合发挥两种加密算法的优点。

什么是PKI:1. 公钥基础设施(PKI)是一个用非对称密码算法原理和技术实现并提供安全服务的具有通用性的安全基础设施。

2. PKI是一种新的安全技术,它基于公开密码技术,通过数字证书建立信任关系。

PKI 是利用公钥技术用于电子商务的一种体系,是一种基础设施,可以保证网络通信和网上交易的安全。

3. 一个典型的,完整的有效的PKI系统应该包括:a 认证中心b X.500目录服务器c 具有高强度密码算法的安全WWW服务器d 自开发安全应用系统4. PKI从根本上说是致力于解决通过网络交互的实现体间的信任问题。

什么是数字签名:1. 数字签名是建立在公钥密码为基础的,在签名和验证签名的处理过程中,数字签名引入了哈希(hash)算法。

2. 用签名算法对报文摘要加密所得的结果就是数字签名。

3. 签名的基本原理是:发送方生成报文的报文摘要,用自己的私钥对摘要进行加密来形成发送方的数字签名。

此签名作为报文的附件和报文一起发送给接收方。

接收方先用同样的算法计算出新的报文摘要,再用发送方的公钥对附件的数字签名进行解密,比较两者,如果相同,接收方便能够确认是发送方发送的。

4. 数字签名既保证了报文的完整性和真实性,又有防抵赖的作用。

数字签名与手写签名的区别:1. 手写签名是被签署文件的物理组成部分,而数字签名不是。

2. 手写签名不易拷贝,而数字签名恰恰相反,因此必须阻止一个数字签名的重复使用。

3. 手写签名是通过与一个真实的手写的签名比较进行验证的,而数字签名是用一个公开的验证算法来验证的。

严格层次结构模型:1. 层次结构中所有的实体都信任唯一的根CA2. 在根CA的下面是0层或者多层子CA,子CA是所在实体的根。

上级CA可以而且必须认证下级CA,下级CA不能认证上级CA。

3. 每个实体都必须拥有根CA的公钥。

缺点是单个CA的失败会影响整个PKI系统。

建造一个统一的根CA是不现实的。

CA的概念:1. PKI的核心执行机构,是PKI的主要组成部分。

5-2.集中式和分布式密钥生成系统各有特点,什么方法可以解决它们的缺点?5-3.密钥归档系统依赖于安全策略和PKI实现,描述它需要给那些不同类型的系统提供接口,如何实现?5-4.简单介绍密钥恢复,并说明从密钥恢复的观点来看,3种密钥的区别与恢复的原因。

5-5.证书管理包括那些内容?简单描述各部分内容之间的关系。

5-6.CA对证书负责之前,证书必须完成注册过程,这个过程存在那些问题?5-7.密钥所有权确认步骤称为拥有证据,它的确认过程是如何的?5-8.CA证书的更新是一个过程,是如何处理的?为什么需要这样实现?5-9.CRL有哪些形式?简单描述一下CRL在证书撤销过程中的作用。

5-10.在线证书验证有那些动机?根据我们现今了解的一个实现简单说明这些动机。

解答:密钥管理涉及的过程有:创建密钥,分发密钥,保护密钥,归档密钥和恢复密钥。

首先,由于某个原因需要创建一个密钥对,这个创建过程有可能是在客户端进行也可能在一个密钥生成中心完成。

接着,这些密钥和相应的证书通常保存在一个应用指定的密钥存储中。

有些情况下,这些密钥存储提供一个标准的API,以便使用API的其他应用可以共享对相同密钥资料的访问。

有可能在密钥存储间传输密钥,可选择的密钥共享方法是提供导入/导出机制。

PKCS#11标准定义了一个加密存储容器,作为密钥存储间安全传输密钥的交换格式。

作为提供强壮系统的部分要求,大多数组织增加使用密钥归档和恢复系统,允许用户重新获得丢失的密钥。

5-2.集中式和分布式密钥生成系统各有特点,什么方法可以解决它们的缺点?解答:密钥生成系统主要有集中式和分布式,它们各有特点:集中式:中心密钥生成使密钥归档和恢复之类的服务简单化,因为只有少量的基础设施组件对归档系统有接口。

这在大多数情况下运行得很好,因为加密密钥是最有可能需要保存归档系统中的密钥类型。

它的负面影响是,它变成一个非常敏感的安全组件,因为它处于攻击者破坏你的PKI系统的显眼未知。