第三章 古典密码

- 格式:ppt

- 大小:1.14 MB

- 文档页数:41

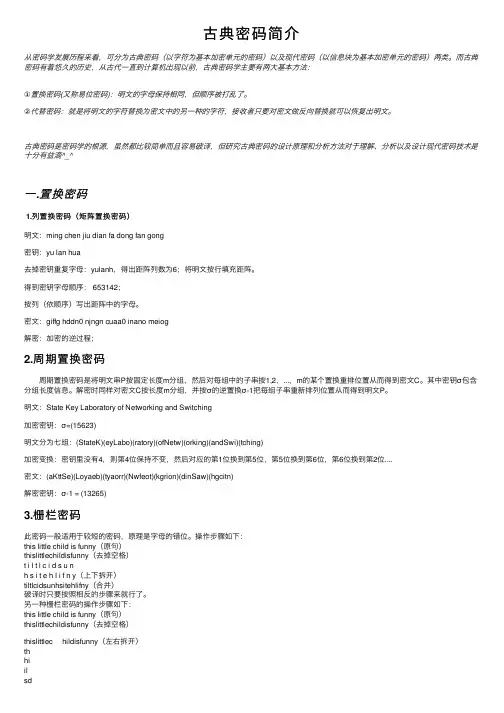

古典密码简介从密码学发展历程来看,可分为古典密码(以字符为基本加密单元的密码)以及现代密码(以信息块为基本加密单元的密码)两类。

⽽古典密码有着悠久的历史,从古代⼀直到计算机出现以前,古典密码学主要有两⼤基本⽅法:①置换密码(⼜称易位密码):明⽂的字母保持相同,但顺序被打乱了。

②代替密码:就是将明⽂的字符替换为密⽂中的另⼀种的字符,接收者只要对密⽂做反向替换就可以恢复出明⽂。

古典密码是密码学的根源,虽然都⽐较简单⽽且容易破译,但研究古典密码的设计原理和分析⽅法对于理解、分析以及设计现代密码技术是⼗分有益滴^_^⼀.置换密码1.列置换密码(矩阵置换密码)明⽂:ming chen jiu dian fa dong fan gong密钥:yu lan hua去掉密钥重复字母:yulanh,得出距阵列数为6;将明⽂按⾏填充距阵。

得到密钥字母顺序: 653142;按列(依顺序)写出距阵中的字母。

密⽂:giffg hddn0 njngn cuaa0 inano meiog解密:加密的逆过程;2.周期置换密码 周期置换密码是将明⽂串P按固定长度m分组,然后对每组中的⼦串按1,2,...,m的某个置换重排位置从⽽得到密⽂C。

其中密钥σ包含分组长度信息。

解密时同样对密⽂C按长度m分组,并按σ的逆置换σ-1把每组⼦串重新排列位置从⽽得到明⽂P。

明⽂:State Key Laboratory of Networking and Switching加密密钥:σ=(15623)明⽂分为七组:(StateK)(eyLabo)(ratory)(ofNetw)(orking)(andSwi)(tching)加密变换:密钥⾥没有4,则第4位保持不变,然后对应的第1位换到第5位,第5位换到第6位,第6位换到第2位....密⽂:(aKttSe)(Loyaeb)(tyaorr)(Nwfeot)(kgrion)(dinSaw)(hgcitn)解密密钥:σ-1 = (13265)3.栅栏密码此密码⼀般适⽤于较短的密码,原理是字母的错位。

古典密码和流密码的原理及应用古典密码和流密码是密码学领域中两种基本的加密算法,它们分别有着不同的原理和应用。

本文将就古典密码和流密码的原理及应用进行介绍。

一、古典密码的原理及应用古典密码是指几乎所有密码学家都熟悉的早期密码系统,它主要包括凯撒密码、替换密码和仿射密码等。

这些密码系统都是基于简单的数学运算和替换规则来对明文进行加密的。

其中最为简单的凯撒密码是通过将每个字母按照一个固定的偏移量来进行位移,例如将字母A替换为D,B替换为E,以此类推。

替换密码则是通过将明文中的字母按照一个固定的规则替换成密文中的字母,而仿射密码则是通过对明文中的字母进行线性变换来得到密文。

古典密码的应用已经不再常见,因为它们在现代密码学中已经被更为复杂和安全的加密算法所取代。

但是古典密码作为密码学的基础,仍然具有一定的研究意义。

流密码是一种对称加密算法,它利用伪随机数发生器生成的密钥流与明文进行按位运算,以此来对明文进行加密。

流密码的原理就是利用密钥流与明文进行按位异或来得到密文,解密过程与加密过程相同,只需要再次与密钥流进行按位异或即可得到明文。

流密码的应用非常广泛,它可以用于保护无线通信、加密电子邮件、保护网络传输等领域。

由于流密码算法在加密速度和密钥分发方面具有优势,因此在一些对实时性要求较高的应用中得到了广泛的应用。

三、古典密码和流密码的比较古典密码和流密码在加密原理和应用方面有着很大的不同之处。

古典密码是基于字母替换和数学运算的原理进行加密的,它的安全性主要依赖于密钥的保密性和算法的复杂性。

而流密码则是利用伪随机数发生器生成的密钥流与明文进行按位运算,从而实现加密和解密过程。

古典密码在现代密码学中已经不再安全,因为它们容易受到频率分析等攻击手段的破解。

而流密码虽然在理论上是安全的,但是其安全性主要依赖于随机数发生器的质量和伪随机数的随机性,因此在实际应用中需要选取合适的伪随机数发生器以及适当的密钥长度来保证安全性。

密码发展史之古典密码密码(Cryptology)是一种用来混淆的技术,它希望将正常的、可识别的信息转变为无法识别的信息。

密码学是一个即古老又新兴的学科,密码学一词源自希腊文“krypto's”及“logos”两字,直译即为“隐藏”及“讯息”之意。

密码学是一门拥有几千年历史的学科。

密码学的发展大概经历了三个阶段:古典密码阶段、近代密码阶段、现代密码阶段。

下面我们一起了解古典密码阶段。

古典密码阶段是指从密码的产生到发展成为近代密码之间的这段时期密码的发展历史。

我们从古代产生密码的各个国家和几个简单的古典密码体制等方面来认识一下古典密码。

一、古典密码在古代各国的使用古代中国:从古到今,军队历来是使用密码最频繁的地方,因为保护己方秘密并洞悉敌方秘密是克敌制胜的重要条件。

正如中国古代军事著作《孙子兵法》中所说:知己知彼,百战不殆;不知彼而知己,一胜一负;不知彼不知己,每战必败。

中国古代有着丰富的军事实践和发达的军事理论,其中不乏巧妙、规范和系统的保密通信和身份认证方法。

中国古代兵书《六韬》中的阴符和阴书:《六韬》又称《太公六韬》或《太公兵法》,据说是由西周的开国功臣太公望(又名吕尚或姜子牙,约公元前1128—公元前1015)所著。

书中以周文王和周武王与太公问答的形式阐述军事理论,其中《龙韬•阴符》篇和《龙韬•阴书》篇,讲述了君主如何在战争中与在外的将领进行保密通信。

以下是关于“阴符”使用方法对话的译文。

武王问太公说:领兵深入敌国境内,军队突然遇到紧急情况,战事或有利,或失利。

我要与各军远近相通,内外相应,保持密切的联系,以便及时应对战场上军队的需求,应该怎么办呢?太公回答说:国君与主将之间用阴符秘密联络。

阴符共有八种:一种长一尺,表示大获全胜,摧毁敌人;一种长九寸,表示攻破敌军,杀敌主将;一种长八寸,表示守城的敌人已投降,我军已占领该城;一种长七寸,表示敌军已败退,远传捷报;一种长六寸,表示我军将誓死坚守城邑;一种长五寸,表示请拨运军粮,增派援军;一种长四寸,表示军队战败,主将阵亡;一种长三寸,表示战事失利,全军伤亡惨重。

目录论文摘要 (2)设计任务及要求 (3)1、设计任务 (3)2、设计要求 (3)第一章凯撒密码 (4)一、凯撒密码的原理 (4)二、凯撒密码的改进及评价 (4)三、凯撒密码的流程图及程序 (6)第二章仿射密码 (8)一、仿射密码的原理 (8)二、仿射密码的流程图及程序 (9)第三章栅栏置换密码技术 (14)一、栅栏置换密码技术的原理 (14)二、栅栏置换密码技术的流程图及程序 (15)心得体会 (20)参考文献 (21)论文摘要密码技术已被广泛应用到了信息技术的许多领域,是实现信息系统的关键技术之一,在保障网络信息安全的应用中具有重要地位。

密码技术的研究内容除传统的信息机密性保护技术外,还包括数字签名、报文和身份鉴别、密钥管理、安全协议等与信息安全密切相关的重要内容。

密码学是信息安全、通信工程、计算机科学、信息管理、电子商务等学科的专业基础课程及重要的教学内容。

保护数据的方法属于密码学范畴。

密码学是结合数学、计算机科学、电子与通信等诸多科学于一身的交叉学科。

它以研究数学保密为目的,对存储或者传输的信息采取秘密的交换以防止第三者对信息的窃取。

密码学包括两个领域:密码编码学和密码分析学。

密码系统按将明文转换为密文的操作类型分为:替代密码和置换密码。

替代是古典密码中用到的最基本的处理技巧之一,它在现代密码学中也得到广泛的应用。

所谓替代就是将明文中的一个字母由其他字母、数字或符号替代的一种方法。

置换密码又称为换位密码,这种密码通过改变明文消息个元素的相对位置,但明文消息元素本身的取值或内容形式不变,而替代密码中,可以认为是保持明文的符号顺序,但是将它们用其他符号代替。

本论文将介绍了两种替代密码:凯撒密码和仿射密码,一种置换密码:栅栏置换密码技术。

设计任务及要求1、设计任务设计能够利用古典密码算法进行加/解密的C语言程序2、设计要求(1)复习《密码学》中有关古典密码体制的相关知识(2)利用C语言设计可执行程序(3)在设计过程中,要求设计至少两种的古典密码算法,并且必须包括仿射密码的C语言实现(4)设计报告中应包括设计原理、程序设计详细说明书以及调试结果第一章凯撒密码一、凯撒密码的原理最早最经典的替换法就是凯撒加密法,消息中每个字母换成它后面3个字母的字母,即密钥π=3,并进行循环替换,即最后的3个字母反过来用最前面的字母,基本替换对照表见表1-1 例如,明文ATTACK AT FIVE变成密文 DWWDFN DW DILYH对加密后的密文进行解密时则用π的逆置换π1—进行替代。

古典密码和流密码的原理及应用1. 引言1.1 古典密码和流密码的定义古典密码是一种利用固定的密码算法对明文进行加密的加密方式,其加密和解密过程都是通过固定的规则来进行的。

古典密码通常采用替换或移位等简单的算法进行加密操作,如凯撒密码、栅栏密码等。

流密码是一种利用流加密算法对明文进行加密的加密方式,其加密过程是通过不断变化的密钥流和明文进行异或运算来实现的。

流密码不像古典密码那样只进行一次加密操作,而是通过不断更新密钥流来生成大量密文。

古典密码和流密码在密码学领域有着重要的应用价值。

古典密码作为密码学的起源,为人们提供了了解密码学基础原理的重要途径,同时也为密码算法的发展奠定了基础。

流密码则在现代通信领域有着广泛应用,如在无线通信、网络安全等方面都有着不可或缺的作用。

古典密码和流密码的定义和应用价值对于理解密码学的基本概念和实际应用具有重要意义。

1.2 古典密码和流密码的应用价值古典密码和流密码在当今信息安全领域发挥着重要作用,它们的应用价值不可忽视。

古典密码通过对明文进行加密处理,保护了信息的机密性。

它们被广泛应用于军事、政府机构以及商业组织中,用于保护机密通信和数据。

古典密码的应用还涉及个人隐私保护、电子支付安全等方面,为社会的稳定和发展提供了有力支持。

古典密码和流密码的应用价值不仅体现在保护信息安全和维护隐私方面,还有助于促进信息技术的发展和推动数字化社会的进步。

随着信息安全需求的不断增加和密码学技术的不断发展,古典密码和流密码将在未来的社会中发挥更加重要的作用。

2. 正文2.1 古典密码的原理古典密码是一种利用简单的替换或移位规则来加密信息的传统密码体制。

其原理是根据特定的规则将明文转换为密文,以达到保障信息安全的目的。

古典密码的加密过程通常涉及到替换、移位、排列等操作,而解密过程则是反向的操作,将密文转换为明文。

古典密码主要有几种经典的类型,包括凯撒密码、恺撒密码、栅栏密码等。

这些密码各有特点,但都是基于简单的规则进行加密,容易被破解。

中国地质大学古典密码学介绍课程名称:趣味密码学教师姓名:刘勇姓名:肖国栋班级: 052098j-18学号: 20091002670 专业:土木工程所在院系:工程学院日期: 2011 年 12 月目录前言 (1)第一章古典密码学概念和意义 (3)第二章古典密码学发展历史 (5)第三章古典密码学内容及分类 (8)第一节代换密码 (9)第二节置换密码 (11)第四章几种典型的古典密码 (13)第一节滚筒密码和掩格密 (13)第二节棋盘密码 (14)第三节移位代换密码 (15)第四节 Playfair密码 (15)第五节圆盘密码 (18)第六节维吉尼亚密码 (19)参考文献 (20)前言随着科学技术的迅猛发展,人们对信息安全和保密的重要性认识不断提高,在信息安全中起着举足轻重作用的密码学也就成为信息安全中不可或缺的重要部分。

密码学的研究前景十分广阔,这个总是秘而不宣的重要角色,在未来发展中将起到不可估量的作用。

1985年Koblitz和Miller提出将椭圆曲线用于公钥密码体制,他们第一次用椭圆曲线成功地实现了已有的一些公钥密码算法包括Differ-Hellman算法。

现在椭圆曲线密码体制不仅是一个重要的理论研究领域,而且已经作为民用信息安全技术走向产业化。

在信息技术领域的保密通信、数字签名、秘密共享、消息认证、密钥管理,人工智能密码学,量子密码学,安全电子商务系统,电子现金系统,电子选举系统,电子招投标系统,电子彩票系统等,密码学都在发挥着不为人知的作用。

而古典密码学则是在密码学发展中占据着举足重轻的地位。

本文将针对古典密码学进行简单的介绍,而让人们更加向往密码学这个神奇的世界。

本文的目标是帮助人们认识和理解古典密码学。

第一章主要介绍古典密码学的概念:什么是古典密码学及其有什么特点?除此之外,对研究古典密码学的意义也进行了一定的介绍;第二章则是讲述古典密码学在密码学发展进程中的历史;第三章对古典密码学内容作了阐述,并对古典密码的分类作了分类:代换密码和置换密码;第四章则是对几种典型的古典密码进行介绍,并举出一些例子,以加深人们对古典密码的认识。