智能卡历年考题整理版

- 格式:docx

- 大小:30.65 KB

- 文档页数:5

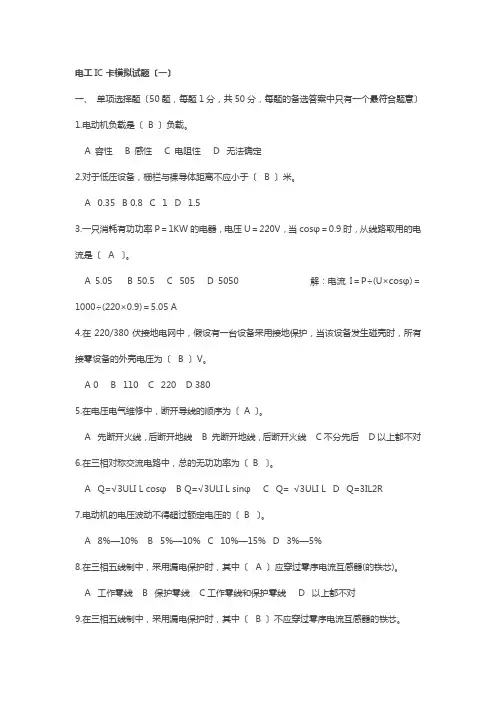

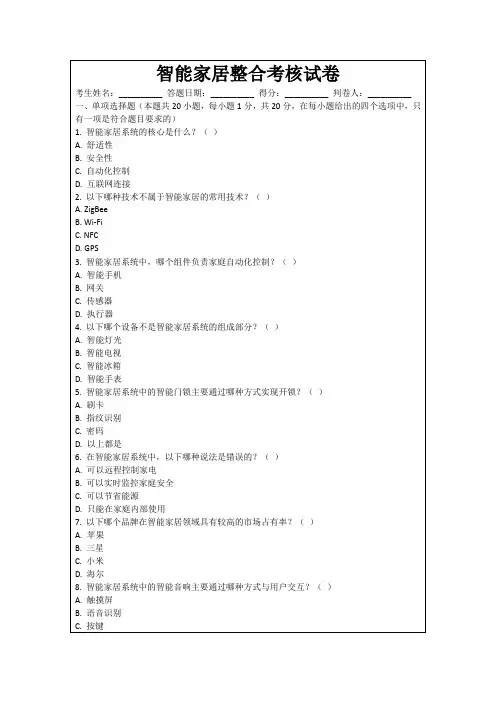

电工IC卡模拟试题〔一〕一、单项选择题〔50题,每题1分,共50分,每题的备选答案中只有一个最符合题意〕1.电动机负载是〔B 〕负载。

A 容性B 感性C 电阻性D 无法确定2.对于低压设备,栅栏与裸导体距离不应小于〔 B 〕米。

A 0.35B 0.8C 1D 1.53.一只消耗有功功率P=1KW的电器,电压U=220V,当cosφ=0.9时,从线路取用的电流是〔 A 〕。

A 5.05B 50.5C 505D 5050 解:电流I=P÷(U×cosφ)=1000÷(220×0.9)=5.05 A4.在220/380伏接地电网中,假设有一台设备采用接地保护,当该设备发生碰壳时,所有接零设备的外壳电压为〔 B 〕V。

A 0B 110C 220D 3805.在电压电气维修中,断开导线的顺序为〔A 〕。

A 先断开火线,后断开地线B 先断开地线,后断开火线C不分先后D以上都不对6.在三相对称交流电路中,总的无功功率为〔B 〕。

A Q=√3ULI L cosφB Q=√3ULI L sinφC Q= √3ULI LD Q=3IL2R7.电动机的电压波动不得超过额定电压的〔B 〕。

A 8%—10%B 5%—10%C 10%—15%D 3%—5%8.在三相五线制中,采用漏电保护时,其中〔 A 〕应穿过零序电流互感器(的铁芯)。

A 工作零线B 保护零线C工作零线和保护零线 D 以上都不对9.在三相五线制中,采用漏电保护时,其中〔 B 〕不应穿过零序电流互感器的铁芯。

A 工作零线B 保护零线C 相线D 火线10.三相四线制电路中,采用漏电保护时,〔 C 〕应穿过零序电流互感器。

A 零线B 相线C 相线和零线D 以上都不对11.在单相三线制中,〔C 〕不能穿过漏电保护器的零序电流互感器。

A 工作零线B 相线C 保护零线D 火线12.低压架空线路的相序排列自上而下次序为〔 C 〕。

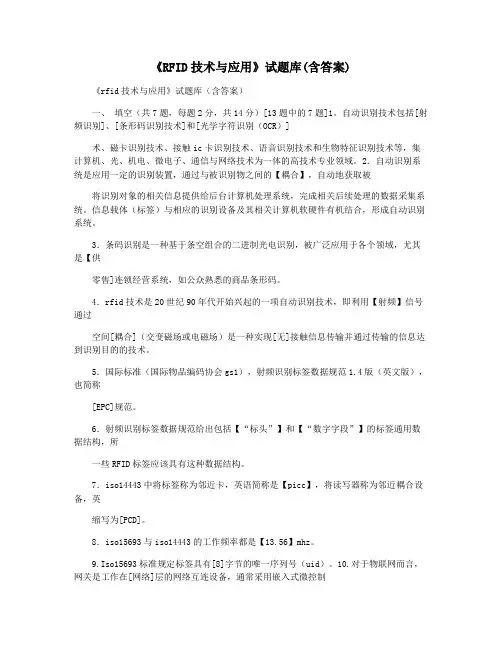

《RFID技术与应用》试题库(含答案)《rfid技术与应用》试题库(含答案)一、填空(共7题,每题2分,共14分)[13题中的7题]1。

自动识别技术包括[射频识别]、[条形码识别技术]和[光学字符识别(OCR)]术、磁卡识别技术、接触ic卡识别技术、语音识别技术和生物特征识别技术等,集计算机、光、机电、微电子、通信与网络技术为一体的高技术专业领域。

2.自动识别系统是应用一定的识别装置,通过与被识别物之间的【耦合】,自动地获取被将识别对象的相关信息提供给后台计算机处理系统,完成相关后续处理的数据采集系统。

信息载体(标签)与相应的识别设备及其相关计算机软硬件有机结合,形成自动识别系统。

3.条码识别是一种基于条空组合的二进制光电识别,被广泛应用于各个领域,尤其是【供零售]连锁经营系统,如公众熟悉的商品条形码。

4.rfid技术是20世纪90年代开始兴起的一项自动识别技术,即利用【射频】信号通过空间[耦合](交变磁场或电磁场)是一种实现[无]接触信息传输并通过传输的信息达到识别目的的技术。

5.国际标准(国际物品编码协会gs1),射频识别标签数据规范1.4版(英文版),也简称[EPC]规范。

6.射频识别标签数据规范给出包括【“标头”】和【“数字字段”】的标签通用数据结构,所一些RFID标签应该具有这种数据结构。

7.iso14443中将标签称为邻近卡,英语简称是【picc】,将读写器称为邻近耦合设备,英缩写为[PCD]。

8.iso15693与iso14443的工作频率都是【13.56】mhz。

9.Iso15693标准规定标签具有[8]字节的唯一序列号(uid)。

10.对于物联网而言,网关是工作在[网络]层的网络互连设备,通常采用嵌入式微控制器来实现网络协议和路由处理。

11.控制系统和应用软件之间的数据交换主要通过读写器的接口来完成。

一般读写器的I/O接口形式主要包括[RS-232串行接口]、[RS-485串行接口]、[Ethernet接口]和[USB接口]。

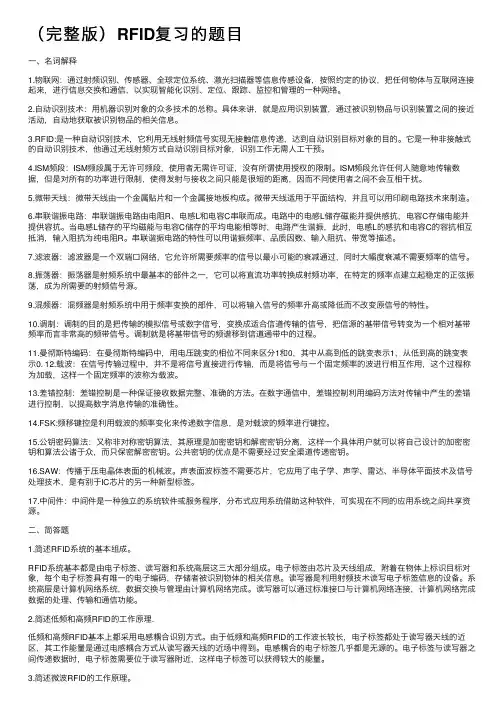

(完整版)RFID复习的题⽬⼀、名词解释1.物联⽹:通过射频识别、传感器、全球定位系统、激光扫描器等信息传感设备,按照约定的协议,把任何物体与互联⽹连接起来,进⾏信息交换和通信,以实现智能化识别、定位、跟踪、监控和管理的⼀种⽹络。

2.⾃动识别技术:⽤机器识别对象的众多技术的总称。

具体来讲,就是应⽤识别装置,通过被识别物品与识别装置之间的接近活动,⾃动地获取被识别物品的相关信息。

3.RFID:是⼀种⾃动识别技术,它利⽤⽆线射频信号实现⽆接触信息传递,达到⾃动识别⽬标对象的⽬的。

它是⼀种⾮接触式的⾃动识别技术,他通过⽆线射频⽅式⾃动识别⽬标对象,识别⼯作⽆需⼈⼯⼲预。

4.ISM频段:ISM频段属于⽆许可频段,使⽤者⽆需许可证,没有所谓使⽤授权的限制。

ISM频段允许任何⼈随意地传输数据,但是对所有的功率进⾏限制,使得发射与接收之间只能是很短的距离,因⽽不同使⽤者之间不会互相⼲扰。

5.微带天线:微带天线由⼀个⾦属贴⽚和⼀个⾦属接地板构成。

微带天线适⽤于平⾯结构,并且可以⽤印刷电路技术来制造。

6.串联谐振电路:串联谐振电路由电阻R、电感L和电容C串联⽽成。

电路中的电感L储存磁能并提供感抗,电容C存储电能并提供容抗。

当电感L储存的平均磁能与电容C储存的平均电能相等时,电路产⽣谐振,此时,电感L的感抗和电容C的容抗相互抵消,输⼊阻抗为纯电阻R。

串联谐振电路的特性可以⽤谐振频率、品质因数、输⼊阻抗、带宽等描述。

7.滤波器:滤波器是⼀个双端⼝⽹络,它允许所需要频率的信号以最⼩可能的衰减通过,同时⼤幅度衰减不需要频率的信号。

8.振荡器:振荡器是射频系统中最基本的部件之⼀,它可以将直流功率转换成射频功率,在特定的频率点建⽴起稳定的正弦振荡,成为所需要的射频信号源。

9.混频器:混频器是射频系统中⽤于频率变换的部件,可以将输⼊信号的频率升⾼或降低⽽不改变原信号的特性。

10.调制:调制的⽬的是把传输的模拟信号或数字信号,变换成适合信道传输的信号,把信源的基带信号转变为⼀个相对基带频率⽽⾔⾮常⾼的频带信号。

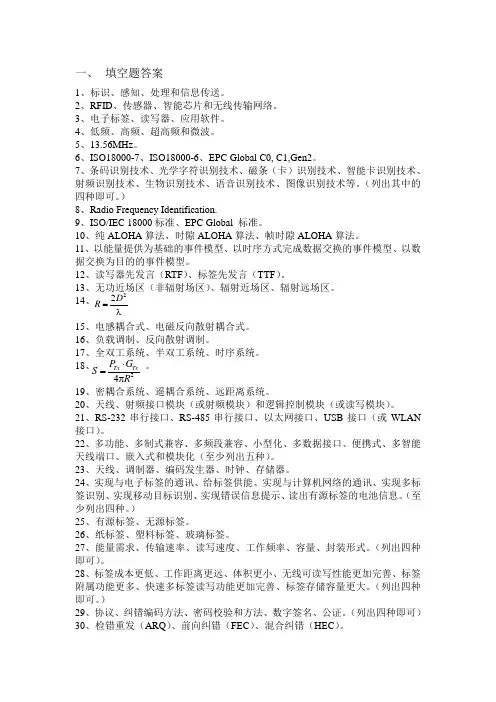

一、 填空题答案1、标识、感知、处理和信息传送。

2、RFID 、传感器、智能芯片和无线传输网络。

3、电子标签、读写器、应用软件。

4、低频、高频、超高频和微波。

5、13.56MHz 。

6、ISO18000-7、ISO18000-6、EPC Global C0, C1,Gen2。

7、条码识别技术、光学字符识别技术、磁条(卡)识别技术、智能卡识别技术、射频识别技术、生物识别技术、语音识别技术、图像识别技术等。

(列出其中的四种即可。

)8、Radio Frequency Identification.9、ISO/IEC 18000标准、EPC Global 标准。

10、纯ALOHA 算法、时隙ALOHA 算法、帧时隙ALOHA 算法。

11、以能量提供为基础的事件模型、以时序方式完成数据交换的事件模型、以数据交换为目的的事件模型。

12、读写器先发言(RTF )、标签先发言(TTF )。

13、无功近场区(非辐射场区)、辐射近场区、辐射远场区。

14、15、电感耦合式、电磁反向散射耦合式。

16、负载调制、反向散射调制。

17、全双工系统、半双工系统、时序系统。

18、 。

19、密耦合系统、遥耦合系统、远距离系统。

20、天线、射频接口模块(或射频模块)和逻辑控制模块(或读写模块)。

21、RS-232串行接口、RS-485串行接口、以太网接口、USB 接口(或WLAN 接口)。

22、多功能、多制式兼容、多频段兼容、小型化、多数据接口、便携式、多智能天线端口、嵌入式和模块化(至少列出五种)。

23、天线、调制器、编码发生器、时钟、存储器。

24、实现与电子标签的通讯、给标签供能、实现与计算机网络的通讯、实现多标签识别、实现移动目标识别、实现错误信息提示、读出有源标签的电池信息。

(至少列出四种。

)25、有源标签、无源标签。

26、纸标签、塑料标签、玻璃标签。

27、能量需求、传输速率、读写速度、工作频率、容量、封装形式。

(列出四种即可)。

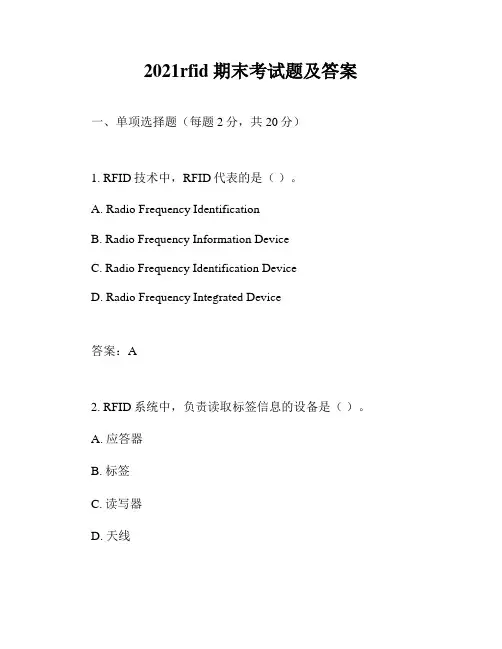

2021rfid期末考试题及答案一、单项选择题(每题2分,共20分)1. RFID技术中,RFID代表的是()。

A. Radio Frequency IdentificationB. Radio Frequency Information DeviceC. Radio Frequency Identification DeviceD. Radio Frequency Integrated Device答案:A2. RFID系统中,负责读取标签信息的设备是()。

A. 应答器B. 标签C. 读写器D. 天线答案:C3. RFID系统中,以下哪个频率属于超高频(UHF)?()A. 125kHzB. 13.56MHzC. 860MHz-960MHzD. 2.45GHz答案:C4. 以下哪个不是RFID系统的组成部分?()A. 标签B. 读写器C. 传感器D. 天线答案:C5. 在RFID系统中,以下哪个参数是衡量标签存储容量大小的?()A. 频率B. 功率C. 存储容量D. 读取距离答案:C6. RFID技术中,以下哪个是被动标签的特点?()A. 需要外部电源B. 可以主动发送信号C. 需要内置电池D. 从读写器获取能量答案:D7. RFID技术中,以下哪个是半被动标签的特点?()A. 需要外部电源B. 可以主动发送信号C. 需要内置电池D. 从读写器获取能量答案:C8. 在RFID系统中,以下哪个是主动标签的特点?()A. 需要外部电源B. 可以主动发送信号C. 需要内置电池D. 从读写器获取能量答案:B9. RFID技术中,以下哪个是反向散射调制技术?()A. ASKB. FSKD. BPSK答案:A10. 在RFID系统中,以下哪个是影响标签读取距离的主要因素?()A. 标签的存储容量B. 读写器的功率C. 标签的频率D. 天线的增益答案:B二、多项选择题(每题3分,共15分)11. RFID技术可以应用于以下哪些领域?()A. 物流C. 医疗D. 交通答案:ABCD12. RFID系统中,以下哪些是标签的类型?()A. 被动标签B. 半被动标签C. 主动标签D. 静态标签答案:ABC13. RFID系统中,以下哪些是影响标签读取距离的因素?()A. 标签的存储容量B. 读写器的功率C. 标签的频率D. 天线的增益答案:BCD14. RFID技术中,以下哪些是调制技术?()A. ASKB. FSKC. PSKD. BPSK答案:ABCD15. RFID系统中,以下哪些是读写器的功能?()A. 读取标签信息B. 写入标签信息C. 存储标签信息D. 处理标签信息答案:ABD三、判断题(每题2分,共20分)16. RFID技术可以完全替代条形码技术。

RFID模拟考试题(附参考答案)一、单选题(共61题,每题1分,共61分)1.()是指将数据的NRZ码变换为更高频率的脉冲串。

A、编译B、数据收集C、脉冲调制正确答案:C2.如何查看电脑的串口号()A、网上邻居查看B、设备管理器查看C、计算机右键属性中查看正确答案:B3.电感耦合的原理:两电感线圈在()中,相互的电磁场通过该介质传导到对方,形成()。

A、不同介质,耦合B、介质,耦合C、同一介质,耦合正确答案:C4.()是嵌入式系统的控制核心?A、输入B、嵌入式系统的软件C、存储器正确答案:B5.RFID标签中的芯片主要由哪几部分组成?A、存储器和CPUB、天线和射频电路C、电子编码正确答案:A6.密勒码波形跳变沿是()的上跳沿。

A、倒相的曼彻斯特码B、NRZC、CLK正确答案:A7.二进制绝对移相信号的产生方式()。

A、直接相位法B、选择相位法C、直接相位法和选择相位法正确答案:C8.RFID 技术中的防冲突算法主要解决什么问题?A、标签丢失或损坏时无法进行追踪管理B、多个标签同时被读取时造成数据混乱C、读写器和标签之间的通信不稳定正确答案:B9.读写器中负责将读写器中的电流信号转换成射频载波信号并发送给电子标签,或者接收标签发送过来的射频载波信号并将其转化为电流信号的设备是()。

A、读写模块B、射频模块C、天线正确答案:C10.()是RFID中最常用的信道编码码形。

A、以下都是B、曼彻斯特码C、密勒码D、修正密勒码正确答案:A11.以2倍数据时钟频率,以下降沿为起始位,以持续低电平为结束位。

曼彻斯特码的读入串为10 1001 0110 1000,则NRZ码值是()。

A、10011B、0C、10010正确答案:A12.无源标签的能量由()提供A、标签B、读卡器C、太阳能正确答案:B13.基于序列号的方法,每个应答器拥有一个唯一的()。

A、通信号B、序列号C、随机数正确答案:B14.电子标签一般由()和天线组成A、电磁波B、芯片C、数据正确答案:B15.读写器的核心部分是()。

一、判断题判断下列各题是否正确,正确的打“v”,错误的打“×”。

1. 1972 年法国人罗兰莫雷诺首选提出了 IC 卡的设想。

【T】2. 载波信号的强度是影响无线射频感应电子标签数据传输距离远近的重要因素。

【T】3.卡座对 IC卡渎写器的使用寿命有主要影响。

【 T】4.非接触式 IC卡使用时必须注意与读写器的方向。

【F】5.非接触式微波卡比超高频卡通信速率慢。

【 F】二、单项选择题6.非接触式 IC 卡与接触式 IC 卡相比,具有【】A.可靠性高、寿命长 B.抗辐射性能好 C.成本低 D.操作复杂7.在智能卡的微处理器技术方面处于世界领先地位的是【】A.德国 B.美国C.法国 D.日本8.下列不属于接触式 IC卡实际构成的是【】A.半导体芯片 B.电极膜片 C.塑料基片 D.线圈9. sLE4442 保护存储器采用的存储介质是【】A.ROM B. PROM C.RAM D. EEPROM10. AT24C16 存储容量的大小是【】A. 256 个字节B. 512 个字节C.1024 个字节D. 2048 个字节11.通信传输管理功能中 CPU 卡操怍系统的作用主要是指【】A.从读写没备接收命令、执行命令,并将结果返回读写设备B. 对 CPU 卡中的的静态、动态数据进行控制及管理(安全控制管理功能)C. 统一组织、协调、指挥硬件的运行(硬件资源管理功能)D. 提供对某一应用或不同应用顺序状态下的命令执行权限(应用控制管理功能)12.下列 CPU 卡中用到的加密认证方法是【】A.信息验证码 B.数字签名C.冗余码 D.数字证书13.非接触式 IC 卡中的近耦合卡凑写距离通常是指【】A. 0—1cmB. 7—10cm C.1m14.下列表述错误的是【】A.RFID 系统根据工作频率不同分为低频、中频及高频系统 B.非接触式 IC 卡嵌有耦合元件和微电子芯片,其没有自己的供电电源 C. 接触式 IC 卡接口电路在带电时可以允许插拔卡,故性能比磁卡优越D.CPU 卡中用到的认证方法主要有信息验证码、数字签名和数字证书15.密码体制一般由两个基本要素构成,一个是密码算法,另一个是【】A.公钥B.密钥 C.PIN 码 D.HDB3 码三、填空题16.基本的 Tl—RFID 系统主要由三部分构成.即感应器、天线和射频信号处理控制系统部分。

RFID试题库及参考答案一、单选题(共61题,每题1分,共61分)1.读写器是一种数据()设备A、传输B、采集C、转换正确答案:B2.()可以有效解决多个RFID标签同时被读取的问题。

A、银行家算法B、防碰撞算法C、死锁算法正确答案:B3.()表示电子标签与读写器可以双向传送信息,但同时只能一个方向传送。

A、单工B、半双工C、全双工正确答案:B4.RFID系统基本上都包括:()和系统高层三部分组成。

A、以上都是B、电子标签C、读写器正确答案:A5.RFID基本上由()、读写器和系统高层这三大部分组成。

A、标签B、电子标签C、电子正确答案:B6.RFID属于物联网的()A、网络层B、感知层C、应用层正确答案:B7.脉冲调制的主要调制方式分为()和相移键控。

A、位移键控B、频移键控C、频道键控正确答案:B8.绝大多数射频识别系统的耦合方式是A、电磁反向散射耦合式B、负载耦合式C、电感耦合式正确答案:C9.一维条码是由一组规则排列的()组成的标记A、以上都是B、条C、空正确答案:A10.()编码的目的是压缩信源的数据量。

A、信源编码B、信道编码C、信源,信道联合编码正确答案:A11.TYPE A的帧有三种类型:短帧、面向比特的防碰撞帧和()A、标准帧B、长帧C、超短帧正确答案:A12.RFID系统主要是由数据采集和()两大部分组成。

A、网络应用系统B、后台数据库网络应用系统C、后台数据库正确答案:B13.RFID的差错检测中,属于线性分组码的是A、两个都是B、奇偶检验码C、CRC码正确答案:A14.RFID技术中,RFID是什么的缩写?A、Remote Front IdentificationB、Radio Frequency IdentificationC、Radio Frequency Input正确答案:B15.汉明码1011101与1001001之间的汉明码距是()。

A、2B、1C、3正确答案:B16.RFID 技术中的防冲突算法主要解决什么问题?A、多个标签同时被读取时造成数据混乱B、标签丢失或损坏时无法进行追踪管理C、读写器和标签之间的通信不稳定正确答案:A17.供给开发板的电源电压为()。

2021rfid期末考试题及答案一、选择题(每题3分,共30分)1. RFID技术中,标签(Tag)的主要功能是存储和发送数据,以下哪项不是标签的功能?A. 存储数据B. 发送数据C. 接收数据D. 转换数据答案:C2. 下列关于RFID系统的描述,哪一项是错误的?A. RFID系统由标签、阅读器和天线组成。

B. RFID系统可以用于库存管理。

C. RFID系统只能在短距离内工作。

D. RFID系统可以用于追踪物品。

答案:C3. RFID技术中的“无源”标签是指:A. 需要外部电源供电的标签B. 可以自行产生能量的标签C. 不需要外部电源供电的标签D. 需要人工激活的标签答案:C4. RFID系统中,阅读器的主要作用是什么?A. 发送数据B. 接收数据C. 存储数据D. 转换数据答案:B5. 在RFID系统中,以下哪项不是天线的功能?A. 传输电磁波B. 接收电磁波C. 放大信号D. 存储数据答案:D6. RFID技术可以应用于以下哪些领域?A. 零售业B. 制造业C. 医疗保健D. 所有以上答案:D7. RFID技术中的“有源”标签与“无源”标签的主要区别是什么?A. 有源标签需要外部电源供电B. 无源标签可以自行产生能量C. 有源标签可以覆盖更大的距离D. 无源标签可以存储更多数据答案:C8. RFID技术中的“半无源”标签指的是:A. 需要外部电源供电的标签B. 可以自行产生能量的标签C. 部分功能需要外部电源供电的标签D. 完全不需要外部电源供电的标签答案:C9. RFID系统中,以下哪项不是阅读器的功能?A. 发送信号B. 接收信号C. 数据处理D. 数据存储答案:D10. RFID技术的优势之一是:A. 成本高B. 应用范围有限C. 抗干扰能力强D. 易于被篡改答案:C二、填空题(每题2分,共20分)1. RFID技术中的“__”标签是指不需要外部电源供电的标签。

答案:无源2. RFID系统中,__是用于传输和接收电磁波的设备。

一、填空题1、物联网(Internet of things)被称为是信息技术的一次革命性创新,成为国内外IT业界和社会关注的焦点之一。

它可以分为、、、四个环节.2、上述物联网四个环节对应的关键技术分别为、、、。

3、RFID系统通常由、和三部分组成。

4、RFID系统按照工作频率分类,可以分为、、、四类。

5、高频RFID系统典型的工作频率是。

6、超高频RFID系统遵循的通信协议一般是、。

7、自动识别技术是应用一定的识别装置,通过被识别物品和识别装置之间的接近活动,自动地获取被识别物品的相关信息,常见的自动识别技术有、、、 (至少列出四种).8、RFID的英文缩写是。

9、目前国际上与RFID相关的通信标准主要有:、。

10、基于概率的ALOHA算法又可以分为、、等。

11、在RFID系统工作的信道中存在有三种事件模型:①、②、③。

12、时序指的是读写器和电子标签的工作次序。

通常有两种时序:一种是;另一种是。

13、读写器和电子标签通过各自的天线构建了二者之间的非接触信息传输通道。

根据观测点与天线之间的距离由近及远可以将天线周围的场划分为三个区域:、、 . 14、上一题中第二个场区与第三个场区的分界距离R为。

(已知天线直径为D,天线波长为 。

)15、在RFID系统中,读写器与电子标签之间能量与数据的传递都是利用耦合元件实现的,RFID 系统中的耦合方式有两种: 、。

16、读写器和电子标签之间的数据交换方式也可以划分为两种,分别是、。

17、按照射频识别系统的基本工作方式来划分,可以将射频识别系统分为、、 .18、读写器天线发射出去的电磁波是以球面波的形式向外空间传播的,所以距离读写器R处的电子标签的功率密度S为: 。

(已知读写器的发射功率为P Tx,读写器发射天线的增益为G Tx,电子标签与读写器之间的距离为R)19、按照读写器和电子标签之间的作用距离可以将射频识别系统划分为三类: 、、 .20、典型的读写器终端一般由、、三部分构成。

智能卡考试题目1.如果客户要FM24C08/AT24C08的芯片卡,下单后发现市场上很少有这两种芯片怎么办?答案为:用FM/AT24C16取代。

2.客户问我要125KHZ的电子标签是什么价格?答案为:125KHZ 是低频的,是做铜线的,如做成电子标签的话,铜线与COB都会凸出来,不好看。

且,是手工做。

(目前,还没有用铝箔天线做低频)3.客户问要125KHZ的卡低频的价格答案为:先要问好125KZH 的芯片类型是什么。

4.Hig 、tag类型的种类有多少种?答案为:旧NXP版本是4种HIT TAG 1, HIG TAG 2, HIG TAG 256, HIGTAG 2048.(新的版本多了几种,请参看NXP芯片指南)5.客户做M1卡要我们帮他改密码,要怎么做?答案为:可以改,但是所在的扇区都是改成一样的号码。

并要收费,出于保密性,最好建议客户自己改。

6.请问客户下单100万张,需要改密,我们要帮他改吗?答案为:是人工操作电脑一张张改,很花时间,最好建议客户自己改,如果可以收到比较高的改写价格,货期也可以推得久的话,可以接。

7.客户要S50的卡,报价后,他又觉得你的价格贵,应如何处理?答案为:推荐兼容的芯片,S50的兼容芯片有F08, ISSI4439, TK50.8.客户说要15693协议的卡,请推荐几种?答案为:主要是ICODE 系列,和TI 2K(TI TAG-IT),TI 2569.客户要I code sil-l/512 I code1 5000张,请你报价,首先要确认什么?答案为:512bit 我们也称为ICODE 1,现在没有了,由ICODE 2取代。

10.I code SLI 1万张,白卡,请报价?答案为:即我们常说的ICODE 2,可以报价。

11.请问客户发了接触式的芯片图给你看,请问能否辨别出芯片的类型?答案为:基本很难正确判断,最好是让他寄样卡来给我们测试。

不过,很多芯片是加了密,或是CUP 卡,我们很难测得出来。

智能卡历年考题整理版02、03、05、06、07、08级所有考题汇总,重复的已删除,灰色内容不确定答案。

P代表第三版智能卡书的页码,PPT代表老师课件页码。

一、单项选择题1. IC 卡内部的制造商代码区的符号是。

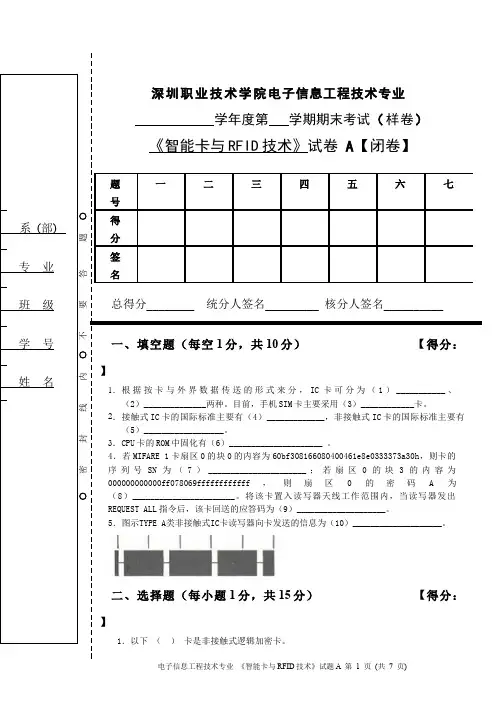

P9A. FZB. IZC. AZD. CPZ2. 异步传输ATR中的历史字符最多为个。

P42A. 10B. 15C. 32D. 333. ISO/IEC7816标准中,接触式IC卡的操作电压允许的波动范围是+-%。

A. 5B. 10C. 15D. 204. 以下方法中哪一个方法不是Java Card Applet必须实现的?A. InstallB. SelectC. ProcessD.Deselect5. ISO/IEC14443标准中副载波的频率是。

P19A. 125KHzB. 106KHzC. 847KHz D13.56MHz6. 接触式IC卡数据线有两种状态。

P8A. 传号,空号B. 高,高阻C. 低,空号D. 高,传号7. 在异步传输ATR期间,两个连续字符间的延时不超过个etu。

P41A. 372B. 10C. 100D.96008. ISO/IEC7816标准中,接触式IC卡的数据线在位置。

P35A. C2B. C3C. C6D. C79. 接触式IC卡数据先上的上拉电阻一般取值为。

P37A. 10K欧B. 20K欧C. 33K欧D. 47K欧10. ISO/IEC14443标准中数据通信速度为。

P65A. 106Kb/sB. 9.6Kb/sC. 1.2Kb/sD. 4.8Kb/s11. ISO/IEC14443标准是关于的。

PPT17A. 紧耦合卡B. 近距离卡C. 免手持卡D. 远距离卡12. Java Card卡内虚拟机一般不实现以下哪种功能?A. 类的装载和引用解析B. 执行字节码C. 提供Applet之间的防火墙D. 保密数据共享13. 一般COS有四种文件结构,其中用于存放二进制文件的是?PPT32A. 透明结构B. 线性定长结构C. 线性变长结构D. 定长循环结构14. 一般在非CPU IC卡中采用的存储器类型是。

A. FLASHB. EPROMC. EEPROMD.FeRAM15. ISO/IEC14443标准中的RF场的频率是。

P65A. 900MHzB.13.56MHzC. 135KHzD. 125KHz16. 异步传输ATR应在RST上升沿之后的个始终周期内开始传送。

P39A. 0-400B. 0-40000C. 400-40000D. 100-100017. 一般COS由四大模块构成,其中与数据安全相关的模块是。

P331A. FMB. AMC. SM(安全)D. TM(传送)18. 接触式CPU卡采用异步半双工字节传输协议时,T=。

P43A. 3B. 2C. 1D. 019. ISO/IEC14443 TYPE A 标准中设备到卡的信号调制采用的是。

P65A. 10%ASKB. 100%ASKC. FSKD. PSK20. ISO/IEC7816标准中,卡片的角半径是。

PPT7A. 4.2mmB. 3.8mm D. 3.18mm D. 2.8mm21. 异步传输ATR期间,1 etu = 个时钟周期。

P41A. 100B. 372C. 400D. 960022. ISO/IEC7816标准中,IC卡的厚度是。

PPT7A. 0.66mmB. 0.76mmC. 0.86mmD. 0.96mm23. 接触式IC卡中A类卡和B类卡的操作电压分别是,。

PPT8A. 3V,5VB. 3.6V,5VC. 5V,3VD. 5V,3.6V24. ISO/IEC7816标准中规定,CLK的上升和下降时间不超过时钟周期的。

P38A. 30%B. 20%C. 12%D. 9%25. 异步传输ATR的最大长度为。

PPT33A. 33BB. 15BC. 32BD. 10B26. 常用的卡基材料中最便宜的是。

P24A. PVC(便宜)B. ABSC. PCD. PET27. 香港八达通卡采用的是公司的技术。

A. PHILIPSB. SONY D. ATMEL D. MOTOROLA28. 常用的卡基材料中最环保的是。

P24A. PVCB. ABSC. PCD. PET二、填空1. 智能卡的安全体系在概念上包括的三大部分是:安全属性、安全机制、安全状态。

P3322. TYPE A 状态集中有五个状态分别是POWER OFF、IDLE、READY、ACTIVE、HALT。

P713. Mifare 1 IC S50的存储空间为8192bits,分为16个扇区,每个扇区分为 4 块。

PPT204. SCA攻击包含有:时间攻击、故障分裂、功耗攻击、电磁攻击等几种攻击PPT425. 常见的卡基材料有PCV、ABS、PC、PET。

PPT246. SLE4442卡的保护存储区有32 字节,应用存储区有224字节,密码有3字节。

P3007. 卡体测试有机械性能测试、光学性能测试、化学性能测试、热学性能测试。

8. 按触点接触方式分卡座可分为:滑触式和着陆式两种。

P4249. 在卡体测试中抗扭曲测试的次数是1000次。

P710. IC卡生命周期有五个阶段,分别是:生产芯片和卡,准备卡,装入-应用,使用卡和删除应用,卡应用终结。

P2511. 信号的下降时间是指从信号幅度的90%下降到10%所需的时间。

P36三、判断改错题1. VICC的通信距离在10cm以内。

F,50cm P572. 智能卡操作系统中ADF文件下不能创建DDF文件。

T PPT363. IC卡的数据通信是全双工工作的。

F,半双工工作4. ISO-14443 TypeA卡的IDLE状态到READY状态的转换是通过Anticollision命令完成的。

F,REQA P725. 对IC卡的攻击可分为社会水平的攻击,实体水平的攻击,逻辑水平的攻击三种F,只有后两种P476. 接触式IC卡读写设备必须保证卡在不带电的情况下拔插T PPT287.在COS中必须对存储器进行寿命管理和页面管理T PPT318. IC卡是有相关国家标准的,读写设备现在还没有相关国家标准。

F,GB/T 18239-2000 《IC卡读写机通用规范》PPT299. IC卡在尺寸方面与磁卡是不一致的。

F P3310. 在通信协议T=0中,当奇偶校验不正确时,从起始位下降沿之后的11etu开始,收方发送状态A作为出错信号。

F,10.5etu P4111. ISO/IEC10373是关于卡芯片设计的标准。

F,关于卡测试的标准P25512. IC卡中有数据存储和数值存储两种模式。

T PPT2013. 在COS中主文件MF只能有一个。

T14. 支持CPU指令代码下载的COS是安全的。

F,容易泄密,易遭受损失P32715. 设计COS时,文件的头标和文件体必须存放在存储器的不同页面T P33916. COS中使用原子进程是为了防止数据的撕裂。

T P32917.无干扰加密算法就是抗干扰的加密算法。

F四、名词解释1. 内部认证:发生在IC卡的内部,读写设备对智能卡的合法性进行鉴别。

P3332. 双向鉴别:对话的双方彼此都要对对方的真实性进行验证,即读写器鉴别卡的真伪,卡鉴别读写器的真伪。

P139,P1543. 灰锁:4. 负向约定:P42 PPT335. RFID :P3576. 写入操作:写入指往存储区写入数据0的操作。

对于EEPROM写入前必须进行擦除。

P2837. 原子进程:对卡中的某些功能要么完整地实现,要么完全不进行。

将不可分割的完全满足这一要求的进程称为“原子进程”P3308. etu:每一位在I/O触点上的持续时间定义为基本时间单元etu。

在复位应答期间,1eut=327个始终周期,即1etu=372/f P419. 正向约定:P42 PPT3310. EMV迁移:磁条卡向芯片卡迁移称为EMV迁移。

PPT311. 时间攻击:PIN码比较时间分析缩小PIN码穷举空间;加密算法时间分析缩小穷举空间。

PPT 4812. 金卡工程:以电子货币应用为重点启动的各类卡及其应用的系统工程。

PPT113. 擦除操作:擦出是指望芯片的内部的存储区写入数据1的操作。

擦除操作按行进行。

PPT28414. 同步卡:接触时集成电路卡,使用同步传输方式。

P5115. 卡系统中的鉴别:所谓鉴别指的是对智能卡(或者是读写设备)的合法性的鉴别,即是如何判定一张智能卡(或读写设备)不是伪造的卡(或读写设备)的问题。

P33316. COS:卡操作系统,chip operating system PPT31,P326五、简答题1. 请描述智能卡在完成掩模及封装之后的生命周期过程。

PPT25,P509(1)阶段二——IC卡的初始化:将芯片的制造厂标识号、运输码等信息写入EEPROM中。

完成卡数据格式化,包括应用名和文件结构,密码,密钥和必须的文件。

经测试合格后烧断熔丝。

此后该卡片进入用户方式,而且永远也不能回到以前的工作方式,保证了卡的安全。

(2)阶段三——个人化和发行:发行商通过读写设备对卡进行个人化处理,根据卡的应用要求写入一些信息,完成以上这些过程的卡,就成为一张能唯一标识用户的卡,即可交给用户使用。

(3)阶段四——使用阶段:本阶段为用卡阶段,由具体系统确定。

(4)阶段五——使用终结阶段:去激活,撤销应用和数据并永久型锁卡,再由发行商收回进行粉碎处理或者环保处理,再生利用。

2. 请说明COS中是如何解决数据撕裂问题的?实现方法和实现要点是什么?(1)COS中使用原子进程来解决数据撕裂问题:原子进程对卡中的某些功能要么完整地实现,要么完全不进行。

(2)实现方法:①首先将被修改的原始数据及地址备份,将状态标记设置成“缓冲区有效”。

②把新数据写到原来该写入的地址,如果能完成这一操作(不发生掉电),则将状态标记设置成“缓冲区无效”,否则(掉电)仍保持为“缓冲区内容有效”,并终止进一步的操作。

③当智能卡再一次上电时,发送ATR之前查询标记,如果是“缓冲区内容有效”则将缓冲区的数据按所存地址写入EEPROM,修复后将标记取消为“无效”实现要点:①为了延长标记备份区的寿命,可以采用循环结构以分散负担。

②这种方法操作的时间长,对重要数据才使用原子进程。

3. 请描述接触式IC卡触点的激活和释放过程。

PPT84. 请描述针对智能卡的时间攻击和能量攻击以及应对方法PPT 435. 请描述智能卡线路保护的实现方法。

PPT286. 请说明COS中文件有哪些属性?PPT32,P3397. 请描述接触式IC卡卡座的选用指标。

PPT28,P4248. 请描述IC卡的分类PPT4 P19. 请描述IC卡中密码错误计数器的作用。