信息安全风险评估调查表

- 格式:doc

- 大小:477.50 KB

- 文档页数:22

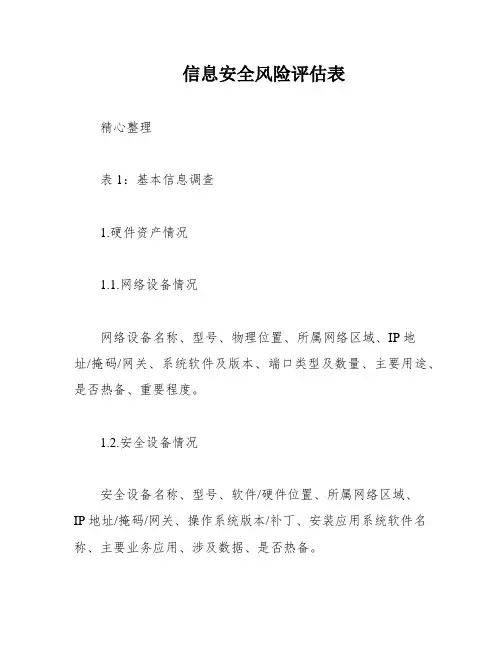

信息安全风险评估表

精心整理

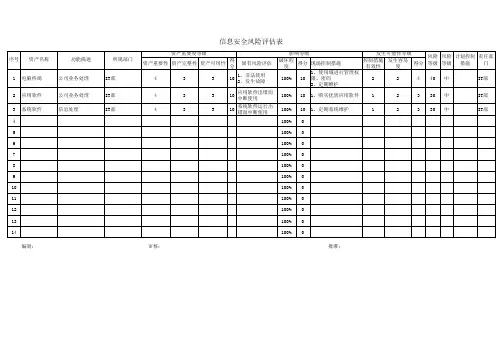

表1:基本信息调查

1.硬件资产情况

1.1.网络设备情况

网络设备名称、型号、物理位置、所属网络区域、IP地

址/掩码/网关、系统软件及版本、端口类型及数量、主要用途、是否热备、重要程度。

1.2.安全设备情况

安全设备名称、型号、软件/硬件位置、所属网络区域、

IP地址/掩码/网关、操作系统版本/补丁、安装应用系统软件名称、主要业务应用、涉及数据、是否热备。

1.3.服务器设备情况

服务器设备型号、物理位置。

1.4.终端设备情况

终端设备名称、型号、物理位置、所属网络、设备数量、IP地址/掩码/网关、操作系统版本。

2.软件资产情况

2.1.系统软件情况

系统软件名称、版本、开发商、软件厂商、硬件/软件平台、C/S或B/S模式、B/S硬件平台、涉及数据、涉及应用系统、现有用户数量、主要用户角色。

2.2.应用软件情况

应用系统软件名称、涉及数据。

3.文档资产情况

3.1.信息系统安全文档列表

信息系统文档类别、文档名称。

4.信息系统情况

4.1、系统网络拓扑图

网络结构图要求:标识网络设备、服务器设备和主要终端设备及其名称;标识服务器设备的IP地址;标识网络区域划分等情况。

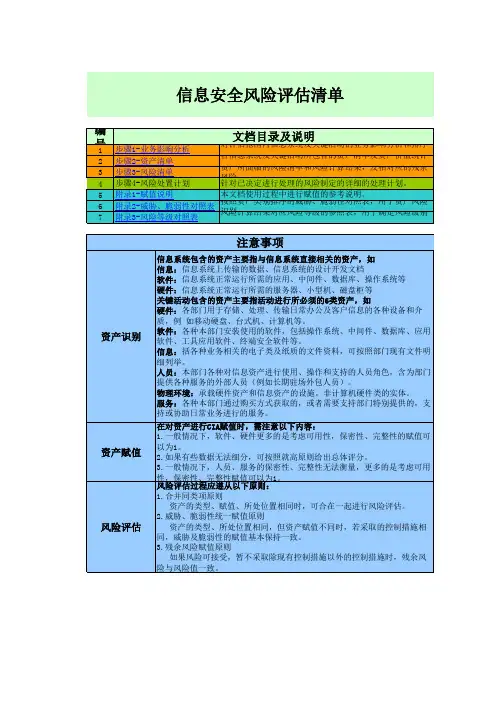

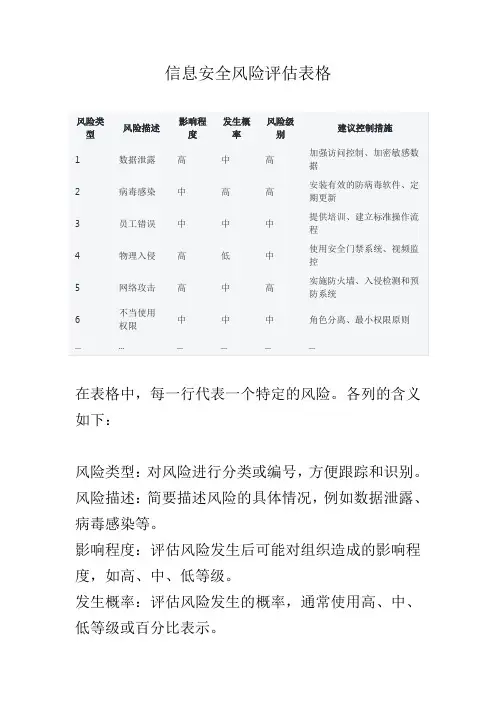

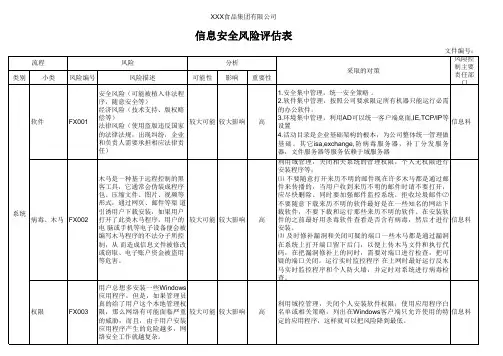

信息安全风险评估表格

风险类型风险描述

影响程

度

发生概

率

风险级

别

建议控制措施

1 数据泄露高中高加强访问控制、加密敏感数

据

2 病毒感染中高高安装有效的防病毒软件、定

期更新

3 员工错误中中中提供培训、建立标准操作流

程

4 物理入侵高低中使用安全门禁系统、视频监

控

5 网络攻击高中高实施防火墙、入侵检测和预

防系统

6 不当使用

权限

中中中角色分离、最小权限原则... ... ... ... ... ...

在表格中,每一行代表一个特定的风险。

各列的含义如下:

风险类型:对风险进行分类或编号,方便跟踪和识别。

风险描述:简要描述风险的具体情况,例如数据泄露、病毒感染等。

影响程度:评估风险发生后可能对组织造成的影响程度,如高、中、低等级。

发生概率:评估风险发生的概率,通常使用高、中、低等级或百分比表示。

风险级别:根据影响程度和发生概率综合评估的风险级别,可以通过计算得出或根据经验判断。

建议控制措施:提供针对该风险的建议控制措施,用于降低风险的发生和影响。

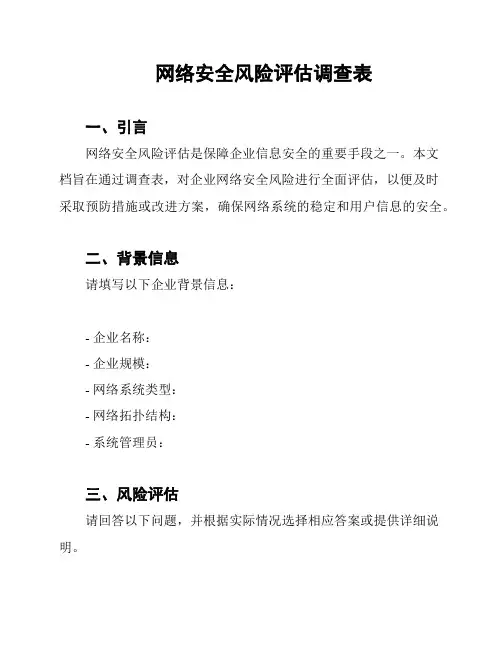

网络安全风险评估调查表一、引言网络安全风险评估是保障企业信息安全的重要手段之一。

本文档旨在通过调查表,对企业网络安全风险进行全面评估,以便及时采取预防措施或改进方案,确保网络系统的稳定和用户信息的安全。

二、背景信息请填写以下企业背景信息:- 企业名称:- 企业规模:- 网络系统类型:- 网络拓扑结构:- 系统管理员:三、风险评估请回答以下问题,并根据实际情况选择相应答案或提供详细说明。

1. 数据安全风险1.1 是否有明确的数据备份策略?- [ ] 是- [ ] 否1.2 是否进行定期的数据备份以及备份数据是否存放在安全地点?- [ ] 是- [ ] 否1.3 是否有防病毒软件及相关安全工具?- [ ] 是- [ ] 否1.4 是否对网络数据进行加密传输?- [ ] 是- [ ] 否2. 网络访问控制风险2.1 是否有网络访问权限控制策略?- [ ] 是- [ ] 否2.2 是否定期审计网络访问日志?- [ ] 是- [ ] 否2.3 是否限制员工对外部网络的访问权限?- [ ] 是- [ ] 否2.4 是否有强密码策略,并定期更换密码?- [ ] 是- [ ] 否3. 系统漏洞风险3.1 是否定期更新网络系统和应用软件?- [ ] 是- [ ] 否3.2 是否进行系统安全评估和漏洞扫描?- [ ] 是- [ ] 否4. 员工安全意识培训4.1 是否定期开展网络安全知识培训?- [ ] 是- [ ] 否4.2 是否对员工进行网络安全相关政策的宣传与教育?- [ ] 是- [ ] 否四、风险评估结果请根据各项问题的回答情况,对网络安全风险进行评估,并进行详细说明。

五、改进措施根据风险评估结果,提出相应的改进措施,并制定改进计划。

六、结论总结网络安全风险评估调查的结果,并对未来的安全工作提出建议。

---以上是网络安全风险评估调查表的样板,请根据实际情况进行填写并进行相应的分析和改进计划制定。

如有疑问或需要进一步支持,请随时联系网络安全团队。

表1:基本信息调查1- 2 -网络设备:路由器、网关、交换机等.安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

- 3 -系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

- 4 -服务类型包括:1。

网络服务;2。

安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9。

安全审计;10.安全研发。

岗位名称: 1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

- 5 -信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

- 6 -1、用户分布范围栏填写全国、全省、本地区、本单位2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息3、重要程度栏填写非常重要、重要、一般- 7 -1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;- 8 -- 9 -信息安全风险评估表表2:安全状况调查1. 安全管理机构安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设- 10 -安全策略及管理规章制度的完善性、可行性和科学性的有关规章人员的安全和保密意识教育、安全技能培训情况,重点、敏感岗关键资产采购时是否进行了安全性测评,对服务机构和人员的保密约束情况如何,在服务提供过程中是否采取了管控措施。

信息系统设备、系统的操作和维护记录,变更管理,安全事件分析和报告;运行环境与开发环境的分离情况;安全审计、补丁升级管理、安全漏洞检测、网管、权限管理及密码管理等情况,重点检查系统性能的监7.网络安全安全域划分、边界防护、内网防护、外部设备接入控制等情况。

表1:基本信息调查1.单位基本情况2.硬件资产情况网络设备:路由器、网关、交换机等。

安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

3.软件资产情况填写说明系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

4.服务资产情况服务类型包括:1.网络服务;2.安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9.安全审计;10.安全研发。

5.人员资产情况岗位名称:1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

6.文档资产情况填写说明信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

7.信息系统情况1、用户分布范围栏填写全国、全省、本地区、本单位2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息3、重要程度栏填写非常重要、重要、一般4、如通过测评,请填写时间和测评机构名称。

1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;2、重要程度填写非常重要、重要、一般。

注:安全事件的类别和级别定义请参照GB/Z20986-2007《信息安全事件分类分级指南》表2:安全状况调查1. 安全管理机构安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设置、人员配备是否充分合理。

安全策略及管理规章制度的完善性、可行性和科学性的有关规章制度的制定、发布、修订及执行情况。

表1:基本信息调查1.单位基本情况2.硬件资产情况网络设备:路由器、网关、交换机等。

安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

3.软件资产情况填写说明系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

4.服务资产情况服务类型包括:1.网络服务;2.安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9.安全审计;10.安全研发。

5.人员资产情况岗位名称:1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

6.文档资产情况填写说明信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

7.信息系统情况1、用户分布范围栏填写全国、全省、本地区、本单位2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息3、重要程度栏填写非常重要、重要、一般4、如通过测评,请填写时间和测评机构名称。

1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;2、重要程度填写非常重要、重要、一般。

注:安全事件的类别和级别定义请参照GB/Z20986-2007《信息安全事件分类分级指南》表2:安全状况调查1. 安全管理机构安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设置、人员配备是否充分合理。

安全策略及管理规章制度的完善性、可行性和科学性的有关规章制度的制定、发布、修订及执行情况。

表1:

基本信息调查

1

- 2 -

网络设备:路由器、网关、交换机等。

安全设备:防火墙、入侵检测系统、身份鉴别等。

服务器设备:大型机、小型机、服务器、工作站、台式计算机、便携计算机等。

终端设备:办公计算机、移动存储设备。

重要程度:依据被检查机构数据所有者认为资产对业务影响的重要性填写非常重要、重要、一般。

- 3 -

填写说明

系统软件:操作系统、系统服务、中间件、数据库管理系统、开发系统等。

应用软件:项目管理软件、网管软件、办公软件等。

- 4 -

服务类型包括:1.网络服务;2.安全工程;3.灾难恢复;4.安全运维服务;5.安全应急响应;6.安全培训;7.安全咨询;8.安全风险评估;9.安全审计;10.安全研发。

岗位名称:1、数据录入员;2、软件开发员;3、桌面管理员;4、系统管理员;5、安全管理员;6、数据库管理员;7、网络管理员;8、质量管理员。

- 5 -

填写说明

信息系统文档类别:信息系统组织机构及管理制度、信息系统安全设计、实施、运维文档;系统开发程序文件、资料等。

- 6 -

- 7 -

1、用户分布范围栏填写全国、全省、本地区、本单位

2、业务处理信息类别一栏填写:a) 国家秘密信息;b) 非密敏感信息(机构或公民的专有信息) ;c) 可公开信息

3、重要程度栏填写非常重要、重要、一般

4、如通过测评,请填写时间和测评机构名称。

1、网络区域主要包括:服务器域、数据存储域、网管域、数据中心域、核心交换域、涉密终端域、办公域、接入域和外联域等;

2、重要程度填写非常重要、重要、一般。

- 8 -

注:安全事件的类别和级别定义请参照GB/Z20986-2007《信息安全事件分类分级指南》

- 9 -

- 10 -

表2:

安全状况调查

1. 安全管理机构

安全组织体系是否健全,管理职责是否明确,安全管理机构岗位

安全策略及管理规章制度的完善性、可行性和科学性的有关规章

人员的安全和保密意识教育、安全技能培训情况,重点、敏感岗

4. 系统建设管理

关键资产采购时是否进行了安全性测评,对服务机构和人员的保密约束情况如何,在服务提供过程中是否采取了管控措施。

信息系统开发过程中设计、开发和验收的管理情况。

5. 系统运维管理

设备、系统的操作和维护记录,变更管理,安全事件分析和报告;运行环境与开发环境的分离情况;安全审计、补丁升级管理、安全漏洞检测、网管、权限管理及密码管理等情况,重点检查系统性能的监控措施及运行状况。

6. 物理安全

7.网络安全

安全域划分、边界防护、内网防护、外部设备接入控制等情况。

8.设备和主机安全

网络交换设备、安全设备、主机和终端设备的安全性,操作系统的安全配置、病毒防护、恶意代码防范等。

9.应用安全

数据库、WEB网站、日常办公和业务系统等应用的安全设计、配置和管理情况;关键应用系统开发过程中的质量控制和安全性测试

10.数据安全

数据访问控制情况,服务器、用户终端、数据库等数据加密保护能力,磁盘、光盘、U盘和移动硬盘等存储介质管理情况,数据备份

11.应急响应与灾难恢复

应急响应体系(应急组织、应急预案、应急物资)建设情况,应急演练情况;系统与数据的灾难备份措施情况,重点是要通过应急演练。