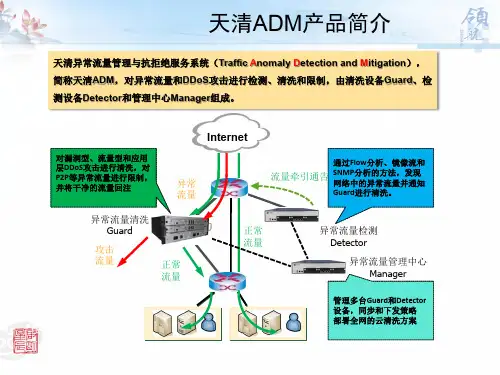

20120524_天清异常流量清洗系统ADM-Guard配置培训文档 V3.6.3.1

- 格式:ppt

- 大小:2.59 MB

- 文档页数:51

产品安装手册——天清入侵防御系统产品名称:天清入侵防御系统版本标识:V6.0.5.0单位:北京启明星辰信息安全技术有限公司版权声明本手册中任何信息包括文字叙述、文档格式、插图、照片、方法、过程等内容,其著作权及相关权利均属于北京启明星辰信息安全技术有限公司(以下简称“本公司”),特别申明的除外。

未经本公司书面同意,任何人不得以任何方式或形式对本手册内的全部或部分内容进行修改、复制、发行、传播、摘录、备份、翻译或将其全部或部分用于商业用途。

本公司对本手册中提及的所有计算机软件程序享有著作权,受著作权法保护。

该内容仅用于为最终用户提供信息,且本公司有权对其作出适时调整。

“天清”商标为本公司的注册商标,受商标法保护。

未经本公司许可,任何人不得擅自使用,不得进行仿冒、伪造。

本公司对本手册中提及的或与之相关的各项技术或技术秘密享有专利(申请)权、专有权,提供本手册并不表示授权您使用这些技术(秘密)。

您可通过书面方式向本公司查询技术(秘密)的许可使用信息。

免责声明本公司尽最大努力保证其内容的准确可靠,但并不对因本手册内容的完整性、准确性或因对该信息的误解、误用而导致的损害承担法律责任。

信息更新本手册依据现有信息制作,其内容如有更改,本公司将不另行通知。

出版时间本文档由北京启明星辰信息安全技术有限公司2009年4月出版。

北京启明星辰信息安全技术有限公司保留对本手册及本声明的最终解释权和修改权。

目录第1章简述 (5)第2章管理控制中心安装 (5)2.1硬件需求 (6)2.2 软件需求 (7)2.3 引擎安装 (8)2.4 网络资源准备 (8)第3章开箱检查 (10)第4章管理控制中心安装配置 (11)4.1 MSDE数据库 (12)4.2 天清入侵防御系统 (12)4.3 天清入侵防御系统使用Oracle数据库的注意事项 (18)4.4 管理控制中心卸载 (19)第5章引擎安装配置 (20)5.1 标识说明 (20)5.1.1 接口说明 (20)5.2 超级终端安装及设置 (20)5.3 引擎配置 (24)5.4 命令行的配置 (25)5.4.1 list命令 (25)5.4.2 set命令 (25)5.4.3 show命令 (27)5.5 初始应用 (30)5.6 管理控制中心部属 (32)5.7 引擎部属 (33)5.8 产品应用设置 (33)第6章 WEB端安装 (34)6.1 Web端安装准备 (34)6.2 Web端配置 (34)6.2.1 Web端使用配置使用说明 (36)6.2.2 Web端用户配置说明 (42)6.2.3 备注 (44)附录一:快速使用指南 (45)一、快速使用流程 (45)二、多级管理设置 (49)附录二:数据源的配置 (53)附录三:Windows 2003 Server SP2上报表查询速度优化建议方案 (57)1. 现象描述 (57)2. 现象分析 (57)3. 解决建议方案 (57)(1) 对报表模块的使用建议 (57)(2) 产品部署建议 (58)(3) 硬件配置和操作系统选择建议。

第1章 Web管理介绍........................................................... 1-11.1概述.................................................................... 1-11.2工具条.................................................................. 1-11.2.1 了解客户支持...................................................... 1-11.2.2 修改密码.......................................................... 1-21.2.3 控制台访问........................................................ 1-21.2.4 存盘 ............................................................. 1-31.2.5 注销 ............................................................. 1-31.3 Web管理................................................................ 1-31.3.1 菜单 ............................................................. 1-41.3.2 列表 ............................................................. 1-41.3.3 图标 ............................................................. 1-51.4设备默认配置............................................................ 1-61.4.1 接口0的默认配置.................................................. 1-61.4.2 默认管理员用户.................................................... 1-6第2章主功能1............................................................... 2-72.1子功能1................................................................ 2-72.1.1 子功能之子功能1.................................................. 2-72.1.2 子功能之子功能2.................................................. 2-7第3章主功能2............................................................... 3-73.1子功能1................................................................ 3-73.1.1 子功能之子功能1.................................................. 3-83.1.2 子功能之子功能2.................................................. 3-81命令行配置⏹启明星辰天清防御系统可以通过管理控制中心的下发控制以及直接登录进行操作两种方式,实现对系统的配置管理。

天清安全隔离与信息交换系统数据库同步客户端操作手册声明♦本手册所含内容若有任何改动,恕不另行通知。

♦在法律法规的最大允许范围内,北京启明星辰信息安全技术有限公司除就本手册和产品应负的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。

♦在法律法规的最大允许范围内,北京启明星辰信息安全技术有限公司对于您的使用或不能使用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。

♦本手册含受版权保护的信息,未经北京启明星辰信息安全技术有限公司书面允许不得对本手册的任何部分进行影印、复制或翻译。

北京启明星辰信息安全技术有限公司北京市海淀区东北旺西路8号中关村软件园21楼启明星辰大厦章节目录章节目录 (3)第1章前言 (5)1.1 导言 (5)1.2 本书适用对象 (5)1.3 本书适合的产品 (5)1.4 相关参考手册 (5)第2章如何开始 (6)2.1 系统概述 (6)2.2 工作原理 (6)2.3 产品特点 (6)2.3.1 与数据库的连接方式 (6)2.3.2 支持的数据库类型 (7)2.3.3 支持的数据库表结构 (7)2.3.4 其他特点 (7)2.4 运行环境 (7)2.5 安装步骤 (7)第3章系统登录 (9)3.1 系统登录 (9)第4章系统选项 (11)4.1 证书设置 (11)4.2 本机地址 (12)4.3HA设置 (13)4.4密码管理 (14)4.5开机启动 (14)第5章通道管理 (15)5.1添加 (15)5.2修改 (16)5.3删除 (16)第6章数据源管理 (17)6.1添加 (18)6.2修改 (19)6.3删除 (20)第7章任务管理 (21)7.1添加任务 (21)7.2修改任务 (29)7.3删除任务 (29)7.4启动、停止任务 (30)7.5设置同步条件 (31)第8章日志管理 (32)8.1日志设置 (32)8.2日志查看 (33)第9章报警管理 (34)第10章统计管理 (35)第11章容错管理 (36)第1章前言1.1 导言《数据库同步客户端操作手册》是天清安全隔离与信息交换系统管理员手册中的一本。

长城资产天清汉马防火墙配置信息一、基本信息接口0的默认地址配置为192.168.1.250/24。

允许对该接口进行Telnet,PING,HTTPS 操作。

系统默认的管理员用户为admin,密码为g。

用户可以使用这个管理员账号从任何地址登录设备,并且使用设备的所有功能。

系统默认的审计员用户为audit,密码为venus.audit。

用户可以使用这个账号对安全策略和日志系统进行审计。

系统默认的用户管理员用户为useradmin,密码为er。

用户可以使用这个账号用于配置系统管理员。

二、USG设备的主要配置选项。

1.系统管理:系统配置和管理。

包括状态、会话管理、管理员、维护和监控。

可以查看各种版本,系统已经运行的时间,系统性能,接口状态,授权信息,各种网络活动状况可以对USG进行会话管理,进行会话连接数限制并可以临时阻断可疑的会话可以对协议超时时间进行配置,因为有些应用程序在全连接建立后,报文只会根据实际的数据进行交互,而没有保活机制,往往会导致连接超时删除,后续的数据无法通过设备。

协议管理功能提供了设置特定服务超时时间的功能,可以解决这种需要长时间空闲连接的问题。

创建管理员要先创建管理员权限表,可以配置只能通过哪个地址进行登陆如果对设备各种库进行自动升级要为设备设置正确的DNS,选择恢复出厂设臵提交后,去执行重启操作,而不要去点保存按钮目前外置储存器只支持CF卡和USB2.网络管理:网络相关配置。

包括接口、NAT、基本配置、DHCP、双机热备功能的配置。

可以更改端口的带宽设置、双工模式以及端口速率等设置功能。

对于端口的命名,如果是100M网卡,则名称前缀为eth,比如eth0,eth1等等;如果是1000M网卡,则名称前缀为ge,端口默认的MTU为1500,本设备可以做单臂路由。

同一个接口只能加入到一个网桥组。

已创建了子接口(VLAN接口)的以太网接口不能加入网桥组。

GRE 协议的英文全称是Generic Routing Encapsulation,即通用路由封装协议。

5th International Conference on Machinery, Materials and Computing Technology (ICMMCT 2017)An Abnormal Traffic Cleaning SystemYang Li1,a,*, Yanlian Zhang2,b1DIGITAL CHINA(CHINA)LIMITED, Beijing, China2 China Flight test establishment , Xi’an 710089,China,a,*********************Keywords: Abnormal Traffic, Cleaning, Detection, Traffic Re-injectionAbstract.Abnormal traffic cleaning system is proposed, which includes a cleaning platform, a detection platform and a management platform. The cleaning platform is mainly deployed through the bypass to guide the flow of the attacked object to the cleaning equipment. According to the protection strategy, the attack traffic is cleaned and normal traffic, the detection platform complete the detection of traffic for the attack, the management platform to provide cleaning equipment, testing equipment, state monitoring. The system can effectively clean the abnormal traffic and improve the security of the network.1.IntroductionWith the development of network technology and network economy, the importance of network to enterprises and individuals is increasing. At the same time, the network security vulnerabilities are also being increased, the importance of network security issues is also growing. In the metropolitan area network side for enterprise customers to carry out traffic cleaning services to achieve the defences of DDoS attacks, can meet the dual needs of customers. The traffic cleaning service is a kind of network security service for the government and enterprise customers who rent the IDC service and monitor, alarm and protect against the DOS /DDOS attack.2. Architecture of Traffic Cleaning SystemAbnormal traffic cleaning system includes cleaning platform, detecting platform and management platform. These parts of the function may be implemented by a device, or each part of the function realize by a single device.The cleaning platform is mainly deployed through the bypass. It uses the routing protocol to route the attacked objects from the routing device to the cleaning device. According to the protection strategy, the abnormal traffic can be distinguished from the normal traffic to realize the cleaning of the attack traffic and the return of the normal traffic. And feedback the cleaning results to the management platform for unified management and presentation.The detection platform can use splitting, mirroring, or traffic information collection, and can detect the attack traffic based on the traffic baseline policy. After the test platform runs for a period of time in the network, it can form a set of traffic distribution similar to the actual network according to the traffic situation in the actual network. The automatic learning generation or manual configuration forms the traffic baseline. When an attack is detected, an alarm is generated to the management platform.Management platform provide cleaning equipment, testing equipment, state monitoring, and unified policy management, user management, device management and other functions, to provide users with cleaning statements query portal, can send and receive instructions to achieve linkage with other platforms.Traffic cleaning system can interact with external detection alarm system, unified scheduling platform; form a multi-level traffic cleaning system.Figure 1 architecture of traffic cleaning system3.Traffic Cleaning Function3.1 Traffic CleaningSupport clean typical traffic-based attacks, the cleaning of the attack types should include: Syn flood, ICMP flood, UDP flood, Ack flood, TCP connections flooded, DNS flood, HTTP post flood, Https flood. Support clean typical reflection attacks, including at least DNS reply flood, NTP flood and so on.Support cleaning of application-level non-traffic-based attacks, at least should include HTTP slow request attacks, CC attacks. Supports common DOS attack packet cleaning, include Smurf, Land, deformity package, and TearDrop.3.2 Cleaning limitAccording to the user policy, it is defined that when the total traffic rate of the protection object exceeds a certain threshold value, random discarding is carried out, and the flow rate after cleaning is limited below the threshold value.3.3 Black hole cleaningIt is recommended to use the route traction command to implement the black hole policy when the total traffic rate exceeds a certain threshold. This tells the neighbour router to directly flood all the traffic. Black hole routing instructions should support the use of BGP protocol.3.4 Cleaning featureAccording to the characteristics of the attack (such as IP header, TCP header, TCP payload, UDP header and UDP payload, source port, destination port, etc.) to define the precise filtering policy, support the analysis of typical protocol fields, and apply the attack feature to the protection object .3.5 Protection strategyProtection policy for the protection object should be configured. The protection objects should be distinguished by IP addresses. A default protection object policy should be supported to support the creation of a unified protection policy (the default protection policy) for protected objects that do not have explicit IP protection.The protection strategy should include the following:●Support the defence flow threshold and rate of a specific protocol●Support the use of specific cleaning algorithm (including whether the source calibration, etc.)●Support the cleaning strategy when exceeding the protection threshold (traffic rate limit, sub-protocol speed limit, black hole routing, etc.)●Configure the cleaning features of specific attack packets●Supports IP address blacklist function based on attack source geographic information (optional), and blacklist IP address traffic directly intercepts.3.6 Traffic tractionThe traffic cleaning device has a neighbour relationship with the router, and dynamically sends a route advertisement to the upstream (neighbour) router to dynamically draw the traffic of the protected object to the cleaning device. The traffic clean-up platform support dynamic routing traction using the BGP-4 protocol. Traffic cleaning and draining can support OSPF, IS-IS, MPLS LSP, MPLS VPN and other forms of traffic traction requirements.Traffic tracing supports specifying a traffic traction policy for each protection object. It supports setting the mask length for different bits in traffic advertisement for protection objects. The BGP peering policy support the configuration of BGP community, AS path, and other basic attributes. And can configure route-map, prefix-list, and other route filtering modes.The cleaning platform support BGP route advertisements with different attribute parameters for different neighbouring routers. The router can advertise only a route advertisement to a specific neighbour router (not all neighbour routers) to cooperate with the router in the network.3.7 Traffic injectedThe traffic injected through policy routing, MPLS VPN, MPLS LSP, GRE, and Layer 2 injection will be injected into the network.3.8 Traffic balanceDiversion and re-injection of two-way links should be supported through link aggregation, equivalent routing and other forms of drainage, re-injection flow load sharing.3.9 Cleaning source authenticationThe source IP address of the specified attack type should be authenticated according to the user protection policy. The IP address of the source IP address to be authenticated should be used as the source authentication whitelist. No longer need to perform source authentication. The whitelist should have a certain aging time.The number of IP addresses of the whitelist entries must be selected according to the deployment requirements. The total number of whitelist entries should be at least 100,000.4.Detection functionThe detection device support traffic detection by means of one or more means based on traffic information or per packet detection.●Data flow based detection: Supports the analysis of the data flow in the traffic, the acquisitionformat should support a variety of protocol formats, including Netflow V5/V9, Netstream and other protocols, while supporting IPv4 and IPv6 traffic detection.●DPI based traffic detection: Supports packet-by-packet traffic analysis to detect abnormaltraffic events in the network. Supports detection of traffic packets based on detection thresholds, detection features, and so on.●Dynamic baseline learning: The detection equipment supports the dynamic baseline learningtask. It should support dynamic baseline learning at a specified time, support dynamic baseline automatic generation, and support manual adjustment and confirmation of thresholds for dynamic learning.●Attack event Alarm :Alarm event list Including the alarm ID, alarm type, alarm cause,severity, IP address and port to be attacked, the source IP address of the attack, and the source IP address of the attack source, Start time and so on.5.Management functionLogin Management: B/S mode should support the user login management, multi-user landing at the same time, to support more than one login account or only single sign-on. Support mandatory toenable https, support the management of IP address restrictions, the command line should support SSH. RADIUS-based authentication should be supported.User management: It should support a unified operation and maintenance management portal and user service portal capabilities, the system should support the creation of sub-domain for the user to achieve management of the sub-domain management.Protection object management: The protection object is configured by IP address. It should be configured through IP address. It can be configured by IP address segment plus mask. Supports the object protection strategy of the bulk application, protection object (group) number of not less than 1000.Device management: support the management of the device group, and to add, delete and modify the devices in the group. The defence group can be built and the protection strategy of the protection object can be unified. The import and export of device configuration information should be supported.6.Performance requirementsSingle Device Throughput: The throughput of a device should meet the throughput requirements according to the actual requirements in different deployment environments. Packet flooding, DNS flood, ICMP flood, UDP flood, mixed flood, HTTP Get Flood, and so on.Equipment cleaning accuracy: cleaning specifications 90% load, normal traffic and mixed attack traffic according to 1: 9 ratio, the normal business packet loss rate should not be higher than one thousandth, attack traffic leakage blocking rate should not be high One percent.Cleaning delay requirements: cleaning specifications 90% load conditions, the forwarding delay of not more than 80us.Reliability Requirement: The overall reliability of the system should reach 99.999% (software and hardware), that is, the system may not interrupt more than 5.26 minutes during the continuous operation for 1 year.7.External interfaceCleaning system external interface support the establishment of a trusted channel interface to meet the security requirements of transmission, support for domestic encryption algorithm.Interface between the cleaning system and the third-party detection equipment: The attacking alarm reported by the third-party detection platform Syslog should be supported. The protocol and format of the Syslog interface meet the requirements of RFC3164.Management system interface with the external dispatch platform include: data reporting interface: to support the cleaning task start / end of the report, reporting the status of cleaning tasks changes. support the cleaning log, traffic log regularly reported, reported cleaning data, traffic data to the scheduling platform. Can support the cleaning capacity is insufficient cleaning business alarm report. Command issuance interface: It can support the protection strategy and drainage policy of cleaning protection object issued by external management platform. Can support the external platform issued the task of cleaning tasks, scheduling cleaning equipment for cleaning, stop cleaning and other operations.8.ConclusionsAn abnormal traffic cleaning system is proposed in this paper, the architecture of the system is provided, which includes a cleaning platform, a detection platform and a management platform. And this system can improve the security of traffic.References[1] Francesco Gargiulo; Carlo Sansone, (2010) Improving Performance of Network TrafficClassification Systems by Cleaning Training Data, 2010 20th International Conference on Pattern Recognition, 2768 - 2771[2] Byoung-Koo Kim; Dong-Ho Kang, (2016)Abnormal traffic filtering mechanism for protecting ICS networks 2016 18th International Conference on Advanced Communication Technology, 436 – 440[3] Sergey Ageev; Yan Kopchak,(2015) Abnormal traffic detection in networks of the Internet of things based on fuzzy logical inference, 2015 XVIII International Conference on Soft Computing and Measurements (SCM), 5 - 8[4] Tianshu Wu; Kunqing Xie ,(2012) A online boosting approach for traffic flow forecasting under abnormal conditions2012 9th International Conference on Fuzzy Systems and Knowledge Discovery, 2555 – 2559[5] Ayman Mohammad Bahaa-Eldin ,(2011)Time series analysis based models for network abnormal traffic detection The 2011 International Conference on Computer Engineering & Systems, 64 - 70。

天清异常流量清洗系统A D M-G u a r d W e b管理用户手册北京启明星辰信息安全技术有限公司Beijing Venustech Cybervision Co., Ltd二零一二年五月版权声明北京启明星辰信息安全技术有限公司版权所有,并保留对本文档及本声明的最终解释权和修改权。

本文档中出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别注明外,其著作权或其他相关权利均属于北京启明星辰信息安全技术有限公司。

未经北京启明星辰信息安全技术有限公司书面同意,任何人不得以任何方式或形式对本手册内的任何部分进行复制、摘录、备份、修改、传播、翻译成其它语言、将其全部或部分用于商业用途。

免责条款本文档依据现有信息制作,其内容如有更改,恕不另行通知。

北京启明星辰信息安全技术有限公司在编写该文档的时候已尽最大努力保证其内容准确可靠,但北京启明星辰信息安全技术有限公司不对本文档中的遗漏、不准确、或错误导致的损失和损害承担责任。

信息反馈如有任何宝贵意见,请反馈:信箱:北京市海淀区东北旺西路8号中关村软件园21号楼启明星辰大厦邮编:100193 电话:************传真:************您可以访问启明星辰网站:获得最新技术和产品信息。

目录第1章前言 (9)1.1 导言 (9)1.2 本书适用对象 (9)1.3 本书适合的产品 (9)1.4 手册章节组织 (9)1.5 相关参考手册 (10)第2章如何开始 (11)2.1 概述 (11)2.1.1 产品特点 (11)2.1.2 主要功能 (11)2.1.3 硬件描述 (13)2.1.4 软件描述 (15)2.1.5 附带软件描述 (16)2.2 拆箱检查 (16)2.3 安装 (16)2.3.1 检查安装场所 (16)2.3.2 安装 (17)2.3.3 网络连接 (17)2.4 配置管理方法 (17)2.4.1 网络接口WEB配置 (17)2.4.2 网络接口CLI配置 (17)2.4.3 本地串口CLI配置 (18)2.5 登录管理界面 (18)2.5.1 登录方法 (18)2.5.2 证书认证 (19)2.5.3 登录过程 (19)2.5.4 一般配置过程 (20)2.5.5 退出登录 (20)第3章系统管理 (22)3.1 系统信息 (22)3.1.1 版本信息 (22)3.1.2 License信息 (22)3.1.3 设备名称 (23)3.1.4 日期时间 (23)3.2 系统服务 (25)3.2.1 本地服务 (25)3.2.2 SSH服务 (26)3.2.3 Telnet服务 (28)3.2.4 SNMP配置 (29)3.2.5 WebUI超时 (31)3.3 配置管理 (31)3.3.2 存储设备管理 (32)3.3.3 当前配置查看 (33)3.4 维护升级 (33)3.4.1 系统升级 (33)3.4.2 License升级 (35)3.4.3 特征库升级 (35)3.5 证书管理 (36)3.5.1 导入证书 (36)3.5.2 本地证书 (37)3.5.3 CA中心 (42)3.6 集中管理 (45)3.7 批处理工具 (45)第4章网络管理 (46)4.1 网络接口 (46)4.1.1 接口IP地址 (46)4.1.2 接口配置 (51)4.2 ARP (56)4.2.1 静态ARP (56)4.2.2 ARP查看 (58)4.2.3 免费ARP (58)4.3 路由 (59)4.3.1 静态路由 (59)4.3.2 OSPF (62)4.3.3 智能路由 (65)4.3.4 路由表信息 (71)4.3.5 ISIS (71)4.4 DNS设置 (73)4.5 DHCP (74)4.5.1 服务器配置 (74)4.5.2 地址池配置 (75)4.5.3 DHCP中继 (78)第5章IPv6 (80)5.1 网络管理 (80)5.1.1 地址配置 (80)5.1.2 邻居配置 (81)5.1.3 服务段前缀 (81)5.1.4 自动配置 (82)5.1.5 静态路由 (82)5.2 资源定义 (83)5.2.1 地址 (83)5.2.2 服务 (85)5.2.3时间 (90)5.3 防火墙 (97)5.3.1 包过滤 (97)5.3.2 默认过滤策略 (97)5.4 流量牵引 (98)5.4.1 BGP牵引 (98)5.4.2 OSPF (109)5.5 流量分析 (110)5.5.1 自学习配置 (110)5.5.2 自学习管理 (112)5.6 流量清洗 (113)5.6.1 攻击处理方式 (113)5.6.2 日志采样 (114)5.6.3 DNS防护 (114)5.6.4 高级型攻击 (120)5.6.5 自定义特征 (124)5.7 流量统计 (126)5.7.1 事件统计 (126)5.7.2 攻击类型TOP5 (126)5.7.3 攻击来源TOP5 (127)5.7.4 攻击目的TOP5 (127)5.7.5 攻击流量统计 (128)5.7.6 保护域流量统计 (128)第6章虚拟网关 (130)6.1 网关管理 (130)6.1.1 虚拟网关划分 (130)6.1.2 接口归属查看 (132)6.2 全局资源 (132)6.2.1 地址 (132)6.2.2 服务 (137)6.2.3 时间 (142)6.2.4 应用协议 (145)6.2.5 包分类 (146)6.3 全局策略 (150)6.3.1 包过滤 (150)6.3.2 DNAT策略 (151)6.3.3 SNAT策略 (152)6.3.4 长连接 (154)第7章资源定义 (156)7.1 地址 (156)7.1.1 地址列表 (156)7.1.2 地址池 (157)7.1.3 地址组 (158)7.2 服务 (161)7.2.1 服务对象定义 (161)7.2.2 ICMP服务 (162)7.2.3 基本服务 (162)7.2.4 服务组 (164)7.2.5 ALG定义 (165)7.3 时间 (166)7.3.1 时间列表 (167)7.3.2 时间组 (168)7.4 应用协议 (169)7.4.1 应用协议 (169)7.4.2 应用协议组 (170)7.5 包分类 (170)第8章流量牵引 (174)8.1 BGP牵引 (174)8.1.1 BGP本地配置 (174)8.1.2 BGP邻居配置 (175)8.1.3 访问控制链表 (177)8.1.4 路由映射 (179)8.1.5 路由牵引配置 (181)8.2 OSPF (183)8.2.1 配置路由重分发 (183)8.2.2 启动、停止OSPF功能 (184)8.2.3 修改路由器ID (184)8.2.4 设置区域 (184)8.2.5 设置网络 (184)8.2.6 设置网络接口认证 (185)第9章流量分析 (186)9.1 自学习配置 (186)9.1.1 学习配置 (186)9.1.2 学习过程 (188)9.2 自学习管理 (188)9.2.1 学习结果 (188)9.2.2 学习曲线 (189)9.2.3 应用查看 (190)第10章流量清洗 (191)10.1 攻击处理方式 (191)10.2 日志采样 (191)10.3 攻击证据提取 (191)10.3.1 攻击证据提取 (191)10.3.2 捉包分析取证 (192)10.4 DNS防护 (193)10.4.2 域名访问限制 (195)10.4.3 DNS攻击保护 (197)10.4.4 域名长度参数 (199)10.5 基本型攻击 (199)10.6 高级型攻击 (200)10.7 自定义特征 (206)10.7.1 TCP (206)10.7.2 UDP (207)10.7.3 ICMP (207)10.7.4 自定义特征开启配置 (208)第11章流量回注 (209)11.1 接口转发 (209)11.2 启动GRE (211)11.3 隧道配置 (211)第12章流量统计 (213)12.1 事件统计 (213)12.1.1 开启统计 (213)12.1.2 事件统计 (213)12.2 攻击类型TOP5 (213)12.3 攻击来源TOP5 (214)12.4 攻击目的TOP5 (214)12.5 攻击流量统计 (215)12.5.1 即时流量统计 (215)12.5.2 异常流量统计 (215)12.6 保护域流量统计 (215)12.6.1 牵引流量统计 (215)12.6.2 清洗流量统计 (216)第13章防火墙 (217)13.1 包过滤 (217)13.1.1 默认过滤策略 (218)13.2 DNAT策略 (218)13.3 SNAT策略 (220)13.4 二层协议 (221)13.5 地址绑定 (222)13.6 服务器探测 (229)第14章会话管理 (232)14.1 会话配置 (232)14.2 长连接 (232)14.3 会话日志 (233)14.4 会话状态 (233)14.5 同步选项配置 (234)第15章带宽管理 (235)15.1 基于管道的带宽管理 (235)15.1.1 配置中心 (235)15.1.2 管道管理 (235)15.1.3 IP型策略管理 (236)15.1.4 动作管理 (237)15.2 基于接口的带宽管理 (238)15.2.1 物理限速 (238)15.2.2 QoS标签 (240)15.2.3 IPQoS (241)15.2.4 流量监管 (243)15.2.5 流量整形 (246)15.2.6 拥塞管理 (249)15.3 流量优化 (268)15.3.1 带宽借用 (268)15.3.2 流量建模 (271)第16章高可用性 (273)16.1 节点配置 (274)16.2 工作模式 (275)16.3 查看状态 (277)第17章应用安全 (278)17.1 DNS应用防火墙 (278)17.1.1 基本配置 (278)17.1.2 自定义域名监测 (279)17.1.3 静态域名表 (279)17.1.4 域名黑名单 (280)17.1.5 QPS信息 (282)17.1.6 重定向统计 (282)17.2 缓存感染监测 (283)17.2.1 缓存感染监测配置 (283)17.2.2 缓存感染实时监测统计 (283)17.2.3 缓存感染历史监测统计 (284)第18章应用识别 (285)18.1 特征策略 (285)18.2 策略应用 (288)18.3 统计图表 (290)18.4 日志采样 (290)第19章用户认证 (291)19.1 本地用户 (291)19.2 AAA认证 (292)19.2.1 认证服务器 (293)19.2.2 登录用户 (294)19.2.3 在线Portal用户 (294)19.2.4 Portal用户组 (294)19.2.5 Portal服务器 (296)第20章日志信息 (298)20.1 日志配置 (298)20.1.1 日志服务器 (298)20.1.2 终端信息控制 (298)20.1.3 信息终端 (299)20.1.4 U盘日志输出 (301)20.2 日志查看 (301)20.2.1 日志查看 (301)20.2.2 管理日志 (302)20.2.3 会话日志 (302)20.2.4 抗攻击日志 (302)20.2.5 流量牵引日志 (303)20.2.6 云安全日志 (303)20.3 邮件报警 (303)20.3.1 邮件报警 (304)20.3.2 邮件测试 (306)第21章流量可视 (308)21.1 统计配置 (308)21.2 网络概览 (309)21.3 接口统计 (309)21.4 应用统计 (310)21.5 会话统计 (312)21.6 IP统计 (313)21.7 自定义统计 (313)第22章系统监控 (316)22.1 CPU监控 (316)22.2 内存监控 (316)22.3 接口流量统计 (317)第23章在线支持 (318)23.1 技术支持 (318)23.2 关于 (318)第1章前言1.1 导言《天清异常流清洗系统ADM-Guard Web管理用户手册》是启明星辰天清异常流量管理与抗拒绝服务系统(天清ADM)管理员手册中的一本。

异常流量清洗技术规范书二O一三年五月目次1 主设备需求 (1)1.1 本期工程主设备配置表 (1)2 总体要求 (1)2.1 硬件设备要求 (1)2.2 软件系统要求 (2)2.3 电源及节能环保要求 (3)2.4 卖方应提供的工程资料 (4)3 主设备技术规范 (5)3.1 流量清洗设备 (5)3.2 流量检测设备 (7)1 主设备需求下表中规格为本期主设备之最低要求,卖方可更换设备品牌、型号等,但卖方提供的设备性能应超过或相当于下表所列设备性能,满足本项目需求。

1.1 本期工程主设备配置表2 总体要求2.1 硬件设备要求(1)卖方提供的所有设备必须是最新且成熟的产品,并保证所提供产品的数量、质量,特别是接口的兼容性。

卖方应对所采用的硬件系统进行详细的功能及性能说明。

(2)设备主要模块(包括电源、风扇、控制引擎、旁路模块等)配置冗余度为1+1,易于扩容和维护。

(3)系统应采用模块化的硬件结构,便于扩充,并能容纳新业务和新数据。

(4)主要设备能在不中断通信的情况下,可带电进行印刷电路板的插拔操作。

(5)卖方提供的设备要选用世界上高质量的元器件,生产过程中进行严格质量控制,出厂前要经买方人员严格测试和检查,确保设备长期稳定、可靠地运行。

(6)卖方应提供设备的具体电磁兼容指标、测试方法和测试数据。

(7)卖方提供的设备应支持不同业务处理板的混插,提高插槽的通用性和灵活性。

(8)设备应具有网络故障和硬件故障告警功能。

(9)当软件升级时,应不影响硬件结构。

(10)对主控模块的要求:主控模块应具有软硬件故障告警功能。

主控模块应有冗余度,保证其安全可靠。

主控模块应具备自动诊断功能以及负荷控制措施。

主控模块应具备故障自动切换功能,在切换过程中不影响用户业务的连续性。

(11)设备应提供过流、过压、过热保护措施。

(12)设备应具有良好的散热性能,并要求卖方对设备的散热方式及原理进行分析。

(13)环境及设备技术参数要求卖方应详细提供设备对温湿度等环境的技术要求指标,并满足工作温度:0~40℃;工作湿度:5%~95%(非凝结)。

Leadsec-Detector 用户手册联想网御异常流量管理系统 LeadSec-Detector 用户使用手册联想网御科技(北京)有限公司目录目 录1 系统简介 ........................................................................................................................5 1.1 应用背景 .................................................................................................................5 1.2 相关定义 .................................................................................................................6 2 产品入门 ........................................................................................................................8 2.1 产品描述 .................................................................................................................8 2.1.1 单机部署 ..........................................................................................................8 2.1.2 分布式部署 ......................................................................................................9 2.2 主要功能 .................................................................................................................9 2.3 登陆 .......................................................................................................................10 2.3.1 登陆地址 ........................................................................................................ 11 2.3.2 https登陆 ......................................................................................................... 11 2.3.3 登陆密码 ........................................................................................................ 11 2.3.4 注意 ................................................................................................................ 11 2.4 界面主框架 ........................................................................................................... 11 2.4.1 主功能菜单 ....................................................................................................12 2.4.2 导航树 ............................................................................................................12 2.4.3 工作区 ............................................................................................................13 2.4.4 界面控制 ........................................................................................................13 3 采集器介绍 ..................................................................................................................15 3.1 功能说明 ...............................................................................................................15 3.2 命令行接口说明 ...................................................................................................15 4 服务器介绍 ..................................................................................................................17 4.1 功能模块 ...............................................................................................................17 4.2 功能列表 ...............................................................................................................17ii联想网御异常流量管理系统 Leadsec-Detector5 功能详述 ......................................................................................................................19 5.1 主页 .......................................................................................................................19 5.1.1 IP攻击审计......................................................................................................19 5.1.2 攻击频次统计 ................................................................................................20 5.1.3 攻击分布 ........................................................................................................20 5.2 异常管理 ...............................................................................................................20 5.2.1 攻击分布 ........................................................................................................20 5.2.2 攻击查询 ........................................................................................................24 5.2.3 攻击审计 ........................................................................................................26 5.3 攻击处理 ...............................................................................................................29 5.3.1 清洗设备 ........................................................................................................29 5.3.2 牵引策略 ........................................................................................................33 5.4 网络配置 ...............................................................................................................36 5.4.1 路由器配置 ....................................................................................................37 5.4.2 采集器配置 ....................................................................................................40 5.5 牵引配置 ...............................................................................................................43 5.5.1 全局配置 ........................................................................................................43 5.5.2 邻居配置 ........................................................................................................44 5.5.3 映射配置 ........................................................................................................46 5.5.4 访问控制 ........................................................................................................47 5.6 基线管理 ...............................................................................................................49 5.6.1 规则配置 ........................................................................................................49 5.6.2 模板配置 ........................................................................................................53 5.6.3 基线配置 ........................................................................................................56 5.7 系统配置 ...............................................................................................................64 5.7.1 用户管理 ........................................................................................................64 5.7.2 服务器管理 ....................................................................................................65 5.7.3 集中管理 ........................................................................................................67 5.7.4 攻击记录管理 ................................................................................................68iii目录5.8 攻击告警 ...............................................................................................................69 5.8.1 告警邮件配置 ................................................................................................69 5.8.2 Syslog配置 ......................................................................................................72 5.9 帮助 .......................................................................................................................73 5.9.1 快速上手 ........................................................................................................73 5.9.2 在线 ................................................................................................................74 5.9.3 关于 ................................................................................................................75 6 配置手册 ......................................................................................................................76 6.1 配置步骤 ...............................................................................................................76 6.2 配置准备 ...............................................................................................................76 6.3 路由器配置 ...........................................................................................................77 6.4 采集器配置 ...........................................................................................................79 6.5 配置清洗方案 .......................................................................................................79 6.6 配置基线 ...............................................................................................................79iv联想网御异常流量管理系统 Leadsec-Detector1 系统简介联想网御异常流量管理系统 Leadsec-Detector 为那些依赖高度可靠和完全优化网络 的公司建造可用性解决方案。

产品安装手册——天清入侵防御系统产品名称:天清入侵防御系统版本标识:V6.0.2.6单位:北京启明星辰信息安全技术有限公司北京启明星辰信息安全技术有限公司天清IPS产品安装手册版 权 声 明本手册中任何信息包括文字叙述、文档格式、插图、照片、方法、过程等内容,其著作权及相关权利均属于北京启明星辰信息安全技术有限公司(以下简称“本公司”),特别申明的除外。

未经本公司书面同意,任何人不得以任何方式或形式对本手册内的全部或部分内容进行修改、复制、发行、传播、摘录、备份、翻译或将其全部或部分用于商业用途。

本公司对本手册中提及的所有计算机软件程序享有著作权,受著作权法保护。

该内容仅用于为最终用户提供信息,且本公司有权对其作出适时调整。

“天清”商标为本公司的注册商标,受商标法保护。

未经本公司许可,任何人不得擅自使用,不得进行仿冒、伪造。

本公司对本手册中提及的或与之相关的各项技术或技术秘密享有专利(申请)权、专有权,提供本手册并不表示授权您使用这些技术(秘密)。

您可通过书面方式向本公司查询技术(秘密)的许可使用信息。

免责声明本公司尽最大努力保证其内容本手册内容的准确可靠,但并不对因本手册内容的完整性、准确性或因对该信息的误解、误用而导致的损害承担法律责任。

信息更新本手册依据现有信息制作,其内容如有更改,本公司将不另行通知。

出版时间本文档由北京启明星辰信息安全技术有限公司2008年6月出版。

北京启明星辰信息安全技术有限公司保留对本手册及本声明的最终解释权和修改权。

1目 录第1章 简述 (2)第2章 安装准备 (3)2.1 控制中心安装准备 (3)2.1.1硬件需求 (3)2.1.2 软件需求 (4)2.2 引擎安装准备 (4)2.3 网络资源准备 (5)第3章 开箱检查 (6)第4章 控制中心安装配置 (7)4.1.1 MSDE数据库 (8)4.1.2 入侵防御系统 (8)4.1.3 天清使用Oracle数据库的注意事项 (14)4.1.4控制中心卸载 (15)第5章 引擎安装配置 (16)5.1 标识说明 (16)5.1.1接口说明 (16)5.2 超级终端安装及设置 (17)5.3 引擎配置 (22)5.3.1 配置菜单介绍 (23)5.3.2 初始应用 (26)第6章 产品可用性检查 (27)第7章 产品部署 (29)7.1 控制中心部属 (29)7.2 引擎部属 (29)北京启明星辰信息安全技术有限公司天清IPS产品安装手册7.3 产品应用设置 (29)附录一:快速使用指南 (31)一、快速使用流程 (31)二、多级管理设置 (35)附录二:数据源的配置 (39)附录三:Windows2003上报表查询速度优化建议方案 (43)1.现象描述 (43)2.现象分析 (44)3.解决建议方案 (44)(1)对报表模块的使用建议 (44)(2)产品部署建议 (45)(3)硬件配置和操作系统选择建议。