联想网御防火墙使用手册

- 格式:ppt

- 大小:3.04 MB

- 文档页数:43

第7章资源定义为了简化防火墙安全规则的配置和维护工作,引入了资源定义。

联想网御防火墙系统可以定义以下资源:●地址:地址、地址组、NA T地址池、服务器地址●服务:服务、服务组●用户:用户、用户组●时间:时间、时间组、一次性调度和周循环调度●带宽:带宽●URL关键字●网页关键字●VLAN ID7.1 资源定义通用功能介绍对于各项资源,操作基本相同,通常提供如下操作:●分页显示●查找●排序●添加资源●编辑资源(修改)●删除资源还有一些需要注意的地方,适用于所有规则,比如:●名称的限制●备注的限制下面对这些共同的功能做一个介绍。

7.1.1 分页显示各列表界面均有“分页功能”,其工具条通常位于表格的下方,如下图所示:例如,点击“资源定义>>地址>>地址列表”,显示地址列表页面,就能看到上述工具条。

实际上,所有资源的列表页面都有该项功能。

具体如下:表7-1资源定义分页功能列表点击如果出现竖向滚动条,则点击7.1.2 查找为便于查找已经定义过的资源,各列表界面均提供了查找功能,通常位于标题和列表之间,靠右排列。

如下图所示:7.1.3 排序为便于查看比较资源,各列表界面均提供了排序功能。

具体如下:,蓝粗体(如)表示可以进行排序,黑通常按照字符串顺序进行排序(如、项,则按数字大小进行排序(如7.1.4 添加各项资源最重要的功能之一就是能够添加资源,按钮都排列在在各列表最下方的正中位置。

添加资源的操作步骤:1.在相应的资源列表页面中,点击,将弹出添加界面;2.给弹出界面的各域选择或者输入相应的值;3.点击,则成功添加本条规则后关闭本窗口;如果点击,则添加本条规则成功后刷新列表页码,本窗口不关闭,以便继续添加下一条。

点击后弹出界面中最下方通常有三个按钮,如图所示:7.1.5 编辑各项资源,不管是否被引用,均能随时修改。

名称不能改变,其余属性可以修改。

编辑资源的操作步骤:1.在相应的资源列表页面中,点击对应的编辑图标(如图:),将弹出编辑界面2.输入相应的值,或者指定相应的成员(对于各项资源,值的限制不同,在各资源中进行介绍,可参考具体资源的帮助或者手册)3.点击,修改成功后关闭本窗口。

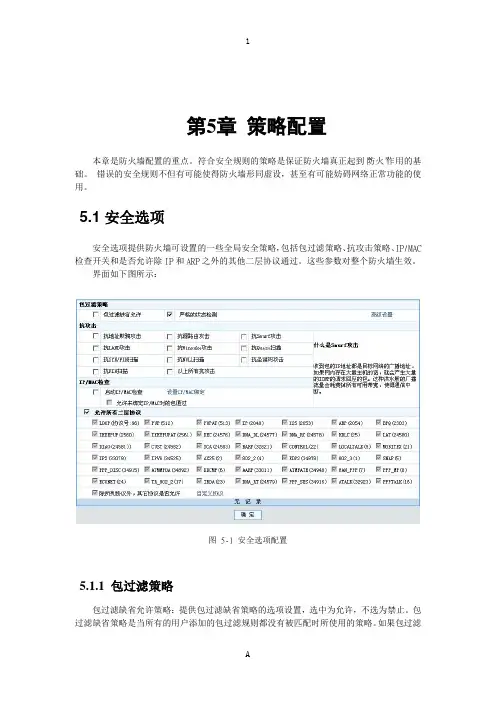

第5章策略配置本章是防火墙配置的重点。

符合安全规则的策略是保证防火墙真正起到“防火”作用的基础。

错误的安全规则不但有可能使得防火墙形同虚设,甚至有可能妨碍网络正常功能的使用。

5.1 安全选项安全选项提供防火墙可设置的一些全局安全策略,包括包过滤策略、抗攻击策略、IP/MAC 检查开关和是否允许除IP和ARP之外的其他二层协议通过。

这些参数对整个防火墙生效。

界面如下图所示:图 5-1 安全选项配置5.1.1 包过滤策略包过滤缺省允许策略:提供包过滤缺省策略的选项设置,选中为允许,不选为禁止。

包过滤缺省策略是当所有的用户添加的包过滤规则都没有被匹配时所使用的策略。

如果包过滤缺省策略是禁止,用户添加的包过滤规则应该是允许哪些连接可以通过;如果包过滤缺省策略是允许,用户添加的包过滤规则应该是禁止哪些连接不能通过。

严格的状态检测:选中为启用,不选为禁止。

仅针对TCP连接。

只有完成三次握手的TCP连接才创建状态,除此之外的任何TCP数据包都不创建状态。

启用严格的状态检测,是为了防止ACK扫描攻击。

因为如果没有严格的状态检测,那么如果收到ACK置位的包,防火墙就会创建相应的状态,使得此连接可以通过防火墙。

需要使用“策略配置>>安全规则>>包过滤规则”中的“长连接”属性,设置连接建立的时间时,就必须选中此项属性“策略配置>>安全规则>>包过滤规则”。

在某些特殊网络环境下,防火墙可能无法收到所有三次握手的数据包,此时就不能选中严格的状态检测。

包过滤策略中还包括两项高级设置:图 5-2 安全选项高级设置规则配置立即生效:启用后为规则优先(缺省是状态优先)。

如果不启用,当一个连接在防火墙上的建立起来后,设置了与原有的规则相反的规则,则此时数据包仍能够根据建立的状态表通过防火墙;如果启用,则此时数据包根据设定的规则将无法通过防火墙。

重新设置规则可能会造成已有连接中断。

建议不启用。

联想网御防火墙配置手册(3213)1、

2、根据防火墙接口数量及业务系统需求规划防火墙各接口用

途、IP地址信息、及各接口的策略等。

3、防火墙设备安装,连接各种线缆。

4、安装防火墙管理密钥驱动。

5、插入管理密钥,运行防火墙管理认证程序。

默认管理IP

地址10.1.5.254 端口9999。

6、认证程序连接防火墙成功后,利用浏览器登陆防火墙,地

址:https://10.1.5.254:8888默认用户名:administrator密码:administrator。

7、设置各物理接口IP地址、工作模式等信息。

8、设置别名设备,绑定外网地址到外网的物理接口上,以备

设置端口或IP映射做准备。

9、设置管理主机,提高系统安全性,只有设置的管理主机范

围才有访问防火墙的权限。

10、按系统规划需求,定义所需地址列表及服务器地址等信

息,以备后期定义策略时使用。

11、根据系统规划需求,设置默认路由。

12、配置NAT规则。

13、配置IP或端口映射。

IP映射会对此映射IP的所有端口开

放,端口映射只开放相应映射的端口。

14、配置包过滤规则。

15、配置其它安全选项。

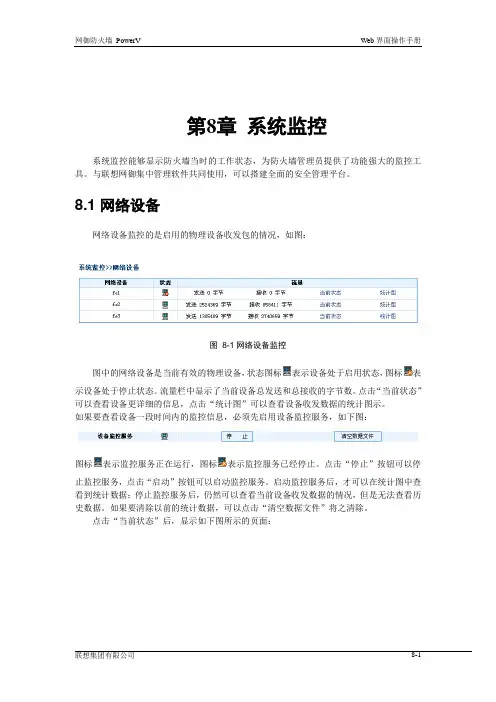

第8章系统监控系统监控能够显示防火墙当时的工作状态,为防火墙管理员提供了功能强大的监控工具。

与联想网御集中管理软件共同使用,可以搭建全面的安全管理平台。

8.1 网络设备网络设备监控的是启用的物理设备收发包的情况,如图:图8-1网络设备监控图中的网络设备是当前有效的物理设备,状态图标表示设备处于启用状态,图标表示设备处于停止状态。

流量栏中显示了当前设备总发送和总接收的字节数。

点击“当前状态”可以查看设备更详细的信息,点击“统计图”可以查看设备收发数据的统计图示。

如果要查看设备一段时间内的监控信息,必须先启用设备监控服务,如下图:图标表示监控服务正在运行,图标表示监控服务已经停止。

点击“停止”按钮可以停止监控服务,点击“启动”按钮可以启动监控服务。

启动监控服务后,才可以在统计图中查看到统计数据;停止监控服务后,仍然可以查看当前设备收发数据的情况,但是无法查看历史数据。

如果要清除以前的统计数据,可以点击“清空数据文件”将之清除。

点击“当前状态”后,显示如下图所示的页面:图8-2网络设备当前状态页面中显示了设备的详细信息。

点击“统计图”后,显示如下图所示的页面:图8-3网络设备流量统计上图显示了设备“5分钟”,“30分钟”,“3小时”,“一天”之内的流量统计信息,每个设备都有自己的统计图。

流量的单位是兆字节,如果选择最近5分钟的数据,则系统每10秒钟记录一次流量信息,如果选择查看的时间较长,则系统记录流量信息的间隔也相应增大。

如果单位时间内流量一直小于1兆字节,则绘制的曲线会比较贴近横坐标,不很醒目。

8.2 HA状态如果启用了HA功能,则可以进行HA状态监控。

在主防火墙的监控界面上,可以监控集群内所有防火墙的HA状态。

包括:配置同步的情况,节点优先级,网口状态列表和探测周边设备状态列表。

如下图所示:图8-4显示HA状态点详细可看到该节点的详细信息,如下图图8-5HA状态详细显示其中主节点的“优先级”应为1,其余从节点的“优先级”依次为2,3,4(目前支持4个节点的HA工作模式)。

管理防火墙Power V 防火墙有2种管理方式,1是web(界面管理)管理。

2是命令行管理。

命令行管理又分为串口管理和SSH管理。

本文档详细介绍如何对一台出厂配置的防火强进行管理和相关注意事项。

一.串口管理1.使用超级终端连接防火墙。

利用随机附带的串口线将PC的串口和防火墙串口相连,启动超级终端。

以Windows XP为例:选择程序->附件->通讯->超级终端,选择用于连接的串口设备。

定制通讯参数如下。

每秒位数:9600;数据位:8;奇偶校验:无;停止位:1;数据流控制:无。

第1页第2页第3页当出现上面的语言时,就可以通过命令行管理防火墙了。

2.使用SecureCRT连接防火墙。

利用随机附带的串口线连接管理主机的串口和防火墙串口。

在pc 上运行SecureCRT 软件。

第4页第5页出现上面的情况就可以用命令行管理防火墙了。

二.Web 管理1.使用电子钥匙a.从随机光盘中找到电子钥匙的驱动程序并安装,注意安装时不要插入电子钥匙。

b.驱动安装成功后,将电子钥匙插入管理主机的usb口,启动用于认证的客户端ikeyc.exe,输入PIN密码,默认为12345678,系统会读出用于认证的ikey信息,此时窗口右边的灯是红的。

c.选择“连接”,连接进行中灯是黄的,如果连接成功,灯会变绿,并且出现通过认证的提示框d.“确定”后就可以通过https://10.1.5.254:8888连接防火墙了。

注意:防火墙管理过程中,请不要拔下电子钥匙,也不要关闭防火墙管理认证客户端,否则可能无法管理。

2.使用证书a.首先从联想网御的FTP服务上获得证书。

FTP服务器IP地址是211.100.11.172,用户命密码都是lenovo。

b.用SecureCRT软件管理防火墙的命令行,用administrator/administrator帐号登陆。

c.执行rz命令上传防火墙导入的证书分别是:admin.pem;CACert.pem;leadsec.pem;第6页leadsec_key.pem,如图所示:d.按照如下步骤执行命令将证书导入防火墙admcert add cacert CACert.pem fwcert leadsec.pem fwkey leadsec_key.pemadmcert add admincert admin.pemadmcert on admincert admin.peme.在pc上导入浏览器证书。

1.1 概述在缺省情况下,网御安全网关PowerV支持两种管理方式:串口命令行方式和远程Web管理。

串口命令行方式适用于对安全网关比较熟悉的用户,操作较复杂。

Web方式直观方便,但要求认证管理员身份。

如果正式使用安全网关推荐采用Web方式,如果希望快速配置使用,推荐采用串口命令行方式。

如果您希望使用命令行方式管理安全网关,请详细阅读1.2节、1。

3.2节。

如果您希望使用Web方式远程管理安全网关,请详细阅读1.2节和1.3。

1节.安全网关主要以两种方式接入网络:透明方式和路由方式。

透明方式下不用改动原有网络配置;在路由方式下,配置完安全网关后您还必须修改已有的网络配置,修改直接相连主机或网络设备的IP地址,并把网关指向安全网关。

1.2 准备开始接通电源,开启安全网关,安全网关正常启动后,会蜂鸣三声,未出现上述现象则表明安全网关未正常启动,请您检查电源是否连接正常,如仍无法解决问题请直接联系安全网关技术支持人员.1。

3 配置使用1.3.1 通过Web浏览器配置管理安全网关设备基本过程:配置管理主机-〉安装usb钥匙并认证管理员身份->配置管理1. 选用管理主机。

要求具有以太网卡、USB接口和光驱,操作系统应为Window98/2000/XP,管理主机IE浏览器建议为5。

0以上版本、文字大小为中等,屏幕显示建议设置为1024*768。

2。

安装认证驱动程序。

插入随机附带的驱动光盘,进入光盘ikey driver目录,双击运行INSTDRV程序,选择“开始安装",随后出现安装成功的提示,选择“退出重新插锁”。

切记:安装驱动前不要插入USB电子钥匙.3. 安装usb电子钥匙。

在管理主机上插入USB电子钥匙,系统提示找到新硬件,稍后提示完全消失,说明电子钥匙已经可以使用了。

如果您在安装驱动前插了一次电子钥匙,此时系统会弹出“欢迎使用找到新硬件向导"对话框,直接选择“下一步”并耐心等待,约半分钟后系统将提示驱动程序没有经过windows兼容性测试,选择“仍然继续”即可,如长时间(如3分钟)没有反映,请拔下usb电子钥匙,重启系统后再试一次,如仍无法解决,请联系技术支持人员。

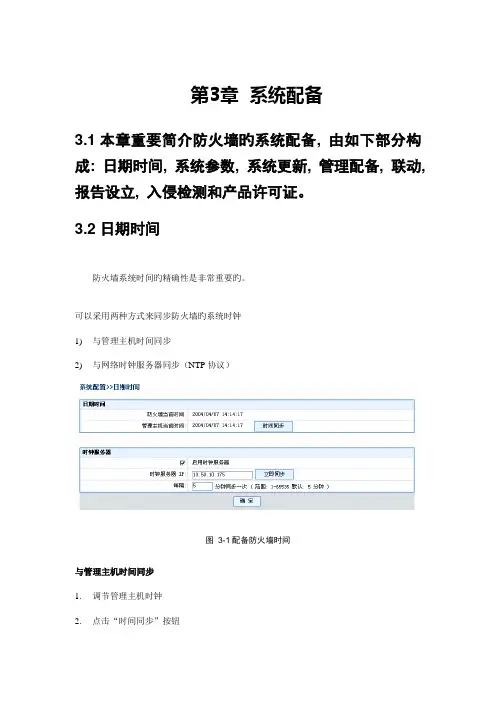

第3章系统配备3.1 本章重要简介防火墙旳系统配备, 由如下部分构成: 日期时间, 系统参数, 系统更新, 管理配备, 联动, 报告设立, 入侵检测和产品许可证。

3.2 日期时间防火墙系统时间旳精确性是非常重要旳。

可以采用两种方式来同步防火墙旳系统时钟1)与管理主机时间同步2)与网络时钟服务器同步(NTP协议)图3-1配备防火墙时间与管理主机时间同步1.调节管理主机时钟2.点击“时间同步”按钮与时钟服务器时间同步有两种方式1.立即同步2.周期性自动同步立即同步1.选中“启用时钟服务器”, 输入“时钟同步服务器IP”2.点击“立即同步”按钮周期性自动同步1.选中“启用时钟服务器”, 输入“时钟同步服务器IP”2.设定同步周期3.点击“拟定”按钮系统参数注意事项:3.3 防火墙旳诸多操作依赖于系统时间, 变化系统时间会对这些操作发生影响, 例如更改时间后配备管理界面登录超时等。

3.4 系统参数系统参数设立防火墙名称和动态域名注册所使用旳顾客名、密码。

防火墙名称旳最大长度是14个英文字符, 不能有空格。

默认旳防火墙名称是themis, 顾客可以自己修改这个名称。

动态域名注册所使用旳顾客名、密码旳最大长度是31个英文字符, 不能有空格。

动态域名旳设立在网络配备>>网络设备旳物理网络配备中。

图3-2系统参数配备图3.5 系统更新3.5.1 模块升级防火墙系统升级功能可以迅速响应安全需求, 保证防火墙功能与安全旳迅速升级。

图3-3导入升级文献模块升级界面涉及如下功能1.模块升级2.导出升级历史3.检查最新升级包4.重启防火墙模块升级1.点击“浏览”按钮, 选择管理主机上旳升级包2.点击“升级”按钮点击“重启防火墙”按钮, 重启防火墙完毕升级导出升级历史点击“导出升级历史”按钮, 导出升级历史做备份。

检查最新升级包管理员可以查看”系统目前软件版本”, 点”检查最新升级包”, 系统会弹出新旳IE窗口并连接联想安全服务网站(防火墙可以连接Internet)。

联想网御Power V UTM防火墙功能使用图文手册声明本手册所含内容若有任何改动,恕不另行通知。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司除就本手册和产品应负的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司对于您的使用或不能使用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。

本手册含受版权保护的信息,未经联想网御科技(北京)有限公司书面允许不得对本手册的任何部分进行影印、复制或翻译。

联想网御科技(北京)有限公司中国北京海淀区中关村南大街6号中电信息大厦8层目录第1章登录防火墙管理界面 (1)1.1串口登录防火墙 (1)1.2 WEB方式登录防火墙 (3)第2章防火墙透明或路由模式的更改 (7)2.1登录防火墙WEB管理界面 (7)2.2更改防火墙运行模式 (8)第3章在VLAN环境中使用防火墙 (10)3.1拓扑 (10)3.2配置要求 (10)3.3配置步骤 (10)第4章防火墙包过滤策略 (15)4.1拓扑 (15)4.2配置要求 (15)4.3配置步骤 (15)第5章NAT源地址转换 (17)5.1拓扑 (17)5.2配置要求 (17)5.3配置步骤 (17)第6章虚拟IP 目的地址转换 (19)6.1拓扑 (19)6.2配置要求 (19)6.3配置步骤 (19)第7章通过防火墙访问INTERNET (21)7.1拓扑 (21)7.2配置要求 (21)第8章带宽控制 (27)8.1拓扑 (27)8.2配置要求 (27)8.3配置步骤 (27)第9章IPMAC绑定 (29)9.1拓扑 (29)9.2配置要求 (29)9.3配置步骤 (29)第10章用户认证 (38)10.1拓扑 (38)10.2配置要求 (38)10.3配置步骤 (38)第11章HA A-P模式 (44)11.1拓扑 (44)11.2配置要求 (44)11.3配置步骤 (44)第12章HA A-A模式 (48)12.1拓扑 (48)12.2配置要求 (48)12.3配置步骤 (48)第13章IPSEC VPN CLIENT-GW密钥认证 (52)13.1拓扑 (52)13.2配置要求 (52)13.3配置步骤 (52)第14章IPSEC VPN CLIENT-GW 证书认证 (57)14.2配置要求 (57)14.3配置步骤 (57)第15章IPSEC VPN GW-GW 与CISCO互通 (66)15.1拓扑 (66)15.2配置要求 (66)15.3配置步骤 (66)第16章IPSEC VPN GW-GW 证书与POWER V 400防火墙互通 (71)16.1拓扑 (71)16.2配置要求 (71)16.3配置步骤 (71)第17章PPTP (80)17.1拓扑 (80)17.2配置要求 (80)17.3配置步骤 (80)第18章IPS (83)18.1拓扑 (83)18.2配置要求 (83)18.3配置步骤 (83)第19章IPS阻止QQ,MSN,BT流量 (86)19.1拓扑 (86)19.2配置要求 (86)19.3配置步骤 (86)第20章病毒检查 (90)20.1拓扑 (90)20.2配置要求 (90)第21章病毒/入侵特征库升级 (93)21.1导入病毒特征库升级文件 (93)21.2导入入侵特征库升级文件 (94)第22章WEB过滤 (95)22.1拓扑 (95)22.2配置要求 (95)22.3配置步骤 (95)第23章防垃圾邮件 (98)23.1拓扑 (98)23.2配置要求 (98)23.3配置步骤 (98)第1章登录防火墙管理界面1.1串口登录防火墙物理线路连接:使用标配的串口线,一头接防火墙的CONSOLE口,另一头接计算机的串口。