联想网御防火墙产品介绍大全

- 格式:pptx

- 大小:12.50 MB

- 文档页数:41

联想网御千兆防火墙——网御2000 FWG

佚名

【期刊名称】《计算机安全》

【年(卷),期】2002(000)016

【摘要】联想网御千兆防火墙主要特点:1.2个千兆网络接口和2个百兆网络接口,同时千兆网络接口可以选配标准光纤1000Base-SX(SC)接口,也可以选配标准1000Base-T(RJ45)接口,多接口标准和接口速率的支持能力,具备很强的网络拓扑适应能力。

【总页数】1页(P69)

【正文语种】中文

【中图分类】TP393.08

【相关文献】

1.“超5”新一代防火墙联想网御SUPERV千兆线速防火墙——国内首款自主产权基于NP技术响电信级防火墙 [J],

2.联想网御千兆防火墙——网御2000 FWG [J],

3.网管员最喜爱的防火墙产品奖——联想网御Super V千兆线速防火墙 [J],

4.联想网御SUPER V千兆线速防火墙——国内首款自主产权基于NP技术的电信级防火墙 [J], 明波

5.联想网御2000 FW-GL线速千兆防火墙 [J],

因版权原因,仅展示原文概要,查看原文内容请购买。

网御防火墙网御防火墙分为Power V F9000/8000/7000多核万兆高端系列、Power V F5000/3000多核中高端系列、Power V F2000/1000多核中低端系列和Smart V 超低端系列,共计80余款,可为各种规模的企业和政府机构网络系统提供相适应的产品。

网御防火墙已在税务、公安、政府、军队、能源、交通、电信、金融、制造等各行业中部署60000台以上。

自2001年以来网御防火墙市场占有率始终名列前茅。

2008年,网御防火墙采用创新的多核平台,结合VSP、USE、MRP 等核心安全技术,推出了吞吐量高达40G的电信级高端防火墙产品,2012年,网御推出100G+超万兆防火墙,再一次证明网御高性能防火墙业内领先水平,同时,网御坚持持续的技术创新,研发出新一代防火墙产品——集防火墙、IPSec VPN、SSL VPN、入侵检测与防护系统、虚拟防火墙、漏洞扫描、主动防御、上网行为管理、VRRP、集中管理等多功能综合防火墙。

Smart V系列防火墙集成防火墙、VPN、交换机功能于一身,具有机架型和桌面型两种设备部署方案,支持无线(Wireless)功能,好实现移动终端的WIFI接入适合小型企业及各类大集团的分支机构。

Power V F2000系列防火墙性价比最高的防火墙系列、完美支持IPv6/IPv4双协议栈功能,支持VSP2.0最新操作系统,3G/WiFi无线安全立体接入,适合中小型企事业单位及分支机构。

Power V F3000系列防火墙多威胁统一管理的多功能防火墙,支持基于应用识别的上网行为管理、支持IPv6/IPv4双协议栈、支持3G/Wifi无线接入等模块,可扩展专用加速硬件卡,小包高达10G,部署了4万多台套的高可用防火墙。

Power V F5000系列万兆防火墙基于多核架构的万兆高端防火墙,基于Windrunner核心技术吞吐量高达40G,广泛应用于运营商骨干网及大型数据中心网络。

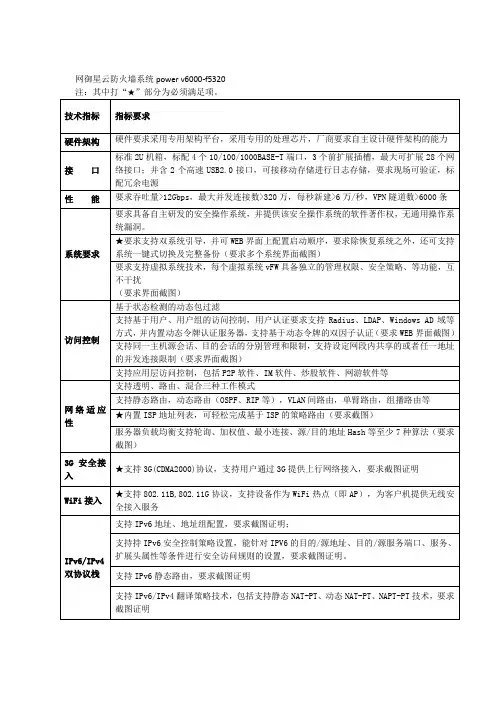

网御星云防火墙系统power v6000-f5320

★

网御星云入侵防御系统IPS POWER V6000-P8320

网御星云SSL VPN网关SAG2100

说明:其中“★”部分为必须满足项。

网御星云入侵检测系统IDS TD3000-GS3500

注:“★”部分为必须满足项TD3000-GS3500的接口形式为:1个10/100M管理口+5个10/100/1000M电口监听口+1个前插式的接口扩展槽(可扩展的接口模块包括:8*GE模块、4*SFP模块、8*SFP模块、4*GE 4*SFP模块);

网御星云数据库审计系统

网御网络审计系统(数据库审计型)

产品标底

适用产品型号:

LA-DT-1000B/LA-DT-1500BR

标注说明:

特色功能(★★):相对于竞争产品有明显优势的功能,可以屏蔽大多数竞争产品有竞争优势的功能(★):能屏蔽部分竞争产品,根据具体竞争对手情况选择使用基本功能:大多数竞争产品都具备的功能,满足竞争的基本需要

网御星云漏洞扫描系统

网御星云安全管理系统 soc管理平台

红色标记的是特色指标

黄色着色的是可选模块,如果不买此可选模块,千万不要写到标底中去!。

联想网御防火墙Smart V 功能使用手册声明本手册所含内容若有任何改动,恕不另行通知。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司除就本手册和产品应负的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司对于您的使用或不能使用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。

本手册含受版权保护的信息,未经联想网御科技(北京)有限公司书面允许不得对本手册的任何部分进行影印、复制或翻译。

联想网御科技(北京)有限公司中国北京海淀区中关村南大街6号中电信息大厦8层章节目录章节目录 (III)图目录 (VII)第1章前言 (1)1.1导言 (1)1.2本书适用对象 (1)1.3本书适合的产品 (1)1.4手册章节组织 (1)1.5相关参考手册 (2)第2章VPN概念与配置方法 (3)2.1IPS EC VPN隧道 (3)2.2IKE密钥交换 (4)2.3VPN虚拟接口设备配置方法 (5)2.4局域网-局域网配置方法 (6)2.4.1 添加远程VPN (6)2.4.2 隧道配置方法 (6)2.5VPN客户端远程访问的配置方法 (7)2.6野蛮模式的应用 (8)2.7星形部署 (8)2.8VPN隧道与安全规则的关系 (8)2.9PPTP/L2TP远程访问VPN配置方法 (9)2.10动态域名配置方法 (12)2.11SSLVPN (13)2.11.1 SSLVPN的使用方法 (13)2.11.2 SSLVPN的配置 (14)2.11.3 SSLVPN支持的应用 (14)2.12常见问题(FAQ) (14)2.13如何注册的动态域名 (15)2.14网御VPN CA中心的使用方法 (18)2.14.1 证书管理 (18)2.14.2 使用第三方CA证书管理中心 (19)2.14.3 CA中心自身的管理 (20)2.15GRE隧道中继 (21)2.15.1 需求描述 (21)2.15.2 配置步骤 (21)2.15.3 总结 (24)第3章用户认证概念与配置方法 (25)3.1功能概述 (25)3.1.1 用户使用认证服务的过程 (25)3.1.2 用户认证模块的主要功能和参数 (26)3. 1. 2. 1 用户具有的功能: (27)3. 1. 2. 2 管理员具有的功能: (27)3. 1. 2. 3 用户认证模块的参数设置为: (27)3. 1. 2. 4 本地认证服务器的参数设置为: (28)3.1.3 使用防火墙用户认证服务的基本步骤 (28)3.2用户认证客户端软件使用指南 (29)3.2.1 概述 (29)3.2.2 客户端软件的安装 (29)3.2.3 基本使用方法 (30)3. 2. 3. 1 客户端主界面 (30)3. 2. 3. 2 配置系统 (30)3. 2. 3. 3 认证 (30)3. 2. 3. 4 修改密码 (31)3. 2. 3. 5 获取剩余时间流量 (32)3.3用户认证网闸功能 (33)3.3.1 功能概述 (33)3.3.2 思路分析 (35)3.3.3 SMART V实施方法 (35)3.4RADIUS服务器的配置和安装 (36)3.4.1 RADIUS概述 (36)3.4.2 RADIUS服务器的配置 (36)3. 4. 2. 1 安装mysql (37)3. 4. 2. 2 安装FreeRADIUS (37)3. 4. 2. 3 配置FreeRADIUS (37)3.5用户认证和深度过滤的结合使用 (40)第4章深度过滤概念与配置方法 (43)4.1基本概念 (43)4.2配置方法 (43)4.2.1 启用深度过滤和设置服务端口 (44)4.2.2 定义资源组 (44)4.2.3 定义深度过滤策略 (45)4.2.4 安全规则 (47)4.2.5 蠕虫过滤 (48)4.3注意事项 (50)第5章典型应用环境 (51)5.1三网口纯路由模式 (51)5.1.1 需求描述 (51)5.1.2 配置步骤 (52)5.2三网口混合模式 (53)5.2.1 需求描述 (53)5.2.2 配置步骤 (54)5.3三网口透明模式 (55)5.3.1 需求描述 (55)5.3.2 配置步骤 (55)5.4三网口透明模式上的路由 (57)5.4.1 需求描述 (57)5.4.2 配置步骤 (57)5.5三网口多VLAN环境 (59)5.5.1 需求描述 (59)5.5.2 配置步骤 (60)5.6多网口多DMZ (62)5.6.1 需求描述 (62)5.6.2 配置步骤 (63)5.7多网口多内网区段 (64)5.7.1 需求描述 (64)5.7.2 配置步骤 (65)5.8ADSL连接 (67)5.8.1 需求描述 (67)5.8.2 配置步骤 (67)5.9多默认路由负载均衡 (68)5.9.1 需求描述 (68)5.9.2 配置步骤 (68)5.10DHCP的应用 (69)5.10.1 需求描述 (69)5.10.2 配置步骤 (70)5.11多外网出口 (71)5.11.1 需求描述 (71)5.11.2 配置步骤 (72)5.12端口映射应用 (73)5.12.1 需求描述 (73)5.12.2 配置步骤 (73)5.13连接企业分支的局域网-局域网VPN应用 (75)5.13.1 需求描述 (75)5.13.2 配置步骤 (76)5.14远程访问VPN客户端应用 (78)5.14.1 需求描述 (78)5.14.2 配置步骤 (78)5.14.3 防火墙配置 (78)5.14.4 客户端配置 (79)5.15PPTP/L2TP远程访问 (80)5.15.1 需求描述 (80)5.15.2 配置步骤 (80)5.15.3 防火墙配置 (80)5.15.4 远程用户配置 (80)第6章FAQ与附录 (82)6.1防火墙常见问题解答 (82)6.1.1 如何登录到防火墙管理界面? (82)6.1.2 配置防火墙SMART V的基本过程是怎样的? (83)6.1.3 哪些应用可以和用户认证结合使用? (83)6.1.4 “物理设备”,“别名设备”,“VLAN设备”,“桥接设备”,“VPN设备”,“拨号设备”的定义是怎样的,之间有什么区别与联系? (84)6.1.5 为什么有些需要输入时间、地址、网络接口和服务的下拉框为空? (85)6.1.6 资源定义>>地址>>地址池列表中定义的地址池资源是如何生效的? (85)6.1.7 为什么选择了按网口探测网络上的MAC 地址会探测不到内容? (85)6.1.8 为什么配置了策略配置>>安全规则>>端口映射规则,IP映射规则和NAT规则之后,还不能直接访问相应的服务? (85)6.1.9 ADSL拨号失败怎么办? (86)6.2附录:网络基本知识 (87)6.2.1 OSI参考模型概述 (87)6.2.2 网络 (88)6.2.3 协议 (90)6.2.4 IP地址 (95)6.2.5 路由 (99)6.2.6 端口 (100)6.2.7 包过滤 (103)6.2.8 防火墙 (106)6.3附录:常用端口列表 (107)6.4附录:IP协议号列表 (125)6.5附录:防火墙选配电缆说明 (128)6.6附录:术语解释(按英文名称字母顺序) (130)图目录图2-1局域网-局域网隧道 (3)图2-2远程访问VPN隧道 (4)图2-3 PPTP/L2TP VPN网络连接的协议选择 (10)图2-4 PPTP/L2TP VPN网络连接的加密属性配置 (11)图2-5 PPTP/L2TP VPN网络连接的认证属性配置 (12)图2-6动态DNS帐户设置 (12)图2-7动态IP接口的DNS设置 (13)图2-8动态DNS用户注册(1) (15)图2-9动态DNS用户注册(2) (16)图2-10动态DNS用户注册(3) (16)图2-11动态DNS用户注册(4) (17)图2-12动态DNS管理域名(1) (17)图2-13动态DNS管理域名(2) (17)图2-14动态DNS管理域名(3) (18)图2-15防火墙证书管理-导入请求 (19)图2-16防火墙证书管理-生成证书 (19)图2-17自定义CA提示 (20)图2-18生成自定义CA (20)图2-19网络拓扑图 (21)图2-20 B1远程VPN (22)图2-21 B1网关隧道配置 (22)图2-22 A远程VPN (22)图2-23 A 网关隧道配置 (22)图2-24 B2 远程VPN (22)图2-25 B2网关隧道配置 (23)图2-26 B1 的GRE隧道 (23)图2-27 A的GRE隧道 (23)图2-28 B2的GRE隧道 (23)图2-29 B1的策略路由配置 (23)图2-30 A的策略路由配置 (24)图2-31 B2策略路由配置 (24)图3-1用户网络访问图1 (25)图3-2用户网络访问图2 (26)图3-3用户网络访问图3 (26)图3-4用户认证服务器 (28)图3-5安全规则 (28)图3-6在线用户 (29)图3-7 客户端主界面 (30)图3-8配置客户端 (30)图3-9处于认证过程中的界面 (31)图3-11修改密码界面 (32)图3-12输入新密码 (32)图3-13成功修改密码 (32)图3-14获取剩余时间流量界面 (33)图3-15成功获取剩余时间和流量 (33)图3-16例子网络拓扑图 (34)图3-17 禁止访问OA服务器时的网络拓扑图 (34)图3-18 禁止访问Internet时的网络拓扑图 (35)图3-19 Smart安全规则配置示意图 (36)图3-20 RADIUS角色示意图 (36)图3-21 防火墙RADIUS服务器配置范例 (40)图4-1 深度过滤基本配置 (44)图4-2 定义资源组 (44)图4-3 深度过滤策略配置1 (46)图4-4 深度过滤策略配置2 (47)图4-5 安全规则选择深度过滤策略 (48)图4-6 蠕虫过滤策略配置 (49)图4-7 安全规则中选择深度过滤策略 (49)图5-1三网口纯路由模式 (51)图5-2三网口混合模式 (53)图5-3三网口透明模式 (55)图5-4三网口透明模式上的路由 (57)图5-5三网口多VLAN环境 (59)图5-6多网口多DMZ (62)图5-7多网口多内网区段 (64)图5-8 ADSL连接 (67)图5-9多出口默认路由负载均衡配置图 (68)图5-10 DHCP的应用 (69)图5-11多外网出口 (71)图5-12端口映射应用 (73)图5-13连接企业分支的局域网-局域网VPN应用 (75)图5-14远程访问VPN客户端应用 (78)图5-15 PPTP/L2TP远程访问 (80)图6-1登录到防火墙管理界面 (82)图6-2不同网络设备之间的配置关系 (85)图6-3 OSI七层参考模型 (87)图6-4一个连到Internet的网络 (89)图6-5 UDP头 (92)图6-6握手 (93)图6-7IP包头 (93)图6-8TCP/IP协议栈 (94)图6-9封装 (95)图6-10子网掩码 (96)图6-12通过网关路由 (99)图6-13包头与包路由选择 (102)图6-14端口 (103)图6-15包过滤防火墙 (104)图6-16包如何过滤 (105)第1章前言1.1 导言《功能使用手册》是网御防火墙Smart V管理员手册中的一本。

网御强五系列防火墙产品白皮书SANY标准化小组 #QS8QHH-HHGX8Q8-GNHHJ8-HHMHGN#联想网御强五UTM系列防火墙产品白皮书联想网御科技(北京)有限公司版权信息版权所有 2001-2006,联想网御科技(北京)有限公司本文档中出现的任何文字叙述、文档格式、插图、照片、方法、过程等内容,除另有特别注明,版权均属联想网御科技(北京)有限公司所有,受国家有关产权及版权法保护。

如何个人、机构未经联想网御科技(北京)有限公司的书面授权许可,不得以任何方式复制或引用本文档的任何片段。

商标信息联想网御,Legend,Lenovo,leadsec等标识及其组合是联想网御科技(北京)有限公司拥有的商标,受商标法和有关国际公约的保护。

第三方信息本文档中所涉及到的产品名称和商标,属于各自公司或组织所有。

联想网御科技(北京)有限公司Lenovo Security Technologies Inc.北京市海淀区中关村南大街6号中电信息大厦8层 1000868/F Zhongdian Information Tower Zhongguancun South Street,Haidian District, Beijing电话(TEL):0传真(FAX):0技术热线(Customer Hotline):0电子信箱(E-mail):公司网站:目录1、序言近几年来,随着信息化建设的飞速发展,信息安全的内容也越来越广泛,用户对安全设备和安全产品的要求也越来越高。

尽管防火墙、IDS等传统安全产品在不断的发展和自我完善,但是道高一尺魔高一丈,黑客们不仅专门针对安全设备开发各种工具来伪装攻击、逃避检测,在攻击和入侵的形式上也与应用相结合越来越紧密。

这些都使传统的安全设备在保护网络安全上越来越难。

混合攻击带来的新挑战随着红色代码、Nimda等有里程碑式的病毒出现,改写了病毒形态和病毒的历史,病毒已经不再只具有破坏力。

联想网御Power V UTM防火墙功能使用图文手册声明本手册所含内容若有任何改动,恕不另行通知。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司除就本手册和产品应负的瑕疵担保责任外,无论明示或默示,不作其它任何担保,包括(但不限于)本手册中推荐使用产品的适用性和安全性、产品的适销性和适合某特定用途的担保。

在法律法规的最大允许范围内,联想网御科技(北京)有限公司对于您的使用或不能使用本产品而发生的任何损坏(包括,但不限于直接或间接的个人损害、商业利润的损失、业务中断、商业信息的遗失或任何其它损失),不负任何赔偿责任。

本手册含受版权保护的信息,未经联想网御科技(北京)有限公司书面允许不得对本手册的任何部分进行影印、复制或翻译。

联想网御科技(北京)有限公司中国北京海淀区中关村南大街6号中电信息大厦8层目录第1章登录防火墙管理界面 (1)1.1串口登录防火墙 (1)1.2 WEB方式登录防火墙 (3)第2章防火墙透明或路由模式的更改 (7)2.1登录防火墙WEB管理界面 (7)2.2更改防火墙运行模式 (8)第3章在VLAN环境中使用防火墙 (10)3.1拓扑 (10)3.2配置要求 (10)3.3配置步骤 (10)第4章防火墙包过滤策略 (15)4.1拓扑 (15)4.2配置要求 (15)4.3配置步骤 (15)第5章NAT源地址转换 (17)5.1拓扑 (17)5.2配置要求 (17)5.3配置步骤 (17)第6章虚拟IP 目的地址转换 (19)6.1拓扑 (19)6.2配置要求 (19)6.3配置步骤 (19)第7章通过防火墙访问INTERNET (21)7.1拓扑 (21)7.2配置要求 (21)第8章带宽控制 (27)8.1拓扑 (27)8.2配置要求 (27)8.3配置步骤 (27)第9章IPMAC绑定 (29)9.1拓扑 (29)9.2配置要求 (29)9.3配置步骤 (29)第10章用户认证 (38)10.1拓扑 (38)10.2配置要求 (38)10.3配置步骤 (38)第11章HA A-P模式 (44)11.1拓扑 (44)11.2配置要求 (44)11.3配置步骤 (44)第12章HA A-A模式 (48)12.1拓扑 (48)12.2配置要求 (48)12.3配置步骤 (48)第13章IPSEC VPN CLIENT-GW密钥认证 (52)13.1拓扑 (52)13.2配置要求 (52)13.3配置步骤 (52)第14章IPSEC VPN CLIENT-GW 证书认证 (57)14.2配置要求 (57)14.3配置步骤 (57)第15章IPSEC VPN GW-GW 与CISCO互通 (66)15.1拓扑 (66)15.2配置要求 (66)15.3配置步骤 (66)第16章IPSEC VPN GW-GW 证书与POWER V 400防火墙互通 (71)16.1拓扑 (71)16.2配置要求 (71)16.3配置步骤 (71)第17章PPTP (80)17.1拓扑 (80)17.2配置要求 (80)17.3配置步骤 (80)第18章IPS (83)18.1拓扑 (83)18.2配置要求 (83)18.3配置步骤 (83)第19章IPS阻止QQ,MSN,BT流量 (86)19.1拓扑 (86)19.2配置要求 (86)19.3配置步骤 (86)第20章病毒检查 (90)20.1拓扑 (90)20.2配置要求 (90)第21章病毒/入侵特征库升级 (93)21.1导入病毒特征库升级文件 (93)21.2导入入侵特征库升级文件 (94)第22章WEB过滤 (95)22.1拓扑 (95)22.2配置要求 (95)22.3配置步骤 (95)第23章防垃圾邮件 (98)23.1拓扑 (98)23.2配置要求 (98)23.3配置步骤 (98)第1章登录防火墙管理界面1.1串口登录防火墙物理线路连接:使用标配的串口线,一头接防火墙的CONSOLE口,另一头接计算机的串口。

联想网御超五系列防火墙产品白皮书联想网御科技(北京)有限公司2目 录1、序言 (3)2、防火墙技术的发展 (5)2.1网络处理器的基本结构 (6)2.2网络处理器的特点 (7)3、联想防火墙产品解决方案 (8)4、网御超五系列防火墙产品介绍 (9)4.1产品概述 (9)4.2产品特点 (9)4.2.1高性能 (9)4.2.2高安全 (11)4.2.3高可用 (12)4.2.4高可控 (13)4.3主要功能 (15)4.4产品指标 (18)4.4.1性能指标 (18)4.4.2产品规范 (19)5、典型应用 (20)31、序言互联网的发展已经深入到社会生活的各个方面。

对个人而言,互联网改变了人们的生活方式;对企业而言,互联网改变了企业传统的营销方式及其内部管理机制。

虽然一切便利都源于互联网,但是一切安全隐患也来自互联网。

互联网设计之初,只考虑到相互的兼容和互通,并没有考虑到随之而来的一系列安全问题,伴随互联网的迅速发展,网络安全问题越来越严峻。

那么,影响网络安全的主要因素有哪些呢?从技术的角度归纳起来,主要有以下几点:黑客的攻击黑客技术不再是一种高深莫测的技术,并逐渐被越来越多的人掌握。

目前,世界上有20多万个免费的黑客网站,这些站点从系统漏洞入手,介绍网络攻击的方法和各种攻击软件的使用,这样,系统和站点遭受攻击的可能性就变大了。

加上现在还缺乏针对网络犯罪卓有成效的反击和跟踪手段,这些都使得黑客攻击具有隐蔽性好、“杀伤力”强的特点,构成了网络安全的主要威胁。

网络的缺陷因特网在设计之初对共享性和开放性的强调,使得其在安全性方面存在先天的不足。

其赖以生存的TCP/IP 协议族在设计理念上更多的是考虑该网络不会因局部故障而影响信息的传输,基本没有考虑安全问题,故缺乏应有的安全机制。

因此它在控制不可信连接、分辨非法访问、辨别身份伪装等方面存在着很大的缺陷,从而构成了对网络安全的重要隐患。

软件及系统的漏洞或“后门”随着软件及网络系统规模的不断增大,系统中的安全漏洞或“后门”也不可避免的存在,比如我们常用的操作系统,无论是Windows 还是UNIX 几乎都存在或多或少的安全漏洞,众多的服务器、浏览器、桌面软件等等都被发现存在很多安全隐患。