cisco交换机配置8021x的相关命令[技巧]

- 格式:pdf

- 大小:156.56 KB

- 文档页数:2

cisco交换机配置802.1x的相关命令2010-07-28 18:58Router(config)# aaa new-model! 启用aaaaaa authentication dot1x default group radius! dot1x使用radius做认证aaa authorization network default group radius! 使用802.1x协议去动态分配vlan的话,上边的这句命令一定要有dot1x system-auth-control! 允许802.1x port-based 认证dot1x guest-vlan supplicant! 允许交换机在端口802.1x认证失败后,指定vlan到guest-vlanradius-server host 192.168.1.1 auth-port 1812 acct-port 1813 key Password! 设置radius server的ip地址和端口,以及认证的passwordradius-server retransmit 3!在发送的radius请求没有相应的情况下的重新传递次数radius-server vsa send authentication!vsa是Vendor-Specific attributes的缩写,如果需要通过802.1x来指定端口的vlan,需要这条配置命令。

!下边的是需要重点配置的,由于dot1x默认的几个超时和重试都比较高。

如果遇到没有验证的主机的话,切换到guest-vlan的时间就会比较晚,造成主机显示无法连接,影响了用户的体验。

其实在局域网环境中,超时值可以设置的相对低一些。

interface FastEthernet0/3switchport mode access!dot1x指定vlan, switchport mode必须为accessdot1x port-control auto!开启dot1x端口认证dot1x timeout quiet-period 10!switch在与client认证失败后的静默时间。

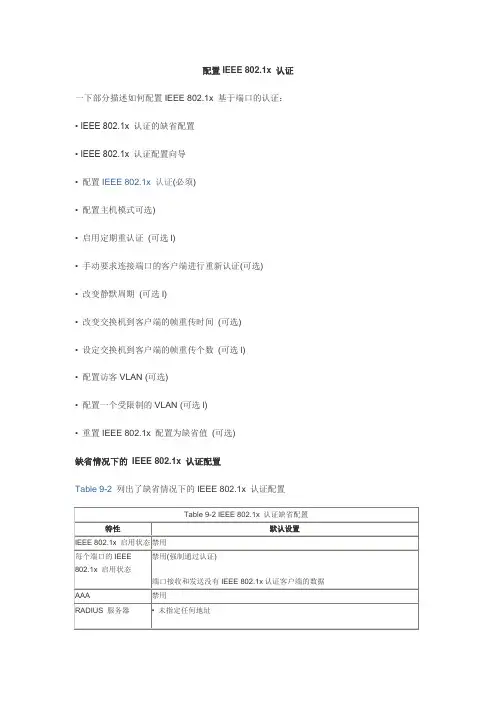

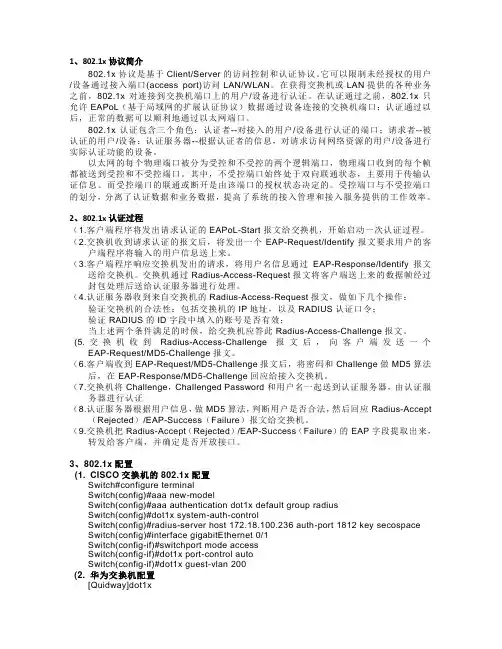

配置IEEE 802.1x 认证一下部分描述如何配置IEEE 802.1x 基于端口的认证:• IEEE 802.1x 认证的缺省配置• IEEE 802.1x 认证配置向导• 配置IEEE 802.1x 认证(必须)• 配置主机模式可选)• 启用定期重认证(可选l)• 手动要求连接端口的客户端进行重新认证(可选)• 改变静默周期(可选l)• 改变交换机到客户端的帧重传时间(可选)• 设定交换机到客户端的帧重传个数(可选l)• 配置访客VLAN (可选)• 配置一个受限制的VLAN (可选l)• 重置IEEE 802.1x 配置为缺省值(可选)缺省情况下的IEEE 802.1x 认证配置Table 9-2列出了缺省情况下的IEEE 802.1x 认证配置禁用AAA, 使用no aaa new-model全局配置命令。

禁用IEEE 802.1x AAA 认证,使用no aaa authentication dot1x default全局配置命令。

禁用IEEE 802.1x AAA 授权,使用no aaa authorization 全局配置命令。

禁用交换机的IEEE 802.1x 认证,使用no dot1x system-auth-control全局配置命令。

配置主机模式Mode进入特权模式,遵从如下步骤允许多个主机同时连接启用了IEEE 802.1x认证的端口。

这个过程时可选的。

禁用多主机使用802.1x认证的端口,使用no dot1x host-mode multi-host端口配置命令例子:Switch(config)# interface fastethernet0/1Switch(config-if)# dot1x port-control autoSwitch(config-if)# dot1x host-mode multi-host启用定期重认证你可以启用定期IEEE 802.1x 客户端重认证并指定多久发生一次。

cisco8021x配置3560交换机为思科3560(支持三层交换,静态路由)使用缺省VLAN------VLAN1ClientA和ClientB为测试客户端ClientA=>192.168.100.100ClientB=>192.168.100.200Core Server为核心服务器(安装SP3)Core Server=>192.168.100.20IAS为认证服务器(装proxy)IAS=>192.168.100.10认证服务器的交换机端口192.168.100.11.进入配置模式Switch>en2.在交换机上建立VLAN在此可以设置自己的VLAN(参见注意3。

本例中将使用缺省VLAN1)3.设置VLAN 1的IP地址Switch#conf tSwitch(config)#int vlan 1Switch(config-if)#ip add 192.168.100.1 255.255.255.0Switch(config-if)#no shutSwitch(config)#exit4.启用AAA并创建802.1x端口认证方式列表Switch(config)#aaa newSwitch(config)#aaa authentication dot1x default group radius5.为交换机全局启用802.1x端口认证Switch(config)#dot1x system-auth-control6.设置主认证RADIUS(proxy)服务器的IP地址及认证交互报文时的通信密码。

Switch(config)#radius-server host 192.168.100.10 auth-port 4001 key scab7.进入f0/1端口设置(每个端口都要设置,7、8、9、10联动)Switch(config)#int f0/18.指定f0/1端口为接入端口(每个端口都要设置,7、8、9、10联动)Switch(config-if)#switchport mode access9.在f0/1端口上启用802.1x(每个端口都要设置,7、8、9、10联动)Switch(config-if)#dot1x port-control auto10.设定802.1x的传送超时定时器(每个端口都要设置,7、8、9、10联动)Switch(config-if)#dot1x timeout tx-period 5Switch(config-if)#exitSwitch(config)#exit11.备份设置Switch#copy run start注意:1、要将核心服务器、PROXY和RADIUS服务器的在交换机上的联接端口设置成接入端口,参照上面第七、八项设置。

S21交换机 802.1x认证配置方法锐捷网络远程技术支持中心技术热线:4008-111-000福建星网锐捷网络有限公司802.1x 的配置注意事项1)只有支持802.1x 的产品,才能进行以下设置。

2)802.1x 既可以在二层下又可以在三层下的设备运行。

3)要先设置认证服务器的IP 地址,才能打开1X 认证。

4)打开端口安全的端口不允许打开1X 认证。

5)Aggregate Port 不允许打开1X 认证。

802.1x 的默认配置下表列出 802.1x 的一些缺省值认证Authentication 关闭DISABLE 记帐Accounting 关闭DISABLE 认证服务器(Radius Server)*服务器IP 地址(ServerIp) *认证UDP 端口*密码(Key) *无缺省值*1812*无缺省值记帐服务器(Accounting Server) *记帐服务器IP 地址*记帐UDP 端口*无缺省值1813所有端口的类型非受控端口(所有端口均无须认证便可直接通讯定时重认证re-authentication 打开定时重认证周期reauth_period 3600 秒认证失败后允许再次认证的间隔 5重传时间间隔30 秒最大重传次数 2 次客户端超时时间30 秒,在该段时间内没有收到客户端的响应便认为这次通讯失败服务器超时时间30 秒,在该段时间内没有收到服务器的回应,便认为这次通讯失败某端口下可认证主机列表无缺省值福建星网锐捷网络有限公司设置802.1X 认证的开关当打开802.1x 认证时,交换机会主动要求受控端口上的主机进行认证,认证不过的主机不允许访问网络。

例:设置Server Ip 为192.1.1.1、认证Udp 端口为600、以明文方式设置约定密码:Switch#configure terminalSwitch(config)#radius-server host 192.1.1.1Switch(config)#radius-server auth-port 600Switch(config)#radius-server key MsdadShaAdasdj878dajL6g6ga Switch(config)#end打开/关闭一个端口的认证在802.1x 打开的情形下,打开一个端口的认证,则该端口成为受控口,连接在该端口下的用户要通过认证才能访问网络,然而,在非受控端口下的用户可以直接访问网络。

Note:先看看AAA,在这里要用到AAA的内容,有时间的时候我整理一下AAA发上来。

要使用基于端口的认证,则交换机和用户PC都要支持802.1x标准,使用局域网上的可扩展认证协议(EAPOL),802.1x EAPOL是二层协议,如果交换机端口上配置了802.1x,那么当在端口上检测到设备后,该端口首先处于未认证状态,端口将不转发任何流量(除了CDP,STP和EAPOL),此时客户PC只能使用EAPOL协议与交换机通信,我们需要再客户PC上安装支持802.1x的应用程序(windows支持802.1x),一旦用户通过认证则该端口开始转发数据流。

用户注销时交换机端口将返回未认证状态;或者当客户长时间没有数据流量时,会因超时停止认证状态,需要用户重新认证。

再交换机上配置802.1x需要用到RADIUS服务器,在这里注意一下,AAA可以用RADIUS和TACACS+实现,但802.1x只支持RADIUS认证。

来看一下配置:(config)#aaa new-model '启动AAA。

(config)#radius-server host 192.168.1.100 key netdigedu '配置RADIUS服务器地址及密钥。

(config)#aaa authentication dot1x default group radius '配置802.1x默认认证方法为RADIUS。

(config)#dot1x system-auth-control '在交换机上全局启用802.1x认证。

(config)#int fa0/24(config-if)#switchport mode access(config-if)#dot1x port-control auto '设置接口的802.1x状态。

这个命令一定要注意;状态有三种:force-authorized:端口始终处于认证状态并转发流量,这个是默认状态。

Cisco路由器交换机配置命令详解1. 交换机支持的命令:交换机基本状态:switch: ;ROM状态,路由器是rommon〉hostname〉;用户模式hostname# ;特权模式hostname(config)# ;全局配置模式hostname(config-if)# ;接口状态交换机口令设置:switch〉enable ;进入特权模式switch#config terminal ;进入全局配置模式switch(config)#hostname 〈hostname〉;设置交换机的主机名switch(config)#enable secret xxx ;设置特权加密口令switch(config)#enable password xxa ;设置特权非密口令switch(config)#line console 0 ;进入控制台口switch(config-line)#line vty 0 4 ;进入虚拟终端switch(config-line)#login ;允许登录switch(config-line)#password xx ;设置登录口令xx switch#exit ;返回命令交换机VLAN设置:switch#vlan database ;进入VLAN设置switch(vlan)#vlan 2 ;建VLAN 2switch(vlan)#no vlan 2 ;删vlan 2switch(config)#int f0/1 ;进入端口1switch(config-if)#switchport access vlan 2 ;当前端口加入vlan 2switch(config-if)#switchport mode trunk ;设置为干线switch(config-if)#switchport trunk allowed vlan 1,2 ;设置允许的vlanswitch(config-if)#switchport trunk encap dot1q ;设置vlan 中继switch(config)#vtp domain 〈name〉;设置发vtp域名switch(config)#vtp password 〈word〉;设置发vtp密码switch(config)#vtp mode server ;设置发vtp模式switch(config)#vtp mode client ;设置发vtp模式交换机设置IP地址:switch(config)#interface vlan 1 ;进入vlan 1switch(config-if)#ip address 〈IP〉〈mask〉;设置IP地址switch(config)#ip default-gateway 〈IP〉;设置默认网关switch#dir flash: ;查看闪存交换机显示命令:switch#write ;保存配置信息switch#show vtp ;查看vtp配置信息switch#show run ;查看当前配置信息switch#show vlan ;查看vlan配置信息switch#show interface ;查看端口信息switch#show int f0/0 ;查看指定端口信息2. 路由器支持的命令:路由器显示命令:router#show run ;显示配置信息router#show interface ;显示接口信息router#show ip route ;显示路由信息router#show cdp nei ;显示邻居信息router#reload ;重新起动路由器口令设置:router〉enable ;进入特权模式router#config terminal ;进入全局配置模式router(config)#hostname 〈hostname〉;设置交换机的主机名router(config)#enable secret xxx ;设置特权加密口令router(config)#enable password xxb ;设置特权非密口令router(config)#line console 0 ;进入控制台口router(config-line)#line vty 0 4 ;进入虚拟终端router(config-line)#login ;要求口令验证router(config-line)#password xx ;设置登录口令xxrouter(config)#(Ctrl+z) ;返回特权模式router#exit ;返回命令路由器配置:router(config)#int s0/0 ;进入Serail接口router(config-if)#no shutdown ;激活当前接口router(config-if)#clock rate 64000 ;设置同步时钟router(config-if)#ip address 〈ip〉〈netmask〉;设置IP地址router(config-if)#ip address 〈ip〉〈netmask〉second ;设置第二个IP router(config-if)#int f0/0.1 ;进入子接口router(config-subif.1)#ip address 〈ip〉〈netmask〉;设置子接口IProuter(config-subif.1)#encapsulation dot1q 〈n〉;绑定vlan中继协议router(config)#config-register 0x2142 ;跳过配置文件router(config)#config-register 0x2102 ;正常使用配置文件router#reload ;重新引导路由器文件操作:router#copy running-config startup-config ;保存配置router#copy running-config tftp ;保存配置到tftprouter#copy startup-config tftp ;开机配置存到tftprouter#copy tftp flash: ;下传文件到flashrouter#copy tftp startup-config ;下载配置文件ROM状态:Ctrl+Break ;进入ROM监控状态rommon〉confreg 0x2142 ;跳过配置文件rommon〉confreg 0x2102 ;恢复配置文件rommon〉reset ;重新引导rommon〉copy xmodem:〈sname〉flash:〈dname〉;从console传输文件rommon〉IP_ADDRESS=10.65.1.2 ;设置路由器IPrommon〉IP_SUBNET_MASK=255.255.0.0 ;设置路由器掩码rommon〉TFTP_SERVER=10.65.1.1 ;指定TFTP服务器IP rommon〉TFTP_FILE=c2600.bin ;指定下载的文件rommon〉tftpdnld ;从tftp下载rommon〉dir flash: ;查看闪存内容rommon〉boot ;引导IOS静态路由:ip route 〈ip-address〉〈subnet-mask〉〈gateway〉;命令格式router(config)#ip route 2.0.0.0 255.0.0.0 1.1.1.2 ;静态路由举例router(config)#ip route 0.0.0.0 0.0.0.0 1.1.1.2 ;默认路由举例动态路由:router(config)#ip routing ;启动路由转发router(config)#router rip ;启动RIP路由协议。

1、802.1x协议简介802.1x协议是基于Client/Server的访问控制和认证协议。

它可以限制未经授权的用户/设备通过接入端口(access port)访问LAN/WLAN。

在获得交换机或LAN提供的各种业务之前,802.1x对连接到交换机端口上的用户/设备进行认证。

在认证通过之前,802.1x只允许EAPoL(基于局域网的扩展认证协议)数据通过设备连接的交换机端口;认证通过以后,正常的数据可以顺利地通过以太网端口。

802.1x认证包含三个角色:认证者--对接入的用户/设备进行认证的端口;请求者--被认证的用户/设备;认证服务器--根据认证者的信息,对请求访问网络资源的用户/设备进行实际认证功能的设备。

以太网的每个物理端口被分为受控和不受控的两个逻辑端口,物理端口收到的每个帧都被送到受控和不受控端口。

其中,不受控端口始终处于双向联通状态,主要用于传输认证信息。

而受控端口的联通或断开是由该端口的授权状态决定的。

受控端口与不受控端口的划分,分离了认证数据和业务数据,提高了系统的接入管理和接入服务提供的工作效率。

2、802.1x认证过程(1.客户端程序将发出请求认证的EAPoL-Start报文给交换机,开始启动一次认证过程。

(2.交换机收到请求认证的报文后,将发出一个EAP-Request/Identify报文要求用户的客户端程序将输入的用户信息送上来。

(3.客户端程序响应交换机发出的请求,将用户名信息通过EAP-Response/Identify报文送给交换机。

交换机通过Radius-Access-Request报文将客户端送上来的数据帧经过封包处理后送给认证服务器进行处理。

(4.认证服务器收到来自交换机的Radius-Access-Request报文,做如下几个操作:验证交换机的合法性:包括交换机的IP地址,以及RADIUS认证口令;验证RADIUS的ID字段中填入的账号是否有效;当上述两个条件满足的时候,给交换机应答此Radius-Access-Challenge报文。

配置IEEE 802.1x 认证一下部分描述如何配置IEEE 802.1x 基于端口的认证:• IEEE 802.1x 认证的缺省配置• IEEE 802.1x 认证配置向导• 配置IEEE 802.1x 认证(必须)• 配置主机模式可选)• 启用定期重认证(可选l)• 手动要求连接端口的客户端进行重新认证(可选)• 改变静默周期(可选l)• 改变交换机到客户端的帧重传时间(可选)• 设定交换机到客户端的帧重传个数(可选l)• 配置访客VLAN (可选)• 配置一个受限制的VLAN (可选l)• 重置IEEE 802.1x 配置为缺省值(可选)缺省情况下的IEEE 802.1x 认证配置Table 9-2列出了缺省情况下的IEEE 802.1x 认证配置禁用AAA, 使用no aaa new-model全局配置命令。

禁用IEEE 802.1x AAA 认证,使用no aaa authentication dot1x default全局配置命令。

禁用IEEE 802.1x AAA 授权,使用no aaa authorization 全局配置命令。

禁用交换机的IEEE 802.1x 认证,使用no dot1x system-auth-control全局配置命令。

配置主机模式Mode进入特权模式,遵从如下步骤允许多个主机同时连接启用了IEEE 802.1x认证的端口。

这个过程时可选的。

禁用多主机使用802.1x认证的端口,使用no dot1x host-mode multi-host端口配置命令例子:Switch(config)# interface fastethernet0/1Switch(config-if)# dot1x port-control autoSwitch(config-if)# dot1x host-mode multi-host启用定期重认证你可以启用定期IEEE 802.1x 客户端重认证并指定多久发生一次。

![CISCO交换机安全+802[1].1X](https://uimg.taocdn.com/6b42aeec4afe04a1b071de0a.webp)

常用的方式:1、802.1X,端口认证,dot1x,也称为IBNS(注:IBNS包括port-security):基于身份的网络安全;很多名字,有些烦当流量来到某个端口,需要和ACS交互,认证之后得到授权,才可以访问网络,前提是CLIENT 必须支持802.1X方式,如安装某个软件Extensible Authentication Protocol Over Lan(EAPOL) 使用这个协议来传递认证授权信息示例配置:Router#configure terminalRouter(config)#aaa new-modelRouter(config)#aaa authentication dot1x default group radiusSwitch(config)#radius-server host 10.200.200.1 auth-port 1633 key radkeyRouter(config)#dot1x system-auth-control 起用DOT1X功能Router(config)#interface fa0/0Router(config-if)#dot1x port-control autoAUTO是常用的方式,正常的通过认证和授权过程强制授权方式:不通过认证,总是可用状态强制不授权方式:实质上类似关闭了该接口,总是不可用可选配置:Switch(config)#interface fa0/3Switch(config-if)#dot1x reauthenticationSwitch(config-if)#dot1x timeout reauth-period 72002小时后重新认证Switch#dot1x re-authenticate interface fa0/3现在重新认证,注意:如果会话已经建立,此方式不断开会话Switch#dot1x initialize interface fa0/3初始化认证,此时断开会话Switch(config)#interface fa0/3Switch(config-if)#dot1x timeout quiet-period 4545秒之后才能发起下一次认证请求Switch(config)#interface fa0/3Switch(config-if)#dot1x timeout tx-period 90 默认是30SSwitch(config-if)#dot1x max-req count 4客户端需要输入认证信息,通过该端口应答AAA服务器,如果交换机没有收到用户的这个信息,交换机发给客户端的重传信息,30S发一次,共4次Switch#configure terminalSwitch(config)#interface fastethernet0/3Switch(config-if)#dot1x port-control autoSwitch(config-if)#dot1x host-mode multi-host默认是一个主机,当使用多个主机模式,必须使用AUTO方式授权,当一个主机成功授权,其他主机都可以访问网络;当授权失败,例如重认证失败或LOG OFF,所有主机都不可以使用该端口Switch#configure terminalSwitch(config)#dot1x guest-vlan supplicantSwitch(config)#interface fa0/3Switch(config-if)#dot1x guest-vlan 2未得到授权的进入VLAN2,提供了灵活性注意:1、VLAN2必须是在本交换机激活的,计划分配给游客使用;2、VLAN2信息不会被VTP传递出去Switch(config)#interface fa0/3Switch(config-if)#dot1x default回到默认设置show dot1x [all] | [interface interface-id] | [statistics interface interface-id] [{ | begin | exclude | include} expression]Switch#sho dot1x allDot1x Info for interface FastEthernet0/3----------------------------------------------------Supplicant MAC 0040.4513.075bAuthSM State = AUTHENTICATEDBendSM State = IDLEPortStatus = AUTHORIZEDMaxReq = 2HostMode = SinglePort Control = AutoQuietPeriod = 60 SecondsRe-authentication = EnabledReAuthPeriod = 120 SecondsServerTimeout = 30 SecondsSuppTimeout = 30 SecondsTxPeriod = 30 SecondsGuest-Vlan = 0debug dot1x {errors | events | packets | registry | state-machine | all}2、端口安全,解决CAM表溢出攻击(有种MACOF的工具,每分钟可以产生155000个MAC 地址,去轰击CAM表,从而使合法主机的要求都必须被FLOOD)示例配置:Switch#configure terminalSwitch(config)#interface fastethernet0/0Switch(config-if)#switchport mode accessSwitch(config-if)#switchport port-securitySwitch(config-if)#switchport port-securitymaximum 20 这里默认是1Switch(config-if)#switchport port-security mac-address sticky 保存学习到的地址到RUN CONFIG文件中,避免手动配置的麻烦,并省去动态学习所消耗的资源switchport port-security violation {protect | restrict | shutdown}三个参数解释:保护:当达到某个设定的MAC数量,后来的未知MAC不再解析,直接丢弃,且不产生通知限制:当达到某个设定的MAC数量,后来的未知MAC不再解析,直接丢弃,产生通知,如SNMP TRAP、SYSLOG信息,并增加违反记数;这里有个问题,恶意攻击会产生大量的类似信息,给网络带来不利。

Cisco802.1x准⼊控制配置指南Cisco 802.1x 准⼊控制配置指南802.1x简介:802.1x协议起源于802.11协议,802.11是IEEE的⽆线局域⽹协议,制订802.1x协议的初衷是为了解决⽆线局域⽹⽤户的接⼊认证问题。

IEEE802 LAN协议定义的局域⽹并不提供接⼊认证,只要⽤户能接⼊局域⽹控制设备(如LAN Switch),就可以访问局域⽹中的设备或资源。

这在早期企业⽹有线LAN应⽤环境下并不存在明显的安全隐患。

随着移动办公及驻地⽹运营等应⽤的⼤规模发展,服务提供者需要对⽤户的接⼊进⾏控制和配置。

尤其是WLAN的应⽤和LAN 接⼊在电信⽹上⼤规模开展,有必要对端⼝加以控制以实现⽤户级的接⼊控制,802.lx就是IEEE为了解决基于端⼝的接⼊控制(Port-Based Network Access Contro1)⽽定义的⼀个标准。

⼆、802.1x认证体系802.1x是⼀种基于端⼝的认证协议,是⼀种对⽤户进⾏认证的⽅法和策略。

端⼝可以是⼀个物理端⼝,也可以是⼀个逻辑端⼝(如VLAN)。

对于⽆线局域⽹来说,⼀个端⼝就是⼀个信道。

802.1x认证的最终⽬的就是确定⼀个端⼝是否可⽤。

对于⼀个端⼝,如果认证成功那么就“打开”这个端⼝,允许所有的报⽂通过;如果认证不成功就使这个端⼝保持“关闭”,即只允许802.1x 的认证协议报⽂通过。

实验所需要的⽤到设备:认证设备:cisco 3550 交换机⼀台认证服务器:Cisco ACS 4.0认证客户端环境:Windows xp sp3实验拓扑:实验拓扑简单描述:在cisco 3550上配置802.1X认证,认证请求通过AAA server,AAA server IP地址为:172.16.0.103,认证客户端为⼀台windows xp ,当接⼊到3550交换机上实施802.1X认证,只有认证通过之后⽅可以进⼊⽹络,获得IP地址。

实验⽬的:通过本实验,你可以掌握在cisco 交换机如何来配置AAA(认证,授权,授权),以及如何配置802.1X,掌握 cisco ACS的调试,以及如何在windows xp 启⽤认证,如何在cisco 三层交换机上配置DHCP等。

802.1x简介:802.1x协议起源于802.11协议,802.11是IEEE的无线局域网协议,制订802.1x协议的初衷是为了解决无线局域网用户的接入认证问题。

IEEE802 LAN协议定义的局域网并不提供接入认证,只要用户能接入局域网控制设备(如LAN Switch),就可以访问局域网中的设备或资源。

这在早期企业网有线LAN应用环境下并不存在明显的安全隐患。

随着移动办公及驻地网运营等应用的大规模发展,服务提供者需要对用户的接入进行控制和配置。

尤其是WLAN的应用和LAN接入在电信网上大规模开展,有必要对端口加以控制以实现用户级的接入控制,802.lx就是IEEE为了解决基于端口的接入控制(Port-Based Network Access Contro1)而定义的一个标准。

二、802.1x认证体系802.1x是一种基于端口的认证协议,是一种对用户进行认证的方法和策略。

端口可以是一个物理端口,也可以是一个逻辑端口(如VLAN)。

对于无线局域网来说,一个端口就是一个信道。

802.1x认证的最终目的就是确定一个端口是否可用。

对于一个端口,如果认证成功那么就“打开”这个端口,允许所有的报文通过;如果认证不成功就使这个端口保持“关闭”,即只允许802.1x的认证协议报文通过。

实验所需要的用到设备:认证设备:cisco 3550 交换机一台认证服务器:Cisco ACS 4.0认证客户端环境:Windows xp sp3实验拓扑:实验拓扑简单描述:在cisco 3550上配置802.1X认证,认证请求通过AAA server,AAA server IP地址为:172.16.0.103,认证客户端为一台windows xp ,当接入到3550交换机上实施802.1X认证,只有认证通过之后方可以进入网络,获得IP地址。

实验目的:通过本实验,你可以掌握在cisco 交换机如何来配置AAA(认证,授权,授权),以及如何配置802.1X,掌握 cisco ACS的调试,以及如何在windows xp 启用认证,如何在cisco 三层交换机上配置DHCP等。

CiscoC3560C3570RADIUSMAB802.1X认证配置脚本根据官方文档及项目资料整理,详细介绍参见(3560/3750交换机配置指导12.2(50)以上版本radius/802.1x配置)1、交换机启用radius认证:aaa new-model//交换机radius及tacacs认证配置都需要启用AAAaaa authentication dot1x default group radiusaaa authorization network default group radiusaaa authorization exec default group radius(可选)aaa accounting dot1x default start-stop group radius//启用802.1x认证、授权与审计aaa sever radius dynamic-authorclient 10.1.11.161 sever-key mindray//很重要,全是关键字,10.1.11.161(服务器地址)。

12.2(50)版本后CoA(Change of Authorization)配置开启命令,AAA服务器主动推送CoA包,当授权状态变化时交换机接收动态授权包dot1x system-auth-control//(很重要)交换机全局启用dot1x,必须开启,否则MAB认证后不会主动进行802.1x认证ip device tracking//很重要,跟踪设备的IP地址,替换download访问控制列表(radius服务器上配置)原IP,没跟踪上,ping等操作都会出现问题radius-server attribute 6 on-for-login-auth//属性6,接入请求时发送服务类型参数,在登陆认证时,发第一个request请求,发用户名密码时附上服务类型,AAA服务器根据服务类型决定如有线无线如何操作radius-server attribute 8 include-in-access-req//属性8,接入请求时发送IP地址数据帧,与以前不同,可能开始时网已经通了,在进行802.1x认证,radius服务器也可以根据发送的IP地址进行有线无线等的操作radius-server attribute 25 access-request includeradius-server dead-criteria time 5 tries 3//判断radius是否有问题标准,尝试3次,每次5秒,通过15秒相应,判断radius是否有问题,并做相应策略radius-server host 10.1.11.161 auth-port 1812 acct-port 1813radius-server key mindray//radius服务器ip,认证审计端口配置,交换机与radius服务器通信关键字radius-server vsa send accounting(可选)radius-server vsa send authentication//很重要,vsa(厂商特殊属性),ISE等radius服务器有些厂商特殊属性需要下发,不开启只会下发标准属性,download访问控制列表可能会无法下发全局模式 mac move配置:authentication mac-move permit//缺省情况当一个mac地址已经在一个交换机端口下认证过,再转移到另一个端口时会被拒绝,启用mac-move,可以使交换机端口快速开启认证,如IP电话后接PC转接交换机其他端口时快速认证(12.2(50)以后版本默认开启,12.2(50)以前版本无此配置),authentication open模式下,一个mac地址可以立即从原始端口move到新端口,并且不需要在新端口请求授权两个重要的基本访问控制列表配置:(1)简单列表配置(可选):(交换机802.1X认证通过前放行部分基本流量)ip access-list extended ACL-DEFAULTremark dhcppermit udp any eq bootpc any eq bootpsremark dnspermit udp any any eq domainremark pingpermit icmp any anyremark tftppermit udp any any eq tftpremark drop all the restdeny ip any any log(2)Web重定向列表配置(可选):(用于web认证配置时决定什么样的流量做重定向)ip access-list extended WEB-REDIRECTdeny udp any any eq domaindeny udp any host 10.1.11.161 eq 8905deny udp any host 10.3.220.254 eq 8905(接交换机设备网关,web认证时客户端会首先发包到网关,交换机做后续处理)deny udp any host 10.1.11.161 eq 8906deny udp any host 10.1.11.161 eq 8909deny tcp any host 10.1.11.161 eq 8443deny tcp any host 10.1.11.161 eq 8905deny tcp any host 10.1.11.161 eq 8909deny tcp any host 10.3.220.254 eq 8905(接交换机设备网关)permit ip any any2、端口0/x启用MAB和802.1x认证:MAB:mac address bypass,mac地址旁路,用于不能做802.1x认证如打印机,AP,Avaya IP电话等设备做认证interface g0/xdescription To XXXswitchport mode accessswitchport access vlan 220//(可选)数据vlan,当802.1x用户名密码认证根据用户名密码决定vlan下发时可不用配置switchport voice vlan 221//接IP电话等语音设备时必须配置,mutil-auth端口下只能有一个voice valn可选配置:ip access-group ACL-DEFAULT in//调用简单列表(见上文),与authentication open模式配合使用可降低认证风险authentication event fail action next-method//认证失败时采用下一中认证方式,如mab失败后采用802.1xauthentication event sever dead action authorize vlan XXX //服务器down掉时接入指定的valnauthentication event sever alive action reinitiaize//服务器alive时,重新开始认证authentication event no-response action authorize vlan YYY //认证没有响应时接入指定vlan(guest vlan,mutil-auth端口下不可以配置guest vlan和auth-fail valn)authentication host-mode multi-auth//四种主机模式,mutil-auth功能最为强大,详情请参考官方交换机文档authentication open//低风险模式(需要配置简单的列表(见上文)并调用)authentication order mab dot1x//先做mac地址旁路,再做802.1x(更改顺序如dot1x mab无意义)authentication priority dot1x mab//当两个认证都通过并获得授权,dot1x授权起效(更改顺序如mab dot1x无意义)authentication port-control auto//启用802.1xauthentication violation restrict//交换机端口安全配置,违反限制,会发送警报信息(默认开启)mab//启用mabdot1x pae authenticator//(12.2(50)以前版本默认交换机是认证者,12.2(50)以后可以是客户端也可以是认证者)spanning-tree portfast3、查看接口认证结果:(1)show authentication session interface g0/x//查看接口mab/dot1x认证、授权状态信息如:Test-3560(config-if)#do show auth sess int f0/48Interface: FastEthernet0/48MAC Address: 001b.4f50.9392IP Address: 10.5.222.70User-Name: 00-1B-4F-50-93-92Status: Authz SuccessDomain: VOICEOper host mode: multi-authOper control dir: bothAuthorized By: Authentication ServerSession timeout: 120s (local), Remaining: 52sTimeout action: ReauthenticateIdle timeout: N/ACommon Session ID: 0A03DCF0000000010044F8BDAcct Session ID: 0x00000004Handle: 0xCF000001Runnable methods list:Method Statemab Authc Successdot1x Not run(2)show ip access-lists interface g0/x//查看接口访问控制列表下发情况,认证成功,会主动替换源IP,如permit any any变为permit x.x.x.x any如:Test-3560#show ip access-lists int f0/48permit ip host 10.5.222.70 any(3)show ip device tracking intface g0/x//查看接口ip地址跟踪信息,可以看到valn下发状况如:Test-3560#show ip device tracking int f0/48IP Device Tracking = EnabledIP Device Tracking Probe Count = 3IP Device Tracking Probe Interval = 30---------------------------------------------------------------------IP Address MAC Address Vlan Interface STATE---------------------------------------------------------------------10.5.222.70 001b.4f50.9392 222 FastEthernet0/48 ACTIVETotal number interfaces enabled: 1Enabled interfaces:Fa0/484、其他可选配置no authentication logging verboseno dot1x logging verboseno mab logging verbose//过滤冗余认证log信息5、示例(1)完整的交换机radius配置示例:Test-3560#show run | in radiusaaa authentication dot1x default group radiusaaa authorization exec default group radiusaaa authorization network default group radiusaaa accounting dot1x default start-stop group radiusaaa server radius dynamic-authorradius-server attribute 6 on-for-login-authradius-server attribute 8 include-in-access-reqradius-server attribute 25 access-request includeradius-server dead-criteria time 5 tries 3radius-server host 10.1.11.161 auth-port 1812 acct-port 1813radius-server key mindrayradius-server vsa send accountingradius-server vsa send authentication(2)完整的交换机接口配置示例:Test-3560(config-if)#do show run int f0/48Building configuration...Current configuration : 789 bytes!interface FastEthernet0/48description To Avaya IP Phoneswitchport access vlan 220switchport mode accessswitchport voice vlan 222ip access-group ACL-DEFAULT inauthentication event fail action next-method authentication event server dead action authorize vlan 221 authentication event server alive action reinitialize authentication host-mode multi-authauthentication openauthentication order mab dot1xauthentication priority dot1x mabauthentication port-control autoauthentication periodicauthentication timer restart 60authentication timer reauthenticate 120 authentication violation restrictmabdot1x pae authenticatorstorm-control broadcast level 20.00storm-control multicast level 20.00storm-control action shutdownspanning-tree portfastend。

CISCO C2918系列启用有线802.1X准入基于802.1x+AD+DHCP+NPS实现网络权限动态分配2020-4-29[公司名称][公司地址]Cisco C2918系列启用有线802.1X准入(基于802.1x+AD+DHCP+NPS实现网络权限动态分配)1 公司的AD和DHCP服务器是默认存在的,这里就不做配置。

2 交换机配置2.1公司原交换机配置命令:AL-C2918-E4F02#sh running-configBuilding configuration...Current configuration : 6091 bytes!No configuration change since last restart!version 12.2no service padservice timestamps debug datetime msec localtimeservice timestamps log datetime msec localtimeservice password-encryption!hostname AL-C2918-E4F02!boot-start-markerboot-end-marker!enable password 7 00271A41503754343041F35!username admin password 7 070D24335F5A424B4554364Aaaa new-model!aaa authentication login bpt group radius localaaa authentication login nopassword noneaaa authentication dot1x default group radiusaaa authorization network default group radius!aaa session-id commonclock timezone utc 8system mtu routing 1500ip subnet-zerono ip domain-lookup!crypto pki trustpoint TP-self-signed-4265470208enrollment selfsignedsubject-name cn=IOS-Self-Signed-Certificate-4265470208 revocation-check nonersakeypair TP-self-signed-4265470208!dot1x system-auth-control!errdisable recovery cause udlderrdisable recovery cause bpduguarderrdisable recovery cause security-violationerrdisable recovery cause channel-misconfigerrdisable recovery cause pagp-flaperrdisable recovery cause dtp-flaperrdisable recovery cause link-flaperrdisable recovery cause sfp-config-mismatch errdisable recovery cause gbic-invaliderrdisable recovery cause psecure-violationerrdisable recovery cause port-mode-failureerrdisable recovery cause dhcp-rate-limiterrdisable recovery cause mac-limiterrdisable recovery cause vmpserrdisable recovery cause storm-controlerrdisable recovery cause loopbackerrdisable recovery cause small-frameerrdisable recovery interval 30!spanning-tree mode mstspanning-tree portfast defaultspanning-tree extend system-id!spanning-tree mst configurationname pacificrevision 10instance 1 vlan 1-3instance 2 vlan 5-8, 49-50instance 3 vlan 9-10, 12, 51, 53instance 4 vlan 13-15, 17, 88, 200!vlan internal allocation policy ascending!interface FastEthernet0/1switchport mode accessdot1x pae authenticatordot1x port-control autodot1x violation-mode protect!interface FastEthernet0/2 switchport access vlan 17 switchport mode access!interface FastEthernet0/3 switchport access vlan 8 switchport mode accessdot1x pae authenticatordot1x port-control autodot1x violation-mode protect !interface FastEthernet0/4 switchport access vlan 17 switchport mode access!interface FastEthernet0/5 switchport access vlan 17 switchport mode access!interface FastEthernet0/6 switchport access vlan 17 switchport mode access!interface FastEthernet0/7 switchport access vlan 17 switchport mode access!interface FastEthernet0/8 switchport access vlan 17 switchport mode access!interface FastEthernet0/9 switchport access vlan 17 switchport mode access!interface FastEthernet0/10 switchport access vlan 17 switchport mode access!interface FastEthernet0/11 switchport access vlan 17 switchport mode access!interface FastEthernet0/12switchport mode access !interface FastEthernet0/13 switchport access vlan 17 switchport mode access !interface FastEthernet0/14 switchport access vlan 17 switchport mode access !interface FastEthernet0/15 switchport access vlan 17 switchport mode access !interface FastEthernet0/16 switchport access vlan 17 switchport mode access !interface FastEthernet0/17 switchport access vlan 17 switchport mode access !interface FastEthernet0/18 switchport access vlan 17 switchport mode access !interface FastEthernet0/19 switchport access vlan 17 switchport mode access !interface FastEthernet0/20 switchport access vlan 17 switchport mode access !interface FastEthernet0/21 switchport access vlan 17 switchport mode access !interface FastEthernet0/22 switchport access vlan 17 switchport mode access !interface FastEthernet0/23 switchport access vlan 17!interface FastEthernet0/24switchport access vlan 17switchport mode access!interface GigabitEthernet0/1switchport mode trunk!interface GigabitEthernet0/2switchport mode trunkshutdown!interface Vlan1ip address 192.168.168.148 255.255.254.0no ip route-cache!ip default-gateway 192.168.168.3ip http serverip http secure-serverradius-server host 192.168.2.30 auth-port 1645 acct-port 1646 key 7 051B30703C2g84A4270A radius-server retransmit 2radius-server timeout 2radius-server deadtime 1!control-plane!line con 0login authentication nopasswordline vty 0 4password 7 000712A45150754login authentication bptline vty 5 15!ntp clock-period 36030278ntp server 192.168.0.5ntp server 192.168.2.9ntp server 192.168.2.12 preferend2.2radius 配置命令(原交换机已有Radius配置命令,这里不就需要重新输入命令)radius-server host 192.168.2.30 auth-port 1645 acct-port 1646 key 7 051B070C284A470A radius-server retransmit 2radius-server timeout 2radius-server deadtime 1aaa authentication login bpt group radius local2.3新增加交换机配置命令2.3.1在全局配置增加以下命令AL-C2918-24TS-E4F02(config)#aaa new-modelAL-C2918-24TS-E4F02(config)#aaa authentication dot1x default group radius AL-C2918-24TS-E4F02(config)#aaa authorization network default group radius AL-C2918-24TS-E4F02(config)#dot1x system-auth-control2.3.2在接口模式下增加以下命令AL-C2918-24TS-E4F02(config-if)#switchport mode accessAL-C2918-24TS-E4F02(config-if)#dot1x pae authenticatorAL-C2918-24TS-E4F02(config-if)#dot1x port-control autoAL-C2918-24TS-E4F02(config-if)#dot1x violation-mode protect3 Radius服务器设置3.1 添加Radius策略配置3.1.1添加Radius策略3.1.2添加Radius策略条件(Windows Group、NAS Port Type、Authentication Type)3.1.3添加Radius约束条件(Authentication Methods)3.1.4添加Radius约束条件(Authentication Methods)3.2 添加Radius客户端Radius客户端4 电脑端配置4.1 打开有线网卡的802.1X认证服务,改为自动4.2在本地有线网卡启用IEEE802.1X身份验证5 查看802.1X认证通过的用户。

Cisco 3645 802.1X+AD+CA+IAS进行802.1x身份验证(有线网)on GNS3By guofs(guofs@)目录项目需求 (2)网络拓朴 (2)验证方式 (2)配置环境 (2)需求 (2)RADIUS服务端 (3)安装 (3)安装AD (3)安装IIS (3)安装证书服务CA (3)安装IAS (4)配置 (5)配置DHCP和DNS (5)配置AD帐户 (5)配置AD用户访问时的证书颁发 (6)配置IAS (8)RADIUS代理端安装(网络设备端) (15)配置VLAN (15)配置全局的802.1x认证 (16)配置接口的802.1x (16)全部的配置命令 (16)RADIUS客户端安装 (17)启动802.1x验证服务 (18)配置网接采用802.1x认证 (18)项目需求网络拓朴验证方式PEAP验证:使用证书+AD用户集成认证配置环境提示:采用gns3与vmware来搭建实验环境Operation System: Windows 2003 enterprise editionRadius Server: windows IAS(Internet 验证服务,windows组件中安装) CA Server: Windows CA证书服务(windows组件中安装)Radius Client: Windows自带。

需求1.当用户通过验证时,动态进入相应部门级的vlan2.当用户验证失败时,进入vlan-913.当用户没有验证时,进入vlan-90RADIUS服务端安装提示:要严格按照如下安装次序来安装,不乱的。

安装AD提示:在安装前要先给计算机启好名称,如ADsr等第一步:安装dhcp提示:Dhcp可以与AD不在同一台服务器。

第二步:安装DNS提示:DNS可以与AD不在同一台服务器。

第三步:安装AD在“开始”—〉“运行”—〉命令框中输入命令“dcpromo”。

AD域采用安装IIS过程:“控制面板—〉“添加删除程序”—〉“添加/删除windows组件”—〉“windows组件向导”—〉“应用服务器”如下:b.Internet信息服务(IIS)c.启动网络COM+访问安装证书服务CA过程:“控制面板—〉“添加删除程序”—〉“添加/删除windows组件”—〉“windows组件向导”—〉“证书服务”安装过程需要配置CA的根,如上图所示。

思科高级路由基于端口的802.1x和TACACS服务器认证服务器配置Lab 52. Configuring 802.1x Port-Based Authentication实验目的:1、掌握基于端口的802.1x配置方法。

2、掌握Cisco TACACS+ 服务器认证服务器配置。

实验拓扑图:实验步骤及要求:1、安装ACS服务器的Java环境,建议使用j2re-1_4_2_10-windows-i586-p.exe。

2、安装ACS软件,本实验使用的是Cisco secure ACS 4.0版本。

3、配置ACS服务器与Catalyst 3550交换机的通信,在ACS服务器上点击“Network Configuration”,选择添加一个AAA用户。

其中Key为ACS与3550交换机进行了进行通信验证使用,双方必须密码匹配。

认证协议使用Radius(IETF):4、配置IETF的组属性。

点击“Interface Configuration”,选择“RADIUS (IETF)”,确认并选中如下三个选项,并按下submit按钮。

[064] Tunnel-Type[065] Tunnel-Medium-Type[081] Tunnel-Private-Group-ID5、创建一个802.1x的用户帐号。

点击,输入新建的帐号名stanley,并点击Add/Edit按钮,在中,输入用户stanley的帐号的密码。

并将此帐号指定到Group 1。

也可以指定其它的组,并点击Submit按钮:6、配置Group组属性。

点击“Group Configuration”,选择“Group 1”,点击“Edit Settings”。

选中:[064]Tunnel-Type,并编辑Tag 1的Value为VLAN,[065]Tunnel-Medium-Type,并设置Tag1的Value为802,[081]Tunnel-Private-Group-ID的Tag 1的Value为10。