认证中心(CA)

- 格式:ppt

- 大小:2.45 MB

- 文档页数:60

CA机构介绍(CertificateAuthority域名SSL证书颁发机构)SSL证书机构即CA机构的全称为Certificate Authority证书认证中⼼,只有通过WebTrust国际安全审计认证,根证书才能预装到主流浏览器,成为全球可信的ssl证书颁发机构。

HTTPS (全称:Hyper Text Transfer Protocol over SecureSocket Layer),是以安全为⽬标的 HTTP 通道,在HTTP的基础上通过传输加密和⾝份认证保证了传输过程的安全性。

HTTPS 在HTTP 的基础下加⼊SSL 层,HTTPS 的安全基础是 SSL,因此加密的详细内容就需要SSL。

HTTPS 存在不同于 HTTP 的默认端⼝及⼀个加密/⾝份验证层(在 HTTP与 TCP 之间)。

这个系统提供了⾝份验证与加密通讯⽅法。

⽬前全球主流的CA机构有Comodo、Symantec、GeoTrust、DigiCert、Thawte、GlobalSign、RapidSSL等,其中Symantec、GeoTrust都是DigiCert机构的⼦公司,⽬前市场上主流的ssl证书品牌是Comodo证书、Symantec证书、GeoTrust证书、Thawte证书和RapidSSL证书,还有⼀些不知名的证书机构也是可以颁发数字证书的。

DigiCertDigiCert 旗下拥有 DigiCert,Symantec,Geotrust,Thawte,Rapid 5⼤SSL证书品牌。

DigiCert SSL证书分为 OV 和 EV 两种验证级别,同时⽀持多域名和通配符功能,也是全球极少能⽀持 IP 直接申请证书的CA之⼀。

Symantec赛门铁克(Symantec)SSL证书前⾝为 Verisign,后于2017年12⽉被DigiCert收购,现在已经使⽤ DigiCert 根证书。

Symantec Secure Site SSL证书依然是各⾏业尤其是⾦融银⾏证券等⼤型企业认可的品牌。

CA认证技术的实践与应用1.CA认证机构所谓认证中心,也称为数字证书认证中心,英文为CertificationAu鄄thority,简称CA。

是基于国际互联网平台建立的一个公正、独立、有权威性、广受信赖的组织机构,主要负责数字证书的发行、管理及认证服务,以保证网上业务安全可靠地进行。

一般而言,CA认证体系由证书审批部门和证书操作部门组成。

证书审批部门(registryauthority.RA)作为电子商务交易中受信任的第三方,承担公钥的合法性检验的责任。

它负责对证书申请者进行资格审查,决定申请者是否有资格获得证书,并承担为不符合资格的证书申请者发放证书所引起的一切后果,因此审核部门应由能够承担这些责任的机构负责。

证书操作部门(certificateprocessor.CP)为已授权的申请者制作、发放和管理证书。

并承担因操作不当所产生的一切后果。

包括失密和为没有获得授权者发放证书等。

它可以由审核部门自己担任,也可委托第三方担任。

一般CA认证中心具有六项基本功能:证书发放功能,证书查询功能,证书更新功能,证书吊销功能,制定相关政策功能,保护数字证书安全功能。

(二)我国CA认证机构的现状与发展电子商务、电子政务对网络安全的要求,不仅推动着互联网交易秩序和交易环境的建设,同时也带来了巨大的商业利润。

从1999年8月3日成立的我国第一家CA认证中心———中国电信CA安全认证系统起,目前我国已有140多家CA认证机构。

但大都不具备合法身份。

从2004年8月8日《中华人民共和国电子签名法》颁布以后,已被信息产业部审批的合法CA机构已有22家。

其中一些行业建成了自己的一套CA体系,如中国金融认证中心(CFCA)、中国电信CA安全认证系统(CTCA)等;还有一些地区建立了区域性的CA体系,如北京数字证书认证中心(BJCA)、上海电子商务CA认证中心(SHECA)、广东省电子商务认证中心(CNCA)、云南省电子商务认证中心(CNCA)等。

CA认证介绍为促进电子商务在中国的顺利开展,一些行业都已建成了自己的一套CA体系,如中国电信CA安全认证体系(CTCA)、中国金融认证中心(CFCA)等;还有一些行政区也建立了或正在建立区域性的CA体系,如上海电子商务CA认证中心(SHECA)、广东省电子商务认证中心(CNCA)、海南省电子商务认证中心(CNCA)、云南省电子商务认证中心(CNCA)等。

1. 中国电信CA安全认证系统(CTCA)中国电信自1997年底,开始在长沙进行电子商务试点工作,由长沙电信局负责组织。

CTCA是国内最早的CA中心。

1999年8月3日,中国电信CTCA安全认证系统通过国家密码委员会和信息产业部的联合鉴定,并获得国家信息产品安全认证中心颁发的认证证书,成为首家允许在公网上运营的CA安全认证系统。

目前,中国电信可以在全国范围内向用户提供CA证书服务。

现在中国电信已经为用户发放了6万多张CTCA证书。

中国电信CTCA系统有一套完善的证书发放体系和管理制度。

体系采用三级管理结构:全国CA安全认证中心,(包括全国CTCA中心、CTCA湖南备份中心),省级RA中心以及地市业务受理点,在2000年6月形成覆盖全国的CA证书申请、发放、管理的完整体系。

系统为参与电子商务的不同用户提供个人证书、企业证书和服务器证书。

同时,中国电信还组织制定了《中国电信电子商务总体技术规范》、《中国电信CTCA接口标准》、《网上支付系统的接口标准》、《中国电信电子商务业务管理办法》等,而且中国电信向社会免费公布CTCA系统接口标准和API软件包,为更多的电子商务应用开发商提供CTCA系统的支持与服务。

中国电信已经与银行、证券、民航、工商、税务等多个行业联合开发出了网上安全支付系统、电子缴费系统、电子银行系统、电子证券系统、安全电子邮件系统、电子订票系统、网上购物系统、网上报税等一系列基于中国电信CTCA安全认证系统的电子商务应用,已经初步建立起中国电信电子商务平台。

CA认证中心的工作内容什么是CA认证中心?CA认证中心(Certificate Authority)是网络安全领域中的一种实体机构,负责为数字证书的申请者颁发和管理数字证书,确保数字证书的可信度和有效性。

CA认证中心的工作是保证数字证书的真实性、完整性和安全性。

CA认证中心的工作职责CA认证中心的主要工作职责包括:1.颁发数字证书:CA认证中心负责对申请者的身份进行验证,并根据验证结果颁发数字证书。

数字证书是一种包含了申请者公钥等信息,并经CA数字签名认证的文件。

2.管理证书资源:CA认证中心需要管理自己颁发的所有数字证书,并保证证书的安全可靠。

例如,可以建立证书撤销列表(CRL)以及在线证书状态协议(OCSP)服务,提供证书的撤销和验证功能。

3.证书吊销与更新:当某个数字证书的私钥泄露、证书的有效期过期或申请者的身份发生变化时,CA认证中心负责吊销相应的数字证书,防止证书被非法使用。

同时,对于有效期即将到期的数字证书,CA认证中心还需要提醒申请者进行证书的更新。

4.安全审计与风险评估:CA认证中心需要定期进行审计和评估,确保自身的安全可靠性。

这包括对系统与网络进行漏洞扫描、安全策略制定与执行等。

同时,还需要评估数字证书的使用风险,及时发现并解决存在的安全隐患。

5.技术支持与解决方案:作为一个专业的机构,CA认证中心需要为用户提供专业的技术支持和解决方案。

用户在使用数字证书时,可能会遇到各种问题,CA认证中心需要及时回应用户的需求,并提供合适的解决方案。

CA认证中心的工作流程CA认证中心的工作流程大致包括以下几个步骤:1.身份验证:申请者在申请数字证书之前,需要通过身份验证。

这包括提供相关的个人或组织证明文件,并进行实名认证。

CA认证中心会对这些证据进行审查,确保申请者的身份真实可靠。

2.证书申请:申请者通过在线系统或其他方式向CA认证中心提交数字证书的申请。

申请中需要包括公钥、个人或组织信息等内容。

深圳CA介绍

1.深圳CA简介

深圳CA,全称深圳市电子证书认证中心(SZCA,Shenzhen Certificate Authority ),经深圳市信息办和深圳市国密办批准,于2000年8月正式成立,并依照《中华人民共和国电子签名法》和《电子认证服务机构管理办法》,具有工业和信息化部颁发的《电子认证服务许可证》和由国家密码管理局颁发的《电子认证服务使用密码许可证》,为深圳市的电子政务建设和电子商务活动提供统一的安全认证基础设施,和统一的标准运营服务体系。

1999年11月国密办批准,同意建立深圳电子商务证书认证中心和密钥管理中心,2000年市编办批复市电子商务中心加挂“深圳市电子商务证书认证中心”牌子。

2001年公司的证书认证系统通过国密办的安全性审查;2003年市编办将深圳市电子商务证书认证中心更名为:深圳市电子证书认证中心;

2005年,随着《电子签名法》的颁布和实施,为更好地为用户提供具有法律保障的权威认证服务,适应新形势下的信息安全需求,公司将原有的系统进行全面的升级改造。

2006年6月,改造后的新系统通过了国家密码管理局的安全性审查,并于同年8月获得国家密码管理局颁发的《电子认证服务使用密码许可证》。

2007年,经过信息产业部对SZCA的运营服务全面严格的审查,于2007年10月获得由工业和信息化部颁发的《电子认证服务许可证》。

从而使深圳CA的法律地位得到了确立,保障了深圳CA提供的第三方电子认证服务的法律有效性,并为用户使用深圳CA的电子签名等电子认证服务提供了法律保证。

1.交易的过程规范。

2.信用卡的清算:对信用卡的收付交易进行债权债务和损益的处理过程称为信用卡的清算。

3.认证中心:证书认证中心(CA)是电子商务各方面都信任的权威机构,专门负责数字证书的发放和管理,以保证数字证书的真实可靠。

CA是保证网上电子交易安全的关键环节,它产生.发放并管理所有参与网上交易各方的数字证书。

1.银行应用系统的功能:①审批与发卡②持卡人管理③商户管理④授权⑤清算2.电子货币的特点:①以电子计算机技术为依托,进行储存支付和流通②应用广泛,可广泛应用于生产.交换.分配和消费领域③融储蓄.信贷和非现金结算等多种功能为一体④现阶段电子货币的使用通常以银行卡为媒体⑤电子货币具有使用简便.安全.迅速.可靠的特征。

3.小额批量支付系统的特点.参与者及运行原则:①小额批量支付系统BEPS,既可以是基于纸凭证输入.输出,电子信息传输的支付系统;也可以是基于联机或脱机电子输入.输出方式的电子支付系统②系统的直接参与这是在中央银行开设结算账户的金融机构,或者通过直接参与者进行代理的间接参与者③系统运行的原则是,由发起支付交易的系统参与者发出支付交易信息批文件,系统按照接收支付交易的系统参与者,对批文件进行分类.借记.贷记交易双方账户,再按批传送给支付交易接收者。

4.我国信用卡授权系统的应用模式:①信用卡业务系统与银行传统柜台业务计算机网络系统相结合,此时持卡人在网络中的储蓄所或自动柜员机上存.取现金时,可及时得到授权,业务处理速度很快②信用卡业务系统与银行销售点终端网络系统结合,此时持卡人持信用卡在特约商户消费结算时,利用销售点终端来进行授权③异地使用信用卡时,采取电话或电传方式来进行授权。

在电子商务时代,要求通过跨地区.跨银行的全国信用卡网络系统进行直接授权。

5.选择支付工具的原则:①适应自动化处理要求②满足不同金额支付需求③尽量减少支付工具类型④在一个国家内,只有一两种支付工具占主导地位。

6.论述金融业在电子商务时代的发展:⑪金融业的竞争①新的竞争体现在提高信息利用效率:a.运用信息提高内部管理效率b.运用信息争取客户c.运用信息降低银行的风险②体现在金融服务创新。

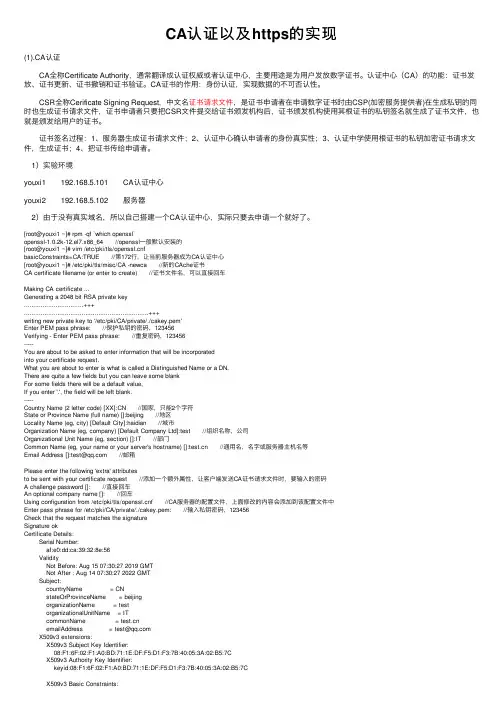

CA认证以及https的实现(1).CA认证 CA全称Certificate Authority,通常翻译成认证权威或者认证中⼼,主要⽤途是为⽤户发放数字证书。

认证中⼼(CA)的功能:证书发放、证书更新、证书撤销和证书验证。

CA证书的作⽤:⾝份认证,实现数据的不可否认性。

CSR全称Cerificate Signing Request,中⽂名证书请求⽂件,是证书申请者在申请数字证书时由CSP(加密服务提供者)在⽣成私钥的同时也⽣成证书请求⽂件,证书申请者只要把CSR⽂件提交给证书颁发机构后,证书颁发机构使⽤其根证书的私钥签名就⽣成了证书⽂件,也就是颁发给⽤户的证书。

证书签名过程:1、服务器⽣成证书请求⽂件;2、认证中⼼确认申请者的⾝份真实性;3、认证中学使⽤根证书的私钥加密证书请求⽂件,⽣成证书;4、把证书传给申请者。

1)实验环境youxi1 192.168.5.101 CA认证中⼼youxi2 192.168.5.102 服务器 2)由于没有真实域名,所以⾃⼰搭建⼀个CA认证中⼼,实际只要去申请⼀个就好了。

[root@youxi1 ~]# rpm -qf `which openssl`openssl-1.0.2k-12.el7.x86_64 //openssl⼀般默认安装的[root@youxi1 ~]# vim /etc/pki/tls/fbasicConstraints=CA:TRUE //第172⾏,让当前服务器成为CA认证中⼼[root@youxi1 ~]# /etc/pki/tls/misc/CA -newca //新的CAche证书CA certificate filename (or enter to create) //证书⽂件名,可以直接回车Making CA certificate ...Generating a 2048 bit RSA private key................................+++ ...................................................................+++writing new private key to '/etc/pki/CA/private/./cakey.pem'Enter PEM pass phrase: //保护私钥的密码,123456Verifying - Enter PEM pass phrase: //重复密码,123456-----You are about to be asked to enter information that will be incorporatedinto your certificate request.What you are about to enter is what is called a Distinguished Name or a DN.There are quite a few fields but you can leave some blankFor some fields there will be a default value,If you enter '.', the field will be left blank.-----Country Name (2 letter code) [XX]:CN //国家,只能2个字符State or Province Name (full name) []:beijing //地区Locality Name (eg, city) [Default City]:haidian //城市Organization Name (eg, company) [Default Company Ltd]:test //组织名称,公司Organizational Unit Name (eg, section) []:IT //部门Common Name (eg, your name or your server's hostname) []: //通⽤名,名字或服务器主机名等Email Address []:test@ //邮箱Please enter the following 'extra' attributesto be sent with your certificate request //添加⼀个额外属性,让客户端发送CA证书请求⽂件时,要输⼊的密码A challenge password []: //直接回车An optional company name []: //回车Using configuration from /etc/pki/tls/f //CA服务器的配置⽂件,上⾯修改的内容会添加到该配置⽂件中Enter pass phrase for /etc/pki/CA/private/./cakey.pem: //输⼊私钥密码,123456Check that the request matches the signatureSignature okCertificate Details:Serial Number:af:e0:dd:ca:39:32:8e:56ValidityNot Before: Aug 15 07:30:27 2019 GMTNot After : Aug 14 07:30:27 2022 GMTSubject:countryName = CNstateOrProvinceName = beijingorganizationName = testorganizationalUnitName = ITcommonName = emailAddress = test@X509v3 extensions:X509v3 Subject Key Identifier:08:F1:6F:02:F1:A0:BD:71:1E:DF:F5:D1:F3:7B:40:05:3A:02:B5:7CX509v3 Authority Key Identifier:keyid:08:F1:6F:02:F1:A0:BD:71:1E:DF:F5:D1:F3:7B:40:05:3A:02:B5:7CX509v3 Basic Constraints:CA:TRUECertificate is to be certified until Aug 14 07:30:27 2022 GMT (1095 days)Write out database with 1 new entriesData Base Updated //搭建完成[root@youxi1 ~]# cat /etc/pki/CA/cacert.pemCertificate:Data:Version: 3 (0x2)Serial Number:af:e0:dd:ca:39:32:8e:56Signature Algorithm: sha256WithRSAEncryptionIssuer: C=CN, ST=beijing, O=test, OU=IT, CN=/emailAddress=test@ //CA机构信息ValidityNot Before: Aug 15 07:30:27 2019 GMTNot After : Aug 14 07:30:27 2022 GMTSubject: C=CN, ST=beijing, O=test, OU=IT, CN=/emailAddress=test@Subject Public Key Info: //CA认证中⼼公钥信息Public Key Algorithm: rsaEncryptionPublic-Key: (2048 bit)Modulus:00:f5:b0:8d:1f:fd:12:2b:7c:d4:6d:75:c1:da:3e:2c:92:87:22:1e:41:c9:21:bc:c7:bb:65:1f:1a:a4:46:7f:d0:0d:22:11:fc:bf:49:9a:2a:b9:56:9a:14:18:b9:6e:55:3b:06:25:49:80:38:58:1d:f8:89:62:e6:e5:09:6a:61:7c:e8:c7:bc:be:f1:7c:86:e3:de:1e:49:cf:6e:09:ac:cb:5a:58:f3:62:71:c7:05:4e:5a:d7:ab:bb:03:35:49:f1:81:07:7b:82:99:75:a6:28:c7:6d:aa:88:7b:82:d8:ac:ee:e7:e4:28:aa:8d:e6:62:45:b9:6a:5a:49:49:40:65:e7:2f:69:d8:48:2f:cb:a3:c3:01:af:b5:8e:0f:b5:68:0a:7b:64:4b:6a:46:58:d6:f2:4d:02:51:ea:5c:4c:38:70:38:b6:5d:fd:d7:da:af:3c:99:46:cb:40:02:7f:4d:a8:30:98:4c:72:fd:80:7d:13:f5:42:6b:dd:3d:52:02:4b:c2:6f:eb:5c:ca:63:76:1f:b4:5a:6c:e5:0c:fb:bc:b6:32:44:d7:c4:7d:8a:6b:3f:58:56:9b:72:fd:74:66:d9:a2:43:36:5c:a5:ea:91:49:07:14:a4:51:a8:bb:94:9b:5d:72:1d:01:7e:89:eb:f5:ec:2b:3e:f5:73:21Exponent: 65537 (0x10001)X509v3 extensions:X509v3 Subject Key Identifier:08:F1:6F:02:F1:A0:BD:71:1E:DF:F5:D1:F3:7B:40:05:3A:02:B5:7CX509v3 Authority Key Identifier:keyid:08:F1:6F:02:F1:A0:BD:71:1E:DF:F5:D1:F3:7B:40:05:3A:02:B5:7CX509v3 Basic Constraints:CA:TRUESignature Algorithm: sha256WithRSAEncryption3d:c4:ae:3d:ee:22:c7:ff:e7:c2:54:9d:b1:f5:4b:a4:c9:46:58:ec:e7:50:d8:48:66:39:8e:99:12:1b:f0:0a:37:86:03:61:8d:21:dc:26:ca:48:9b:43:82:4a:fa:4f:ff:fb:04:66:ee:b2:0f:44:63:e8:fc:d2:49:26:2a:4c:8a:3b:98:56:e5:86:70:3e:b8:5b:be:91:e5:b5:8a:6b:1f:00:bc:15:b8:91:b4:66:ad:bf:fe:1b:2e:83:3a:5e:6f:df:c5:96:38:8a:ba:b8:be:37:e7:2b:77:e7:af:a8:c7:84:a8:09:0b:1a:b0:43:2d:c2:ae:56:8c:81:09:d3:c0:52:63:e9:ec:04:f1:4e:23:c9:eb:16:36:7c:56:4f:d3:11:06:a9:1c:27:b8:ed:84:04:7a:77:56:ca:8b:f2:1a:42:c1:2f:8c:8d:06:ea:15:e5:08:d9:35:cb:c4:f1:c9:6a:f5:8b:7e:be:46:71:2e:56:00:e7:c4:fe:18:98:cf:72:16:bd:da:fb:b3:9b:03:fc:3c:e4:43:74:04:20:cf:7d:9f:6c:dd:76:bf:8c:b7:e0:44:8a:2a:d7:c5:60:82:c9:cb:1d:80:5b:d1:de:04:d6:dc:19:5a:aa:a9:1b:9d:d6:ed:d1:81:6d:68:10:90:e0:b5:7b:e7:b6:64:42-----BEGIN CERTIFICATE----- //私钥MIIDpTCCAo2gAwIBAgIJAK/g3co5Mo5WMA0GCSqGSIb3DQEBCwUAMGkxCzAJBgNV BAYTAkNOMRAwDgYDVQQIDAdiZWlqaW5nMQ0wCwYDVQQKDAR0ZXN0MQswCQYDVQQL DAJJVDEQMA4GA1UEAwwHdGVzdC5jbjEaMBgGCSqGSIb3DQEJARYLdGVzdEBxcS5jb20wHhcNMTkwODE1MDczMDI3WhcNMjIwODE0MDczMDI3WjBpMQswCQYDVQQGEwJD TjEQMA4GA1UECAwHYmVpamluZzENMAsGA1UECgwEdGVzdDELMAkGA1UECwwCSVQx EDAOBgNVBAMMB3Rlc3QuY24xGjAYBgkqhkiG9w0BCQEWC3Rlc3RAcXEuY29tMIIB IjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA9bCNH/0SK3zUbXXB2j4skociHkHJIbzHu2UfGqRGf9ANIhH8v0maKrlWmhQYuW5VOwYlSYA4WB34iWLm5QlqYXzox7y+8XyG494eSc9uCazLWljzYnHHBU5a16u7AzVJ8YEHe4KZdaYox22qiHuC2Kzu5+Qoqo3mYkW5alpJSUBl5y9p2Egvy6PDAa+1jg+1aAp7ZEtqRljW8k0CUepcTDhwOLZd/dfarzyZRstAAn9NqDCYTHL9gH0T9UJr3T1SAkvCb+tcymN2H7RabOUM+7y2MkTXxH2Kaz9YVpty/XRm2aJDNlyl6pFJBxSkUai7lJtdch0Bfonr9ewrPvVzIQIDAQABo1AwTjAdBgNVHQ4EFgQUCPFvAvGgvXEe3/XR83tABToCtXwwHwYDVR0jBBgw FoAUCPFvAvGgvXEe3/XR83tABToCtXwwDAYDVR0TBAUwAwEB/zANBgkqhkiG9w0B AQsFAAOCAQEAPcSuPe4ix//nwlSdsfVLpMlGWOznUNhIZjmOmRIb8Ao3hgNhjSHcJspIm0OCSvpP//sEZu6yD0Rj6PzSSSYqTIo7mFblhnA+uFu+keW1imsfALwVuJG0Zq2//hsugzpeb9/FljiKuri+N+crd+evqMeEqAkLGrBDLcKuVoyBCdPAUmPp7ATxTiPJ6xY2fFZP0xEGqRwnuO2EBHp3VsqL8hpCwS+MjQbqFeUI2TXLxPHJavWLfr5GcS5WAOfE/hiYz3IWvdr7s5sD/DzkQ3QEIM99n2zddr+Mt+BEiirXxWCCycsdgFvR3gTW3Blaqqkbndbt0YFtaBCQ4LV757ZkQg==-----END CERTIFICATE----- 说明:/etc/pki/tls/misc/CA -newcert|-newreq|-newreq-nodes|-newca|-sign|-verify -newcert 新证书 -newreq 新请求 -newreq-nodes 新请求节点 -newca 新的CA证书 -sign 签证 -verify 验证(2).Apache实现https 准备⼀个httpd,需要包含ssl模块[root@youxi2 ~]# yum -y install httpd mod_ssl[root@youxi2 ~]# vim /etc/httpd/conf/httpd.confServerName 192.168.5.102:80 //第95⾏[root@youxi2 ~]# systemctl start httpd.service[root@youxi2 ~]# firewall-cmd --permanent --zone=public --add-port=80/tcpsuccess[root@youxi2 ~]# firewall-cmd --reloadsuccess ⽣成证书请求⽂件,并发给CA认证中⼼youxi1//-des3使⽤des3加密算法;-out输出到指定地址[root@youxi2 ~]# openssl genrsa -des3 -out /etc/httpd/conf.d/server.keyGenerating RSA private key, 2048 bit long modulus ................................................................................................+++....................+++e is 65537 (0x10001)Enter pass phrase for /etc/httpd/conf.d/server.key: //输⼊保护私钥的密码,123456Verifying - Enter pass phrase for /etc/httpd/conf.d/server.key: //重复密码//-key指定私钥[root@youxi2 ~]# openssl req -new -key /etc/httpd/conf.d/server.key -out /server.csrEnter pass phrase for /etc/httpd/conf.d/server.key: //输⼊保护私钥的密码(/etc/httpd/conf.d/server.key的),123456You are about to be asked to enter information that will be incorporatedinto your certificate request.What you are about to enter is what is called a Distinguished Name or a DN.There are quite a few fields but you can leave some blankFor some fields there will be a default value,If you enter '.', the field will be left blank.-----//通⽤名不能和CA⼀样,⼀般写域名Country Name (2 letter code) [XX]:CNState or Province Name (full name) []:beijingLocality Name (eg, city) [Default City]:haidianOrganization Name (eg, company) [Default Company Ltd]:testOrganizational Unit Name (eg, section) []:ITCommon Name (eg, your name or your server's hostname) []:Email Address []:test@Please enter the following 'extra' attributesto be sent with your certificate requestA challenge password []: //回车An optional company name []: //回车[root@youxi2 ~]# scp /server.csr 192.168.5.101:/ //发给CA认证中⼼root@192.168.5.101's password:server.csr 100% 1029 127.4KB/s 00:00 CAche认证中⼼进⾏签名,再回传[root@youxi1 ~]# openssl ca -keyfile /etc/pki/CA/private/cakey.pem -cert /etc/pki/CA/cacert.pem -in /server.csr -out /server.crt Using configuration from /etc/pki/tls/fEnter pass phrase for /etc/pki/CA/private/cakey.pem: //cakey.pem的保护私钥的密码,123456Check that the request matches the signatureSignature okCertificate Details:Serial Number:af:e0:dd:ca:39:32:8e:57ValidityNot Before: Aug 15 08:45:17 2019 GMTNot After : Aug 14 08:45:17 2020 GMTSubject:countryName = CNstateOrProvinceName = beijingorganizationName = testorganizationalUnitName = ITcommonName = emailAddress = test@X509v3 extensions:X509v3 Basic Constraints:CA:TRUENetscape Comment:OpenSSL Generated CertificateX509v3 Subject Key Identifier:B3:F5:B0:FE:43:AC:44:C9:7F:C6:B5:6F:5C:EA:B8:D1:04:36:1E:40X509v3 Authority Key Identifier:keyid:08:F1:6F:02:F1:A0:BD:71:1E:DF:F5:D1:F3:7B:40:05:3A:02:B5:7C Certificate is to be certified until Aug 14 08:45:17 2020 GMT (365 days)Sign the certificate? [y/n]:y1 out of 1 certificate requests certified, commit? [y/n]yWrite out database with 1 new entriesData Base Updated[root@youxi1 ~]# scp /server.crt 192.168.5.102:/ //回传给服务器root@192.168.5.102's password:server.crt 100% 4547 1.8MB/s 00:00 配置Apache加载证书⽂件[root@youxi2 ~]# cp /server.crt /etc/httpd/conf.d/[root@youxi2 ~]# vim /etc/httpd/conf.d/ssl.confSSLCertificateFile /etc/httpd/conf.d/server.crt //第100⾏,签名证书SSLCertificateKeyFile /etc/httpd/conf.d/server.key/ /第107⾏,私钥[root@youxi2 ~]# systemctl restart httpdEnter SSL pass phrase for 192.168.5.102:443 (RSA) : ******[root@youxi2 ~]# yum -y install net-tools.x86_64[root@youxi2 ~]# netstat -antup | grep 443 //查看443端⼝tcp6 0 0 :::443 :::* LISTEN 2126/httpd[root@youxi2 ~]# firewall-cmd --permanent --zone=public --add-port=443/tcp success[root@youxi2 ~]# firewall-cmd --reloadsuccess 最后使⽤Windows查看(3).nginx实现https 停掉Apache,安装nginx[root@youxi2 ~]# systemctl stop httpd[root@youxi2 ~]# netstat -antup | grep 443[root@youxi2 ~]# yum -y install nginx 配置nginx加载证书⽂件[root@youxi2 ~]# vim /etc/nginx/conf.d/default.confserver {listen 443 ssl;keepalive_timeout 70;location / {root /usr/share/nginx/html;index index.html index.htm;}ssl_protocols TLSv1 TLSv1.1 TLSv1.2; #SSL⽀持的版本ssl_ciphers AES128-SHA:AES256-SHA:RC4-SHA:DES-CBC3-SHA:RC4-MD5;ssl_certificate /etc/httpd/conf.d/server.crt;ssl_certificate_key /etc/httpd/conf.d/server.key;ssl_session_cache shared:SSL:10m;ssl_session_timeout 10m;}[root@youxi2 ~]# nginx -tEnter PEM pass phrase:nginx: the configuration file /etc/nginx/nginx.conf syntax is oknginx: configuration file /etc/nginx/nginx.conf test is successful[root@youxi2 ~]# nginxEnter PEM pass phrase:[root@youxi2 ~]# netstat -antup | grep 443tcp 0 0 0.0.0.0:443 0.0.0.0:* LISTEN 2436/nginx: master 最后在Windows上查看(4).SSL四次握⼿ SSL全称Secure Socket Layer,中⽂名安全套接字层,通过⼀种机制在互联⽹上提供密钥传输。

CA中心概述“CA中心”定义CA中心又称CA机构,即证书授权中心(Certificate Authority ),或称证书授权机构,作为电子商务交易中受信任的第三方,承担公钥体系中公钥的合法性检验的责任。

CA中心为每个使用公开密钥的用户发放一个数字证书,数字证书的作用是证明证书中列出的用户合法拥有证书中列出的公开密钥。

CA机构的数字签名使得攻击者不能伪造和篡改证书。

在SET交易中,CA不仅对持卡人、商户发放证书,还要对获款的银行、网关发放证书。

它负责产生、分配并管理所有参与网上交易的个体所需的数字证书,因此是安全电子交易的核心环节。

电子商务的安全是通过使用加密手段来达到的, 非对称密钥加密技术(公开密钥加密技术)是电子商务系统中主要的加密技术,主要用于对称加密密钥的分发(数字信封)、数字签名的实现(进行身份认证和信息的完整性检验)和交易防抵赖等。

CA 体系为用户的公钥签发证书,以实现公钥的分发并证明其合法性。

该证书证明了该用户拥有证书中列出的公开密钥。

证书是一个经证书授权中心数字签名的包含公开密钥拥有者信息以及公开密钥的文件。

证书的格式遵循X.509标准。

认证中心(CA-Certificate Authority )作为权威的、可信赖的、公正的第三方机构,专门负责发放并管理所有参与网上交易的实体所需的数字证书。

它作为一个权威机构,对密钥进行有效地管理,颁发证书证明密钥的有效性,并将公开密钥同某一个实体(消费者、商户、银行)联系在一起。

它负责产生、分配并管理所有参与网上信息交换各方所需的数字证书,因此是安全电子信息交换的核心。

为保证客户之间在网上传递信息的安全性、真实性、可靠性、完整性和不可抵赖性,不仅需要对客户的身份真实性进行验证,也需要有一个具有权威性、公正性、唯一性的机构,负责向电子商务的各个主体颁发并管理符合国内、国际安全电子交易协议标准的安全证书。

数字证书管理中心是保证电子商务安全的基础设施。

CA认证功能介绍发布日期:2008-12-30 11:38:25概括地说,认证中心(CA)的功能有:证书发放、证书更新、证书撤销和证书验证。

CA的核心功能就是发放和管理数字证书,具体描述如下:(1)接收验证最终用户数字证书的申请。

(2)确定是否接受最终用户数字证书的申请-证书的审批。

(3)向申请者颁发、拒绝颁发数字证书-证书的发放。

(4)接收、处理最终用户的数字证书更新请求-证书的更新。

(5)接收最终用户数字证书的查询、撤销。

(6)产生和发布证书废止列表(CRL)。

(7)数字证书的归档。

(8)密钥归档。

(9)历史数据归档。

认证中心为了实现其功能,主要由以下三部分组成:(1)注册服务器:通过 Web Server 建立的站点,可为客户提供每日24小时的服务。

因此客户可在自己方便的时候在网上提出证书申请和填写相应的证书申请表,免去了排队等候等烦恼。

(2)证书申请受理和审核机构:负责证书的申请和审核。

它的主要功能是接受客户证书申请并进行审核。

(3)认证中心服务器:是数字证书生成、发放的运行实体,同时提供发放证书的管理、证书废止列表(CRL)的生成和处理等服务。

CA认证简介为保证网上数字信息的传输安全,除了在通信传输中采用更强的加密算法等措施之外,必须建立一种信任及信任验证机制,即参加电子商务的各方必须有一个可以被验证的标识,这就是数字证书。

数字证书是各实体(持卡人/个人、商户/企业、网关/银行等)在网上信息交流及商务交易活动中的身份证明。

该数字证书具有唯一性。

它将实体的公开密钥同实体本身联系在一起,为实现这一目的,必须使数字证书符合X.509国际标准,同时数字证书的来源必须是可靠的。

这就意味着应有一个网上各方都信任的机构,专门负责数字证书的发放和管理,确保网上信息的安全,这个机构就是CA认证机构。

各级CA认证机构的存在组成了整个电子商务的信任链。

如果CA机构不安全或发放的数字证书不具有权威性、公正性和可信赖性,电子商务就根本无从谈起。

什么是认证中心电子商务是依托开放的互联网进行的,随着电子商务的飞速发展,为了保证互联网上电子交易及支付的安全性(保密性、真实完整性和不可否认性),防范交易及支付过程中的欺诈行为,除了采用更强的加密算法等措施以保证信息在传输过程中的安全之外,还必须在网上建立一种信任机制,使交易及支付各方能够确认其他各方的身份,这就要求参加电子商务的各方必须有一个可以被验证的身份标识,即数字证书。

同时,还可通过证书传递密钥,解决信息传输中的加密问题。

认证中心即CA中心(Certificate Authority)的建立,则可以对用户的电子身份进行公正、权威和可信任的确认。

CA(Certificate Authority)中心是所有合法注册用户所信赖的具有权威性、信赖性及公正性的第三方机构,负责为电子商务环境中各个实体颁发数字证书,以证明各实体身份的真实性,并负责在交易中检验和管理证书;用户拥有自己的公钥/私钥对。

证书中包含有证书主体的身份信息、其公钥数据、发证机构名称等,发证机构验证证书主体为合法注册实体后,就对上述信息进行数字签名,形成证书。

在公钥证书体系中,如果某公钥用户需要任何其它已向CA注册的用户的公钥,可直接向该用户索取证书,而后用CA的公钥解密解密即可得到认证的公钥;由于证书中已有CA的签名来实现认证,攻击者不具有CA的签名密钥,很难伪造出合法的证书,从而实现了公钥的认证性。

PKI服务PKI是基于公钥算法和技术,为网上通信提供安全服务的基础设施。

是创建、颁发、管理、注销公钥证书所涉及到的所有软件、硬件的集合体。

其核心元素是数字证书,核心执行者是CA认证机构。

---实体鉴别、数据的保密性、数据的真实性和完整性、不可否认性、证书审批发放。

---密钥历史记录、时间戳、密钥备份与恢复、密钥自动更新、黑名单实时查询、支持交叉认证一、PKI简介:PKI(Pubic Key Infrastructure)是一种遵循标准的利用公钥加密技术为电子商务的开展提供一套安全基础平台的技术和规范。

CA认证电子商务认证授权机构(CA, Certificate Authority),也称为电子商务认证中心,是负责发放和管理数字证书的权威机构,并作为电子商务交易中受信任的第三方,承担公钥体系中公钥的合法性检验的责任。

CA中心为每个使用公开密钥的用户发放一个数字证书,数字证书的作用是证明证书中列出的用户合法拥有证书中列出的公开密钥。

CA机构的数字签名使得攻击者不能伪造和篡改证书。

在SET交易中,CA不仅对持卡人、商户发放证书,还要对获款的银行、网关发放证书。

为保证用户之间在网上传递信息的安全性、真实性、可靠性、完整性和不可抵赖性,不仅需要对用户的身份真实性进行验证,也需要有一个具有权威性、公正性、唯一性的机构,负责向电子商务的各个主体颁发并管理符合国内、国际安全电子交易协议标准的电子商务安全证,并负责管理所有参与网上交易的个体所需的数字证书,因此是安全电子交易的核心环节。

CA认证中心管理内容是什么.CA认证中心CA认证中心是一个负责发放和管理数字证书的权威机构。

认证中心通常采用多层次的分级结构,上级认证中心负责签发和管理下级认证中心的证书,最下一级的认证中心直接面向最终用户。

认证中心的主要功能:·证书的颁发·证书的更新·证书的查询·证书的作废·证书的归档2.数字签名数字签名是通过一个单向函数对要传送的信息进行处理得到的用以认证信息来源并核实信息在传送过程中是否发生变化的一个字母数字串。

数字签名提供了对信息来源的确定并能检测信息是否被篡改。

数字签名与数据加密完全独立。

数据可以既签名又加密,只签名,只加密,当然,也可以既不签名也不加密。

发送方计算出的签名和数据一起传送给接收方,签名值是关于发送方的私钥和要发送的信息的一个数学函数的值。

算法的构造保证如果不知道私钥的话就不可能计算出这个签名值。

接收方可以通过依赖发送方的公钥、签名值和接收到的数据的另一个数学算法来验证接收到的信息就是发送方签名的信息。

CA的资料及我国CA的机构发展状况电⼦商务正以不可逆转之势席卷全球的各⾏各业,但世界各地⾯临着⼀个共同的障碍——电⼦商务的安全问题,⽬前全球公认的的解决⽅案是公钥基础设施(Pubic Key Infrastructure,PKI)。

PKI是⼀种构建于⾮对称密钥算法基础上,利⽤公钥加密技术为电⼦商务的开展提供⼀套安全基础平台的技术和规范,CA安全认证是PKI体系的核⼼技术。

⼀、CA的主要功能 由于⽹上交易的⼈们不可能都互相认识,为了确保交易的顺利进⾏,必须建⽴并维持⼀种令⼈可以信任的环境和机制。

CA是即Certification Authority的缩写,称为数字证书认证中⼼。

CA中⼼作为电⼦交易中受信任的第三⽅,负责为电⼦商务环境中各个实体颁发数字证书,以证明各实体⾝份的真实性,并负责在交易中检验和管理证书。

数字证书认证中⼼是整个⽹上电⼦交易安全的关键环节,是电⼦交易中信赖的基础。

他必须是所有合法注册⽤户所信赖的具有权威性、信赖性及公正性的第三⽅机构。

电⼦商务CA先⾏,没有⼀个⾜够稳固、健全的CA,⼀切⽹上的交易都没有安全保障。

⼆、电⼦商务与CA的结合应⽤ 1.安全登录。

安全登录⽅式是指基于数字证书的⽤户⾝份⾃动识别⽅式,这种⽅式采⽤新型的⽤户登录及⾝份确认技术,解决密码登录⽅式烦琐、不安全的弊端。

这种登录⽅式在各种WEB应⽤中的实现⾮常简便。

安全登录依靠系统的特点,如⾃动登录、提供信息交换过程的安全保障、有效防⽌他⼈冒充登录、防⽌⽤户抵赖等,能够很⽅便地扩充到办公⾃动化系统、⽹上招标系统等各种应⽤系统中。

2.安全WEB站点。

安全WEB站点的应⽤结合了SSL协议和数字证书。

SSL协议允许在浏览器和服务器之间进⾏加密通信,同时服务器端和浏览器端分别由可信的第三⽅CA认证中⼼颁发数字证书,这样在交易时,双⽅可以通过数字证书确认对⽅的⾝份。

3.安全电⼦邮件。

由于⽹络的开放性,⼀封普通的邮件很容易受到⽹络⿊客的攻击,安全电⼦邮件利⽤数字证书可以实现对邮件加密、确认发件⼈的⾝份、保证邮件在传输过程中不能被⼈修改、保证已发送邮件的不可否认性。