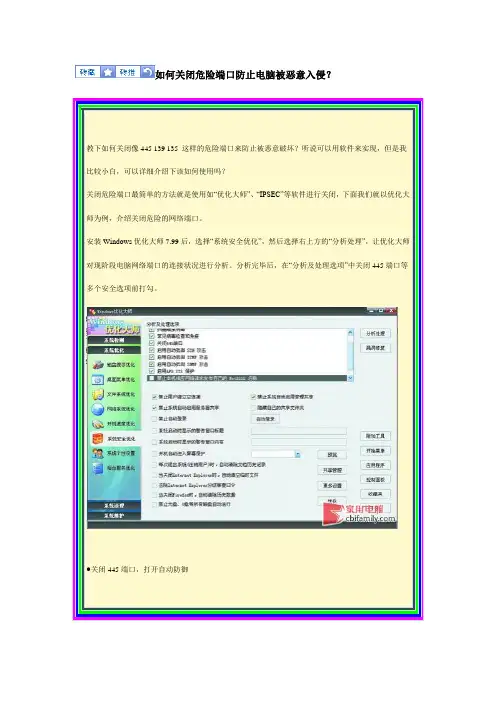

屏蔽135 139 445 3389端口的方法以及网络端口安全防护技巧

- 格式:doc

- 大小:47.50 KB

- 文档页数:11

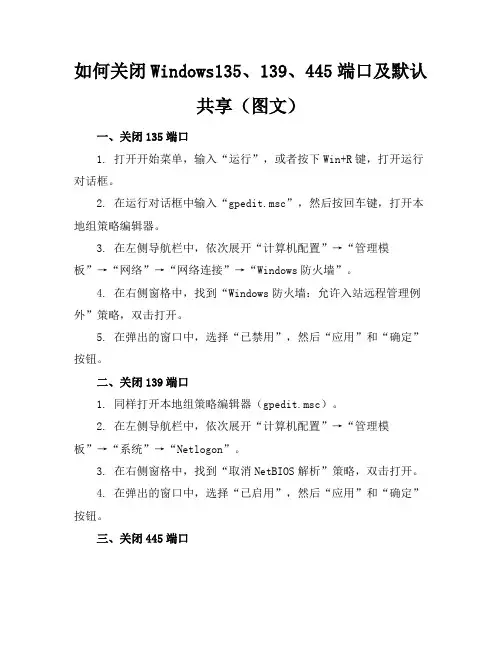

如何关闭Windows135、139、445端口及默认共享(图文)一、关闭135端口1. 打开开始菜单,输入“运行”,或者按下Win+R键,打开运行对话框。

2. 在运行对话框中输入“gpedit.msc”,然后按回车键,打开本地组策略编辑器。

3. 在左侧导航栏中,依次展开“计算机配置”→“管理模板”→“网络”→“网络连接”→“Windows防火墙”。

4. 在右侧窗格中,找到“Windows防火墙:允许入站远程管理例外”策略,双击打开。

5. 在弹出的窗口中,选择“已禁用”,然后“应用”和“确定”按钮。

二、关闭139端口1. 同样打开本地组策略编辑器(gpedit.msc)。

2. 在左侧导航栏中,依次展开“计算机配置”→“管理模板”→“系统”→“Netlogon”。

3. 在右侧窗格中,找到“取消NetBIOS解析”策略,双击打开。

4. 在弹出的窗口中,选择“已启用”,然后“应用”和“确定”按钮。

三、关闭445端口1. 打开开始菜单,输入“运行”,或者按下Win+R键,打开运行对话框。

2. 在运行对话框中输入“services.msc”,然后按回车键,打开服务管理器。

3. 在服务列表中,找到“Server”服务,双击打开。

4. 在“常规”选项卡中,将启动类型更改为“禁用”,然后“停止”按钮,“确定”保存设置。

四、关闭默认共享1. 打开注册表编辑器(regedit),在运行对话框中输入“regedit”并按回车键。

3. 在右侧窗格中,找到名为“AutoShareWks”的键值,将其数值数据更改为“0”。

4. 同样找到名为“AutoShareServer”的键值,将其数值数据更改为“0”。

5. 关闭注册表编辑器,并重启电脑使设置生效。

如何关闭Windows135、139、445端口及默认共享(图文)五、验证端口关闭状态1. 在关闭端口和默认共享后,您可能想要验证一下这些设置是否已经生效。

打开命令提示符(按下Win+R,输入cmd,然后按回车键)。

3389、135、137、138、139、445等端口解释和关闭方法3389端口:在服务器中,3389端口的开放是必需的,因为任何服务器的管理员如果想很好地管理自己的服务器,都需要开启这种方便的网络管理服务。

不过3389端口一旦开启,必然会引来无数黑客,即便那些黑客破解不了密码,也很可能占用你的连接请求数,使你无法登录自己的服务器。

关闭服务器中的3389端口的方法很简单。

在windows2000或2003中,进入控制面板,然后选择“管理工具”中的“服务”,在弹出的服务列表中,选中“Terminal Services”,将该服务的启动类型改为“手动”,然后停止这个服务就可关闭3389端口了。

在windows XP中被黑客悄悄开启远程协作的现象也不是没有发生过。

可以右键点击“我的电脑”,进入“系统属性”窗口中的“远程”选项卡界面,取消对“远程桌面”和“远程协作”选择,再单击确定即可关闭3389端口。

135端口:利用135端口的黑客想要得到管理员的宇航局码和口令,过程往往是很简单,他们似乎部有自己的方法和手段。

关闭135端口,停止可能被黑客利用的RPC服务,不给他们任何能够利用系统弱点的机会。

但单纯地将RPC服务停止会对某些网络用户造成不必要的麻烦。

在网络中,只有使用微软DCOM技术的程序才会调用RemoteProcedure Call,也就是135端口服务,所以在面临这个问题时,将DCOM服务停止是最好的方法。

首先点击“开始”菜单,在“运行”里输入dcomcnfg.exe命令,在弹出的设置窗口中选择“默认设置”标签选项,然后点击选择此选项页面中的“在这台计算机上启用分布式COM”选项,最后点击确定完成。

这样你就可以很好地保护你的电脑了,任何黑客都无法对你电脑中的DCOM服务和DCOM应用程序进行远程操作与访问,达到了既不关闭又能够停止135端口,让黑客放弃攻击你的目的。

137、138端口:在关闭137和138端口之前,先介绍一下NetBIOS服务。

关闭135、137、139、445、3389端口的方法操作前请您根据对业务的影响情况进行评估关闭135端口方法:操作建议:为了避免“冲击波”病毒的攻击,建议关闭135端口。

一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

五、选择“默认协议”选项卡,选中“面向连接的TCP/IP”,单击“删除”按钮。

六、单击“确定”按钮,设置完成,重新启动后即可关闭135端口。

关闭137、139端口方法:操作建议:如果不需要提供文件和打印机共享,建议关闭137、139端口。

一、右键单击桌面右下角“本地连接”图标,选择“状态”。

在弹出的“本地连接状态”对话框中,单击“属性”按钮。

二、在出现的“本地连接属性”对话框中,选择“Internet协议(TCP/IP)”,双击打开。

三、在出现的“Internet协议(TCP/IP)属性”对话框中,单击“高级”按钮。

四、在出现的“高级TCP/IP设置”对话框中,选择“WINS”选项卡,在“WINS”选项卡,“NetBIOS设置”下,选择“禁用TCP/IP上的”NetBIOS。

五、单击“确定”,重新启动后即可关闭137、139端口。

关闭445端口的方法:一、单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

二、找到注册表项“HKEY_LOCAL_MACHINE\System\currentControlset\Services\NetBT\Parame ters”。

三、选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

四、将DWORD值命名为“SMBDeviceEnabled”。

防火墙禁止135,137,138,139,445端口攻击的方法1.Win10自带防火墙关闭端口步骤(本设置步骤仅适用于启用了系统自带防火墙的操作系统)第一步:打开系统的“控制面板”,点击“系统和安全”第二步:进入“windows防火墙”第三步:点击左侧的“高级设置”(注:下图中未启用系统防火墙,仅做参考)第四步:点击左侧的“入站规则”,再点右边的“新建规则…”第五步:选择“端口”,点“下一步”。

第六步:按下图设置,选择TCP和特定本地端口,填入端口号135,137,138,139,445,点下一步。

第七步:选择“阻止连接”,点下一步。

第八步:在“何时应用该规则?”这一步默认全选,点下一步。

第九步:定义规则名称和规则描述(按自己习惯填写),点击完成,可在入站规则中查看到上述步骤自定义的规则。

第十步:重复上述步骤新建规则禁用UDP的135,137,138,139,445的入站。

仅上述第六步选择UDP,端口号依然相同,其它步骤一样。

第九步自定义规则的名称不要相同。

2.ESET NOD32防火墙关闭端口步骤(本设置步骤仅适用于使用ESET NOD32防火墙的操作系统)第一步:打开ESET NOD32软件,点击主界面左侧的“设置”。

第二步:点击右侧的“网络保护”,再点击“个人防火墙”右侧的,选择“配置…”。

第三步:点击“规则”右侧的“编辑”。

第四步:点击“添加”。

第五步:按如下设置“添加规则”中的“常规”、“本地”选项卡,“远程”选项卡默认空白。

第六步:点击“确定”。

完成!3.卡巴斯基安全软件2016防火墙关闭端口步骤(本设置步骤仅适用于使用卡巴斯基安全软件防火墙的操作系统)第一步:打开卡巴斯基安全软件,点击其左下角的设置按钮。

第二步:点击左侧的“保护”。

第三步:点击“防火墙”,然后点“配置包规则”。

第四步:点右下角的“添加”,分别按下面两图所示设置,添加TCP和UDP的规则,并“保存”。

第五步:至此,就能在“包规则”中查看所添加的两个规则。

无论是高手还是菜鸟,大家都知道常见的高危端口:135,139,3389,445等。

大家唯恐不能快点关闭这些端口以及相应的服务来保证系统的安全。

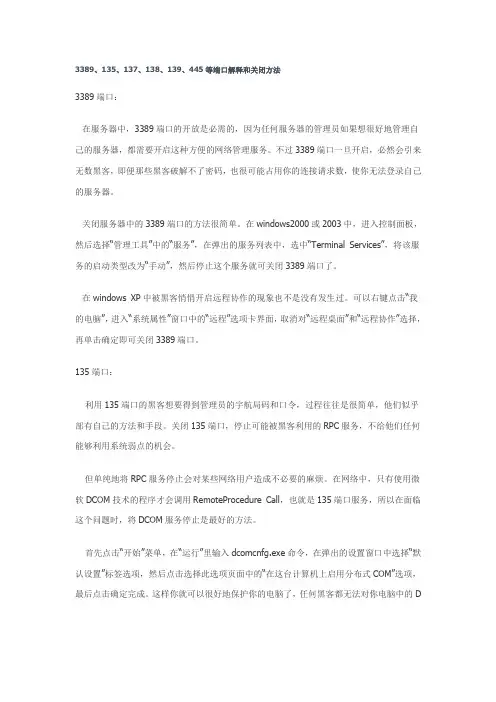

其实本人认为这是错误的,黑客技术是建立在攻与防之间的,下面看本人的135实战原理分析,以及135端口的安全防御!一,工具攻防现在在网上,有很多的135抓鸡器,都是全自动的,利用135端口往往能抓很多肉鸡,为什么呢?因为正版系统为了性能都是开启这些高危服务的,而用户是新手或者安全意识不强的话,就不会关闭这些东西,他们也不懂这些,所以就被抓了。

我们从工具的抓鸡过程来分析!图一这是一款典型的135抓鸡器,下面我们来分析一下抓鸡的过程,从攻击的方面来防御!首先扫描,筛选开启135端口的机器,这些都是很普通的。

下面开始扫描弱口令了,从反面的角度来说,135端口入侵需要弱口令(弱口令就是保护强度很弱的密码,比如123)。

接着看溢出,溢出是利用下载马的形式。

实战:1,扫描135端口,然后筛选出弱口令等。

2,启动ftp或者是tftp本地服务器,开启服务,将木马设置放进目录3,按照步骤批量溢出,在此填入你的电脑,以及改变相应的设置图二防御在下面的文章说。

二手动入侵手动入侵是最爽的了,用工具不如手工的灵活。

这样我们就要详细分析下135端口了!我们打开管理,查看服务。

图三众所周知,135端口的服务是RPC。

看RPC的说明,似乎毫无头绪,是的根本看不明白。

下面就说下使用的方法。

在这里,入侵的常见步骤是:1,确定目标2,扫描端口,假设开启了135端口3,开启需要的漏洞服务,比如IPC共享或者telnet我们开始实战!通过上面的描述,作为终结点映射程序和com服务控制管理器使用。

意思就是远程控制电脑的服务。

那这样,我们就连接到远程电脑的服务控制台。

打开服务管理器,在上面点击操作,点击连接到另一台电脑。

图四图五图六连接成功后,我们就可以像本地电脑一样控制服务了。

当然,再重复一遍连接的条件!1,开启135端口也就是RPC服务2,你知道远程电脑的用户名和密码以及修改的权限(或者远程电脑弱口令)这时,我们就可以开启telnet服务,或者其他你需要入侵利用的服务。

关闭135/137/138/445端口安装的是Windows 2000 Server,还是Windows Server 2003,它们无一例外会在默认安装下开通135端口、137端口、138端口、139端口和445端口。

这些端口可以说都是一把“双刃剑”,它们既能为你提供便利,也会反过来,被其他人非法利用,成为你心中永远的痛。

为此,我们很有必要熟悉这些端口,弄清它们的作用,找出它们的“命门”,以避免误伤了自己。

135端口在许多“网管”眼里,135端口是最让人捉摸不透的端口,因为他们中的大多数都无法明确地了解到135端口的真正作用,也不清楚该端口到底会有哪些潜在的危险。

直到一种名为“IEen”的专业远程控制工具出现,人们才清楚135端口究竟会有什么样的潜在安全威胁。

IEen工具能够借助135端口轻松连接到Internet上的其他工作站,并远程控制该工作站的IE浏览器。

例如,在浏览器中执行的任何操作,包括浏览页面内容、输入帐号密码、输入搜索关键字等,都会被IEen工具监控到。

甚至在网上银行中输入的各种密码信息,都能被IEen工具清楚地获得。

除了可以对远程工作站上的IE浏览器进行操作、控制外,IEen工具通过135端口几乎可以对所有的借助DCOM开发技术设计出来的应用程序进行远程控制,例如IEen工具也能轻松进入到正在运行Excel的计算机中,直接对Excel进行各种编辑操作。

怎么样?135端口对外开放是不是很危险呀?当然,这种危险毕竟是理论上的,要想真正地通过135端口入侵其他系统,还必须提前知道对方计算机的IP地址、系统登录名和密码等。

只要你严格保密好这些信息,你的计算机被IEen工具攻击的可能性几乎不存在。

为什么IEen工具能利用135端口攻击其他计算机呢?原来该工具采用了一种DCOM技术,可以直接对其他工作站的DCOM程序进行远程控制。

DCOM技术与对方计算机进行通信时,会自动调用目标主机中的RPC服务,而RPC服务将自动询问目标主机中的135端口,当前有哪些端口可以被用来通信。

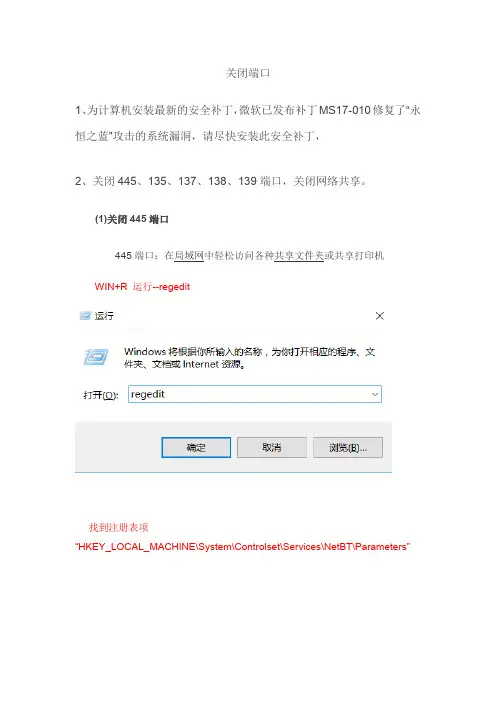

关闭端口1、为计算机安装最新的安全补丁,微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请尽快安装此安全补丁,2、关闭445、135、137、138、139端口,关闭网络共享。

(1)关闭445端口445端口:在局域网中轻松访问各种共享文件夹或共享打印机WIN+R 运行--regedit找到注册表项“HKEY_LOCAL_MACHINE\System\Controlset\Services\NetBT\Parameters”选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

(64位32位根据自己需求)将DWORD值重命名为“SMBDeviceEnabled”修改"数值数据"的值为0,点击确定,完成设置(2)关闭135端口135端口:Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。

这与UNIX 111端口的功能很相似。

使用DCOM和RPC的服务利用计算机上的end-point mapper注册它们的位置。

远端客户连接到计算机时,它们查找end-point mapper找到服务的位置。

WIN+R 运行--dcomcnfg在弹出的“组件服务”对话框中,选择“计算机”选项。

右键单击"我的电脑",选择"属性"在"默认属性"选项卡中,去掉"在此计算机上启用分布式COM"前的勾。

选择"默认协议"选项卡,选中"面向连接的TCP/IP",单击"移除"按钮。

(3)关闭137、138、139端口137、138端口:137、138是UDP端口,当通过网上邻居传输文件时用这个端口。

而139端口:通过这个端口进入的连接试图获得NetBIOS/SMB服务打开网络共享中心-- 更改适配器设置右键点击属性,把框起来的选项前面的勾去掉,然后卸载双击Internet 协议版本4 (TCP/IPv4)-- 高级--选择WIN勾选禁用TCP/IP上的NetBIOS(S)做完以上操作重启即可关闭端口。

关闭⾼危端⼝135、139、445关闭默认共享135端⼝:主要⽤于使⽤RPC(Remote Procedure Call,远程过程调⽤)协议并提供DCOM(分布式组件对象模型)服务,RPC本⾝在处理通过TCP/IP的消息交换部分有⼀个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。

“冲击波”病毒,利⽤RPC漏洞可以攻击计算机。

139端⼝:是为“NetBIOS Session Service”提供的,主要⽤于提供Windows⽂件和打印机共享以及Unix中的Samba服务。

如果不需要提供⽂件和打印机共享,可以关闭该端⼝。

445端⼝:局域⽹中轻松访问各种共享⽂件或共享打印机会⽤到445端⼝,如果不需要提供⽂件和打印机共享,可以关闭该端⼝,让⿊客⽆法破坏各种共享资源。

下⾯⽤⼀台Windows 7的虚拟机试验⼀下关闭这三个⾼危端⼝⾸先查看⼀下端⼝列表,发现三个⾼危端⼝都在1、关闭139端⼝找到⽹络设置-属性选择“选择“Internet协议4(TCP/IP)-点击属性点击“⾼级”选择“禁⽤TCP/IP 上的NetBIOS(S)”,点击确定此时查看端⼝列表,发现139端⼝不见了2、关闭135端⼝Win+r,在运⾏窗⼝输⼊dcomcnfg进⼊组件服务-根据图中所⽰,组件服务-计算机-我的电脑-默认属性-把“在此计算机上启⽤分布式COM(E)”前⾯的勾去掉然后进⼊“默认协议”,选择“⾯向连接的TCP/IP”,点击移除,然后确定此时135端⼝依然没有消失,还要进⾏下⼀步,Win+r 输⼊regedit,进⼊注册表依次进⼊HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Rpc在Rpc⽂件夹出右键-新建(N)-项(k)输⼊ Internet 确定重启虚拟机,然后查询端⼝,发现此时135端⼝也不见了3、关闭445端⼝进⼊注册表依次进⼊HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters在Parameters⽂件夹处右键-新建-项-选择QWORD(64) //32位的电脑选择QWORD(32)将新建的QWORD(64)数值数据设置为0,保存退出然后进⼊系统服务页⾯,Win+r,输⼊services.msc找到server,将server停⽌然后禁⽤,点击应⽤重启虚拟机,查询端⼝列表除了这种⽅法还可以在防⽕墙添加规则阻⽌连接,或者通过IP安全策略禁⽤端⼝关闭默认共享1、运⾏输⼊Win+R,,输⼊“regedit”,打开注册表进⼊路径:[HEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\Parameters]新建DWORD(32位)值:AutoShareServer设置为“0”;AutoShareWKs设置为“0”;2、进⼊路径:[HEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa]将restrictanonymous设置为“1”;3、重启操作系统。

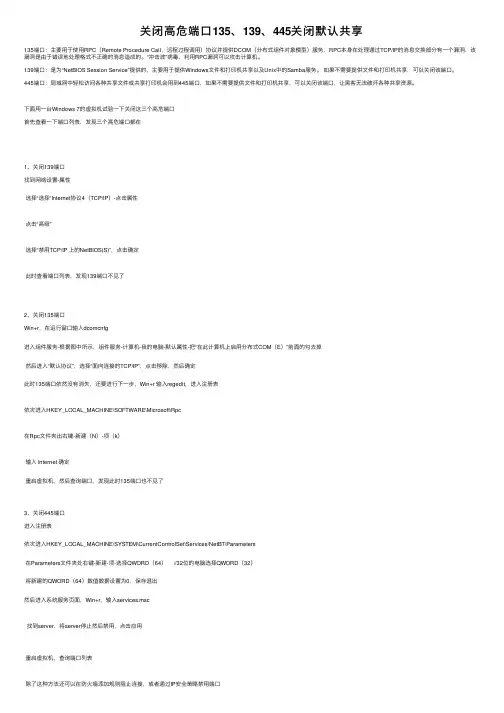

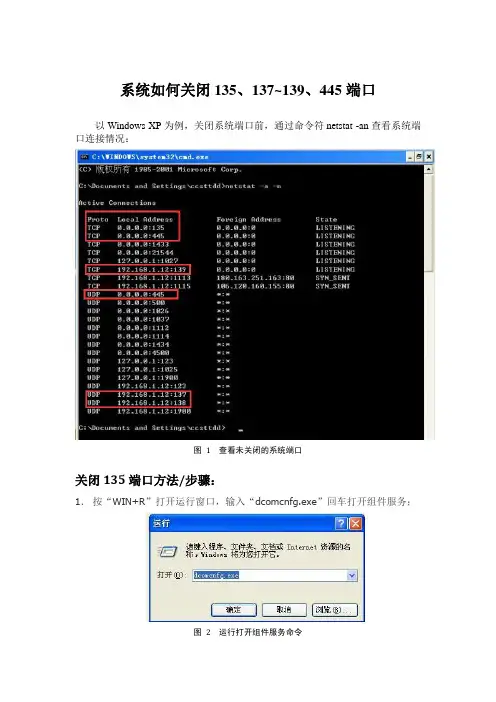

系统如何关闭135、137~139、445端口以Windows XP为例,关闭系统端口前,通过命令符netstat -an查看系统端口连接情况:图 1 查看未关闭的系统端口关闭135端口方法/步骤:1.按“WIN+R”打开运行窗口,输入“dcomcnfg.exe”回车打开组件服务;图 2 运行打开组件服务命令2.依次点击“组件服务”、“计算机”、“我的电脑”,右键进入属性配置选项;图 3 进入组件服务属性配置3.在属性配置选项中切换到“默认属性”页面,把“在此计算机上启用分布式COM”前面的钩去掉;图 4 更改默认属性4.切换到“默认协议”页面,把“面向连接的TCP/IP”删掉,单击“确定”完成135端口的关闭操作。

图 5 删除默认协议TCP/IP关闭137、138端口方法/步骤:停止NetBIOS。

1.点击“网上邻居”右键“属性”打开网络连接页面,再点击“本地连接”右键“属性”打开本地连接属性页面;图 6 打开本地连接属性2.双击“Internet协议(TCP/IP)”打开Internet协议(TCP/IP)设置窗口,单击“高级按钮;图7 打开高级(TCP/IP)设置3.在“高级TCP/IP设置”切换到“WINS”页面,选中“禁用TCP/IP上的NetBIOS (S)”,单击“确定”完成137、138端口的关闭操作。

图8 禁用NetBIOS关闭139端口方法/步骤:停止NetBIOS并停止打印机共享服务。

停止TCP/IP协议下的NetBIOS服务,不能将139端口完全关闭。

因为网络中的打印机共享服务是通过139端口实现的,必须将打印机服务停止。

停止NetBIOS方法同上(关闭137、138端口方法)。

停止打印机服务方法:1.点击“网上邻居”右键“属性”打开网络连接页面,点击“本地连接”右键“属性”打开本地连接属性页面;2.在本地连接属性页面,把“Microsoft网络的文件和打印机共享”前面的钩去掉,单击“确定”完成打印机服务的停止操作。

关闭135 139 445有害端口全攻略默认情况下windows有很多端口是开放的.在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑.所以应该关闭.主要有tcp 135 ,139,445,593,1025端口和udp135,137,138,445 端口,一些流行病毒的后门端口,如tcp 2745,3127,6129端口,以及远程服务访问端口3389.下面介绍如何在xp/2k/2003下手动关闭这些网络端口.1 点击 "开始菜单/设置/控制面板/管理工具",双击打开"本地策月",选中"ip安全策月,在本地计算机"右边的空白位置右击鼠标,谈出快捷菜单,选择"创建ip安全策月",弹出向导.在向导中点击下一步下一步,当显示"安全通信请求"画面时,把"激活默认相应规则"左边的钩去掉,点"完成"就创建了一个新的ip安全策月.2 右击该ip安全策月,在"属性"对话框中,把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的规则,随后弹出"新规则属性"对话框,在画面上点击"添加"按纽,弹出ip筛选器列表窗口.在列表中,首先把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的筛选器.3 进入"筛选器属性'对话框,首先看到的是寻地址,源地址选"任何ip地址",目标地址选"我的ip地址",点击"协议"选项卡,在"选择协议类型"的下拉列表中选择“tcp",然后在"到此端口"的下的文本框中输入"135",点击确定.这样就添加了一个屏蔽tcp135 端口的筛选器,可以防止外界通过135端口连上你的电脑.点击确定后回到筛选器列表的对话框,可以看到已经添加了一条策月.重复以上步骤继续添加tcp 137 139 445 593 端口和udp 135 139 445 端口,为它们建立相应的筛选器.重复以上步骤添加tcp 125 2745 3127 6129 3389 端口的屏蔽策月,建立好上述端口的筛选器,最后点击确定按纽.4 在"新规则属性"对话框中,选择"新ip筛选器列表'然后点击其左边的复选框,表示已经激活.最后点击"筛选器操作"选项卡中,把"使用添加向导"左边的钩去掉,点击"添加"按钮,进行"阻止"操作,在"新筛选器操作属性"的"安全措施"选项卡中,选择"阻止",然后点击"确定"5 进入"新规则属性"对话框,点击"新筛选器操作".,选取左边的复选框,表示已经激活,点击"关闭"按钮,关闭对话框.最后"新ip安全策月属性"对话框,在"新的ip筛选器列表"左边打钩,按确定关闭对话框.在"本地安全策月"窗口,用鼠标右击新添加的ip安全策月,然后选择"指派".重新启动后,上述端口就可以关闭了!电脑就安全多了!!!********************************************************************** *********************************************************默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

使⽤BAT命令关闭:135端⼝、139端⼝、445端⼝等都知道135端⼝,139端⼝以及445端⼝.这三个端⼝容易被⿊客或者病毒利⽤.所以我们今天就来教下⼤家如何关闭它.太难的⽅法就不教给⼤家了.什么实⽤策略组之类的.新⼿感觉很⿇烦.所以下⾯给⼤家来简单的教程打开可以将下⾯的代码复制到⽂本⾥⾯然后保存为123.bat,然后运⾏就可以了@echo offgpupdate >nulrem For Client onlyiPseccmd -w REG -p "HFUT_SECU" -o -x >nulipseccmd -w REG -p "HFUT_SECU" -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/80" -f *+0:80:TCP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/1434" -f *+0:1434:UDP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/137" -f *+0:137:UDP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/138" -f *+0:138:UDP -n BLOCK -x >nulrem echo 禁⽌⽹上邻居的⽂件传输(只要去掉上述两⾏的 REM 即可⽣效!)rem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/139" -f *+0:139:TCP -n BLOCK -x >nulrem echo 禁⽌NetBIOS/SMB服务和⽂件和打印机共享和SAMBA(去掉REM⽣效)ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/135" -f *+0:135:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/135" -f *+0:135:UDP -n BLOCK -x >nulecho 禁⽌Location Service服务和防⽌ Dos 攻击…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/445" -f *+0:445:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/445" -f *+0:445:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1025" -f *+0:1025:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/139" -f *+0:139:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1068" -f *+0:1068:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5554" -f *+0:5554:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9995" -f *+0:9995:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9996" -f *+0:9996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block ICMP/255" -f *+0:255:ICMP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/43958" -f *+0:43958:TCP -n BLOCK -x >nulecho 关闭流⾏危险端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nulecho 关闭⽊马NetBus Pro开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1092" -f *+0:1092:TCP -n BLOCK -x >nulecho 关闭蠕⾍LoveGate开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3996" -f *+0:3996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4060" -f *+0:4060:TCP -n BLOCK -x >nulecho 关闭⽊马RemoteAnything开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nulecho 关闭⽊马ICQTrojan开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1080" -f *+0:1080:TCP -n BLOCK -x >nulecho 禁⽌代理服务器扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/113" -f *+0:113:TCP -n BLOCK -x >nulecho 禁⽌Authentication Service服务…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/79" -f *+0:79:TCP -n BLOCK -x >nulecho 禁⽌Finger扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/53" -f *+0:53:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53" -f *+0:53:TCP -n BLOCK -x >nulecho 禁⽌区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/707" -f *+0:707:TCP -n BLOCK -x >nulecho 关闭nachi蠕⾍病毒监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/808" -f *+0:808:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23" -f *+0:23:TCP -n BLOCK -x >nulecho 关闭Telnet 和⽊马Tiny Telnet Server监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/520" -f *+0:520:TCP -n BLOCK -x >nulecho 关闭Rip 端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nulecho 关闭⽊马程序BackDoor的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nulecho 关闭马程序⿊洞2001的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马程序Ripper的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nulecho 关闭⽊马程序Wincrash v2的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -x >nulecho 关闭Windows 的远程管理终端(远程桌⾯)监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4444" -f *+0:4444:TCP -n BLOCK -x >nulecho 关闭msblast冲击波蠕⾍监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4899" -f *+0:4899:TCP -n BLOCK -x >nulecho 关闭远程控制软件(remote administrator)服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5800" -f *+0:5800:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5900" -f *+0:5900:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8888" -f *+0:8888:TCP -n BLOCK -x >nulecho 关闭远程控制软件VNC的两个默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络精灵默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7511" -f *+0:7511:TCP -n BLOCK -x >nul echo 关闭⽊马聪明基因的默认连接端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7626" -f *+0:7626:TCP -n BLOCK -x >nul echo 关闭⽊马冰河默认端⼝(注意可变!)…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8011" -f *+0:8011:TCP -n BLOCK -x >nul echo 关闭⽊马WAY2.4默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9989" -f *+0:9989:TCP -n BLOCK -x >nul echo 关闭⽊马InIkiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/19191" -f *+0:19191:TCP -n BLOCK -x >nul echo 关闭⽊马兰⾊⽕焰默认开放的telnet端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1029" -f *+0:1029:TCP -n BLOCK -x >nul ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20168" -f *+0:20168:TCP -n BLOCK -x >nul echo 关闭lovegate 蠕⾍所开放的两个后门端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23444" -f *+0:23444:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/27374" -f *+0:27374:TCP -n BLOCK -x >nul echo 关闭⽊马SUB7默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30100" -f *+0:30100:TCP -n BLOCK -x >nul echo 关闭⽊马NetSphere默认的服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31337" -f *+0:31337:TCP -n BLOCK -x >nul echo 关闭⽊马BO2000默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/45576" -f *+0:45576:TCP -n BLOCK -x >nul echo 关闭代理软件的控制端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nul echo 关闭⽊马Schwindler默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31338" -f *+0:31338:TCP -n BLOCK -x >nul echo 关闭⽊马Back Orifice默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8102" -f *+0:8102:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络神偷默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2000" -f *+0:2000:TCP -n BLOCK -x >nul echo 关闭⽊马⿊洞2000默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31339" -f *+0:31339:TCP -n BLOCK -x >nul echo 关闭⽊马NetSpy DK默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nul echo 关闭⽊马⿊洞2001默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31666" -f *+0:31666:TCP -n BLOCK -x >nul echo 关闭⽊马BOWhack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/34324" -f *+0:34324:TCP -n BLOCK -x >nul echo 关闭⽊马BigGluck默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络精灵3.0,netspy3.0默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40412" -f *+0:40412:TCP -n BLOCK -x >nul echo 关闭⽊马The Spy默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40421" -f *+0:40421:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8011" -f *+0:8011:TCP -n BLOCK -x >nul echo 关闭⽊马wry,赖⼩⼦,⽕凤凰默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40422" -f *+0:40422:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23444" -f *+0:23444:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜,netbull默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40423" -f *+0:40423:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23445" -f *+0:23445:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜,netbull默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40426" -f *+0:40426:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 3.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50505" -f *+0:50505:TCP -n BLOCK -x >nul echo 关闭⽊马Sockets de Troie默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/27374" -f *+0:27374:TCP -n BLOCK -x >nul echo 关闭⽊马Sub Seven 2.0+,77,东⽅魔眼默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nul echo 关闭⽊马Fore默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53001" -f *+0:53001:TCP -n BLOCK -x >nul echo 关闭⽊马Remote Windows Shutdown默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/121" -f *+0:121:TCP -n BLOCK -x >nul echo 关闭⽊马BO jammerkillahV默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/666" -f *+0:666:TCP -n BLOCK -x >nul echo 关闭⽊马Satanz Backdoor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/65000" -f *+0:65000:TCP -n BLOCK -x >nul echo 关闭⽊马Devil默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1807" -f *+0:1807:TCP -n BLOCK -x >nul echo 关闭⽊马SpySender默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nul echo 关闭⽊马NetBus Pro默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1981" -f *+0:1981:TCP -n BLOCK -x >nul echo 关闭⽊马Shockrave默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1243" -f *+0:1243:TCP -n BLOCK -x >nul echo 关闭⽊马SubSeven默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1001" -f *+0:1001:TCP -n BLOCK -x >nul echo 关闭⽊马WebEx默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30100" -f *+0:30100:TCP -n BLOCK -x >nul echo 关闭⽊马NetSphere默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1011" -f *+0:1011:TCP -n BLOCK -x >nul echo 关闭⽊马Doly Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1001" -f *+0:1001:TCP -n BLOCK -x >nul echo 关闭⽊马Silencer默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1170" -f *+0:1170:TCP -n BLOCK -x >nul echo 关闭⽊马Psyber Stream Server默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20000" -f *+0:20000:TCP -n BLOCK -x >nul echo 关闭⽊马Millenium默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1234" -f *+0:1234:TCP -n BLOCK -x >nul echo 关闭⽊马Ultors Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/65000" -f *+0:65000:TCP -n BLOCK -x >nul echo 关闭⽊马Devil 1.03默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1245" -f *+0:1245:TCP -n BLOCK -x >nul echo 关闭⽊马VooDoo Doll默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马NetMonitor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1492" -f *+0:1492:TCP -n BLOCK -x >nul echo 关闭⽊马FTP99CMP默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1170" -f *+0:1170:TCP -n BLOCK -x >nul echo 关闭⽊马Streaming Audio Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nul echo 关闭⽊马BackDoor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30303" -f *+0:30303:TCP -n BLOCK -x >nul echo 关闭⽊马Socket23默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nul echo 关闭⽊马Trojan Cow默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nul echo 关闭⽊马Gatecrasher默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nul echo 关闭⽊马Ripper默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2115" -f *+0:2115:TCP -n BLOCK -x >nul echo 关闭⽊马Bugs默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/12076" -f *+0:12076:TCP -n BLOCK -x >nul echo 关闭⽊马Gjamer默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2140" -f *+0:2140:TCP -n BLOCK -x >nul echo 关闭⽊马Deep Throat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4950" -f *+0:4950:TCP -n BLOCK -x >nul echo 关闭⽊马IcqTrojen默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2140" -f *+0:2140:TCP -n BLOCK -x >nul echo 关闭⽊马The Invasor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/16969" -f *+0:16969:TCP -n BLOCK -x >nul echo 关闭⽊马Priotrity默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2801" -f *+0:2801:TCP -n BLOCK -x >nul echo 关闭⽊马Phineas Phucker默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1245" -f *+0:1245:TCP -n BLOCK -x >nul echo 关闭⽊马Vodoo默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30129" -f *+0:30129:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5742" -f *+0:5742:TCP -n BLOCK -x >nul echo 关闭⽊马Wincrash默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3700" -f *+0:3700:TCP -n BLOCK -x >nul echo 关闭⽊马Portal of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nul echo 关闭⽊马Wincrash2默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4092" -f *+0:4092:TCP -n BLOCK -x >nul echo 关闭⽊马WinCrash默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1033" -f *+0:1033:TCP -n BLOCK -x >nul echo 关闭⽊马Netspy默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nul echo 关闭⽊马ICQTrojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1981" -f *+0:1981:TCP -n BLOCK -x >nul echo 关闭⽊马ShockRave默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5000" -f *+0:5000:TCP -n BLOCK -x >nulecho 关闭⽊马Sockets de Troie 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马Pass Ripper默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5321" -f *+0:5321:TCP -n BLOCK -x >nulecho 关闭⽊马Firehotcker默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/666" -f *+0:666:TCP -n BLOCK -x >nulecho 关闭⽊马Attack FTP默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5400" -f *+0:5400:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/21554" -f *+0:21554:TCP -n BLOCK -x >nulecho 关闭⽊马GirlFriend默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5401" -f *+0:5401:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nulecho 关闭⽊马Fore Schwindler默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5402" -f *+0:5402:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/34324" -f *+0:34324:TCP -n BLOCK -x >nulecho 关闭⽊马Tiny Telnet Server默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5569" -f *+0:5569:TCP -n BLOCK -x >nulecho 关闭⽊马Robo-Hack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30999" -f *+0:30999:TCP -n BLOCK -x >nulecho 关闭⽊马Kuang默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6670" -f *+0:6670:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/11000" -f *+0:11000:TCP -n BLOCK -x >nulecho 关闭⽊马Senna Spy Trojans默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6771" -f *+0:6771:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23456" -f *+0:23456:TCP -n BLOCK -x >nulecho 关闭⽊马WhackJob默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nulecho 关闭⽊马GateCrasher默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/555" -f *+0:555:TCP -n BLOCK -x >nulecho 关闭⽊马Phase0默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nulecho 关闭⽊马Priority默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5400" -f *+0:5400:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7000" -f *+0:7000:TCP -n BLOCK -x >nulecho 关闭⽊马Remote Grab默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4950" -f *+0:4950:TCP -n BLOCK -x >nulecho 关闭⽊马IcqTrojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7300" -f *+0:7300:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9989" -f *+0:9989:TCP -n BLOCK -x >nulecho 关闭⽊马InIkiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7301" -f *+0:7301:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9872" -f *+0:9872:TCP -n BLOCK -x >nulecho 关闭⽊马Portal Of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/11223" -f *+0:11223:TCP -n BLOCK -x >nulecho 关闭⽊马Progenic Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7307" -f *+0:7307:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 3.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/22222" -f *+0:22222:TCP -n BLOCK -x >nulecho 关闭⽊马Prosiak 0.47默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7308" -f *+0:7308:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 4.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53001" -f *+0:53001:TCP -n BLOCK -x >nulecho 关闭⽊马Remote Windows Shutdown默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7789" -f *+0:7789:TCP -n BLOCK -x >nulecho 关闭⽊马ICKiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5569" -f *+0:5569:TCP -n BLOCK -x >nulecho 关闭⽊马RoboHack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9872" -f *+0:9872:TCP -n BLOCK -x >nulecho 关闭⽊马Portal of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -x >nulgpupdate >nulecho 正在设置 IP 筛选器……rem if exist %temp%\ipfilter.reg del %temp%\ipfilter.regecho Windows Registry Editor Version 5.00>%temp%\ipfilter.regecho.>>%temp%\ipfilter.regecho [HKEY_LOCAL_macHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters]>>%temp%\ipfilter.regecho "EnableSecurityFilters"=dWord:00000001>>%temp%\ipfilter.regecho.>>%temp%\ipfilter.reg>>%temp%\ipfilter.regecho [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters\Interfaces\{F3BBAABC-03A5-4584-A7A0-0251FA38B8B1}]>>%temp%\ipfilter.reg echo "TCPAllowedPorts"=hex(07):32,00,31,00,00,00,38,00,30,00,00,00,34,00,30,00,30,\>>%temp%\ipfilter.regecho 00,30,00,00,00,00,00>>%temp%\ipfilter.regecho [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\{F3BBAABC-03A5-4584-A7A0-0251FA38B8B1}]>>%temp%\ipfilter.reg echo "TCPAllowedPorts"=hex(07):32,00,31,00,00,00,38,00,30,00,00,00,34,00,30,00,30,\>>%temp%\ipfilter.regecho 00,30,00,00,00,00,00>>%temp%\ipfilter.regecho.>>%temp%\ipfilter.regregedit /s %temp%\ipfilter.regdel %temp%\ipfilter.regecho IP 筛选器设置成功!echo.echo.echo !echo.echo 不要关闭窗⼝,请按任意键进⾏ Windows 服务器的过滤策略!echo.pause>nulrem For PC Serveripseccmd -w REG -p "HFUT_SECU" -o -xipseccmd -w REG -p "HFUT_SECU" -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/80" -f *+0:80:TCP -n BLOCK -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/1434" -f *+0:1434:UDP -n BLOCK -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -xipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/445" -f *+0:445:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/445" -f *+0:445:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1025" -f *+0:1025:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/139" -f *+0:139:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1068" -f *+0:1068:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5554" -f *+0:5554:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9995" -f *+0:9995:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9996" -f *+0:9996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block ICMP/255" -f *+0:255:ICMP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/43958" -f *+0:43958:TCP -n BLOCK -x >nulecho 关闭流⾏危险端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nulecho 关闭⽊马NetBus Pro开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1092" -f *+0:1092:TCP -n BLOCK -x >nulecho 关闭蠕⾍LoveGate开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3996" -f *+0:3996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4060" -f *+0:4060:TCP -n BLOCK -x >nulecho 关闭⽊马RemoteAnything开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nulecho 关闭⽊马ICQTrojan开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1080" -f *+0:1080:TCP -n BLOCK -x >nulecho 禁⽌代理服务器扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/113" -f *+0:113:TCP -n BLOCK -x >nulecho 禁⽌Authentication Service服务…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/79" -f *+0:79:TCP -n BLOCK -x >nulecho 禁⽌Finger扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/53" -f *+0:53:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53" -f *+0:53:TCP -n BLOCK -x >nulecho 禁⽌区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/707" -f *+0:707:TCP -n BLOCK -x >nulecho 关闭nachi蠕⾍病毒监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/808" -f *+0:808:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23" -f *+0:23:TCP -n BLOCK -x >nulecho 关闭Telnet 和⽊马Tiny Telnet Server监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/520" -f *+0:520:TCP -n BLOCK -x >nulecho 关闭Rip 端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nulecho 关闭⽊马程序BackDoor的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nulecho 关闭马程序⿊洞2001的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马程序Ripper的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nulecho 关闭⽊马程序Wincrash v2的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -x >nulecho 关闭Windows 的远程管理终端(远程桌⾯)监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4444" -f *+0:4444:TCP -n BLOCK -x >nulecho 关闭msblast冲击波蠕⾍监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4899" -f *+0:4899:TCP -n BLOCK -x >nulecho 关闭远程控制软件(remote administrator)服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5800" -f *+0:5800:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5900" -f *+0:5900:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8888" -f *+0:8888:TCP -n BLOCK -x >nulecho 关闭远程控制软件VNC的两个默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulecho 关闭Dameware服务端默认监听端⼝(可变!)…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6267" -f *+0:6267:TCP -n BLOCK -x >nulecho 关闭⽊马⼴外⼥⽣的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/660" -f *+0:660:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat v1.0 - 3.1默认服务端⼝…………OK!。

445端口如何关闭?如何快速预防勒索病毒445端口如何关闭?这几天爆发的比特币勒索病毒以及席卷全球,国内外许多电脑都纷纷中招了。

病毒将我们的电脑文件强行锁定,要通过支付费用才可以查看文件。

对于那些电脑中有许多重要文件的人来说,是非常头痛的。

这也警示了我们要注重互联网安全信息的防范,要做好重要的文件备份。

不过,很快国内外很多专家都给出了关闭445端口的方法,可以让我们一定程度上预防勒索病毒。

下文就以小编的Window7 系统为例。

将一个关闭445端口的方法分享给大家。

如果是Windows10系统要关闭445端口,可以参考:/news/win10-guan-bi-445-duan-kou-47 0.html关闭445端口的步骤首先点击我们电脑的【开始】菜单,找到【控制面板】并点击。

∙然后我们点击【系统和安全】。

∙然后找到Windows防火墙,点击打开。

∙然后我们点击左侧的【高级设置】。

∙于是我们再右击【入站规则】,然后点击【新建规则】。

然后我们选择端口(O),然后点击【下一步】。

∙然后输入135,137,138,139,445端口名称,输入完成后,我们点击【下一步】。

∙于是选择【阻止连接】,再点击【下一步】。

∙跳转到新的界面,再点击【下一步】。

∙然后我们设置名称为“预防勒索病毒”,然后点击【完成】。

∙于是我们就可以看到我们设置的入站规则了。

∙双击“预防勒索病毒”,我们点击【协议和端口】,就可以看到我们阻止连接的135,137,138,139,445端口了。

以上就是通过Windows防火墙设置关闭445端口的方法了,但这只能一定程度上预防勒索病毒。

并且在勒索病毒爆发后,Windows系统也做出了及时的补救,发布了系统补丁,我们及时安装系统的补丁才可以更有效的防范勒索病毒。

通过勒索病毒事件,我们才认识到了备份电脑文件的重要性。

举一反三,我们常用的iPhone手机中也存储着不少的重要数据,所以我们也要做好手机重要数据的备份。

电脑防止入侵、关闭主要端口版权:(果冻)内容445.135多为蠕虫病毒的攻击性端口建议关闭创建IP 安全策略来屏蔽端口:关闭的端口有,135,137,138,139,445,1025,2475,3127,6129,3389,593,还有tcp.具体操作如下:默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

提到135网络端口,在几年前相信没有多少人能准确知道该端口到底“扮演”什么角色,更不要说通过该端口能给系统带来什么潜在安全威胁了?直到有一种“IE`en”远程控制软件出现,人们才知道通过135端口,可以远程随意控制计算机的上网情况,包括偷窥上网帐号,监控浏览内容等,甚至还能运行各种通过DCOM技术开发出来的应用程序。

如此一来,开通服务器的135网络端口,就很有可能招来各种恶意的远程攻击;为确保网络服务器的安全,想办法关闭危险的135网络端口就显得十分必要了。

为此,本文特意提供了如下禁用技巧,相信能给各位带来帮助。

方法1、关闭RPC服务由于通过135网络端口,只能远程运行一些通过DCOM技术开发出来的应用程序,而DCOM技术在通信过程中,需要用到RPC服务;因此如果将服务器中的RPC服务停用的话,就能达到禁用135网络端口的目的了。

在禁用RPC服务时,可以依次单击“开始”/“程序”/“管理工具”/“服务”命令,在随后打开的“服务”列表中,双击其中的“Remote Procedure Call”选项,打开如图1所示的设置界面,将该界面的启动类型设置为“已禁用”选项,再单击一下“确定”按钮,服务器的RPC服务就会被暂时停用了。

图1不过这种方法有很大的弊病,因为一旦将服务器的RPC服务停用的话,那么服务器将无法正常对外提供相关服务,比如数据库查询服务、远程登录服务等,因此这种方法只适合于普通的计算机,或者适合仅对外提供WWW服务、DNS服务的服务器。

方法2、禁用系统DCOM考虑到服务器中的DCOM服务才会访问135网络端口,要是我们能让系统禁用DCOM 服务功能的话,就能实现间接地关闭135端口的目的了。

要禁用计算机系统中的DCOM功能时,可以在系统的“开始”菜单中,执行“运行”命令,在弹出的运行对话框中,执行“dcomcnfg.exe”命令,在随后弹出的设置界面中,单击“默认属性”选项,在弹出的图2选项页面中,选中“在这台计算机上启用分布式COM”项目,再单击一下“确定”按钮,这样的话就能实现禁用系统DCOM服务的目的了。

高危端口(135,139,445)漏洞防范措施1)操作系统口令设置为大小写字母、数字、特殊字符的组合,不要简单地设置为数字或单词。

另外,如果不需要,关闭系统的guest账户。

135、139端口攻击即通过猜测系统密码后获取系统控制权,发动入侵。

过于简单的口令病毒程序很容易破解。

2)做好系统备份和数据备份,防止病毒感染造成系统损坏和数据丢失。

3)对于不需要使用高危端口135,139,445的计算机,通过组策略添加出、入站拦截规则。

入站拦截是防止外部攻击,出站拦截防止本地感染病毒后攻击其他计算机。

添加策略的具体操作步骤:A)命令行输入gpedit.msc打开组策略编辑器。

如图1所示,依次展开到“ip安全策略”,右键“创建IP安全策略”,一直点击下一步,出现如图2对话框。

图1B)如图2左侧对话框,去掉勾选,点击“添加”出现右侧对话框,选择标签“IP筛选器列表”,点击添加,弹出图3对话框。

图2C)如图3,“地址”标签页下选择源地址和目标地址规则。

入站拦截,请选择源地址为“任何IP地址”,目标地址为“我的IP地址”。

出站拦截正好相反。

如何同时配置出站和入站拦截,均选择“任何IP地址”。

图3D)切换到“协议”标签页,如图4,选择“TCP”协议,输入要拦截的端口。

确认退出,如图5所示,多出一条规则。

图4图5E)如要添加其他拦截,重复步骤B-D。

完成后图5点击确认,返回图2右侧对话框。

F)如图6左侧对话框,选择标签页“筛选器操作”,右侧对话框选择“阻止”,确认关闭。

图6G)如图7,选中后应用,关闭对话框,返回图2左侧对话框。

图7H)如图8,选中刚刚添加的规则,确认关闭对话框。

图8I)如图9,右键“分配”是规则生效。

不必重启计算机。

图94)如果允许,安装防病毒软件,建议火绒安全,并定期更新病毒库。

如果不能联网,可在检修日下载最新版的杀毒软件重新安装。

安装火绒后可通过它设置规则。

5)建议各区域对同一网段的电脑再扫描一次漏洞。

屏蔽135 139 445 3389端口的方法以及网络端口安全防护技巧默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的IP 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

点击“确定”后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加TCP 137、139、445、593 端口和UDP 135、139、445 端口,为它们建立相应的筛选器。

重复以上步骤添加TCP 1025、2745、3127、6129、3389 端口的屏蔽策略,建立好上述端口的筛选器,最后点击“确定”按钮。

第四步,在“新规则属性”对话框中,选择“新IP 筛选器列表”,然后点击其左边的圆圈上加一个点,表示已经激活,最后点击“筛选器操作”选项卡。

在“筛选器操作”选项卡中,把“使用添加向导”左边的钩去掉,点击“添加”按钮,添加“阻止”操作(右图):在“新筛选器操作属性”的“安全措施”选项卡中,选择“阻止”,然后点击“确定”按钮。

第五步、进入“新规则属性”对话框,点击“新筛选器操作”,其左边的圆圈会加了一个点,表示已经激活,点击“关闭”按钮,关闭对话框;最后回到“新IP安全策略属性”对话框,在“新的IP筛选器列表”左边打钩,按“确定”按钮关闭对话框。

在“本地安全策略”窗口,用鼠标右餍绿砑拥?IP 安全策略,然后选择“指派”。

于是重新启动后,电脑中上述网络端口就被关闭了,病毒和黑客再也不能连上这些端口,从而保护了你的电脑。

路由器的设置:1、关闭7.9等等端口:关闭SimpleTCP/IPService,支持以下TCP/IP服务:CharacterGenerator,Daytime,Discard,Echo,以及QuoteoftheDay。

2、关闭80口:关掉WWW服务。

在“服务”中显示名称为"WorldWideWebPublishingService",通过Internet信息服务的管理单元提供Web连接和管理。

3、关掉25端口:关闭SimpleMailTransportProtocol(SMTP)服务,它提供的功能是跨网传送电子邮件。

4、关掉21端口:关闭FTPPublishingService,它提供的服务是通过Internet信息服务的管理单元提供FTP连接和管理。

5、关掉23端口:关闭Telnet服务,它允许远程用户登录到系统并且使用命令行运行控制台程序。

6、还有一个很重要的就是关闭server服务,此服务提供RPC支持、文件、打印以及命名管道共享。

关掉它就关掉了win2k的默认共享,比如ipc$、c$、admin$等等,此服务关闭不影响您的共他操作。

7、还有一个就是139端口,139端口是NetBIOSSession端口,用来文件和打印共享,注意的是运行samba的unix机器也开放了139端口,功能一样。

以前流光2000用来判断对方主机类型不太准确,估计就是139端口开放既认为是NT机,现在好了。

关闭139口听方法是在“网络和拨号连接”中“本地连接”中选取“Internet协议(TCP/IP)”属性,进入“高级TCP/IP设置”“WINS设置”里面有一项“禁用TCP/IP的NETBIOS”,打勾就关闭了139端口。

对于个人用户来说,可以在各项服务属性设置中设为“禁用”,以免下次重启服务也重新启动,端口也开放了。

我们一般采用一些功能强大的反黑软件和防火墙来保证我们的系统安全,但是有些用户不具备上述条件。

怎么办呢?下面就介绍一种简易的办法——通过限制端口来帮助大家防止非法入侵。

非法入侵的方式简单说来,非法入侵的方式可粗略分为4种:1、扫描端口,通过已知的系统Bug攻入主机。

2、种植木马,利用木马开辟的后门进入主机。

3、采用数据溢出的手段,迫使主机提供后门进入主机。

4、利用某些软件设计的漏洞,直接或间接控制主机。

非法入侵的主要方式是前两种,尤其是利用一些流行的黑客工具,通过第一种方式攻击主机的情况最多、也最普遍;而对后两种方式来说,只有一些手段高超的黑客才利用,波及面并不广泛,而且只要这两种问题一出现,软件服务商很快就会提供补丁,及时修复系统。

因此,如果能限制前两种非法入侵方式,就能有效防止利用黑客工具的非法入侵。

而且前两种非法入侵方式有一个共同点,就是通过端口进入主机。

端口就像一所房子(服务器)的几个门一样,不同的门通向不同的房间(服务器提供的不同服务)。

我们常用的FTP默认端口为21,而WWW网页一般默认端口是80。

但是有些马虎的网络管理员常常打开一些容易被侵入的端口服务,比如139等;还有一些木马程序,比如冰河、BO、广外等都是自动开辟一个您不察觉的端口。

那么,只要我们把自己用不到的端口全部封锁起来,不就杜绝了这两种非法入侵吗?限制端口的方法对于个人用户来说,您可以限制所有的端口,因为您根本不必让您的机器对外提供任何服务;而对于对外提供网络服务的服务器,我们需把必须利用的端口(比如WWW端口80、FTP端口21、邮件服务端口25、110等)开放,其他的端口则全部关闭。

这里,对于采用Windows2000或者WindowsXP的用户来说,不需要安装任何其他软件,可以利用“TCP/IP筛选”功能限制服务器的端口。

具体设置如下:1、右键点击“网上邻居”,选择“属性”,然后双击“本地连接”(如果是拨号上网用户,选择“我的连接”图标),弹出“本地连接状态”对话框。

2、点击[属性]按钮,弹出“本地连接属性”,选择“此连接使用下列项目”中的“Internet协议(TCP/IP)”,然后点击[属性]按钮。

3、在弹出的“Internet协议(TCP/IP)”对话框中点击[高级]按钮。

在弹出的“高级TCP/IP设置”中,选择“选项”标签,选中“TCP/IP筛选”,然后点击[属性]按钮。

4、在弹出的“TCP/IP筛选”对话框里选择“启用TCP/IP筛选”的复选框,然后把左边“TCP端口”上的“只允许”选上(请见附图)。

这样,您就可以来自己添加或删除您的TCP或UDP或IP的各种端口了。

添加或者删除完毕,重新启动机器以后,您的服务器就被保护起来了。

如果只上网浏览的话,可以不添加任何端口。

但是要利用一些网络联络工具,比如OICQ的话,就要把“4000”这个端口打开,同理BitComet 端口:TCP:8927,UDP:8927,如果发现某个常用的网络工具不能起作用的时候,请搞清它在您主机所开的端口,然后在“TCP/IP筛选”中添加端口即可。

要改回来也很简单,把最后一个图改回缺省设定,重启就ok网络端口安全防护技巧(追加一篇)计算机之间通信是通过端口进行的,例如你访问一个网站时,Windows就会在本机开一个端口(例如1025端口),然后去连接远方网站服务器的一个端口,别人访问你时也是如此。

默认状态下,Windows 会在你的电脑上打开许多服务端口,黑客常常利用这些端口来实施入侵,因此掌握端口方面的知识,是安全上网必备的技能。

一、常用端口及其分类电脑在Internet上相互通信需要使用TCP/IP协议,根据TCP/IP协议规定,电脑有256×256(65536)个端口,这些端口可分为TCP 端口和UDP端口两种。

如果按照端口号划分,它们又可以分为以下两大类:1.系统保留端口(从0到1023)这些端口不允许你使用,它们都有确切的定义,对应着因特网上常见的一些服务,每一个打开的此类端口,都代表一个系统服务,例如80端口就代表Web服务。

21对应着FTP,25对应着SMTP、110对应着POP3等(如图1)。

2.动态端口(从1024到65535)当你需要与别人通信时,Windows会从1024起,在本机上分配一个动态端口,如果1024端口未关闭,再需要端口时就会分配1025端口供你使用,依此类推。

但是有个别的系统服务会绑定在1024到49151的端口上,例如3389端口(远程终端服务)。

从49152到65535这一段端口,通常没有捆绑系统服务,允许Windows动态分配给你使用。

二、如何查看本机开放了哪些端口在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。

1.利用netstat命令Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP协议,才能使用netstat命令。

操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口,如图2。

其中Local Address代表本机IP地址和打开的端口号(图中本机打开了135端口),Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,图中LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。

如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。

上图2中本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了5个组件(WS2_32.dll、RPCRT4.dll、rpcss.dll、svchost.exe、ADVAPI32.dll)来完成创建工作。