三层交换机二层交换机VLAN配置

- 格式:docx

- 大小:414.15 KB

- 文档页数:5

两层三层交换机基本配置具有两层三层交换功能的交换机都是可管理的,在工程实施管理等方面它们起着重要的作用,目前我们在工程中用到的基本上都是具有两层三层交换能力的交换机。

一般我们把拥有三层交换的交换机作为核心交换机——起路由功能作为路由器使用,两层交换机主要用来实现工程需求的各个功能。

在工程中我们用到的交换设备主要是华为和思科的设备。

两层设备如华为的2403,Cisco的2950;三层设备如华为的3552,Cisco的3550。

下面我们简单的介绍一下这些设备的基本配置步骤和方法。

我们假设所有的两层三层智能交换设备在同一个局域网内,并且三层交换设备都做为核心路由设备,两层交换设备都作为可管理设备,并且局域网地址位启用192.168.*.*私有地址,根据习惯我们用vlan64作为设备管理vl an,其段地址相应的用192.168.64.*,其中核心路由设备地址我们用192.168.64.254,其余智能交换设备从192.168.64.230开始依次向后用,如果不够则再从230依次向前推。

核心交换设备的出口出在局域网防火墙的LAN(或者insi de)口上,根据习惯我们给局域网的LAN(或者insi de)配置端口地址是:192.168.64.253 netmask255.255.255.0,W AN(或者outsi de)配置端口地址为172.19.2.253 netmask 255.255.255.128,其外部最近的一跳路由地址为172.19.2.254,DMZ区配置端口地址为172.19.2.1 netmask 255.255.255.128。

以下的所有示例都基于以上的假设配置环境。

一:Cisco系列无论是两层还是三层设备,其基本配置步骤是一样的。

三层交换机和二层交换机之间的VLAN透传

2011-07-05 11:57zongjun2001等2人|分类:网站使用|浏览241次

三层交换机和二层交换机下接的是不同网段的主机

分享到:

其他2条回答

2011-07-05 12:33black2000|八级

不同网段需要路由器或者3层交换机实现通讯

评论|10

2011-07-06 11:22fengyang8371|五级

这种情况需要使用交换机的trunk口设定,可以参考以下案例:

1、交换机0二层交换机

划分vlan10、vlan20,并指定端口,留一个口(假设24号口),做truck口,并设定允许通过的vlan;

2、交换机1三层交换机

划分vlan10、vlan20、vlan100,根据需要设置指定端口,也可不设。

分别设置vlan IP地址(随便你自己),并划分1个truck口连接二层交换机,根据需要设置允许通过的vlan。

这里记住你所设置的vlan ip地址,这是对应vlan内的电脑上网用的网关。

假设vlan100连接路由器设置地址192.168.1.254,指定一个端口连接路由器la n口,路由器lan口地址假设192.168.1.1,然后在三层交换机内添加一条rip路由,指向路由器即可

注意几点:

1、trunk口不属于任何vlan

2、可以这样理解,三层交换机统一做vlan间的透传,并且通过trust口将vlan 策略延伸到二层交换机上。

H3C配置三层交换机4个步骤详细解析H3C配置三层交换机4个步骤详细解析H3C认证:H3C认证培训体系充分考虑客户不同层次的需求,致力于为全球客户提供全面、专业、权威的网络技术认证培训。

下面是店铺整理的关于H3C配置三层交换机4个步骤详细解析,欢迎大家参考!language-modechinese//切换到中文模式system-view//进入系统视图[H3C]displaycurrent-configuration//显示当前配置三层交换机//以下开始配置三层交换机配置三层交换机第一步:划分VLAN,并描述vlan1description local-s3600//本交换机使用#vlan2description link-to-shanxicentre//陕西省中心#vlan3description link-to-shangjiecentre//商界分中心内部使用#vlan4description link-to-shangdongsuo//商东所#vlan5description link-to-shangnansuo//商南所配置三层交换机第二步:给VLAN划网关#interfaceVlan-interface2description linktoshanxicentreipaddress 10.61.242.110 255.255.255.252//省中心指定广域网关、子网掩码#interfaceVlan-interface3description linktoshangjiecentreipaddress 10.161.134.65255.255.255.192//商界分中心局域网关、子网掩码#interfaceVlan-interface4description linktoshangdongsuoipaddress 10.61.242.113255.255.255.252//商东所广域网关、子网掩码#interfaceVlan-interface5description linktoshangnansuoipaddress 10.61.242.117255.255.255.252//商南所广域网关、子网掩码配置三层交换机第三步:给VLAN指定端口#interfaceEthernet1/0/2//将交换机的端口2指定给省中心使用description linktoshanxicentreport access vlan2#interfaceEthernet1/0/15-24//将交换机的端口15-24指定给分中心内部使用description linktoshangjiecentreport access vlan3#interfaceEthernet1/0/3//将交换机的'端口3指定给商东所使用description linktoshangdongsuoport access vlan4#interfaceEthernet1/0/4//将交换机的端口4指定给商南所使用description linktoshangnansuoportaccessvlan5配置三层交换机第四步:配置路由协议//配静态路由(只用对远端设备配一条路由即可,本地自通)iproute 0.0.0.0 0.0.0.0 10.61.242.109//指定所有网段到商东所的路由//配置三层交换机商东所的反向路由iproute 10.161.134.0 255.255.255.0 10.61.242.114iproute 10.161.135.0 255.255.255.0 10.61.242.114//配置三层交换机商南所的反向路由iproute 10.161.135.0 255.255.255.0 10.61.242.118iproute 10.161.136.0 255.255.255.0 10.61.242.118//省中心配置三层交换机:iproute 10.61.242.0 255.255.255.0 10.61.242.110//商东所242.114和商南所242.118共属的242.0指向分中心网关iproute 10.161.134.0 255.255.255.0 10.61.242.110//分中心内部网段指向分中心网关//iproute 10.161.134.0 255.255.255.0 10.61.242.110//iproute 10.161.135.0 255.255.255.0 10.61.242.110//iproute 10.161.136.0 255.255.255.0 10.61.242.110【H3C配置三层交换机4个步骤详细解析】。

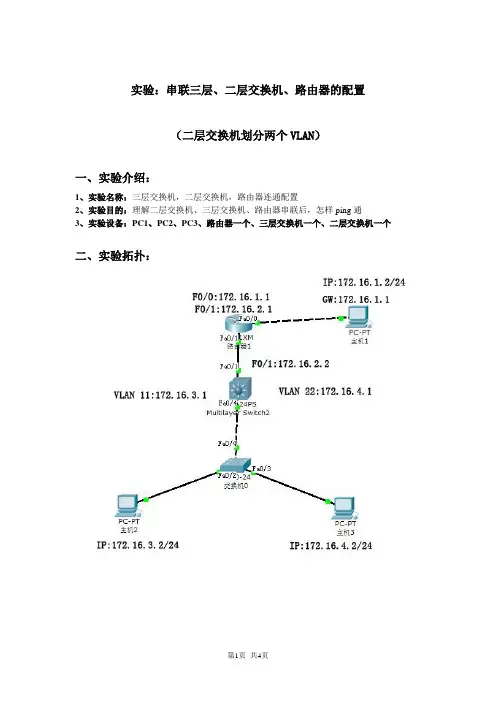

实验:串联三层、二层交换机、路由器的配置(二层交换机划分两个VLAN)一、实验介绍:1、实验名称:三层交换机,二层交换机,路由器连通配置2、实验目的:理解二层交换机、三层交换机、路由器串联后,怎样ping通3、实验设备:PC1、PC2、PC3、路由器一个、三层交换机一个、二层交换机一个二、实验拓扑:三、实验步骤1.PC1和路由器的配置:A.PCI配置IP ,:172.16.1.2 掩码:255.255.255.0 网关:172.16.1.1验证:c:\>ipconfigB.路由器F0/0 IP:172.16.1.1 掩码:255.255.255.0F0/1 IP:172.16.2.1 掩码:255.255.255.0>enable 进入特权模式# configure terminal 进入全局模式(config)# interface fastethernet 0/0 进入以太网fa 0/0配置模式(config-if)# ip address 172.16.1.1 255.255.255.0 配置以太网接口0 IP地址、掩码(config-if)# no shutdown 开启端口(config-if)# exit 退回全局模式(config)# interface fastethernet 0/1 进入以太网fa 0/1配置模式(config-if)# ip address 172.16.2.1 255.255.255.0 配置以太网接口1 IP地址、掩码(config-if)# no shutdown 开启端口验证方法:# show running-config 或#show interface serial 2(config-if)# exit 退回全局模式(config)# ip toute 172.16.3.0 255.255.255.0 172.16.2.2 配置3 号网段静态路由(config)# ip toute 172.16.4.0 255.255.255.0 172.16.2.2 配置4 号网段静态路由验证方法:特权模式下打show ip route# write 保存配置2.三层交换机的配置:A.F0/1端口配置IP:172.16.2.2 掩码:255.255.255.0创建VLAN 11 VLAN 22 配置IP:VLAN 11 :172.16.3.1 vlan 22 :172.16.4.1>enable 进入特权模式# configure terminal 进入全局模式(config)# interface fastethernet 0/1 进入以太网fa 0/1配置模式(config-if)# no switchport 端口开启三层交换(config-if)# ip address 172.16.2.2 255.255.255.0 为端口配置IP(config-if)# no shutdown 开启端口(config-if)# exit 退回全局模式(config)# vlan 22 创建vlan 22(config)# vlan 33 创建vlan 33验证:特权模式下打show vlan(config-if)# exit 退回全局模式(config)# interface vlan 22 进入vlan 22 配置模式(config-if)# ip address 172.16.3.1 255.255.255.0 配置vlan 22的IP(config-if)# no shutdown 激活(config)# interface vlan 33 进入vlan 33 配置模式(config-if)# ip address 172.16.4.1 255.255.255.0 配置vlan 33的IP(config-if)# no shutdown 激活(config-if)# exit 退回全局配置模式(config)# ip route 172.16.1.0 255.255.255.0 172.16.2.1 添加1 号网段静态路由(config)# interface fastethernet 0/4 进入以太网fa 0/4配置模式(config-if)# switchport mode trunk 设置为干道# write 保存配置验证:# show running-config 或#show interface serial 2路由验证:show ip route3.二层交换机,PC2,PC3的配置:A.二层交换机划分两个vlanB.P C2 IP:172.16.3.2 掩码:255.255.255.0PC2 IP:172.16.4.2 掩码:255.255.255.0二层交换机配置>enable 进入特权模式# configure terminal 进入全局模式(config)# vlan 22 创建vlan 22(config)# vlan 33 创建vlan 33(config)# interface fastethernet 0/2 进入2端口配置模式(config-if)# switchport access vlan 22 将2 端口加入vlan 22(config-if)# exit 退回全局配置模式(config)# interface fastethernet 0/3 进入3端口配置模式(config-if)# switchport access vlan 33 将3 端口加入vlan 33config-if)# exit 退回全局模式(config)# interface fastethernet 0/4 进入4端口配置模式(config-if)# switchport mode trunk 设置为干道# write 保存配置验证:show vlanPC配置A.PC2 IP:172.16.3.2 掩码:255.255.255.0 网关:172.16.3.1 B.PC2 IP:172.16.4.2 掩码:255.255.255.0 网关:172.16.4.14.测试:PCI ping 172.16.1.1 172.16.2.1 172.16.2.2172.16.3.1172.16.4.1172.16.3.2 172.16.4.2PC2 Ping 172.16.3.1 172.16.4.1 172.16.4.2172.16.2.2172.16.2.1172.16.1.1 172.16.1.2PC3 ping 172.16.4.1 172.16.3.1 172.16.3.2172.16.2.2 172.16.2.1172.16.1.1 172.16.1.2。

cisco三层交换机vlan间路由配置实例下面以cisco3560实例说明如何在一个典型的快速以太局域网中实现VLAN。

所谓典型局域网就是指由一台具备三层交换功能的核心交换机接几台分支交换机(不一定具备三层交换能力)。

我们假设核心交换机名称为:COM;分支交换机分别为:PAR1、PAR2、PAR3,分别通过Port 1的光线模块与核心交换机相连;并且假设VLAN名称分别为COUNTER、MARKET、MANAGING……需要做的工作:1、设置VTP DOMAIN(核心、分支交换机上都设置)2、配置中继(核心、分支交换机上都设置)3、创建VLAN(在server上设置)4、将交换机端口划入VLAN5、配置三层交换1、设置VTP DOMAIN。

VTP DOMAIN 称为管理域。

交换VTP更新信息的所有交换机必须配置为相同的管理域。

如果所有的交换机都以中继线相连,那么只要在核心交换机上设置一个管理域,网络上所有的交换机都加入该域,这样管理域里所有的交换机就能够了解彼此的VLAN列表。

COM#vlan database 进入VLAN配置模式COM(vlan)#vtp domain COM 设置VTP管理域名称 COMCOM(vlan)#vtp server 设置交换机为服务器模式PAR1#vlan database 进入VLAN配置模式PAR1(vlan)#vtp domain COM 设置VTP管理域名称COMPAR1(vlan)#vtp Client 设置交换机为客户端模式PAR2#vlan database 进入VLAN配置模式PAR2(vlan)#vtp domain COM 设置VTP管理域名称COMPAR2(vlan)#vtp Client 设置交换机为客户端模式PAR3#vlan database 进入VLAN配置模式PAR3(vlan)#vtp domain COM 设置VTP管理域名称COMPAR3(vlan)#vtp Client 设置交换机为客户端模式注意:这里设置核心交换机为Server模式是指允许在该交换机上创建、修改、删除VLAN 及其他一些对整个VTP域的配置参数,同步本VTP域中其他交换机传递来的最新的VLAN 信息;Client模式是指本交换机不能创建、删除、修改VLAN配置,也不能在NVRAM中存储VLAN配置,但可同步由本 VTP域中其他交换机传递来的VLAN信息。

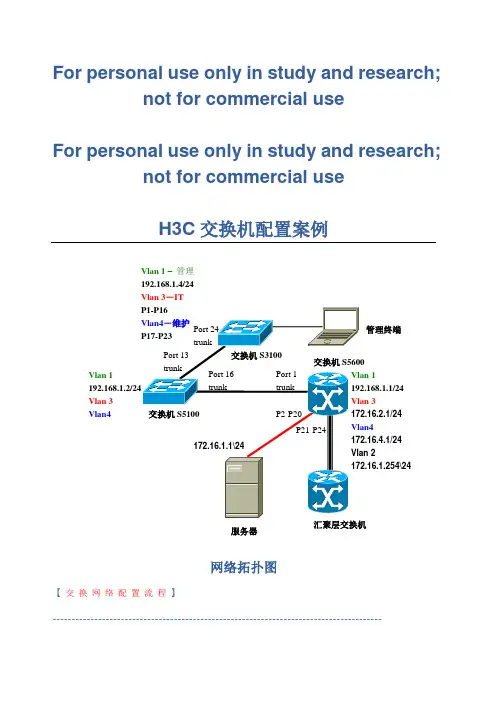

For personal use only in study and research;1.恢复到出厂设置->2.连接Trunk端口,设置Vlan1(管理Vlan)的IP地址,确保交换机互联互通->3.开启所有交换机的Telnet服务->4.从下至上依次配置Vlan,在三层交换机上配置Vlan接口地址(本Vlan的网关)->5.在三层交换机上配置服务器Vlan->6.在三层交换机上配置到汇聚层交换机的端口。

---------------------------------------------------------------------------------------一、初始化Reset save //删除保存配置Reboot //重启二、交换机之间实现互联互通登录3100,输入如下命令:System-viewInterface vlan-interface 1 //进入默认的VLAN端口,vlan 1Ip address 192.168.1.4 24 //设置本机在VLAN 1 中的IP 地址Quitsave登录5100,输入如下命令:System-viewInterface vlan-interface 1Ip address 192.168.1.2 24Quitsave登录5600,输入如下命令:System-viewInterface vlan-interface 1Ip address 192.168.1.1 24Quitsave在3100上输入:Ping 192.168.1.1Ping 192.168.1.2同理在5100上也输入:Ping 192.168.1.1Ping 192.168.1.4同理在5600上也输入:Ping 192.168.1.2Ping 192.168.1.4至此,交换机之间的管理vlan 就可以互相通信。

三、开启TELNET登录3100,输入如下命令:System-viewUser-interface vty 0 4 //进入用户端口Authenticate-mode scheme //设置认证模式Protocol inbound all //允许telnet 和RSH 访问User privilege level 3 //设置访问级别QuitLocal-user iamcat //创建本地用户Password simple xxxxxx //设置密码Service-type telnet //访问服务类型:telnetLevel 3 //设置授权访问级别QuitSave在5100或5600上,即可用telnet 192.168.1.4配置3100交换机。

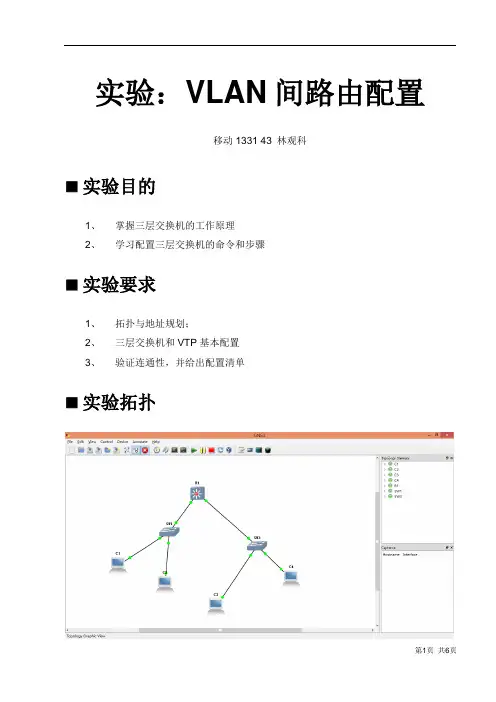

实验:VLAN间路由配置

移动1331 43 林观科

⏹实验目的

1、掌握三层交换机的工作原理

2、学习配置三层交换机的命令和步骤

⏹实验要求

1、拓扑与地址规划;

2、三层交换机和VTP基本配置

3、验证连通性,并给出配置清单

⏹实验拓扑

⏹实验设备(环境、软件)

三层交换机1台,交换机2台,直通线7条,Pc机4台。

软件:GNS3模拟器

⏹实验设计到的基本概念和理论

将三层交换机配置成VTP的server,其他普通交换机配置成VTP CLIENT mode,从而实现各个vlan间的通信。

⏹实验过程和主要步骤

1、绘制网络拓扑和地址规划

地址规划如下:

2、Switch1的配置情况如下所示:

3、Switch2的配置情况如下所示:

4、Router1的配置情况如下所示:

5、显示路由器Router1上的路由表如下:

6、验证4个PC间通信状况

PC1到PC0的通信,PC1到PC2的通信,PC1到PC3的通信状况如下:

总结:

通过这次的实验,我懂得了如何实际地配置三层交换机的简单命令,从而实现不同vlan间的通信,同时深入的了解了路由器在不同区域间的进行通信的重要性。

知道的子接口与路由器中实际的接口的区别与联系,接口是路由器的实际物理接口,而子接口是路由器的逻辑接口(通过GNS3软件实现的),路由器在vlan间实现通信的过程,如何将信息进行传送。

此次实验的过程也不是那么的顺利,但是通过查找有关资料与仔细的看书还有和同学相互讨论才使实验顺利进行,从中了解了不少的知识。

Cisco三层互换机+二层互换机VLAN配备Cisco旳VLAN实现一般是以端口为中心旳。

与节点相连旳端口将拟定它所驻留旳VLAN。

将端口分派给VLAN旳方式有两种,分别是静态旳和动态旳. 形成静态VLAN旳过程是将端口强制性地分派给VLAN旳过程。

即我们先在VTP (VLAN Trunking Protocol)Ser ver上建立VLAN,然后将每个端口分派给相应旳VLAN旳过程。

这是我们创立VLAN最常用旳措施。

ﻫ动态VLAN形成很简朴,由端口决定自己属于哪个VLAN。

即我们先建立一种VMPS(VLANMembershipPolicy Server)VLA N管理方略服务器,里面涉及一种文本文献,文献中存有与VLAN映射旳MAC地址表。

互换机根据这个映射表决定将端口分派给何种VLAN。

这种措施有很大旳优势,但是创立数据库是一项非常艰苦并且非常繁琐旳工作。

ﻫ下面以实例阐明如何在一种典型旳迅速以太局域网中实现VLAN。

所谓典型旳局域网就是指由一台具有三层互换功能旳核心互换机接几台分支互换机(不一定具有三层互换能力)。

我们假设核心互换机名称为:COM;分支互换机分别为:PAR1、PAR2、PAR3……,分别通过Port1旳光线模块与核心互换机相连;并且假设VLAN名称分别为COUNTER、MARKET、MANAGING……。

1、设立VTP DOMAINﻫﻫ称为管理域。

互换VTP更新信息旳所有交换机必须配备为相似旳管理域。

如果所有旳互换机都以中继线相连,那么只要在核心互换机上设立一种管理域,网络上所有旳互换机都加入该域,这样管理域里所有旳互换机就可以理解彼此旳VLAN 列表。

ﻫﻫCOM#vlandatabase进入VLAN配备模式ﻫCOM(vlan)#vtp domain COM 设立VTP管理域名称COMCOM(vlan)#vtp server 设立互换机为服务器模式PAR1#vlan database 进入VLAN配备模式PAR1(vlan)#vtp domainCOM 设立VTP管理域名称COMPAR1(vlan)#vtp Client 设立互换机为客户端模式ﻫPAR2#vlan database 进入VLAN配备模式PAR2(vlan)#vtp domainCOM 设立VTP管理域名称C OMﻫPAR2(vlan)#vtp Client 设立互换机为客户端模式ﻫPAR3#vlan database 进入VLAN配备模式PAR3(vlan)#vtp domain COM 设立VTP管理域名称COM PAR3(vlan)#vtp Client设立互换机为客户端模式ﻫﻫ注意:这里设立互换机为Server模式是指容许在本互换机上创立、修改、删除VLAN及其他某些对整个VTP域旳配备参数,同步本VTP域中其他互换机传递来旳最新旳VLAN信息;Client模式是指本互换机不能创立、删除、修改VLAN配备,也不能在NVRAM 中存储VLAN配备,但可以同步由本VTP域中其他互换机传递来旳VLAN信息。

Cisco三层交换机+二层交换机VLAN配置Cisco得VLAN实现通常就是以端口为中心得。

与节点相连得端口将确定它所驻留得VLA N。

将端口分配给VLAN得方式有两种,分别就是静态得与动态得、形成静态VLAN得过程就是将端口强制性地分配给VLAN得过程。

即我们先在VTP(VLAN Trunking Protocol)Server上建立VLAN,然后将每个端口分配给相应得VLAN得过程。

这就是我们创建VLAN最常用得方法。

ﻫﻫ动态VLAN形成很简单,由端口决定自己属于哪个VLA N。

即我们先建立一个VMPS(VLAN MembershipPolicy Server)VLAN管理策略服务器,里面包含一个文本文件,文件中存有与VLAN映射得MAC地址表。

交换机根据这个映射表决定将端口分配给何种VLAN。

这种方法有很大得优势,但就是创建数据库就是一项非常艰苦而且非常繁琐得工作。

ﻫﻫ下面以实例说明如何在一个典型得快速以太局域网中实现VLAN。

所谓典型得局域网就就是指由一台具备三层交换功能得核心交换机接几台分支交换机(不一定具备三层交换能力)。

我们假设核心交换机名称为:;分支交换机分别为:PAR1、PAR2、PAR3……,分别通过Port1得光线模块与核心交换机相连;并且假设VLAN 名称分别为COUNTER、MARKET、MANAGING……。

1、设置VTP DOMAINﻫﻫ称为管理域。

交换VTP更新信息得所有交换机必须配置为相同得管理域。

如果所有得交换机都以中继线相连,那么只要在核心交换机上设置一个管理域,网络上所有得交换机都加入该域,这样管理域里所有得交换机就能够了解彼此得VLAN 列表。

ﻫ#vlandatabase进入VLAN配置模式(vlan)#vtpdomain 设置VTP管理域名称ﻫ(vlan)#vtp server 设置交换机为服务器模式PAR1#vlandatabase 进入VLAN配置模式PAR1(vlan)#vtp domain 设置VTP管理域名称PAR1(vlan)#vtp Client设置交换机为客户端模式PAR2#vlan database 进入VLAN配置模式ﻫPAR2(vlan)#vtp domain 设置VTP管理域名称ﻫPAR2(vlan)#vtp Client设置交换机为客户端模式ﻫPAR3#vlan database进入VLAN配置模式ﻫPAR3(vlan)#vtp domain 设置VTP管理域名称PAR3(vlan)#vtp Client 设置交换机为客户端模式注意:这里设置交换机为Server模式就是指允许在本交换机上创建、修改、删除VLAN及其她一些对整个VTP域得配置参数,同步本VTP域中其她交换机传递来得最新得VLAN 信息;Client模式就是指本交换机不能创建、删除、修改VLAN配置,也不能在NVRAM中存储VLAN配置,但可以同步由本VTP域中其她交换机传递来得VLAN信息。

一、实验目的:(2学时)掌握如何使用三层交换机配置VLAN。

利用三层交换实现VLAN间的路由。

熟悉VLAN的原理。

二、实验环境和要求:选择桌面上的“Boson NetSim for CCNP”图标进入实验环境,选择“Boson Network Designer”图标进入拓扑结构设计环境。

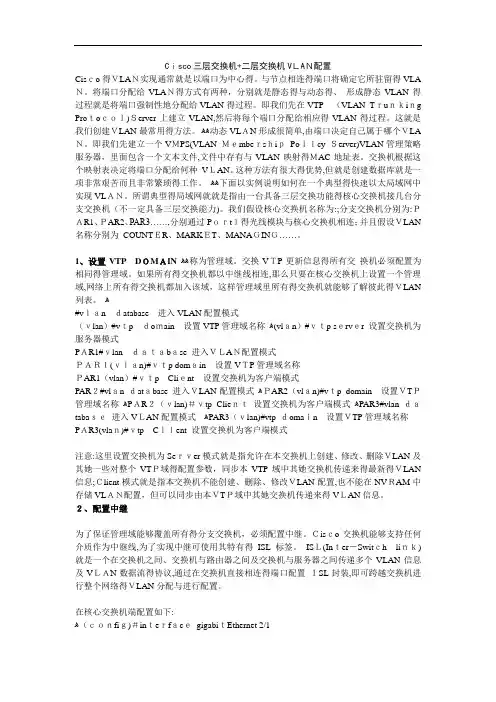

本实验要求完成两个网络拓扑结构的VLAN配置:(一)单个交换机环境下的VLAN配置实验环境:Cisco Catalyst 3550交换机1台,PC98计算机4台,编号分别为PC1、PC2、PC3、PC4。

实验要求:计算机PC1、PC2分到第一组VLAN,VLAN ID编号为2,VLAN的名称为JSJ1;计算机PC3、PC4分到第二组VLAN,VLAN ID编号为3,VLAN的名称为JSJ2。

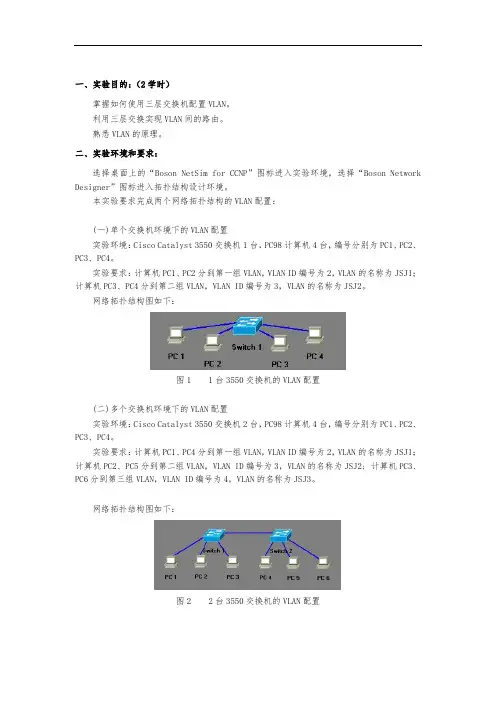

网络拓扑结构图如下:图1 1台3550交换机的VLAN配置(二)多个交换机环境下的VLAN配置实验环境:Cisco Catalyst 3550交换机2台,PC98计算机4台,编号分别为PC1、PC2、PC3、PC4。

实验要求:计算机PC1、PC4分到第一组VLAN,VLAN ID编号为2,VLAN的名称为JSJ1;计算机PC2、PC5分到第二组VLAN,VLAN ID编号为3,VLAN的名称为JSJ2; 计算机PC3、PC6分到第三组VLAN,VLAN ID编号为4,VLAN的名称为JSJ3。

网络拓扑结构图如下:图2 2台3550交换机的VLAN配置三、实验内容和步骤:(一)单个交换机环境下的VLAN配置第一步:进入实验环境,按照实验要求,在Boson Network Designer中完成网络拓扑结构的设计。

注意:3550交换机Switch1的Fast Ethernet 0/1端口和PC1的Ethernet 0端口连接,Fast Ethernet 0/2端口和PC2的Ethernet 0端口连接,Fast Ethernet 0/3端口和PC3的Ethernet 0端口连接,Fast Ethernet 0/4端口和PC4的Ethernet 0端口连接。

通过三层交换机实现不同VLAN间互相通信虚拟局域网(VLAN)是一种将网络设备划分为逻辑上相互隔离的网络的方法。

通过使用三层交换机,可以实现不同VLAN之间的互相通信。

三层交换机是一种在第三层网络层上工作的网络设备,它可以识别和转发IP数据包。

实现不同VLAN之间互相通信的方法是通过三层交换机上的路由功能。

三层交换机可以连接多个VLAN,并通过路由表来决定将数据包转发到哪个VLAN。

以下是实现这种通信的步骤:1.VLAN划分:首先需要将网络设备划分为不同的VLAN。

每个VLAN可以看作是一个逻辑上的独立网络,在这个网络中的设备可以互相通信。

2.配置三层交换机:将三层交换机连接到各个VLAN,并配置每个VLAN的IP地址。

每个VLAN应该有一个唯一的IP地址段,以便在进行路由转发时能够区分不同的VLAN。

3.配置路由表:在三层交换机上配置路由表,以便能够将数据包从一个VLAN路由到另一个VLAN。

路由表通常包含有关目的IP地址和相关出口接口的信息。

4.配置静态路由:如果有多个三层交换机连接了不同的VLAN,而且需要在它们之间进行路由转发,那么需要配置静态路由。

静态路由是在网络管理员手动配置的路由表条目,用于指定将数据包发送到哪个接口。

5.配置默认路由:在三层交换机上配置默认路由,以便在无法找到与目标IP地址匹配的路由表项时,将数据包发送到默认的出口接口。

通过上述步骤,不同VLAN之间的通信就可以成功实现。

当设备位于不同的VLAN时,它们可以使用其相应的VLANIP地址进行通信。

三层交换机将根据路由表中的信息决定将数据包转发到哪个VLAN,并在目标VLAN 中将数据包交付给目标设备。

总结起来,通过三层交换机实现不同VLAN间互相通信的步骤包括VLAN划分、配置三层交换机、配置路由表、配置静态路由和配置默认路由。

通过这种方法,可以实现不同VLAN之间的隔离和互相通信,增强网络的灵活性和安全性。

实验二跨交换机实现VLAN利用三层交换机实现VLAN间路由VLANs(虚拟局域网)是一种在物理网络上划分逻辑网络的技术,能够将一个大型的局域网划分为多个较小的逻辑网络。

在本实验中,我们将探讨如何利用三层交换机实现VLAN之间的路由。

第一步:配置实验环境首先,我们需要搭建一个包含两个交换机的实验环境。

使用两台交换机,分别为交换机A和交换机B。

将两台交换机连接起来,可以使用一根网线连接两台交换机的一个端口。

第二步:创建VLAN在交换机A上创建两个VLAN,分别为VLAN10和VLAN20。

在交换机B上同样创建两个VLAN,也为VLAN10和VLAN20。

在每个交换机上配置VLAN的名称和VLAN号码。

第三步:配置端口和VLAN间的关联在交换机 A 上,将连接交换机 B 的端口设置为 trunk 端口。

然后,在交换机 A 上将 VLAN 10 和 VLAN 20 都关联到 trunk 端口。

同样,在交换机 B 上将 VLAN 10 和 VLAN 20 都关联到 trunk 端口。

第四步:配置三层交换机在交换机A上,将其中一个接口设置为三层交换机的端口,并将此端口分配给VLAN10。

同样,在交换机B上也将一个接口设置为三层交换机的端口,并将此端口分配给VLAN20。

第五步:配置路由在交换机A上,配置路由,将VLAN10和VLAN20进行路由。

在交换机B上也需要进行同样的配置。

第六步:测试现在可以测试VLAN之间的路由是否成功。

连接两台主机至交换机A 的接口和交换机B的接口,确保每台主机都在不同的VLAN中。

在主机A上,配置IP地址为VLAN10子网的IP地址,如192.168.10.2、在主机B上,配置IP地址为VLAN20子网的IP地址,如192.168.20.2然后尝试从主机 A ping 主机 B,如果能够成功得到回应,则表示VLAN 之间的路由成功实现。

总结:在本实验中,我们使用两个交换机和一个三层交换机搭建了一个VLAN间路由的环境。

三层交换VLAN路由配置技巧详解三层交换VLAN路由配置技巧详解在华为三层交换机上创建VLAN,端口划分,三层VLAN接口地址配置,静态路由或是RIP协议配置。

跟店铺来学习一下配置过程。

静态路由配置过程:PCA:ip address:10.1.1.2/24 gw:10.1.1.1/24(VLAN2路由接口IP 地址)PCB:ip address:10.1.2.2/24 gw:10.1.2.1/24(VLAN3路由接口IP 地址)PCC:ip address:10.1.3.2/24 gw:10.1.3.1/24(VLAN2路由接口IP 地址)S3526A和S352B之间的`互联网段为10.1.4.0、24分配S3526A VLAN4路由接口IP地址为10.1.4.1/24,S3526B VLAN4路由接口IP地址为10.1.4.2/24三层交换机配置创建VLAN,把PC划到特定VLAN中://创建VLAN[S3526A]vlan 2//把端口划到VLAN中[S3526A-VLAN 2]port ethernet0/9 to ethernet0/12[S3526A-VLAN 2]vlan 3[S3526A-VLAN 2]port ethernet0/13 to ethernet0/16[S3526A-VLAN 2]vlan 4//交换机B的配置:[S3526B]vlan 2[S3526B-VLAN 2]port ethernet0/9 to ethernet0/12[S3526B-VLAN 2]vlan 4配置各台PC的网关地址和交换机之间的网段地址://进入VLAN接口配置模式:[S3526A]interface Vlan-interface 2//配置三层VLAN路由接口地址[S3526A-Vlan-interface2]ip address 10.1.1.1 255.255.255.0 [S3526A-Vlan-interface2] interface Vlan-interface 3[S3526A-Vlan-interface3]ip address 10.1.2.1 255.255.255.0 [S3526A-Vlan-interface3] interface Vlan-interface 4[S3526A-Vlan-interface4]ip address 10.1.4.1 255.255.255.0 [S3526B]interface Vlan-interface 2[S3526B-Vlan-interface2]ip address 10.1.3.1 255.255.255.0 [S3526B-Vlan-interface2] interface Vlan-interface 4[S3526B-Vlan-interface4]ip address 10.1.4.2 255.255.255.0 在二台三层交换机上配置非直连网段静态路由:[S3526A]ip route-static 10.1.3.0 255.255.255.0 10.1.4.2 [S3526B]ip route-static 10.1.1.0 255.255.255.0 10.1.4.1 [S3526B]ip route-static 10.1.2.0 255.255.255.0 10.1.4.1查看路由表,查看网络互通情况:[S3526B]display ip routing-tableRouting Table: public netDestination/Mask Proto Pre Cost Nexthop Interface10.1.1.0/24 STATIC 60 0 10.1.4.1 Vlan-interface410.1.2.0/24 STATIC 60 0 10.1.4.1 Vlan-interface410.1.3.0/24 DIRECT 0 0 10.1.3.1 Vlan-interface210.1.3.1/32 DIREC T 0 0 127.0.0.1 InLoopBack010.1.4.0/24 DIRECT 0 0 10.1.4.2 Vlan-interface40.1.4.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0RlP协议在三层交换机上的配置1.继续上面的,删除前面配置的静态路由。

H3C三层交换机VLAN配置实例<H3C><H3C>dis cu#sysname H3C#radius scheme system#domain system#acl number 2011rule 0 denyrule 1 permit source 172.16.11.0 0.0.0.255 acl number 2012rule 0 denyrule 1 permit source 172.16.12.0 0.0.0.255 acl number 2013rule 0 denyrule 1 permit source 172.16.13.0 0.0.0.255 acl number 2021rule 0 denyrule 1 permit source 172.16.21.0 0.0.0.255 acl number 2022rule 0 denyrule 1 permit source 172.16.22.0 0.0.0.255 acl number 2023rule 0 denyrule 1 permit source 172.16.23.0 0.0.0.255 acl number 2031rule 0 denyrule 1 permit source 172.16.31.0 0.0.0.255 acl number 2032rule 0 denyrule 1 permit source 172.16.32.0 0.0.0.255 acl number 2033rule 0 denyrule 1 permit source 172.16.33.0 0.0.0.255 acl number 2041rule 0 denyrule 1 permit source 172.16.41.0 0.0.0.255 acl number 2042rule 0 denyrule 1 permit source 172.16.42.0 0.0.0.255 acl number 2043rule 0 denyrule 1 permit source 172.16.43.0 0.0.0.255 acl number 2080rule 0 denyrule 1 permit source 172.16.80.0 0.0.0.255 #vlan 1#vlan 11#vlan 12#vlan 13#vlan 21#vlan 22#vlan 23#vlan 31#vlan 32#vlan 33#vlan 41#vlan 42#vlan 43#vlan 80#interface Aux1/0/0#interface Ethernet1/0/1port link-type hybridport hybrid vlan 1 11 untaggedport hybrid pvid vlan 11packet-filter inbound ip-group 2011 rule 0packet-filter inbound ip-group 2011 rule 1 #interface Ethernet1/0/2port link-type hybridport hybrid vlan 1 12 untaggedport hybrid pvid vlan 12packet-filter inbound ip-group 2012 rule 0 packet-filter inbound ip-group 2012 rule 1 #interface Ethernet1/0/3port link-type hybridport hybrid vlan 1 13 untaggedport hybrid pvid vlan 13packet-filter inbound ip-group 2013 rule 0 packet-filter inbound ip-group 2013 rule 1 #interface Ethernet1/0/4port link-type hybridport hybrid vlan 1 21 untaggedport hybrid pvid vlan 21packet-filter inbound ip-group 2021 rule 0 packet-filter inbound ip-group 2021 rule 1 #interface Ethernet1/0/5port link-type hybridport hybrid vlan 1 22 untaggedport hybrid pvid vlan 22packet-filter inbound ip-group 2022 rule 0 packet-filter inbound ip-group 2022 rule 1 #interface Ethernet1/0/6port link-type hybridport hybrid vlan 1 23 untaggedport hybrid pvid vlan 23packet-filter inbound ip-group 2023 rule 0 packet-filter inbound ip-group 2023 rule 1 #interface Ethernet1/0/7port link-type hybridport hybrid vlan 1 31 untaggedport hybrid pvid vlan 31packet-filter inbound ip-group 2031 rule 0 packet-filter inbound ip-group 2031 rule 1 #interface Ethernet1/0/8port link-type hybridport hybrid vlan 1 32 untaggedport hybrid pvid vlan 32packet-filter inbound ip-group 2032 rule 0 packet-filter inbound ip-group 2032 rule 1 #interface Ethernet1/0/9port link-type hybridport hybrid vlan 1 33 untaggedport hybrid pvid vlan 33packet-filter inbound ip-group 2033 rule 0 packet-filter inbound ip-group 2033 rule 1 #interface Ethernet1/0/10port link-type hybridport hybrid vlan 1 41 untaggedport hybrid pvid vlan 41packet-filter inbound ip-group 2041 rule 0 packet-filter inbound ip-group 2041 rule 1 #interface Ethernet1/0/11port link-type hybridport hybrid vlan 1 42 untaggedport hybrid pvid vlan 42packet-filter inbound ip-group 2042 rule 0 packet-filter inbound ip-group 2042 rule 1 #interface Ethernet1/0/12port link-type hybridport hybrid vlan 1 43 untaggedport hybrid pvid vlan 43packet-filter inbound ip-group 2043 rule 0 packet-filter inbound ip-group 2043 rule 1 #interface Ethernet1/0/13#interface Ethernet1/0/14#interface Ethernet1/0/15#interface Ethernet1/0/16#interface Ethernet1/0/17interface Ethernet1/0/18#interface Ethernet1/0/19#interface Ethernet1/0/20port link-type hybridport hybrid vlan 1 80 untaggedport hybrid pvid vlan 80packet-filter inbound ip-group 2080 rule 0packet-filter inbound ip-group 2080 rule 1#interface Ethernet1/0/21#interface Ethernet1/0/22port link-type hybridport hybrid vlan 1 11 to 13 21 to 23 31 to 33 41 to 43 80 untagged #interface Ethernet1/0/23port link-type hybridport hybrid vlan 1 11 to 13 21 to 23 31 to 33 41 to 43 80 untagged #interface Ethernet1/0/24port link-type hybridport hybrid vlan 1 11 to 13 21 to 23 31 to 33 41 to 43 80 untagged #interface GigabitEthernet1/1/1#interface GigabitEthernet1/1/2#interface GigabitEthernet1/1/3port link-type hybridport hybrid vlan 1 11 to 13 21 to 23 31 to 33 41 to 43 80 untagged #interface GigabitEthernet1/1/4port link-type hybridport hybrid vlan 1 11 to 13 21 to 23 31 to 33 41 to 43 80 untagged #undo irf-fabric authentication-mode#interface NULL0#user-interface aux 0 7user-interface vty 0 4returnF100-C的设置问题回复方法一:F100-C恢复出厂设置,你以前的配置就会删除了,你可以重新配置你的固定IP配置固定IP配置实例:[H3C]dis cur#sysname H3C#firewall packet-filter enablefirewall packet-filter default permit#insulate#undo connection-limit enableconnection-limit default denyconnection-limit default amount upper-limit 50 lower-limit 20#nat address-group 1 218.94.*.* 218.94.*.*#firewall statistic system enable#radius scheme system#domain system#local-user wjmpassword simple wjmservice-type telnetlevel 3#acl number 2000 match-order autorule 0 permit source 192.168.0.0 0.0.255.255#interface Aux0async mode flow#interface Ethernet0/0ip address 192.168.0.1 255.255.255.0#interface Ethernet0/1#interface Ethernet0/2#interface Ethernet0/3#interface Ethernet1/0ip address 218.94.*.* 255.255.255.240#interface Ethernet1/1#interface Ethernet1/2#interface NULL0#firewall zone localset priority 100#firewall zone trustadd interface Ethernet0/0add interface Ethernet0/1add interface Ethernet0/2add interface Ethernet0/3set priority 85#firewall zone untrustadd interface Ethernet1/0add interface Ethernet1/1add interface Ethernet1/2set priority 5#firewall zone DMZset priority 50#firewall interzone local trust#firewall interzone local untrust#firewall interzone local DMZ#firewall interzone trust untrust#firewall interzone trust DMZ#firewall interzone DMZ untrust#ip route-static 0.0.0.0 0.0.0.0 218.94.*.*preference 60##user-interface con 0user-interface aux 0user-interface vty 0 4authentication-mode scheme#return华为交换机配置命令本文网址:/121555 复制华为QuidWay交换机配置命令手册:1、开始建立本地配置环境,将主机的串口通过配置电缆与以太网交换机的Console口连接。

VLAN与三层交换机的原理与配置,你懂了吗?⼀、VLAN概述与优势1、VLAN的概述分割⼴播域物理分割(交换机)逻辑分割(VLAN):Vlanif →interface vlan 是逻辑端⼝,通常这个接⼝地址作为vlan下⾯⽤户的⽹关例如:补充知识⼴播:将⼴播地址作为⽬的地址的数据帧⼴播域:⽹络中能接收任⼀设备发出的⼴播帧的所有设备的集合(局域⽹就是⼀个⼴播域)2、VLAN的优势控制⼴播增强⽹络安全性(隔离⼴播域)简化⽹络管理3、VLAN的种类① 静态VLAN基于端⼝划分静态VLAN② 动态VLAN基于MAC地址划分动态VLAN注意:动态VLAN是要把主机的接⼝MAC地址与VLAN绑定,在实际⽣产环境中运营商不会⽤动态VLAN,因为维护量⼤,绑定复杂等,⽤的是静态VLAN4、VLAN ID的范围VLAN ID是:交换机⼀般可以划分255个vlan,每个vlan的id,可以是1~4096之间的任意数字。

ID的作⽤就是⽤于区分不同vlan,可以设置TAG UNTag member属性,可以让该端⼝的下⾏或上⾏数据报打上标签。

5、华为交换机接⼝的三种模式1、Access涵义:只能属于⼀个VLAN,也只能允许这⼀个VLAN的流量通过(数据进交换机加标签,出交换机脱标签)2、Trunk涵义:可以同时属于多个VLAN,也能同时允许这些VLAN的流量通过是⽤来实现不同交换机上相同VLAN的主机之间的通信,即跨交换机的VLAN通信3、Hybrid涵义:可以根据需要以tagged或untagged⽅式加⼊某个VLAN 或者多个VLAN和Trunk接⼝⼀样在设置允许指定的VLAN通过Hybrid端⼝之前,该VLAN必须已经存在。

Hybrid端⼝和Trunk端⼝在接收数据时,处理思路⽅法是⼀样的,唯⼀区别之处在于发送数据时,Hybrid端⼝具有解除多VLAN标签的功能,Hybrid端⼝可以允许多个VLAN的报⽂发送时不打标签,从⽽增加了⽹络的灵活性,在⼀定程度上也增加了安全性,⽽Trunk端⼝只允许缺省VLAN的报⽂发送时不打标签。

交换机VLAN接口静态IP地址配置交换机VLAN接口静态IP地址配置VLAN是为解决以太网的广播问题和安全性而提出的一种协议,它在以太网帧的基础上增加了VLAN头,用VLAN ID把用户划分为更小的工作组,限制不同工作组间的用户互访,每个工作组就是一个虚拟局域网。

下面让店铺通过实践来实现交换机VLAN接口静态IP地址配置。

一组网需求:1.SwitchA为三层交换机, PC1和PC2可以通过SwitchA进行互通;2.PC1连接到SwitchA的`以太网端口E1/0/1,属于VLAN10;3.PC2连接到SwitchA的以太网端口E1/0/2,属于VLAN20;4.交换机的VLAN接口10的IP地址为192.168.0.1/24,VLAN 接口20的IP地址为192.168.1.1/24,分别作为PC1(192.168.0.2/24)和PC2(192.168.1.2/24)的网关。

二组网图:三配置步骤:1.创建(进入)VLAN10[SwitchA]vlan 102.将E1/0/1加入到VLAN10,并退出VLAN视图。

[SwitchA-vlan10]port Ethernet 1/0/1[SwitchA-vlan10]quit3.创建(进入)VLAN接口10[SwitchA]interface Vlan-interface 104.为VLAN接口10配置IP地址[SwitchA-Vlan-interface10]ip address 192.168.1.1 255.255.255.05.创建(进入)VLAN20[SwitchA]vlan 20[SwitchA-vlan20]quit6.将E1/0/2加入到VLAN20[SwitchA-vlan20]port Ethernet 1/0/27.创建(进入)VLAN接口20[SwitchA]interface Vlan-interface 208.为VLAN接口20配置IP地址[SwitchA-Vlan-interface20]ip address 20.1.1.1 255.255.255.0 四配置关键点:1.交换机的VLAN虚接口承载在物理端口之上,即某VLAN所包含的物理端口UP之后,该VLAN虚接口才会UP;2.对于三层交换机,可以为多个VLAN接口配置IP地址,而且默认情况下各个VLAN接口之间可以访问。

三层交换机二层交换机V L A N配置Last revision date: 13 December 2020.Cisco三层交换机+二层交换机VLAN配置Cisco的VLAN实现通常是以端口为中心的。

与节点相连的端口将确定它所驻留的VLAN。

将端口分配给VLAN的方式有两种,分别是静态的和动态的.形成静态VLAN的过程是将端口强制性地分配给VLAN的过程。

即我们先在VTP(VLANTrunkingProtocol)Server上建立VLAN,然后将每个端口分配给相应的VLAN的过程。

这是我们创建VLAN最常用的方法。

动态VLAN形成很简单,由端口决定自己属于哪个VLAN。

即我们先建立一个VMPS (VLANMembershipPolicyServer)VLAN管理策略服务器,里面包含一个文本文件,文件中存有与VLAN映射的MAC地址表。

交换机根据这个映射表决定将端口分配给何种VLAN。

这种方法有很大的优势,但是创建数据库是一项非常艰苦而且非常繁琐的工作。

下面以实例说明如何在一个典型的快速以太局域网中实现VLAN。

所谓典型的局域网就是指由一台具备三层交换功能的核心交换机接几台分支交换机(不一定具备三层交换能力)。

我们假设核心交换机名称为:COM;分支交换机分别为:PAR1、PAR2、PAR3……,分别通过Port1的光线模块与核心交换机相连;并且假设VLAN名称分别为COUNTER、MARKET、MANAGING……。

1、设置VTPDOMAIN称为管理域。

交换VTP更新信息的所有交换机必须配置为相同的管理域。

如果所有的交换机都以中继线相连,那么只要在核心交换机上设置一个管理域,网络上所有的交换机都加入该域,这样管理域里所有的交换机就能够了解彼此的VLAN列表。

COM#vlandatabase进入VLAN配置模式COM(vlan)#vtpdomainCOM设置VTP管理域名称COMCOM(vlan)#vtpserver设置交换机为服务器模式PAR1#vlandatabase进入VLAN配置模式PAR1(vlan)#vtpdomainCOM设置VTP管理域名称COMPAR1(vlan)#vtpClient设置交换机为客户端模式PAR2#vlandatabase进入VLAN配置模式PAR2(vlan)#vtpdomainCOM设置VTP管理域名称COMPAR2(vlan)#vtpClient设置交换机为客户端模式PAR3#vlandatabase进入VLAN配置模式PAR3(vlan)#vtpdomainCOM设置VTP管理域名称COMPAR3(vlan)#vtpClient设置交换机为客户端模式注意:这里设置交换机为Server模式是指允许在本交换机上创建、修改、删除VLAN及其他一些对整个VTP域的配置参数,同步本VTP域中其他交换机传递来的最新的VLAN信息;Client模式是指本交换机不能创建、删除、修改VLAN配置,也不能在NVRAM中存储VLAN配置,但可以同步由本VTP域中其他交换机传递来的VLAN信息。

2、配置中继为了保证管理域能够覆盖所有的分支交换机,必须配置中继。

Cisco交换机能够支持任何介质作为中继线,为了实现中继可使用其特有的ISL标签。

ISL(Inter-Switchlink)是一个在交换机之间、交换机与路由器之间及交换机与服务器之间传递多个VLAN信息及VLAN数据流的协议,通过在交换机直接相连的端口配置ISL封装,即可跨越交换机进行整个网络的VLAN分配和进行配置。

在核心交换机端配置如下:COM(config)#interfacegigabitEthernet2/1COM(config-if)#switchportCOM(config-if)#switchporttrunkencapsulationislCOM(config-if)#switchportmodetrunkCOM(config)#interfacegigabitEthernet2/2COM(config-if)#switchportCOM(config-if)#switchporttrunkencapsulationislCOM(config-if)#switchportmodetrunkCOM(config)#interfacegigabitEthernet2/3COM(config-if)#switchportCOM(config-if)#switchporttrunkencapsulationislCOM(config-if)#switchportmodetrunk在分支交换机端配置如下:PAR1(config)#interfacegigabitEthernet0/1PAR1(config-if)#switchportmodetrunkPAR2(config)#interfacegigabitEthernet0/1PAR2(config-if)#switchportmodetrunkPAR3(config)#interfacegigabitEthernet0/1PAR3(config-if)#switchportmodetrunk……此时,管理域算是设置完毕了。

3、创建VLAN一旦建立了管理域,就可以创建VLAN了。

COM(vlan)#Vlan10nameCOUNTER创建了一个编号为10名字为COUNTER的VLANCOM(vlan)#Vlan11nameMARKET创建了一个编号为11名字为MARKET的VLANCOM(vlan)#Vlan12nameMANAGING创建了一个编号为12名字为MANAGING的VLAN……注意,这里的VLAN是在核心交换机上建立的,其实,只要是在管理域中的任何一台VTP属性为Server的交换机上建立VLAN,它就会通过VTP通告整个管理域中的所有的交换机。

但是如果要将交换机的端口划入某个VLAN,就必须在该端口所属的交换机上进行设置。

4、将交换机端口划入VLAN例如,要将PAR1、PAR2、PAR3……分支交换机的端口1划入COUNTERVLAN,端口2划入MARKETVLAN,端口3划入MANAGINGVLAN……PAR1(config)#interfacefastEthernet0/1配置端口1PAR1(config-if)#switchportaccessvlan10归属COUNTERVLANPAR1(config)#interfacefastEthernet0/2配置端口2PAR1(config-if)#switchportaccessvlan11归属MARKETVLANPAR1(config)#interfacefastEthernet0/3配置端口3PAR1(config-if)#switchportaccessvlan12归属MANAGINGVLANPAR2(config)#interfacefastEthernet0/1配置端口1PAR2(config-if)#switchportaccessvlan10归属COUNTERVLANPAR2(config)#interfacefastEthernet0/2配置端口2PAR2(config-if)#switchportaccessvlan11归属MARKETVLANPAR2(config)#interfacefastEthernet0/3配置端口3PAR2(config-if)#switchportaccessvlan12归属MANAGINGVLANPAR3(config)#interfacefastEthernet0/1配置端口1PAR3(config-if)#switchportaccessvlan10归属COUNTERVLANPAR3(config)#interfacefastEthernet0/2配置端口2PAR3(config-if)#switchportaccessvlan11归属MARKETVLANPAR3(config)#interfacefastEthernet0/3配置端口3PAR3(config-if)#switchportaccessvlan12归属MANAGINGVLAN5、配置三层交换到这里,VLAN已经基本划分完毕。

但是,VLAN间如何实现三层(网络层)交换呢?这时就要给各VLAN分配网络(IP)地址了。

给VLAN分配IP地址分两种情况,其一,给VLAN所有的节点分配静态IP地址;其二,给VLAN所有的节点分配动态IP地址。

下面就这两种情况分别介绍。

(1)给VLAN所有的节点分配静态IP地址首先在核心交换机上分别设置各VLAN的接口IP地址,如下所示:COM(config)#interfacevlan10COM(config)#interfacevlan11COM(config)#interfacevlan12……再在各接入VLAN的计算机上设置与所属VLAN的网络地址一致的IP地址,并且把默认网关设置为该VLAN的接口地址。

这样,所有的VLAN也可以互访了。

(2)给VLAN所有的节点分配动态IP地址首先在核心交换机上分别设置各VLAN的接口IP地址和DHCP服务器的IP地址,如下所示:COM(config)#interfacevlan10COM(config)#interfacevlan11`COM(config)#interfacevlan12……最后在各接入VLAN的计算机进行网络设置,将IP地址选项设置为自动获得IP地址即可。